Ethernet (IEEE 802.3): Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è Ethernet, come funziona un frame 802.3 e perché è fondamentale nel pentesting: MAC address, switch, CAM table overflow, sniffing, spoofing e difese.

- Pubblicato il 2026-03-23

- Tempo di lettura: 7 min

Ethernet è la tecnologia su cui girano la maggior parte delle reti locali cablate del pianeta. Router, switch, server, workstation: tutto comunica attraverso questo standard. Eppure molti studenti di sicurezza offensiva lo danno per scontato, passando direttamente ai protocolli di livello superiore senza capire cosa succede sotto.

Errore grave.

Chi vuole fare pentesting serio su reti enterprise deve conoscere Ethernet nel profondo: struttura del frame, come funzionano gli switch a livello 2, dove si creano i punti ciechi per un difensore e dove invece si aprono opportunità per un attaccante.

Questo articolo ti porta dalla teoria alla pratica.

Cos’è Ethernet #

Ethernet è uno standard per reti locali cablate definito dall’IEEE con la specifica 802.3. Nasce negli anni ‘70 nei laboratori Xerox PARC, poi viene formalizzato nel 1983.

Oggi copre velocità che vanno dai 10 Mbps delle prime implementazioni fino ai 400 Gbps delle reti datacenter moderne, mantenendo però una compatibilità strutturale notevole.

Il punto centrale è questo: Ethernet opera al livello 2 del modello OSI (Data Link Layer), ma tocca anche il livello 1 (Physical Layer) per quanto riguarda i segnali elettrici e le specifiche dei cavi.

In termini semplici: Ethernet definisce come due dispositivi sulla stessa rete locale si scambiano dati, usando indirizzi fisici chiamati MAC address.

Come funziona Ethernet #

Il modello OSI e il livello datalink #

Ethernet si divide internamente in due sottolivelli:

- MAC (Media Access Control): gestisce l’accesso al mezzo trasmissivo e gli indirizzi fisici

- LLC (Logical Link Control): si occupa del controllo del flusso e dell’identificazione dei protocolli di livello superiore

Quando un pacchetto IP deve essere inviato sulla rete locale, viene incapsulato in un frame Ethernet. Il frame viaggia sul cavo (o sul fiber) fino a destinazione.

Struttura del frame Ethernet #

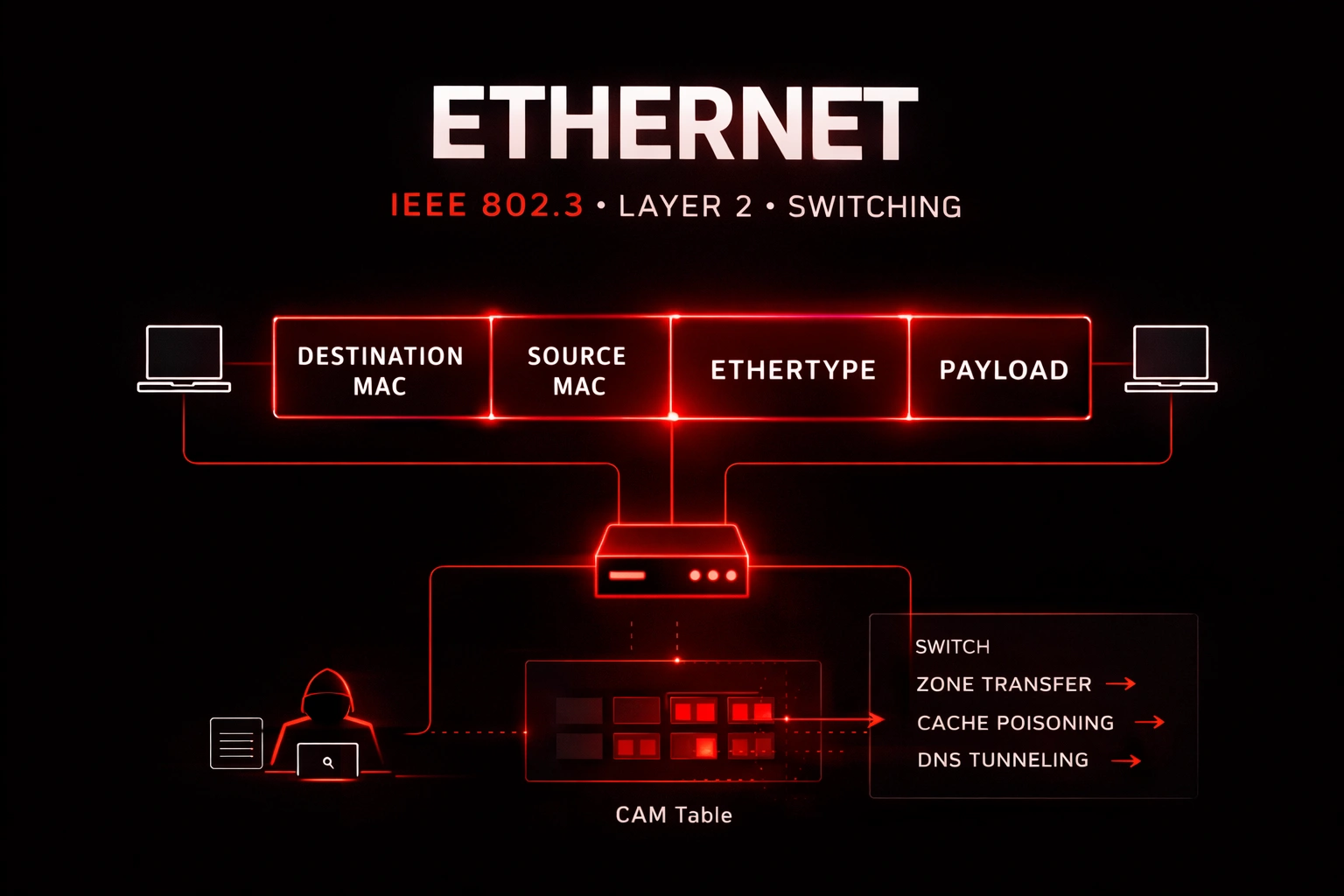

Un frame Ethernet 802.3 standard è composto da questi campi:

| Campo | Dimensione | Descrizione |

|---|---|---|

| Preamble | 7 byte | Sincronizzazione tra sender e receiver |

| SFD (Start Frame Delimiter) | 1 byte | Indica l’inizio del frame |

| MAC Destination | 6 byte | Indirizzo MAC del destinatario |

| MAC Source | 6 byte | Indirizzo MAC del mittente |

| EtherType / Length | 2 byte | Tipo di protocollo (es. 0x0800 = IPv4) |

| Payload | 46–1500 byte | Dati trasportati |

| FCS (Frame Check Sequence) | 4 byte | Checksum CRC per rilevare errori |

Il campo EtherType è fondamentale per un pentester: identifica il protocollo incapsulato nel payload. Valori comuni:

0x0800→ IPv40x0806→ ARP0x86DD→ IPv60x8100→ VLAN tag (802.1Q)

MAC Address: l’identità a livello 2 #

Ogni interfaccia di rete ha un MAC address univoco a 48 bit (6 byte), scritto in

notazione esadecimale separata da due punti: aa:bb:cc:dd:ee:ff.

I primi 3 byte identificano il produttore (OUI - Organizationally Unique Identifier), i secondi 3 byte identificano il dispositivo specifico.

Questa distinzione è utile in fase di reconnaissance: conoscere l’OUI ti dice subito se stai guardando un dispositivo Cisco, un HP, un VMware o un device Android.

Switch e collision domain #

Nelle reti moderne con switch, ogni porta costituisce un collision domain separato. Lo switch apprende gli indirizzi MAC dei dispositivi collegati, costruendo una MAC address table (o CAM table), e instrada i frame solo verso la porta corretta.

Questo è cruciale da capire: in una rete switchata, normalmente non vedi il traffico degli altri host. A meno che tu non trovi un modo per aggirare questo meccanismo.

Dove viene usato Ethernet nelle reti #

Ethernet è presente praticamente ovunque:

- LAN aziendali: backbone della comunicazione interna tra workstation, server, stampanti

- Datacenter: connessioni ad alta velocità tra rack, storage area network, hypervisor

- Reti industriali (OT/ICS): molti ambienti SCADA usano Ethernet con protocolli proprietari sopra (Modbus/TCP, EtherNet/IP, PROFINET)

- Cloud: anche le reti fisiche dei provider cloud sono basate su Ethernet, spesso con overlay come VXLAN o GENEVE che encapsulano i frame

In un engagement di internal network pentesting, praticamente ogni host che incontri è raggiungibile tramite Ethernet. Conoscere il funzionamento del livello 2 ti dà una visione completa dell’infrastruttura.

Perché Ethernet è importante in cybersecurity #

Un pentester che conosce Ethernet a fondo può:

- Intercettare traffico in segmenti dove ha accesso fisico o logico

- Fingerprinting passivo dei dispositivi tramite OUI e comportamento dei frame

- Sfruttare debolezze degli switch (CAM table overflow, MAC spoofing)

- Identificare VLAN e segmentazione per pianificare movimenti laterali

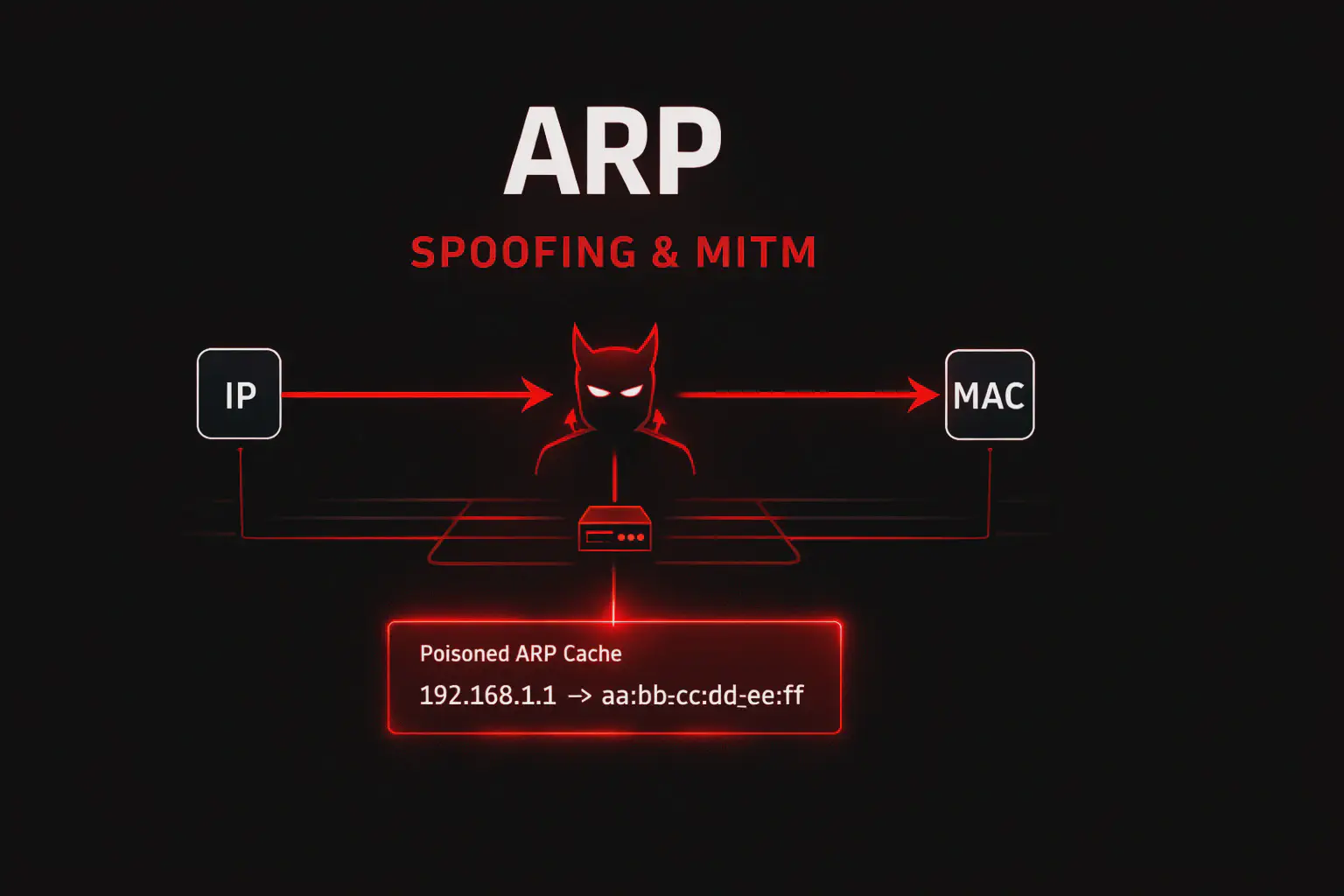

- Capire come funziona ARP a livello più profondo (vedi articolo su ARP)

La maggior parte degli attacchi di livello 2 parte da una comprensione solida di come Ethernet gestisce gli indirizzi e il forwarding dei frame.

Attacchi e abusi possibili su reti Ethernet #

MAC Spoofing #

Ogni sistema operativo permette di cambiare il MAC address di un’interfaccia di rete via software. Questo consente a un attaccante di impersonare un altro dispositivo, bypassare controlli basati su MAC filtering (una difesa debole per definizione) o confondere i log di rete.

Su Linux:

ip link set dev eth0 down

ip link set dev eth0 address aa:bb:cc:dd:ee:ff

ip link set dev eth0 upIl MAC filtering non è una misura di sicurezza affidabile proprio per questo motivo.

CAM Table Overflow (Switch Flooding) #

Gli switch mantengono una CAM table con le associazioni MAC → porta. Questa tabella ha una dimensione limitata.

Un attaccante può saturarla inviando migliaia di frame con MAC address sorgente falsi e sempre diversi. Quando la CAM table è piena, lo switch non riesce più a fare forwarding intelligente e inizia a comportarsi come un hub: manda ogni frame su tutte le porte.

Risultato: l’attaccante, collegato a una porta qualsiasi, inizia a ricevere tutto il traffico del segmento di rete, esattamente come se stesse sniffando in una rete non switchata.

Tool classico per questo attacco: macof (parte della suite dsniff).

Passive Sniffing #

In scenari specifici (hub fisici, SPAN port, tap di rete, reti wireless Ethernet bridged) è possibile catturare tutto il traffico del segmento senza inviare nulla.

Wireshark e tcpdump sono gli strumenti standard. La visibilità che offrono a livello 2 include frame ARP, frame con VLAN tag, broadcast e multicast normalmente invisibili a livelli superiori.

Reconnaissance tramite OUI #

Analizzando i MAC address catturati, è possibile identificare i vendor dei dispositivi connessi alla rete. Questo accelera il fingerprinting iniziale e permette di prioritizzare i target (es. switch Cisco con firmware noto, access point vulnerabili, PLC industriali).

Frame Injection #

Su interfacce configurate in modalità promiscua o raw socket, è possibile costruire e iniettare frame Ethernet arbitrari. Tecnica usata in attacchi di livello 2 avanzati e in alcuni exploit che abusano del parsing dei frame da parte di dispositivi di rete.

Esempi pratici con Ethernet in laboratorio #

Visualizzare il traffico Ethernet raw con tcpdump #

tcpdump -i eth0 -e -nnIl flag -e mostra i MAC address sorgente e destinazione.

Il flag -nn disabilita la risoluzione di nomi e porte.

Utile per osservare frame ARP, LLDP, STP e altro traffico di livello 2 normalmente ignorato da tool di analisi più ad alto livello.

Analisi frame con Wireshark #

In Wireshark, filtra per frame Ethernet specifici:

eth.src == aa:bb:cc:dd:ee:ff

eth.type == 0x0806Il secondo filtro mostra solo frame ARP, utile per mappare la rete locale.

Identificare OUI con arp-scan #

arp-scan --localnetOutput tipico:

192.168.1.1 00:1a:2b:3c:4d:5e Cisco Systems, Inc

192.168.1.10 08:00:27:ab:cd:ef PCS Systemtechnik GmbH (VirtualBox)

192.168.1.20 b8:27:eb:11:22:33 Raspberry Pi FoundationImmediato: in pochi secondi sai quali dispositivi sono attivi e chi li produce.

Verificare la CAM table su uno switch Cisco (post-compromise) #

Se hai accesso alla CLI dello switch:

show mac address-tableTi mostra la mappa completa MAC → porta → VLAN. Informazione preziosa per capire la topologia della rete.

Detection e difesa Ethernet #

Un difensore che monitora il livello 2 può rilevare:

- Variazioni anomale di MAC address per lo stesso IP (indica MAC spoofing o ARP spoofing)

- Burst anomali di frame con MAC sorgente sempre diverso (possibile CAM overflow attack)

- Frame con EtherType insolito che non dovrebbero apparire nel segmento

- Traffico broadcast eccessivo che può indicare un loop o un attacco in corso

- Presenza di frame LLDP o CDP da host che non dovrebbero inviarne

Tool utili per il defender: Zeek (ex Bro), Suricata con regole di livello 2, syslog da switch managed con port security abilitata.

Hardening e mitigazioni Ethernet #

Port Security sugli switch #

Configura gli switch per limitare il numero di MAC address per porta e bloccare o mettere in shutdown la porta in caso di violazione:

switchport port-security maximum 2

switchport port-security violation restrict

switchport port-securityQuesto mitiga il CAM overflow e limita il MAC spoofing.

802.1X (Network Access Control) #

Lo standard 802.1X permette di autenticare i dispositivi prima di concedere accesso alla rete, indipendentemente dal MAC address. È la soluzione corretta contro il MAC spoofing in ambienti enterprise.

VLAN segmentation #

Segmentare la rete in VLAN separate riduce l’impatto di un attaccante che ottiene accesso a un segmento. Vedi l’articolo su VLAN e 802.1Q.

Disabilitare porte non utilizzate #

Ogni porta switch non usata dovrebbe essere disabilitata o assegnata a una VLAN di quarantena. Riduce la superficie di attacco fisico.

Monitoraggio e logging #

Abilita il logging degli eventi di port security sugli switch e invialo a un SIEM. Un’anomalia a livello 2 spesso precede attacchi più gravi.

Errori comuni su Ethernet #

“Il MAC filtering protegge la rete” No. Il MAC spoofing richiede un solo comando. Il MAC filtering è facilmente aggirabile e non deve essere considerato una misura di sicurezza reale.

“In una rete switchata non si può sniffare” Falso in tre scenari: se si sfrutta un CAM overflow, se si usa ARP spoofing per diventare man-in-the-middle, o se si ha accesso a una SPAN port o a un tap fisico.

“Ethernet è solo livello fisico” No. Ethernet copre il livello fisico (cavi, segnali) e il livello datalink (frame, MAC address, accesso al mezzo). Confondere i livelli porta a errori nell’analisi degli attacchi.

“I MAC address sono sempre affidabili per identificare i dispositivi” No. Come visto, possono essere modificati via software in pochi secondi. Non usarli come unico meccanismo di autenticazione.

FAQ su Ethernet #

Cos’è un frame Ethernet e come è strutturato? Un frame Ethernet è l’unità base di trasmissione a livello 2. Contiene MAC sorgente, MAC destinazione, il tipo di protocollo (EtherType), i dati (payload) e un checksum per la verifica degli errori (FCS).

Qual è la differenza tra Ethernet e Wi-Fi? Entrambi operano al livello datalink, ma usano mezzi trasmissivi diversi (cavo vs radio) e standard diversi (802.3 vs 802.11). Il livello 2 Wi-Fi ha meccanismi aggiuntivi per la gestione del mezzo condiviso e l’autenticazione.

Cos’è il CAM table overflow e perché è pericoloso? È un attacco che satura la tabella degli indirizzi MAC dello switch, costringendolo a inondare tutte le porte con ogni frame, rendendo possibile lo sniffing passivo del traffico altrui.

Come si può sniffare traffico in una rete switchata senza fare rumore? La tecnica più silenziosa è l’accesso fisico a una SPAN port o a un tap di rete. Alternativa: sfruttare una vulnerabilità di configurazione dello switch. Il CAM overflow e l’ARP spoofing generano traffico anomalo rilevabile.

Il MAC address è davvero univoco e immutabile? L’indirizzo è assegnato dal produttore e dovrebbe essere univoco, ma può essere modificato via software su qualsiasi sistema operativo moderno. Non è immutabile e non deve essere considerato un identificatore sicuro.

Conclusione su Ethernet #

Ethernet è il fondamento invisibile della maggior parte delle reti che troverai durante un engagement. Conoscerlo significa capire come si formano i frame, come gli switch prendono decisioni, dove sono i punti deboli e come un attaccante può sfruttarli.

Gli attacchi di livello 2 come il CAM overflow, il MAC spoofing e lo sniffing passivo sono tecniche reali usate in ambienti enterprise. Non sono teoria: sono nel toolkit di qualsiasi pentester che lavora su internal network.

Prima di passare ad ARP, DNS o ai protocolli applicativi, assicurati di avere questo livello chiaro. È la base su cui tutto il resto si costruisce.

Approfondisci i protocolli collegati:

- ARP: come funziona e come sfruttarlo

- VLAN e 802.1Q: segmentazione e VLAN hopping

- Sniffing su reti locali

- Man in the Middle: tecniche e tool

- Wireshark: guida pratica per pentester

Riferimento ufficiale: IEEE 802.3 Standard

Vuoi migliorare le tue competenze in network security con percorsi 1:1 o hai bisogno di un penetration test professionale sulla tua infrastruttura?

Visita hackita.it/servizi.

Se HackITA ti è utile e vuoi supportare il progetto: hackita.it/supporto