IPv4 vs IPv6: Differenze, Sicurezza e Attacchi nel Pentesting di Rete

Scopri le differenze tra IPv4 e IPv6 e perché contano nel pentesting: SLAAC, NDP, RA spoofing, scanning IPv6, dual-stack, bypass dei controlli e difese.

- Pubblicato il 2026-03-24

- Tempo di lettura: 8 min

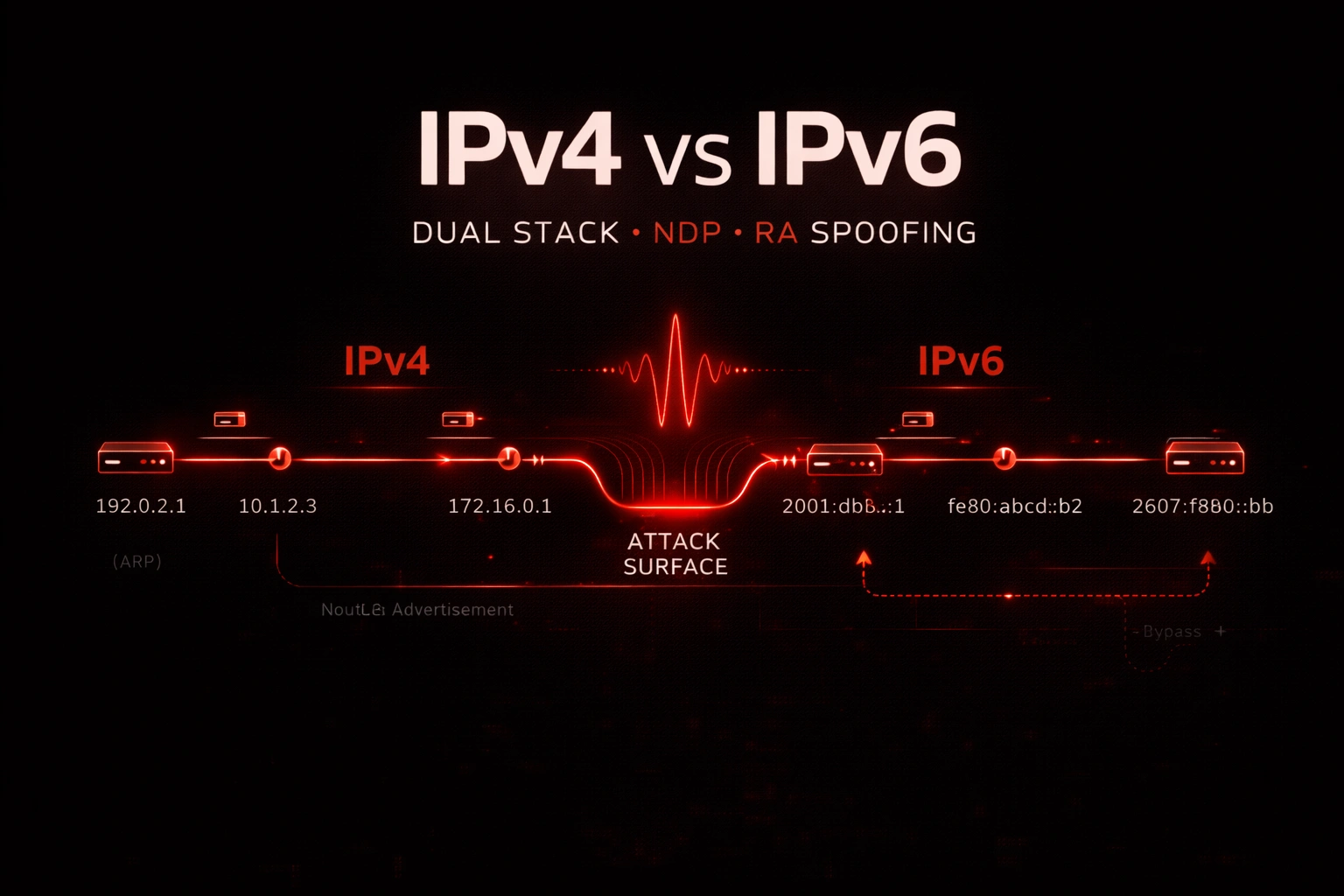

IPv4 e IPv6 sono le due versioni del protocollo IP su cui viaggia tutto il traffico di rete. Capire cos’è IPv6, come funziona e come si differenzia da IPv4 è diventato indispensabile per chi fa pentesting: IPv6 è attivo di default su quasi tutti i sistemi operativi moderni, spesso ignorato dalle policy di sicurezza, e porta con sé una superficie di attacco che molti ambienti enterprise non hanno mai valutato.

Cos’è IPv4 #

IPv4 (Internet Protocol version 4) è definito nell’RFC 791 del 1981. Usa indirizzi a 32 bit, scritti in notazione decimale puntata: 192.168.1.1. Il range totale è di circa 4,3 miliardi di indirizzi — una quantità che si è rivelata insufficiente con la crescita di Internet.

Classi di indirizzi IPv4 rilevanti:

| Range | Tipo | Uso |

|---|---|---|

| 10.0.0.0/8 | Privato | Reti interne grandi |

| 172.16.0.0/12 | Privato | Reti interne medie |

| 192.168.0.0/16 | Privato | Reti domestiche e SOHO |

| 127.0.0.0/8 | Loopback | Interfaccia locale |

| 169.254.0.0/16 | APIPA/Link-local | Auto-configurazione senza DHCP |

| 224.0.0.0/4 | Multicast | Gruppi IGMP |

| 255.255.255.255 | Broadcast | Broadcast limitato |

IPv4 è ancora il protocollo dominante nella maggior parte delle reti enterprise, ma la sua sostituzione progressiva con IPv6 è in corso da anni.

Cos’è IPv6 #

IPv6 (Internet Protocol version 6) è definito nell’RFC 8200 (aggiornamento del RFC 2460 del 1998). Usa indirizzi a 128 bit, scritti in notazione esadecimale con gruppi separati da due punti: 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Con 128 bit, IPv6 offre circa 3,4 × 10³⁸ indirizzi — un numero praticamente inesauribile.

Notazione abbreviata IPv6 #

Le regole di abbreviazione rendono gli indirizzi più leggibili:

- Zeri iniziali in ogni gruppo possono essere omessi:

0000→0 - Un unico blocco consecutivo di gruppi a zero può essere sostituito con

:::2001:db8::1

Tipi di indirizzi IPv6 #

| Tipo | Prefisso | Descrizione |

|---|---|---|

| Global Unicast | 2000::/3 | Equivalente agli IP pubblici IPv4 |

| Link-Local | fe80::/10 | Valido solo sul segmento locale, auto-configurato |

| Unique Local | fc00::/7 | Equivalente agli IP privati IPv4 |

| Loopback | ::1 | Equivalente a 127.0.0.1 |

| Multicast | ff00::/8 | Equivalente a 224.0.0.0/4 |

| Anycast | — | Stesso indirizzo su più interfacce, routing al più vicino |

Come funziona IPv6 #

Header IPv6 #

L’header IPv6 è stato semplificato rispetto a IPv4 — dimensione fissa di 40 byte, senza checksum (delegato ai livelli superiori), senza frammentazione in-path:

| Campo | Dimensione | Descrizione |

|---|---|---|

| Version | 4 bit | Versione (6) |

| Traffic Class | 8 bit | Equivalente a DSCP/TOS di IPv4 |

| Flow Label | 20 bit | Identificatore di flusso per QoS |

| Payload Length | 16 bit | Lunghezza del payload |

| Next Header | 8 bit | Tipo di header successivo (TCP, UDP, ICMPv6, ecc.) |

| Hop Limit | 8 bit | Equivalente al TTL di IPv4 |

| Source Address | 128 bit | Indirizzo sorgente |

| Destination Address | 128 bit | Indirizzo destinazione |

Extension Headers #

IPv6 usa Extension Headers invece delle IP Options di IPv4. Sono header opzionali che si inseriscono tra l’header IPv6 principale e il payload, identificati dal campo Next Header:

- Hop-by-Hop Options: processato da ogni router

- Routing Header: specifica il percorso (Source Routing, usato da Mobile IPv6)

- Fragment Header: solo la sorgente può frammentare in IPv6

- Authentication Header (AH): parte di IPSec

- Encapsulating Security Payload (ESP): parte di IPSec

- Destination Options: processato solo dal destinatario

Gli Extension Header sono interessanti per l’evasion: parser IDS/IPS che non li gestiscono correttamente possono essere ingannati con chain di extension header malformate o inusuali.

SLAAC: Auto-configurazione IPv6 #

IPv6 supporta la SLAAC (Stateless Address Autoconfiguration): gli host costruiscono autonomamente il proprio Global Unicast Address senza DHCP:

- L’host genera un Link-Local address (

fe80::/10) basato sul proprio MAC (EUI-64) o con privacy extensions - Invia un Router Solicitation (ICMPv6 Type 133) per trovare il router locale

- Il router risponde con Router Advertisement (ICMPv6 Type 134) contenendo il prefisso di rete

- L’host combina il prefisso con il suo identificatore per costruire l’indirizzo Global Unicast

NDP: Neighbor Discovery Protocol #

IPv6 sostituisce ARP con NDP (Neighbor Discovery Protocol), basato su ICMPv6:

| Messaggio ICMPv6 | Type | Equivalente IPv4 |

|---|---|---|

| Neighbor Solicitation (NS) | 135 | ARP Request |

| Neighbor Advertisement (NA) | 136 | ARP Reply |

| Router Solicitation (RS) | 133 | — |

| Router Advertisement (RA) | 134 | — |

| Redirect | 137 | ICMP Redirect |

NDP ha le stesse vulnerabilità di ARP: NS/NA Spoofing è l’equivalente IPv6 dell’ARP spoofing.

Dove vengono usati IPv4 e IPv6 nelle reti #

IPv4 domina ancora la maggior parte delle reti enterprise interne. La transizione è lenta per via della complessità di migrazione e della presenza di applicazioni legacy non compatibili con IPv6.

IPv6 è:

- Attivo di default su tutti i sistemi operativi moderni (Windows Vista+, Linux, macOS, Android, iOS)

- Usato nativamente dagli ISP in molti paesi per le connessioni Internet

- Presente in reti enterprise come dual-stack (IPv4 e IPv6 contemporaneamente)

- Spesso non monitorato dalle policy di sicurezza e dai firewall aziendali

Il dual-stack è la configurazione più comune in ambienti enterprise moderni: ogni host ha sia un indirizzo IPv4 che uno o più indirizzi IPv6 (link-local sempre, global unicast se il router lo annuncia).

Perché IPv4 e IPv6 sono importanti in cybersecurity #

La coesistenza di IPv4 e IPv6 crea una superficie di attacco doppia. In molti ambienti enterprise, la sicurezza è progettata interamente su IPv4 (ACL, firewall rules, IDS signatures), mentre IPv6 è completamente privo di controlli — anche se attivo su tutti gli host.

Un attaccante che usa IPv6 in un ambiente dove non è monitorato può:

- Bypassare firewall IPv4 che non processano IPv6

- Bypassare IDS/IPS che non hanno signature per IPv6

- Sfruttare RA Spoofing per diventare default gateway degli host

- Enumerare host che non sono visibili tramite scan IPv4

- Sfruttare NDP Spoofing come equivalente IPv6 dell’ARP spoofing

Per il protocollo base su cui operano entrambi, vedi IP Internet Protocol. Per il protocollo diagnostico di IPv6, vedi ICMP.

IPv6 in un engagement di pentesting #

Reconnaissance: host discovery IPv6 #

Il discovery IPv6 è significativamente diverso da IPv4. Il range di indirizzi è troppo grande per uno scan sequenziale. Le tecniche efficaci sono:

Multicast all-nodes:

ping6 -I eth0 ff02::1 # All-nodes multicast — tutti gli host IPv6 del segmentoNeighbor Discovery con nmap:

nmap -6 -sn fe80::/64 # Scan link-local del segmentoListening passivo per Router Advertisement e NS/NA:

tcpdump -i eth0 -nn icmp6I Link-Local address (fe80::) sono auto-configurati su ogni host con IPv6 abilitato, anche in assenza di un router IPv6. Sono visibili tramite NDP e rivelano tutti gli host del segmento.

tool6 (thc-ipv6 suite):

# Scan di host attivi tramite NDP

alive6 eth0Enumerare indirizzi IPv6 da DNS #

In ambienti con DNS dual-stack, i record AAAA rivelano gli indirizzi IPv6 degli host:

nmap -6 --script dns-brute <domain>

dig AAAA <hostname>Rogue Router Advertisement (RA Spoofing) #

In assenza di RA Guard, qualsiasi host può inviare Router Advertisement e diventare il default gateway IPv6 di tutti gli host del segmento. Questo è l’attacco più critico su IPv6:

# Con fake_router6 (thc-ipv6)

fake_router6 eth0 2001:db8::/64Tutti gli host del segmento aggiorneranno il loro default gateway IPv6 all’indirizzo dell’attaccante. Il traffico IPv6 passa per l’attaccante senza che i sistemi di detection IPv4 se ne accorgano.

NDP Spoofing (equivalente ARP Spoofing su IPv6) #

# Con parasite6 (thc-ipv6)

parasite6 eth0Risponde a tutte le Neighbor Solicitation con il MAC dell’attaccante, posizionandosi come man-in-the-middle su IPv6.

IPv6 come canale di bypass #

In ambienti con firewall IPv4 restrittivi ma IPv6 non filtrato, usare IPv6 permette di raggiungere host o servizi normalmente bloccati. Strumenti come ncat e socat supportano nativamente IPv6.

Attacchi e abusi possibili su IPv6 #

Rogue Router Advertisement (RA Flood) #

Inviare RA con parametri falsi o a frequenza elevata causa:

- RA Spoofing: tutti gli host usano l’attaccante come gateway

- RA Flood (DoS): gli host sono sommersi da RA e si configurano con centinaia di indirizzi IPv6

NDP Spoofing #

Equivalente dell’ARP spoofing: rispondere a Neighbor Solicitation con MAC falsi per intercettare il traffico. Completamente non rilevato dai sistemi di detection ARP.

SLAAC Attack #

Inviare RA con prefissi malevoli per assegnare indirizzi IPv6 controllati agli host, poi usarli come canale C2 o per routing del traffico.

Extension Header Evasion #

Costruire pacchetti IPv6 con catene di Extension Header inusuali o malformate per bypassare IDS/IPS che non le gestiscono correttamente. Tecnica avanzata per evasion in ambienti con signature IPv6.

IPv6 Tunneling per bypass #

Usare tunnel IPv6-in-IPv4 (6to4, Teredo, ISATAP) per trasportare traffico IPv6 attraverso reti IPv4, spesso bypassando controlli che non ispezionano il payload dei tunnel.

Esempi pratici con IPv4/IPv6 in laboratorio #

Visualizzare tutti gli indirizzi IPv6 locali #

ip -6 addr showMostra link-local, global unicast, e multicast a cui l’host è iscritto.

Analisi NDP con Wireshark #

icmpv6

icmpv6.type == 133 # Router Solicitation

icmpv6.type == 134 # Router Advertisement

icmpv6.type == 135 # Neighbor Solicitation

icmpv6.type == 136 # Neighbor AdvertisementScan IPv6 con nmap #

# Scan della subnet link-local

nmap -6 -sn -PE --source-port 53 fe80::/64

# Port scan su un host IPv6 specifico

nmap -6 -sV 2001:db8::1

# Discovery tramite multicast

nmap -6 -sn ff02::1%eth0thc-ipv6: toolkit offensivo per IPv6 #

# Installazione

apt install thc-ipv6

# Host discovery

alive6 eth0

# RA spoofing

fake_router6 eth0 2001:db8::/64

# NDP spoofing

parasite6 eth0

# DoS con RA flood

flood_router6 eth0Detection e difesa IPv4/IPv6 #

Un difensore che monitora il traffico IPv6 può rilevare:

- RA da host non autorizzati: qualsiasi RA che non provenga dal router legittimo è sospetto

- RA con parametri anomali: prefissi non assegnati, lifetime insoliti

- NA con MAC diversi per lo stesso indirizzo IPv6: NDP spoofing in corso

- Traffico IPv6 su reti che non dovrebbero averlo: indicatore di tunneling o configurazione non intenzionale

- Scansioni su ff02::1: host discovery IPv6 in corso

Tool: NDPMon per rilevare anomalie NDP, Zeek con script IPv6, Suricata con regole IPv6.

Hardening e mitigazioni IPv6 #

RA Guard #

Configura il router o lo switch per accettare Router Advertisement solo da interfacce autorizzate (uplink verso il router legittimo). Mitiga completamente il RA Spoofing:

# Cisco

ipv6 nd raguard policy HOSTS

device-role host

interface GigabitEthernet1/0/1

ipv6 nd raguard attach-policy HOSTSDHCPv6 Guard #

Mitiga i rogue DHCPv6 server nello stesso modo in cui DHCP Snooping mitiga i rogue DHCP IPv4 server.

Disabilitare IPv6 dove non usato #

Se IPv6 non è necessario in un segmento, disabilitarlo esplicitamente su tutti gli host e switch:

# Linux

sysctl -w net.ipv6.conf.all.disable_ipv6=1

# Windows

netsh interface ipv6 set global randomizeidentifiers=disabled

# O disabilitare completamente via registryFiltrare IPv6 sul firewall perimetrale #

Se il perimetro non gestisce IPv6, configurare regole esplicite di DROP per tutto il traffico IPv6 in entrata, inclusi i tunnel (6to4, Teredo).

Monitorare il traffico IPv6 con gli stessi tool IPv4 #

Assicurarsi che IDS, IPS, e SIEM processino il traffico IPv6 con le stesse policy applicate a IPv4. Il dual-stack senza dual-monitoring è una gap di visibilità critica.

Errori comuni su IPv4 e IPv6 #

“IPv6 non è attivo nella mia rete”

Falso nella maggior parte dei casi. IPv6 è abilitato di default su tutti i sistemi operativi moderni e genera traffico link-local anche senza un router IPv6. Verifica con ip -6 addr show o ipconfig su ogni host.

“Il mio firewall gestisce IPv6 come IPv4” Non automaticamente. Le regole IPv4 non si applicano al traffico IPv6. Un firewall configurato correttamente per IPv4 può essere completamente cieco a IPv6 se le policy non sono esplicitamente definite.

“IPv6 è più sicuro di IPv4” IPv6 risolve alcune problematiche di IPv4 (come ARP spoofing → NDP ha protezioni opzionali), ma introduce nuove superfici di attacco (RA Spoofing, SLAAC Attack, Extension Header Evasion). Non è intrinsecamente più sicuro.

“Gli indirizzi IPv6 non sono prevedibili” Gli indirizzi EUI-64 sono derivati dal MAC address e quindi prevedibili. Le Privacy Extensions (RFC 4941) generano indirizzi temporanei casuali, ma molti sistemi non le abilitano di default.

FAQ su IPv4/IPv6 #

Qual è la differenza principale tra IPv4 e IPv6? IPv4 usa indirizzi a 32 bit (circa 4 miliardi), IPv6 usa indirizzi a 128 bit (praticamente illimitati). IPv6 ha un header semplificato, non supporta la frammentazione in-path, sostituisce ARP con NDP, e supporta auto-configurazione (SLAAC) senza DHCP.

Cos’è un indirizzo Link-Local IPv6?

Un indirizzo Link-Local (fe80::/10) è auto-configurato da ogni host IPv6 e valido solo sul segmento locale. Non viene instradato oltre il primo hop. È sempre presente su qualsiasi interfaccia con IPv6 abilitato, anche senza un router IPv6 nella rete.

Cos’è il RA Spoofing e perché è pericoloso? Il RA (Router Advertisement) Spoofing consiste nell’inviare annunci di router falsi per diventare il default gateway IPv6 degli host nel segmento. Tutti gli host aggiornano automaticamente la propria routing table, inviando il traffico IPv6 all’attaccante. In assenza di RA Guard, è banale da eseguire.

Come si scansiona una rete IPv6?

Il range IPv6 è troppo grande per uno scan sequenziale. Le tecniche efficaci includono: ping all-nodes multicast (ff02::1), ascolto passivo del traffico NDP, query DNS AAAA, e tool come alive6 dalla suite thc-ipv6.

IPv6 bypassa i controlli di sicurezza IPv4? Spesso sì. In ambienti dove i firewall e gli IDS sono configurati solo per IPv4, il traffico IPv6 transita senza ispezione. Questo è uno dei vettori di bypass più semplici in ambienti dual-stack non correttamente monitorati.

Conclusione su IPv4/IPv6 #

IPv4 e IPv6 coesistono in quasi tutti gli ambienti moderni, ma raramente con lo stesso livello di controllo. La sicurezza è progettata attorno a IPv4 mentre IPv6 — presente su ogni host per default — viene ignorato.

In un engagement, cercare attivamente IPv6 spesso rivela una superficie di attacco completamente libera: host non mappati, traffico non monitorato, e tecniche come il RA Spoofing che funzionano nel 90% degli ambienti enterprise.

Approfondisci i protocolli correlati:

- IP Internet Protocol: la base del livello 3

- ICMP e ICMPv6: diagnostica e usi offensivi

- ARP: l’equivalente IPv4 di NDP

- IPSec: cifratura su IPv4 e IPv6

- Nmap: scanning IPv6

- Sniffing e analisi del traffico dual-stack

- Man in the Middle su reti IPv6

Riferimento ufficiale: RFC 8200 — Internet Protocol, Version 6 (IPv6) Specification

IPv6 è spesso il blind spot più grande in un assessment di rete. Se vuoi verificare l’esposizione reale della tua infrastruttura: hackita.it/servizi

HackITA pubblica contenuti tecnici gratuiti. Se li usi, considera di supportare il progetto: hackita.it/supporto