Comandi base, checklist di enumerazione, SUID, capabilities e misconfig: tutto pensato per trovare la strada verso root il più velocemente possibile.

- Articoli

- 13+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Linux Articles

Filtri

linux

linuxTop 100 Comandi Linux: lista essenziale hacker

Top 100 comandi Linux: lista completa e pratica per pentester e sysadmin. Essenziali per enumerazione, exploit e post-exploitation.

- linux

Linux PrivEsc: tecniche reali di escalation root

Linux PrivEsc: tecniche reali di privilege escalation per ottenere root. Workflow pratico da CTF e pentest reali.

linux

linuxContainer Escape: tecniche reali per uscire dal container

Container escape: scopri tecniche reali di fuga da Docker e Kubernetes per privilege escalation e breakout in ambienti reali.

linux

linuxKernel Exploits: privesc reale su Linux e Windows

Kernel exploits: tecniche reali di privilege escalation su Linux e Windows. Dalla teoria all’exploit pratico in lab.

linux

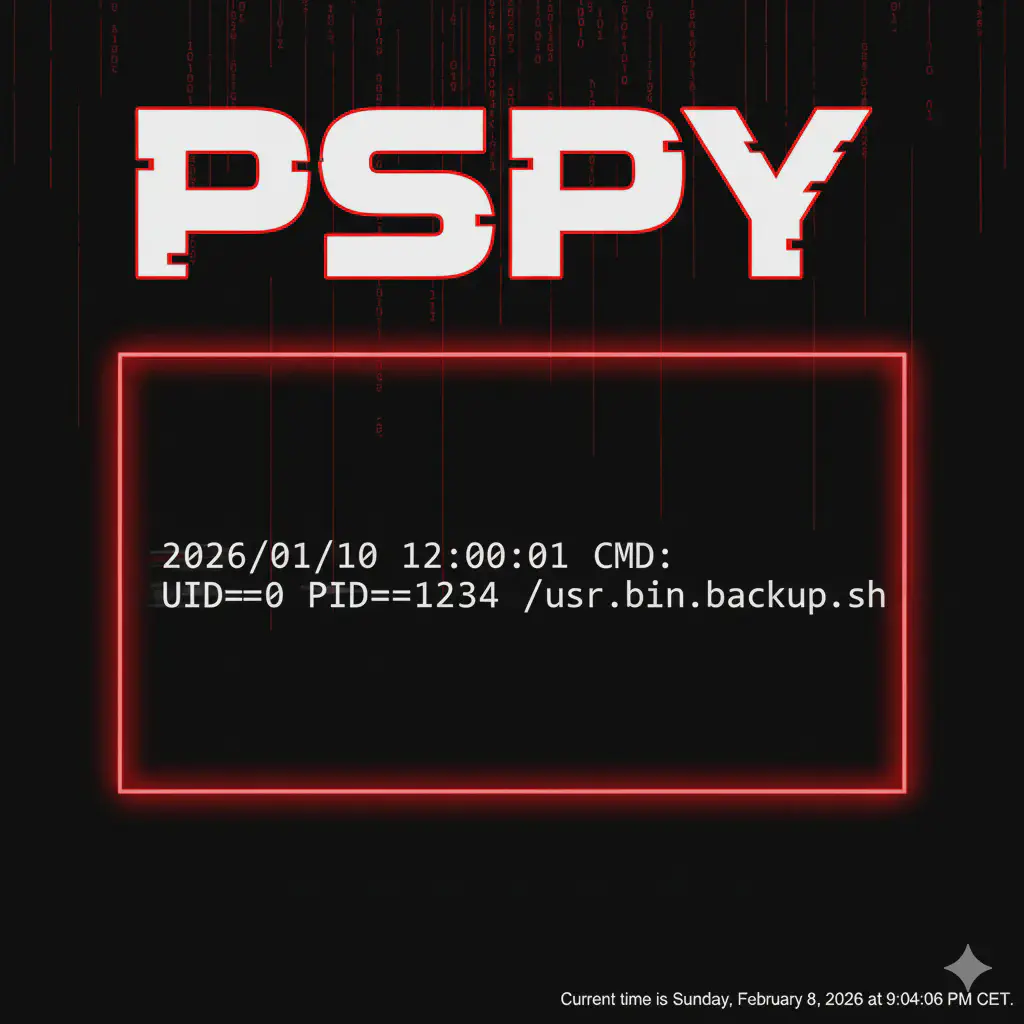

linuxPspy: Monitoraggio Processi Linux Senza Privilegi Root

Pspy è uno strumento per osservare processi e cron job in esecuzione su Linux senza privilegi root. Ideale per identificare vettori di privilege escalation.

linux

linuxLynis: Linux Security Auditing e Hardening Tool

Lynis è uno strumento di auditing per sistemi Unix/Linux che analizza configurazioni, permessi, patch e hardening. Ideale per penetration tester e blue team.

linux

linuxMimipenguin: Dump Credenziali Linux da Memoria (Post-Exploitation)

Mimipenguin è uno script post-exploitation per Linux che estrae password in chiaro dalla memoria di processi come SSH, sudo e display manager.

linux

linuxLinEnum: Script di Enumerazione Linux per Privilege Escalation

LinEnum è uno script Bash per enumerazione automatica su sistemi Linux, utile per identificare vettori di privilege escalation in post-exploitation.

linux

linuxLinPEAS: Linux Privilege Escalation Enumeration Script

LinPEAS è uno script di enumerazione automatica per Linux che identifica SUID, capabilities, credenziali esposte e vettori di privilege escalation.

linux

linuxGTFOBins: Abuso Binari Linux per Privilege Escalation

GTFOBins è il database definitivo per sfruttare binari Linux legittimi in privilege escalation, bypass sudo e shell escape in lab autorizzati.

linux

linuxGetcap: Enumerazione Linux Capabilities per Privilege Escalation

Getcap permette di individuare file con Linux capabilities per identificare vettori di privilege escalation senza SUID. Tecnica chiave in post-exploitation.

linux

linuxChkrootkit: Rootkit Detection su Linux per Incident Response e Post-Exploitation Analysis

Chkrootkit è un tool Linux per rilevare rootkit e indicatori di compromissione su sistemi Unix-like. Utilizzato in incident response e analisi post-exploitation per verificare persistenza e backdoor.

linux

linuxCrontab Backdoor: Persistenza Linux con Cron Job nel Penetration Testing

Crontab Backdoor: guida operativa per creare persistenza Linux con cron job in penetration test. Setup, evasion e cleanup completi.