Porta per porta, servizio per servizio: cosa aspettarti, cosa provare e quali exploit ricordarti per ogni protocollo.

- Articoli

- 154+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Networking Articles

Filtri

networking

networkingPorta 139 NetBIOS Session: Null Session, EternalBlue e SMB Relay su AD

Porta 139 aperta? Enumera utenti con null session, sfrutta MS17-010 su SMBv1 e usa ntlmrelayx se signing è disabilitato. Chain a Domain Admin in 27 minuti.

networking

networkingPorta 67 DHCP: Rogue Server, Starvation e MITM sulla Rete Interna

Porta 67 senza DHCP snooping? Deploy un rogue server con dnsmasq, avvelena gateway e DNS, cattura hash NTLMv2 con Responder e arriva a Domain Admin in 90 minuti.

networking

networkingPorta 95 SUPDUP: Remote Terminal Protocol Obsoleto (Rilevanza Storica

Porta 95 aperta durante una scansione? SUPDUP è defunto dagli anni '90. Scopri come identificare il servizio reale: web server nascosto, app custom o honeypot.

networking

networkingPorta 49 TACACS+: Shared Secret Crack e Network Takeover Cisco

TACACS+ sulla 49 con shared secret debole? Bruteforza il key, decifra il traffico con Wireshark e prendi controllo di ogni router, switch e firewall dell'infrastruttura Cisco.

networking

networkingPorta 90 PointCast: Cos'è e Cosa Fare se la Trovi Aperta nel 2026

Porta 90 aperta durante una scansione? PointCast è morto dal 2001. Scopri come identificare il servizio reale, che sia un web server nascosto, proxy o app custom.

networking

networkingPorta 37 Time Protocol: OS Fingerprinting e Recon su Sistemi Legacy

Porta 37 aperta? Time Protocol rivela OS (Windows Server 2003/2008, Cisco IOS), timestamp e uptime. Red flag immediato per tecnologia legacy — chain verso EternalBlue in 15 minuti.

networking

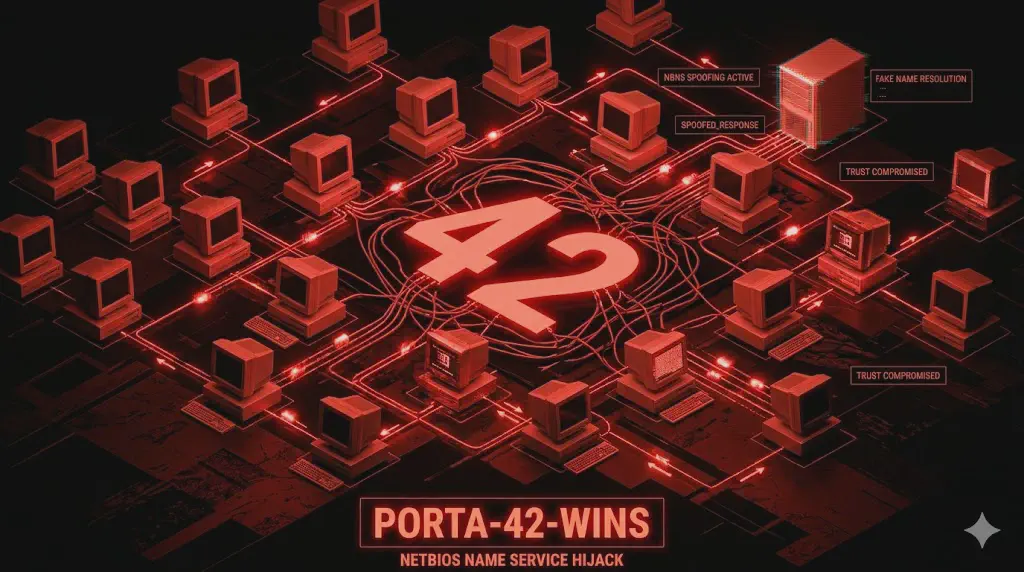

networkingPorta 42 WINS: Mappa Completa della Rete Windows Senza Autenticazione

WINS sulla porta 42 senza auth: enumera domain controller, file server e utenti loggati via NetBIOS. Red flag istantaneo per Windows legacy — chain verso AD in 20 minuti.

networking

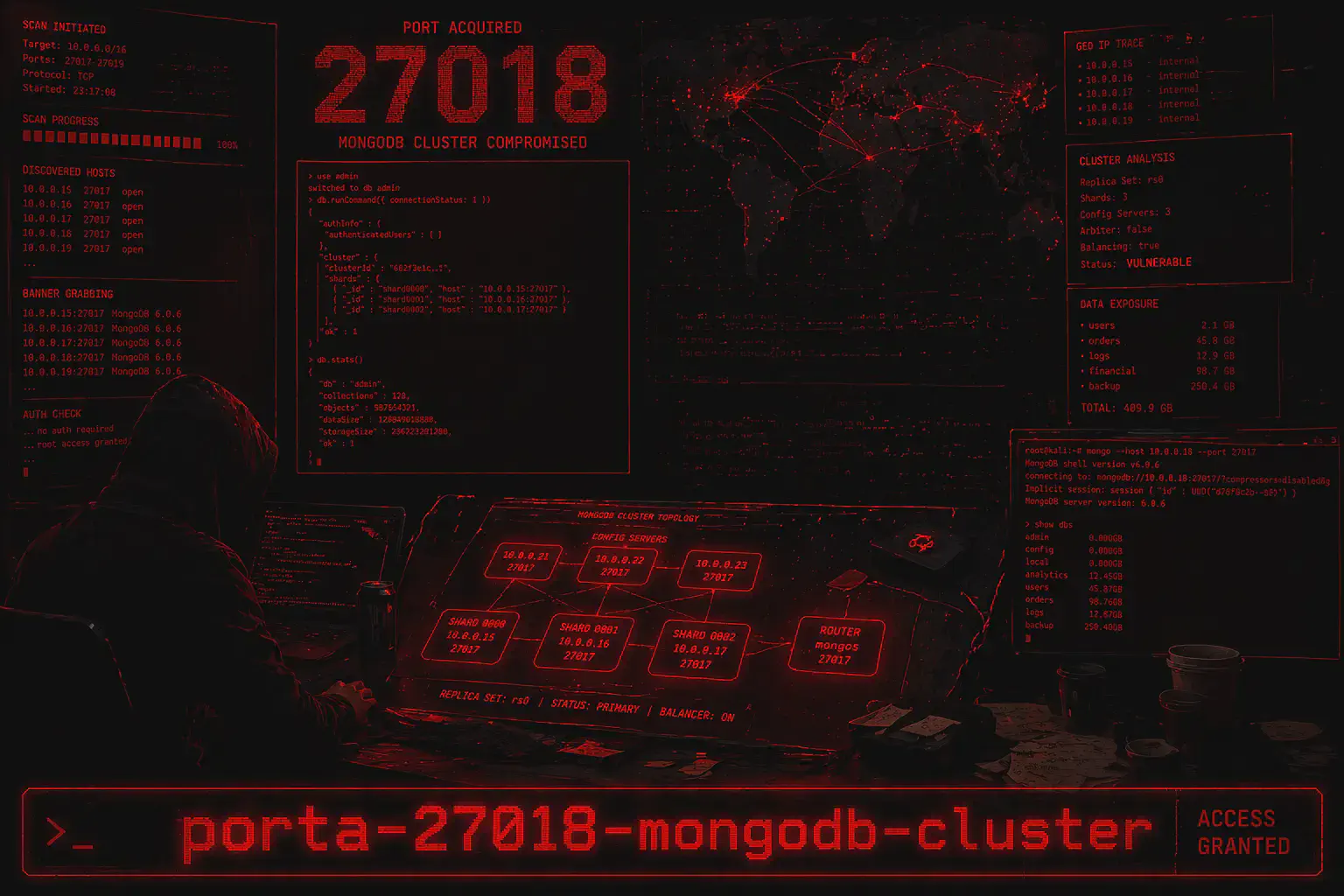

networkingPorta 27018 MongoDB Cluster: Accesso ai Nodi Interni e Oplog Dump

Porta 27018 esposta? Connettiti direttamente ai Secondary del replica set, leggi l'oplog con password in chiaro, bypassa il keyfile e pivota nei nodi del cluster.

networking

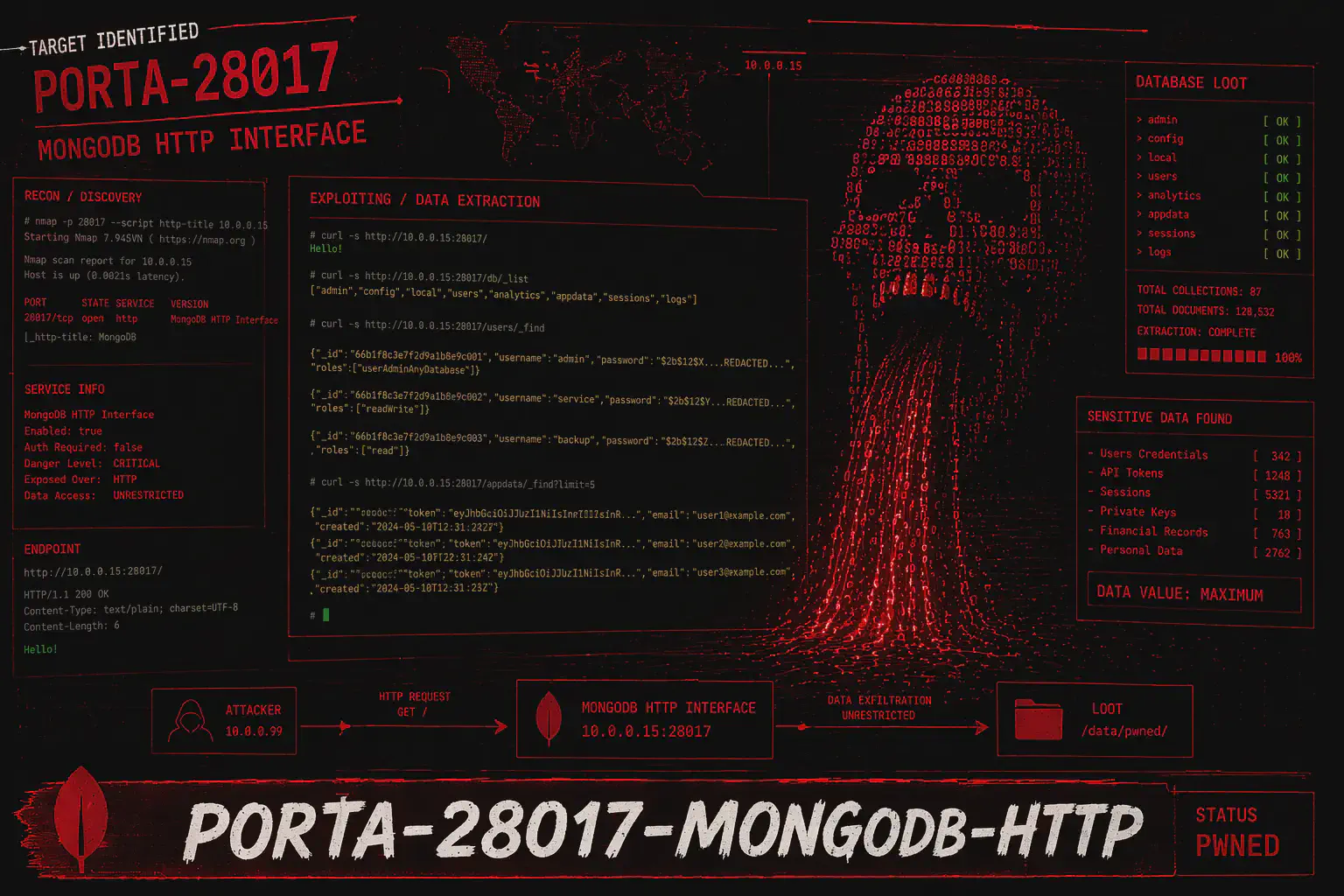

networkingPorta 28017 MongoDB HTTP: Information Disclosure e REST API Senza Auth

Porta 28017 aperta? Leggi versione, hostname e log senza credenziali, dumpa dati via REST API e pivota sulla 27017. Solo su MongoDB legacy ≤ 3.4, spesso non patchato.

networking

networkingPorta 33389 RDP: Trovare e Sfruttare RDP su Porte Non Standard

RDP spostato sulla 33389? nmap -sV lo trova in secondi. BlueKeep, Pass-the-Hash e brute force funzionano identici. Cambiare porta non è sicurezza — è un placebo.

networking

networkingPorta 50000 SAP NetWeaver: da SAP* Default a RCE su ERP Enterprise

SAP Management Console sulla 50000 senza auth: enumera versioni, sfrutta RECON (CVSS 10), abusa RFC con SAP*/06071992 e ottieni OS command execution su tutti i dati ERP.

networking

networkingPorta 50070 Hadoop NameNode: Download Petabyte di Dati e RCE via YARN

HDFS senza Kerberos sulla 50070? Naviga il filesystem, scarica CDR e PII via WebHDFS con user.name=hdfs, poi ottieni shell sul cluster tramite YARN REST API.

networking

networkingPorta 61616 ActiveMQ: CVE-2023-46604 RCE Pre-Auth e Credenziali admin:admin

ActiveMQ non patchato sulla 61616? CVE-2023-46604 dà shell root in 8 secondi via OpenWire. Web console con admin:admin, messaggi con credenziali JDBC e lateral movement verso Oracle.

networking

networkingPorta 11211 Memcached: Pentest e Dump Dati 2026

Memcached aperto senza auth: dump session token, credenziali e JWT con nc. Amplification UDP 51.000x, cache poisoning e hardening spiegati.

networking

networkingPorta 15672 RabbitMQ: da guest:guest a RCE con Erlang Cookie

RabbitMQ management esposto sulla 15672? Con guest:guest leggi ogni messaggio in coda, dumpi hash e ottieni RCE via Erlang cookie. Guida offensiva pratica.

networking

networkingPorta 16010 HBase: Dump Miliardi di Record Senza Autenticazione

HBase Master UI sulla 16010 senza auth: enumera tabelle, dumpa dati via REST API e Thrift, leggi token e CDR. Pentest completo con scan, lateral movement Hadoop.

networking

networkingPorta 27017 MongoDB: Accesso Senza Password, NoSQL Injection e Dump Dati

MongoDB esposto sulla 27017? Accedi senza auth, bypassa il login con $ne, dumpa credenziali e MFA secret, esegui privilege escalation. Pentest completo con payload operativi.

networking

networkingPorta 10000 Webmin: Backdoor RCE e Root Immediato

Porta 10000 Webmin: backdoor CVE-2019-15107 pre-auth RCE root, CVE-2022-0824 file manager, CVE-2024-12828 CVSS 9.9, Metasploit modules e post-exploitation con accesso root completo.

networking

networkingPorta 9200 Elasticsearch: Dump Indici, Credenziali e Groovy RCE

Porta 9200 Elasticsearch senza autenticazione: dump indici con credenziali e PII, ricerca password nei log, Groovy script RCE, CVE-2015-1427, elasticdump e lateral movement da ELK stack.

networking

networkingPorta 9000 Pentest: PHP-FPM RCE, SonarQube e Portainer

Porta 9000: RCE diretta via PHP-FPM FastCGI esposto, SonarQube admin:admin con codice sorgente e credenziali hardcoded, Portainer senza setup iniziale e container escape.

networking

networkingPorta 9090 Pentest: Prometheus, Cockpit Linux e JBoss RCE

Porta 9090: Prometheus senza auth espone intera infrastruttura e credenziali, Cockpit dà shell Linux nel browser, JBoss WAR deploy per RCE. Cheat sheet operativo incluso.

networking

networkingPorta 9092 Kafka Pentest: Intercettazione Messaggi e Message Injection

Porta 9092 Apache Kafka senza autenticazione: lista topic, intercettazione messaggi in real-time, message injection, Kafka Connect credentials JDBC e chain offensiva completa.

networking

networkingPorta 9300 Elasticsearch Transport: Cluster Join e Java RCE

Porta 9300 Elasticsearch transport: cluster join non autorizzato, replica dati su nodo malevolo, Java deserialization RCE CVE-2015-5377 e differenze operative dalla porta 9200.

networking

networkingPorta 9418 Git Daemon: Pentest, Clone Repository e Secret Extraction

Porta 9418 git daemon senza autenticazione: clone repository, estrazione credenziali dalla history dei commit, truffleHog, gitleaks, .git esposto via web e lateral movement da codice sorgente.

networking

networkingPorta 9999 Pentest: Abyss, Icecast CVE-2004-1561 e Dev Server

Porta 9999: Abyss Web Server directory traversal e admin bypass, Icecast buffer overflow RCE CVE-2004-1561, Varnish admin esposto, staging server senza protezioni e backdoor detection.

networking

networkingOracle EBS Pentest: Porta 7777, OHS e CVE 2026

Guida offensiva su Oracle HTTP Server porta 7777: enumerazione OHS, default credentials EBS e PeopleSoft, CVE-2022-21587, PL/SQL gateway injection, SSRF e lateral movement.

networking

networkingPorta 8000 Pentest: Django Debug, Python http.server e RCE

Guida offensiva porta 8000: Django DEBUG=True, Python http.server directory listing, Flask Werkzeug console, PHP built-in server e credential extraction. Con cheat sheet.

networking

networkingPorta 8008 HTTP-alt: Grafana, Splunk e API Interne per Pentest

Porta 8008 HTTP alternativa: default credentials Grafana e Splunk, CVE-2021-43798 path traversalSpring Boot Actuator heapdump, API REST interne e credential extraction.

networking

networkingPorta 8081 Pentest: Nexus Repository, Traefik e OWASP API

Porta 8081: Nexus Repository default credentials, CVE-2019-7238 RCE, Traefik dashboard senza auth, OWASP API Security Top 10 con payload operativi e supply chain attack.

networking

networkingPorta 8443 HTTPS Pentest: vCenter, pfSense, UniFi e CVE

Porta 8443 HTTPS alternativa: VMware vCenter CVE-2021-21972, pfSense RCE, UniFi Log4Shell, Cisco ASDM default credentials, certificate intelligence e TLS hardening.

networking

networkingPorta 8888 Jupyter Notebook: RCE Diretto e Credential Extraction

Porta 8888 Jupyter Notebook senza autenticazione: code execution diretto, token leak, terminal integrato, credenziali hardcoded nei notebook e chain offensiva reale passo dopo passo.

networking

networkingNeo4j Pentest: Cypher Injection, APOC RCE e Porta 7474

Pentest Neo4j porta 7474/7687: enumerazione, default credentials, Cypher injection, APOC RCE, dump hash e API key. Guida completa 2026.

networking

networkingPorta 7070 Pentest: RealServer, Helix e AnyDesk

Port 7070 aperta? Guida pentest 2026: cos'è, enumerazione Helix/RealServer, exploit RTSP, directory traversal, AnyDesk e Java app server.

networking

networkingPorta 5601 Kibana: Dev Tools, Log Leak e Elasticsearch

Porta 5601 Kibana nel pentest: Dev Tools Console, query Elasticsearch, exposure dei log, host interni e credenziali sensibili nei dati indicizzati

networking

networkingPorta 5900 VNC: No Auth, Brute Force e Desktop Remoto

Porta 5900 VNC nel pentest: accesso desktop remoto, istanze senza autenticazione, brute force password, screenshot e session hijacking.

networking

networkingPorta 5986 WinRM HTTPS: Certificati, ADCS e Evil-WinRM

Porta 5986 WinRM HTTPS nel pentest: certificati client, Evil-WinRM su TLS, abuso ADCS e accesso remoto via certificate-based authentication.

networking

networkingPorta 6000 X11: Screenshot, Keylogging e Desktop Hijack

Porta 6000 X11 nel pentest: display remoto esposto, screenshot del desktop, keylogging, input injection e session hijacking su sistemi Linux e Unix.

networking

networkingPorta 6379 Redis: No Auth, RCE e Credential Dump

Porta 6379 Redis nel pentest: accesso senza autenticazione, dump di chiavi e sessioni, SSH key injection, moduli malevoli e RCE.

networking

networkingPorta 6443 Kubernetes API: Token, Secrets e Cluster Admin

Porta 6443 Kubernetes API nel pentest: token ServiceAccount, secret extraction, accesso ai pod, escalation a cluster-admin e compromissione del cluster.

networking

networkingPorta 6667 IRC: UnrealIRCd, C2 e Information Gathering

Porta 6667 IRC nel pentest: enumerazione server e canali, info leak su utenti e hostname, botnet C2, UnrealIRCd e rischi di hijacking.

networking

networkingPorta 7001 WebLogic: T3, Console Admin e RCE

Porta 7001 WebLogic nel pentest: T3 protocol, console admin, CVE RCE pre-auth, SSRF e accesso a Oracle WebLogic Server esposto.

networking

networkingPorta 7002 WebLogic SSL: HTTPS, T3S e RCE

Porta 7002 WebLogic SSL nel pentest: console HTTPS, T3S, certificati TLS, CVE pre-auth e attacchi su Oracle WebLogic Server cifrato.

networking

networkingPorta 3690 SVN: Repository Esposti e Secret Leakage

Porta 3690 SVN nel pentest: repository esposti, checkout anonimo, history dei commit, source code disclosure e credenziali recuperabili.

networking

networkingPorta 4040 Spark UI: Pentest, Credenziali e Cluster Map

Porta 4040 Spark UI nel pentest: environment leak, worker discovery, credenziali esposte e pivot verso REST API 6066 e cluster big data.

networking

networkingPorta 4500 IPsec NAT-T: VPN, IKE e PSK Cracking

Porta 4500 IPsec NAT-T nel pentest: IKE, NAT traversal, aggressive mode, PSK cracking e analisi della superficie VPN esposta.

networking

networkingPorta 5000 Docker Registry e Flask: Debug, RCE e Secret Leak

Porta 5000 nel pentest: Docker Registry esposto con immagini e segreti scaricabili, oppure Flask debug con console Werkzeug e RCE dal browser.

networking

networkingPorta 5672 RabbitMQ: AMQP, Code e Management API

Porta 5672 RabbitMQ nel pentest: code e messaggi AMQP, credenziali esposte, Management API 15672, injection e rischio Erlang cookie.

networking

networkingPorta 2082 cPanel: Pentest, Credential Reuse e Webshell

Porta 2082 cPanel nel pentest: login HTTP non cifrato, credential reuse, upload via File Manager, accesso a database, email e backup.

networking

networkingPorta 2083 cPanel SSL: Pentest, API e Login HTTPS

Porta 2083 cPanel SSL nel pentest: login HTTPS, TLS enumeration, API cPanel, upload file, automazione post-auth e controlli cPHulk.

networking

networkingPorta 2181 ZooKeeper: Pentest, Dump e Four-Letter Commands

Porta 2181 ZooKeeper nel pentest: four-letter commands, dump configurazioni, cluster enumeration e metadata sensibili.

networking

networkingPorta 2376 Docker API TLS: Pentest e mTLS

Porta 2376 Docker API TLS nel pentest: TLS enumeration, mutual TLS, furto di client certificate, misconfigurazioni e accesso remoto al daemon

networking

networkingPorta 2483 Oracle DB: TNS Listener, SID e Pentest

Porta 2483 Oracle DB nel pentest: TNS Listener, SID e service name enumeration, brute force credenziali, escalation DBA e tecniche di accesso al sistema

networking

networkingPorta 2484 Oracle TCPS: Wallet, TLS e Pentest

Porta 2484 Oracle TCPS nel pentest: TNS Listener cifrato, certificati e Oracle Wallet, TLS enumeration e differenze con la 2483.

networking

networkingPorta 2701 TVersity: Web UI e Information Disclosure

Porta 2701 TVersity nel pentest: media server con web UI esposta, disclosure dei file condivisi e analisi della superficie di accesso.

networking

networkingPorta 3260 iSCSI: Pentest, Target, LUN e CHAP

Porta 3260 iSCSI nel pentest: discovery di target e LUN, accesso a volumi storage, CHAP, mount di dischi remoti e analisi dei dati esposti.

networking

networkingPorta 3478 STUN/TURN: NAT Traversal, Relay Abuse e Pentest

Porta 3478 STUN/TURN nel pentest: NAT traversal, IP leak, tipo di NAT, TURN relay abuse e misconfigurazioni in infrastrutture WebRTC e VoIP.

networking

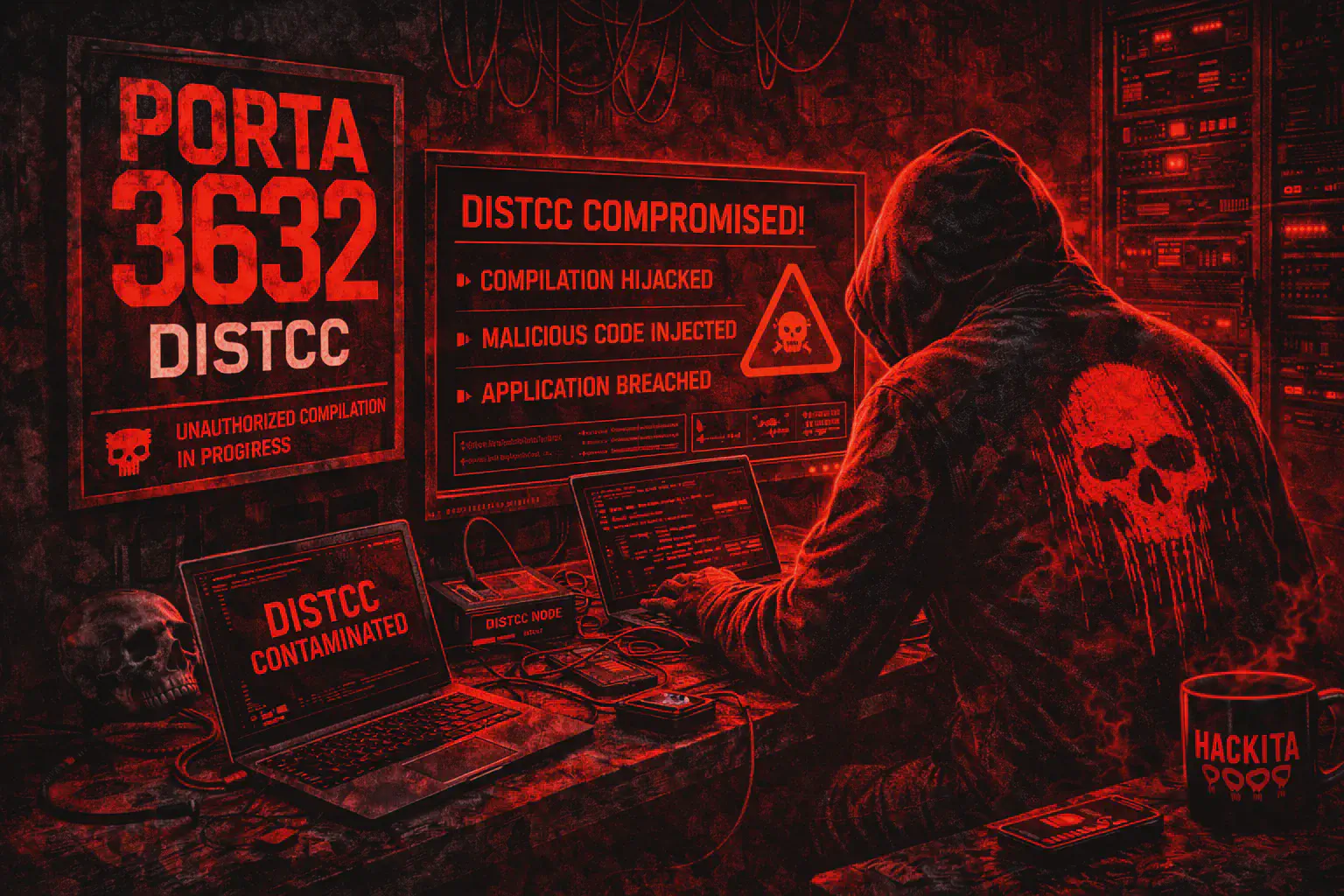

networkingPorta 3632 DistCC: RCE Diretta e CVE-2004-2687

Porta 3632 DistCC nel pentest: distccd esposto, RCE senza autenticazione via CVE-2004-2687, verifica con Nmap NSE e impatto immediato

networking

networkingPort 1991 cPanel e WHM: Pentest, Enumerazione e Hardening

Guida pentest su cPanel e WHM: pannelli 2083, 2087 e Webmail 2096, account enumeration, API, esposizione hosting e misconfigurazioni critiche

networking

networkingPorta 1434 MSSQL: SQL Server Browser e Discovery Istanze

Pentest MSSQL sulla porta 1434/UDP: enumerazione SQL Server Browser, named instance, versione, porte dinamiche e discovery delle istanze SQL in lab.

networking

networkingPorta 1604 Citrix ICA: ICA Browser, App Pubblicate e StoreFront

Pentest Citrix sulla porta 1604/UDP: enumerazione ICA Browser, app pubblicate, StoreFront, servizi 1494/2598 e accesso agli ambienti Citrix Virtual Apps in lab.

networking

networkingPorta 1723 PPTP: MS-CHAPv2 e Credenziali VPN

Pentest PPTP sulla porta 1723: Cos'è, fingerprint del control channel, analisi MS-CHAPv2, credenziali VPN legacy, GRE e rischio accesso alla rete interna.

networking

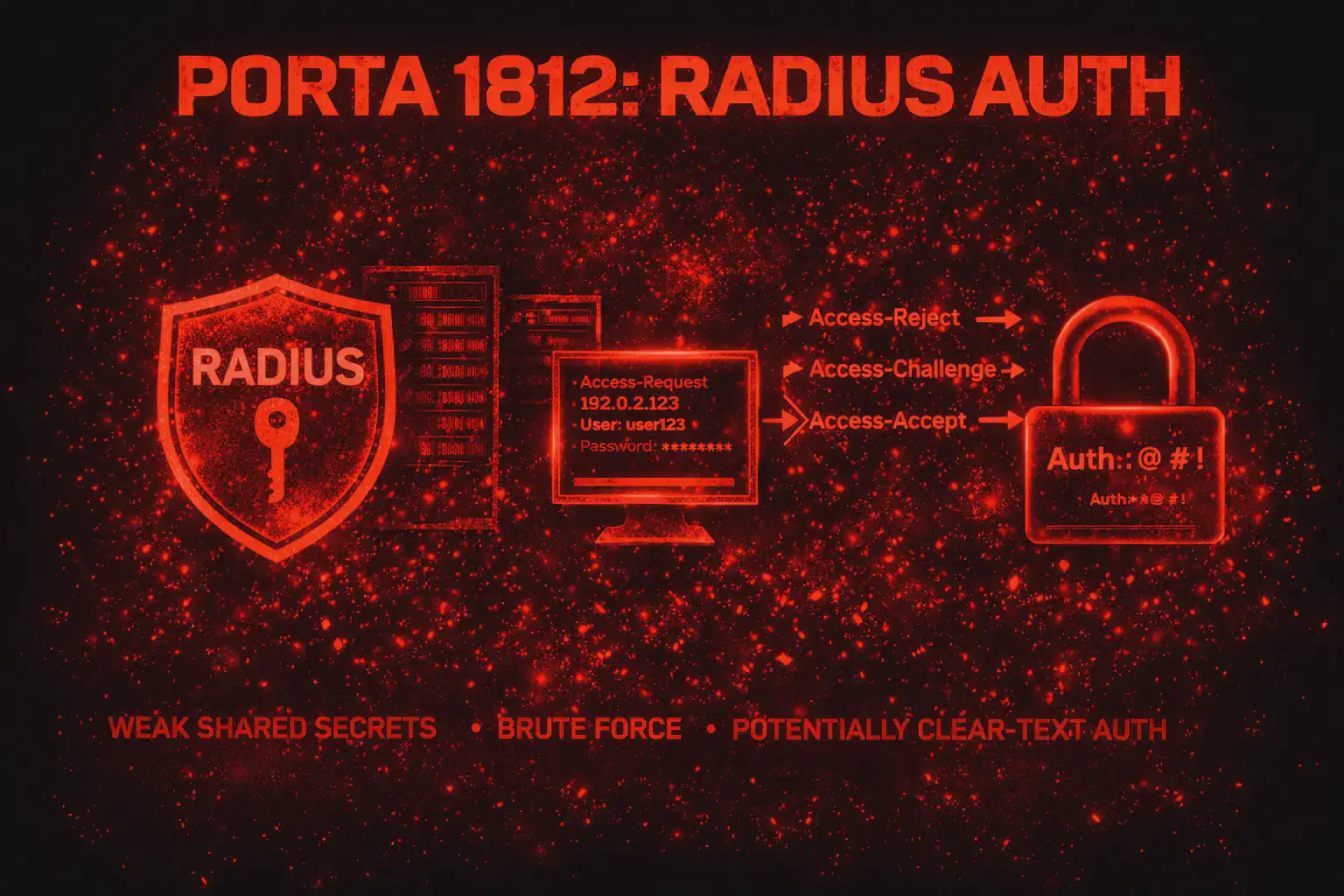

networkingPorta 1812 RADIUS: Shared Secret, EAP e Accesso alla Rete

Pentest RADIUS sulla porta 1812/UDP: test shared secret, autenticazione EAP, backend AD/LDAP, RADIUS Accounting e controllo dell’accesso di rete in lab.

networking

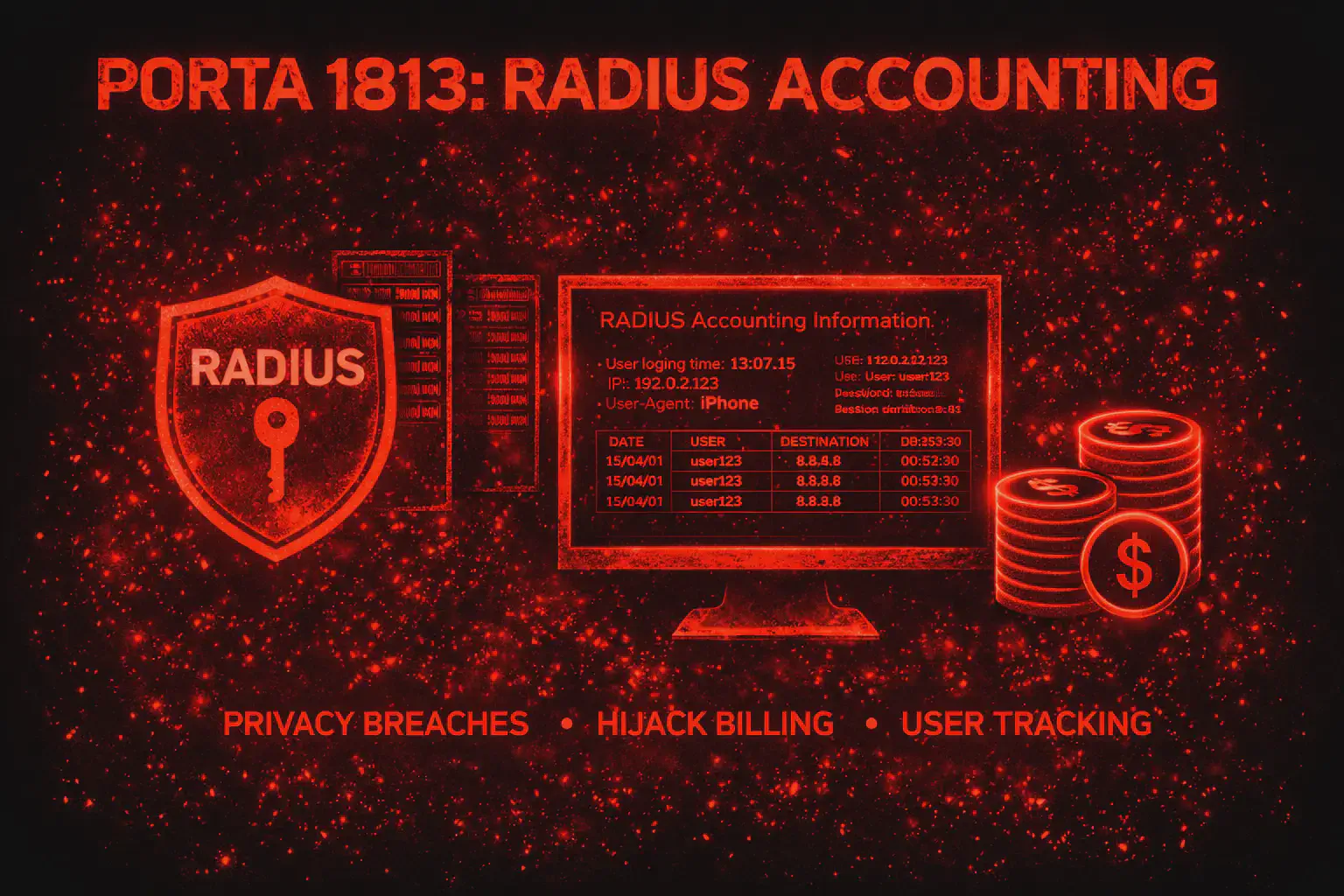

networkingPorta 1813 RADIUS Accounting: Sessioni, IP Assegnati e RADIUS 1812

Pentest RADIUS Accounting sulla porta 1813/UDP: session tracking, Framed-IP, Accounting-Request, correlazione con 1812 e visibilità sulle sessioni di rete in lab.

networking

networkingPorta 1883 MQTT: Pentest, Topic Enumeration e Injection

Port 1883 MQTT nel pentest IoT: topic enumeration, anonymous subscribe, message injection e credenziali in chiaro su broker esposti.

networking

networkingPorta 1900 SSDP/UPnP: Pentest, Port Mapping e SSRF

Porta 1900 SSDP/UPnP nel pentest: discovery dei device, port mapping abuse, SSRF via CallStranger e analisi dei servizi esposti.

networking

networkingPorta 1947 HASP: Pentest e Sentinel Admin Control Center

Port 1947 HASP nel pentest: Sentinel Admin Control Center, enumerazione dongle e licenze attive, version check e rischi RCE del License Manager.

networking

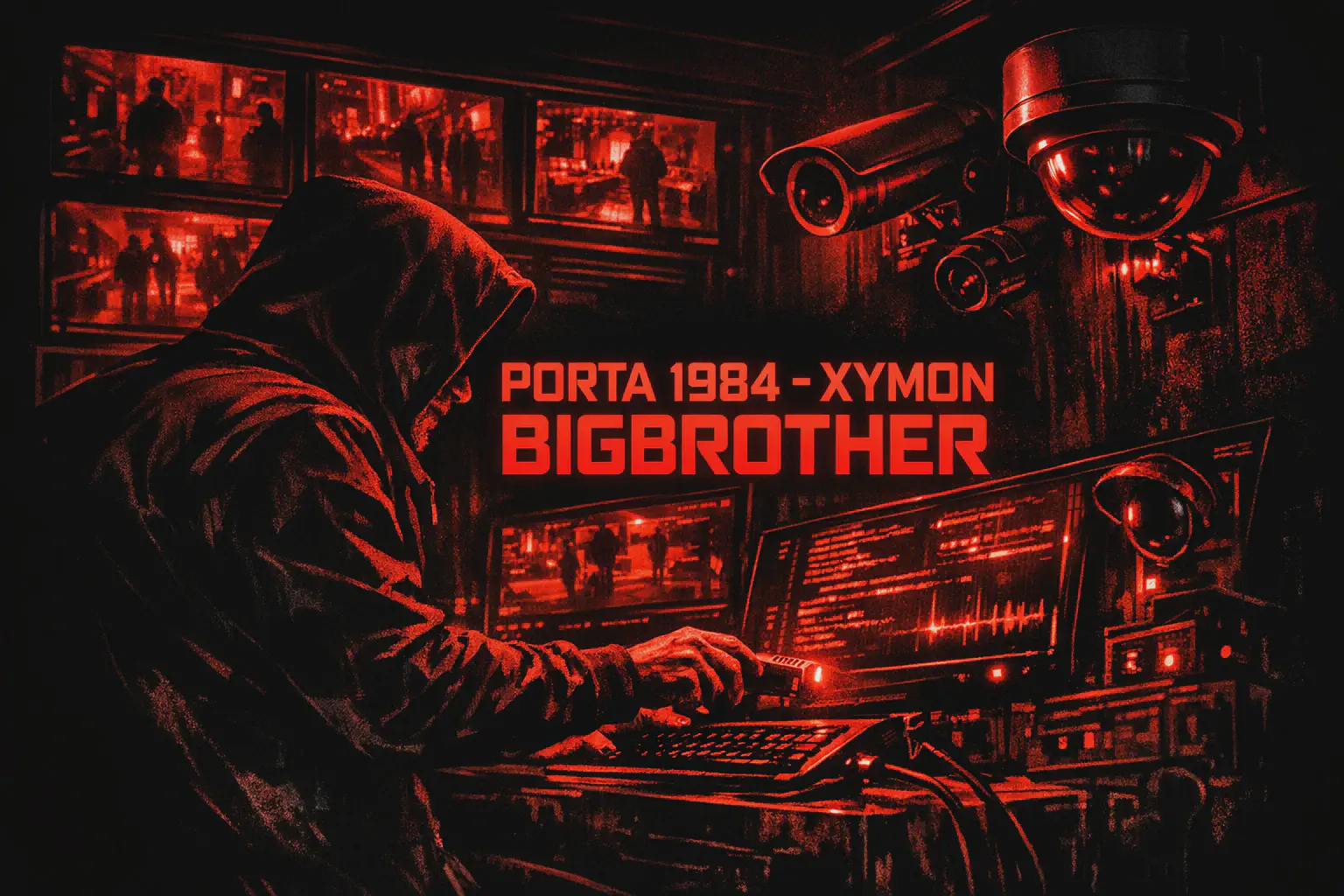

networkingPorta 1984 Xymon/BigBrother: Recon e Info Disclosure

Porta 1984 Xymon e BigBrother nel pentest: agent monitoring, host data disclosure, servizi esposti e dashboard infrastrutturale accessibile senza adeguati controlli.

networking

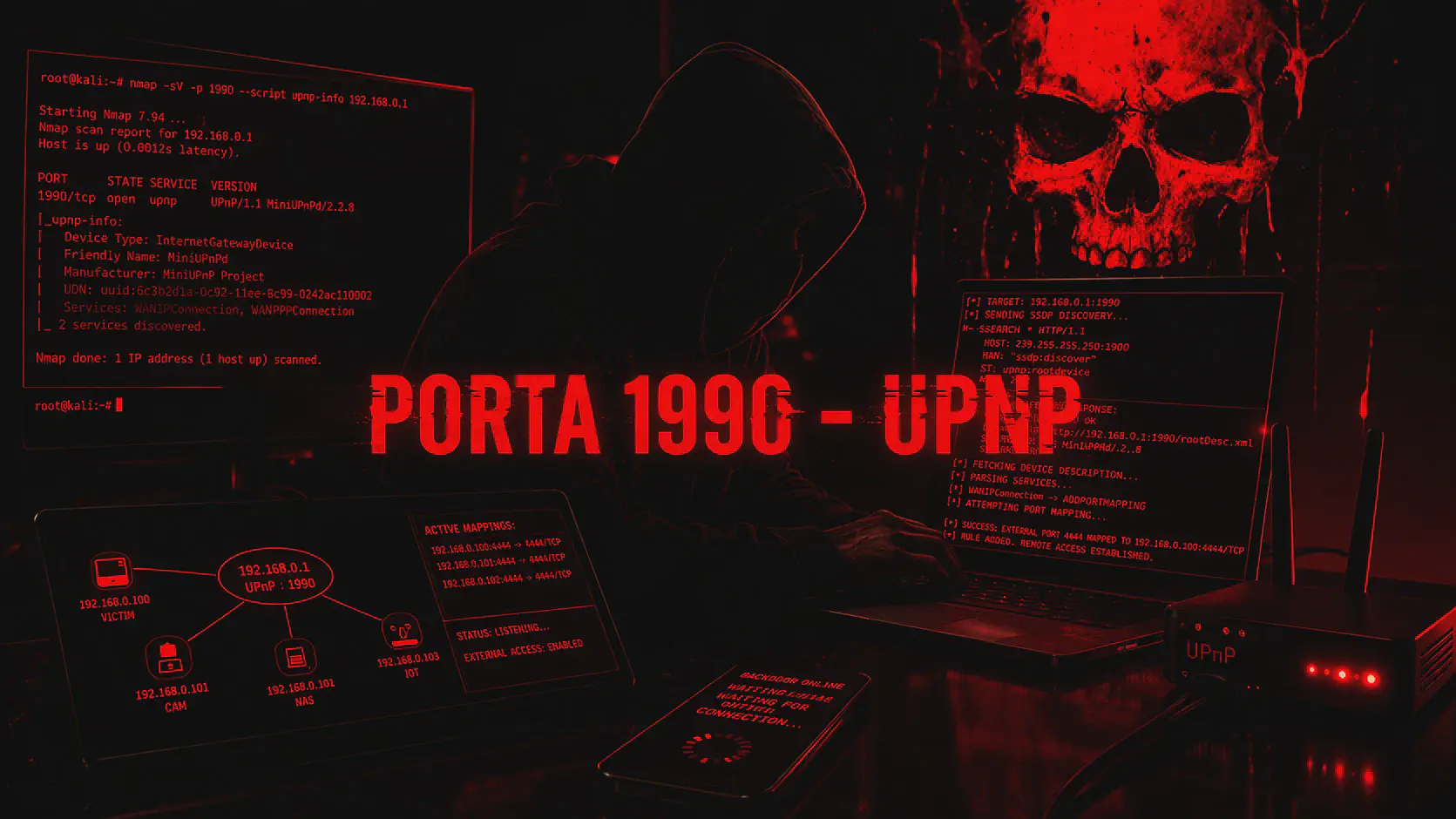

networkingPorta 1990 UPnP: SOAP, Port Mapping e Device Control

Porta 1990 UPnP nel pentest: SOAP action, port mapping abuse, device control e analisi dei servizi IGD esposti sul router.

networking

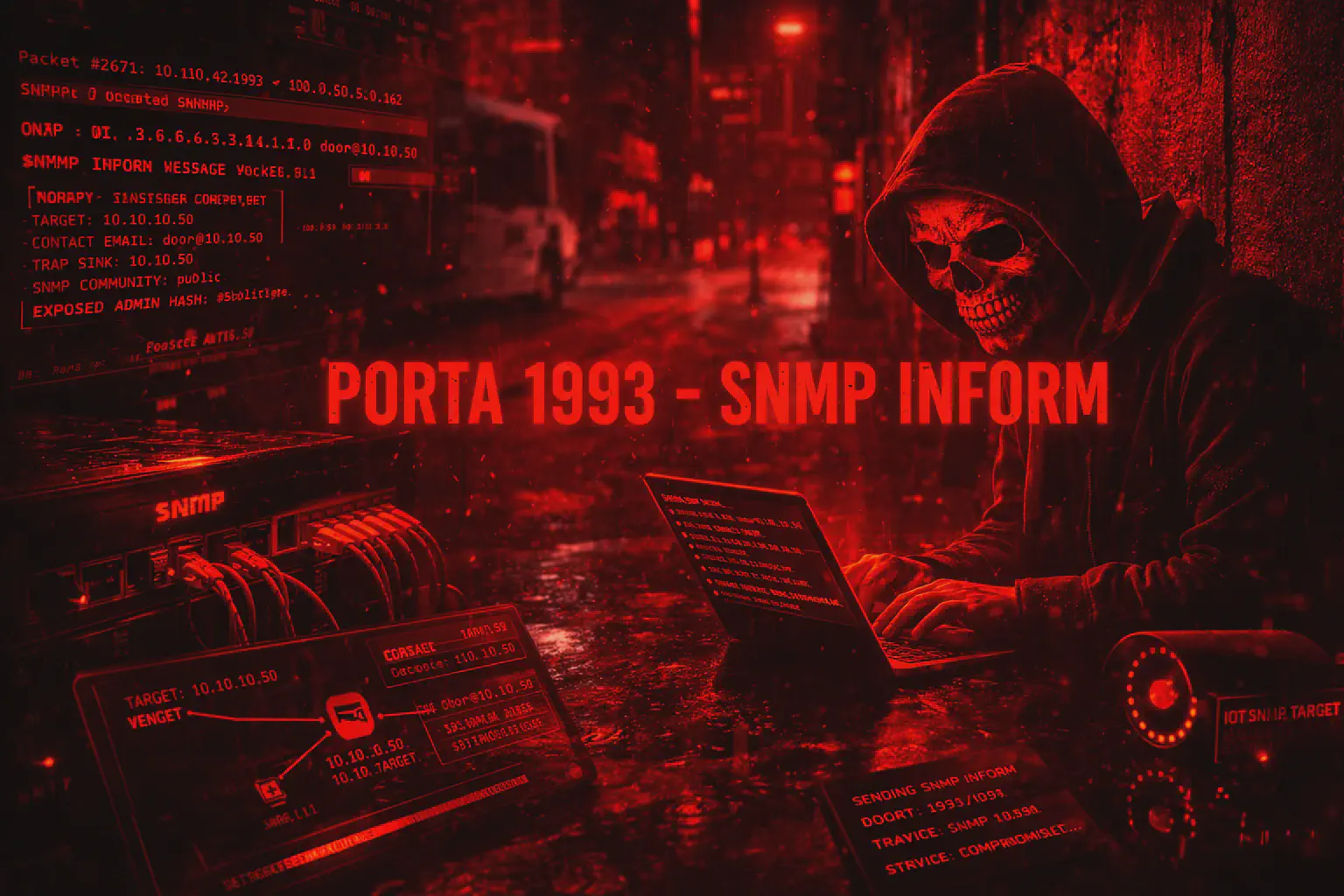

networkingPorta 1993 SNMP: Inform, Trap e Monitoring

Porta 1993 SNMP nel pentest: SNMP Inform, trap correlation, community string, collector alternativi e information disclosure su server di monitoring.

networking

networkingPorta 2049 NFS: Pentest, no_root_squash e Lateral Movement

Porta 2049 NFS nel pentest: export enumeration, mount remoto, UID spoofing, no_root_squash, SSH key injection e privesc Linux.

networking

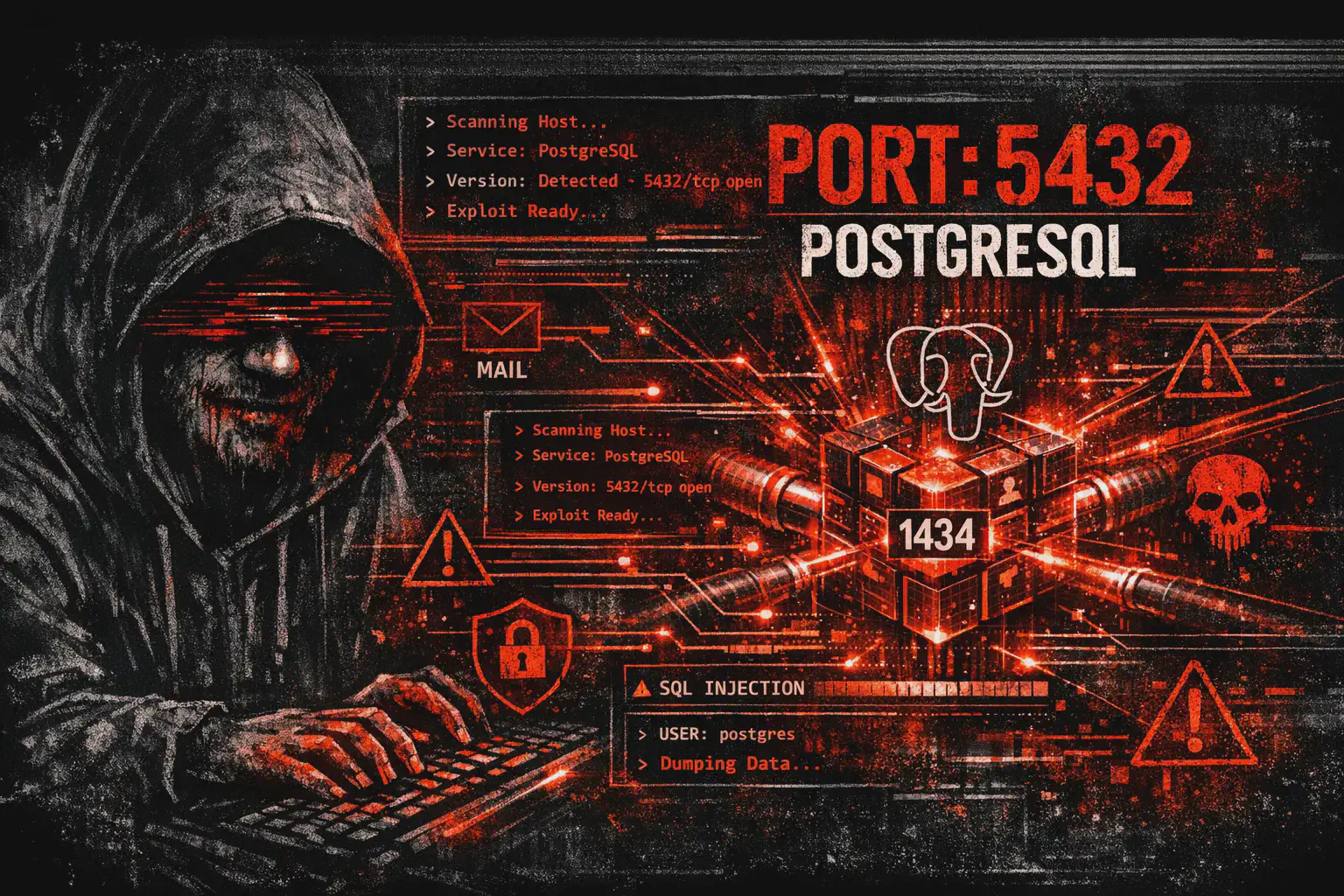

networkingPorta 5432 PostgreSQL: Payload, pg_shadow, COPY PROGRAM e RCE

Pentest PostgreSQL sulla porta 5432: enumerazione, brute force, pg_shadow, file read/write, COPY PROGRAM, RCE e privilege escalation in lab.

networking

networkingPorta 110 POP3: Brute Force, Credential Sniffing e Accesso Mailbox

La porta 110 espone POP3, il protocollo usato per scaricare email dal server al client. Guida pratica a enumeration, brute force, sniffing di credenziali in chiaro, download messaggi e hardening del mail server.

networking

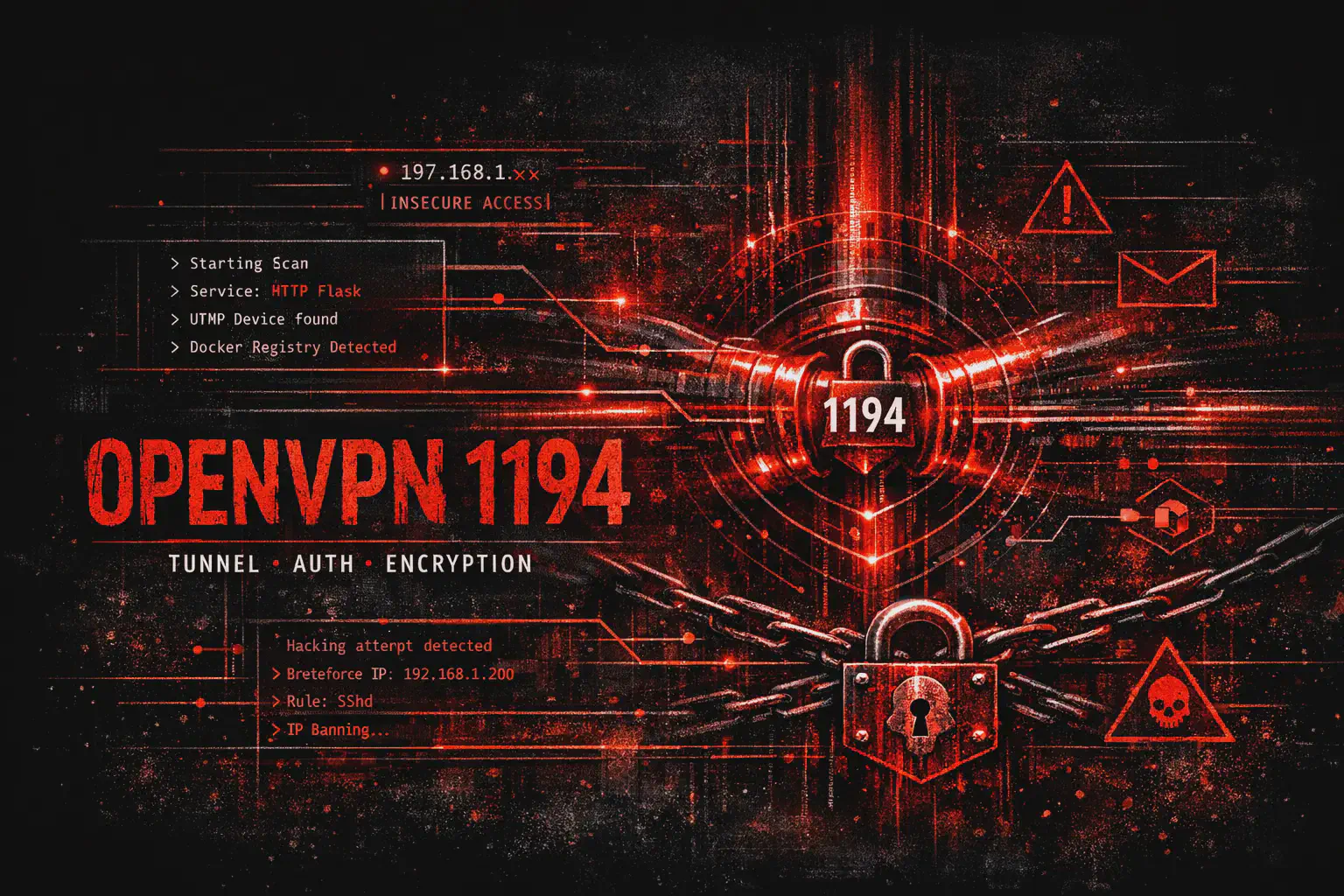

networkingPorta 1194 OpenVPN: File .ovpn, Credenziali VPN e Accesso Interno

Pentest OpenVPN sulla porta 1194: fingerprint UDP/TCP, analisi file .ovpn, test credenziali, certificati client e accesso alla rete interna in lab.

networking

networkingPorta 1352 Lotus Notes/Domino: NRPC, names.nsf e WebAdmin

Pentest Lotus Notes/Domino sulla porta 1352: enum NRPC, names.nsf, Domino Directory, database NSF, WebAdmin e accessi deboli in ambienti legacy.

networking

networkingPorta 143 IMAP: Accesso Mailbox, Brute Force e Mail Server Enumeration

La porta 143 espone IMAP, il protocollo usato per accedere e sincronizzare email e cartelle direttamente sul server. Guida pratica a enumeration, login testing, mailbox discovery e hardening del mail server.

networking

networkingPorta 1521 Oracle DB: TNS Listener, SID e Privilege Escalation

Pentest Oracle 1521: enumerazione TNS Listener, payload, SID e service name, test credenziali deboli, SQL injection, escalation a DBA e lateral movement in lab.

networking

networkingPorta 25 SMTP: User Enumeration, Open Relay e SMTP AUTH

La porta 25 SMTP può esporre user enumeration via VRFY e RCPT TO, open relay, spoofing email e brute force su SMTP AUTH. Guida pratica a enumerazione, exploit, detection e hardening del mail server.

networking

networkingPorta 43 WHOIS: OSINT su Domini, IP e Name Server

La porta 43 WHOIS permette query passive su domini, IP e ASN per raccogliere registrar, name server, contatti e scadenze utili alla reconnaissance e all’OSINT.

networking

networkingPorta 5000: Docker Registry, Flask Debug e UPnP

Porta 5000 nel pentest: riconosci Docker Registry, Flask debug, UPnP o Synology DSM. Enumerazione, image pull, RCE Werkzeug e abuse SOAP in lab.

networking

networkingPorta 80 HTTP: SQL Injection, XSS, LFI e Attack Surface Web

La porta 80 HTTP resta il punto d’ingresso principale per testare applicazioni web, API, pannelli admin e servizi interni. Scopri enumerazione, SQLi, XSS, LFI, SSRF e le tecniche più utili nel web pentest.

networking

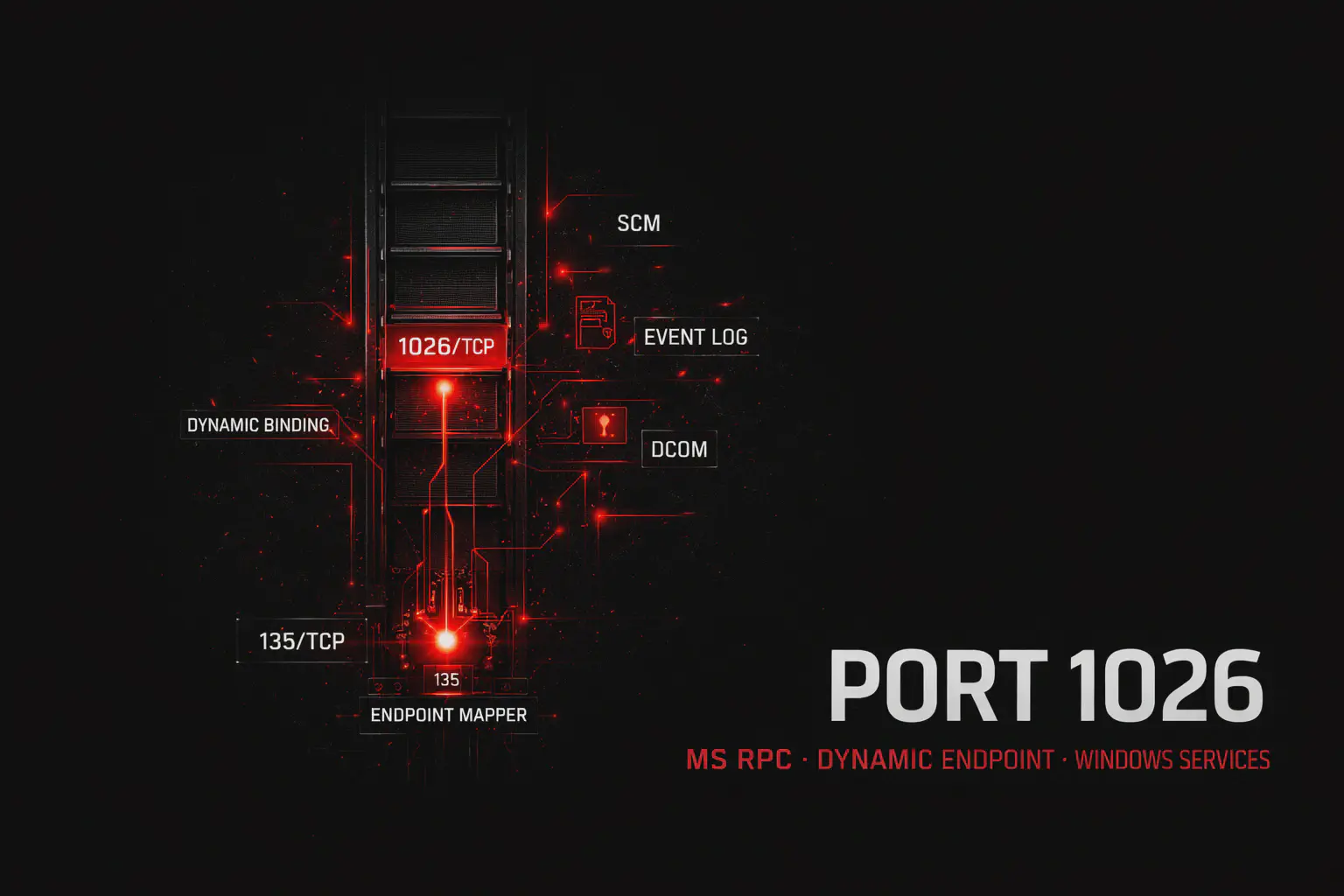

networkingPorta 1026 MS RPC: endpoint dinamici Windows, porta 135 e servizi remoti.

Scopri cos’è la porta 1026 in ambito MS RPC, perché va correlata all’endpoint mapper sulla 135 e come le porte RPC dinamiche cambino tra sistemi legacy e Windows moderni, influenzando enumerazione, firewalling e lateral movement.

networking

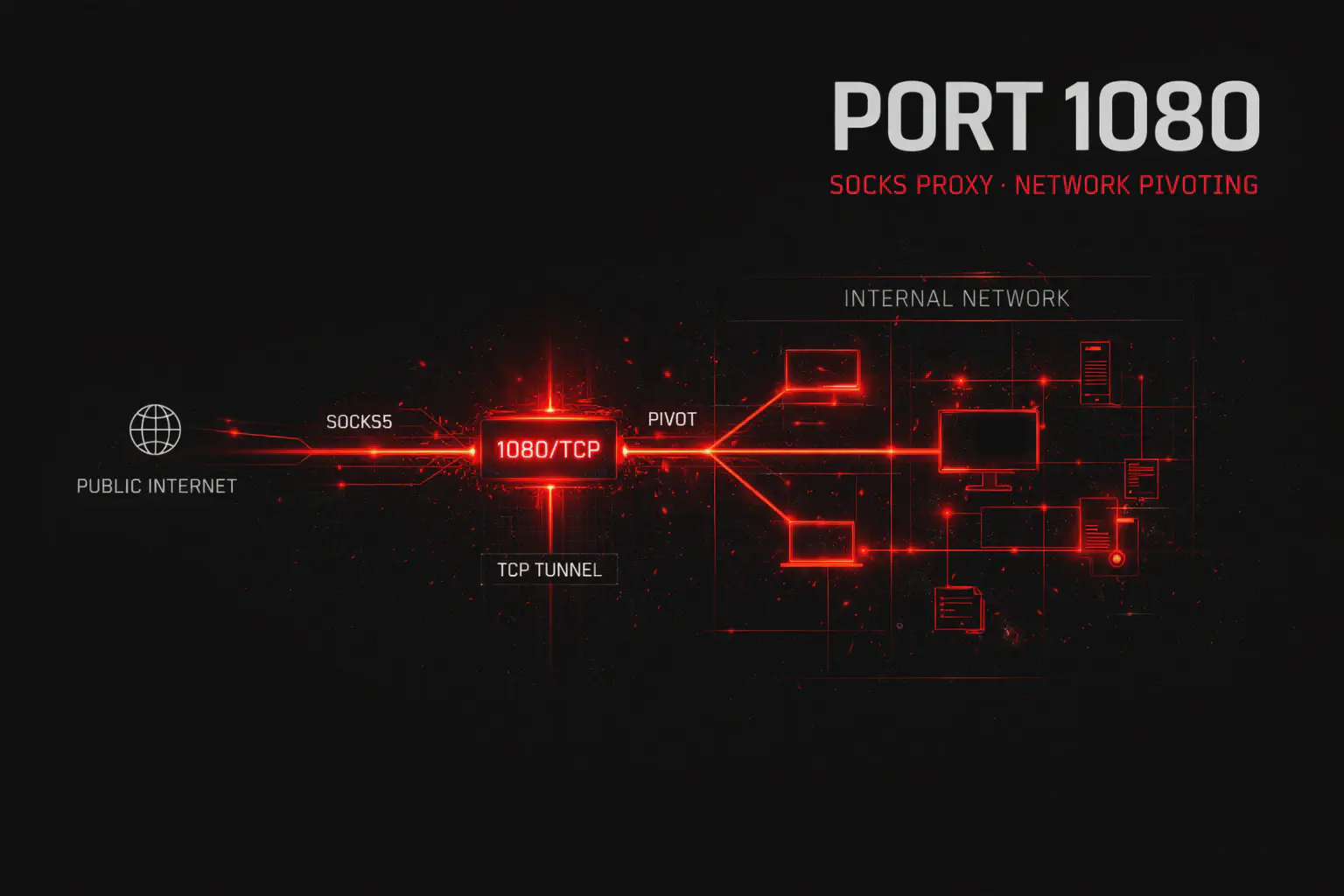

networkingPorta 1080 TCP: SOCKS Proxy e Pivoting nella Rete Interna

La porta 1080 può esporre un SOCKS proxy aperto usabile per pivoting, tunneling e accesso alla rete interna. Scopri come identificarlo, testarlo e sfruttarlo in pentest autorizzati.

networking

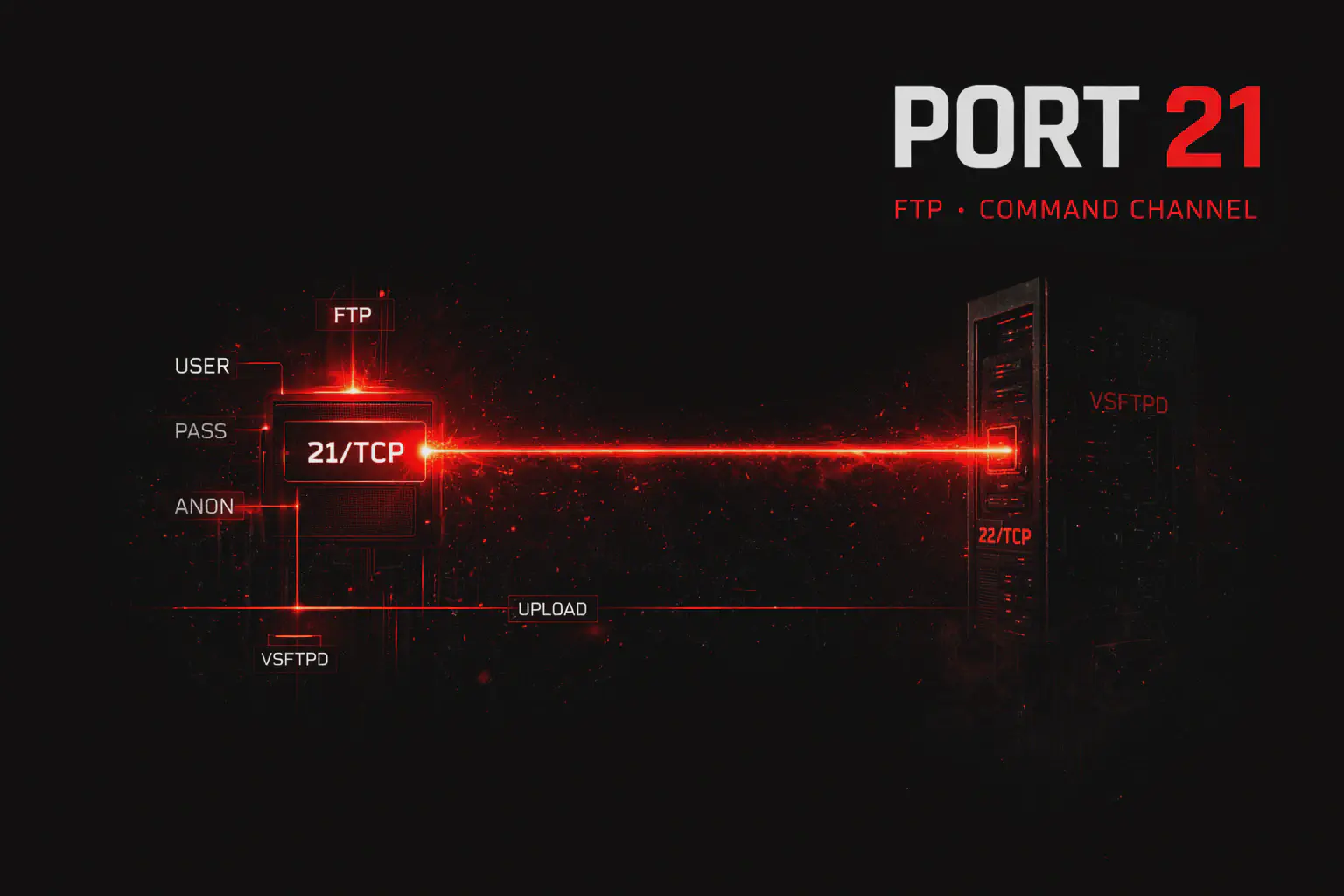

networkingPorta 21 FTP: Anonymous Login, Brute Force ed Exploit

La porta 21 FTP resta un target chiave nei pentest: scopri enumerazione, anonymous login, brute force, upload di file, exploit vsftpd e ProFTPD, detection e hardening pratico.

networking

networkingPorta 23 Telnet: Credenziali in Chiaro, Sniffing e Brute Force

La porta 23 Telnet è una critical finding immediata: trasmette credenziali in chiaro, facilita brute force, sniffing e accesso remoto insicuro. Scopri come enumerarla, attaccarla e metterla in sicurezza.

networking

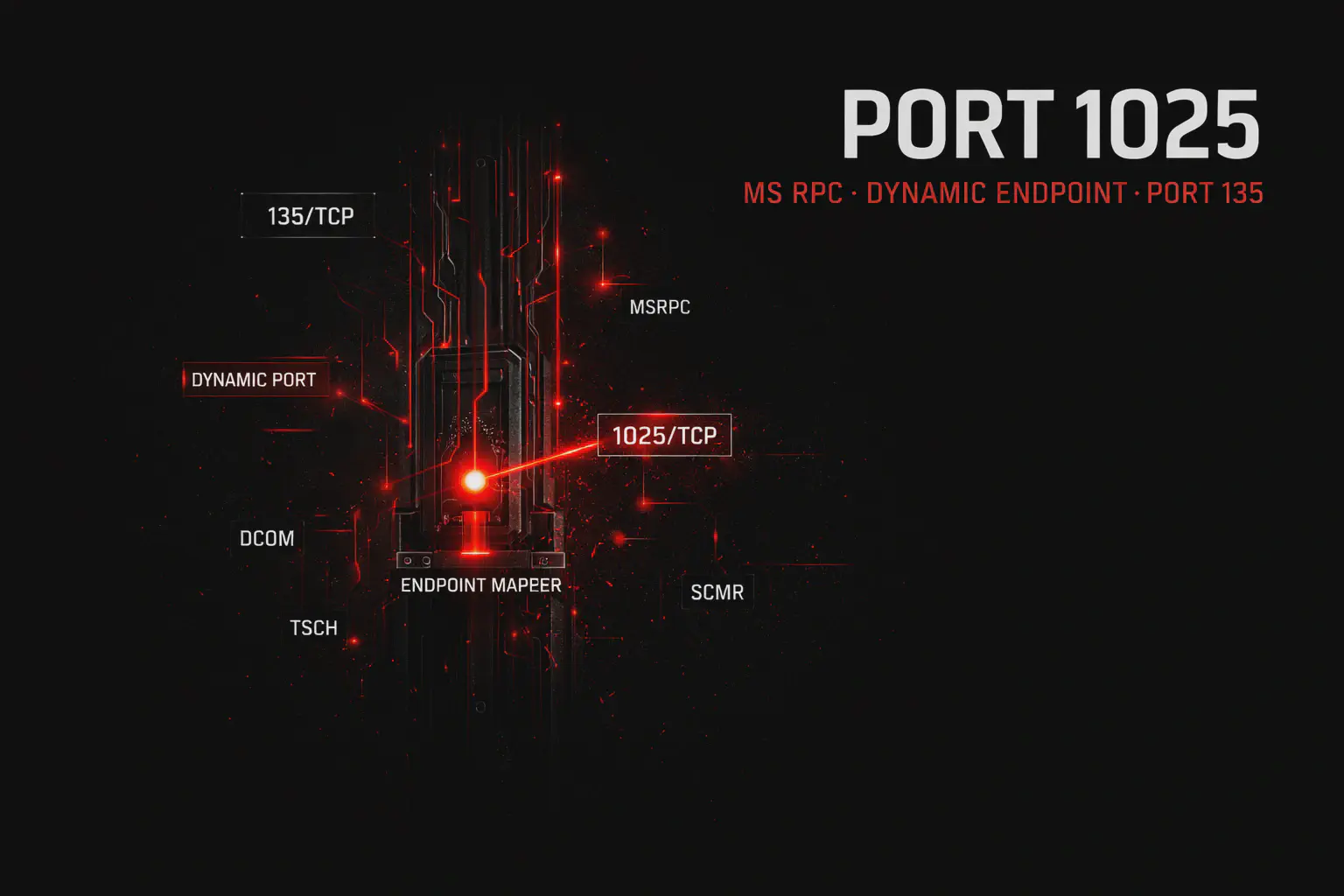

networkingPorta 1025 MS RPC: endpoint dinamici Windows, porta 135 e lateral movement.

Scopri cos’è la porta 1025 in ambito MS RPC, perché va correlata all’endpoint mapper sulla 135 e come le porte RPC dinamiche dipendano dalla versione di Windows: 1025-5000 nei sistemi legacy, 49152-65535 da Windows Vista/Server 2008 in poi.

networking

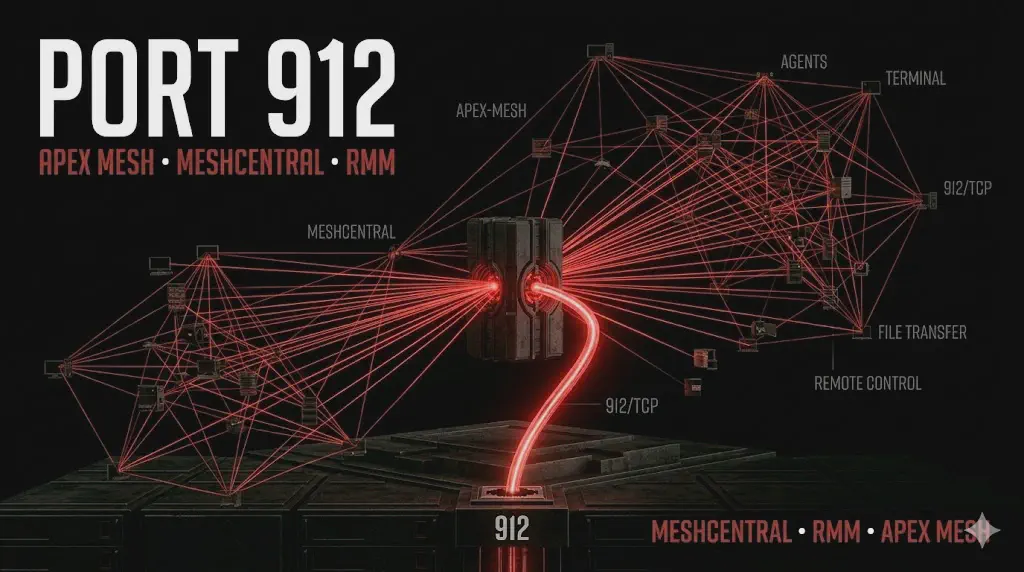

networkingPorta 912 Apex Mesh / MeshCentral: server RMM, agent remoti e compromissione centralizzata.

Scopri cos’è la porta 912 associata a apex-mesh e perché può indicare una piattaforma di remote management come MeshCentral: accesso centralizzato agli endpoint, agent remoti e superficie ad alto impatto per l’intera rete gestita.

networking

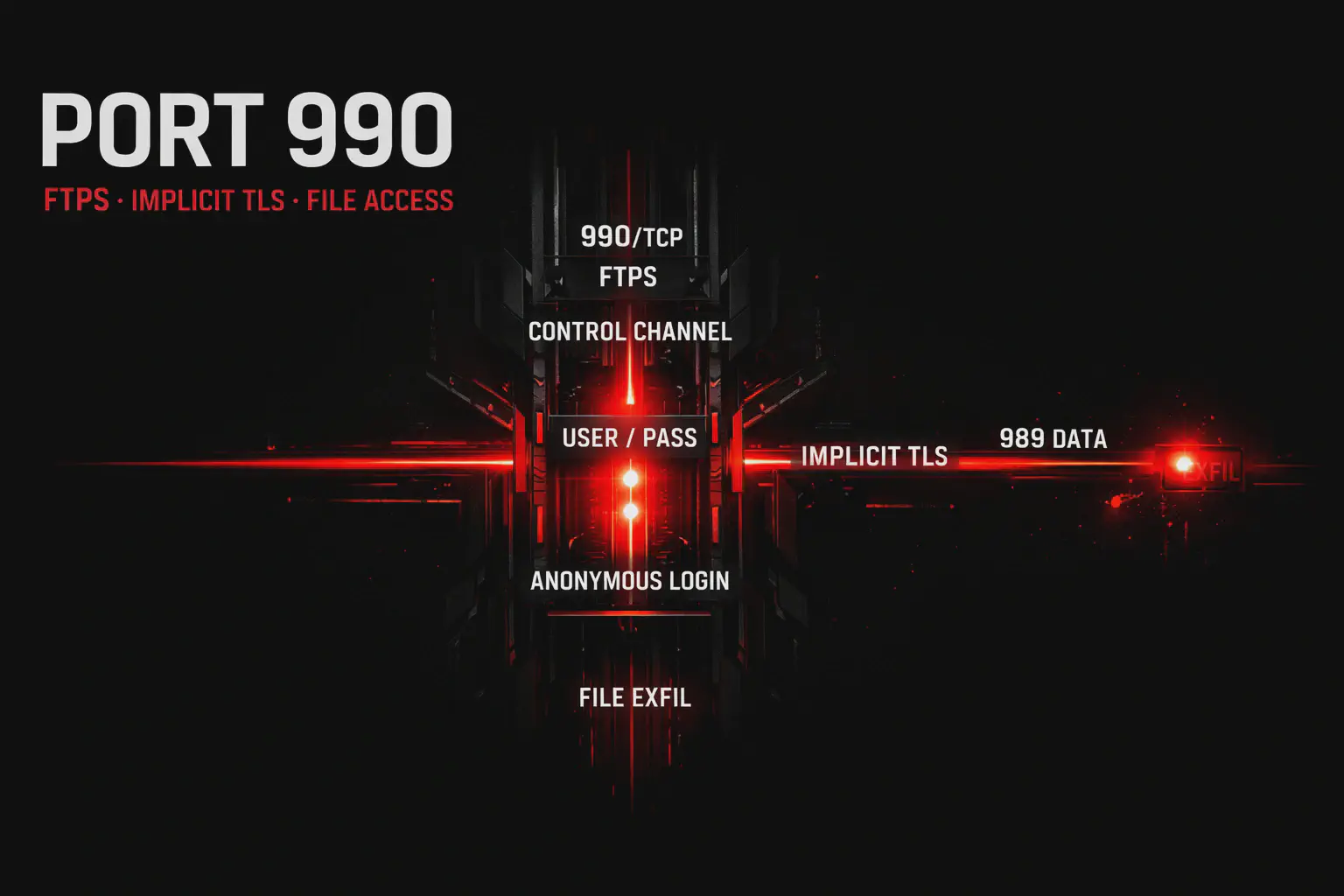

networkingPorta 990 FTPS: anonymous login, brute force e file exfiltration su FTP cifrato.

Scopri cos’è la porta 990 ftps, come si collega alla 989 ftps-data e perché anonymous login, credenziali deboli e backup esposti restano i rischi principali del file transfer protetto da TLS.

networking

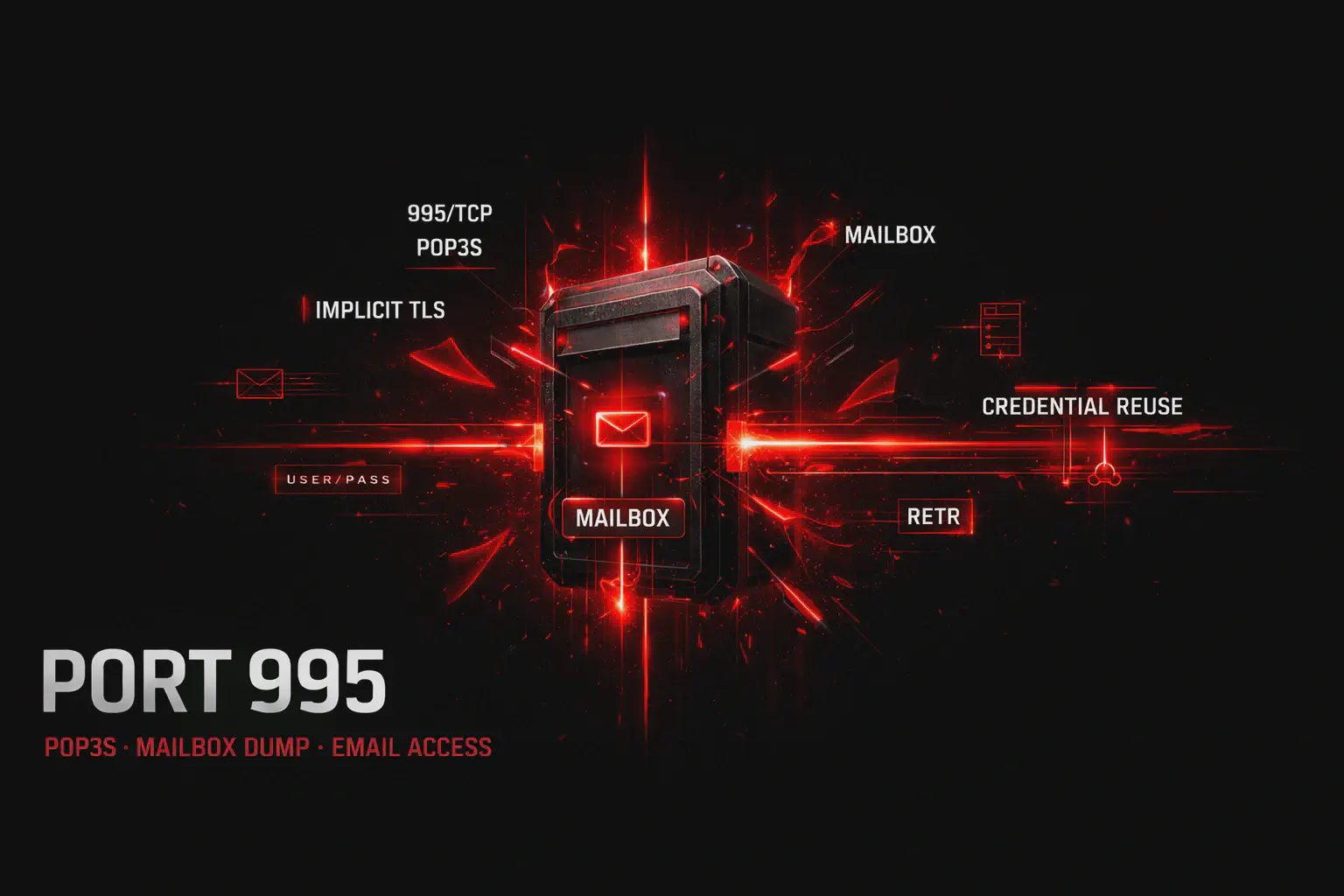

networkingPorta 995 POP3S: brute force, mailbox dump e credential reuse sulle email cifrate.

Scopri cos’è la porta 995 pop3s, perché POP3 over TLS usa cifratura implicita sul canale email e come credenziali deboli, mailbox access e contenuti sensibili rendono POP3S un target ancora rilevante.

networking

networkingPorta 880 Kerberos Admin: kadmin, kpasswd e password policy del KDC.

Scopri cos’è la porta 880 associata ai servizi Kerberos admin legacy o custom, come si collega a kadmin e kpasswd e perché policy password, principal e configurazione del KDC sono preziosi per l’enumerazione Kerberos.

networking

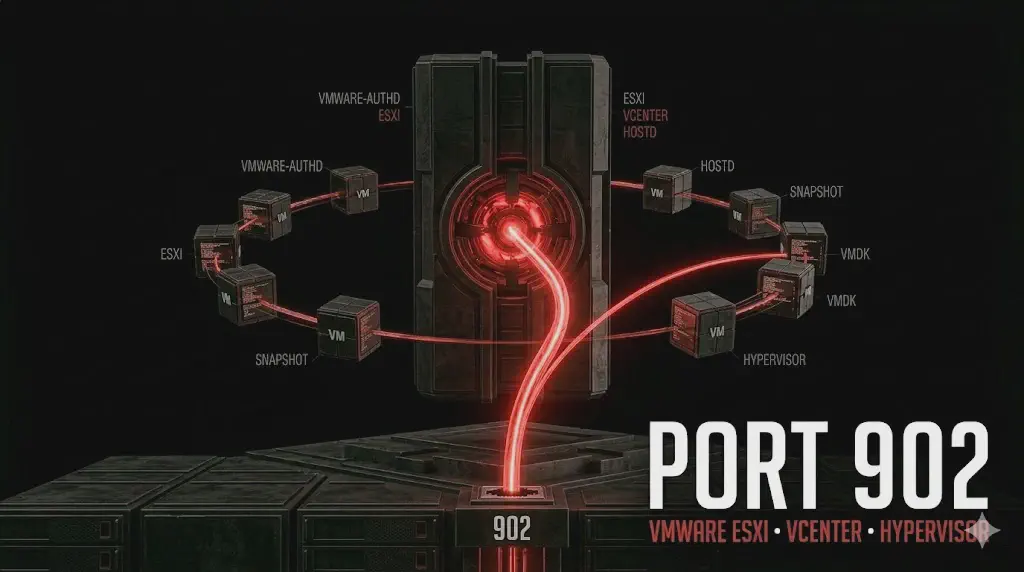

networkingPorta 902 VMware ESXi: vCenter, vmware-authd e rischio hypervisor.

Scopri cos’è la porta 902 VMware, usata nelle comunicazioni core tra vCenter Server ed ESXi, e perché identificare un host con vmware-authd significa trovare una superficie ad alto impatto per l’intera infrastruttura virtuale.

networking

networkingPorta 989 FTPS-Data: canale dati cifrato, TLS implicito e sicurezza del file transfer.

Scopri cos’è la porta 989 ftps-data, come si collega alla 990 nel FTPS implicito e perché certificati, TLS e permessi di accesso restano centrali per valutare la sicurezza del trasferimento file.

networking

networkingPorta 636 LDAPS: enumerazione Active Directory, certificati TLS e abuse AD CS.

Scopri cos’è la porta 636 LDAPS, come il certificato LDAP over SSL può rivelare hostname, dominio e CA aziendale, e perché LDAP signing e channel binding restano cruciali per ridurre relay ed esposizione della directory Active Directory.

networking

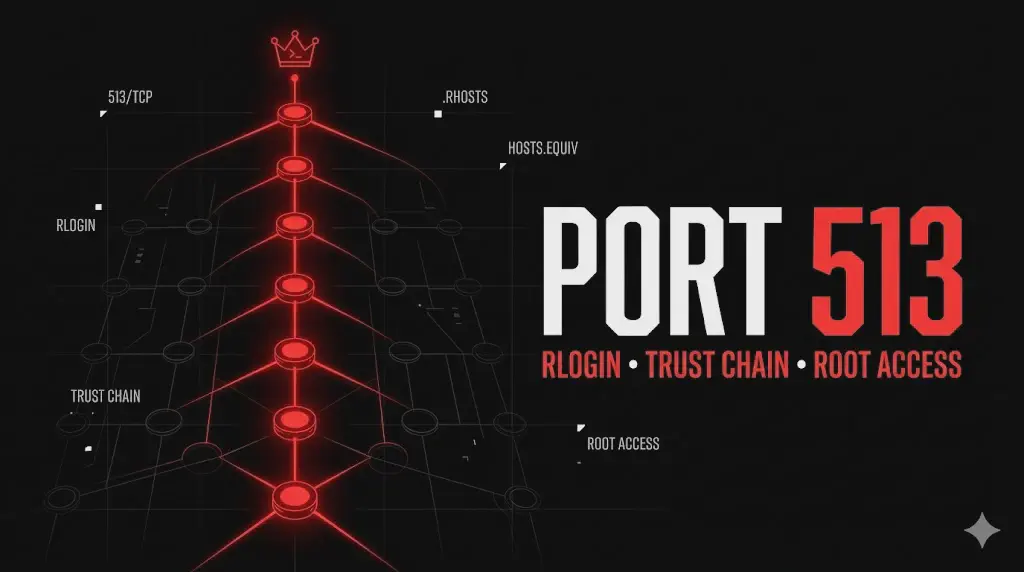

networkingPorta 513 Rlogin: trust .rhosts, accesso root e lateral movement Unix legacy

Scopri cos’è la porta 513 Rlogin, come funzionano .rhosts e hosts.equiv, perché il trust può aprire accessi senza password e come identificare trust chain e lateral movement su sistemi Unix legacy.

networking

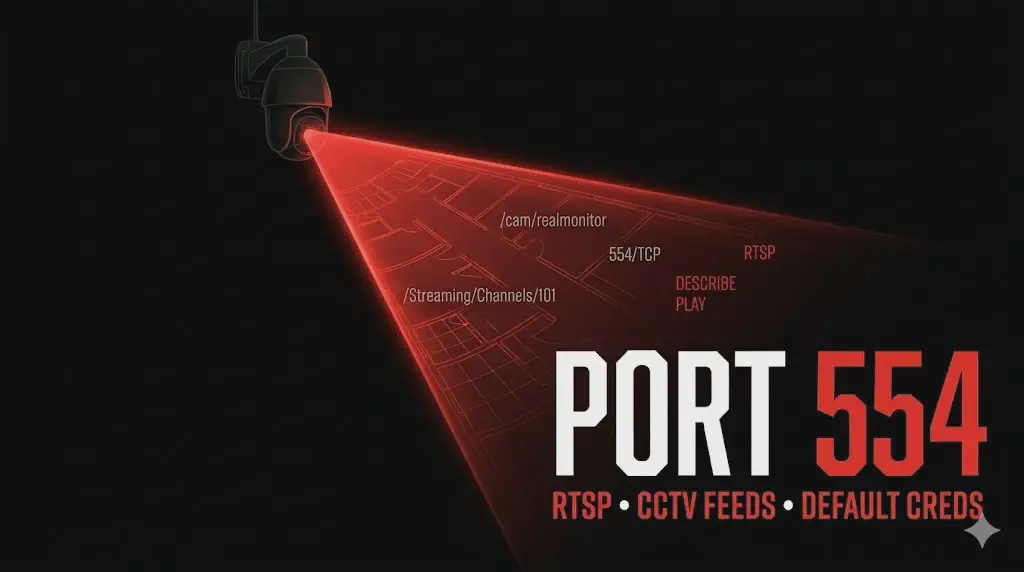

networkingPorta 554 RTSP: credenziali default, path vendor e feed video delle telecamere IP.

Scopri cos’è la porta 554 RTSP, come individuare path Hikvision, Dahua e altri vendor, e perché stream CCTV, DVR e NVR con auth debole o assente rappresentano un rischio reale per la videosorveglianza.

networking

networkingPorta 587 SMTP Submission: user enumeration, STARTTLS e credenziali email.

Scopri cos’è la porta 587 SMTP Submission, come funziona l’invio autenticato delle email secondo RFC 6409 e perché STARTTLS e SMTP AUTH sono centrali per valutare la sicurezza del servizio mail.

networking

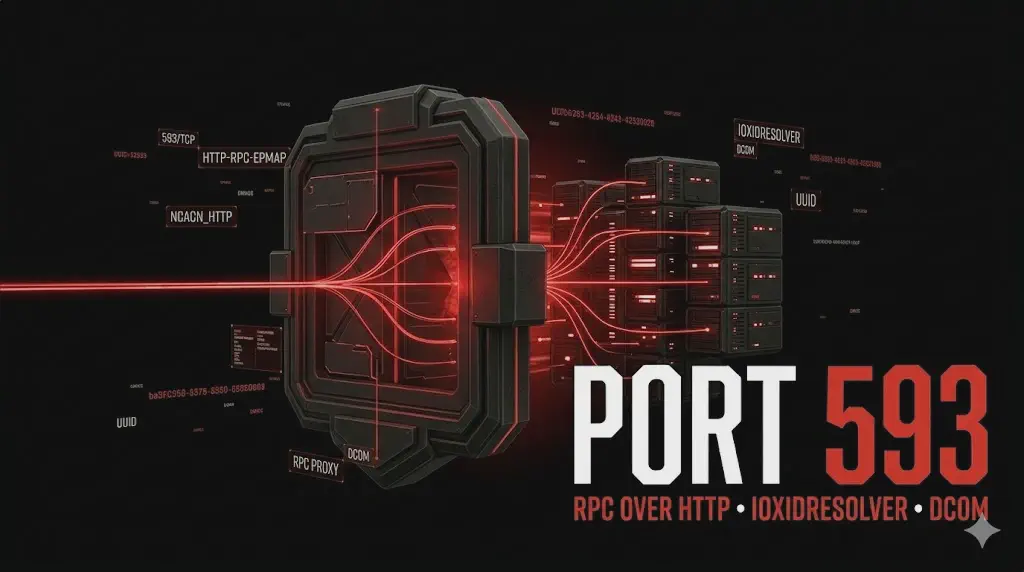

networkingPorta 593 RPC over HTTP: IOXIDResolver, endpoint enumeration e DCOM stealth.

Scopri cos’è la porta 593 http-rpc-epmap, come funziona ncacn_http in ambiente Microsoft e perché RPC over HTTP può esporre endpoint, servizi DCOM e informazioni utili sulla superficie RPC enterprise.

networking

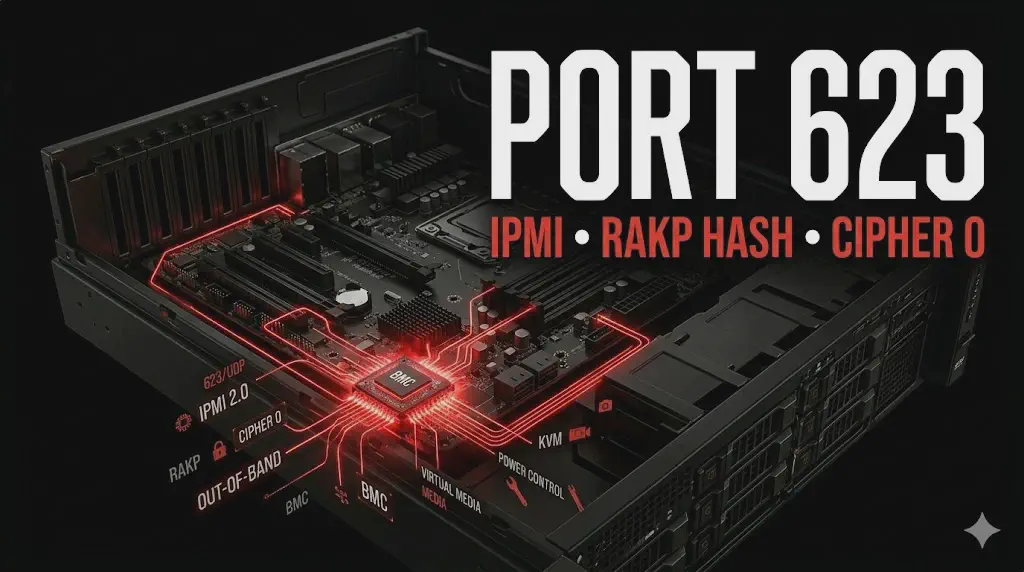

networkingPorta 623 IPMI: RAKP hash disclosure, cipher 0 e rischio BMC out-of-band.

Scopri cos’è la porta 623/UDP asf-rmcp, come funziona IPMI 2.0 con RAKP e perché la CVE-2013-4786 consente il recupero di hash dalle risposte del BMC, mentre il supporto a cipher suite 0 può ridurre drasticamente la sicurezza del management remoto.

networking

networkingPorta 631 IPP/CUPS: RCE chain, cups-browsed e compromissione dei print server Linux.

Scopri cos’è la porta 631 IPP/CUPS, come funziona l’Internet Printing Protocol su TCP e UDP 631 e perché la chain di vulnerabilità del 2024 legata a cups-browsed ha riportato al centro RCE, discovery di stampanti e sicurezza dei print server Linux.

networking

networkingPorta 443 HTTPS: cos’è, come funziona e rischi di sicurezza di TLS e web app

Scopri a cosa serve la porta 443 HTTPS, come funzionano TLS, certificati e virtual host, e quali rischi introduce tra hostname esposti nei SAN, misconfigurazioni TLS, file sensibili, pannelli admin e superfici d’attacco web.

networking

networkingPorta 465 SMTPS: cos’è, come funziona e rischi di sicurezza del mail submission TLS.

Scopri a cosa serve la porta 465 SMTPS, come funziona SMTP Submission over TLS, quali rischi introduce tra user enumeration, open relay, brute force SMTP AUTH e phishing interno con credenziali valide.

networking

networkingPorta 500 ISAKMP: VPN IPsec, IKEv1 Aggressive Mode e PSK Crack

Porta 500 ISAKMP nel pentest: enumerazione VPN IPsec, fingerprint IKE, Aggressive Mode, estrazione hash PSK, cracking offline e accesso alla rete interna tramite tunnel.

networking

networkingPorta 512 Rexec: cos’è, vulnerabilità e guida pentest completa

Porta 512 Rexec: cos’è, come funziona e come testarla in un pentest. Enumerazione, sniffing credenziali in chiaro, credential spray, command execution e rischi dei sistemi Unix legacy.

networking

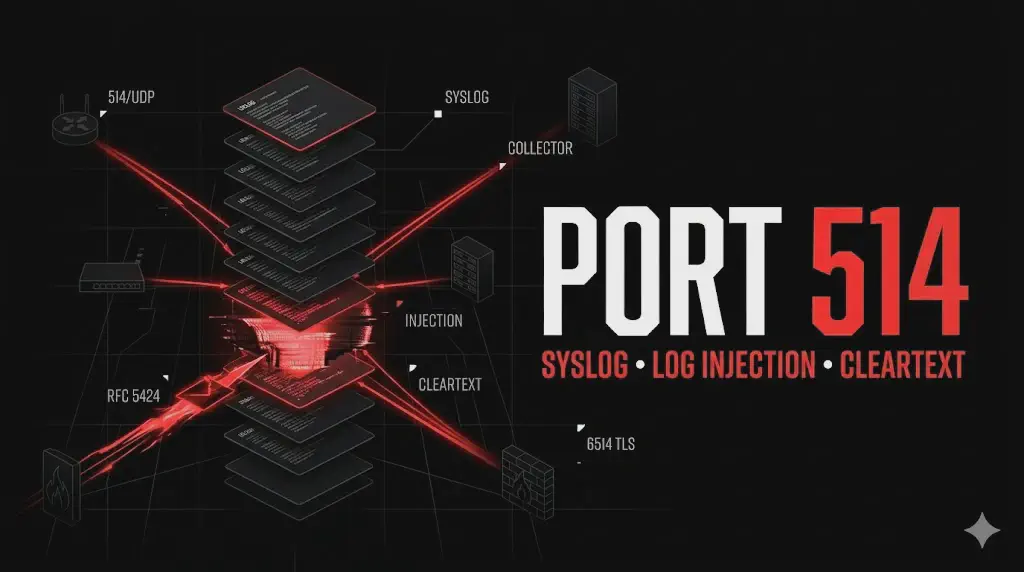

networkingPorta 514 Syslog: log in chiaro, syslog injection e rischio collector UDP

Scopri cos’è la porta 514/UDP syslog, come identificare collector e flussi di logging, quali dati possono transitare in chiaro e perché syslog over TLS su 6514 riduce intercettazione e spoofing.

networking

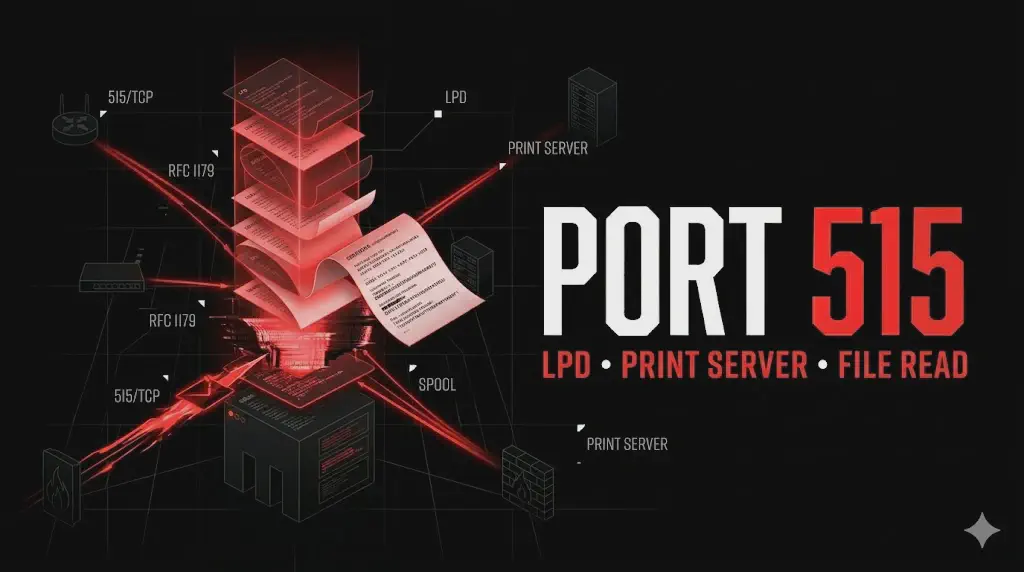

networkingPorta 515 LPD: file read, queue enumeration e rischi del print server legacy

Scopri cos’è la porta 515 LPD, come funziona il Line Printer Daemon definito in RFC 1179 e perché code di stampa, print server Unix/Linux e servizi legacy possono esporre informazioni sensibili e superfici di attacco trascurate.

networking

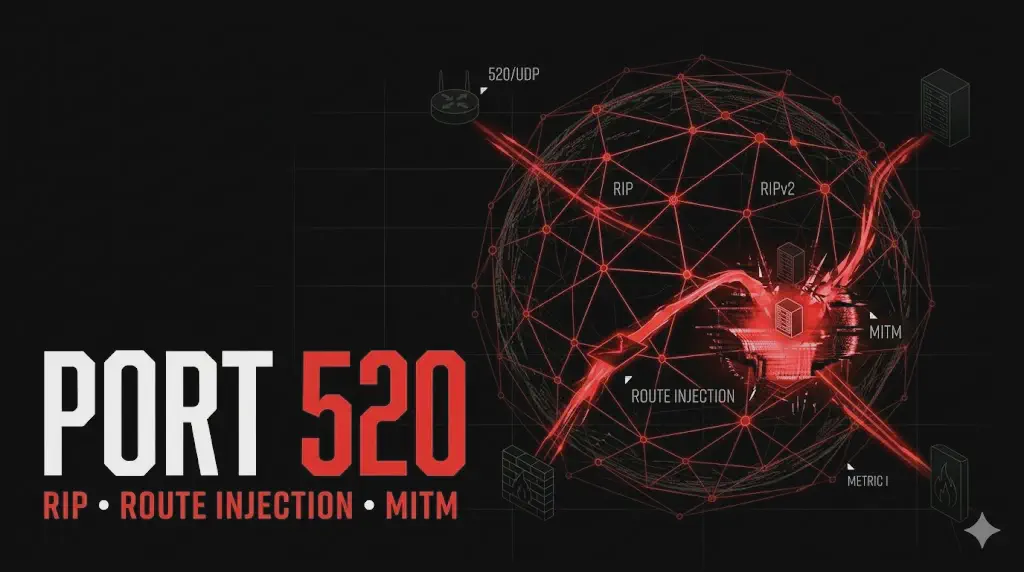

networkingPorta 520 RIP: sniffing delle rotte, route injection e rischio MitM su reti legacy

Scopri cos’è la porta 520/UDP usata da RIP, come funzionano RIPv1 e RIPv2 e perché gli annunci di routing possono esporre la topologia di rete e aumentare il rischio di route poisoning, traffic redirect e manipolazione del percorso.

networking

networkingPorta 194 IRC: cos’è, come funziona e differenze con 6667 e 6697

Scopri a cosa serve la porta 194 IRC, perché molti server usano 6667 o 6697, come funziona il protocollo e quali rischi introduce tra enumerazione utenti, canali, leak di hostname interni e daemon vulnerabili.

networking

networkingPorta 199 SMUX: cos’è, come funziona e rischi di sicurezza per SNMP

Scopri a cosa serve la porta 199 SMUX, come collega subagent e master agent SNMP, quali rischi introduce quando è esposta in rete e come analizzare registrazioni, OID e misconfigurazioni nei sistemi legacy.

networking

networkingFTP porte 20 e 21: cos’è il protocollo, come funziona e dove si attacca davvero

Guida pratica alle porte FTP (File Transfer Protocol) 20 e 21: differenza tra control e data channel, active/passive mode, rischi di sniffing, FTP bounce e vulnerabilità comuni nei server legacy e nei lab.

networking

networkingPorta 162 SNMP Trap: cos’è, come funziona e differenze con la porta 161

Scopri a cosa serve la porta 162 SNMP Trap, come funziona il canale di notifica rispetto alla porta 161, quali rischi introduce con SNMPv1/v2c e come sfruttarla in reconnaissance, sniffing e raccolta di intelligence passiva.

networking

networkingPorta 179 BGP: cos’è, come funziona e rischi di sicurezza del routing

Scopri a cosa serve la porta 179 BGP, come funziona il peering tra Autonomous System, quali rischi introduce una sessione mal configurata e come si analizzano enumerazione, route injection e hijacking in un pentest autorizzato/CTF.

networking

networkingPorta 3128 Squid Proxy: cos’è, come funziona e rischi di sicurezza

Scopri a cosa serve la porta 3128 di Squid, come funziona un proxy HTTP/HTTPS forward, quali rischi introduce un open proxy mal configurato e come sfruttarlo o difenderlo in pivoting, accesso a servizi interni e controllo ACL.

networking

networkingPorta 3389 RDP: cos’è il Remote Desktop, come funziona e rischi di sicurezza

Scopri a cosa serve la porta 3389 RDP, come funzionano Remote Desktop, NLA e CredSSP, quali rischi introduce l’esposizione del servizio e come si attaccano o difendono brute force, BlueKeep e lateral movement.

networking

networkingSniffing di rete: come catturare traffico, credenziali e pacchetti in pentest

Sniffing di rete: come catturare traffico, credenziali e pacchetti in pentest

networking

networkingVPN: protocolli, sicurezza e vulnerabilità (WireGuard, OpenVPN, IPSec)

Come funzionano e cosa sono le VPN a livello tecnico: IPSec, OpenVPN, WireGuard, L2TP e PPTP. Architettura dei tunnel, attacchi reali, misconfigurazioni e analisi in pentest.

networking

networkingBlind XSS: cos'è e come scoprirlo con callback out-of-band e XSS Hunter

Guida completa al Blind XSS: detection out-of-band, callback server, XSS Hunter, payload invisibili, punti di iniezione admin e analisi dei trigger lato pannelli interni.

networking

networkingSTP e RSTP sotto attacco: Root Bridge, BPDU e takeover di rete

Scopri come funzionano STP e RSTP, cos’è il Root Bridge,Spanning Tree Protocol e come avviene l’elezione tramite BPDU e quali rischi reali esistono in pentest: takeover, TCN flood e attacchi layer 2.

networking

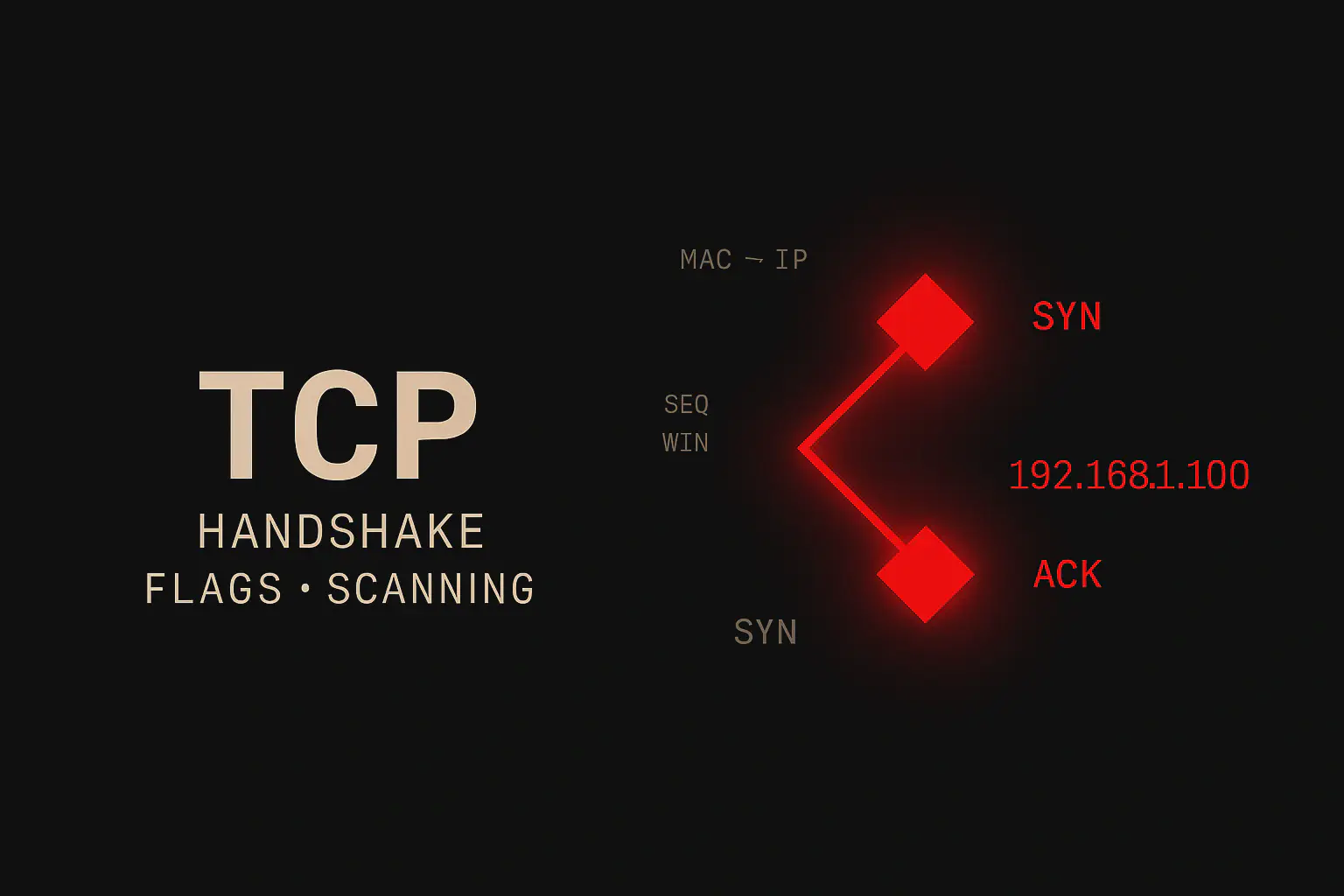

networkingTCP (Transmission Control Protocol): cos'è, come funziona e come sfruttarlo in un pentest

Guida completa a TCP: three-way handshake, flag, sequence number, windowing, port scanning con Nmap, session hijacking, SYN flood e analisi del traffico.

networking

networkingTLS/SSL: handshake, cipher suite e vulnerabilità da trovare in pentest

TLS spiegato in modo chiaro: handshake TLS 1.2 e 1.3, certificati, cipher suite, HSTS, Heartbleed, POODLE, downgrade e misconfigurazioni reali da trovare in pentest.

networking

networkingVLAN e 802.1Q: segmentazione di rete, trunk e VLAN hopping in un pentesting

Scopri come funzionano VLAN e 802.1Q, differenza tra access e trunk, native VLAN, inter-VLAN routing, DTP, double tagging e tecniche di VLAN hopping in pentest.

networking

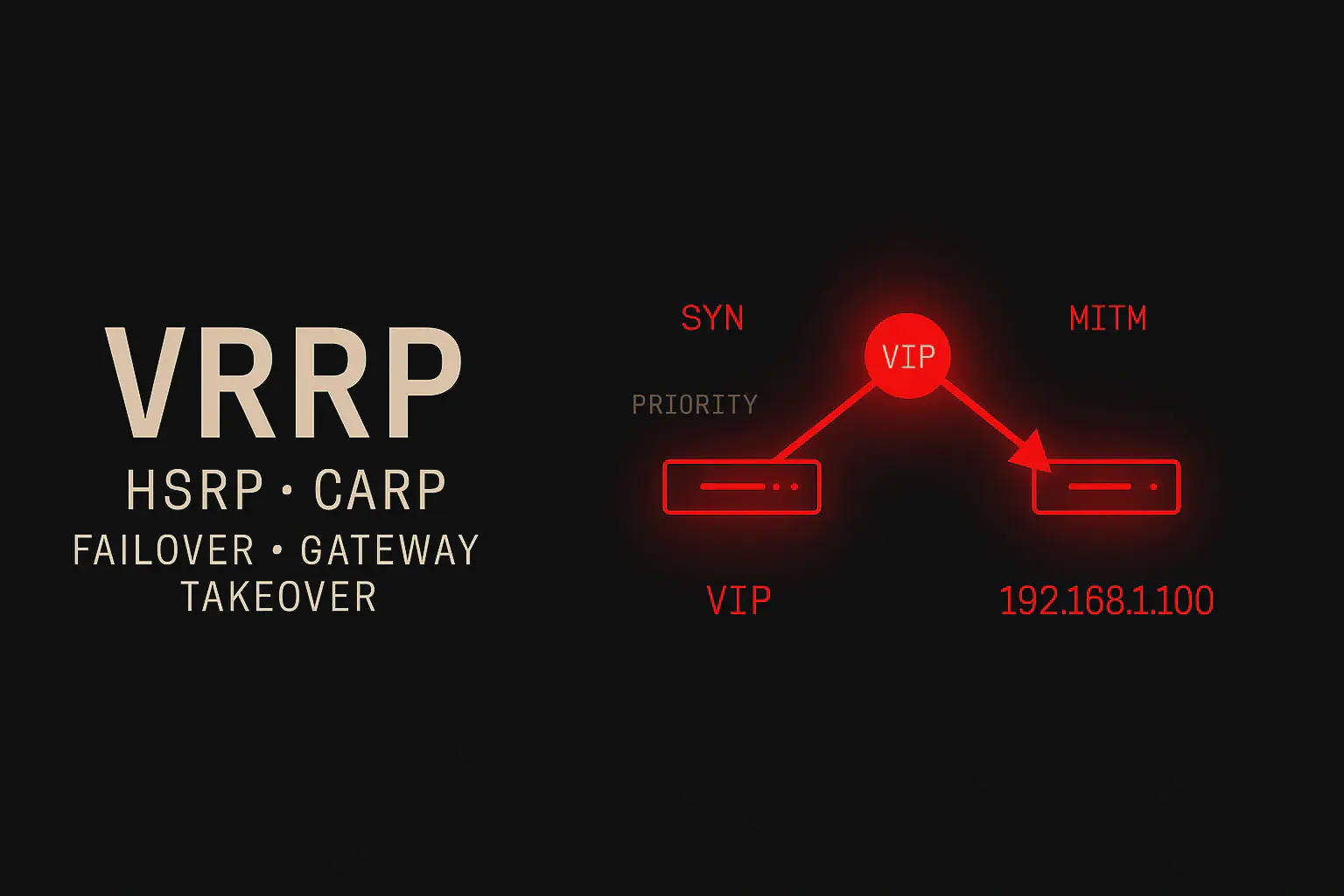

networkingVRRP, HSRP e CARP: gateway takeover, failover e attacchi MITM

Scopri come funzionano VRRP, HSRP e CARP, come avviene il failover del gateway e perché takeover, priority abuse e MITM sono rischi reali nei pentest di rete.

networking

networkingWi-Fi 802.11: Frame, WPA2/WPA3, Deauth ed Evil Twin — Guida Completa agli Attacchi Wireless

Guida completa al Wi-Fi 802.11: frame wireless, monitor mode, WPA2/WPA3, four-way handshake, PMKID, deauthentication, Evil Twin e rischi reali nel pentest.

networking

networkingPPP, PPPoE e PPTP: guida ai rischi reali per chi fa pentest

PPP spiegato bene: come funziona Point-to-Point Protocol, differenze tra PAP e CHAP, PPPoE, PPTP, MS-CHAPv2, attacchi reali e impatto nel pentesting moderno.

networking

networkingQUIC Cos'è,HTTP/3, 0-RTT e blind spot nel pentesting

QUIC spiegato in modo chiaro: cos’è, come funziona con HTTP/3, rischi del 0-RTT, inspection gap su UDP 443, bypass di logging e implicazioni reali per il pentest.

networking

networkingSCTP nel pentest telco: multi-streaming, multi-homing e superfici d’attacco

SCTP Cos'è: come funziona, four-way handshake, multi-streaming, multi-homing, scan con Nmap, rischi su SIGTRAN, Diameter e reti 4G/5G.

networking

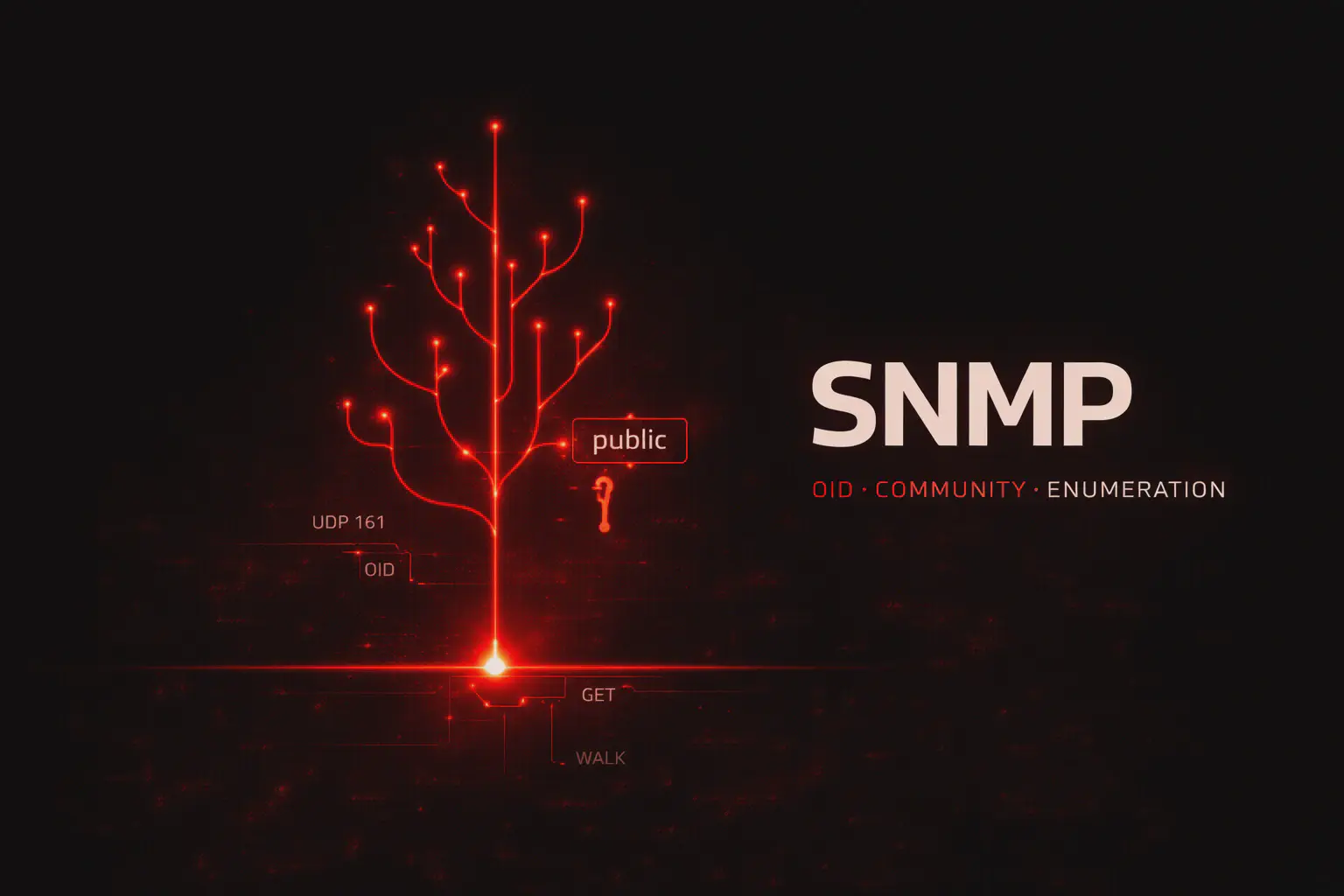

networkingSNMP e community string: come leggere mezza rete in un pentest

SNMP cos’è, come funziona, OID, community string public/private, snmpwalk, brute force, write access e rischi reali in un pentest enterprise.

networking

networkingUDP (User Datagram Protocol): cos'è, come funziona e come sfruttarlo in un pentest

UDP spiegato in modo chiaro: header, differenze con TCP, UDP scan con Nmap, servizi critici come DNS, SNMP e NTP, amplification attack e rischi reali in pentest.

networking

networkingGRE (Generic Routing Encapsulation): cos’è, come funziona e come si sfrutta in pentest

Scopri cos’è GRE, come funziona il tunneling Generic Routing Encapsulation, perché è rischioso in ambienti enterprise e come sfruttarlo o difenderlo in un pentest.

networking

networkingIPSec: VPN Enterprise, IKE, ESP e Errori di Configurazione da Sfruttare

Scopri come funziona IPSec e perché è cruciale nel pentesting di VPN enterprise: IKEv1/IKEv2, ESP, tunnel mode, Aggressive Mode, PSK deboli, ike-scan e difese.

networking

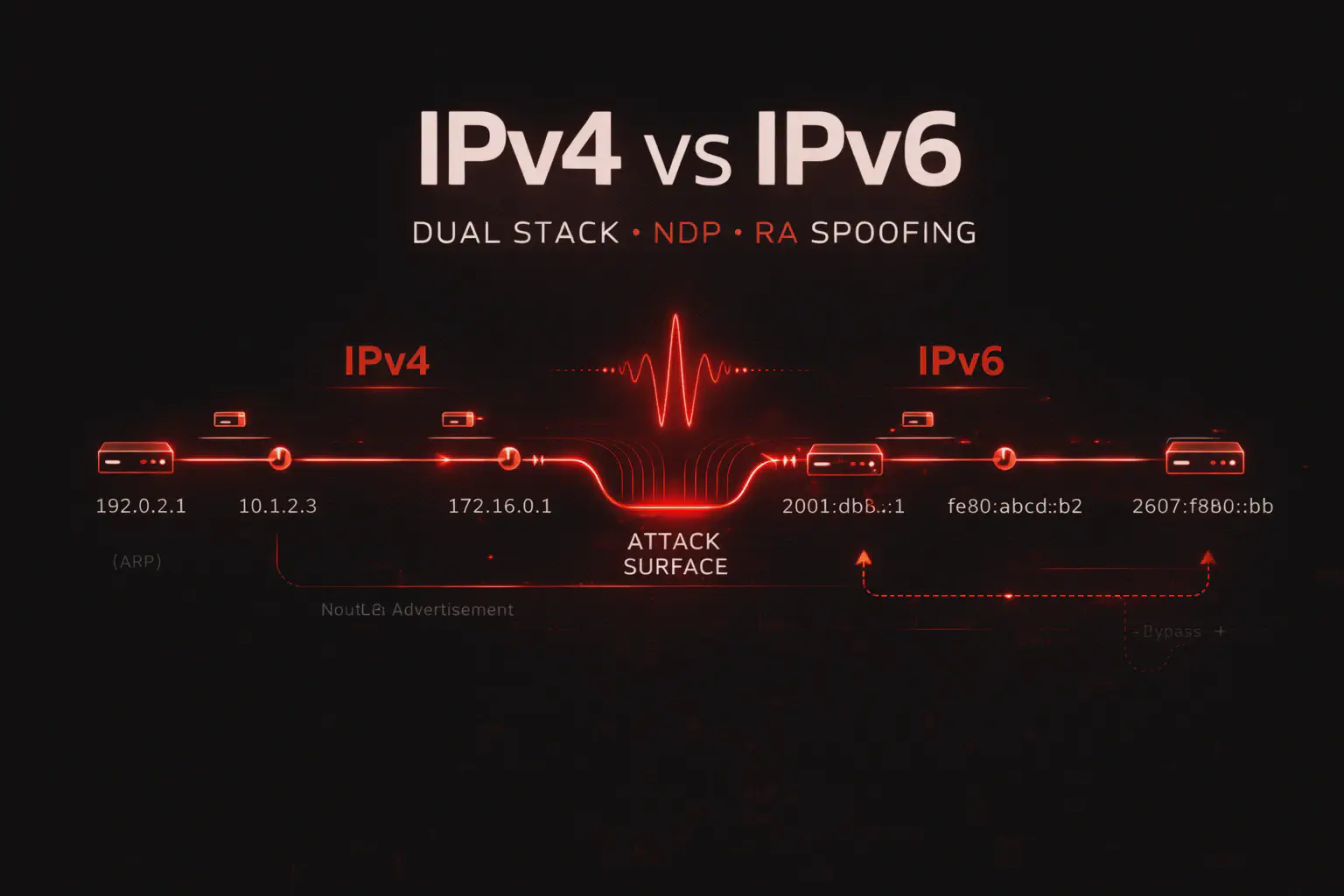

networkingIPv4 vs IPv6: Differenze, Sicurezza e Attacchi nel Pentesting di Rete

Scopri le differenze tra IPv4 e IPv6 e perché contano nel pentesting: SLAAC, NDP, RA spoofing, scanning IPv6, dual-stack, bypass dei controlli e difese.

networking

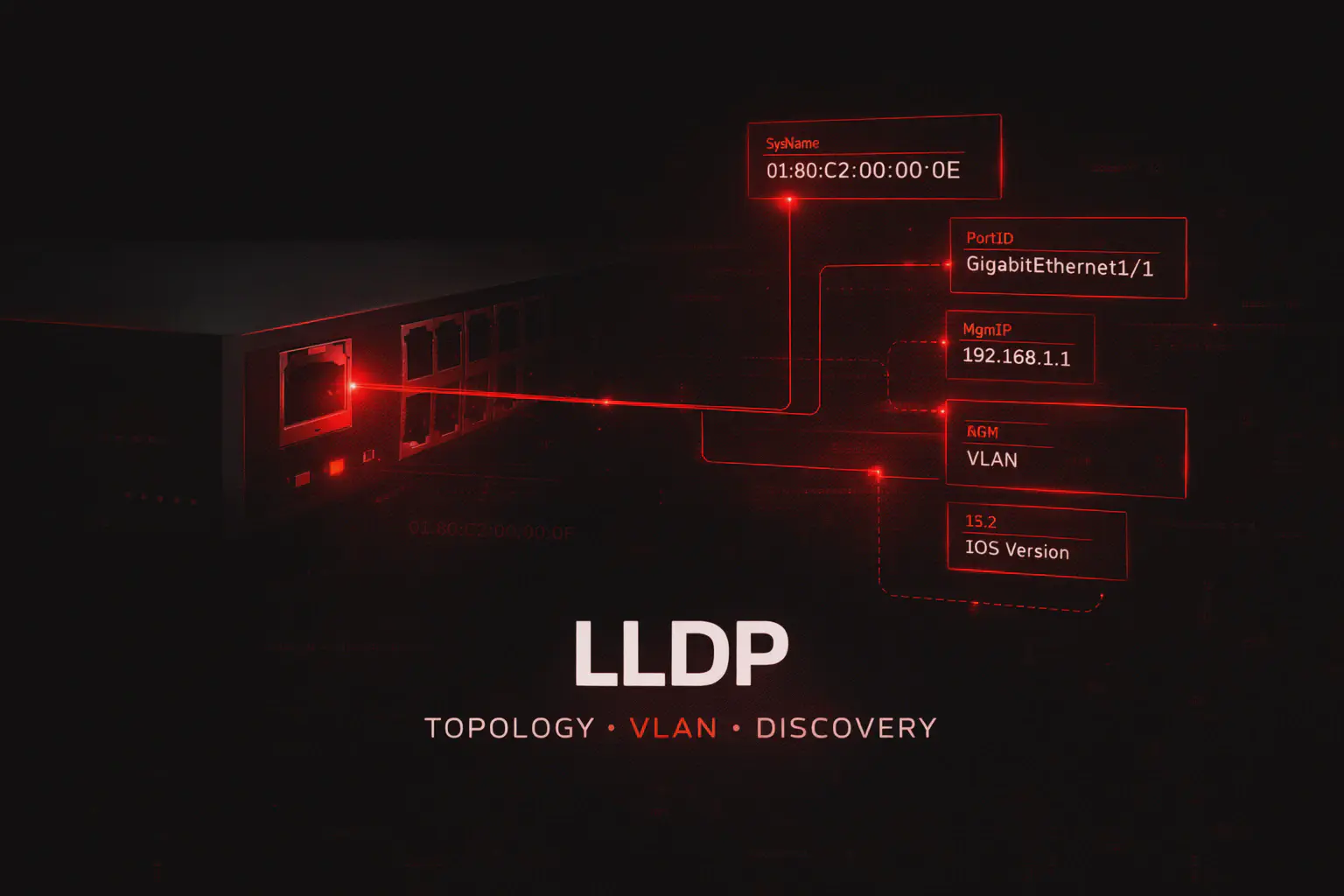

networkingLLDP: Il Protocollo che Rivela Switch, VLAN e Topologia di Rete

Scopri cos’è LLDP, come funziona e perché è utile nel pentesting: discovery passivo, neighbor table, VLAN, management IP, LLDP-MED, spoofing e difese.

networking

networkingNTP: Come Funziona, Come si Sfrutta e Perché Può Rompere un’Intera Rete

Scopri cos’è NTP, come funziona e perché è critico nel pentesting: monlist, amplification DDoS, rogue NTP server, skew temporale, Kerberos, TLS, log e difese.

networking

networkingOSPF, EIGRP, BGP e RIP: come funzionano e come si sfruttano in pentest

Guida completa a OSPF, EIGRP, BGP e RIP: funzionamento, differenze, route injection, BGP hijacking, fake LSA, MITM e difese per protocolli di routing dinamico.

networking

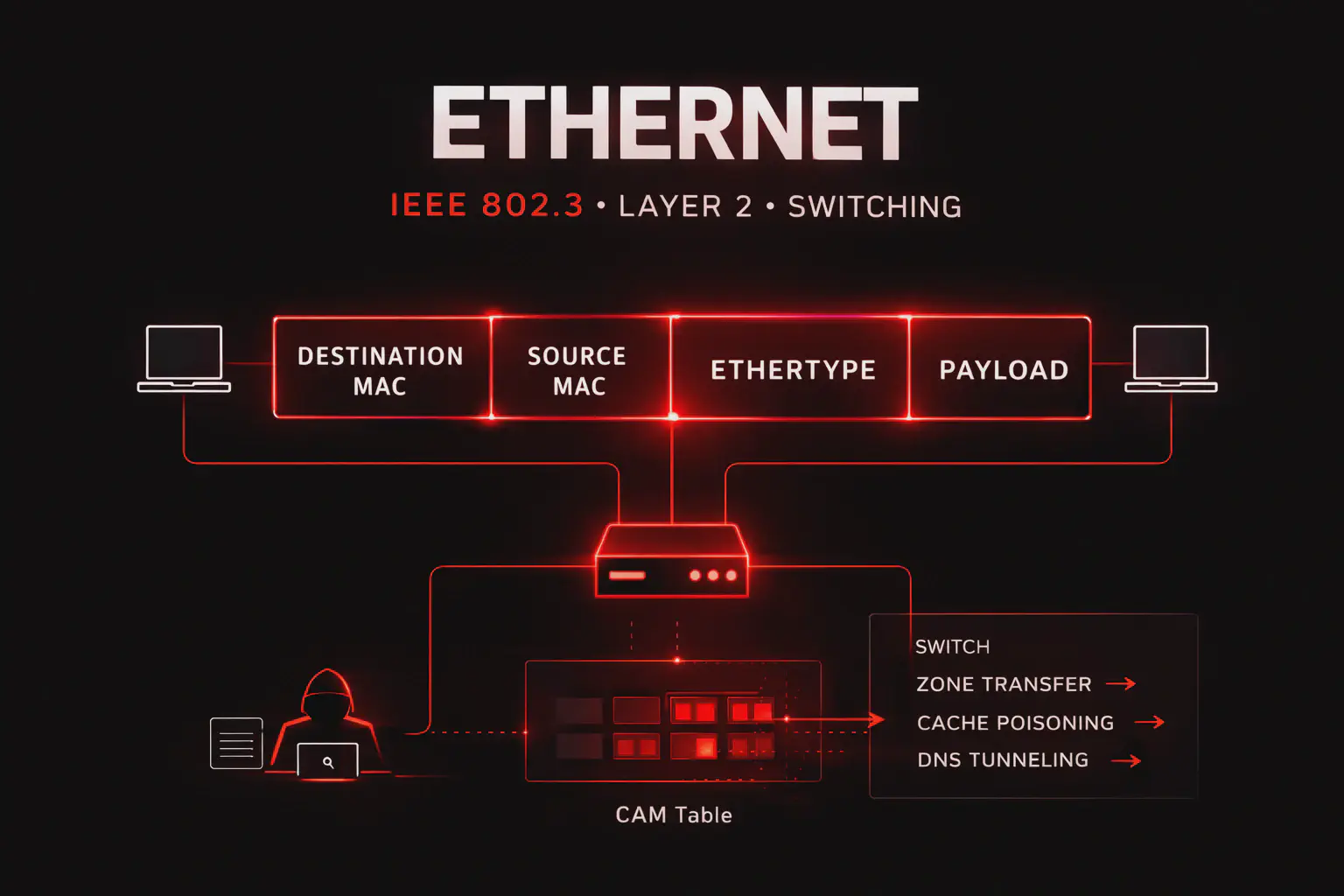

networkingEthernet (IEEE 802.3): Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è Ethernet, come funziona un frame 802.3 e perché è fondamentale nel pentesting: MAC address, switch, CAM table overflow, sniffing, spoofing e difese.

networking

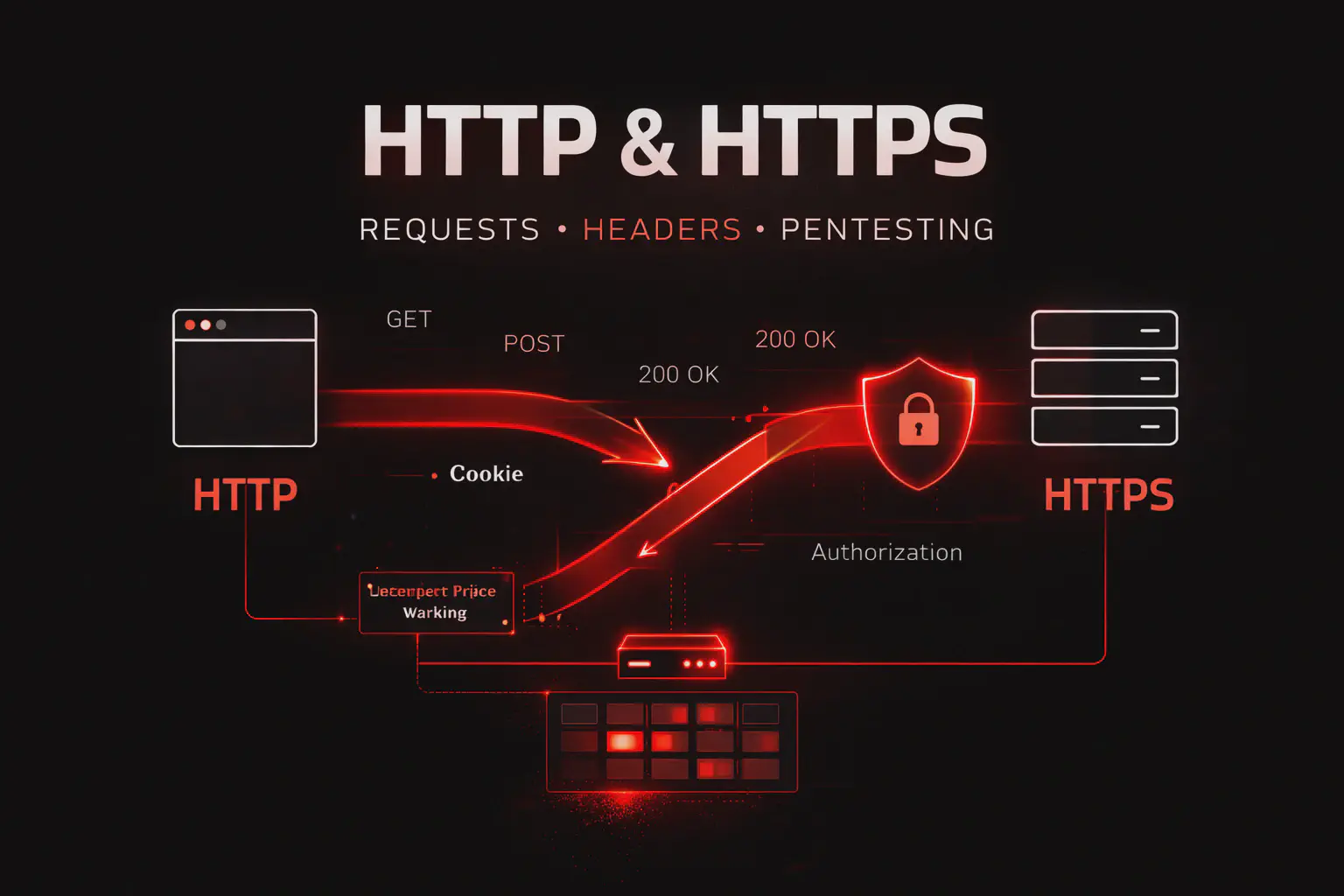

networkingHTTP e HTTPS: Cos’è, Come Funiona e Come Sfruttarli in un Pentest

Scopri cos’è HTTP, come funziona HTTPS e perché sono fondamentali nel web pentesting: metodi, header, cookie, status code, fingerprinting, enumeration e attacchi reali.

networking

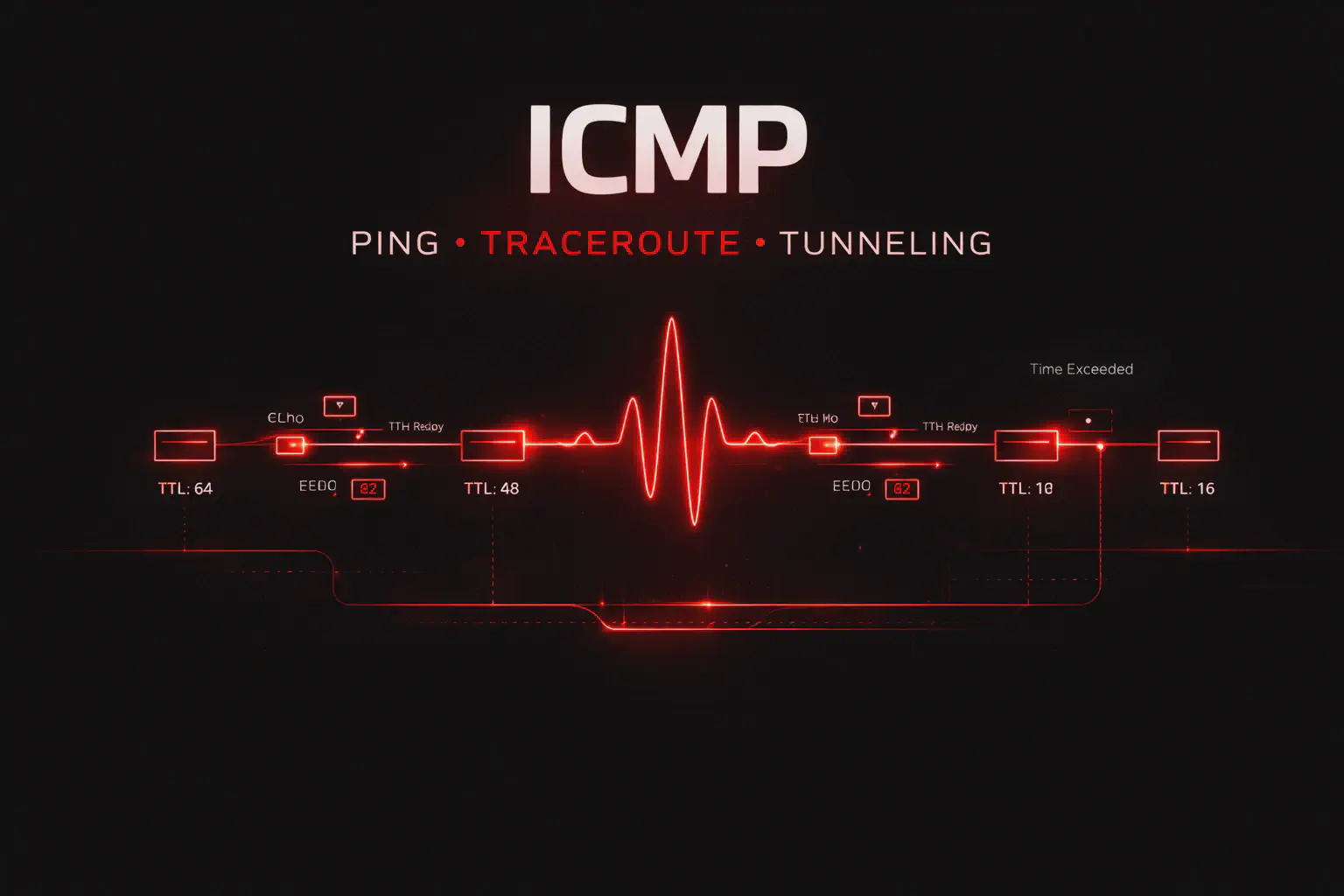

networkingICMP: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è ICMP, come funzionano ping e traceroute e perché è cruciale nel pentesting: host discovery, ICMP tunneling, redirect, fingerprinting, detection e difese.

networking

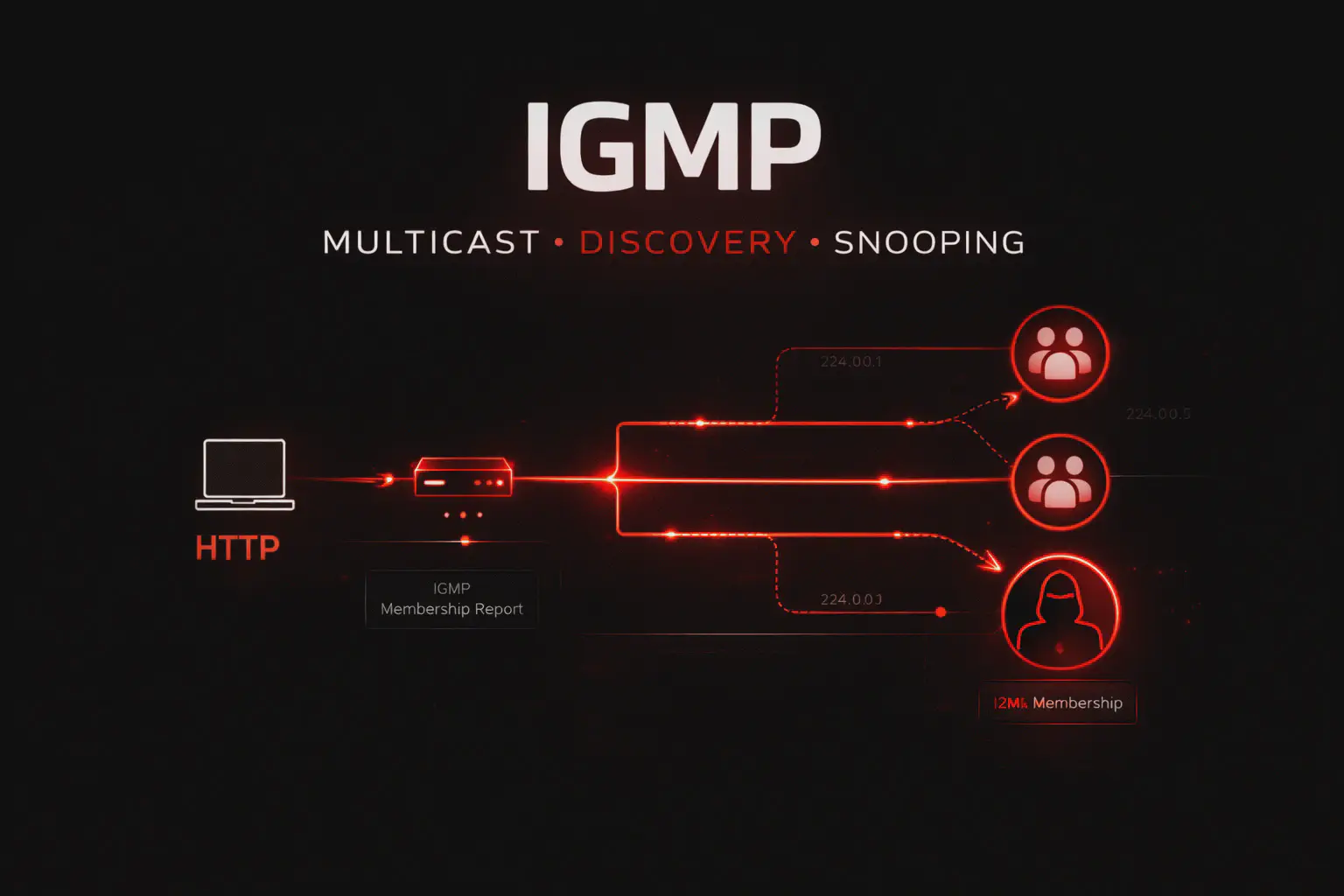

networkingIGMP (Multicast): Cos’è, Come Funziona e Perché Conta nel Pentesting di Rete

Scopri cos’è IGMP, come funziona il multicast e perché è utile nel pentesting: host discovery, membership report, IGMP snooping, reconnaissance, DoS e sicurezza.

networking

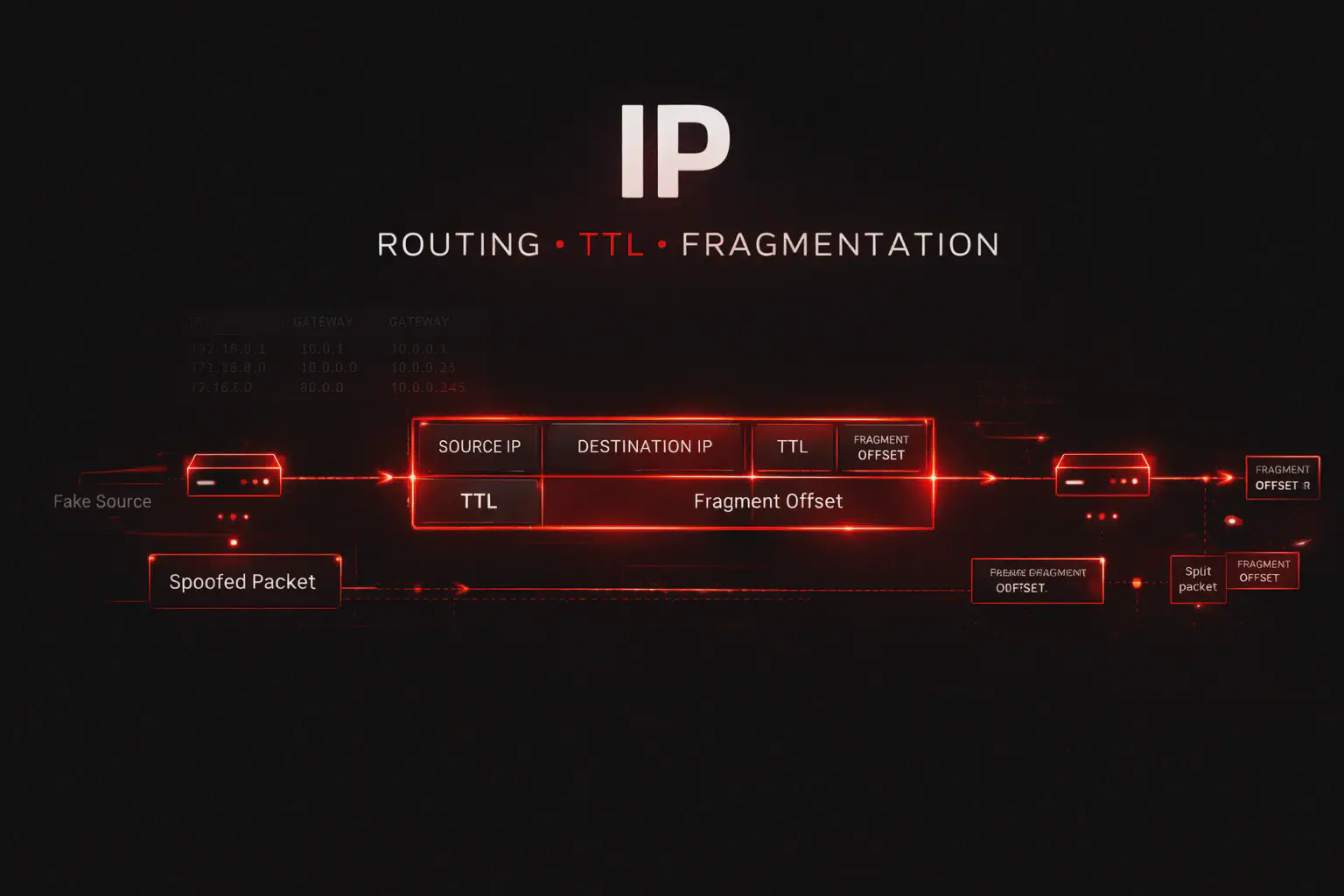

networkingIP (Internet Protocol): Cos’è, Come Funziona e Perché Conta nel Pentesting

Scopri cos’è IP, come funzionano header, TTL, routing e frammentazione, e perché è fondamentale nel pentesting: IP spoofing, evasion, reconnaissance e difese.

networking

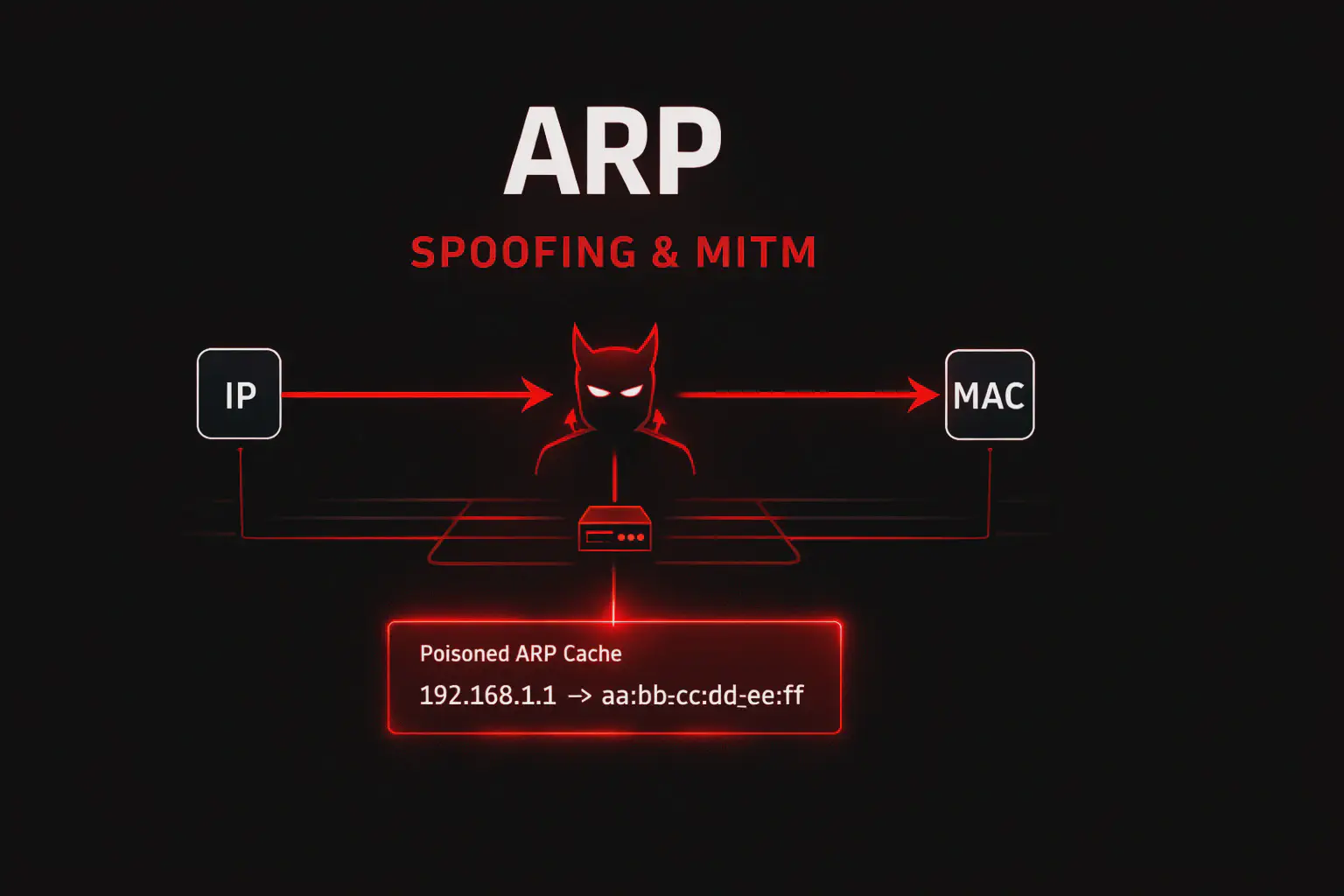

networkingARP (Address Resolution Protocol): Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è ARP, come funziona davvero e come viene sfruttato in un pentest: ARP cache, gratuitous ARP, spoofing, MITM, detection, difese e tool pratici.

networking

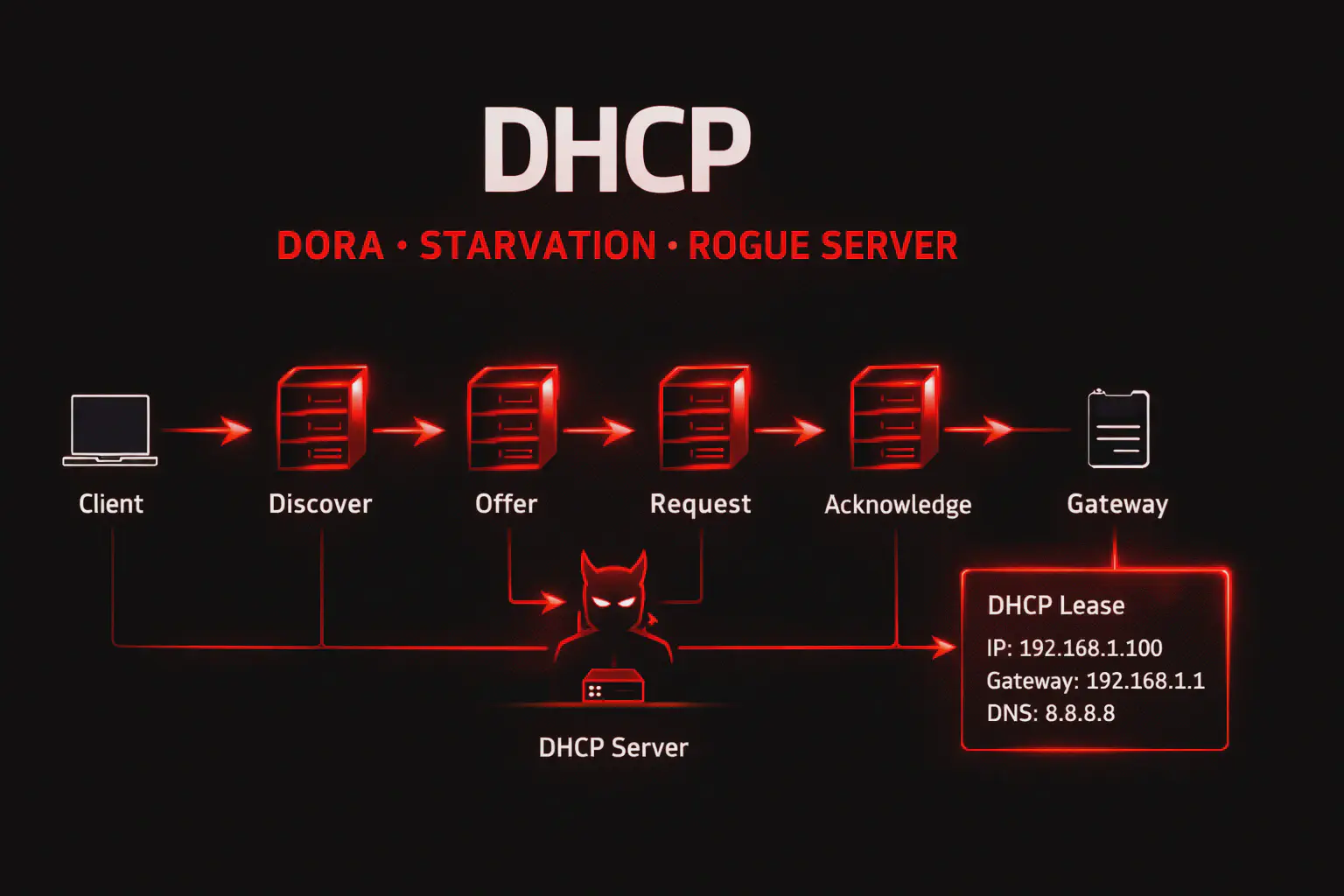

networkingDHCP: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è DHCP, come funziona il processo DORA e come sfruttarlo in un pentest: starvation, rogue DHCP server, WPAD injection, option 121 e difese reali.

networking

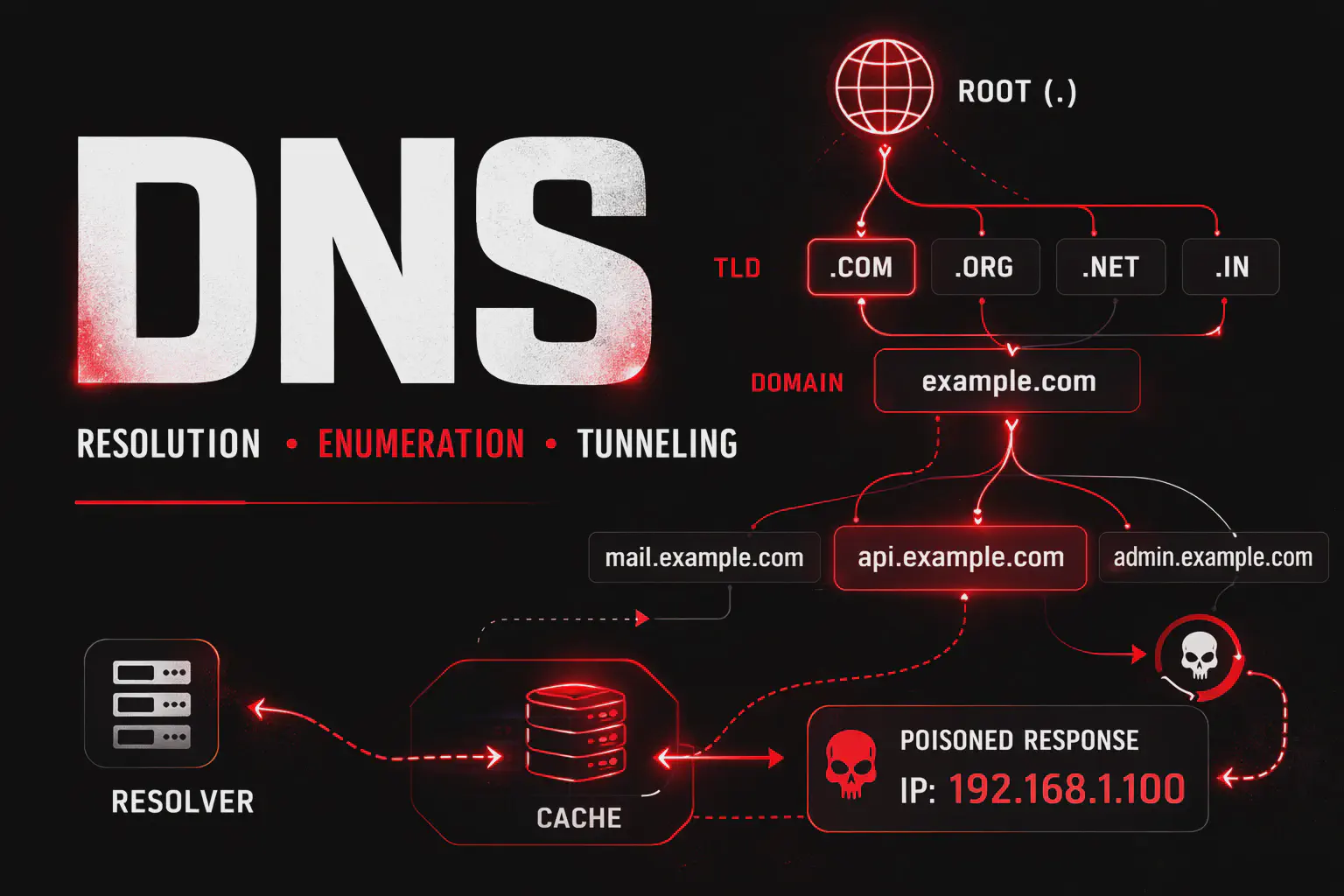

networkingDNS: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è il DNS, come funziona la risoluzione dei nomi e come sfruttarlo in un pentest: zone transfer, subdomain enumeration, cache poisoning, tunneling e difese.

networking

networkingPorta 22 SSH: Enumerazione, Brute Force, Tunneling e Hardening

Scopri cos'è la porta 22 SSH ,uno dei target più frequenti nei pentest: scopri enumerazione, brute force, user enumeration, chiavi rubate, tunneling SSH e hardening efficace del protocollo Secure Shell.

networking

networkingPorta 8080 TCP: Tomcat, Jenkins e Vulnerabilità Web ad Alto Impatto

La porta 8080 ospita spesso Apache Tomcat e Jenkins, due target chiave nei pentest web. Scopri enumerazione, Tomcat Manager, Jenkins RCE e i test più utili sulle vulnerabilità web più critiche.

networking

networkingPorta 5985 WinRM: Evil-WinRM, Pass-the-Hash e PowerShell Remoting

La porta 5985 espone WinRM su HTTP, il servizio Microsoft usato da PowerShell Remoting. Scopri enumerazione, accesso con Evil-WinRM, Pass-the-Hash, lateral movement e hardening in ambienti Active Directory.

networking

networkingMySQL Porta 3306: Dump Database, LOAD_FILE e Webshell via INTO OUTFILE

MySQL porta 3306: guida pratica al pentest con brute force credenziali, dump database, LOAD_FILE, webshell via INTO OUTFILE, UDF per RCE e tecniche di escalation.

networking

networkingSocat: La Swiss Army Knife del Networking per Pentest e Pivoting

Socat per networking avanzato: relay, port forwarding, reverse shell e tunnel criptati. Il coltellino svizzero per connessioni di rete nel pentest.

networking

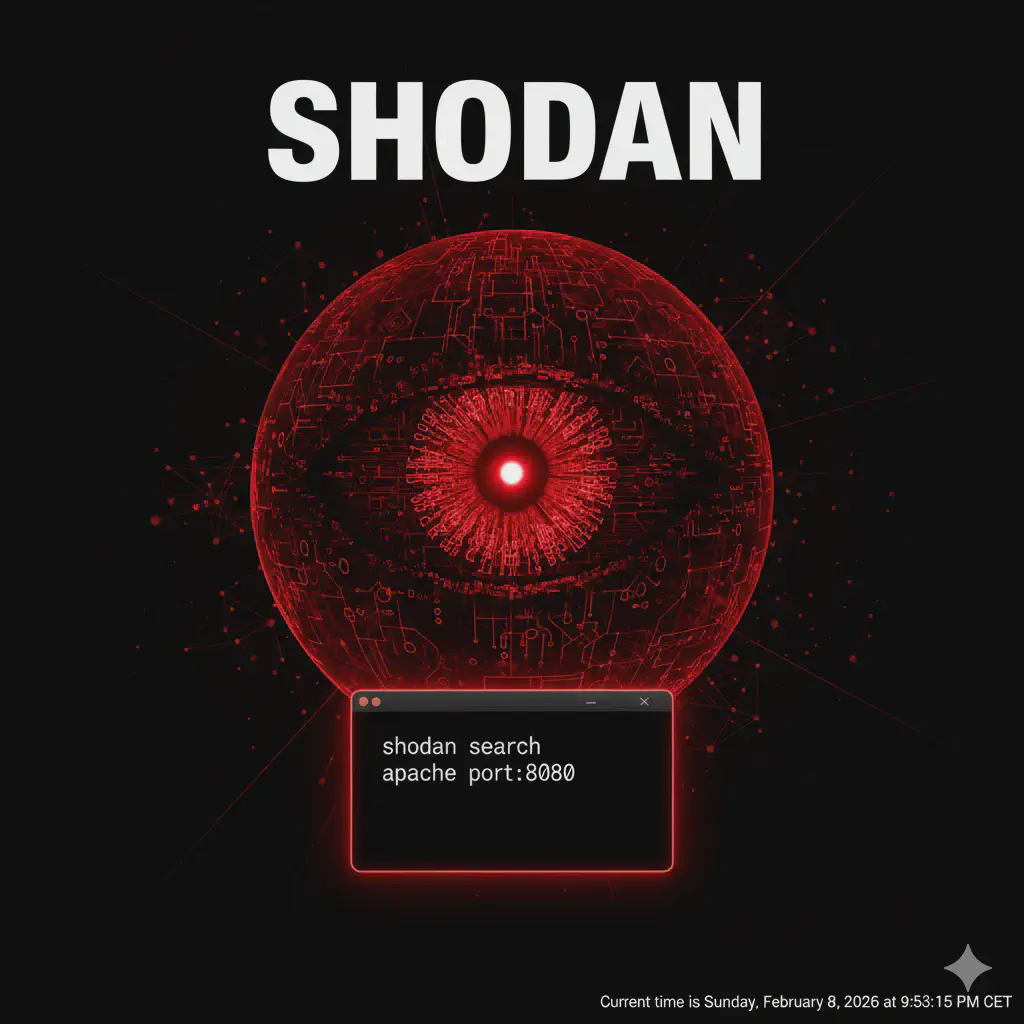

networkingShodan: Search Engine per Device Esposti su Internet

Shodan è il motore di ricerca per servizi, server e dispositivi esposti online. Essenziale per attack surface mapping e reconnaissance avanzata.

networking

networkingRSH: Remote Shell in Chiaro su Sistemi Unix

RSH: Remote Shell in Chiaro su Sistemi Unix

networking

networkingRevSocks: Reverse SOCKS Proxy per Pivoting e Accesso Interno

RevSocks crea un reverse SOCKS proxy tra attacker e target compromesso, permettendo pivoting e accesso a reti interne in pentest autorizzati.

networking

networkingNBTSscan: NetBIOS Enumeration Rapida su Reti Windows

NBTSscan è un tool leggero per enumerazione NetBIOS su reti Windows. Identifica hostname, domain e MAC address tramite query NetBIOS.

networking

networkingNC: Swiss Army Knife delle Connessioni TCP/UDP

NC è uno strumento versatile per connessioni TCP/UDP, port scanning, banner grabbing e reverse shell nel penetration testing autorizzato.

networking

networkingProxyChains: Concatenare Proxy per Anonimato e Pivoting nel Pentest

ProxyChains: guida pratica per anonimizzare traffico e concatenare proxy in penetration test. Configurazione, SOCKS5 e integrazione tool.

networking

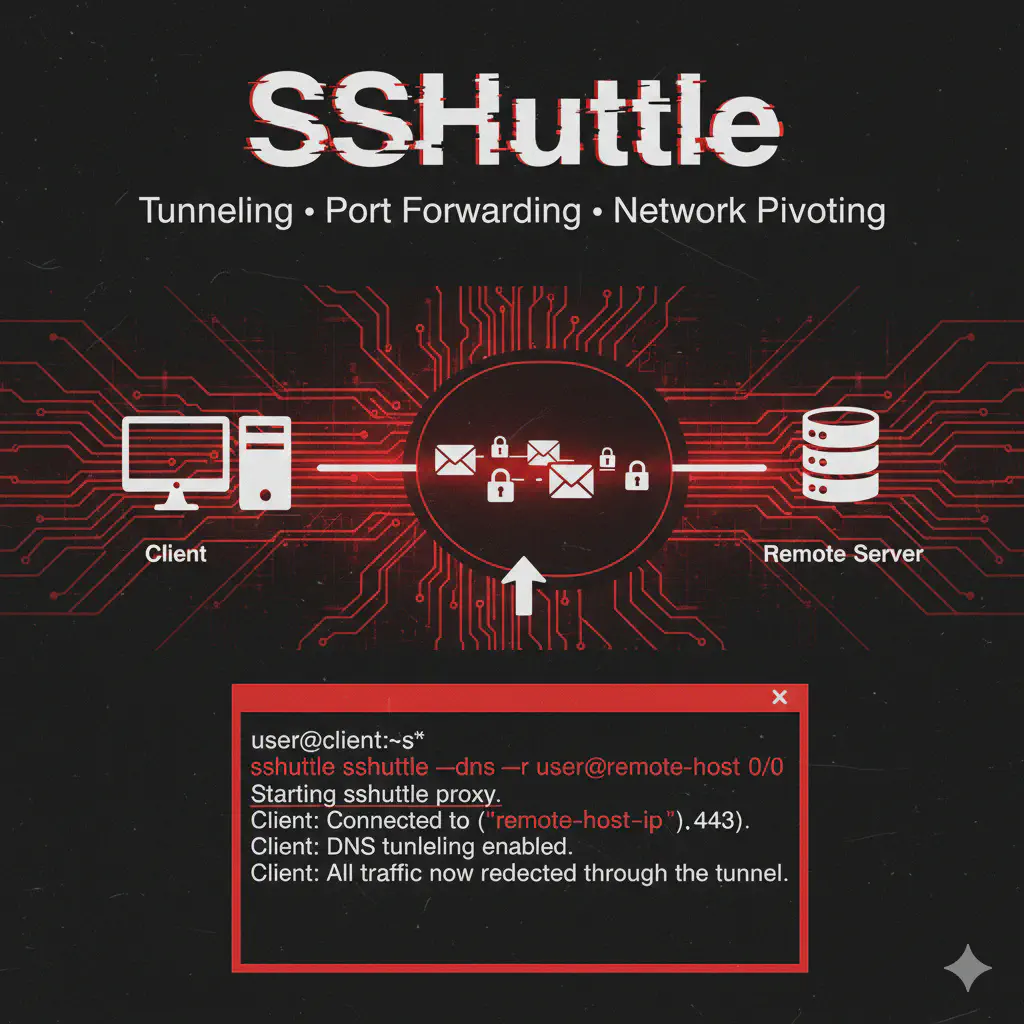

networkingSSHuttle: VPN over SSH per Pivoting nel Penetration Testing

SSHuttle: guida completa per creare VPN over SSH nel penetration testing. Pivoting, tunneling e accesso a reti interne senza configurazioni.

networking

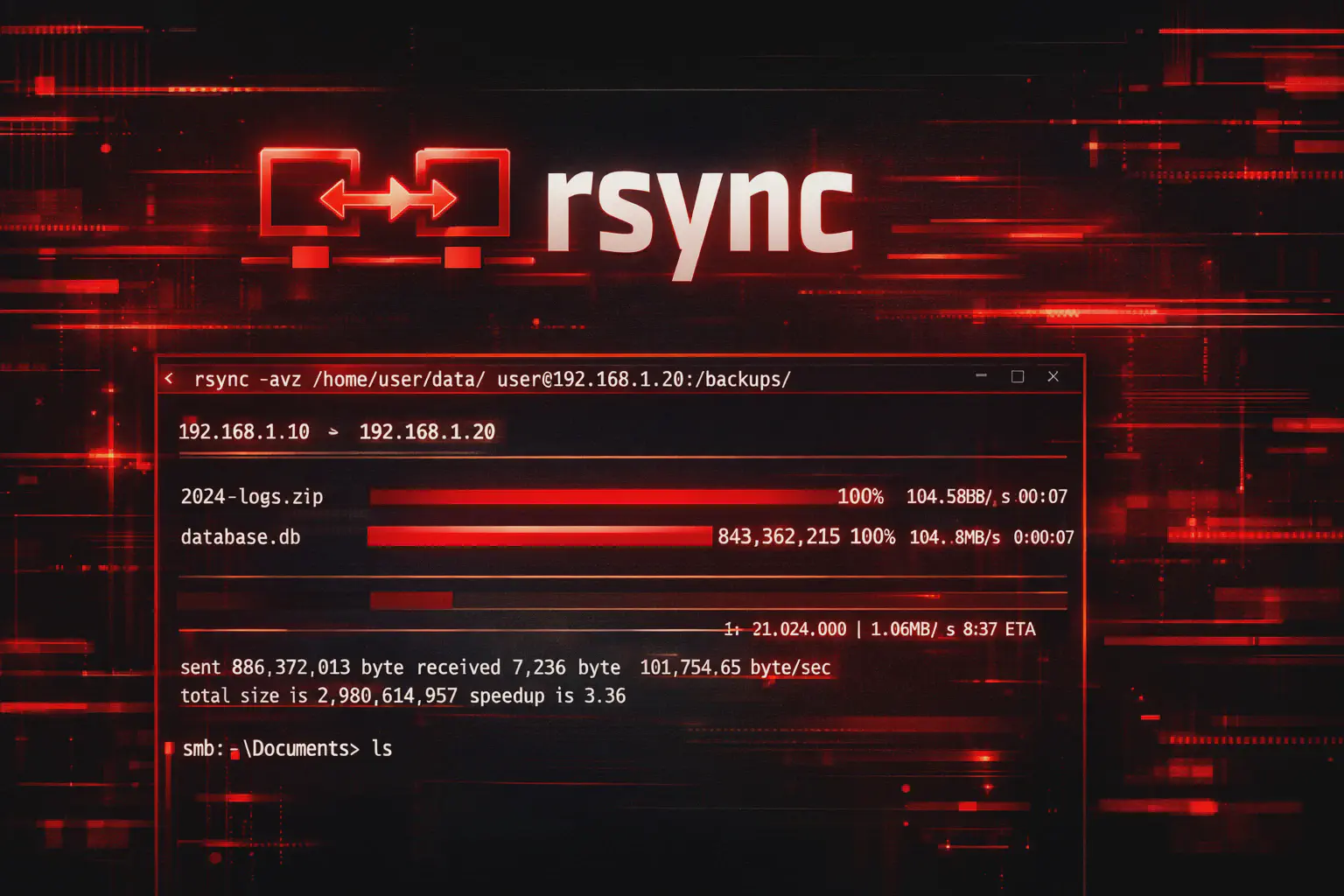

networkingRsync Port 873: Come Enumerare Moduli, Scaricare File Sensibili e Ottenere Shell

Rsync è un potente strumento per sincronizzare e trasferire file da terminale. Scopri come viene usato anche in attacchi interni per esfiltrazione dati.

networking

networkingTelnet Exploitation: Credential Abuse, Pivoting e Lateral Movement su Porta 23

Telnet è ancora usato in ambienti legacy. Scopri come sfruttarlo per attacchi reali, accessi remoti e test su vecchi sistemi. Comandi e scenari pratici.