- Articoli

- 16+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Enum Articles

Filtri

Recon & mapping

Recon & mappingTools

nmap, ffuf, Burp, Python: configurazioni, alias e script che userai davvero ogni volta che attacchi una macchina.

tools

toolsWappalyzer: come identificare CMS, framework e tecnologie di un sito web

Guida a Wappalyzer per rilevare CMS, framework, CDN, analytics e indizi di versione di un sito web, così da orientare reconnaissance, fingerprinting e scanning mirati nel pentest.

tools

toolsWaybackurls: come trovare URL storici, endpoint nascosti e file sensibili

Scopri come usare Waybackurls per estrarre gli URL storici di un dominio dalla Wayback Machine, trovare path dimenticati, backup esposti e vecchi endpoint utili nella reconnaissance passiva.

tools

toolsWhatWeb: guida completa al web fingerprinting stealth e aggressivo

Scopri come usare WhatWeb per identificare CMS, framework, web server, librerie JavaScript e tecnologie di un sito web, così da orientare reconnaissance, fingerprinting e vulnerability scanning mirato.

tools

toolsSsh-audit: come analizzare cipher deboli, CVE e misconfigurazioni SSH

Scopri come usare ssh-audit per verificare la configurazione di server e client SSH, identificare algoritmi deboli, cipher obsoleti, versioni vulnerabili e finding utili per hardening o penetration test autorizzati.

tools

toolsSubfinder: guida completa alla subdomain enumeration passiva con ProjectDiscovery

Scopri come usare Subfinder per trovare subdomain validi tramite fonti passive, velocizzare la reconnaissance web e costruire una pipeline di recon più efficace con il tool ProjectDiscovery ottimizzato per velocità e stealth.

tools

toolsSmbmap: Enumerazione SMB e Share Discovery su Windows

smbmap spiegato per pentest: enumerazione share SMB, permessi, file access e credential testing su sistemi Windows e Active Directory.

tools

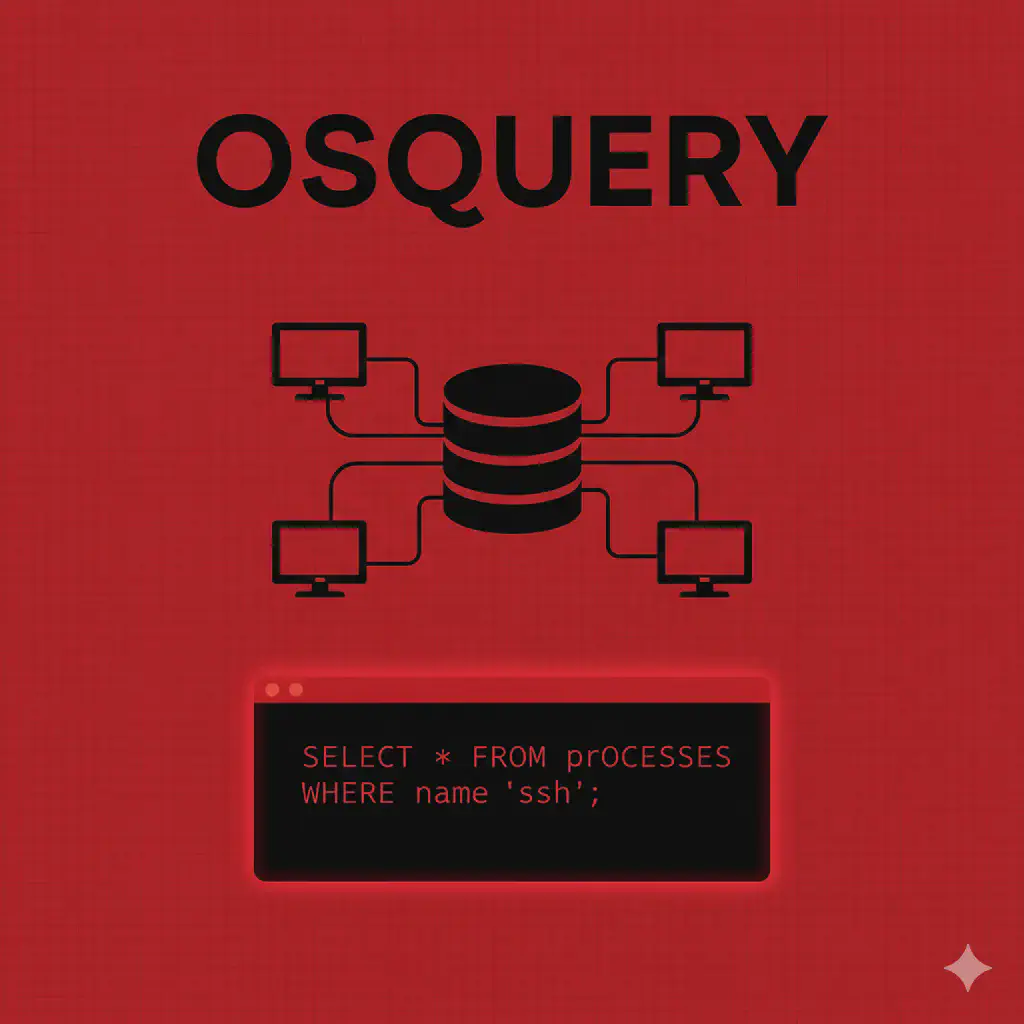

toolsOsquery: SQL-Based Endpoint Monitoring per Linux, macOS e Windows

Osquery permette di interrogare sistemi operativi con query SQL per analizzare processi, utenti, file e configurazioni in ottica security monitoring.

tools

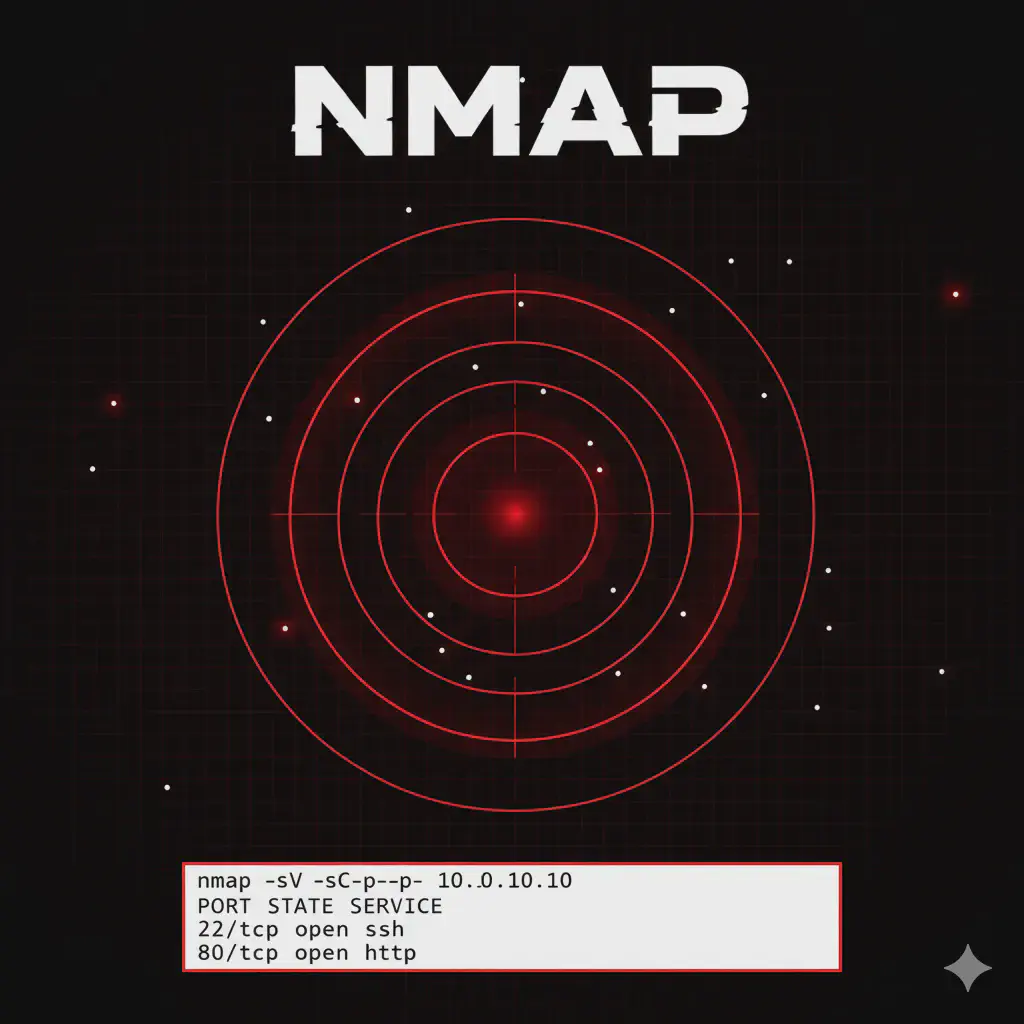

toolsNmap: Network Scanner Avanzato per Enumerazione e Service Detection

Nmap: Network Scanner Avanzato per Enumerazione e Service Detection

tools

toolsLdapsearch: Enumerazione LDAP e Active Directory da Linux

Ldapsearch è il tool CLI per interrogare LDAP e Active Directory da Linux. Utile per enumerazione utenti, gruppi, SPN e oggetti di dominio.

tools

toolsHttpx: HTTP Probing e Analisi Web su Larga Scala nel Penetration Testing

httpx è il tool di probing HTTP per filtrare host attivi, rilevare tecnologie, status code e screenshot in pipeline con subdomain enumeration.

tools

toolsHostRecon: Reconnaissance Automatica OSINT su Target Singoli

HostRecon automatizza OSINT e reconnaissance su singolo dominio: DNS, whois, subdomain, breach data e exposure mapping in un solo comando.

tools

toolsCloud_enum: Enumerazione Asset Cloud per Recon su AWS, Azure e GCP

Cloud_enum è un tool OSINT per enumerare risorse cloud pubblicamente esposte su AWS, Azure e GCP. Utile nella fase di reconnaissance per mappare bucket, storage account e asset correlati a un dominio target.

tools

toolsArjun: HTTP Parameter Discovery per Web Application Recon Avanzata

Arjun è un tool per scoprire parametri HTTP nascosti in applicazioni web durante il penetration testing. Automatizza l’identificazione di parametri GET e POST non documentati utili per IDOR, XSS e injection.

tools

toolsAssetfinder: Subdomain Enumeration Rapida per Attack Surface Mapping

Assetfinder è un tool OSINT per enumerare subdomain da fonti pubbliche durante la fase di reconnaissance. Ideale per mappare rapidamente la superficie d’attacco di un dominio in penetration test.

tools

toolsTheHarvester: Email Enumeration e Subdomain Discovery Rapida per Initial Reconnaissance

TheHarvester è uno strumento OSINT per enumerare email, subdomain, host e informazioni pubbliche da motori di ricerca e data source esterni. Guida pratica all’uso in reconnaissance e penetration testing.