- Articoli

- 20+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Expoit Articles

Filtri

web-hacking

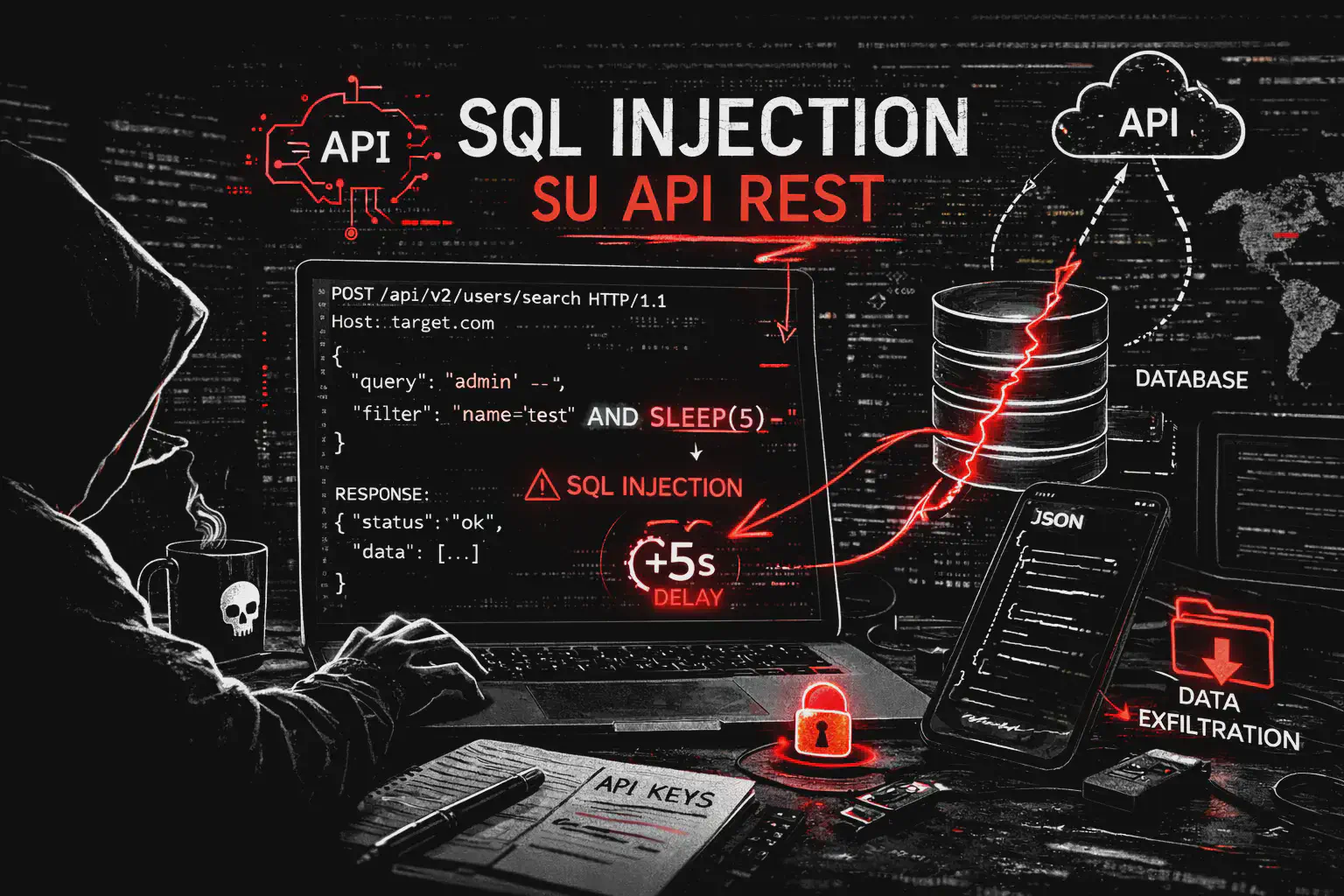

web-hackingSQL Injection su API REST e GraphQL: JSON Body, Header Injection e SQLMap (Guida 2026)

SQL Injection su API REST: JSON body injection, GraphQL SQLi, header injection e bypass WAF. Guida pratica con SQLMap, fuzzing API e exploitation reale.

web-hacking

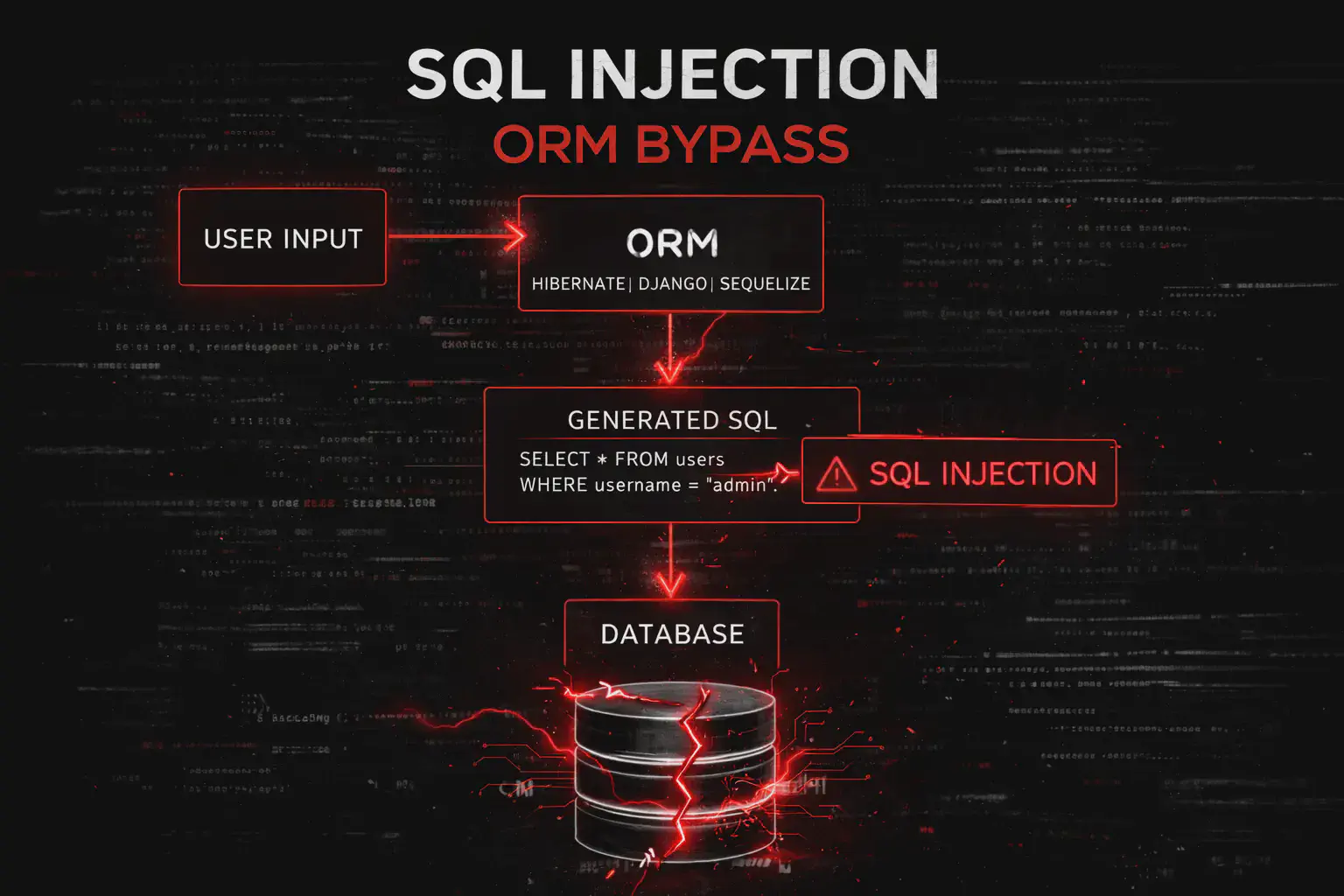

web-hackingSQL Injection su ORM: Django, Laravel, Hibernate e Sequelize

SQL Injection su ORM: vulnerabilità in Django, Laravel, Hibernate e Sequelize. Raw query, extra(), orderByRaw e exploitation reale con esempi pratici.

web-hacking

web-hackingPhishing: Tecniche, Tipologie e Difese nel 2026

Phishing spiegato in modo tecnico: spear phishing, credential harvesting, OAuth phishing, MFA bypass e difese pratiche per aziende e utenti.

tools

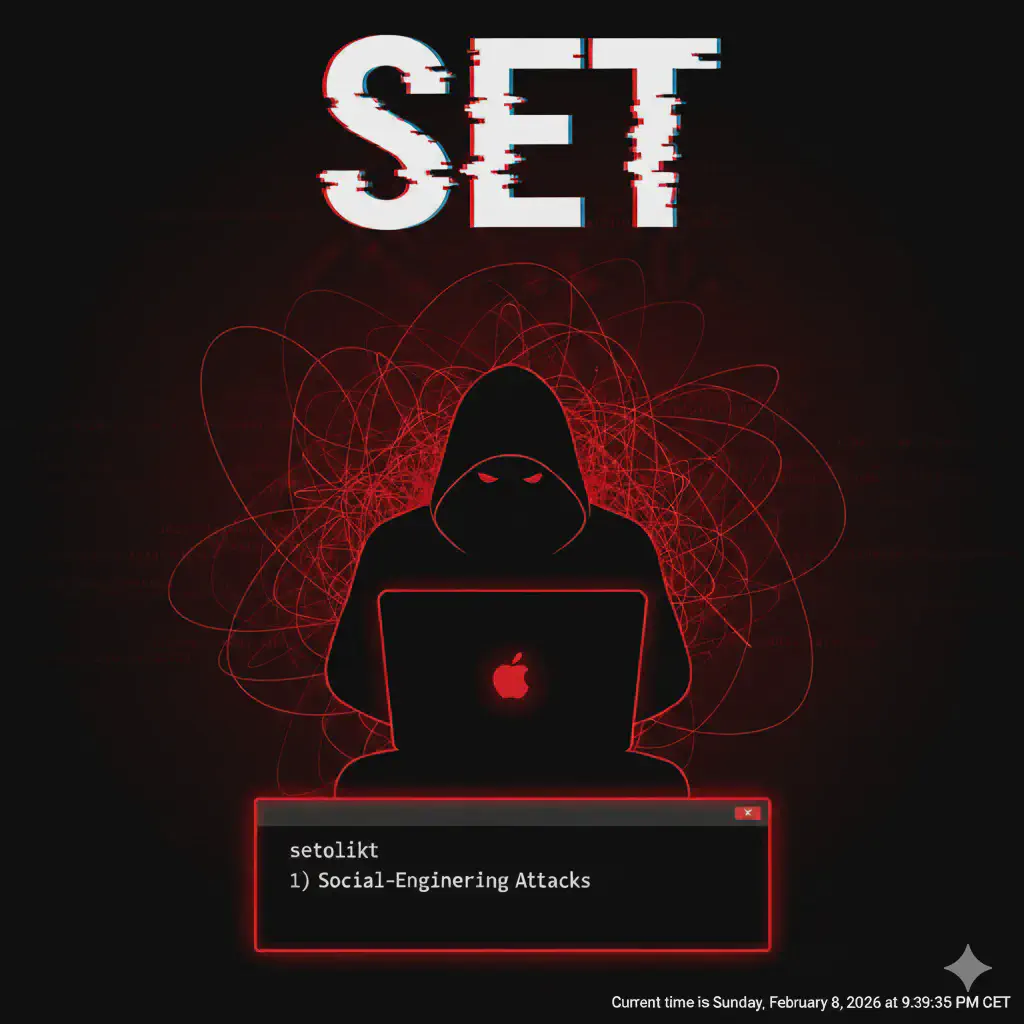

toolsSocial-Engineer Toolkit (SET): Guida Completa per Attacchi Social Engineering

SET è un framework per simulazioni di social engineering in ambienti autorizzati: phishing, credential harvester e attacchi client-side.

tools

toolsRouterSploit: Framework di Exploit per Router e IoT

RouterSploit è un framework per testare vulnerabilità su router e dispositivi IoT. Include moduli di scanning, exploit e brute-force.

tools

toolsPatator: Brute-Force Framework Modulare per Test di Autenticazione

Patator: Brute-Force Framework Modulare per Test di Autenticazione

tools

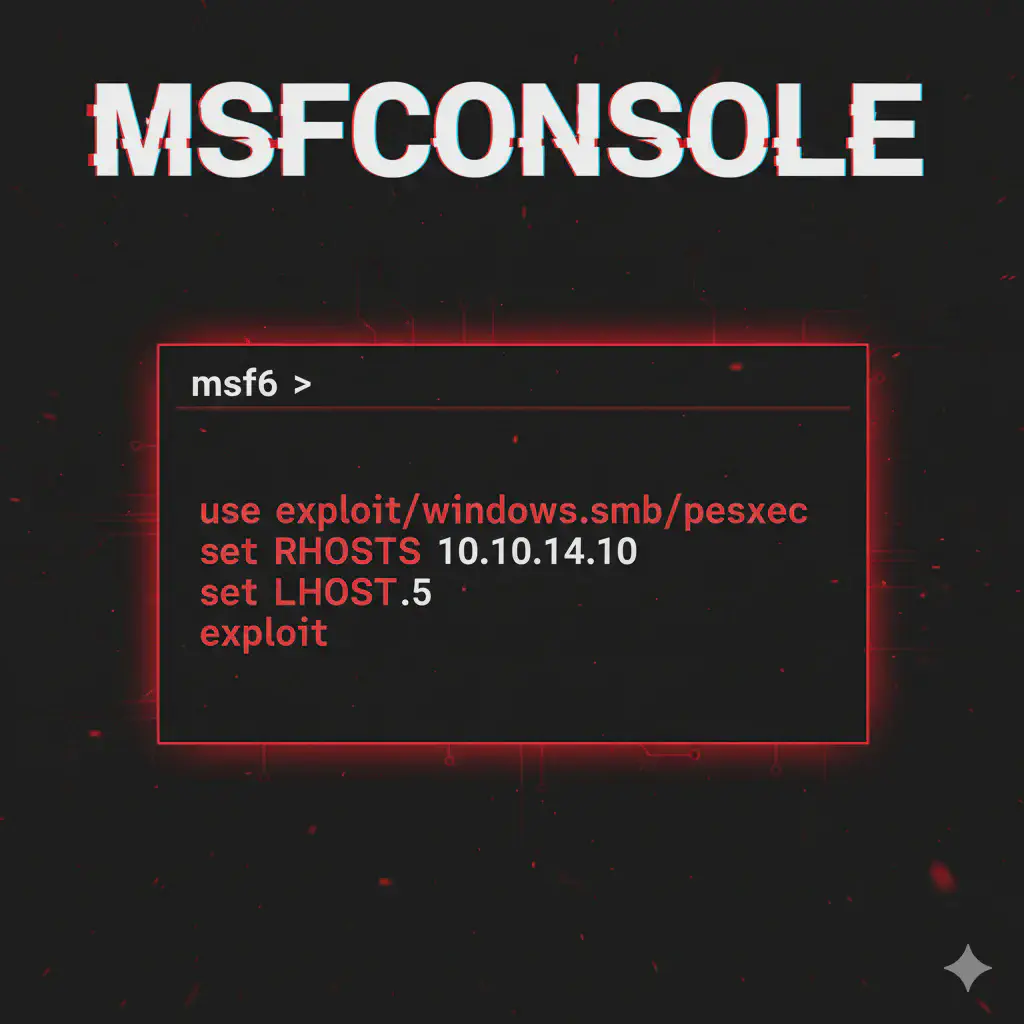

toolsMsfconsole: Interfaccia Principale di Metasploit Framework

msfconsole è la console interattiva di Metasploit per exploit, payload e gestione sessioni. Guida pratica ai comandi fondamentali per penetration test.

tools

toolsMedusa: High-Speed Login Brute-Force Tool per Servizi di Rete

Medusa è un tool parallelo per brute-force di autenticazioni su SSH, FTP, SMB, HTTP e altri servizi. Veloce, modulare e ideale per password auditing autorizzato.

tools

toolsMetasploit Framework: Exploitation, Payload e Post-Exploitation Completi

Metasploit Framework è la piattaforma di penetration testing più usata per exploit, payload e post-exploitation. Guida operativa per workflow offensivo completo.

tools

toolsHydra: Brute Force Login per Servizi di Rete

Hydra è un tool di brute force per testare credenziali su SSH, FTP, RDP, HTTP e altri servizi durante penetration test autorizzati.

tools

toolsImpacket: Toolkit Python per Attacchi SMB, Kerberos e Active Directory

Impacket è una suite Python per interagire con protocolli di rete (SMB, LDAP, Kerberos, RPC) e condurre attacchi AD come DCSync e Pass-the-Hash.

tools

toolsInvoke-Manipulation: PowerShell Obfuscation per Evasion AV

Invoke-Manipulation è un modulo PowerShell per offuscare script e bypassare controlli statici durante operazioni di red team autorizzate.

web-hacking

web-hackingGophish: Phishing Framework per Simulation e Red Team

Gophish è una piattaforma open-source per phishing simulation e red team engagement. Campaign management, tracking e reporting centralizzato.

tools

toolsEvilginx2: Bypass 2FA con Phishing Proxy Man-in-the-Middle

Guida pratica Evilginx2 per bypass autenticazione 2FA: man-in-the-middle phishing, session hijacking e credential theft. Attacchi avanzati contro MFA.

tools

toolsCommix: Automated Command Injection Exploitation Tool

Commix è un tool automatizzato per identificare ed exploitare vulnerabilità di command injection in applicazioni web. Supporta tecniche blind, time-based e file-based per ottenere RCE durante penetration test.

tools

toolsSearchsploit: Ricerca Exploit Locali da Exploit-DB nel Penetration Testing

Searchsploit è un tool da terminale per cercare exploit locali direttamente dal database Exploit-DB. Guida pratica all’uso per identificare vulnerabilità sfruttabili durante un penetration test.

web-hacking

web-hackingBeEF: Guida Completa al Browser Exploitation Framework

Guida pratica BeEF per browser exploitation: hook vittime, controllo browser compromessi e post-exploitation client-side. Trasforma XSS in accesso persistente.

web-hacking

web-hackingSQLMap: Guida Completa alla SQL Injection Automation e Database Exploitation

Guida completa a SQLMap per SQL injection automation: detection, exploitation, database enumeration, WAF bypass e tecniche UNION, boolean e time-based.

web-hacking

web-hackingXSS (Cross-Site Scripting): Exploit Web, Payload e Bypass Avanzati

XSS guida pratica a reflected, stored e DOM-based injection: payload avanzati, filter bypass e sfruttamento reale in web application.

web-hacking

web-hackingWordPress xmlrpc.php: Attacchi, Exploit e Tecniche di Pentesting (Guida Offensiva 2026)

Scopri come sfruttare xmlrpc.php su WordPress in un pentest: multicall brute force, attacchi pingback, user enumeration e tecniche di hardening. Workflow pratico per lab HTB e OSCP.