- Articoli

- 21+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Post Exploit Articles

Filtri

Recon & mapping

Recon & mappingTools

nmap, ffuf, Burp, Python: configurazioni, alias e script che userai davvero ogni volta che attacchi una macchina.

tools

toolsOWASP ZAP: guida completa a proxy, spider, active scan e fuzzing

Scopri come usare OWASP ZAP per intercettare traffico HTTP/HTTPS, mappare applicazioni web con spider e AJAX Spider, eseguire active scan, fuzzing e test autenticati, anche in CI/CD con Docker e API

tools

toolsWMIExec: guida completa al lateral movement stealth con wmiexec.py

Scopri come usare WMIExec e wmiexec.py di Impacket per lateral movement su Windows con password, Pass-the-Hash e Kerberos, riducendo gli artefatti rispetto a PsExec e migliorando l’OPSEC.

tools

toolsUnix-PrivEsc-Check: privilege escalation auditing su Linux e Unix legacy

Scopri come usare Unix-PrivEsc-Check per individuare misconfigurazioni, permessi deboli, sudo abuse e vettori di privilege escalation su sistemi Unix/Linux, inclusi ambienti legacy dove i tool moderni falliscono.

tools

toolsWinEnum: enumerazione Windows per privilege escalation e confronto con WinPEAS

Guida completa a WinEnum per l’enumerazione post-exploitation su Windows: varianti PowerShell e Batch, check di privilege escalation, OPSEC, differenze con WinPEAS, PowerUp, SharpUp e Seatbelt.

tools

toolsWinPEAS: guida completa all’enumerazione Windows per privilege escalation

Scopri come usare WinPEAS per trovare vettori di privilege escalation su Windows: servizi vulnerabili, credenziali salvate, AlwaysInstallElevated, permessi deboli e misconfiguration utili nel post-exploitation.

tools

toolsWMIC: comandi offensivi, lateral movement e persistence su Windows

Scopri come usare WMIC per enumeration, remote execution, lateral movement e WMI persistence su Windows. Include stato attuale del tool, comandi pratici, detection, hardening e confronto con PowerShell, CIM e WinRM.

tools

toolsSSH-KeyHunter: trovare chiavi SSH private e pivotare su Linux

SSH-KeyHunter automatizza la ricerca di chiavi SSH private su Linux, individua file non protetti, owner, fingerprint e target da known_hosts: tool ideale per post-exploitation e lateral movement in pentest autorizzati.

tools

toolsSshuttle: pivoting e tunneling trasparente via SSH verso reti interne

Guida a Sshuttle per creare un tunnel trasparente over SSH, raggiungere subnet interne, instradare DNS e usare un host compromesso come pivot durante lateral movement e post-exploitation in pentest autorizzati.

tools

toolsSMBExec: Esecuzione Remota Fileless su Windows via SMB

SMBExec è una tecnica di remote command execution su SMB 445 senza drop di binari persistenti. Alternativa più stealth a PsExec in ambienti Active Directory.

tools

toolsMitmproxy: Intercettazione e Manipolazione Traffico HTTP/HTTPS

mitmproxy è un proxy interattivo per analisi e manipolazione del traffico HTTP/HTTPS. Ideale per testing API, debugging e security assessment autorizzato.

tools

toolsLaZagne: Estrazione Password da Browser e Applicazioni

LaZagne è un tool open-source per recuperare password salvate su Windows e Linux da browser, client email e software locali in post-exploitation.

tools

toolsEvil-WinRM: Accesso Remoto e Post-Exploitation su Windows via WinRM

Evil-WinRM: shell PowerShell remota via WinRM per post-exploitation Windows. Pass-the-hash, Kerberos ticket, AMSI bypass, in-memory execution .NET assembly per lateral movement enterprise.

tools

toolsEmpire: framework C2 post-exploitation per red team operation

Empire 5.0 guida completa a C2 PowerShell: stager, AMSI bypass, post-exploitation, lateral movement e tecniche di evasion. Cheat sheet inclusa.

tools

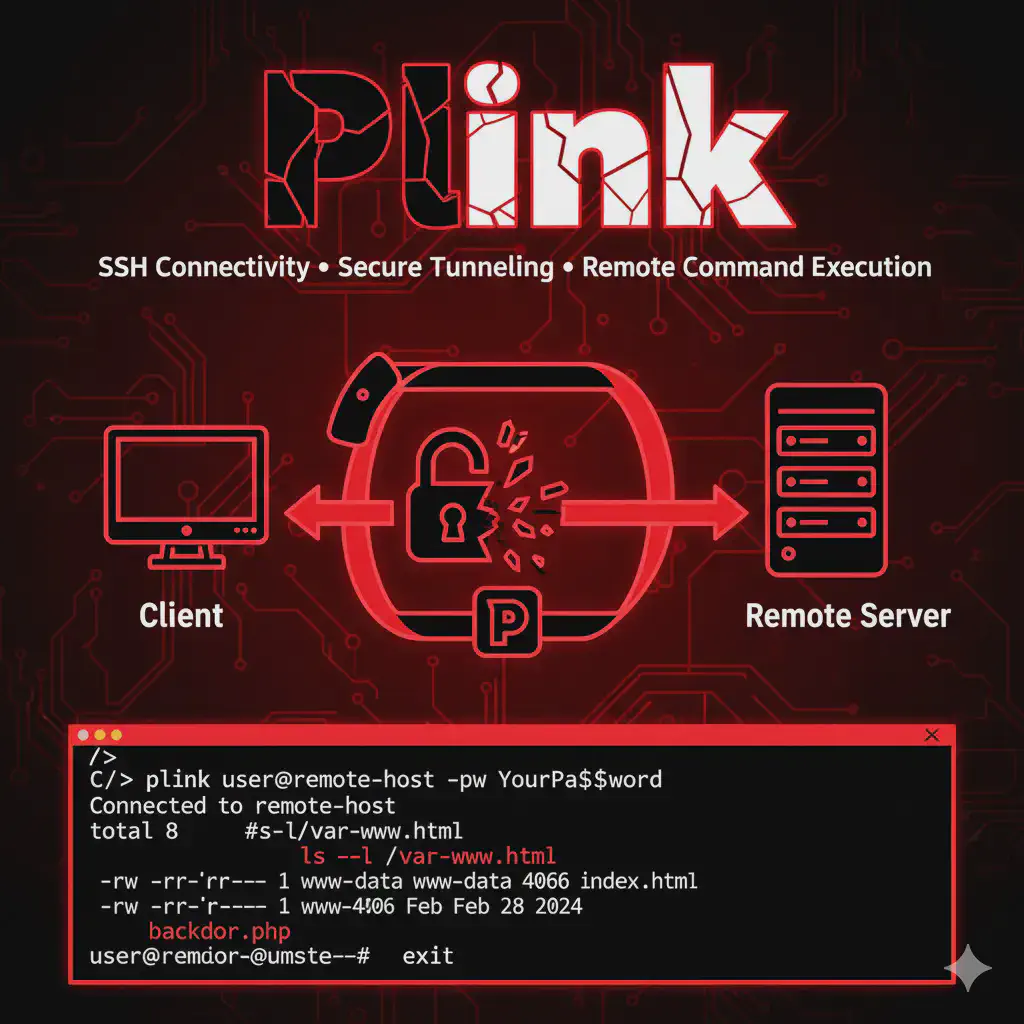

toolsPlink: Port Forwarding e Tunneling SSH da Linea di Comando in Ambienti Windows

Plink è la versione command-line di PuTTY che consente tunneling SSH, port forwarding e pivoting da sistemi Windows. Guida pratica all’uso in penetration testing e Red Team.

tools

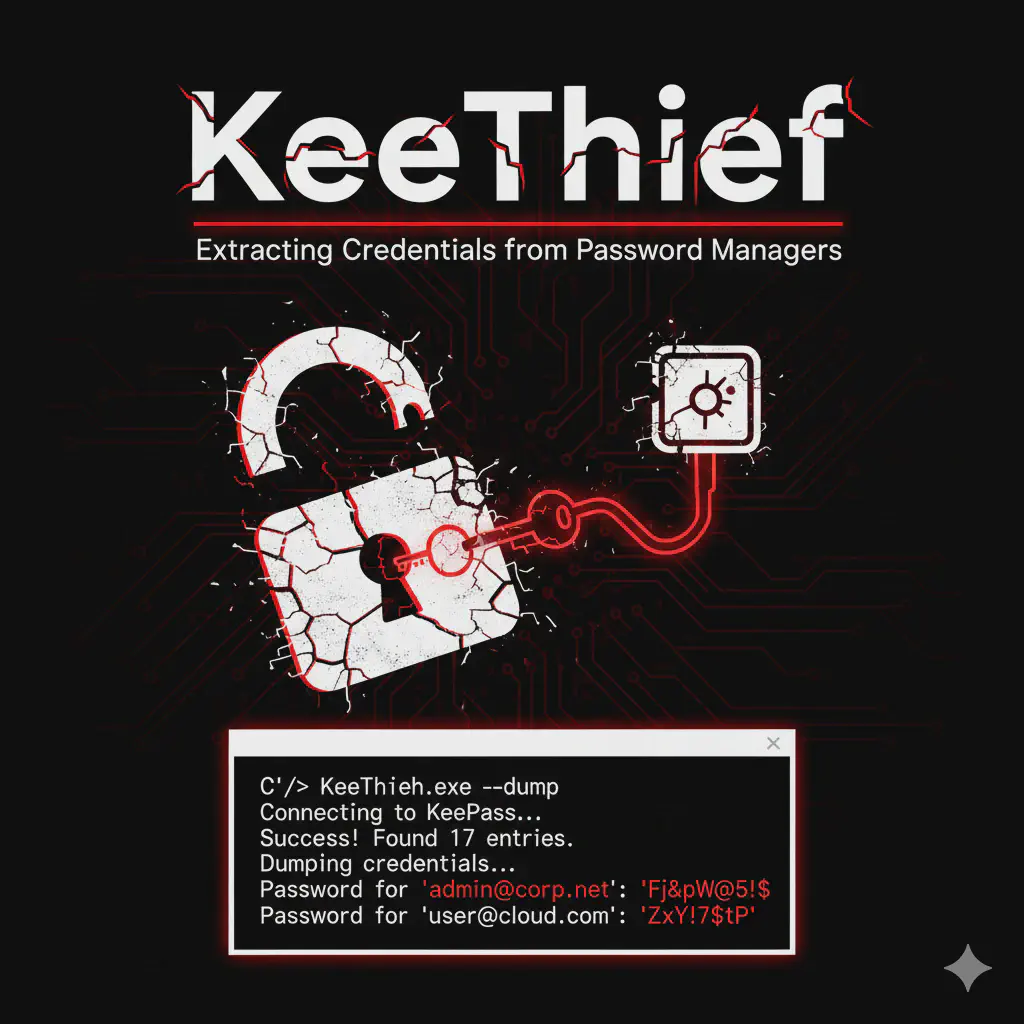

toolsKeeThief: dump di master key e credenziali da KeePass

KeeThief: come estrarre master key e credenziali da KeePass durante un pentest autorizzato. Dump da memoria, file .kdbx, limiti operativi, detection e post-exploitation.

tools

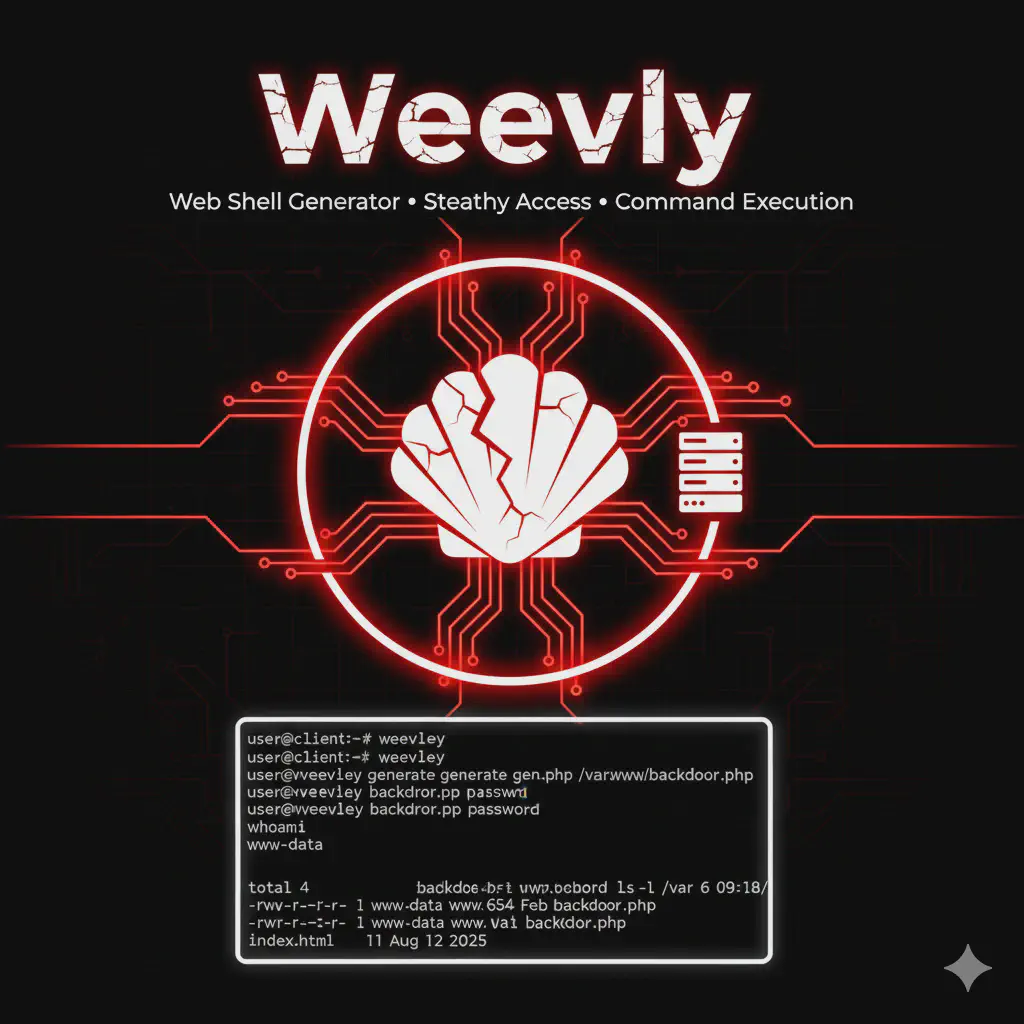

toolsWeevely3: Web Shell PHP Stealth per Post-Exploitation e Pivoting

Weevely3: guida operativa per generare e gestire web shell PHP stealth nel penetration testing. Tunneling, evasion e post-exploitation.

tools

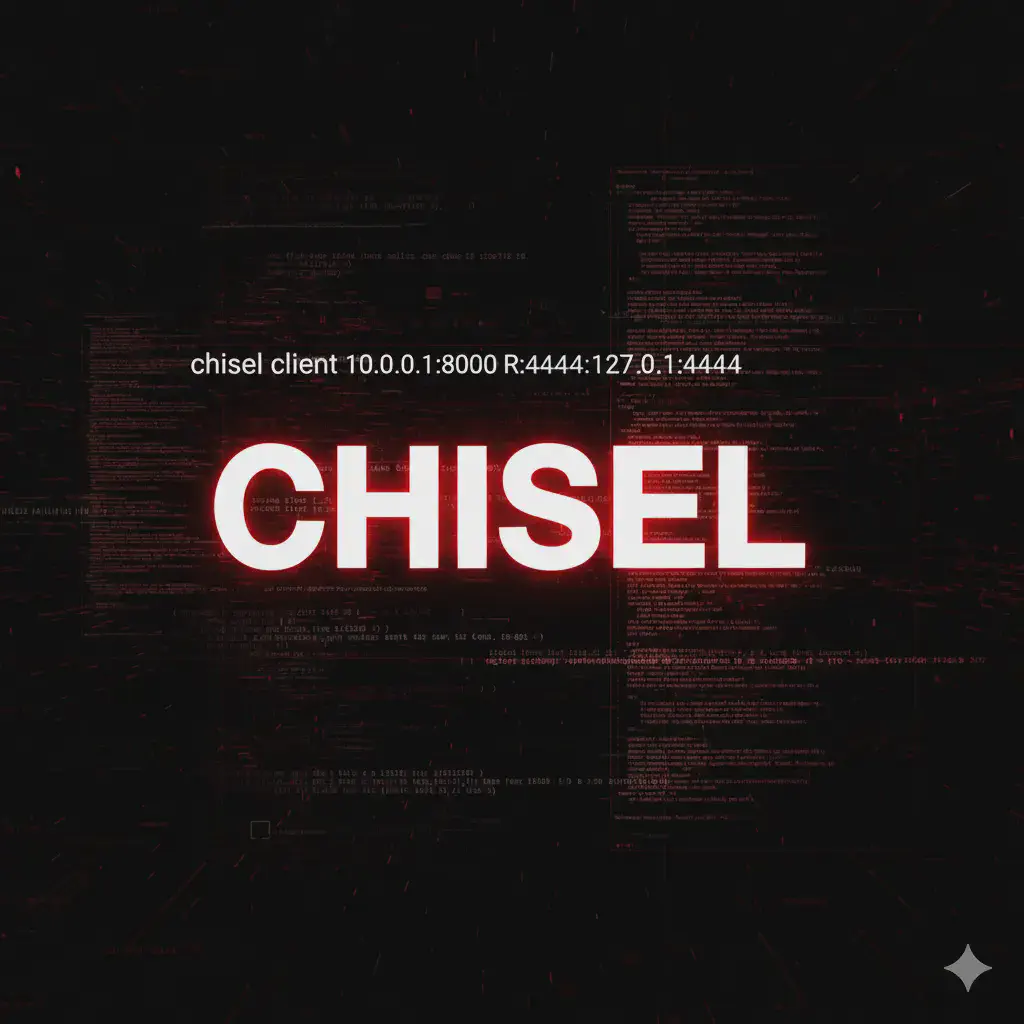

toolsChisel: TCP Tunneling over HTTP per Pivoting e Post-Exploitation

Guida pratica Chisel per tunneling e pivoting: TCP tunnel over HTTP, SOCKS proxy e port forwarding attraverso firewall. Pivoting moderno per pentest.

tools

toolsLaZagne: Tool Post-Exploitation per Credential Dumping Applicativo e DPAPI

LaZagne: password recovery tool per 87+ applicazioni. Browser, WiFi, email, database, sysadmin tools. DPAPI decryption, credential harvesting post-exploitation Windows/Linux/macOS.

tools

toolsSafetyKatz: Wrapper Mimikatz Memory-Only per Credential Dumping LSASS ed Evasione EDR

SafetyKatz è un wrapper di Mimikatz per il credential dumping in memoria da LSASS, senza scrittura su disco. Supporta evasione EDR, estrazione hash NTLM e integrazione con Cobalt Strike per post-exploitation in Active Directory.

tools

toolsHashcat: Guida Definitiva al GPU Password Cracking per Penetration Testing

Hashcat: guida pratica GPU password cracking per hash NTLM, MD5, SHA, bcrypt. Attack modes, mask patterns, wordlist rules e tecniche reali da CTF e penetration testing.