- Articoli

- 40+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Protocolli Articles

Filtri

Recon & mapping

Recon & mappingNetworking

Porta per porta, servizio per servizio: cosa aspettarti, cosa provare e quali exploit ricordarti per ogni protocollo.

networking

networkingPorta 162 SNMP Trap: cos’è, come funziona e differenze con la porta 161

Scopri a cosa serve la porta 162 SNMP Trap, come funziona il canale di notifica rispetto alla porta 161, quali rischi introduce con SNMPv1/v2c e come sfruttarla in reconnaissance, sniffing e raccolta di intelligence passiva.

networking

networkingSniffing di rete: come catturare traffico, credenziali e pacchetti in pentest

Sniffing di rete: come catturare traffico, credenziali e pacchetti in pentest

networking

networkingVPN: protocolli, sicurezza e vulnerabilità (WireGuard, OpenVPN, IPSec)

Come funzionano e cosa sono le VPN a livello tecnico: IPSec, OpenVPN, WireGuard, L2TP e PPTP. Architettura dei tunnel, attacchi reali, misconfigurazioni e analisi in pentest.

networking

networkingBlind XSS: cos'è e come scoprirlo con callback out-of-band e XSS Hunter

Guida completa al Blind XSS: detection out-of-band, callback server, XSS Hunter, payload invisibili, punti di iniezione admin e analisi dei trigger lato pannelli interni.

networking

networkingSTP e RSTP sotto attacco: Root Bridge, BPDU e takeover di rete

Scopri come funzionano STP e RSTP, cos’è il Root Bridge,Spanning Tree Protocol e come avviene l’elezione tramite BPDU e quali rischi reali esistono in pentest: takeover, TCN flood e attacchi layer 2.

networking

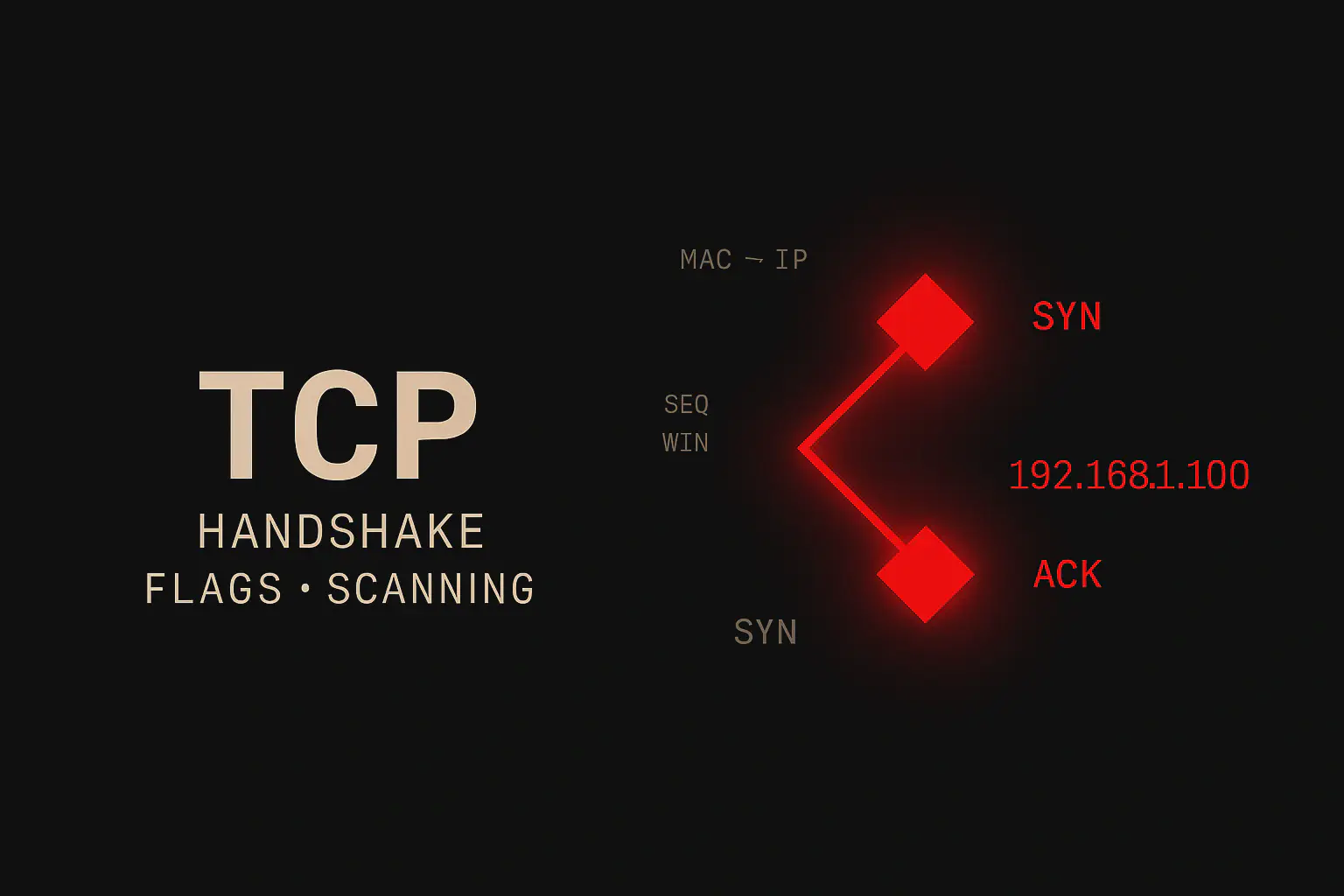

networkingTCP (Transmission Control Protocol): cos'è, come funziona e come sfruttarlo in un pentest

Guida completa a TCP: three-way handshake, flag, sequence number, windowing, port scanning con Nmap, session hijacking, SYN flood e analisi del traffico.

networking

networkingTLS/SSL: handshake, cipher suite e vulnerabilità da trovare in pentest

TLS spiegato in modo chiaro: handshake TLS 1.2 e 1.3, certificati, cipher suite, HSTS, Heartbleed, POODLE, downgrade e misconfigurazioni reali da trovare in pentest.

networking

networkingVLAN e 802.1Q: segmentazione di rete, trunk e VLAN hopping in un pentesting

Scopri come funzionano VLAN e 802.1Q, differenza tra access e trunk, native VLAN, inter-VLAN routing, DTP, double tagging e tecniche di VLAN hopping in pentest.

networking

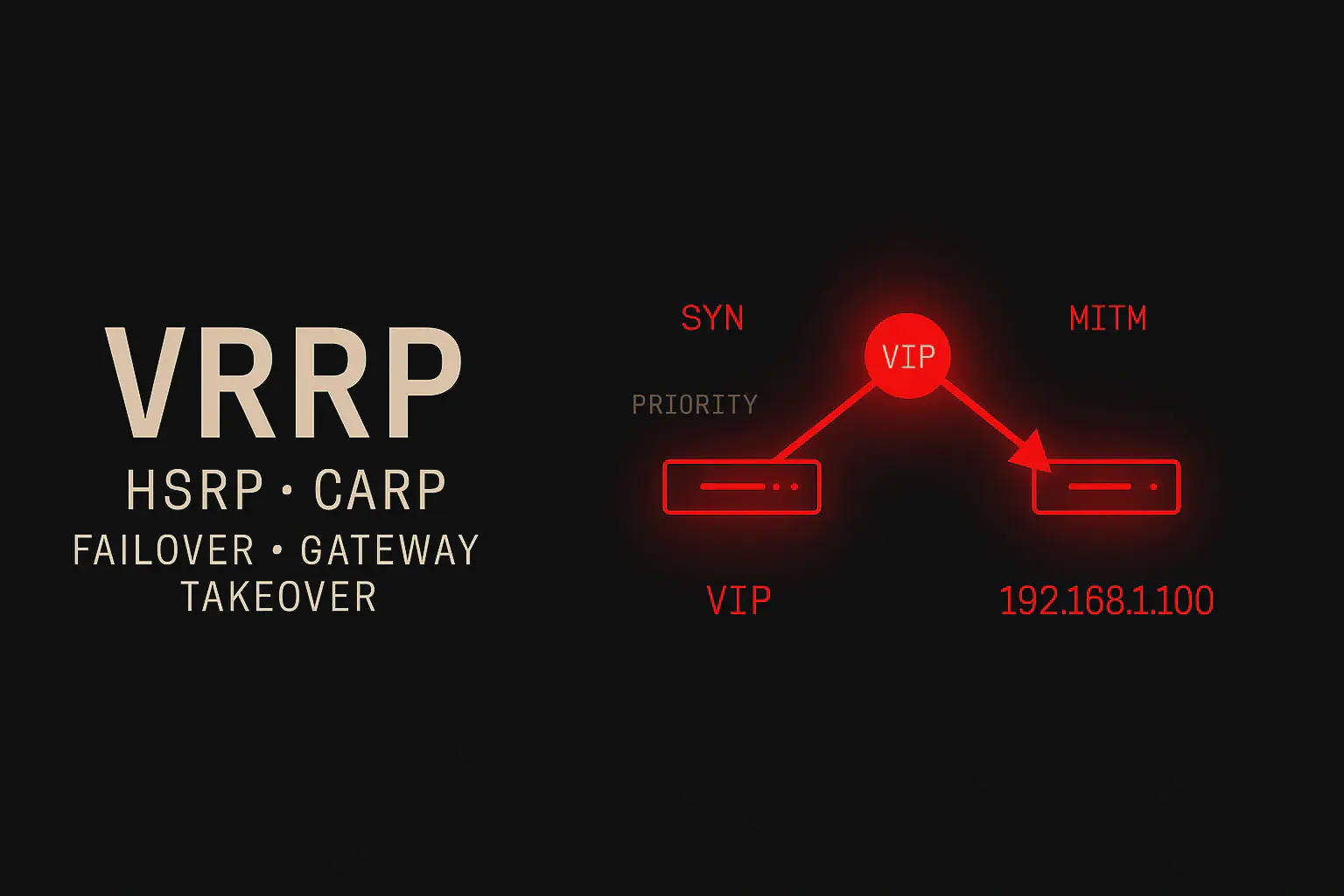

networkingVRRP, HSRP e CARP: gateway takeover, failover e attacchi MITM

Scopri come funzionano VRRP, HSRP e CARP, come avviene il failover del gateway e perché takeover, priority abuse e MITM sono rischi reali nei pentest di rete.

networking

networkingWi-Fi 802.11: Frame, WPA2/WPA3, Deauth ed Evil Twin — Guida Completa agli Attacchi Wireless

Guida completa al Wi-Fi 802.11: frame wireless, monitor mode, WPA2/WPA3, four-way handshake, PMKID, deauthentication, Evil Twin e rischi reali nel pentest.

networking

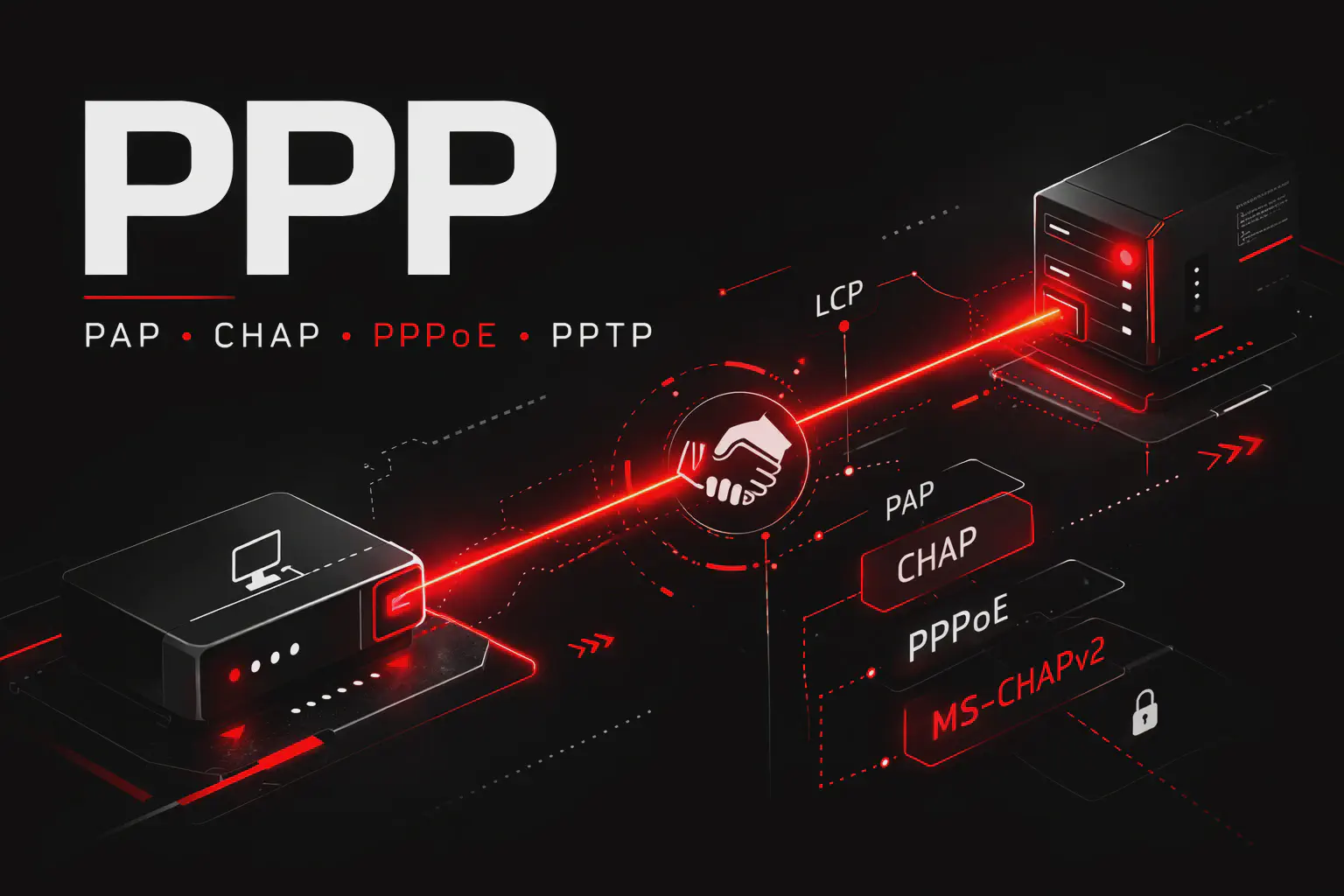

networkingPPP, PPPoE e PPTP: guida ai rischi reali per chi fa pentest

PPP spiegato bene: come funziona Point-to-Point Protocol, differenze tra PAP e CHAP, PPPoE, PPTP, MS-CHAPv2, attacchi reali e impatto nel pentesting moderno.

networking

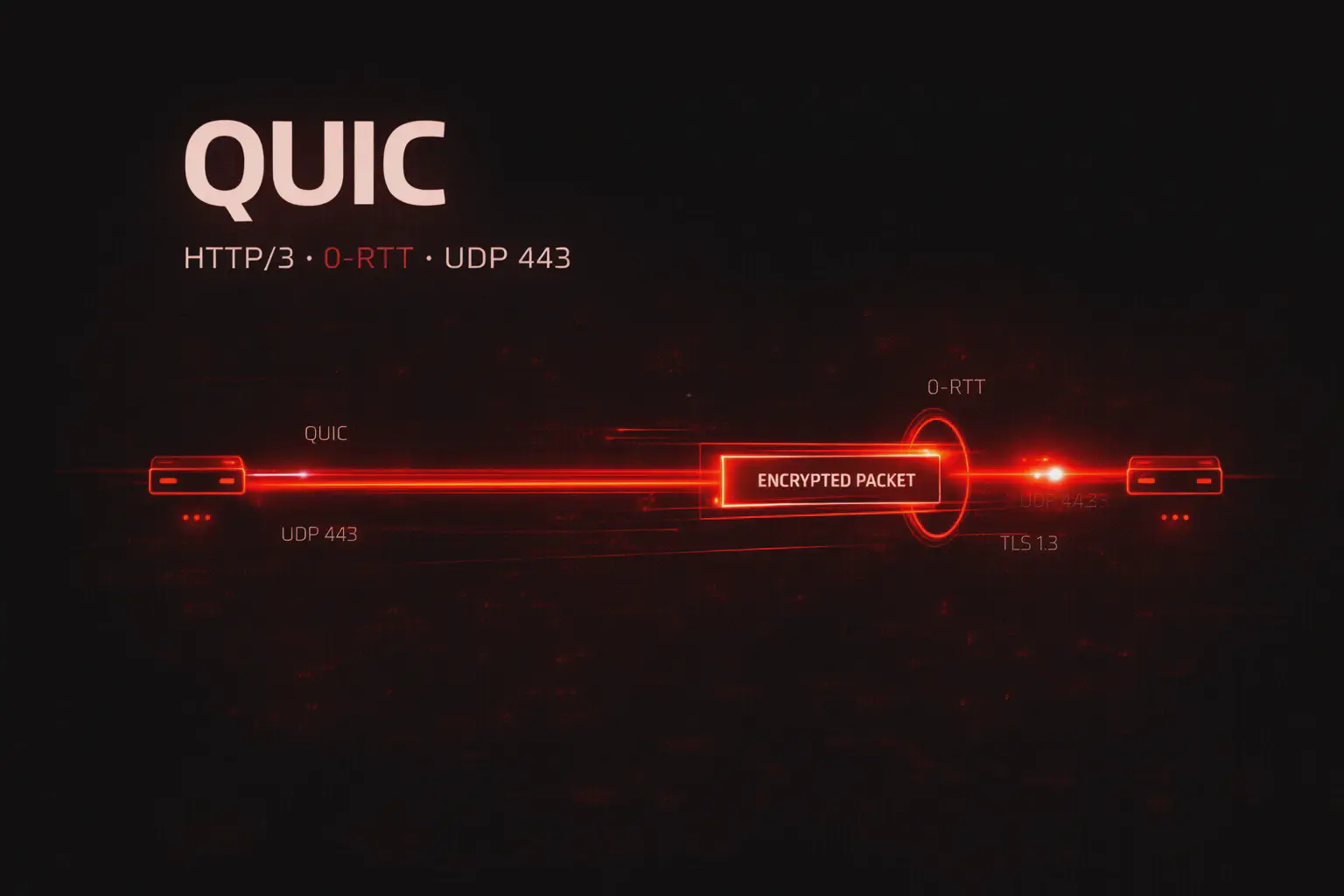

networkingQUIC Cos'è,HTTP/3, 0-RTT e blind spot nel pentesting

QUIC spiegato in modo chiaro: cos’è, come funziona con HTTP/3, rischi del 0-RTT, inspection gap su UDP 443, bypass di logging e implicazioni reali per il pentest.

windows

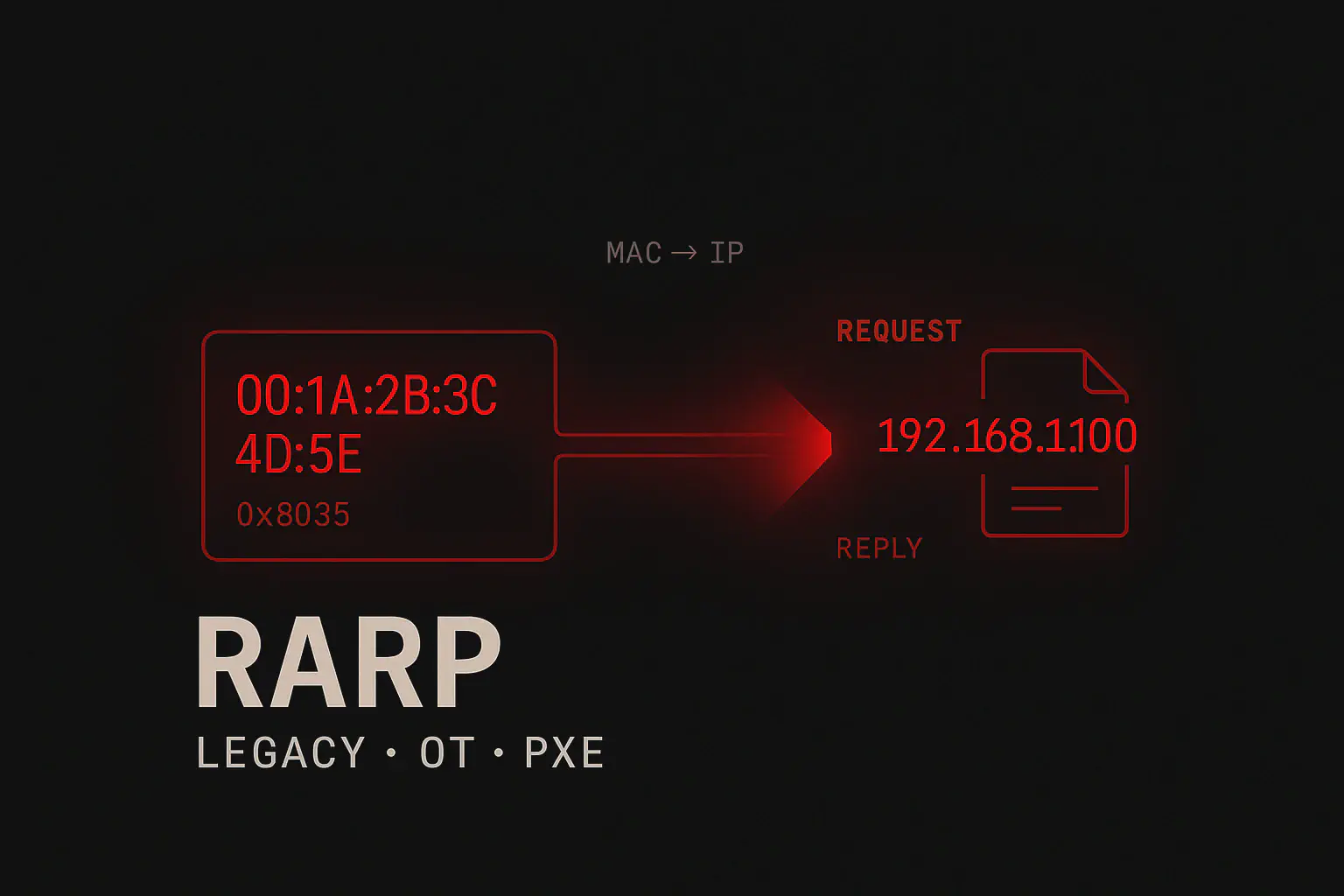

windowsRARP Cos'è: il Reverse ARP che rivela reti legacy e OT

RARP cos’è, come funziona e perché conta ancora in pentest su reti legacy, OT/ICS e boot PXE: request/reply, spoofing, boot hijacking e differenze con ARP e DHCP.

networking

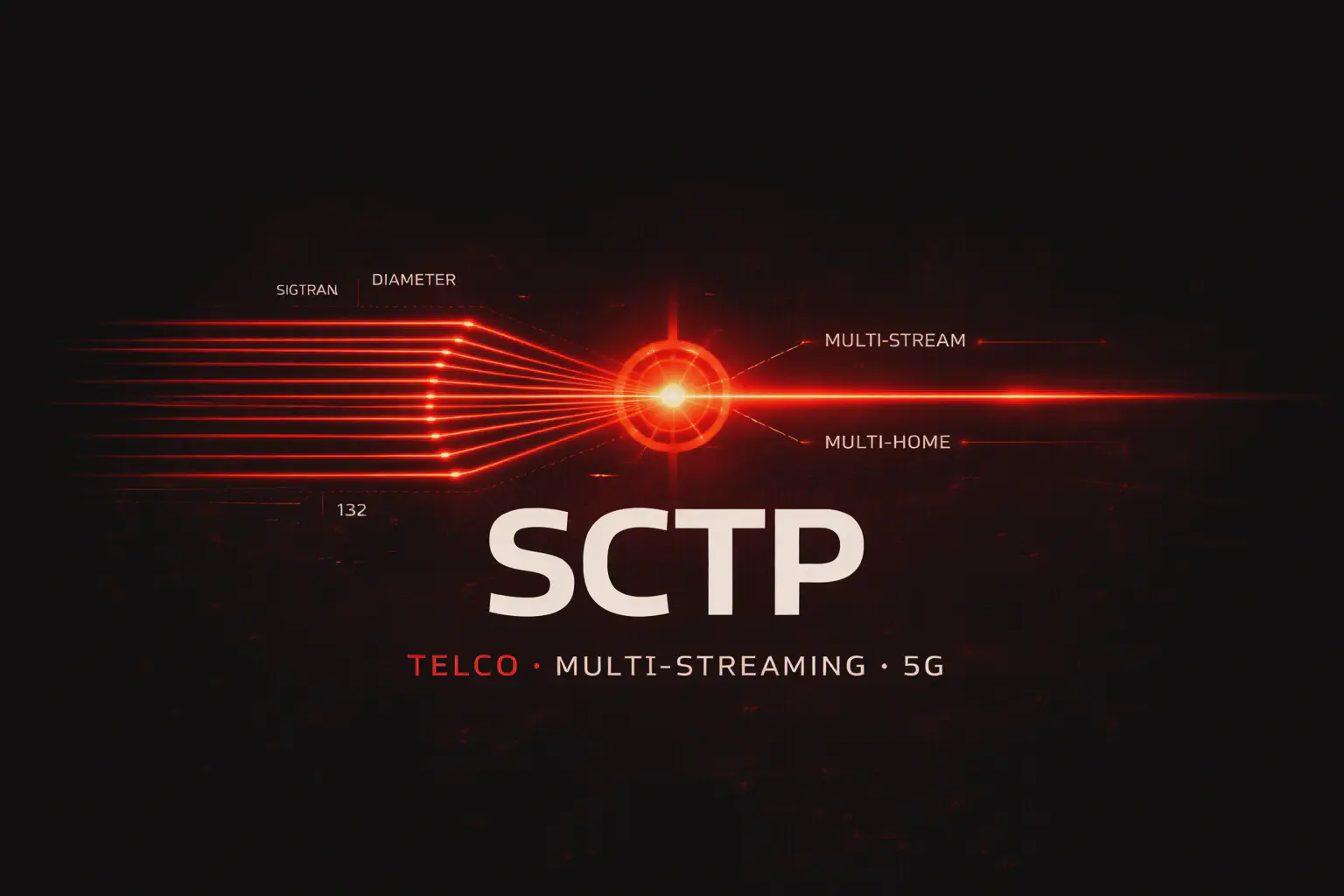

networkingSCTP nel pentest telco: multi-streaming, multi-homing e superfici d’attacco

SCTP Cos'è: come funziona, four-way handshake, multi-streaming, multi-homing, scan con Nmap, rischi su SIGTRAN, Diameter e reti 4G/5G.

networking

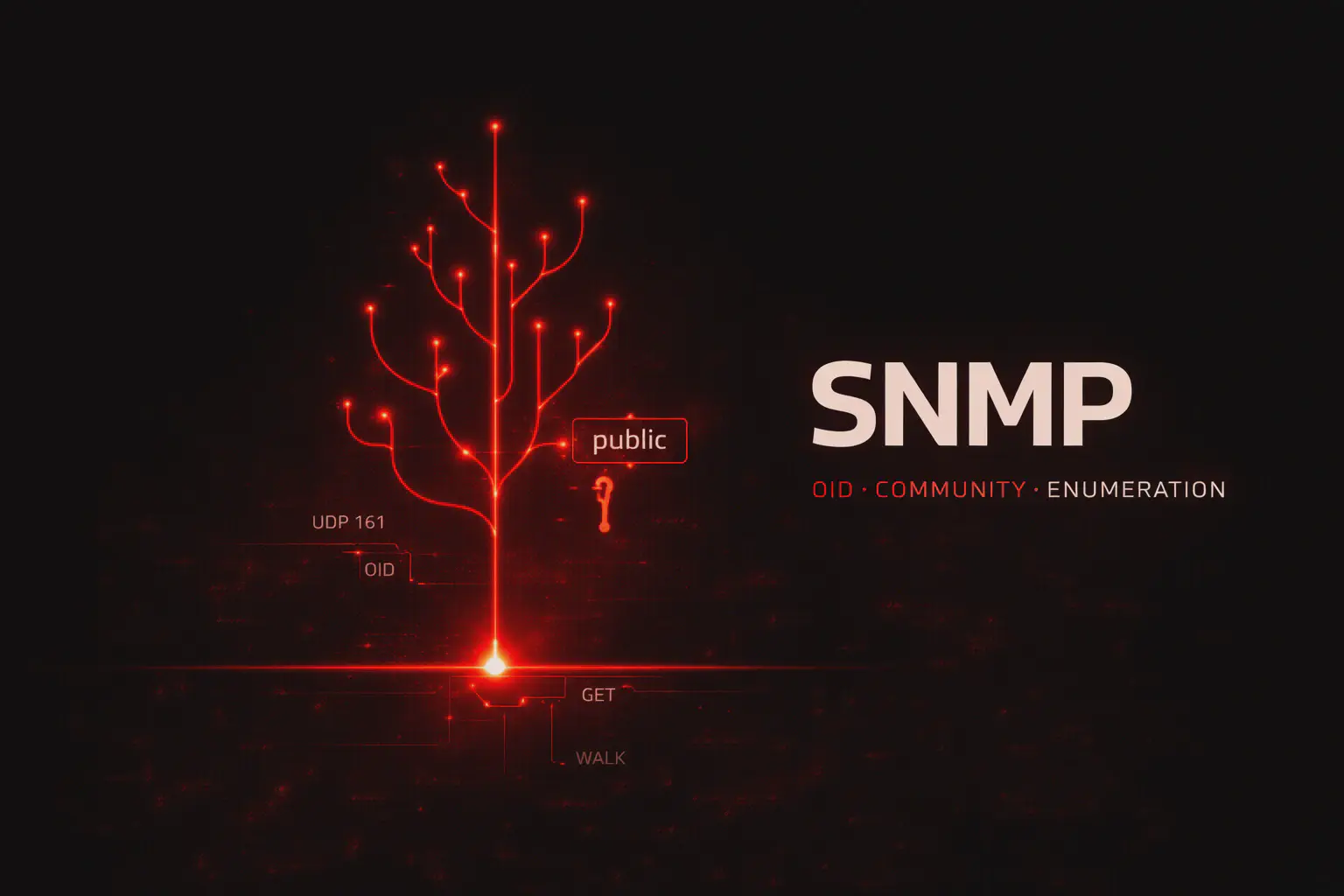

networkingSNMP e community string: come leggere mezza rete in un pentest

SNMP cos’è, come funziona, OID, community string public/private, snmpwalk, brute force, write access e rischi reali in un pentest enterprise.

networking

networkingUDP (User Datagram Protocol): cos'è, come funziona e come sfruttarlo in un pentest

UDP spiegato in modo chiaro: header, differenze con TCP, UDP scan con Nmap, servizi critici come DNS, SNMP e NTP, amplification attack e rischi reali in pentest.

networking

networkingGRE (Generic Routing Encapsulation): cos’è, come funziona e come si sfrutta in pentest

Scopri cos’è GRE, come funziona il tunneling Generic Routing Encapsulation, perché è rischioso in ambienti enterprise e come sfruttarlo o difenderlo in un pentest.

networking

networkingIPSec: VPN Enterprise, IKE, ESP e Errori di Configurazione da Sfruttare

Scopri come funziona IPSec e perché è cruciale nel pentesting di VPN enterprise: IKEv1/IKEv2, ESP, tunnel mode, Aggressive Mode, PSK deboli, ike-scan e difese.

networking

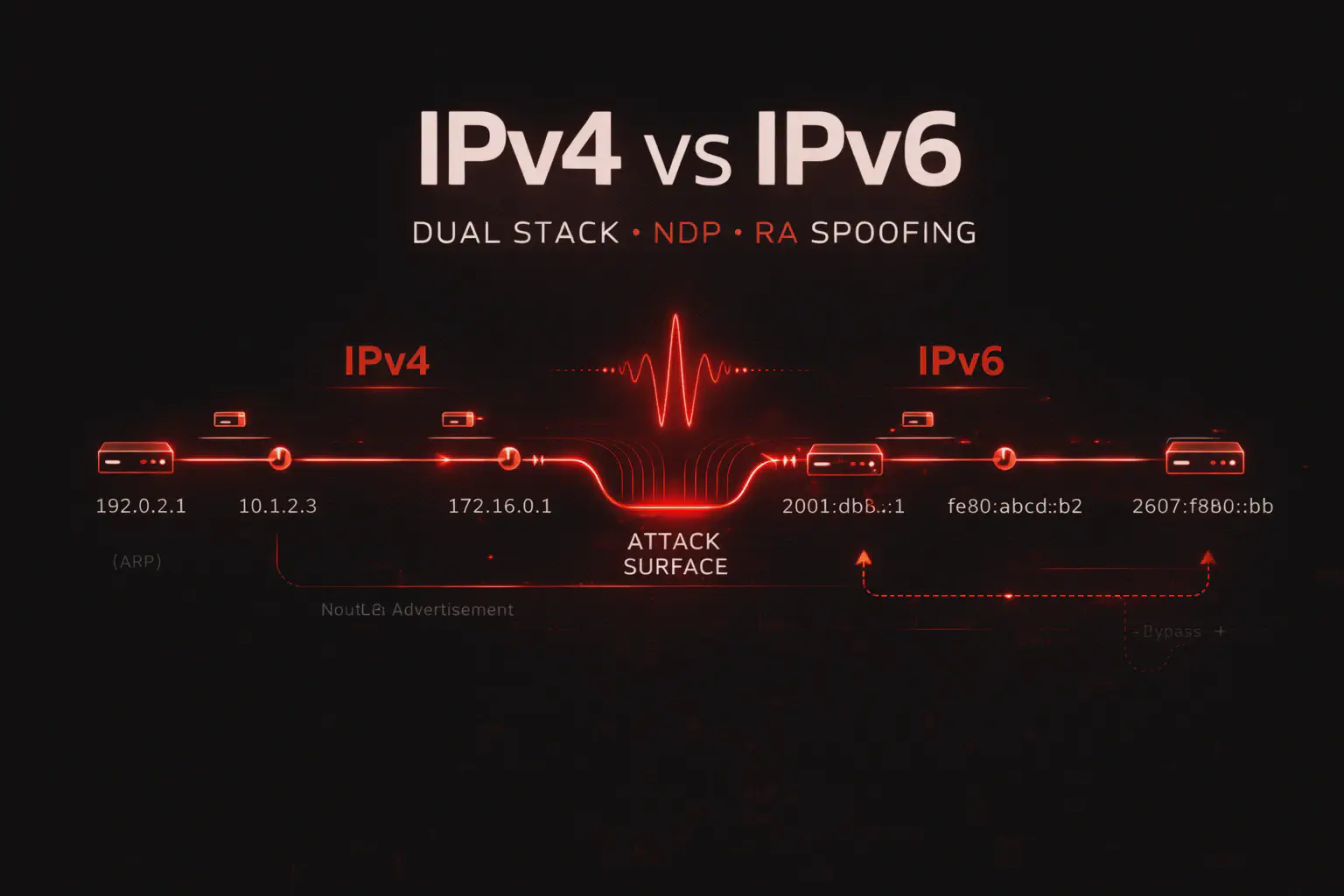

networkingIPv4 vs IPv6: Differenze, Sicurezza e Attacchi nel Pentesting di Rete

Scopri le differenze tra IPv4 e IPv6 e perché contano nel pentesting: SLAAC, NDP, RA spoofing, scanning IPv6, dual-stack, bypass dei controlli e difese.

networking

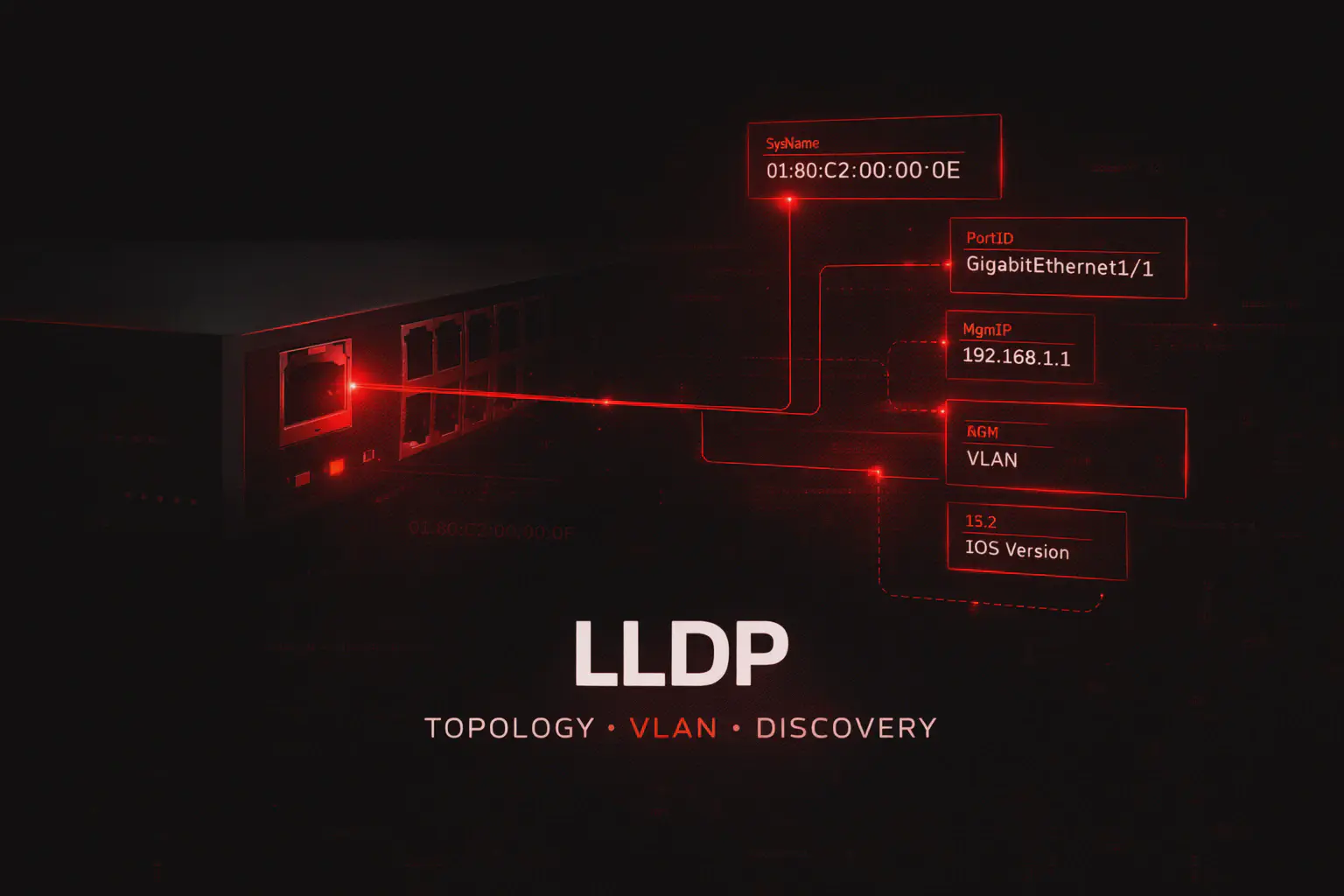

networkingLLDP: Il Protocollo che Rivela Switch, VLAN e Topologia di Rete

Scopri cos’è LLDP, come funziona e perché è utile nel pentesting: discovery passivo, neighbor table, VLAN, management IP, LLDP-MED, spoofing e difese.

networking

networkingNTP: Come Funziona, Come si Sfrutta e Perché Può Rompere un’Intera Rete

Scopri cos’è NTP, come funziona e perché è critico nel pentesting: monlist, amplification DDoS, rogue NTP server, skew temporale, Kerberos, TLS, log e difese.

networking

networkingOSPF, EIGRP, BGP e RIP: come funzionano e come si sfruttano in pentest

Guida completa a OSPF, EIGRP, BGP e RIP: funzionamento, differenze, route injection, BGP hijacking, fake LSA, MITM e difese per protocolli di routing dinamico.

networking

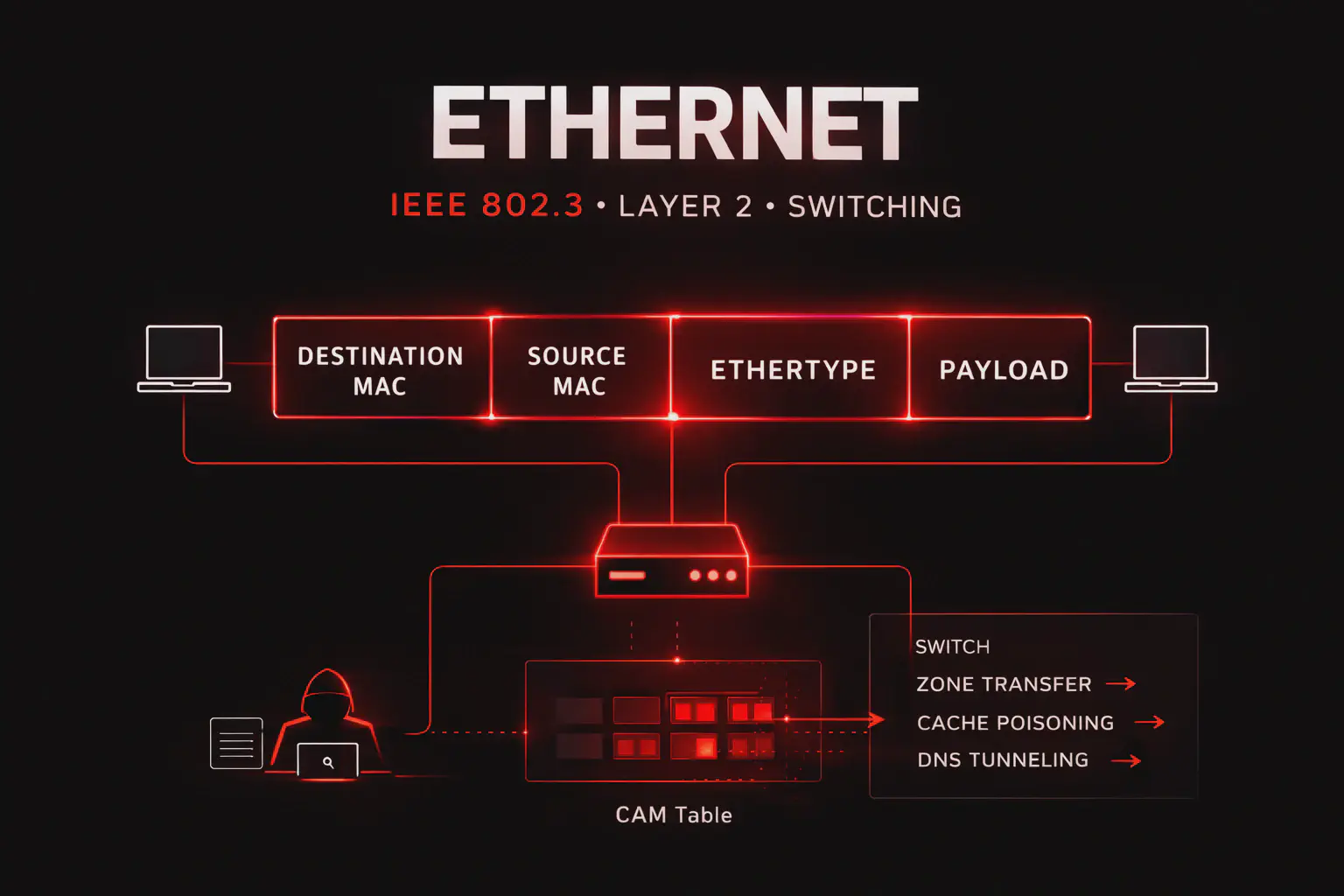

networkingEthernet (IEEE 802.3): Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è Ethernet, come funziona un frame 802.3 e perché è fondamentale nel pentesting: MAC address, switch, CAM table overflow, sniffing, spoofing e difese.

networking

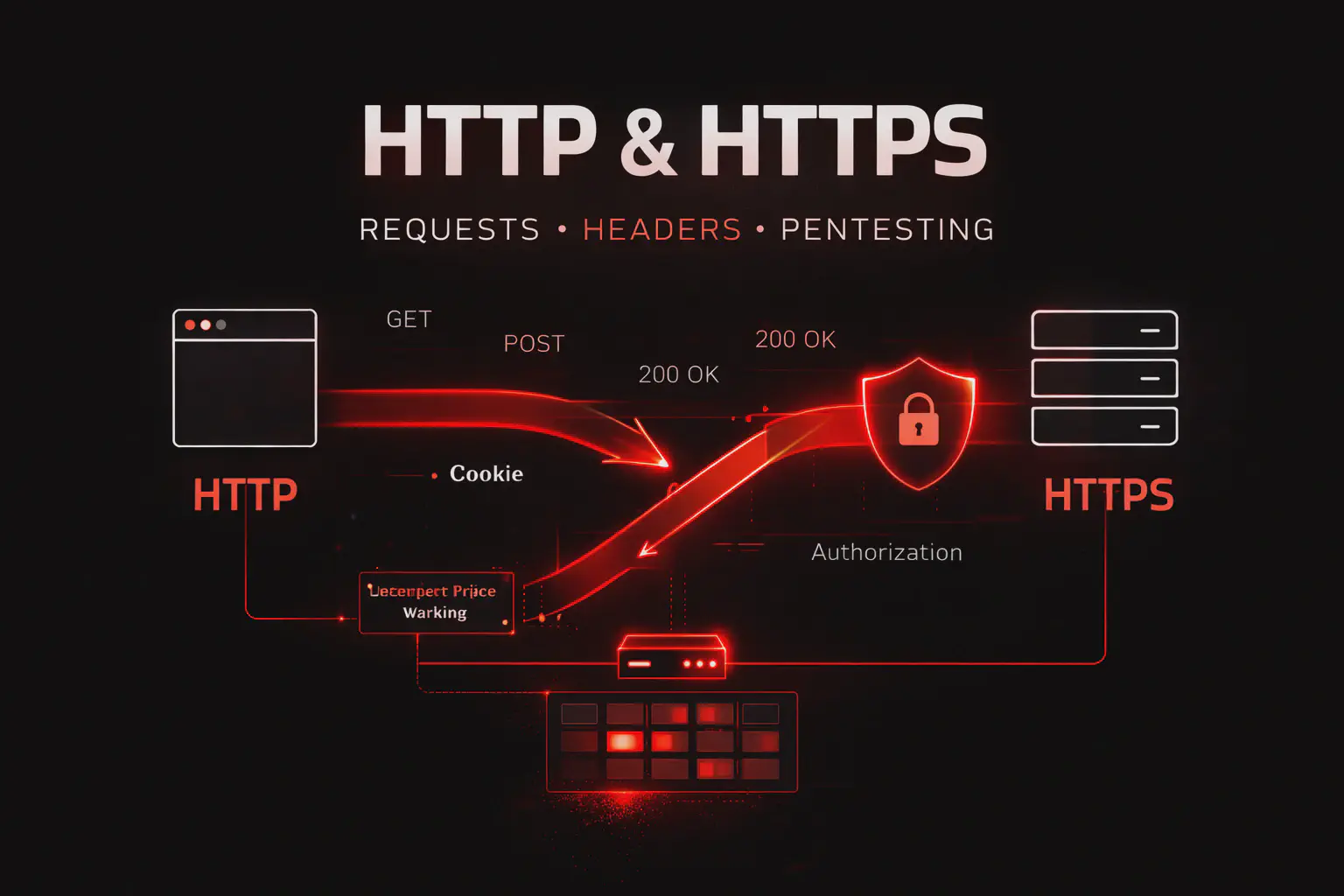

networkingHTTP e HTTPS: Cos’è, Come Funiona e Come Sfruttarli in un Pentest

Scopri cos’è HTTP, come funziona HTTPS e perché sono fondamentali nel web pentesting: metodi, header, cookie, status code, fingerprinting, enumeration e attacchi reali.

networking

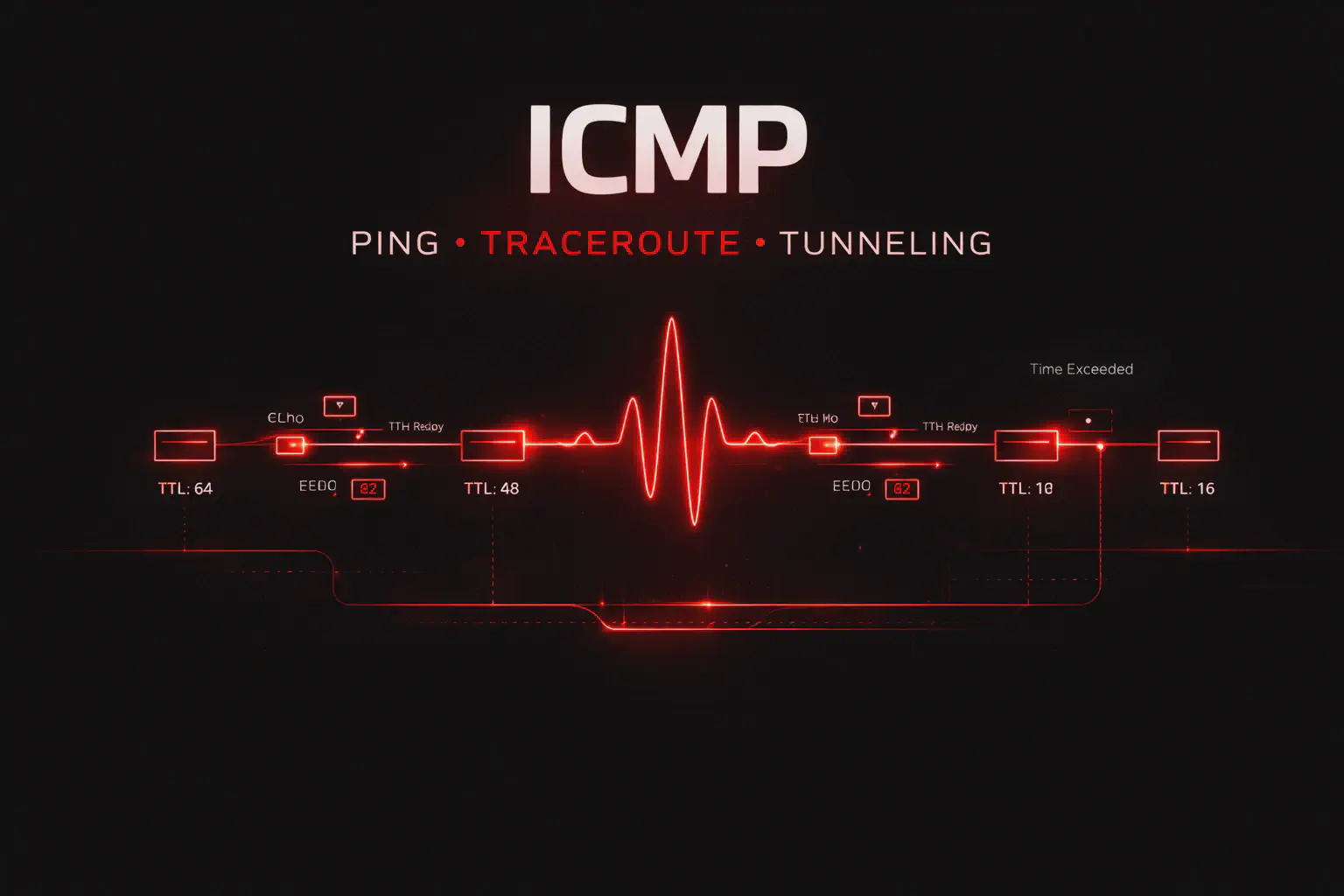

networkingICMP: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è ICMP, come funzionano ping e traceroute e perché è cruciale nel pentesting: host discovery, ICMP tunneling, redirect, fingerprinting, detection e difese.

networking

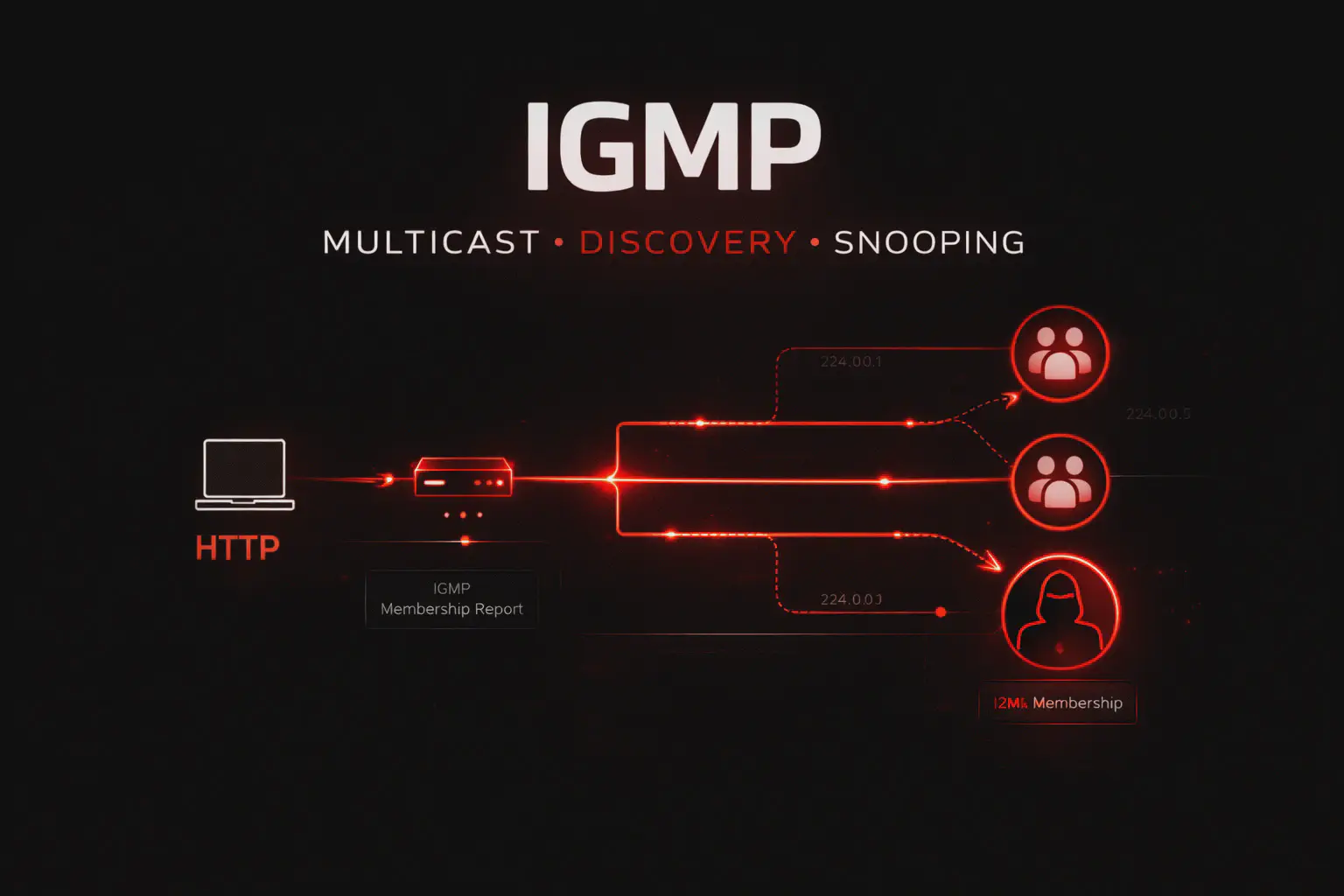

networkingIGMP (Multicast): Cos’è, Come Funziona e Perché Conta nel Pentesting di Rete

Scopri cos’è IGMP, come funziona il multicast e perché è utile nel pentesting: host discovery, membership report, IGMP snooping, reconnaissance, DoS e sicurezza.

networking

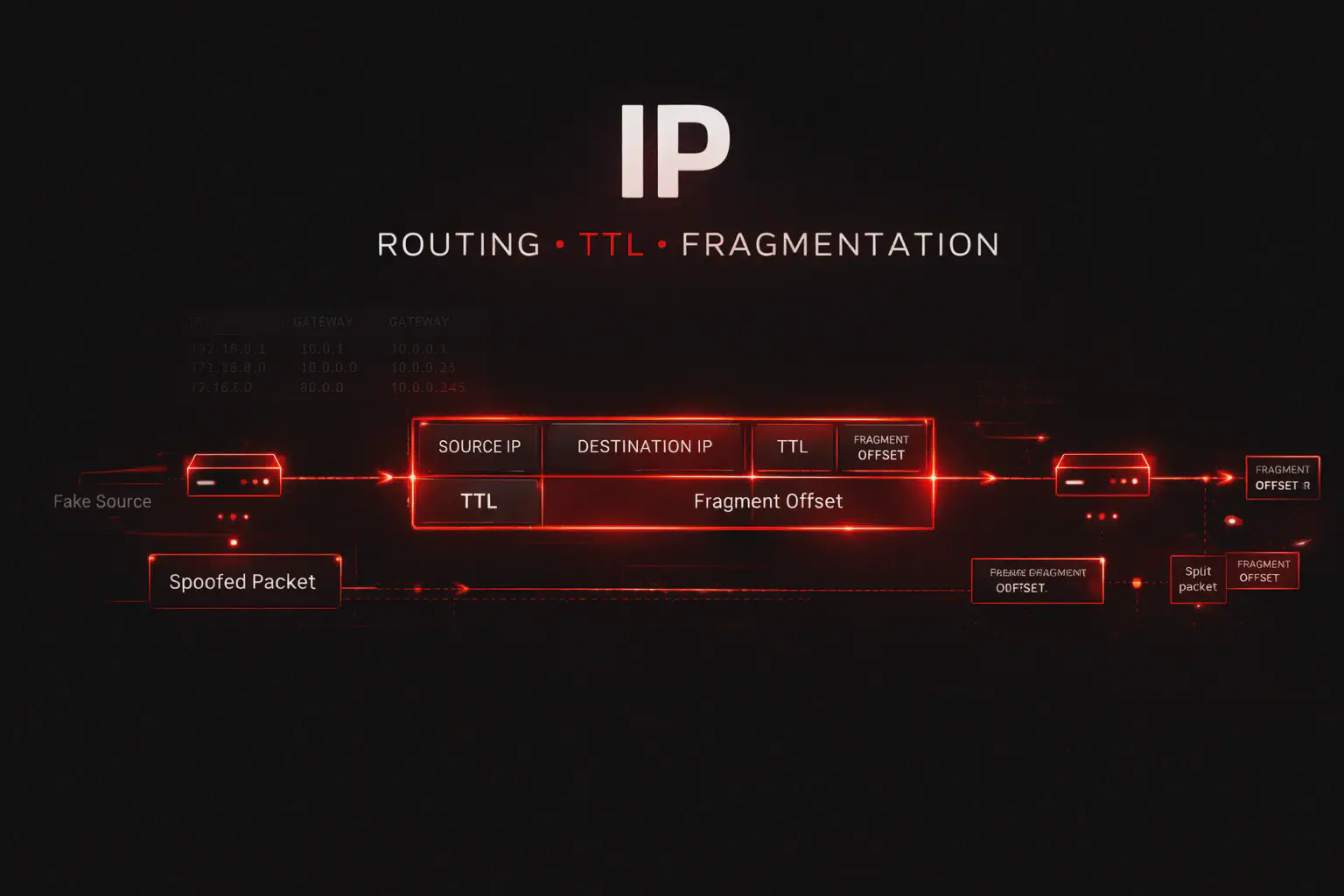

networkingIP (Internet Protocol): Cos’è, Come Funziona e Perché Conta nel Pentesting

Scopri cos’è IP, come funzionano header, TTL, routing e frammentazione, e perché è fondamentale nel pentesting: IP spoofing, evasion, reconnaissance e difese.

networking

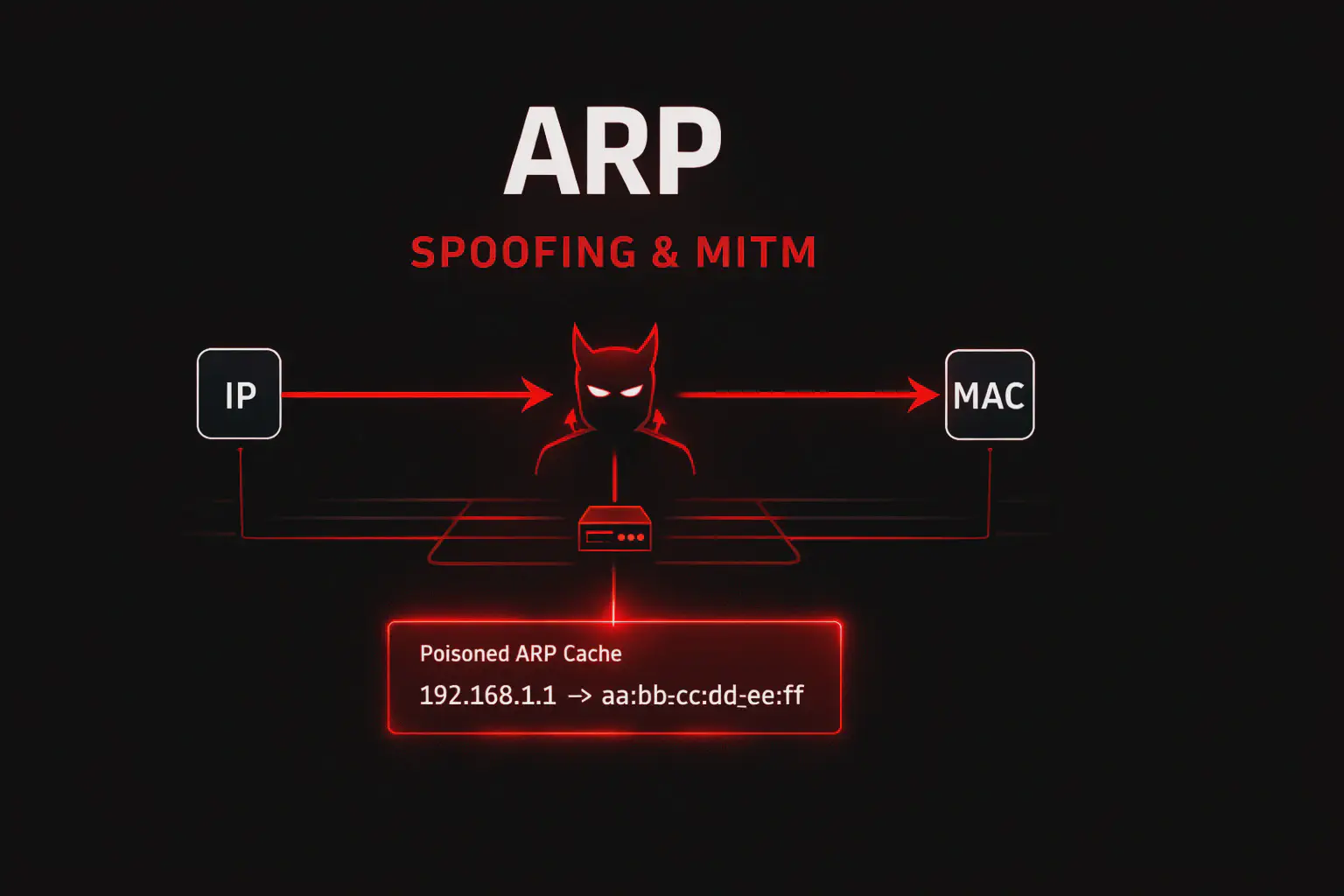

networkingARP (Address Resolution Protocol): Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è ARP, come funziona davvero e come viene sfruttato in un pentest: ARP cache, gratuitous ARP, spoofing, MITM, detection, difese e tool pratici.

networking

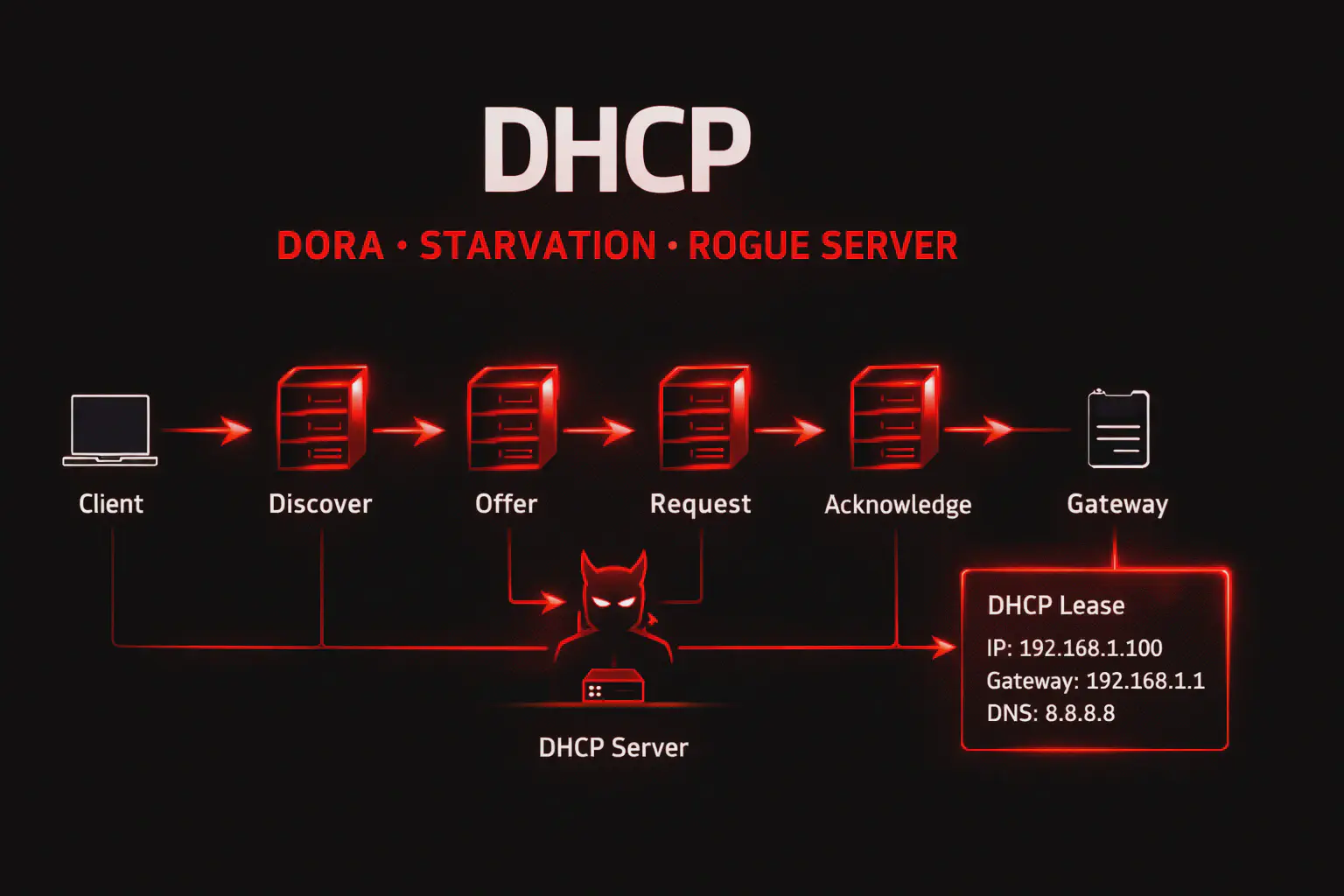

networkingDHCP: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è DHCP, come funziona il processo DORA e come sfruttarlo in un pentest: starvation, rogue DHCP server, WPAD injection, option 121 e difese reali.

networking

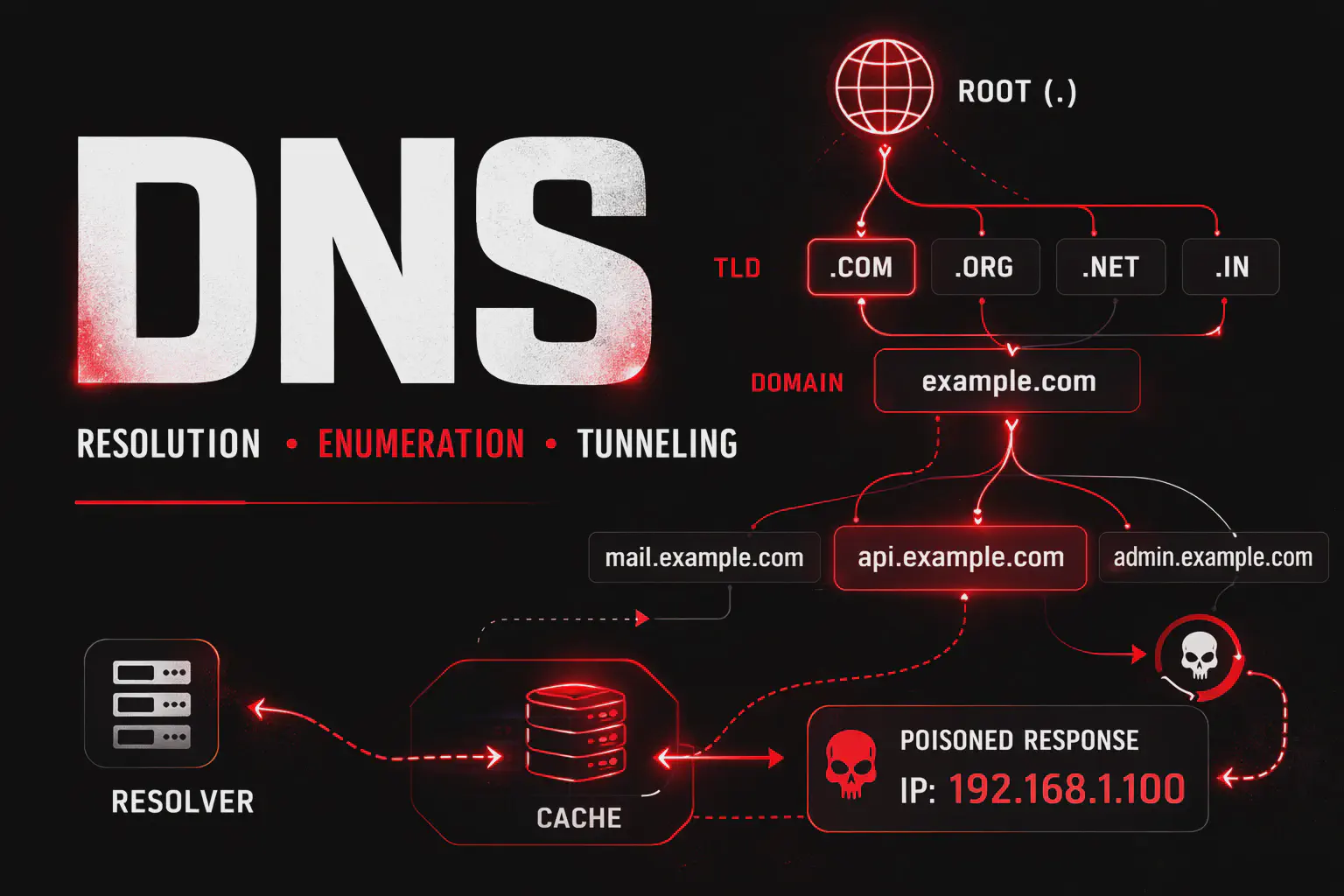

networkingDNS: Cos’è, Come Funziona e Come Sfruttarlo in un Pentest

Scopri cos’è il DNS, come funziona la risoluzione dei nomi e come sfruttarlo in un pentest: zone transfer, subdomain enumeration, cache poisoning, tunneling e difese.

networking

networkingSocat: La Swiss Army Knife del Networking per Pentest e Pivoting

Socat per networking avanzato: relay, port forwarding, reverse shell e tunnel criptati. Il coltellino svizzero per connessioni di rete nel pentest.

networking

networkingRSH: Remote Shell in Chiaro su Sistemi Unix

RSH: Remote Shell in Chiaro su Sistemi Unix

networking

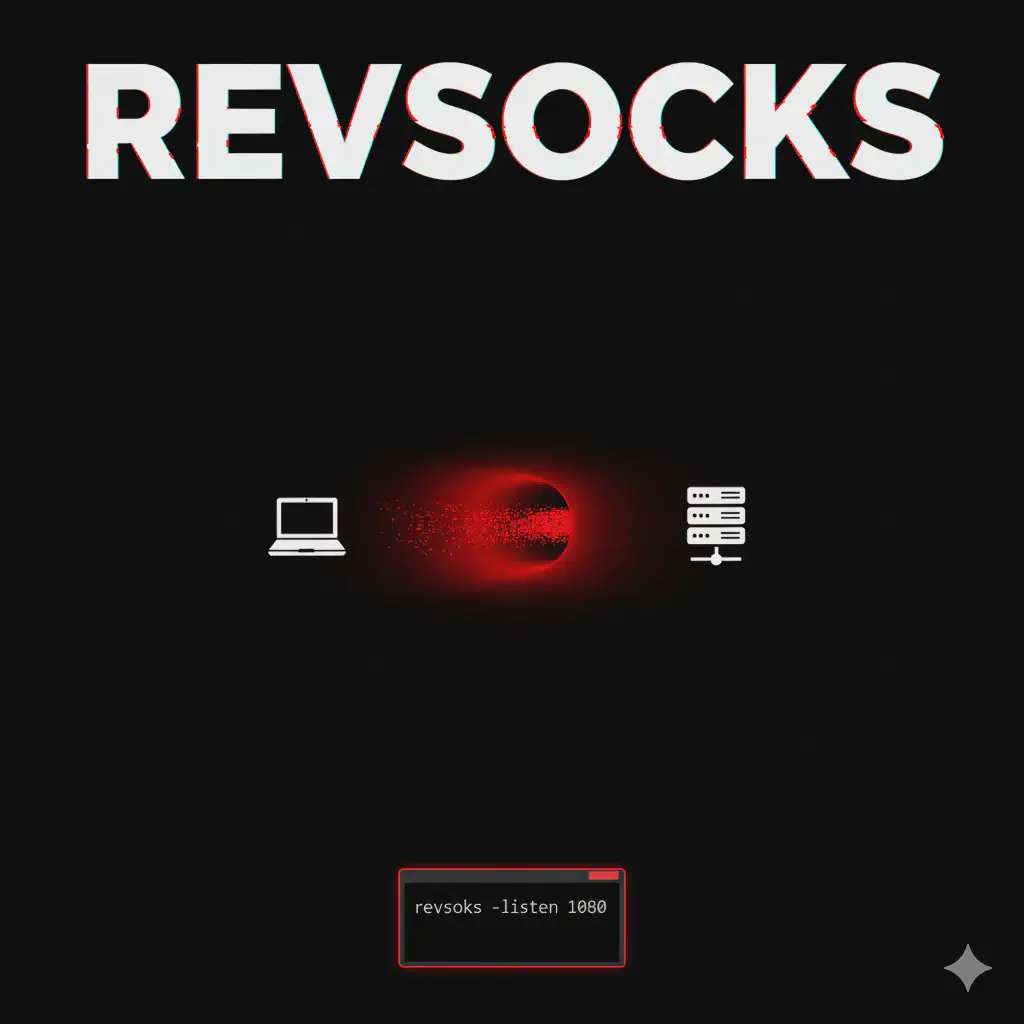

networkingRevSocks: Reverse SOCKS Proxy per Pivoting e Accesso Interno

RevSocks crea un reverse SOCKS proxy tra attacker e target compromesso, permettendo pivoting e accesso a reti interne in pentest autorizzati.

networking

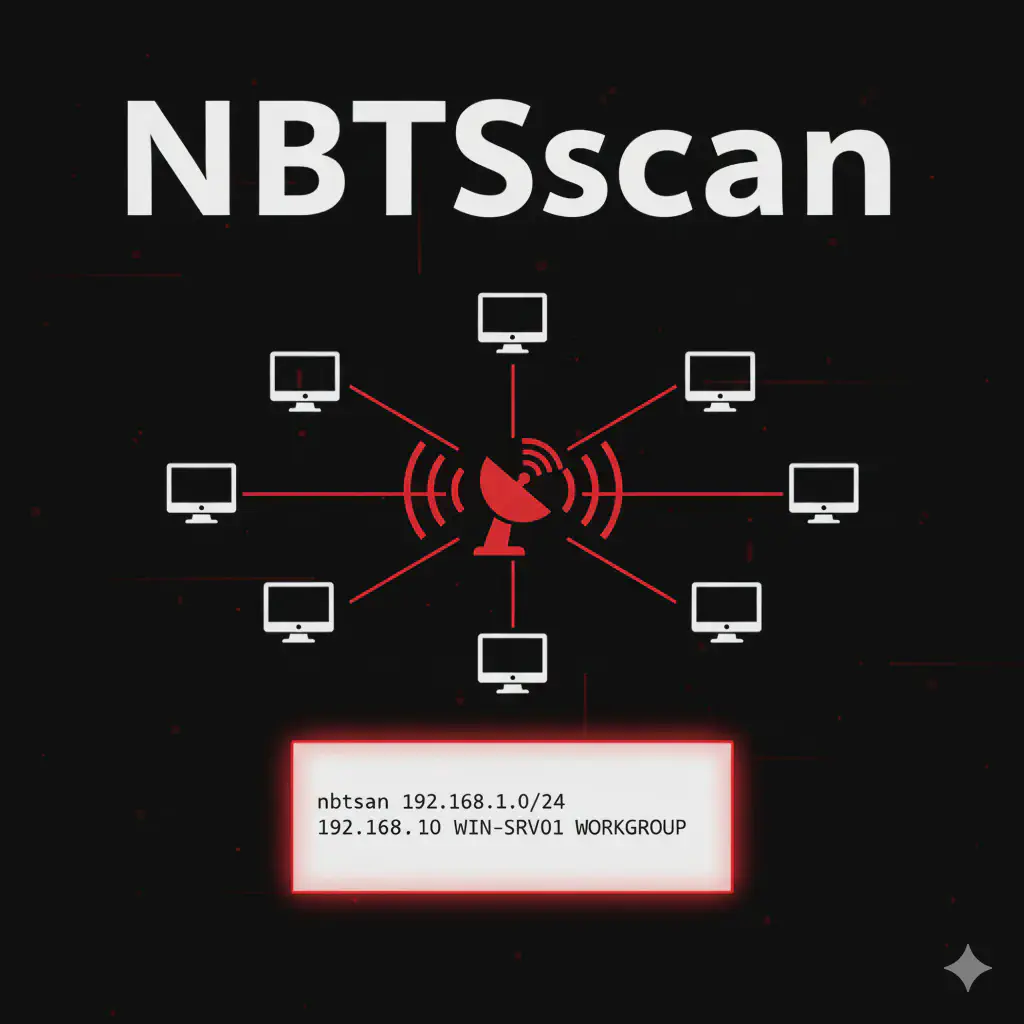

networkingNBTSscan: NetBIOS Enumeration Rapida su Reti Windows

NBTSscan è un tool leggero per enumerazione NetBIOS su reti Windows. Identifica hostname, domain e MAC address tramite query NetBIOS.

networking

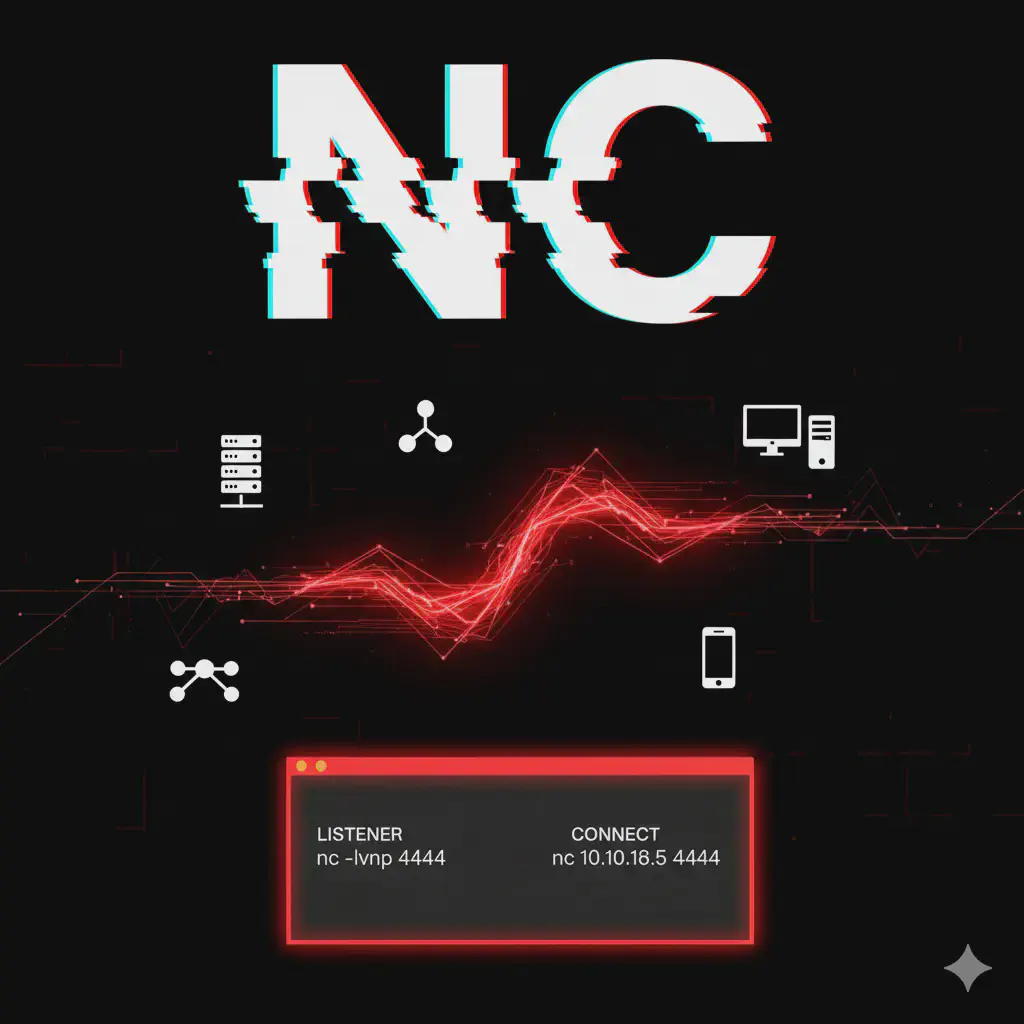

networkingNC: Swiss Army Knife delle Connessioni TCP/UDP

NC è uno strumento versatile per connessioni TCP/UDP, port scanning, banner grabbing e reverse shell nel penetration testing autorizzato.

networking

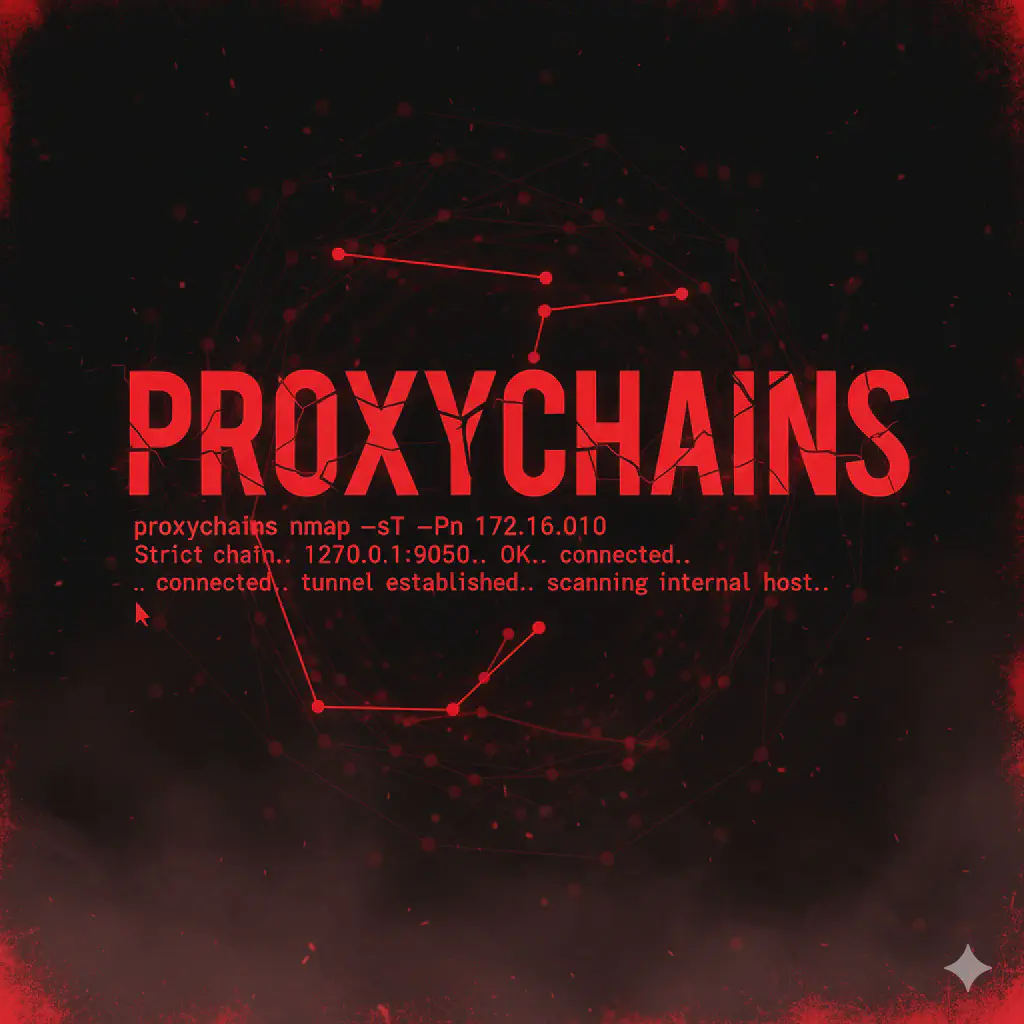

networkingProxyChains: Concatenare Proxy per Anonimato e Pivoting nel Pentest

ProxyChains: guida pratica per anonimizzare traffico e concatenare proxy in penetration test. Configurazione, SOCKS5 e integrazione tool.

networking

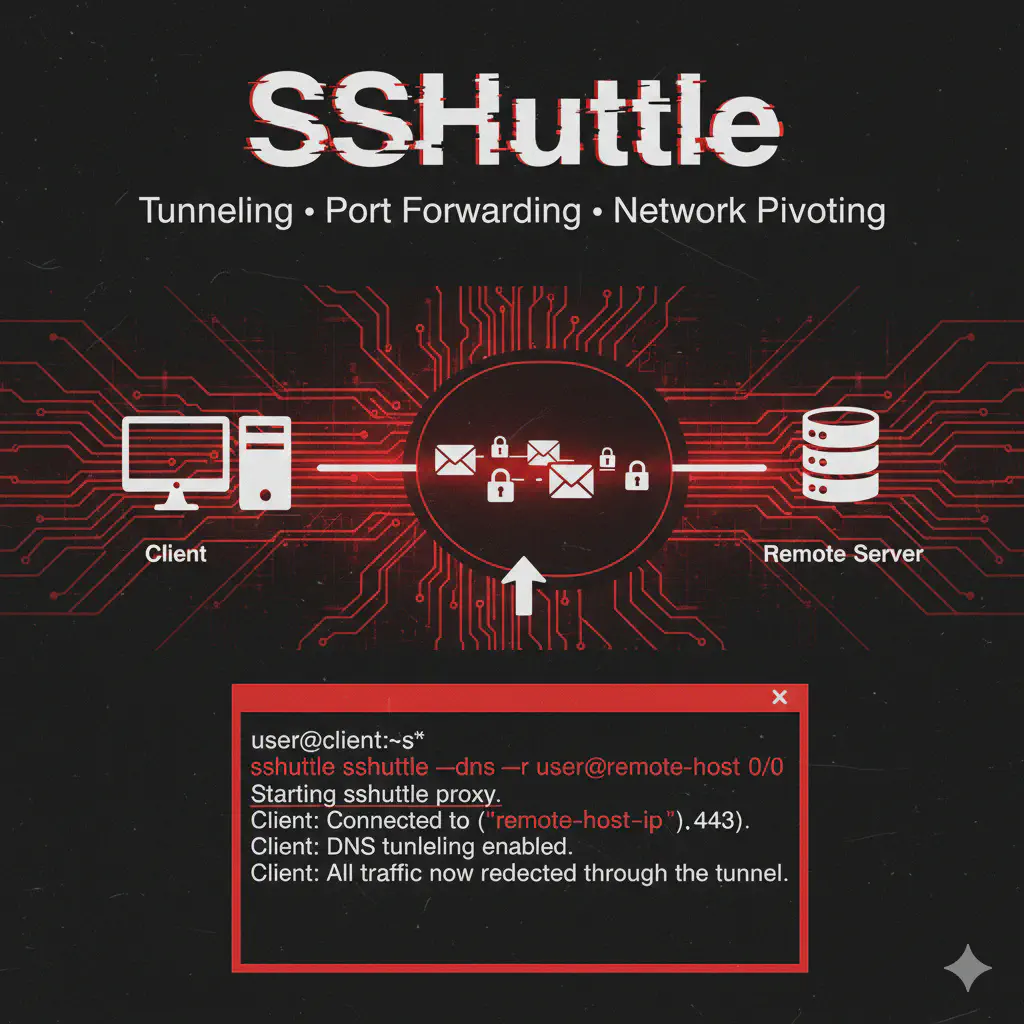

networkingSSHuttle: VPN over SSH per Pivoting nel Penetration Testing

SSHuttle: guida completa per creare VPN over SSH nel penetration testing. Pivoting, tunneling e accesso a reti interne senza configurazioni.

networking

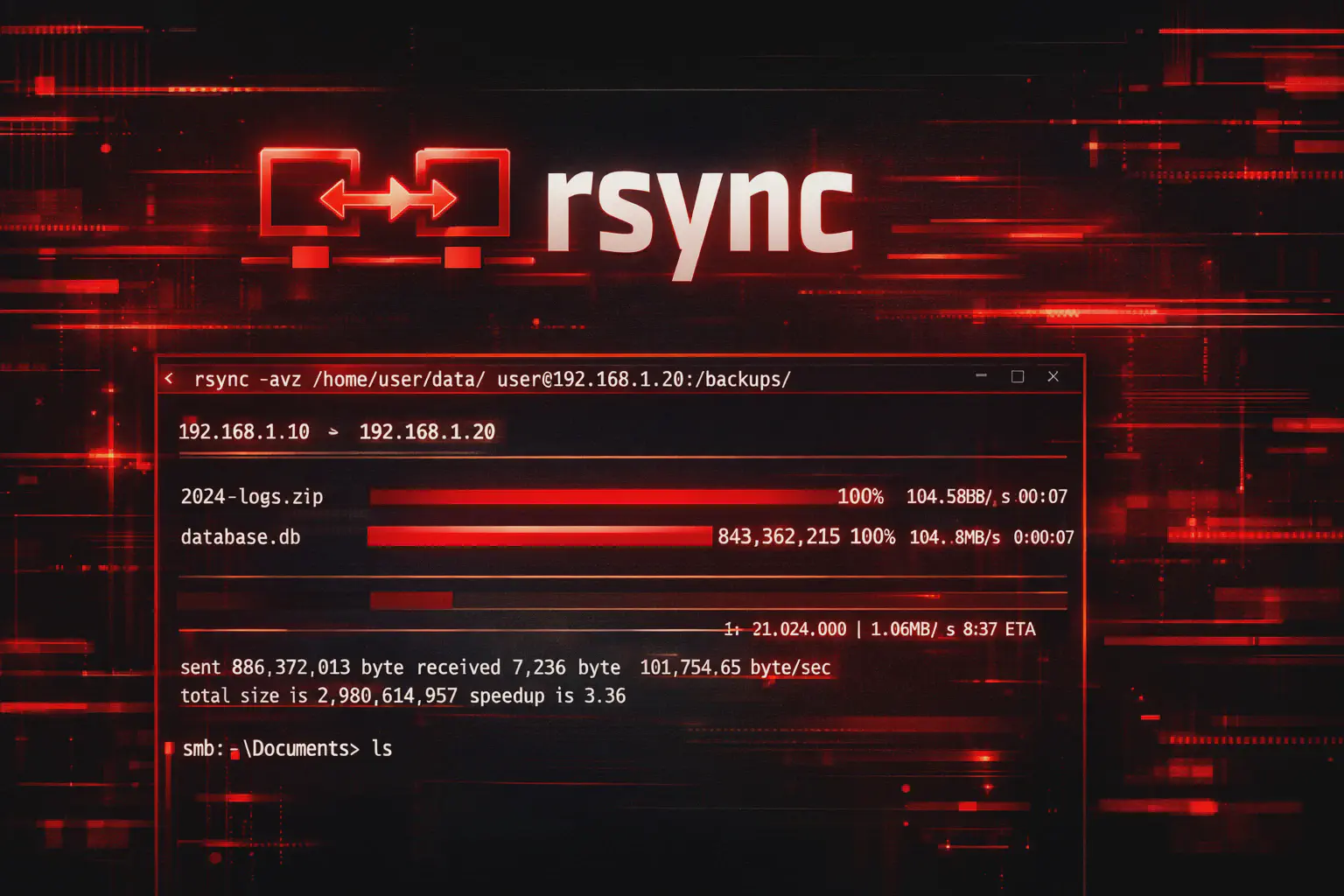

networkingRsync Port 873: Come Enumerare Moduli, Scaricare File Sensibili e Ottenere Shell

Rsync è un potente strumento per sincronizzare e trasferire file da terminale. Scopri come viene usato anche in attacchi interni per esfiltrazione dati.

networking

networkingTelnet Exploitation: Credential Abuse, Pivoting e Lateral Movement su Porta 23

Telnet è ancora usato in ambienti legacy. Scopri come sfruttarlo per attacchi reali, accessi remoti e test su vecchi sistemi. Comandi e scenari pratici.