- Articoli

- 43+ Note

- Focus

- OSCP · Red Team

- Struttura

- Recon → Exploit

Recon Articles

Filtri

Recon & mapping

Recon & mappingWeb Hacking

Recon, fingerprinting, OWASP Top 10 e catene di exploit reali: tutto quello che ti serve per distruggere app web stile lab ed esami.

web-hacking

web-hackingS3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

S3Scanner: Enumerazione e Misconfiguration Detection su Amazon S3

web-hacking

web-hackingRecon-ng: Framework OSINT Modulare per Reconnaissance Avanzata

Recon-ng è un framework OSINT modulare con interfaccia stile Metasploit. Ideale per raccolta automatizzata di domini, email e asset esterni.

web-hacking

web-hackingReconSpider: Automated Web Recon e OSINT Crawler

ReconSpider è uno strumento di web reconnaissance che raccoglie email, metadati e informazioni pubbliche tramite crawling automatico.

web-hacking

web-hackingNuclei: Vulnerability Scanner Template-Based ad Alta Velocità

Nuclei: Vulnerability Scanner Template-Based ad Alta Velocità

web-hacking

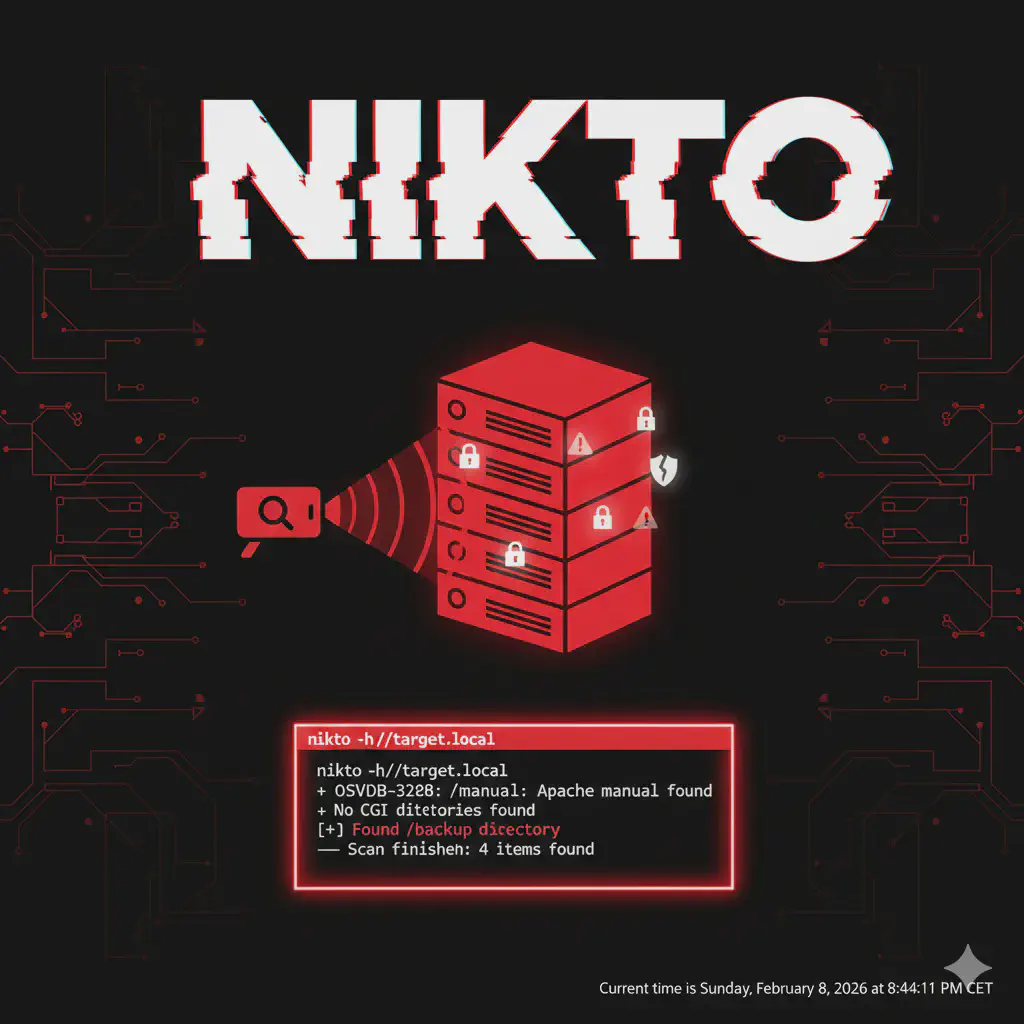

web-hackingNikto: Web Server Scanner per Vulnerabilità e Misconfiguration

Nikto è uno scanner web per individuare vulnerabilità note, file sensibili, configurazioni errate e software obsoleto su server HTTP/HTTPS.

web-hacking

web-hackingEyewitness: Visual Recon e Screenshot Automation per Triage Web su larga scala

Eyewitness automatizza screenshot e analisi di servizi web e RDP. Visual recon rapida per identificare pannelli admin e superfici d’attacco esposte.

web-hacking

web-hackingFeroxbuster: Directory Bruteforcing Veloce e Ricorsivo per Web Hacking

Feroxbuster è uno strumento ad alte prestazioni per directory e content discovery. Bruteforce ricorsivo, multi-thread e supporto proxy per test web avanzati.

web-hacking

web-hackingFOCA: Metadata Extraction e OSINT su Documenti per Information Gathering

FOCA è uno strumento OSINT per estrarre metadata da documenti pubblici, mappare infrastruttura interna e identificare utenti, server e percorsi esposti.

web-hacking

web-hackingGitrob: OSINT e Secret Discovery su Repository GitHub

Gitrob analizza repository GitHub per individuare file sensibili e credenziali esposte. Strumento utile in fase di reconnaissance e secret hunting.

web-hacking

web-hackingAmass: Subdomain Enumeration Avanzata per Reconnaissance e Attack Surface Mapping

Amass è uno strumento OSINT e active reconnaissance per enumerare subdomain, mappare asset esterni e analizzare relazioni DNS. Guida pratica all’uso in fase di attack surface discovery durante un penetration test.

web-hacking

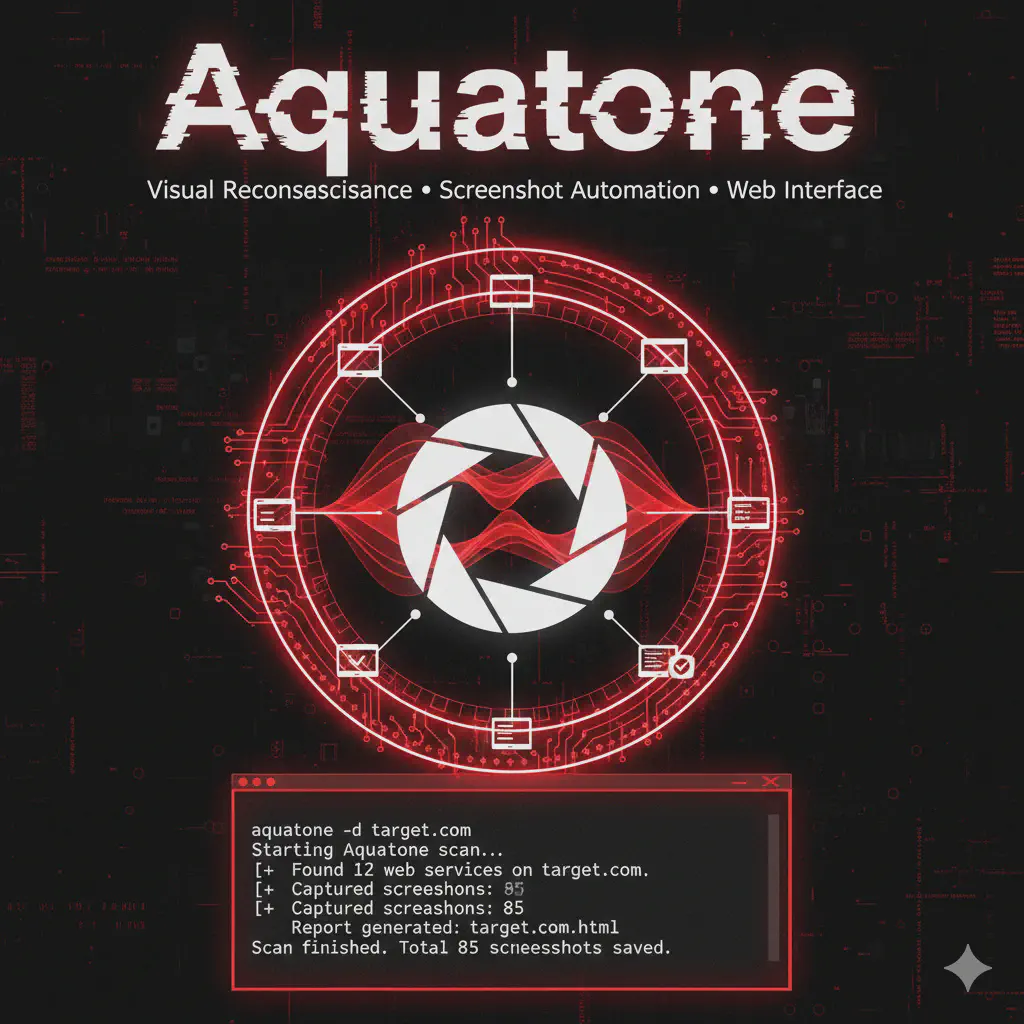

web-hackingAquatone: Visual Recon e Screenshot Automatici per Subdomain Enumeration

Aquatone è un tool di visual reconnaissance che cattura screenshot automatici di host e subdomain scoperti durante la fase di recon. Ideale per mappare rapidamente superfici web in penetration test.

web-hacking

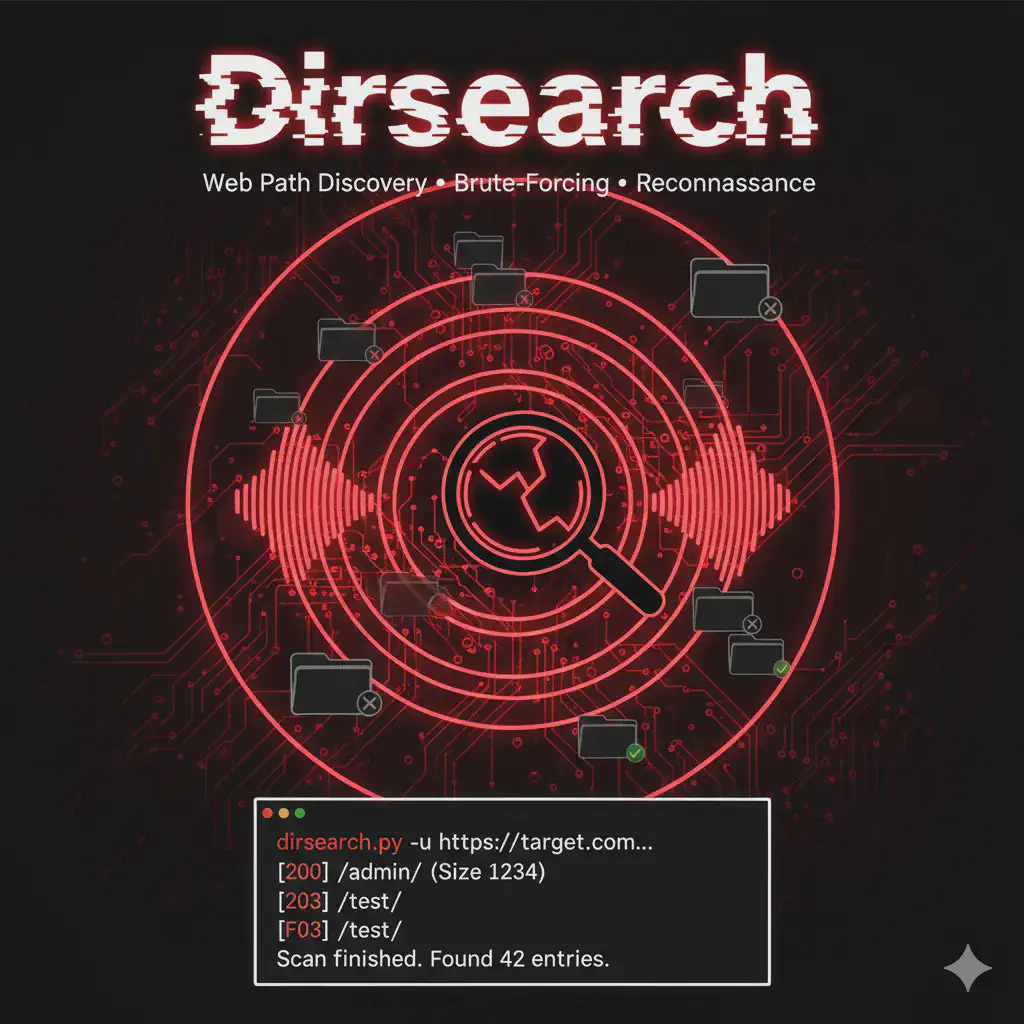

web-hackingDirsearch: Directory e File Enumeration per Web Application Testing

Dirsearch è uno strumento per enumerare directory e file nascosti su applicazioni web tramite wordlist personalizzate. Guida pratica all’uso in fase di web reconnaissance durante un penetration test.

web-hacking

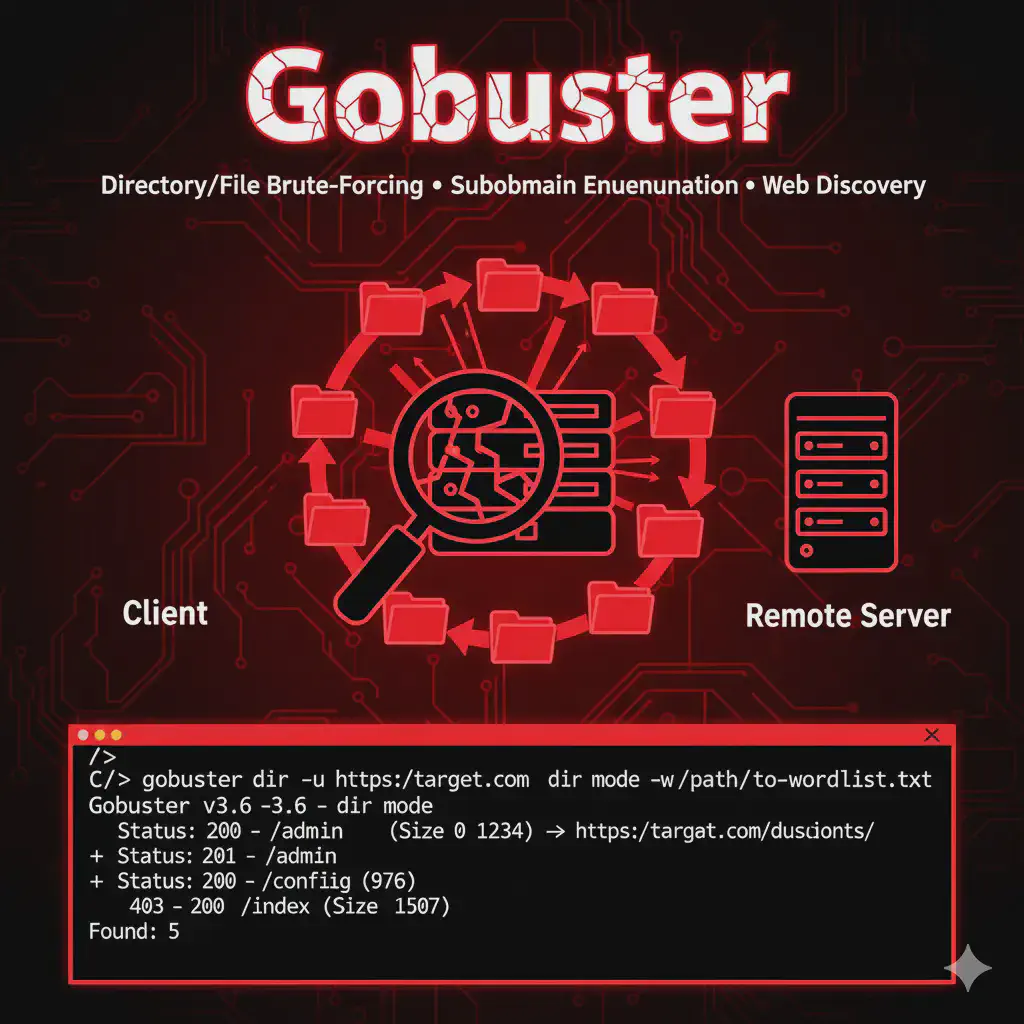

web-hackingGobuster: Directory, DNS e Virtual Host Bruteforcing per Web Enumeration

Gobuster è uno strumento veloce per brute-force di directory, DNS e virtual host. Guida pratica all’uso in fase di web enumeration durante un penetration test.

tools

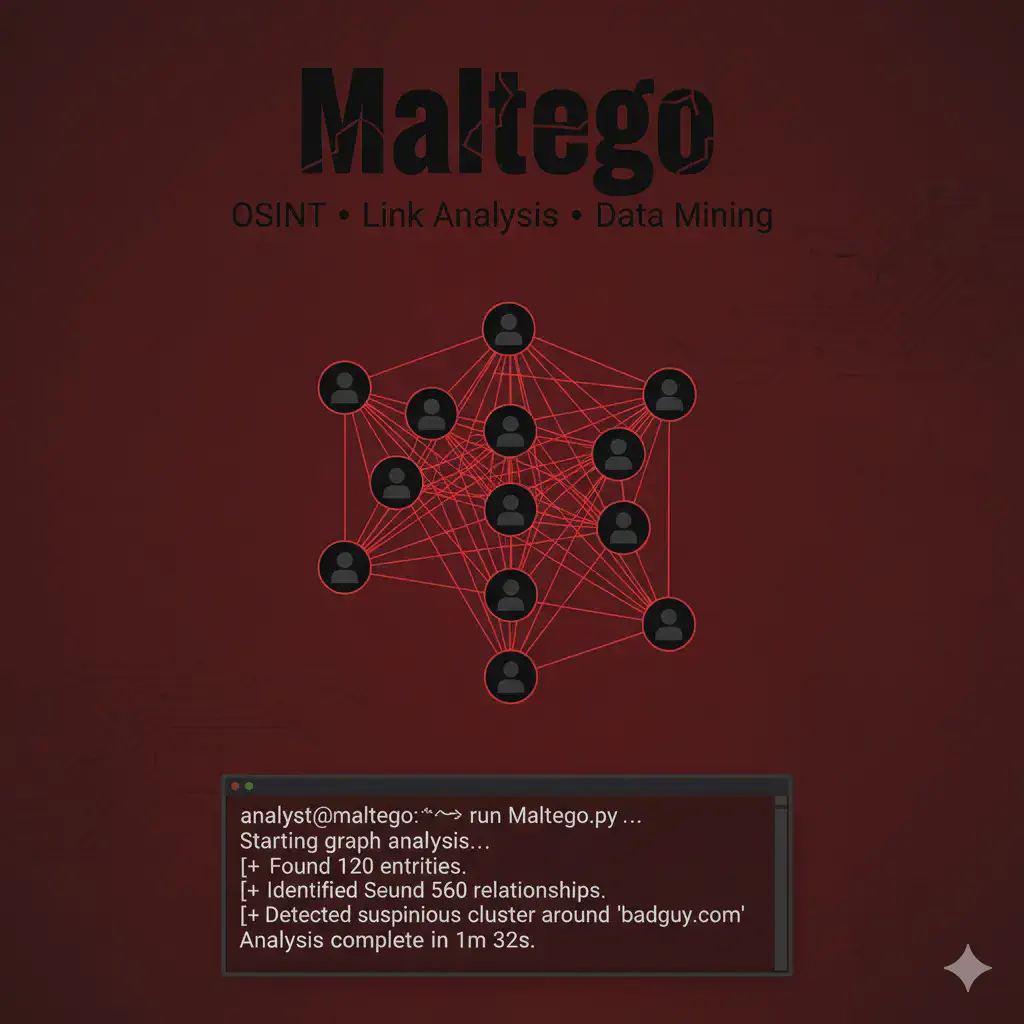

toolsMaltego: Guida Completa alla Visual Link Analysis per OSINT e Threat Intelligence

Maltego è uno strumento di visual link analysis per OSINT che trasforma domini, IP, email e aziende in grafi interattivi per investigazioni avanzate, threat intelligence e Red Team.

tools

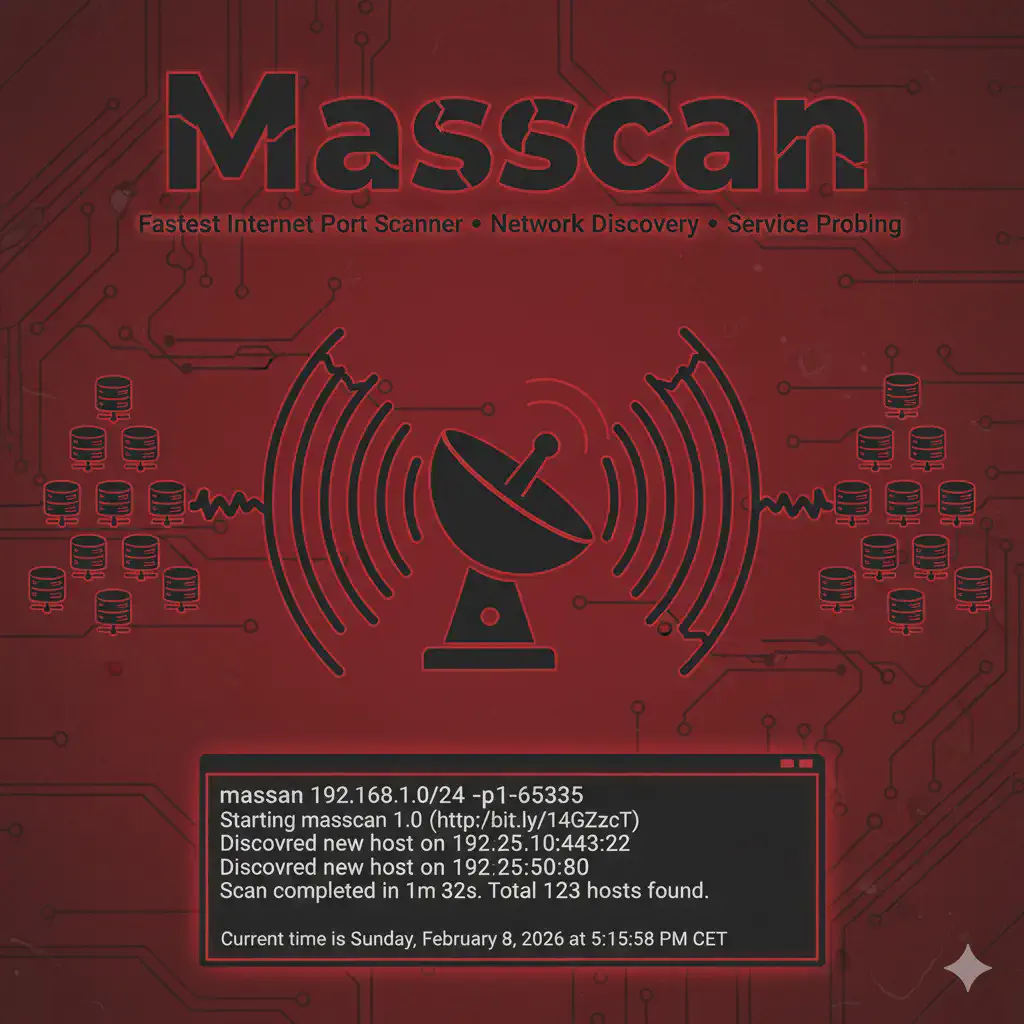

toolsMasscan: Port Scanner Ultra-Veloce per Enumerazione di Rete su Larga Scala

Masscan è un port scanner ad altissima velocità capace di analizzare milioni di IP in pochi minuti. Guida pratica all’uso in fase di reconnaissance e mappatura infrastruttura durante un penetration test.

tools

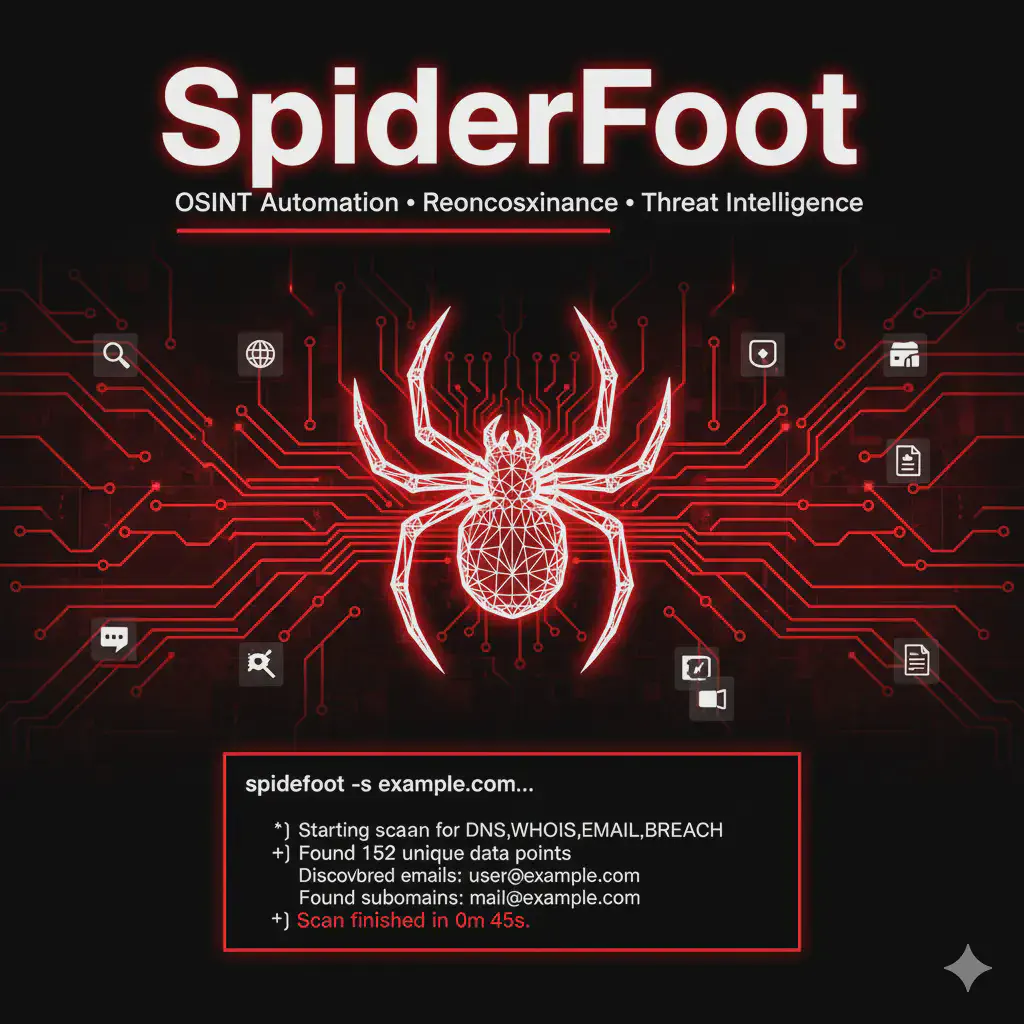

toolsSpiderFoot: Automazione OSINT con 200+ Moduli per Threat Intelligence

SpiderFoot è uno strumento OSINT automatizzato con oltre 200 moduli per la raccolta e correlazione di intelligence su domini, IP, email e breach. Guida completa all’uso in ambito penetration testing e threat intelligence.

web-hacking

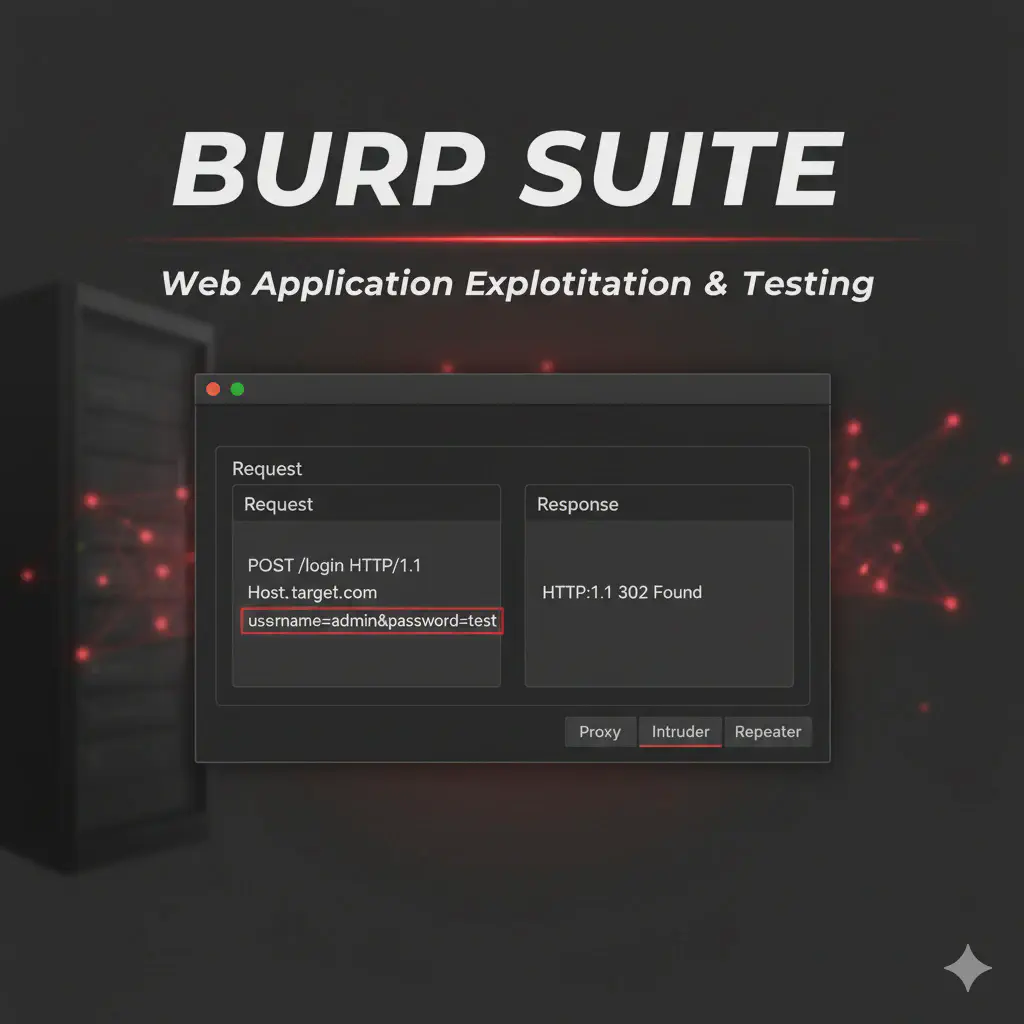

web-hackingBurp Suite: Guida Completa per Web Application Penetration Testing

Burp Suite guida pratica al web application penetration testing: Proxy, Repeater, Intruder, SQLi, XSS, CSRF e API exploitation reali.

tools

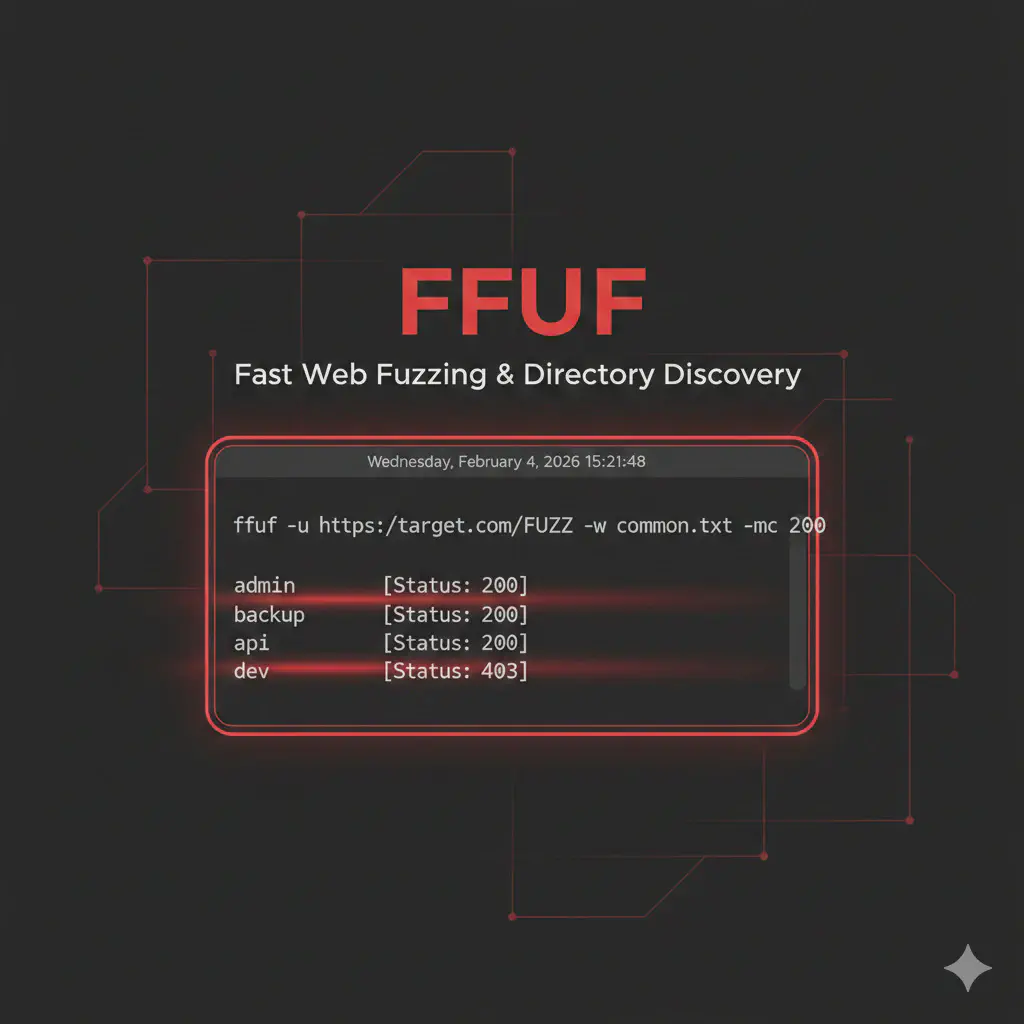

toolsFFUF: Guida al Web Fuzzing per Directory, VHost e API (Pentesting e CTF)

FFUF è un web fuzzer veloce in Go per directory, vhost e API testing. Guida pratica con wordlist, filtri e tecniche da pentest.

tools

toolsCrackMapExec (CME): Lo Strumento Definitivo per il Penetration Testing

CrackMapExec è uno strumento potente e versatile utilizzato da ethical hacker e professionisti della cybersecurity per il penetration testing su reti Windows. In questo articolo scoprirai come funziona, come usarlo in scenari reali, e perché è fondamentale per attività di post-exploitation, enumerazione e movimento laterale in ambienti Active Directory.

tools

toolsARP-Scan Exploitation per Pivoting Interno: Host Discovery, Lateral Movement e AD Compromise

Arp-scan è il tool ideale per identificare dispositivi attivi nella rete LAN. Usato in fase di ricognizione, bypassa firewall e filtri ICMP per scoprire target nascosti.

tools

toolsNetdiscover: Scopri Dispositivi e IP Nascosti Nella Rete LAN

Netdiscover è un tool essenziale per identificare dispositivi attivi nella rete locale. Ideale per il recon silenzioso tramite ARP su ambienti privi di DNS o DHCP.

tools

toolsPing e Tecniche ICMP e Scansioni Attive Per Il Recon

Analizza il comportamento della rete con ping, fping e hping3. Tecniche di ricognizione ICMP, host discovery e test su firewall usati nei pentest.

tools

toolsRpcinfo: Enumerazione Dei Servizi RPC in Ambienti Unix

Rpcinfo permette di identificare i servizi RPC attivi su host Unix/Linux. Fondamentale per il recon e l’analisi di potenziali vettori di attacco remoti.

tools

toolsShowmount: scopri le condivisioni NFS esposte in rete

Showmount è il tool perfetto per enumerare condivisioni NFS. Usato nei recon per identificare risorse accessibili e punti d’ingresso in ambienti Unix/Linux.

tools

toolsSnmpCheck: enum dispositivi e servizi via SNMP v1/v2

Snmp-check permette di estrarre informazioni da dispositivi di rete usando SNMP. Perfetto per attacchi low-noise, enumeration silenziosa e footprinting.

tools

toolsSnmpwalk: enumerazione massiva SNMP su reti esposte

Snmpwalk è il tool ideale per interrogare agent SNMP e raccogliere info dettagliate su dispositivi di rete. Usato per recon low-noise e attacchi mirati.

tools

toolsEnum4linux-ng: Enumerazione Avanzata su reti Windows

Scopri come usare enum4linux-ng per estrarre utenti, gruppi, condivisioni e SID da sistemi Windows. Strumento essenziale per ogni fase di information gathering.

tools

toolsNetExec (NXC): Guida Operativa SMB/AD per Enumerazione e Validare Credenziali in Lab

Guida operativa a NXC (NetExec) per fare enumerazione e validazione credenziali in lab AD/SMB (HTB/PG/VM). Focus offensivo ma controllato: comandi realistici, output atteso, errori comuni e contromisure. Perfetta per passare da “vedo una 445 aperta” a “capisco cosa posso fare con queste credenziali”.

tools

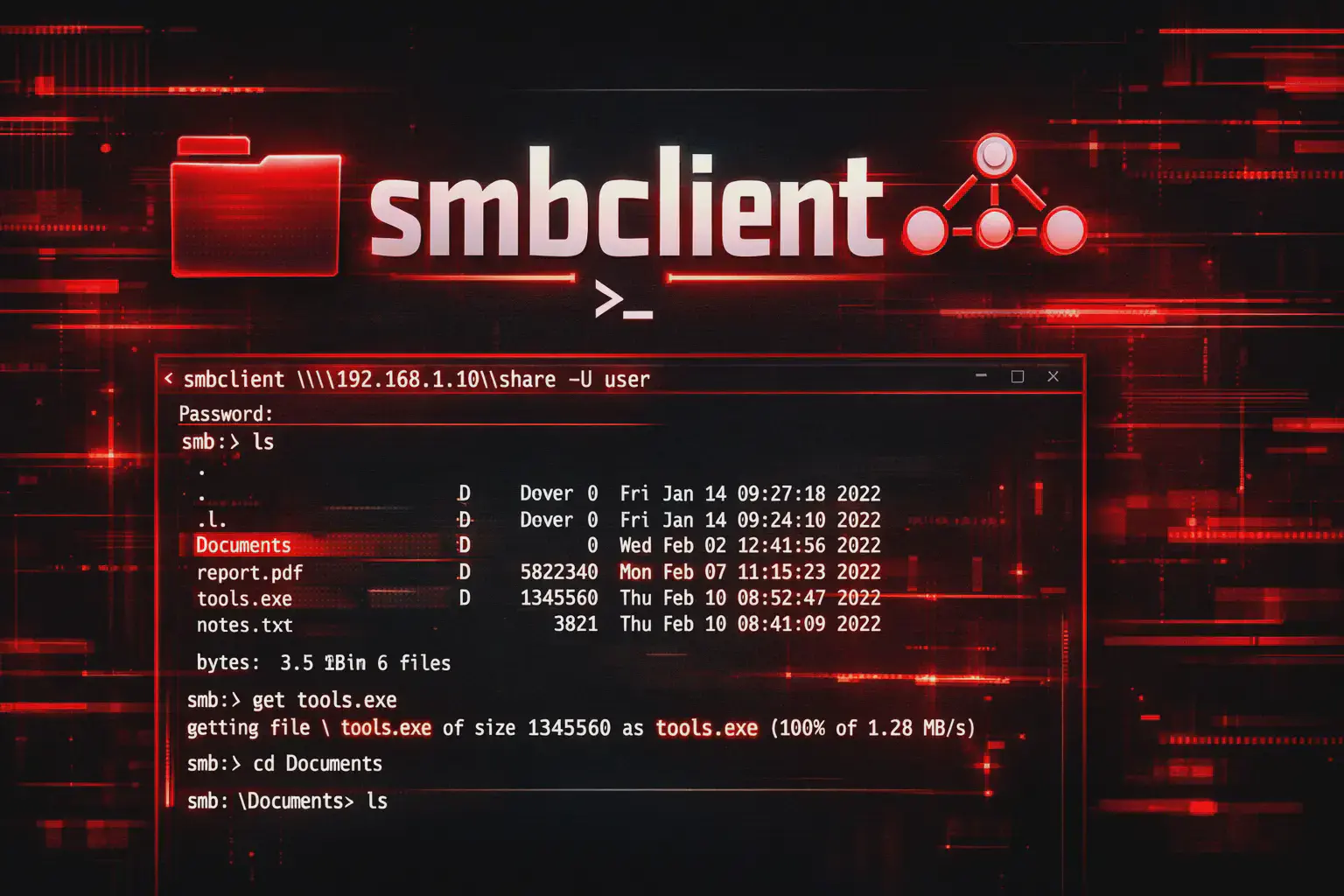

toolsSmbclient: Accesso e Attacco Alle Condivisioni Windows

Con smbclient puoi accedere, leggere e scrivere file su condivisioni SMB. Scopri come usarlo per attacchi interni, enumeration e pivoting in AD.

tools

toolsBloodHound: Mappa Active Directory e Trova Attack Paths

Scopri come usare BloodHound per analizzare Active Directory e trovare escalation di privilegi. Tool essenziale per Red Team e attacchi interni simulati.

tools

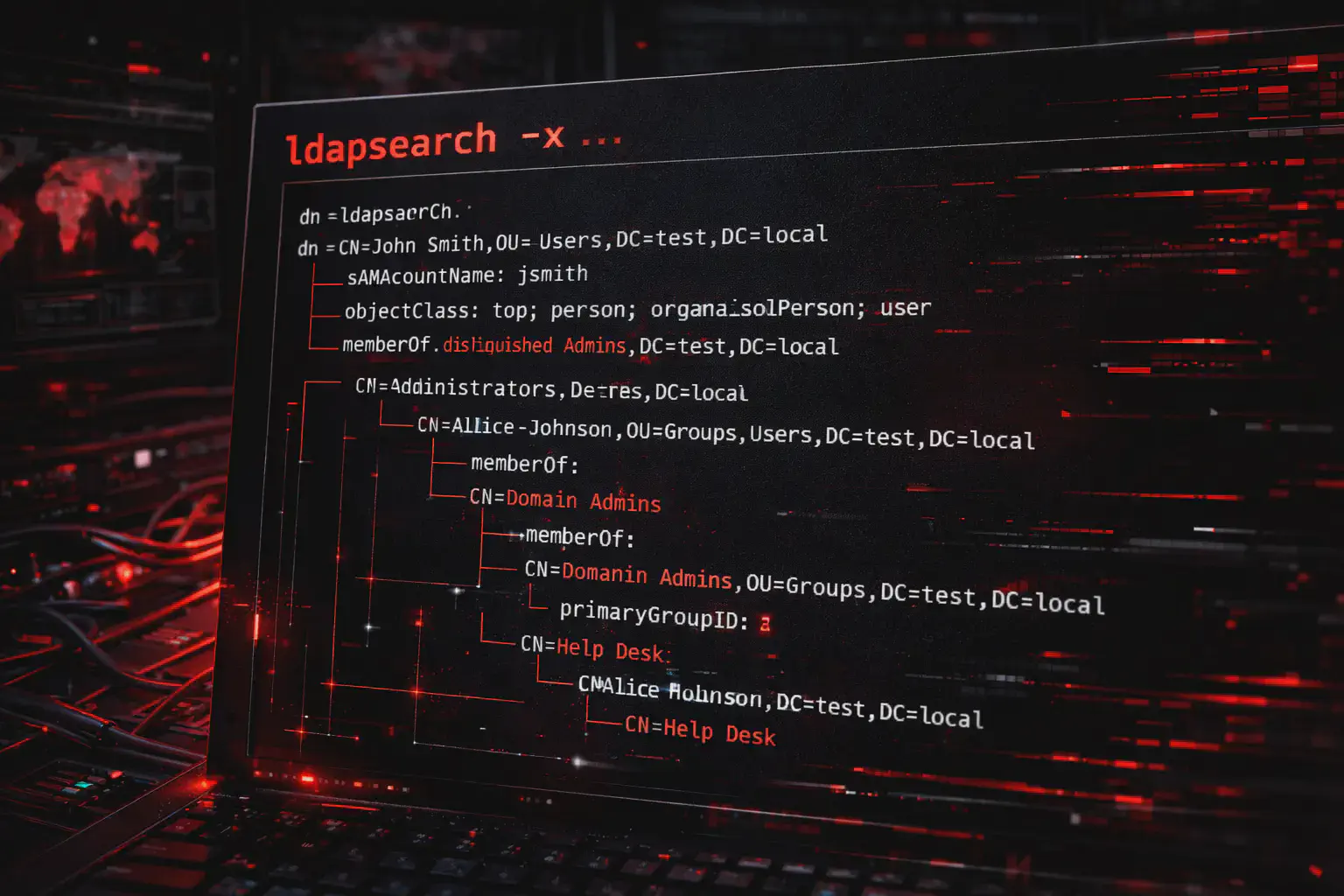

toolsLdapsearch: enumerazione utenti e directory in attacco

Scopri come utilizzare ldapsearch per raccogliere informazioni su utenti, gruppi e strutture AD. Tecniche di enumeration reali per Red Team e pentester.

tools

toolsRpcclient: attacco e enum SMB su Active Directory

Rpcclient consente di interrogare AD via SMB per ottenere utenti, SID e informazioni critiche. Tecniche offensive per pentest e Red Team.

tools

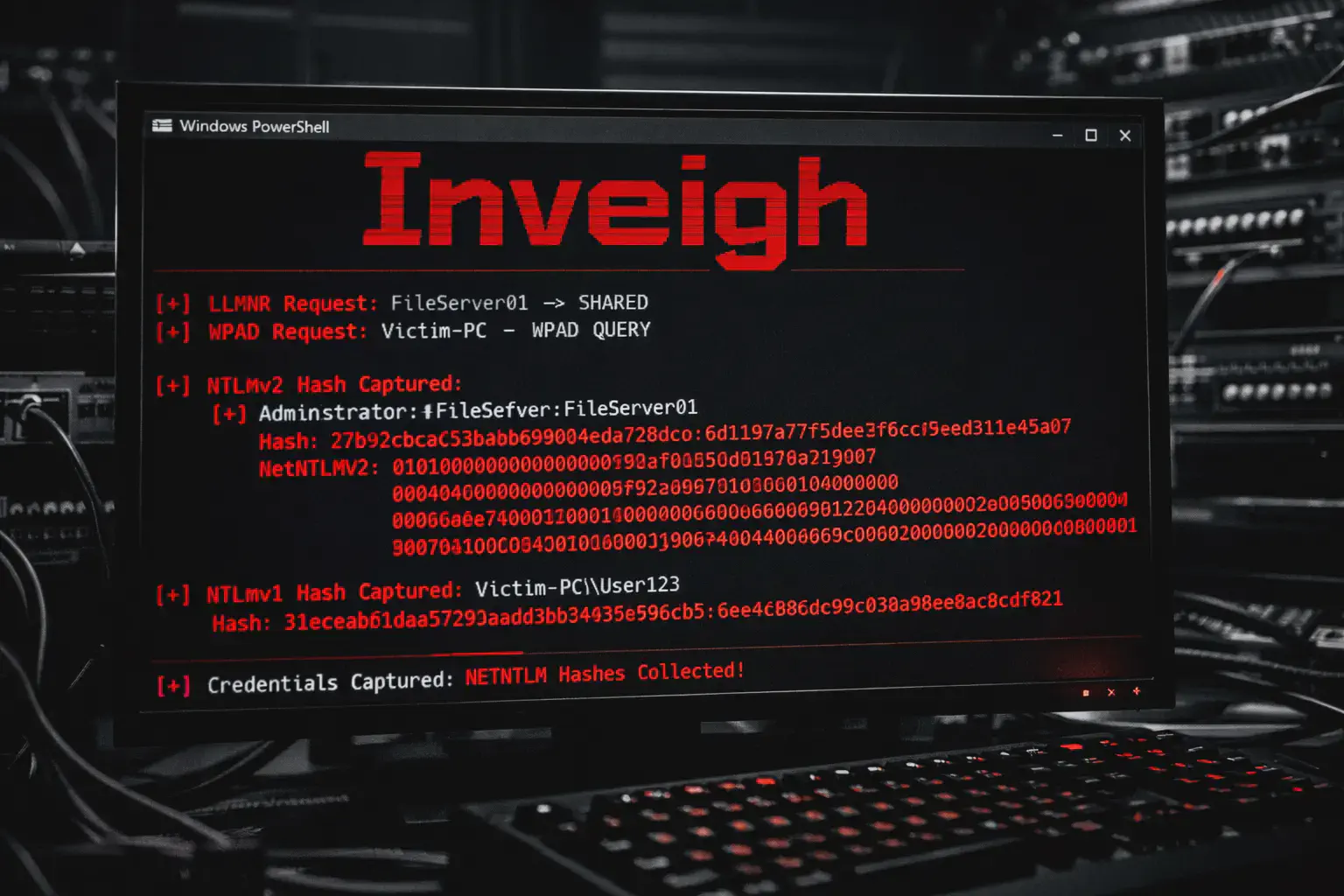

toolsInveigh: Attacchi Hacker su Reti Windows per Rubare Hash NTLM via LLMNR, NBNS e WPAD

Inveigh è uno strumento PowerShell che consente di eseguire attacchi LLMNR, NBNS e WPAD direttamente su macchine Windows. Scopri come un attaccante può intercettare credenziali e rubare hash NTLM in modo silenzioso e mirato. Ideale per red team e test interni.

tools

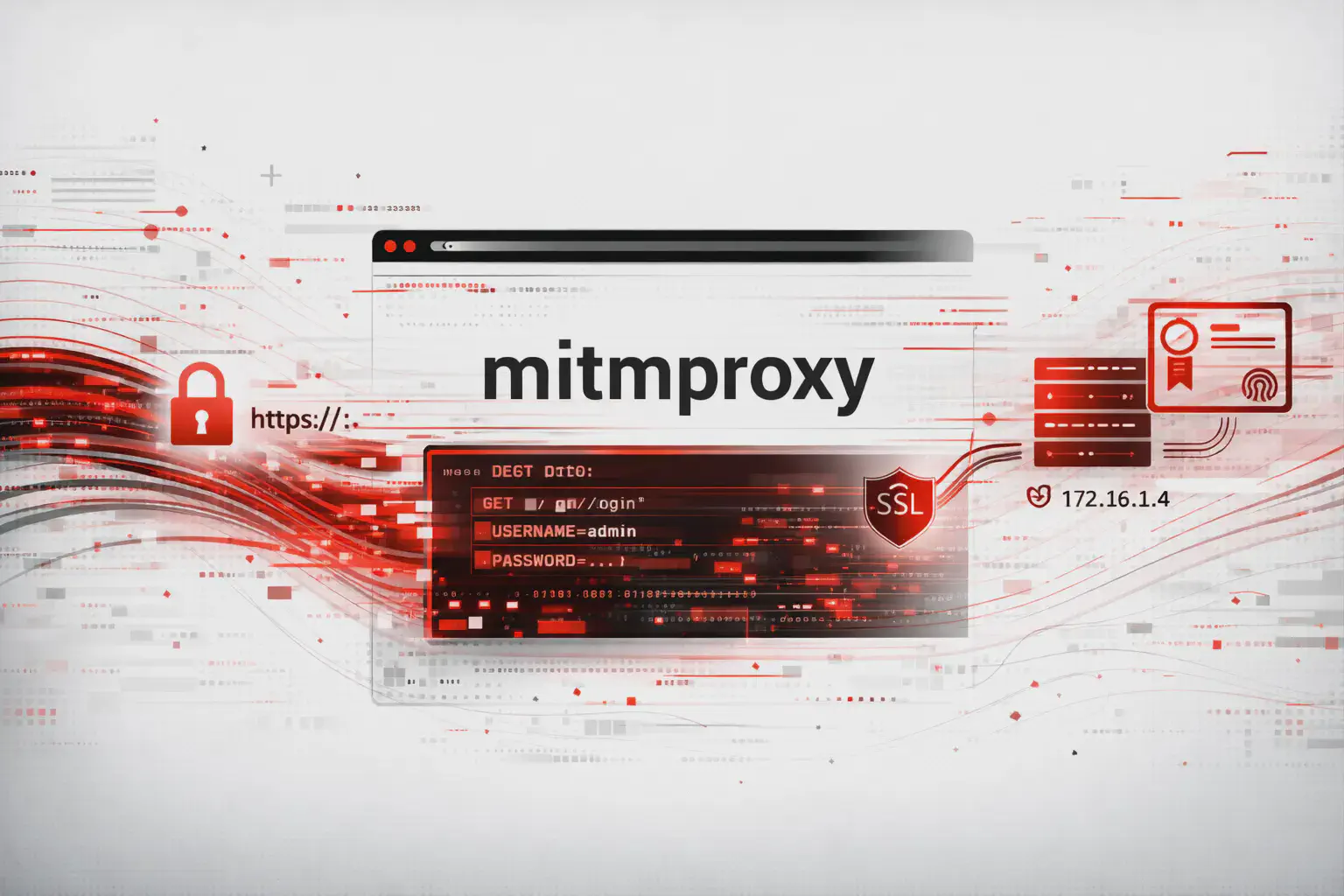

toolsMitmproxy: Analizza e Manipola il Traffico HTTPS con un Proxy Interattivo da Terminale

Mitmproxy è un proxy HTTP/HTTPS potente e interattivo per sniffare, ispezionare e modificare il traffico di rete direttamente da terminale. Ideale per penetration tester, sviluppatori e ethical hacker che vogliono capire cosa passa davvero nei pacchetti.

tools

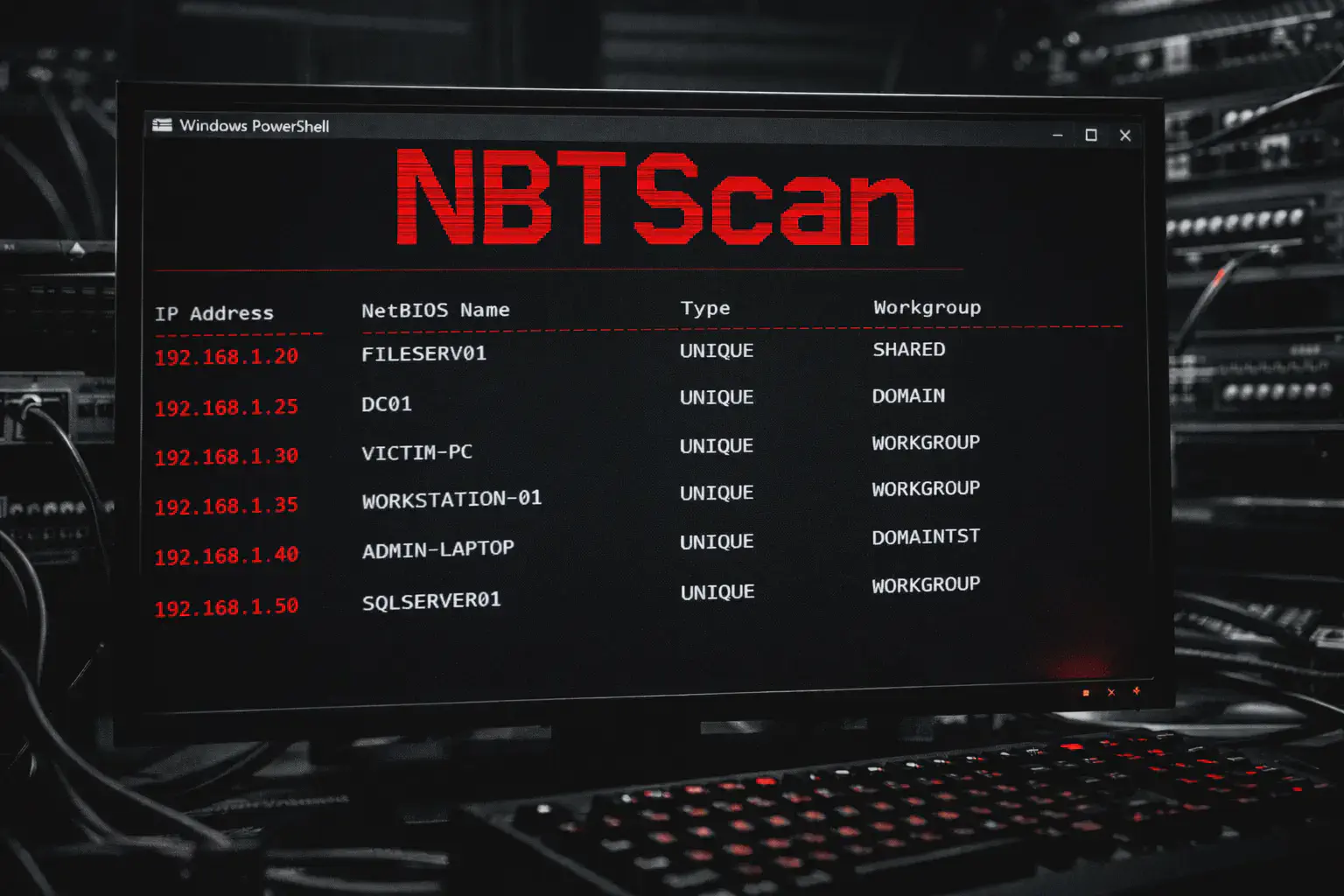

toolsNBTScan: Scansione Silenziosa della Rete Windows via NetBIOS per Raccogliere Info Sensibili

NBTScan è uno strumento essenziale per la fase di ricognizione su reti Windows. Permette di identificare host attivi, nomi NetBIOS, gruppi di lavoro e sessioni aperte in modo silenzioso e mirato. Ecco come sfruttarlo per mappare la rete come un vero red teamer.

tools

toolsNetcat: il coltellino svizzero dell’hacking di rete

Scopri come usare Netcat per exploit, backdoor e port scanning. Guida tecnica per red teamer e hacker etici. Comandi reali ed esempi pratici.

tools

toolsResponder: Manuale Pratico per Cattura Hash NTLM e SMB Authentication Attack

Scopri come un attaccante può sfruttare protocolli deboli come LLMNR, NBT-NS e WPAD per rubare credenziali di rete usando Responder e MultiRelay. Una guida completa e realistica per chi fa pentesting interno o vuole capire davvero come funzionano gli attacchi alle LAN Windows.

tools

toolsBettercap: Il Coltellino Svizzero del Network Hacking (MITM, Sniffing e Spoofing)

Bettercap è uno degli strumenti più potenti per attacchi man-in-the-middle, sniffing e spoofing. Scopri come usarlo da terminale per dominare le reti in modo rapido ed efficace.

tools

toolsEttercap: Intercettare, Manipolare e Snoopare il Traffico di Rete con Facilità"

Scopri come usare Ettercap per attacchi man-in-the-middle, sniffing e manipolazione del traffico di rete. Una guida tecnica chiara pensata per chi esplora le basi dell'hacking etico e dell'analisi delle comunicazioni.

tools

toolsTcpdump per Hacker Curiosi: Analizzare il Traffico di Rete da Terminale

Scopri come usare Tcpdump per analizzare il traffico di rete direttamente dal terminale. Una guida semplice e pratica pensata per hacker etici, curiosi e aspiranti professionisti della cybersecurity.

tools

toolsTShark: Analizzare il Traffico di Rete da Terminale

Usa TShark da terminale come Wireshark CLI. Cattura, filtra e analizza traffico di rete in lab di pentesting con comandi reali e filtri avanzati.

tools

toolsWireshark in Azione: Analizza Il Traffico e Ruba Credenziali

Guida operativa a Wireshark per hacker etici in lab. Cos’è, come usarlo su Kali, filtri per isolare traffico target, estrarre password e file. Tutorial pratico per CTF, HTB e ambienti autorizzati.